前回の PHDays 9 では、ガスポンププラントをハッキングするコンテストを開催しました - コンテスト 。 敷地内には、異なるセキュリティ パラメーター (セキュリティなし、低セキュリティ、高セキュリティ) を持つ XNUMX つのスタンドがあり、同じ工業プロセスをエミュレートします。つまり、加圧された空気がバルーンに送り込まれ (その後放出される)、というものでした。

安全パラメータが異なるにもかかわらず、スタンドのハードウェア構成は同じでした。Siemens Simatic PLC S7-300 シリーズ。 緊急収縮ボタンおよび圧力測定装置 (PLC デジタル入力 (DI) に接続)。 空気の膨張と収縮のために動作するバルブ (PLC (DO) のデジタル出力に接続されています) - 以下の図を参照してください。

PLC は、圧力の読み取り値に応じて、そのプログラムに従って、ボールを収縮させるか膨張させるかを決定します (対応するバルブの開閉)。 ただし、すべてのスタンドには手動制御モードがあり、バルブの状態を制限なく制御することができました。

このモードを有効にする複雑さはスタンドによって異なりました。保護されていないスタンドではこれを行うのが最も簡単でしたが、高セキュリティ スタンドではそれに応じてより困難でした。

233 つの問題のうち 1 つは XNUMX 日で解決されました。 XNUMX 位の参加者は XNUMX ポイントを獲得しました (彼はコンテストの準備に XNUMX 週間を費やしました)。 優勝者は XNUMX 名です。I 位は aXNUMXexdandy、II 位は Rubikoid、III 位は Ze です。

しかし、PHDays 中に XNUMX つのスタンドすべてを克服できた参加者はいなかったため、オンライン コンテストを開催することを決定し、XNUMX 月初旬に最も難しいタスクを公開しました。 参加者は XNUMX か月以内にタスクを完了し、フラグを見つけて、解決策を詳細かつ興味深い方法で説明する必要がありました。

このカットの下には、1 か月間送信されたタスクに対する最適なソリューションの分析が掲載されています。これは、デジタル セキュリティ会社の Alexey Kovrizhnykh (aXNUMXexdandy) によって発見され、PHDays 中のコンテストで XNUMX 位を獲得しました。 以下にその本文をコメントとともに紹介します。

初期分析

したがって、タスクには次のファイルを含むアーカイブが含まれていました。

- block_upload_traffic.pcapng

- DB100.bin

- ヒント.txt

hints.txt ファイルには、タスクを解決するために必要な情報とヒントが含まれています。 その内容は次のとおりです。

- Petrovich 氏は昨日、PlcSim から Step7 にブロックをロードできると教えてくれました。

- スタンドでは Siemens Simatic S7-300 シリーズ PLC が使用されました。

- PlcSim は、Siemens S7 PLC のプログラムを実行およびデバッグできる PLC エミュレータです。

DB100.bin ファイルには DB100 PLC データ ブロックが含まれているようです: 00000000: 0100 0102 6e02 0401 0206 0100 0101 0102 ....n.... 00000010: 1002 0501 0202 2002 0501 0206 0100 0102 00000020 . .................... 0102: 7702 0401 0206 0100 0103 0102 0 02a00000030 ..w................. 0501: 0202 1602 0501 0206 0100 0104 0102 00000040 ................... 7502: 0401 0206 0100 0105 0102 0 02a0501 00000050 u................. 0202: 1602 0501 0206 0100 0106 0102 3402 4......00000060. 0401:0206 0100 0107 0102 2602 0501 0202 00000070 .........&.........&......... 4:02C0501 0206 0100 0108 0102 3302 0401 3 L ......... 00000080。.. 0206 : 0100 0109 0102 0 02a0501 0202 1602 00000090 ..... 0501: 0206 0100 010 0102a 3702 0401 0206 7 .....000000. ... 0a0100: 010 0102b 2202 0501 0202 4602 0501 000000 ......"....F... 0b0206: 0100 010 0102c 3302 0401 0206 0100 3 .......000000. ... .. 0c010: 0102d 0 02a0501 0202 1602 0501 0206 000000 ... 0d0100: 010 0102e 6 02d0401 0206 0100 010 000000f ......m. ... .... 0e0102: 1102 0501 0202 2302 0501 0206 0100 000000 ......#...... 0f0110: 0102 3502 0401 0206 0100 0111 0102 5 ....00000100. ... ..... 1202: 0501 0202 2502 0501 0206 0100 0112 00000110 ......%.... 0102: 3302 0401 0206 0100 0113 0102 2602 3 ..00000120. .... .....&. 0501: 0202 4 02c0501 0206 0100 XNUMX ....L....

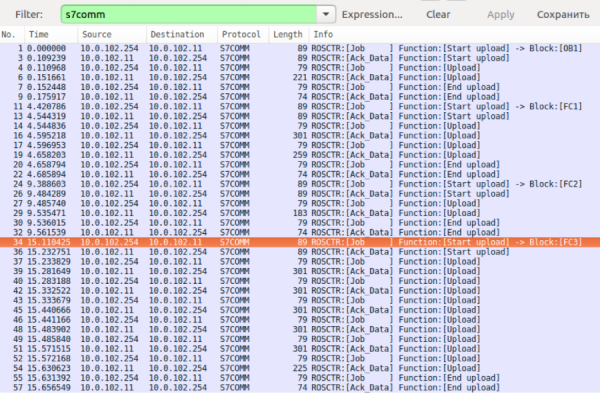

名前が示すように、block_upload_traffic.pcapng ファイルには、PLC へのブロック アップロード トラフィックのダンプが含まれています。

カンファレンス中の競技会場でのこのトラフィックダンプを取得するのが少し難しかったことは注目に値します。 これを行うには、TeslaSCADA2 のプロジェクト ファイルのスクリプトを理解する必要がありました。 そこから、RC4 を使用して暗号化されたダンプがどこにあるか、そしてそれを復号化するにはどのキーを使用する必要があるかを理解することができました。 サイト上のデータ ブロックのダンプは、S7 プロトコル クライアントを使用して取得できます。 このために、Snap7 パッケージのデモ クライアントを使用しました。

トラフィックダンプからの信号処理ブロックの抽出

ダンプの内容を見ると、信号処理ブロック OB1、FC1、FC2、FC3 が含まれていることがわかります。

これらのブロックは削除する必要があります。 これは、たとえば、事前にトラフィックを pcapng 形式から pcap に変換した次のスクリプトを使用して実行できます。

#!/usr/bin/env python2

import struct

from scapy.all import *

packets = rdpcap('block_upload_traffic.pcap')

s7_hdr_struct = '>BBHHHHBB'

s7_hdr_sz = struct.calcsize(s7_hdr_struct)

tpkt_cotp_sz = 7

names = iter(['OB1.bin', 'FC1.bin', 'FC2.bin', 'FC3.bin'])

buf = ''

for packet in packets:

if packet.getlayer(IP).src == '10.0.102.11':

tpkt_cotp_s7 = str(packet.getlayer(TCP).payload)

if len(tpkt_cotp_s7) < tpkt_cotp_sz + s7_hdr_sz:

continue

s7 = tpkt_cotp_s7[tpkt_cotp_sz:]

s7_hdr = s7[:s7_hdr_sz]

param_sz = struct.unpack(s7_hdr_struct, s7_hdr)[4]

s7_param = s7[12:12+param_sz]

s7_data = s7[12+param_sz:]

if s7_param in ('x1ex00', 'x1ex01'): # upload

buf += s7_data[4:]

elif s7_param == 'x1f':

with open(next(names), 'wb') as f:

f.write(buf)

buf = ''結果のブロックを調べると、それらは常にバイト 70 70 (pp) で始まることがわかります。 次に、それらを分析する方法を学ぶ必要があります。 割り当てのヒントは、これには PlcSim を使用する必要があることを示唆しています。

ブロックから人間が読める命令を取得する

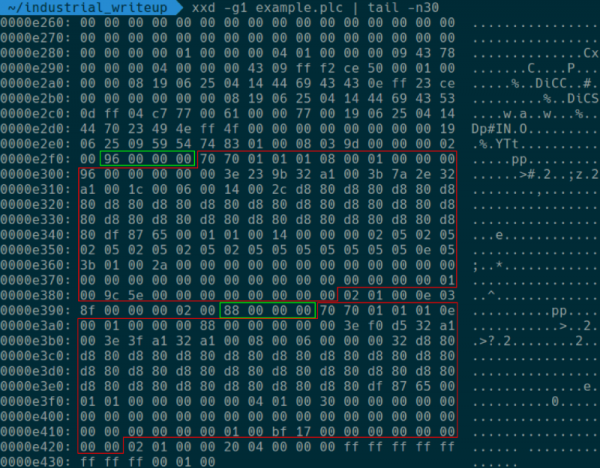

まず、Simatic Manager ソフトウェアを使用して繰り返し命令 (= Q 7) を含むいくつかのブロックを S0.0-PlcSim にロードし、エミュレータで取得した PLC を example.plc ファイルに保存することにより、S70-PlcSim をプログラムしてみます。 ファイルの内容を見ると、以前に発見した署名 70 4 によって、ダウンロードされたブロックの始まりを簡単に判断できます。 ブロックの前に、ブロック サイズが XNUMX バイトのリトルエンディアン値として書き込まれているようです。

plc ファイルの構造に関する情報を受け取った後、PLC S7 プログラムを読み取るための次のアクション プランが表示されました。

- Simatic Manager を使用して、ダンプから受け取ったものと同様のブロック構造を S7-PlcSim に作成します。 ブロック サイズは一致する必要があります (これは、必要な数の命令をブロックに埋め込むことで実現されます) とその識別子 (OB1、FC1、FC2、FC3) が一致する必要があります。

- PLC をファイルに保存します。

- 結果のファイル内のブロックの内容をトラフィック ダンプのブロックに置き換えます。 ブロックの先頭は署名によって決まります。

- 結果のファイルを S7-PlcSim にロードし、Simatic Manager でブロックの内容を確認します。

ブロックは、たとえば次のコードで置き換えることができます。

with open('original.plc', 'rb') as f:

plc = f.read()

blocks = []

for fname in ['OB1.bin', 'FC1.bin', 'FC2.bin', 'FC3.bin']:

with open(fname, 'rb') as f:

blocks.append(f.read())

i = plc.find(b'pp')

for block in blocks:

plc = plc[:i] + block + plc[i+len(block):]

i = plc.find(b'pp', i + 1)

with open('target.plc', 'wb') as f:

f.write(plc)アレクセイは、おそらくより困難ではあるが、それでも正しい道を選択しました。 私たちは、参加者が NetToPlcSim プログラムを使用して、PlcSim がネットワーク経由で通信し、Snap7 経由でブロックを PlcSim にアップロードし、開発環境を使用して PlcSim からプロジェクトとしてこれらのブロックをダウンロードできるようにすることを想定しました。

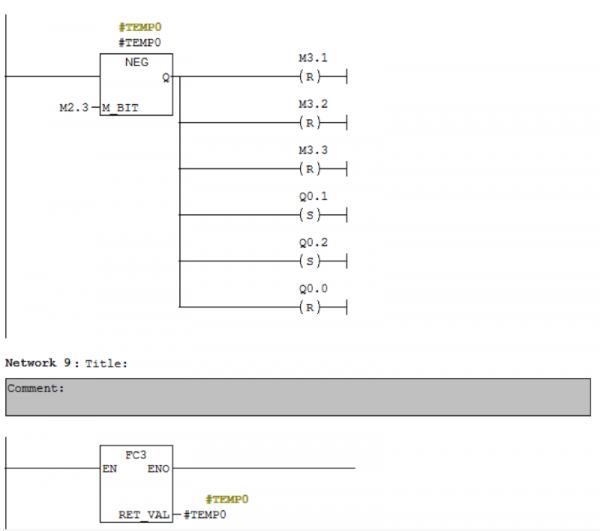

結果のファイルを S7-PlcSim で開くと、Simatic Manager を使用して上書きされたブロックを読み取ることができます。 主要なデバイス制御機能はブロック FC1 に記録されます。 特に注目すべきは #TEMP0 変数です。これをオンにすると、M2.2 および M2.3 ビットのメモリ値に基づいて PLC 制御が手動モードに設定されるように見えます。 #TEMP0 値は関数 FC3 によって設定されます。

この問題を解決するには、FC3 関数を分析し、論理関数を返すために何をする必要があるかを理解する必要があります。

競技会場の低セキュリティ スタンドの PLC 信号処理ブロックも同様の方法で配置されていましたが、#TEMP0 変数の値を設定するには、私の忍法で DB1 ブロックに行を書き込むだけで十分でした。 ブロック内の値の確認は簡単で、ブロック プログラミング言語についての深い知識は必要ありません。 明らかに、高セキュリティ レベルでは、手動制御の実現ははるかに難しくなり、STL 言語 (S7 PLC をプログラムする方法の XNUMX つ) の複雑さを理解する必要があります。

リバースブロックFC3

STL 表現での FC3 ブロックの内容:

L B#16#0

T #TEMP13

T #TEMP15

L P#DBX 0.0

T #TEMP4

CLR

= #TEMP14

M015: L #TEMP4

LAR1

OPN DB 100

L DBLG

TAR1

<=D

JC M016

L DW#16#0

T #TEMP0

L #TEMP6

L W#16#0

<>I

JC M00d

L P#DBX 0.0

LAR1

M00d: L B [AR1,P#0.0]

T #TEMP5

L W#16#1

==I

JC M007

L #TEMP5

L W#16#2

==I

JC M008

L #TEMP5

L W#16#3

==I

JC M00f

L #TEMP5

L W#16#4

==I

JC M00e

L #TEMP5

L W#16#5

==I

JC M011

L #TEMP5

L W#16#6

==I

JC M012

JU M010

M007: +AR1 P#1.0

L P#DBX 0.0

LAR2

L B [AR1,P#0.0]

L C#8

*I

+AR2

+AR1 P#1.0

L B [AR1,P#0.0]

JL M003

JU M001

JU M002

JU M004

M003: JU M005

M001: OPN DB 101

L B [AR2,P#0.0]

T #TEMP0

JU M006

M002: OPN DB 101

L B [AR2,P#0.0]

T #TEMP1

JU M006

M004: OPN DB 101

L B [AR2,P#0.0]

T #TEMP2

JU M006

M00f: +AR1 P#1.0

L B [AR1,P#0.0]

L C#8

*I

T #TEMP11

+AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP7

L P#M 100.0

LAR2

L #TEMP7

L C#8

*I

+AR2

TAR2 #TEMP9

TAR1 #TEMP4

OPN DB 101

L P#DBX 0.0

LAR1

L #TEMP11

+AR1

LAR2 #TEMP9

L B [AR2,P#0.0]

T B [AR1,P#0.0]

L #TEMP4

LAR1

JU M006

M008: +AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP3

+AR1 P#1.0

L B [AR1,P#0.0]

JL M009

JU M00b

JU M00a

JU M00c

M009: JU M005

M00b: L #TEMP3

T #TEMP0

JU M006

M00a: L #TEMP3

T #TEMP1

JU M006

M00c: L #TEMP3

T #TEMP2

JU M006

M00e: +AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP7

L P#M 100.0

LAR2

L #TEMP7

L C#8

*I

+AR2

TAR2 #TEMP9

+AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP8

L P#M 100.0

LAR2

L #TEMP8

L C#8

*I

+AR2

TAR2 #TEMP10

TAR1 #TEMP4

LAR1 #TEMP9

LAR2 #TEMP10

L B [AR1,P#0.0]

L B [AR2,P#0.0]

AW

INVI

T #TEMP12

L B [AR1,P#0.0]

L B [AR2,P#0.0]

OW

L #TEMP12

AW

T B [AR1,P#0.0]

L DW#16#0

T #TEMP0

L MB 101

T #TEMP1

L MB 102

T #TEMP2

L #TEMP4

LAR1

JU M006

M011: +AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP7

L P#M 100.0

LAR2

L #TEMP7

L C#8

*I

+AR2

TAR2 #TEMP9

+AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP8

L P#M 100.0

LAR2

L #TEMP8

L C#8

*I

+AR2

TAR2 #TEMP10

TAR1 #TEMP4

LAR1 #TEMP9

LAR2 #TEMP10

L B [AR1,P#0.0]

L B [AR2,P#0.0]

-I

T B [AR1,P#0.0]

L DW#16#0

T #TEMP0

L MB 101

T #TEMP1

L MB 102

T #TEMP2

L #TEMP4

LAR1

JU M006

M012: L #TEMP15

INC 1

T #TEMP15

+AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP7

L P#M 100.0

LAR2

L #TEMP7

L C#8

*I

+AR2

TAR2 #TEMP9

+AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP8

L P#M 100.0

LAR2

L #TEMP8

L C#8

*I

+AR2

TAR2 #TEMP10

TAR1 #TEMP4

LAR1 #TEMP9

LAR2 #TEMP10

L B [AR1,P#0.0]

L B [AR2,P#0.0]

==I

JCN M013

JU M014

M013: L P#DBX 0.0

LAR1

T #TEMP4

L B#16#0

T #TEMP6

JU M006

M014: L #TEMP4

LAR1

L #TEMP13

L L#1

+I

T #TEMP13

JU M006

M006: L #TEMP0

T MB 100

L #TEMP1

T MB 101

L #TEMP2

T MB 102

+AR1 P#1.0

L #TEMP6

+ 1

T #TEMP6

JU M005

M010: L P#DBX 0.0

LAR1

L 0

T #TEMP6

TAR1 #TEMP4

M005: TAR1 #TEMP4

CLR

= #TEMP16

L #TEMP13

L L#20

==I

S #TEMP16

L #TEMP15

==I

A #TEMP16

JC M017

L #TEMP13

L L#20

<I

S #TEMP16

L #TEMP15

==I

A #TEMP16

JC M018

JU M019

M017: SET

= #TEMP14

JU M016

M018: CLR

= #TEMP14

JU M016

M019: CLR

O #TEMP14

= #RET_VAL

JU M015

M016: CLR

O #TEMP14

= #RET_VALコードは非常に長く、STL に詳しくない人にとっては複雑に見えるかもしれません。 この記事の枠組み内で各命令を分析することに意味はありません。STL 言語の詳細な命令と機能については、対応するマニュアルを参照してください。 。 ここでは、処理後の同じコードを示します。ラベルと変数の名前を変更し、操作アルゴリズムといくつかの STL 言語構造を説明するコメントを追加します。 問題のブロックには、DB100 ブロックにあるバイトコードを実行する仮想マシンが含まれていることにすぐに注意してください。その内容はわかっています。 仮想マシンの命令は、1 バイトのオペレーティング コードと XNUMX バイトの引数で構成されます (引数ごとに XNUMX バイト)。 考慮されるすべての命令には XNUMX つの引数があり、コメント内でそれらの値を X と Y として指定しました。

処理後のコード]

# Инициализация различных переменных

L B#16#0

T #CHECK_N # Счетчик успешно пройденных проверок

T #COUNTER_N # Счетчик общего количества проверок

L P#DBX 0.0

T #POINTER # Указатель на текущую инструкцию

CLR

= #PRE_RET_VAL

# Основной цикл работы интерпретатора байт-кода

LOOP: L #POINTER

LAR1

OPN DB 100

L DBLG

TAR1

<=D # Проверка выхода указателя за пределы программы

JC FINISH

L DW#16#0

T #REG0

L #TEMP6

L W#16#0

<>I

JC M00d

L P#DBX 0.0

LAR1

# Конструкция switch - case для обработки различных опкодов

M00d: L B [AR1,P#0.0]

T #OPCODE

L W#16#1

==I

JC OPCODE_1

L #OPCODE

L W#16#2

==I

JC OPCODE_2

L #OPCODE

L W#16#3

==I

JC OPCODE_3

L #OPCODE

L W#16#4

==I

JC OPCODE_4

L #OPCODE

L W#16#5

==I

JC OPCODE_5

L #OPCODE

L W#16#6

==I

JC OPCODE_6

JU OPCODE_OTHER

# Обработчик опкода 01: загрузка значения из DB101[X] в регистр Y

# OP01(X, Y): REG[Y] = DB101[X]

OPCODE_1: +AR1 P#1.0

L P#DBX 0.0

LAR2

L B [AR1,P#0.0] # Загрузка аргумента X (индекс в DB101)

L C#8

*I

+AR2

+AR1 P#1.0

L B [AR1,P#0.0] # Загрузка аргумента Y (индекс регистра)

JL M003 # Аналог switch - case на основе значения Y

JU M001 # для выбора необходимого регистра для записи.

JU M002 # Подобные конструкции используются и в других

JU M004 # операциях ниже для аналогичных целей

M003: JU LOOPEND

M001: OPN DB 101

L B [AR2,P#0.0]

T #REG0 # Запись значения DB101[X] в REG[0]

JU PRE_LOOPEND

M002: OPN DB 101

L B [AR2,P#0.0]

T #REG1 # Запись значения DB101[X] в REG[1]

JU PRE_LOOPEND

M004: OPN DB 101

L B [AR2,P#0.0]

T #REG2 # Запись значения DB101[X] в REG[2]

JU PRE_LOOPEND

# Обработчик опкода 02: загрузка значения X в регистр Y

# OP02(X, Y): REG[Y] = X

OPCODE_2: +AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP3

+AR1 P#1.0

L B [AR1,P#0.0]

JL M009

JU M00b

JU M00a

JU M00c

M009: JU LOOPEND

M00b: L #TEMP3

T #REG0

JU PRE_LOOPEND

M00a: L #TEMP3

T #REG1

JU PRE_LOOPEND

M00c: L #TEMP3

T #REG2

JU PRE_LOOPEND

# Опкод 03 не используется в программе, поэтому пропустим его

...

# Обработчик опкода 04: сравнение регистров X и Y

# OP04(X, Y): REG[0] = 0; REG[X] = (REG[X] == REG[Y])

OPCODE_4: +AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP7 # первый аргумент - X

L P#M 100.0

LAR2

L #TEMP7

L C#8

*I

+AR2

TAR2 #TEMP9 # REG[X]

+AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP8

L P#M 100.0

LAR2

L #TEMP8

L C#8

*I

+AR2

TAR2 #TEMP10 # REG[Y]

TAR1 #POINTER

LAR1 #TEMP9 # REG[X]

LAR2 #TEMP10 # REG[Y]

L B [AR1,P#0.0]

L B [AR2,P#0.0]

AW

INVI

T #TEMP12 # ~(REG[Y] & REG[X])

L B [AR1,P#0.0]

L B [AR2,P#0.0]

OW

L #TEMP12

AW # (~(REG[Y] & REG[X])) & (REG[Y] | REG[X]) - аналог проверки на равенство

T B [AR1,P#0.0]

L DW#16#0

T #REG0

L MB 101

T #REG1

L MB 102

T #REG2

L #POINTER

LAR1

JU PRE_LOOPEND

# Обработчик опкода 05: вычитание регистра Y из X

# OP05(X, Y): REG[0] = 0; REG[X] = REG[X] - REG[Y]

OPCODE_5: +AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP7

L P#M 100.0

LAR2

L #TEMP7

L C#8

*I

+AR2

TAR2 #TEMP9 # REG[X]

+AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP8

L P#M 100.0

LAR2

L #TEMP8

L C#8

*I

+AR2

TAR2 #TEMP10 # REG[Y]

TAR1 #POINTER

LAR1 #TEMP9

LAR2 #TEMP10

L B [AR1,P#0.0]

L B [AR2,P#0.0]

-I # ACCU1 = ACCU2 - ACCU1, REG[X] - REG[Y]

T B [AR1,P#0.0]

L DW#16#0

T #REG0

L MB 101

T #REG1

L MB 102

T #REG2

L #POINTER

LAR1

JU PRE_LOOPEND

# Обработчик опкода 06: инкремент #CHECK_N при равенстве регистров X и Y

# OP06(X, Y): #CHECK_N += (1 if REG[X] == REG[Y] else 0)

OPCODE_6: L #COUNTER_N

INC 1

T #COUNTER_N

+AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP7 # REG[X]

L P#M 100.0

LAR2

L #TEMP7

L C#8

*I

+AR2

TAR2 #TEMP9 # REG[X]

+AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP8

L P#M 100.0

LAR2

L #TEMP8

L C#8

*I

+AR2

TAR2 #TEMP10 # REG[Y]

TAR1 #POINTER

LAR1 #TEMP9 # REG[Y]

LAR2 #TEMP10 # REG[X]

L B [AR1,P#0.0]

L B [AR2,P#0.0]

==I

JCN M013

JU M014

M013: L P#DBX 0.0

LAR1

T #POINTER

L B#16#0

T #TEMP6

JU PRE_LOOPEND

M014: L #POINTER

LAR1

# Инкремент значения #CHECK_N

L #CHECK_N

L L#1

+I

T #CHECK_N

JU PRE_LOOPEND

PRE_LOOPEND: L #REG0

T MB 100

L #REG1

T MB 101

L #REG2

T MB 102

+AR1 P#1.0

L #TEMP6

+ 1

T #TEMP6

JU LOOPEND

OPCODE_OTHER: L P#DBX 0.0

LAR1

L 0

T #TEMP6

TAR1 #POINTER

LOOPEND: TAR1 #POINTER

CLR

= #TEMP16

L #CHECK_N

L L#20

==I

S #TEMP16

L #COUNTER_N

==I

A #TEMP16

# Все проверки пройдены, если #CHECK_N == #COUNTER_N == 20

JC GOOD

L #CHECK_N

L L#20

<I

S #TEMP16

L #COUNTER_N

==I

A #TEMP16

JC FAIL

JU M019

GOOD: SET

= #PRE_RET_VAL

JU FINISH

FAIL: CLR

= #PRE_RET_VAL

JU FINISH

M019: CLR

O #PRE_RET_VAL

= #RET_VAL

JU LOOP

FINISH: CLR

O #PRE_RET_VAL

= #RET_VAL仮想マシンの命令について理解したら、DB100 ブロック内のバイトコードを解析するための小さな逆アセンブラを作成しましょう。

import string

alph = string.ascii_letters + string.digits

with open('DB100.bin', 'rb') as f:

m = f.read()

pc = 0

while pc < len(m):

op = m[pc]

if op == 1:

print('R{} = DB101[{}]'.format(m[pc + 2], m[pc + 1]))

pc += 3

elif op == 2:

c = chr(m[pc + 1])

c = c if c in alph else '?'

print('R{} = {:02x} ({})'.format(m[pc + 2], m[pc + 1], c))

pc += 3

elif op == 4:

print('R0 = 0; R{} = (R{} == R{})'.format(

m[pc + 1], m[pc + 1], m[pc + 2]))

pc += 3

elif op == 5:

print('R0 = 0; R{} = R{} - R{}'.format(

m[pc + 1], m[pc + 1], m[pc + 2]))

pc += 3

elif op == 6:

print('CHECK (R{} == R{})n'.format(

m[pc + 1], m[pc + 2]))

pc += 3

else:

print('unk opcode {}'.format(op))

breakその結果、次の仮想マシン コードが得られます。

仮想マシンコード

R1 = DB101[0]

R2 = 6e (n)

R0 = 0; R1 = (R1 == R2)

CHECK (R1 == R0)

R1 = DB101[1]

R2 = 10 (?)

R0 = 0; R1 = R1 - R2

R2 = 20 (?)

R0 = 0; R1 = R1 - R2

CHECK (R1 == R0)

R1 = DB101[2]

R2 = 77 (w)

R0 = 0; R1 = (R1 == R2)

CHECK (R1 == R0)

R1 = DB101[3]

R2 = 0a (?)

R0 = 0; R1 = R1 - R2

R2 = 16 (?)

R0 = 0; R1 = R1 - R2

CHECK (R1 == R0)

R1 = DB101[4]

R2 = 75 (u)

R0 = 0; R1 = (R1 == R2)

CHECK (R1 == R0)

R1 = DB101[5]

R2 = 0a (?)

R0 = 0; R1 = R1 - R2

R2 = 16 (?)

R0 = 0; R1 = R1 - R2

CHECK (R1 == R0)

R1 = DB101[6]

R2 = 34 (4)

R0 = 0; R1 = (R1 == R2)

CHECK (R1 == R0)

R1 = DB101[7]

R2 = 26 (?)

R0 = 0; R1 = R1 - R2

R2 = 4c (L)

R0 = 0; R1 = R1 - R2

CHECK (R1 == R0)

R1 = DB101[8]

R2 = 33 (3)

R0 = 0; R1 = (R1 == R2)

CHECK (R1 == R0)

R1 = DB101[9]

R2 = 0a (?)

R0 = 0; R1 = R1 - R2

R2 = 16 (?)

R0 = 0; R1 = R1 - R2

CHECK (R1 == R0)

R1 = DB101[10]

R2 = 37 (7)

R0 = 0; R1 = (R1 == R2)

CHECK (R1 == R0)

R1 = DB101[11]

R2 = 22 (?)

R0 = 0; R1 = R1 - R2

R2 = 46 (F)

R0 = 0; R1 = R1 - R2

CHECK (R1 == R0)

R1 = DB101[12]

R2 = 33 (3)

R0 = 0; R1 = (R1 == R2)

CHECK (R1 == R0)

R1 = DB101[13]

R2 = 0a (?)

R0 = 0; R1 = R1 - R2

R2 = 16 (?)

R0 = 0; R1 = R1 - R2

CHECK (R1 == R0)

R1 = DB101[14]

R2 = 6d (m)

R0 = 0; R1 = (R1 == R2)

CHECK (R1 == R0)

R1 = DB101[15]

R2 = 11 (?)

R0 = 0; R1 = R1 - R2

R2 = 23 (?)

R0 = 0; R1 = R1 - R2

CHECK (R1 == R0)

R1 = DB101[16]

R2 = 35 (5)

R0 = 0; R1 = (R1 == R2)

CHECK (R1 == R0)

R1 = DB101[17]

R2 = 12 (?)

R0 = 0; R1 = R1 - R2

R2 = 25 (?)

R0 = 0; R1 = R1 - R2

CHECK (R1 == R0)

R1 = DB101[18]

R2 = 33 (3)

R0 = 0; R1 = (R1 == R2)

CHECK (R1 == R0)

R1 = DB101[19]

R2 = 26 (?)

R0 = 0; R1 = R1 - R2

R2 = 4c (L)

R0 = 0; R1 = R1 - R2

CHECK (R1 == R0)ご覧のとおり、このプログラムは DB101 の各文字が特定の値と等しいかどうかをチェックするだけです。 すべてのチェックに合格するための最終行は、n0w u 4r3 7h3 m4573r です。 このラインがブロック DB101 に配置されると、手動 PLC 制御が有効になり、バルーンを破裂または収縮させることが可能になります。

それだけです! Alexey は産業忍者にふさわしい高度な知識を示しました :) 優勝者には思い出に残る賞品を送りました。 参加者の皆様、本当にありがとうございました!

出所: habr.com