Sysmon 12-нұсқасының шығарылымы 17 қыркүйекте сағ . Іс жүзінде Process Monitor және ProcDump жаңа нұсқалары да осы күні шығарылды. Бұл мақалада мен Sysmon бағдарламасының 12-нұсқасының негізгі және даулы жаңалығы - алмасу буферімен жұмыс тіркелетін 24 оқиға идентификаторы бар оқиғалар түрі туралы айтатын боламын.

Оқиғаның осы түрінен алынған ақпарат күдікті әрекетті (сонымен қатар жаңа осалдықтарды) бақылаудың жаңа мүмкіндіктерін ашады. Сонымен, олардың кім, қайда және нені көшіруге тырысқанын түсінуге болады. Кесудің астында жаңа оқиғаның кейбір өрістерінің және бірнеше пайдалану жағдайларының сипаттамасы берілген.

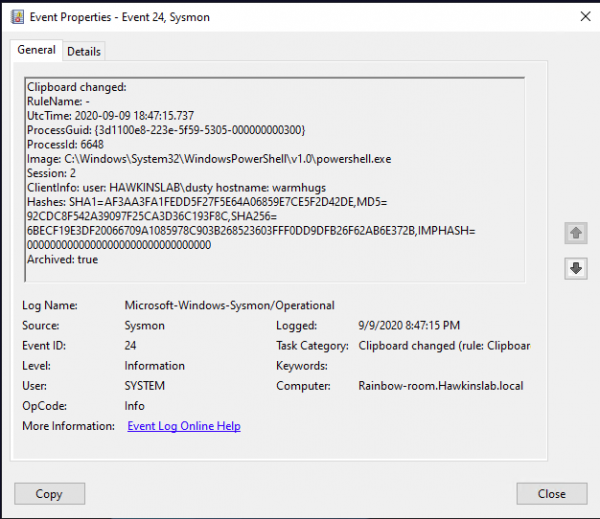

Жаңа оқиға келесі өрістерді қамтиды:

Сурет: деректер алмасу буферіне жазылу процесі.

Сессия: алмасу буфері жазылған сеанс. Бұл жүйе болуы мүмкін (0)

онлайн немесе қашықтан жұмыс істегенде және т.б.

Клиент ақпараты: сеанс пайдаланушы атын және қашықтағы сеанс жағдайында бастапқы хост атауын және бар болса, IP мекенжайын қамтиды.

Хэштер: көшірілген мәтін сақталған файлдың атын анықтайды (FileDelete түріндегі оқиғалармен жұмыс істеуге ұқсас).

Мұрағатталған: күй, алмасу буферіндегі мәтін Sysmon мұрағат каталогында сақталды ма.

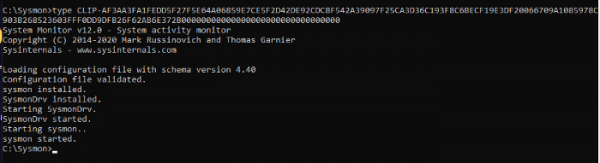

Соңғы екі өріс алаңдатады. Өйткені, Sysmon 11 нұсқасынан бастап (тиісті параметрлермен) әртүрлі деректерді өзінің мұрағаттық каталогына сақтай алады. Мысалы, оқиға идентификаторы 23 файлды жою оқиғаларын тіркейді және олардың барлығын бірдей мұрағат каталогында сақтай алады. CLIP тегі алмасу буферімен жұмыс істеу нәтижесінде жасалған файлдардың атына қосылады. Файлдардың өзінде алмасу буферіне көшірілген нақты деректер бар.

Сақталған файл осылай көрінеді

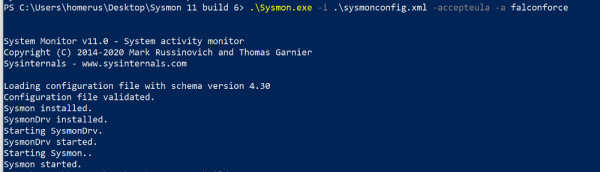

Орнату кезінде файлға сақтау қосылады. Мәтін сақталмайтын процестердің ақ тізімдерін орнатуға болады.

Сәйкес мұрағат каталогының параметрлерімен Sysmon орнатуы осылай көрінеді:

Бұл жерде, менің ойымша, алмасу буферін де пайдаланатын пароль менеджерлерін есте ұстаған жөн. Құпиясөз реттеушісі бар жүйеде Sysmon болуы сізге (немесе шабуылдаушыға) сол құпия сөздерді басып алуға мүмкіндік береді. Көшірілген мәтінді қандай процесс бөлетінін білсеңіз (және бұл әрқашан құпия сөзді басқару процесі емес, бірақ кейбір svchost болуы мүмкін), бұл ерекшелік ақ тізімге қосылып, сақталмауы мүмкін.

Сіз білмеуіңіз мүмкін, бірақ алмасу буферіндегі мәтінді RDP сеансы режимінде ауысқан кезде қашықтағы сервер басып алады. Алмасу буферінде бір нәрсе болса және RDP сеанстары арасында ауыссаңыз, бұл ақпарат сізбен бірге жүреді.

Sysmon-тың алмасу буферімен жұмыс істеу мүмкіндіктерін қорытындылайық.

Тұрақты:

- Қойылған мәтіннің мәтіндік көшірмесі RDP арқылы және жергілікті түрде;

- Әртүрлі утилиталар/процестер арқылы алмасу буферінен деректерді түсіру;

- Бұл мәтін әлі қойылмаған болса да, мәтінді жергілікті виртуалды машинадан көшіру/қою.

Жазылмаған:

- Жергілікті виртуалды машинадан файлдарды көшіру/қою;

- RDP арқылы файлдарды көшіру/қою

- Алмасу буферін ұрлайтын зиянды бағдарлама тек алмасу буферінің өзіне жазады.

Оның түсініксіздігіне қарамастан, оқиғаның бұл түрі сізге шабуылдаушының әрекеттерінің алгоритмін қалпына келтіруге мүмкіндік береді және шабуылдардан кейін өлгеннен кейін пайда болу үшін бұрын қол жетімсіз деректерді анықтауға көмектеседі. Мазмұнды алмасу буферіне жазу әлі қосылып тұрса, мұрағат каталогына әрбір кіруді жазып алу және ықтимал қауіптілерін анықтау маңызды (sysmon.exe бастамасы).

Жоғарыда аталған оқиғаларды жазу, талдау және әрекет ету үшін құралды пайдалануға болады , ол барлық үш тәсілді біріктіреді және сонымен қатар барлық жиналған бастапқы деректердің тиімді орталықтандырылған репозиторийі болып табылады. Шикі деректерді өңдеу мен сақтауды InTrust қызметіне тасымалдау арқылы лицензиялау құнын азайту үшін оның танымал SIEM жүйелерімен интеграциясын конфигурациялай аламыз.

InTrust туралы көбірек білу үшін алдыңғы мақалаларымызды оқыңыз немесе .

(танымал мақала)

Ақпарат көзі: www.habr.com