Ryuk ಕಳೆದ ಕೆಲವು ವರ್ಷಗಳಲ್ಲಿ ಅತ್ಯಂತ ಪ್ರಸಿದ್ಧವಾದ ransomware ಆಯ್ಕೆಗಳಲ್ಲಿ ಒಂದಾಗಿದೆ. ಇದು 2018 ರ ಬೇಸಿಗೆಯಲ್ಲಿ ಮೊದಲು ಕಾಣಿಸಿಕೊಂಡಾಗಿನಿಂದ, ಅದನ್ನು ಸಂಗ್ರಹಿಸಲಾಗಿದೆ , ವಿಶೇಷವಾಗಿ ವ್ಯಾಪಾರ ಪರಿಸರದಲ್ಲಿ, ಅದರ ದಾಳಿಯ ಮುಖ್ಯ ಗುರಿಯಾಗಿದೆ.

1. ಸಾಮಾನ್ಯ ಮಾಹಿತಿ

ಈ ಡಾಕ್ಯುಮೆಂಟ್ Ryuk ransomware ರೂಪಾಂತರದ ವಿಶ್ಲೇಷಣೆಯನ್ನು ಒಳಗೊಂಡಿದೆ, ಹಾಗೆಯೇ ಸಿಸ್ಟಮ್ಗೆ ಮಾಲ್ವೇರ್ ಅನ್ನು ಲೋಡ್ ಮಾಡುವ ಜವಾಬ್ದಾರಿಯುತ ಲೋಡರ್.

Ryuk ransomware ಮೊದಲ ಬಾರಿಗೆ 2018 ರ ಬೇಸಿಗೆಯಲ್ಲಿ ಕಾಣಿಸಿಕೊಂಡಿತು. Ryuk ಮತ್ತು ಇತರ ransomware ನಡುವಿನ ವ್ಯತ್ಯಾಸವೆಂದರೆ ಅದು ಕಾರ್ಪೊರೇಟ್ ಪರಿಸರದ ಮೇಲೆ ದಾಳಿ ಮಾಡುವ ಗುರಿಯನ್ನು ಹೊಂದಿದೆ.

2019 ರ ಮಧ್ಯದಲ್ಲಿ, ಸೈಬರ್ ಕ್ರಿಮಿನಲ್ ಗುಂಪುಗಳು ಈ ransomware ಅನ್ನು ಬಳಸಿಕೊಂಡು ಅಪಾರ ಸಂಖ್ಯೆಯ ಸ್ಪ್ಯಾನಿಷ್ ಕಂಪನಿಗಳ ಮೇಲೆ ದಾಳಿ ಮಾಡಿದವು.

ಅಕ್ಕಿ. 1: Ryuk ransomware ದಾಳಿಗೆ ಸಂಬಂಧಿಸಿದಂತೆ El Confidencial ನಿಂದ ಆಯ್ದ ಭಾಗಗಳು [1]

ಅಕ್ಕಿ. 2: Ryuk ransomware [2] ಬಳಸಿ ನಡೆಸಿದ ದಾಳಿಯ ಕುರಿತು El País ನಿಂದ ಆಯ್ದ ಭಾಗಗಳು

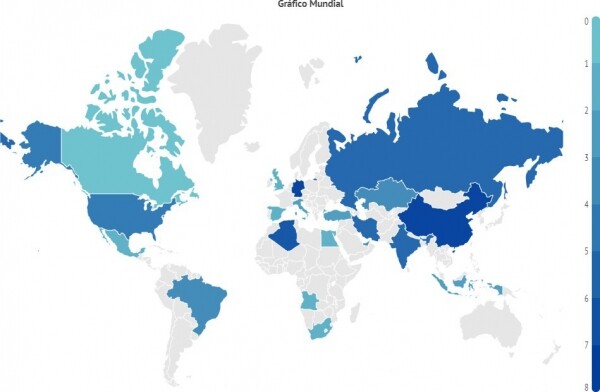

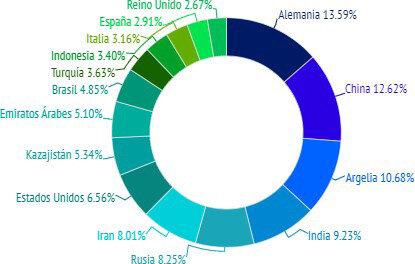

ಈ ವರ್ಷ, ರ್ಯುಕ್ ವಿವಿಧ ದೇಶಗಳಲ್ಲಿ ಹೆಚ್ಚಿನ ಸಂಖ್ಯೆಯ ಕಂಪನಿಗಳ ಮೇಲೆ ದಾಳಿ ಮಾಡಿದ್ದಾರೆ. ಕೆಳಗಿನ ಅಂಕಿಅಂಶಗಳಲ್ಲಿ ನೀವು ನೋಡುವಂತೆ, ಜರ್ಮನಿ, ಚೀನಾ, ಅಲ್ಜೀರಿಯಾ ಮತ್ತು ಭಾರತವು ಹೆಚ್ಚು ಹಾನಿಗೊಳಗಾದವು.

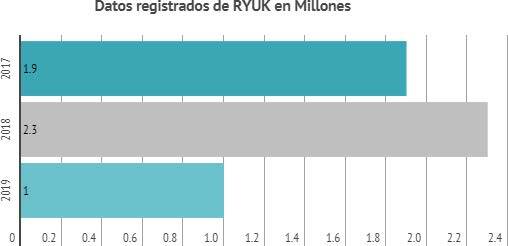

ಸೈಬರ್ ದಾಳಿಯ ಸಂಖ್ಯೆಯನ್ನು ಹೋಲಿಸುವ ಮೂಲಕ, Ryuk ಲಕ್ಷಾಂತರ ಬಳಕೆದಾರರ ಮೇಲೆ ಪರಿಣಾಮ ಬೀರಿದೆ ಮತ್ತು ಭಾರೀ ಪ್ರಮಾಣದ ಡೇಟಾವನ್ನು ರಾಜಿ ಮಾಡಿಕೊಂಡಿದೆ, ಇದರಿಂದಾಗಿ ತೀವ್ರ ಆರ್ಥಿಕ ನಷ್ಟ ಉಂಟಾಗುತ್ತದೆ.

ಅಕ್ಕಿ. 3: ರ್ಯುಕ್ನ ಜಾಗತಿಕ ಚಟುವಟಿಕೆಯ ವಿವರಣೆ.

ಅಕ್ಕಿ. 4: 16 ದೇಶಗಳು Ryuk ನಿಂದ ಹೆಚ್ಚು ಪ್ರಭಾವಿತವಾಗಿವೆ

ಅಕ್ಕಿ. 5: Ryuk ransomware ನಿಂದ ದಾಳಿಗೊಳಗಾದ ಬಳಕೆದಾರರ ಸಂಖ್ಯೆ (ಮಿಲಿಯನ್ಗಳಲ್ಲಿ)

ಅಂತಹ ಬೆದರಿಕೆಗಳ ಸಾಮಾನ್ಯ ಆಪರೇಟಿಂಗ್ ತತ್ವದ ಪ್ರಕಾರ, ಈ ransomware, ಎನ್ಕ್ರಿಪ್ಶನ್ ಪೂರ್ಣಗೊಂಡ ನಂತರ, ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡಿದ ಫೈಲ್ಗಳಿಗೆ ಪ್ರವೇಶವನ್ನು ಮರುಸ್ಥಾಪಿಸಲು ನಿರ್ದಿಷ್ಟ ವಿಳಾಸಕ್ಕೆ ಬಿಟ್ಕಾಯಿನ್ಗಳಲ್ಲಿ ಪಾವತಿಸಬೇಕಾದ ಸುಲಿಗೆ ಅಧಿಸೂಚನೆಯನ್ನು ಬಲಿಪಶುವಿಗೆ ತೋರಿಸುತ್ತದೆ.

ಇದನ್ನು ಮೊದಲು ಪರಿಚಯಿಸಿದಾಗಿನಿಂದ ಈ ಮಾಲ್ವೇರ್ ಬದಲಾಗಿದೆ.

ಈ ಡಾಕ್ಯುಮೆಂಟ್ನಲ್ಲಿ ವಿಶ್ಲೇಷಿಸಲಾದ ಈ ಬೆದರಿಕೆಯ ರೂಪಾಂತರವನ್ನು ಜನವರಿ 2020 ರಲ್ಲಿ ದಾಳಿಯ ಪ್ರಯತ್ನದ ಸಮಯದಲ್ಲಿ ಕಂಡುಹಿಡಿಯಲಾಯಿತು.

ಅದರ ಸಂಕೀರ್ಣತೆಯಿಂದಾಗಿ, ಈ ಮಾಲ್ವೇರ್ ಅನ್ನು ಹೆಚ್ಚಾಗಿ ಸಂಘಟಿತ ಸೈಬರ್ ಕ್ರಿಮಿನಲ್ ಗುಂಪುಗಳಿಗೆ ಆರೋಪಿಸಲಾಗುತ್ತದೆ, ಇದನ್ನು ಎಪಿಟಿ ಗುಂಪುಗಳು ಎಂದೂ ಕರೆಯುತ್ತಾರೆ.

Ryuk ಕೋಡ್ನ ಭಾಗವು ಮತ್ತೊಂದು ಪ್ರಸಿದ್ಧ ransomware ಹರ್ಮ್ಸ್ನ ಕೋಡ್ ಮತ್ತು ರಚನೆಗೆ ಗಮನಾರ್ಹ ಹೋಲಿಕೆಯನ್ನು ಹೊಂದಿದೆ, ಅದರೊಂದಿಗೆ ಅವರು ಹಲವಾರು ಒಂದೇ ರೀತಿಯ ಕಾರ್ಯಗಳನ್ನು ಹಂಚಿಕೊಳ್ಳುತ್ತಾರೆ. ಇದಕ್ಕಾಗಿಯೇ Ryuk ಅನ್ನು ಆರಂಭದಲ್ಲಿ ಉತ್ತರ ಕೊರಿಯಾದ ಗುಂಪು Lazarus ಗೆ ಲಿಂಕ್ ಮಾಡಲಾಗಿತ್ತು, ಆ ಸಮಯದಲ್ಲಿ ಅದು ಹರ್ಮ್ಸ್ ransomware ಹಿಂದೆ ಇದೆ ಎಂದು ಶಂಕಿಸಲಾಗಿತ್ತು.

ಕ್ರೌಡ್ಸ್ಟ್ರೈಕ್ನ ಫಾಲ್ಕನ್ ಎಕ್ಸ್ ಸೇವೆಯು ತರುವಾಯ ರ್ಯುಕ್ ಅನ್ನು ವಾಸ್ತವವಾಗಿ WIZARD SPIDER ಗುಂಪಿನಿಂದ ರಚಿಸಲಾಗಿದೆ ಎಂದು ಗಮನಿಸಿತು [4].

ಈ ಊಹೆಯನ್ನು ಬೆಂಬಲಿಸಲು ಕೆಲವು ಪುರಾವೆಗಳಿವೆ. ಮೊದಲಿಗೆ, ಈ ransomware ಅನ್ನು ವೆಬ್ಸೈಟ್ exploit.in ನಲ್ಲಿ ಪ್ರಚಾರ ಮಾಡಲಾಯಿತು, ಇದು ರಷ್ಯಾದ ಪ್ರಸಿದ್ಧ ಮಾಲ್ವೇರ್ ಮಾರುಕಟ್ಟೆ ಸ್ಥಳವಾಗಿದೆ ಮತ್ತು ಈ ಹಿಂದೆ ಕೆಲವು ರಷ್ಯಾದ APT ಗುಂಪುಗಳೊಂದಿಗೆ ಸಂಬಂಧ ಹೊಂದಿದೆ.

ಈ ಸತ್ಯವು ರ್ಯುಕ್ ಅನ್ನು ಲಾಜರಸ್ ಎಪಿಟಿ ಗುಂಪಿನಿಂದ ಅಭಿವೃದ್ಧಿಪಡಿಸಬಹುದೆಂಬ ಸಿದ್ಧಾಂತವನ್ನು ತಳ್ಳಿಹಾಕುತ್ತದೆ, ಏಕೆಂದರೆ ಇದು ಗುಂಪು ಕಾರ್ಯನಿರ್ವಹಿಸುವ ರೀತಿಯಲ್ಲಿ ಹೊಂದಿಕೆಯಾಗುವುದಿಲ್ಲ.

ಹೆಚ್ಚುವರಿಯಾಗಿ, Ryuk ಅನ್ನು ransomware ಎಂದು ಪ್ರಚಾರ ಮಾಡಲಾಯಿತು, ಅದು ರಷ್ಯನ್, ಉಕ್ರೇನಿಯನ್ ಮತ್ತು ಬೆಲರೂಸಿಯನ್ ಸಿಸ್ಟಮ್ಗಳಲ್ಲಿ ಕಾರ್ಯನಿರ್ವಹಿಸುವುದಿಲ್ಲ. Ryuk ನ ಕೆಲವು ಆವೃತ್ತಿಗಳಲ್ಲಿ ಕಂಡುಬರುವ ವೈಶಿಷ್ಟ್ಯದಿಂದ ಈ ನಡವಳಿಕೆಯನ್ನು ನಿರ್ಧರಿಸಲಾಗುತ್ತದೆ, ಅಲ್ಲಿ ಇದು ransomware ಚಾಲನೆಯಲ್ಲಿರುವ ಸಿಸ್ಟಮ್ನ ಭಾಷೆಯನ್ನು ಪರಿಶೀಲಿಸುತ್ತದೆ ಮತ್ತು ಸಿಸ್ಟಮ್ ರಷ್ಯನ್, ಉಕ್ರೇನಿಯನ್ ಅಥವಾ ಬೆಲರೂಸಿಯನ್ ಭಾಷೆಯನ್ನು ಹೊಂದಿದ್ದರೆ ಅದನ್ನು ಚಾಲನೆಯಿಂದ ನಿಲ್ಲಿಸುತ್ತದೆ. ಅಂತಿಮವಾಗಿ, WIZARD SPIDER ತಂಡವು ಹ್ಯಾಕ್ ಮಾಡಿದ ಯಂತ್ರದ ಪರಿಣಿತ ವಿಶ್ಲೇಷಣೆಯು ಹರ್ಮ್ಸ್ ransomware ನ ರೂಪಾಂತರವಾಗಿ Ryuk ನ ಅಭಿವೃದ್ಧಿಯಲ್ಲಿ ಬಳಸಲಾದ ಹಲವಾರು "ಕಲಾಕೃತಿಗಳನ್ನು" ಬಹಿರಂಗಪಡಿಸಿತು.

ಮತ್ತೊಂದೆಡೆ, ತಜ್ಞರು ಗೇಬ್ರಿಯೆಲಾ ನಿಕೊಲಾವೊ ಮತ್ತು ಲುಸಿಯಾನೊ ಮಾರ್ಟಿನ್ಸ್ ಅವರು ransomware ಅನ್ನು APT ಗುಂಪು ಕ್ರಿಪ್ಟೋಟೆಕ್ [5] ಅಭಿವೃದ್ಧಿಪಡಿಸಿರಬಹುದು ಎಂದು ಸೂಚಿಸಿದ್ದಾರೆ.

Ryuk ಕಾಣಿಸಿಕೊಳ್ಳುವ ಹಲವಾರು ತಿಂಗಳ ಮೊದಲು, ಈ ಗುಂಪು ಅವರು ಹರ್ಮ್ಸ್ ransomware ನ ಹೊಸ ಆವೃತ್ತಿಯನ್ನು ಅಭಿವೃದ್ಧಿಪಡಿಸಿದ ಅದೇ ಸೈಟ್ನ ಫೋರಮ್ನಲ್ಲಿ ಮಾಹಿತಿಯನ್ನು ಪೋಸ್ಟ್ ಮಾಡಿದ್ದಾರೆ ಎಂಬ ಅಂಶದಿಂದ ಇದು ಅನುಸರಿಸುತ್ತದೆ.

ಹಲವಾರು ಫೋರಮ್ ಬಳಕೆದಾರರು CryptoTech ನಿಜವಾಗಿಯೂ Ryuk ಅನ್ನು ರಚಿಸಿದ್ದಾರೆಯೇ ಎಂದು ಪ್ರಶ್ನಿಸಿದ್ದಾರೆ. ಗುಂಪು ನಂತರ ತನ್ನನ್ನು ತಾನು ಸಮರ್ಥಿಸಿಕೊಂಡಿತು ಮತ್ತು ಅವರು 100% ransomware ಅನ್ನು ಅಭಿವೃದ್ಧಿಪಡಿಸಿದ್ದಾರೆ ಎಂಬುದಕ್ಕೆ ಪುರಾವೆಗಳಿವೆ ಎಂದು ಹೇಳಿದರು.

2. ಗುಣಲಕ್ಷಣಗಳು

ನಾವು ಬೂಟ್ಲೋಡರ್ನೊಂದಿಗೆ ಪ್ರಾರಂಭಿಸುತ್ತೇವೆ, ಅದರ ಕೆಲಸವು ಸಿಸ್ಟಮ್ ಅನ್ನು ಗುರುತಿಸುವುದು ಇದರಿಂದ Ryuk ransomware ನ "ಸರಿಯಾದ" ಆವೃತ್ತಿಯನ್ನು ಪ್ರಾರಂಭಿಸಬಹುದು.

ಬೂಟ್ಲೋಡರ್ ಹ್ಯಾಶ್ ಈ ಕೆಳಗಿನಂತಿರುತ್ತದೆ:

MD5 A73130B0E379A989CBA3D695A157A495

SHA256 EF231EE1A2481B7E627921468E79BB4369CCFAEB19A575748DD2B664ABC4F469

ಈ ಡೌನ್ಲೋಡರ್ನ ವೈಶಿಷ್ಟ್ಯವೆಂದರೆ ಅದು ಯಾವುದೇ ಮೆಟಾಡೇಟಾವನ್ನು ಹೊಂದಿಲ್ಲ, ಅಂದರೆ. ಈ ಮಾಲ್ವೇರ್ನ ರಚನೆಕಾರರು ಅದರಲ್ಲಿ ಯಾವುದೇ ಮಾಹಿತಿಯನ್ನು ಸೇರಿಸಿಲ್ಲ.

ಕೆಲವೊಮ್ಮೆ ಅವರು ಕಾನೂನುಬದ್ಧ ಅಪ್ಲಿಕೇಶನ್ ಅನ್ನು ಚಾಲನೆ ಮಾಡುತ್ತಿದ್ದಾರೆ ಎಂದು ಭಾವಿಸುವಂತೆ ಬಳಕೆದಾರರನ್ನು ಮೋಸಗೊಳಿಸಲು ಅವರು ತಪ್ಪಾದ ಡೇಟಾವನ್ನು ಸೇರಿಸುತ್ತಾರೆ. ಆದಾಗ್ಯೂ, ನಾವು ನಂತರ ನೋಡುವಂತೆ, ಸೋಂಕು ಬಳಕೆದಾರರ ಸಂವಹನವನ್ನು ಒಳಗೊಂಡಿರದಿದ್ದರೆ (ಈ ransomware ನಂತೆಯೇ), ನಂತರ ಆಕ್ರಮಣಕಾರರು ಮೆಟಾಡೇಟಾವನ್ನು ಬಳಸುವುದು ಅಗತ್ಯವೆಂದು ಪರಿಗಣಿಸುವುದಿಲ್ಲ.

ಅಕ್ಕಿ. 6: ಮಾದರಿ ಮೆಟಾ ಡೇಟಾ

ಮಾದರಿಯನ್ನು 32-ಬಿಟ್ ಸ್ವರೂಪದಲ್ಲಿ ಸಂಕಲಿಸಲಾಗಿದೆ ಇದರಿಂದ ಅದು 32-ಬಿಟ್ ಮತ್ತು 64-ಬಿಟ್ ಸಿಸ್ಟಮ್ಗಳಲ್ಲಿ ಕಾರ್ಯನಿರ್ವಹಿಸುತ್ತದೆ.

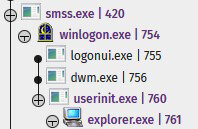

3. ನುಗ್ಗುವ ವೆಕ್ಟರ್

Ryuk ಅನ್ನು ಡೌನ್ಲೋಡ್ ಮಾಡುವ ಮತ್ತು ರನ್ ಮಾಡುವ ಮಾದರಿಯು ರಿಮೋಟ್ ಸಂಪರ್ಕದ ಮೂಲಕ ನಮ್ಮ ಸಿಸ್ಟಮ್ ಅನ್ನು ಪ್ರವೇಶಿಸಿತು ಮತ್ತು ಪ್ರವೇಶ ನಿಯತಾಂಕಗಳನ್ನು ಪ್ರಾಥಮಿಕ RDP ದಾಳಿಯ ಮೂಲಕ ಪಡೆಯಲಾಗಿದೆ.

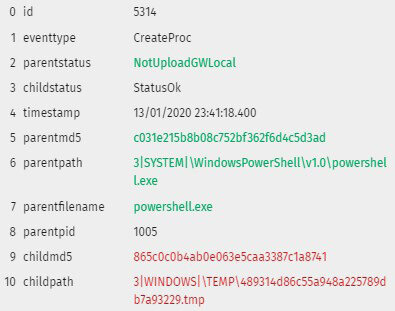

ಅಕ್ಕಿ. 7: ದಾಳಿಯ ನೋಂದಣಿ

ಆಕ್ರಮಣಕಾರನು ರಿಮೋಟ್ ಆಗಿ ಸಿಸ್ಟಮ್ಗೆ ಲಾಗ್ ಇನ್ ಮಾಡಲು ನಿರ್ವಹಿಸುತ್ತಿದ್ದನು. ಅದರ ನಂತರ, ಅವರು ನಮ್ಮ ಮಾದರಿಯೊಂದಿಗೆ ಕಾರ್ಯಗತಗೊಳಿಸಬಹುದಾದ ಫೈಲ್ ಅನ್ನು ರಚಿಸಿದರು.

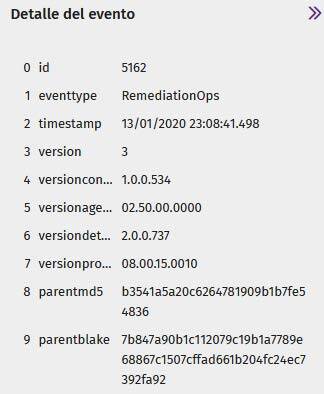

ಈ ಕಾರ್ಯಗತಗೊಳಿಸಬಹುದಾದ ಫೈಲ್ ಅನ್ನು ಚಾಲನೆ ಮಾಡುವ ಮೊದಲು ಆಂಟಿವೈರಸ್ ಪರಿಹಾರದಿಂದ ನಿರ್ಬಂಧಿಸಲಾಗಿದೆ.

ಅಕ್ಕಿ. 8: ಪ್ಯಾಟರ್ನ್ ಲಾಕ್

ಅಕ್ಕಿ. 9: ಪ್ಯಾಟರ್ನ್ ಲಾಕ್

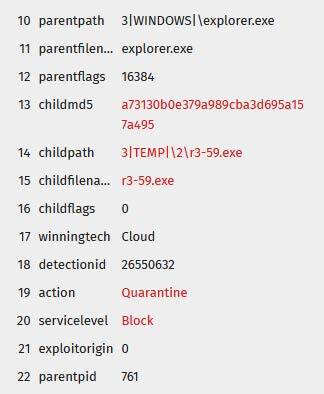

ದುರುದ್ದೇಶಪೂರಿತ ಫೈಲ್ ಅನ್ನು ನಿರ್ಬಂಧಿಸಿದಾಗ, ಆಕ್ರಮಣಕಾರರು ಕಾರ್ಯಗತಗೊಳಿಸಬಹುದಾದ ಫೈಲ್ನ ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡಿದ ಆವೃತ್ತಿಯನ್ನು ಡೌನ್ಲೋಡ್ ಮಾಡಲು ಪ್ರಯತ್ನಿಸಿದರು, ಅದನ್ನು ನಿರ್ಬಂಧಿಸಲಾಗಿದೆ.

ಅಕ್ಕಿ. 10: ಆಕ್ರಮಣಕಾರರು ಚಲಾಯಿಸಲು ಪ್ರಯತ್ನಿಸಿದ ಮಾದರಿಗಳ ಸೆಟ್

ಅಂತಿಮವಾಗಿ, ಅವರು ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡಿದ ಕನ್ಸೋಲ್ ಮೂಲಕ ಮತ್ತೊಂದು ದುರುದ್ದೇಶಪೂರಿತ ಫೈಲ್ ಅನ್ನು ಡೌನ್ಲೋಡ್ ಮಾಡಲು ಪ್ರಯತ್ನಿಸಿದರು

ಆಂಟಿವೈರಸ್ ರಕ್ಷಣೆಯನ್ನು ಬೈಪಾಸ್ ಮಾಡಲು PowerShell. ಆದರೆ ಆತನನ್ನೂ ನಿರ್ಬಂಧಿಸಲಾಗಿತ್ತು.

ಅಕ್ಕಿ. 11: ದುರುದ್ದೇಶಪೂರಿತ ವಿಷಯವನ್ನು ಹೊಂದಿರುವ PowerShell ಅನ್ನು ನಿರ್ಬಂಧಿಸಲಾಗಿದೆ

ಅಕ್ಕಿ. 12: ದುರುದ್ದೇಶಪೂರಿತ ವಿಷಯವನ್ನು ಹೊಂದಿರುವ PowerShell ಅನ್ನು ನಿರ್ಬಂಧಿಸಲಾಗಿದೆ

4. ಲೋಡರ್

ಅದು ಕಾರ್ಯಗತಗೊಂಡಾಗ, ಅದು ಫೋಲ್ಡರ್ಗೆ ReadMe ಫೈಲ್ ಅನ್ನು ಬರೆಯುತ್ತದೆ % ಟೆಂಪ್%, ಇದು Ryuk ಗೆ ವಿಶಿಷ್ಟವಾಗಿದೆ. ಈ ಫೈಲ್ ಪ್ರೋಟಾನ್ಮೇಲ್ ಡೊಮೇನ್ನಲ್ಲಿ ಇಮೇಲ್ ವಿಳಾಸವನ್ನು ಹೊಂದಿರುವ ಸುಲಿಗೆ ಟಿಪ್ಪಣಿಯಾಗಿದೆ, ಇದು ಈ ಮಾಲ್ವೇರ್ ಕುಟುಂಬದಲ್ಲಿ ಸಾಕಷ್ಟು ಸಾಮಾನ್ಯವಾಗಿದೆ: msifelabem1981@protonmail.com

![]()

ಅಕ್ಕಿ. 13: ರಾನ್ಸಮ್ ಬೇಡಿಕೆ

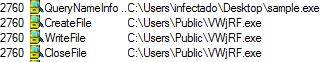

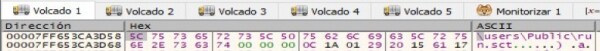

ಬೂಟ್ಲೋಡರ್ ಚಾಲನೆಯಲ್ಲಿರುವಾಗ, ಅದು ಯಾದೃಚ್ಛಿಕ ಹೆಸರುಗಳೊಂದಿಗೆ ಹಲವಾರು ಕಾರ್ಯಗತಗೊಳಿಸಬಹುದಾದ ಫೈಲ್ಗಳನ್ನು ಪ್ರಾರಂಭಿಸುವುದನ್ನು ನೀವು ನೋಡಬಹುದು. ಅವುಗಳನ್ನು ಗುಪ್ತ ಫೋಲ್ಡರ್ನಲ್ಲಿ ಸಂಗ್ರಹಿಸಲಾಗಿದೆ ಸಾರ್ವಜನಿಕ, ಆದರೆ ಆಪರೇಟಿಂಗ್ ಸಿಸ್ಟಂನಲ್ಲಿ ಆಯ್ಕೆಯು ಸಕ್ರಿಯವಾಗಿಲ್ಲದಿದ್ದರೆ "ಗುಪ್ತ ಫೈಲ್ಗಳು ಮತ್ತು ಫೋಲ್ಡರ್ಗಳನ್ನು ತೋರಿಸು", ನಂತರ ಅವರು ಮರೆಯಾಗಿ ಉಳಿಯುತ್ತಾರೆ. ಇದಲ್ಲದೆ, ಈ ಫೈಲ್ಗಳು 64-ಬಿಟ್ ಆಗಿದ್ದು, ಮೂಲ ಫೈಲ್ಗಿಂತ ಭಿನ್ನವಾಗಿ, ಇದು 32-ಬಿಟ್ ಆಗಿದೆ.

ಅಕ್ಕಿ. 14: ಮಾದರಿಯಿಂದ ಪ್ರಾರಂಭಿಸಲಾದ ಕಾರ್ಯಗತಗೊಳಿಸಬಹುದಾದ ಫೈಲ್ಗಳು

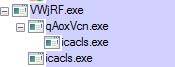

ಮೇಲಿನ ಚಿತ್ರದಲ್ಲಿ ನೀವು ನೋಡುವಂತೆ, Ryuk icacls.exe ಅನ್ನು ಪ್ರಾರಂಭಿಸುತ್ತದೆ, ಇದನ್ನು ಎಲ್ಲಾ ACL ಗಳನ್ನು (ಪ್ರವೇಶ ನಿಯಂತ್ರಣ ಪಟ್ಟಿಗಳು) ಮಾರ್ಪಡಿಸಲು ಬಳಸಲಾಗುತ್ತದೆ, ಹೀಗಾಗಿ ಫ್ಲ್ಯಾಗ್ಗಳ ಪ್ರವೇಶ ಮತ್ತು ಮಾರ್ಪಾಡುಗಳನ್ನು ಖಚಿತಪಡಿಸುತ್ತದೆ.

ದೋಷಗಳು (/C) ಮತ್ತು ಯಾವುದೇ ಸಂದೇಶಗಳನ್ನು (/Q) ತೋರಿಸದೆಯೇ ಸಾಧನದಲ್ಲಿನ ಎಲ್ಲಾ ಫೈಲ್ಗಳಿಗೆ (/T) ಎಲ್ಲಾ ಬಳಕೆದಾರರ ಅಡಿಯಲ್ಲಿ ಇದು ಪೂರ್ಣ ಪ್ರವೇಶವನ್ನು ಪಡೆಯುತ್ತದೆ.

![]()

ಅಕ್ಕಿ. 15: ಮಾದರಿಯಿಂದ ಪ್ರಾರಂಭಿಸಲಾದ icacls.exe ನ ಎಕ್ಸಿಕ್ಯೂಶನ್ ಪ್ಯಾರಾಮೀಟರ್ಗಳು

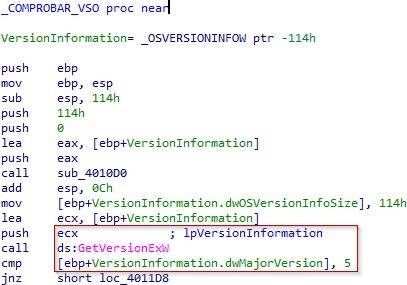

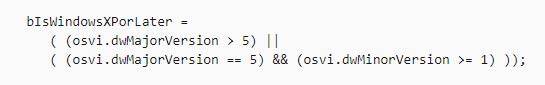

ನೀವು ಚಲಾಯಿಸುತ್ತಿರುವ ವಿಂಡೋಸ್ನ ಯಾವ ಆವೃತ್ತಿಯನ್ನು Ryuk ಪರಿಶೀಲಿಸುತ್ತದೆ ಎಂಬುದನ್ನು ಗಮನಿಸುವುದು ಮುಖ್ಯ. ಇದಕ್ಕಾಗಿ ಅವರು

ಬಳಸಿಕೊಂಡು ಆವೃತ್ತಿ ಪರಿಶೀಲನೆಯನ್ನು ನಿರ್ವಹಿಸುತ್ತದೆ GetVersionExW, ಇದರಲ್ಲಿ ಅದು ಧ್ವಜದ ಮೌಲ್ಯವನ್ನು ಪರಿಶೀಲಿಸುತ್ತದೆ lpVersionInformationವಿಂಡೋಸ್ನ ಪ್ರಸ್ತುತ ಆವೃತ್ತಿಯು ಹೊಸದಾಗಿದೆಯೇ ಎಂದು ಸೂಚಿಸುತ್ತದೆ ವಿಂಡೋಸ್ XP.

ನೀವು ವಿಂಡೋಸ್ XP ಗಿಂತ ನಂತರದ ಆವೃತ್ತಿಯನ್ನು ಚಾಲನೆ ಮಾಡುತ್ತಿದ್ದೀರಾ ಎಂಬುದನ್ನು ಅವಲಂಬಿಸಿ, ಬೂಟ್ ಲೋಡರ್ ಸ್ಥಳೀಯ ಬಳಕೆದಾರ ಫೋಲ್ಡರ್ಗೆ ಬರೆಯುತ್ತದೆ - ಈ ಸಂದರ್ಭದಲ್ಲಿ ಫೋಲ್ಡರ್ಗೆ %ಸಾರ್ವಜನಿಕ%.

![]()

ಅಕ್ಕಿ. 17: ಆಪರೇಟಿಂಗ್ ಸಿಸ್ಟಮ್ ಆವೃತ್ತಿಯನ್ನು ಪರಿಶೀಲಿಸಲಾಗುತ್ತಿದೆ

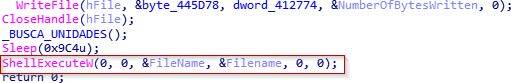

ಬರೆಯುತ್ತಿರುವ ಫೈಲ್ Ryuk ಆಗಿದೆ. ಅದು ನಂತರ ಅದನ್ನು ರನ್ ಮಾಡುತ್ತದೆ, ತನ್ನದೇ ಆದ ವಿಳಾಸವನ್ನು ಪ್ಯಾರಾಮೀಟರ್ ಆಗಿ ರವಾನಿಸುತ್ತದೆ.

ಅಕ್ಕಿ. 18: ShellExecute ಮೂಲಕ Ryuk ಅನ್ನು ಕಾರ್ಯಗತಗೊಳಿಸಿ

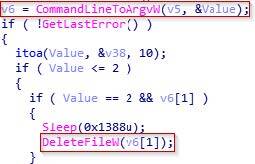

Ryuk ಮಾಡುವ ಮೊದಲ ಕೆಲಸವೆಂದರೆ ಇನ್ಪುಟ್ ನಿಯತಾಂಕಗಳನ್ನು ಸ್ವೀಕರಿಸುವುದು. ಈ ಬಾರಿ ತನ್ನದೇ ಆದ ಕುರುಹುಗಳನ್ನು ತೆಗೆದುಹಾಕಲು ಬಳಸಲಾಗುವ ಎರಡು ಇನ್ಪುಟ್ ನಿಯತಾಂಕಗಳಿವೆ (ಕಾರ್ಯಗತಗೊಳಿಸಬಹುದಾದ ಸ್ವತಃ ಮತ್ತು ಡ್ರಾಪ್ಪರ್ ವಿಳಾಸ).

![]()

![]()

ಅಕ್ಕಿ. 19: ಪ್ರಕ್ರಿಯೆಯನ್ನು ರಚಿಸುವುದು

ಒಮ್ಮೆ ಅದು ತನ್ನ ಕಾರ್ಯಗತಗೊಳಿಸುವಿಕೆಯನ್ನು ರನ್ ಮಾಡಿದ ನಂತರ, ಅದು ಸ್ವತಃ ಅಳಿಸುತ್ತದೆ ಎಂದು ನೀವು ನೋಡಬಹುದು, ಹೀಗಾಗಿ ಅದನ್ನು ಕಾರ್ಯಗತಗೊಳಿಸಿದ ಫೋಲ್ಡರ್ನಲ್ಲಿ ತನ್ನದೇ ಆದ ಉಪಸ್ಥಿತಿಯ ಯಾವುದೇ ಕುರುಹುಗಳನ್ನು ಬಿಡುವುದಿಲ್ಲ.

ಅಕ್ಕಿ. 20: ಫೈಲ್ ಅನ್ನು ಅಳಿಸಲಾಗುತ್ತಿದೆ

5. RYUK

5.1 ಉಪಸ್ಥಿತಿ

Ryuk, ಇತರ ಮಾಲ್ವೇರ್ಗಳಂತೆ, ಸಾಧ್ಯವಾದಷ್ಟು ಕಾಲ ಸಿಸ್ಟಮ್ನಲ್ಲಿ ಉಳಿಯಲು ಪ್ರಯತ್ನಿಸುತ್ತದೆ. ಮೇಲೆ ತೋರಿಸಿರುವಂತೆ, ಈ ಗುರಿಯನ್ನು ಸಾಧಿಸಲು ಒಂದು ಮಾರ್ಗವೆಂದರೆ ರಹಸ್ಯವಾಗಿ ಕಾರ್ಯಗತಗೊಳಿಸಬಹುದಾದ ಫೈಲ್ಗಳನ್ನು ರಚಿಸುವುದು ಮತ್ತು ರನ್ ಮಾಡುವುದು. ಇದನ್ನು ಮಾಡಲು, ನೋಂದಾವಣೆ ಕೀಲಿಯನ್ನು ಬದಲಾಯಿಸುವುದು ಸಾಮಾನ್ಯ ಅಭ್ಯಾಸವಾಗಿದೆ ಕರೆಂಟ್ವರ್ಷನ್ ರನ್.

ಈ ಸಂದರ್ಭದಲ್ಲಿ, ಈ ಉದ್ದೇಶಕ್ಕಾಗಿ ಮೊದಲ ಫೈಲ್ ಅನ್ನು ಪ್ರಾರಂಭಿಸಲಾಗಿದೆ ಎಂದು ನೀವು ನೋಡಬಹುದು VWjRF.exe

(ಫೈಲ್ ಹೆಸರನ್ನು ಯಾದೃಚ್ಛಿಕವಾಗಿ ರಚಿಸಲಾಗಿದೆ) ಪ್ರಾರಂಭಿಸುತ್ತದೆ cmd.exe.

![]()

ಅಕ್ಕಿ. 21: VWjRF.exe ಅನ್ನು ಕಾರ್ಯಗತಗೊಳಿಸಲಾಗುತ್ತಿದೆ

ನಂತರ ಆಜ್ಞೆಯನ್ನು ನಮೂದಿಸಿ ರನ್ ಹೆಸರಿನೊಂದಿಗೆ "svchos". ಹೀಗಾಗಿ, ನೀವು ಯಾವುದೇ ಸಮಯದಲ್ಲಿ ನೋಂದಾವಣೆ ಕೀಗಳನ್ನು ಪರಿಶೀಲಿಸಲು ಬಯಸಿದರೆ, ನೀವು ಈ ಬದಲಾವಣೆಯನ್ನು ಸುಲಭವಾಗಿ ಕಳೆದುಕೊಳ್ಳಬಹುದು, svchost ನೊಂದಿಗೆ ಈ ಹೆಸರಿನ ಹೋಲಿಕೆಯನ್ನು ನೀಡಲಾಗಿದೆ. ಈ ಕೀಲಿಗೆ ಧನ್ಯವಾದಗಳು, Ryuk ಸಿಸ್ಟಮ್ನಲ್ಲಿ ಅದರ ಉಪಸ್ಥಿತಿಯನ್ನು ಖಚಿತಪಡಿಸುತ್ತದೆ. ಸಿಸ್ಟಮ್ ಇಲ್ಲದಿದ್ದರೆ ಇನ್ನೂ ಸೋಂಕಿಗೆ ಒಳಗಾಗಿದೆ, ನಂತರ ನೀವು ಸಿಸ್ಟಮ್ ಅನ್ನು ರೀಬೂಟ್ ಮಾಡಿದಾಗ, ಎಕ್ಸಿಕ್ಯೂಟಬಲ್ ಮತ್ತೆ ಪ್ರಯತ್ನಿಸುತ್ತದೆ.

![]()

ಅಕ್ಕಿ. 22: ಮಾದರಿಯು ನೋಂದಾವಣೆ ಕೀಲಿಯಲ್ಲಿ ಉಪಸ್ಥಿತಿಯನ್ನು ಖಚಿತಪಡಿಸುತ್ತದೆ

ಈ ಕಾರ್ಯಗತಗೊಳಿಸುವಿಕೆಯು ಎರಡು ಸೇವೆಗಳನ್ನು ನಿಲ್ಲಿಸುತ್ತದೆ ಎಂದು ನಾವು ನೋಡಬಹುದು:

"ಆಡಿಯೋ ಎಂಡ್ ಪಾಯಿಂಟ್ ಬಿಲ್ಡರ್", ಅದರ ಹೆಸರೇ ಸೂಚಿಸುವಂತೆ, ಸಿಸ್ಟಮ್ ಆಡಿಯೊಗೆ ಅನುರೂಪವಾಗಿದೆ,

![]()

ಅಕ್ಕಿ. 23: ಮಾದರಿಯು ಸಿಸ್ಟಮ್ ಆಡಿಯೊ ಸೇವೆಯನ್ನು ನಿಲ್ಲಿಸುತ್ತದೆ

и ಸ್ಯಾಮ್ಸ್, ಇದು ಖಾತೆ ನಿರ್ವಹಣೆ ಸೇವೆಯಾಗಿದೆ. ಈ ಎರಡು ಸೇವೆಗಳನ್ನು ನಿಲ್ಲಿಸುವುದು ರ್ಯುಕ್ನ ಲಕ್ಷಣವಾಗಿದೆ. ಈ ಸಂದರ್ಭದಲ್ಲಿ, ಸಿಸ್ಟಮ್ SIEM ಸಿಸ್ಟಮ್ಗೆ ಸಂಪರ್ಕಗೊಂಡಿದ್ದರೆ, ransomware ಗೆ ಕಳುಹಿಸುವುದನ್ನು ನಿಲ್ಲಿಸಲು ಪ್ರಯತ್ನಿಸುತ್ತದೆ ಯಾವುದೇ ಎಚ್ಚರಿಕೆಗಳು. ಈ ರೀತಿಯಾಗಿ, Ryuk ಅನ್ನು ಕಾರ್ಯಗತಗೊಳಿಸಿದ ನಂತರ ಕೆಲವು SAM ಸೇವೆಗಳು ತಮ್ಮ ಕೆಲಸವನ್ನು ಸರಿಯಾಗಿ ಪ್ರಾರಂಭಿಸಲು ಸಾಧ್ಯವಾಗುವುದಿಲ್ಲವಾದ್ದರಿಂದ ಅವನು ತನ್ನ ಮುಂದಿನ ಹಂತಗಳನ್ನು ರಕ್ಷಿಸುತ್ತಾನೆ.

![]()

ಅಕ್ಕಿ. 24: ಸ್ಯಾಂಪಲ್ ಸ್ಯಾಮ್ಸ್ ಸೇವೆಯನ್ನು ನಿಲ್ಲಿಸುತ್ತದೆ

5.2 ಸವಲತ್ತುಗಳು

ಸಾಮಾನ್ಯವಾಗಿ ಹೇಳುವುದಾದರೆ, Ryuk ನೆಟ್ವರ್ಕ್ನಲ್ಲಿ ಪಾರ್ಶ್ವವಾಗಿ ಚಲಿಸುವ ಮೂಲಕ ಪ್ರಾರಂಭವಾಗುತ್ತದೆ ಅಥವಾ ಇನ್ನೊಂದು ಮಾಲ್ವೇರ್ನಿಂದ ಅದನ್ನು ಪ್ರಾರಂಭಿಸಲಾಗುತ್ತದೆ ಅಥವಾ , ಇದು, ಸವಲತ್ತು ಹೆಚ್ಚಳದ ಸಂದರ್ಭದಲ್ಲಿ, ಈ ಉನ್ನತ ಹಕ್ಕುಗಳನ್ನು ransomware ಗೆ ವರ್ಗಾಯಿಸುತ್ತದೆ.

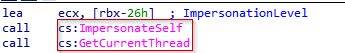

ಮುಂಚಿತವಾಗಿ, ಅನುಷ್ಠಾನ ಪ್ರಕ್ರಿಯೆಗೆ ಮುನ್ನುಡಿಯಾಗಿ, ಅವರು ಪ್ರಕ್ರಿಯೆಯನ್ನು ಕೈಗೊಳ್ಳುವುದನ್ನು ನಾವು ನೋಡುತ್ತೇವೆ ಸೋಗು ಹಾಕು, ಅಂದರೆ ಪ್ರವೇಶ ಟೋಕನ್ನ ಭದ್ರತಾ ವಿಷಯಗಳನ್ನು ಸ್ಟ್ರೀಮ್ಗೆ ರವಾನಿಸಲಾಗುತ್ತದೆ, ಅಲ್ಲಿ ಅದನ್ನು ಬಳಸಿಕೊಂಡು ತಕ್ಷಣವೇ ಹಿಂಪಡೆಯಲಾಗುತ್ತದೆ ಗೆಟ್ ಕರೆಂಟ್ ಥ್ರೆಡ್.

ಅಕ್ಕಿ. 25: ImpersonateSelf ಗೆ ಕರೆ ಮಾಡಿ

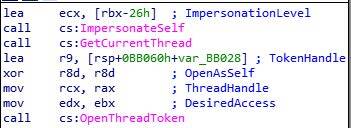

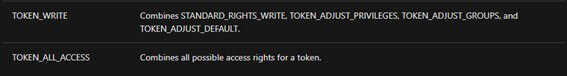

ಅದು ಪ್ರವೇಶ ಟೋಕನ್ ಅನ್ನು ಥ್ರೆಡ್ನೊಂದಿಗೆ ಸಂಯೋಜಿಸುತ್ತದೆ ಎಂದು ನಾವು ನೋಡುತ್ತೇವೆ. ಧ್ವಜಗಳಲ್ಲಿ ಒಂದು ಎಂದು ನಾವು ನೋಡುತ್ತೇವೆ ಅಪೇಕ್ಷಿತ ಪ್ರವೇಶ, ಥ್ರೆಡ್ ಹೊಂದಿರುವ ಪ್ರವೇಶವನ್ನು ನಿಯಂತ್ರಿಸಲು ಇದನ್ನು ಬಳಸಬಹುದು. ಈ ಸಂದರ್ಭದಲ್ಲಿ edx ಸ್ವೀಕರಿಸುವ ಮೌಲ್ಯವು ಇರಬೇಕು TOKEN_ALL_ACESS ಅಥವಾ ಅದಲ್ಲದೇ - TOKEN_WRITE.

ಅಕ್ಕಿ. 26: ಫ್ಲೋ ಟೋಕನ್ ಅನ್ನು ರಚಿಸುವುದು

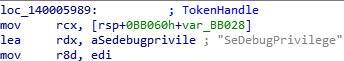

ನಂತರ ಅವನು ಬಳಸುತ್ತಾನೆ SeDebugPrivilege ಮತ್ತು ಥ್ರೆಡ್ನಲ್ಲಿ ಡೀಬಗ್ ಅನುಮತಿಗಳನ್ನು ಪಡೆಯಲು ಕರೆ ಮಾಡುತ್ತದೆ, ಇದರ ಪರಿಣಾಮವಾಗಿ PROCESS_ALL_ACCESS, ಅವರು ಅಗತ್ಯವಿರುವ ಯಾವುದೇ ಪ್ರಕ್ರಿಯೆಯನ್ನು ಪ್ರವೇಶಿಸಲು ಸಾಧ್ಯವಾಗುತ್ತದೆ. ಈಗ, ಎನ್ಕ್ರಿಪ್ಟರ್ ಈಗಾಗಲೇ ಸಿದ್ಧಪಡಿಸಿದ ಸ್ಟ್ರೀಮ್ ಅನ್ನು ಹೊಂದಿರುವುದರಿಂದ, ಅಂತಿಮ ಹಂತಕ್ಕೆ ಮುಂದುವರಿಯುವುದು ಮಾತ್ರ ಉಳಿದಿದೆ.

ಅಕ್ಕಿ. 27: SeDebugPrivilege ಮತ್ತು Privilege Escalation Function ಕರೆ ಮಾಡಲಾಗುತ್ತಿದೆ

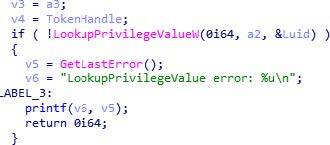

ಒಂದೆಡೆ, ನಾವು LookupPrivilegeValueW ಅನ್ನು ಹೊಂದಿದ್ದೇವೆ, ಇದು ನಾವು ಹೆಚ್ಚಿಸಲು ಬಯಸುವ ಸವಲತ್ತುಗಳ ಬಗ್ಗೆ ಅಗತ್ಯ ಮಾಹಿತಿಯನ್ನು ನಮಗೆ ಒದಗಿಸುತ್ತದೆ.

ಅಕ್ಕಿ. 28: ಸವಲತ್ತುಗಳ ಹೆಚ್ಚಳಕ್ಕಾಗಿ ಸವಲತ್ತುಗಳ ಬಗ್ಗೆ ಮಾಹಿತಿಯನ್ನು ವಿನಂತಿಸಿ

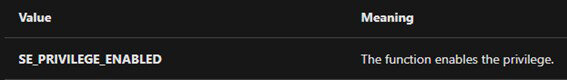

ಮತ್ತೊಂದೆಡೆ, ನಾವು ಹೊಂದಿದ್ದೇವೆ ಟೋಕನ್ ಸವಲತ್ತುಗಳನ್ನು ಹೊಂದಿಸಿ, ಇದು ನಮ್ಮ ಸ್ಟ್ರೀಮ್ಗೆ ಅಗತ್ಯವಾದ ಹಕ್ಕುಗಳನ್ನು ಪಡೆಯಲು ಅನುಮತಿಸುತ್ತದೆ. ಈ ಸಂದರ್ಭದಲ್ಲಿ, ಅತ್ಯಂತ ಮುಖ್ಯವಾದ ವಿಷಯ ಹೊಸ ರಾಜ್ಯ, ಯಾರ ಧ್ವಜವು ಸವಲತ್ತುಗಳನ್ನು ನೀಡುತ್ತದೆ.

ಅಕ್ಕಿ. 29: ಟೋಕನ್ಗಾಗಿ ಅನುಮತಿಗಳನ್ನು ಹೊಂದಿಸಲಾಗುತ್ತಿದೆ

5.3 ಅನುಷ್ಠಾನ

ಈ ವಿಭಾಗದಲ್ಲಿ, ಈ ವರದಿಯಲ್ಲಿ ಹಿಂದೆ ಉಲ್ಲೇಖಿಸಲಾದ ಅನುಷ್ಠಾನ ಪ್ರಕ್ರಿಯೆಯನ್ನು ಮಾದರಿಯು ಹೇಗೆ ನಿರ್ವಹಿಸುತ್ತದೆ ಎಂಬುದನ್ನು ನಾವು ತೋರಿಸುತ್ತೇವೆ.

ಅನುಷ್ಠಾನ ಪ್ರಕ್ರಿಯೆಯ ಮುಖ್ಯ ಗುರಿ, ಹಾಗೆಯೇ ಉಲ್ಬಣವು, ಪ್ರವೇಶವನ್ನು ಪಡೆಯುವುದು ನೆರಳು ಪ್ರತಿಗಳು. ಇದನ್ನು ಮಾಡಲು, ಅವರು ಸ್ಥಳೀಯ ಬಳಕೆದಾರರಿಗಿಂತ ಹೆಚ್ಚಿನ ಹಕ್ಕುಗಳೊಂದಿಗೆ ಥ್ರೆಡ್ನೊಂದಿಗೆ ಕೆಲಸ ಮಾಡಬೇಕಾಗುತ್ತದೆ. ಅಂತಹ ಎತ್ತರದ ಹಕ್ಕುಗಳನ್ನು ಪಡೆದ ನಂತರ, ಅದು ನಕಲುಗಳನ್ನು ಅಳಿಸುತ್ತದೆ ಮತ್ತು ಆಪರೇಟಿಂಗ್ ಸಿಸ್ಟಂನಲ್ಲಿ ಹಿಂದಿನ ಮರುಸ್ಥಾಪನೆ ಪಾಯಿಂಟ್ಗೆ ಹಿಂತಿರುಗಲು ಅಸಾಧ್ಯವಾಗುವಂತೆ ಇತರ ಪ್ರಕ್ರಿಯೆಗಳಿಗೆ ಬದಲಾವಣೆಗಳನ್ನು ಮಾಡುತ್ತದೆ.

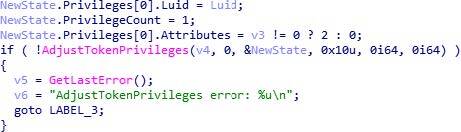

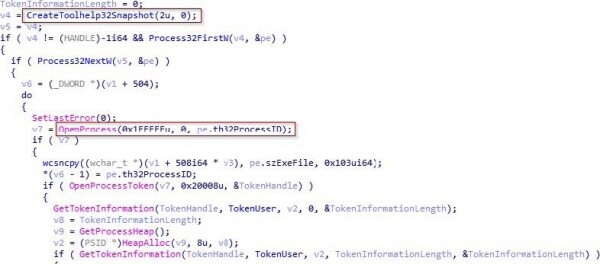

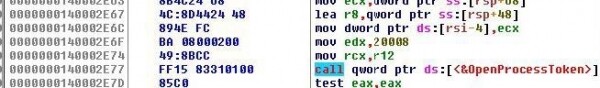

ಈ ರೀತಿಯ ಮಾಲ್ವೇರ್ನೊಂದಿಗೆ ವಿಶಿಷ್ಟವಾದಂತೆ, ಇದು ಬಳಸುತ್ತದೆ CreateToolHelp32Snapshotಆದ್ದರಿಂದ ಇದು ಪ್ರಸ್ತುತ ಚಾಲನೆಯಲ್ಲಿರುವ ಪ್ರಕ್ರಿಯೆಗಳ ಸ್ನ್ಯಾಪ್ಶಾಟ್ ಅನ್ನು ತೆಗೆದುಕೊಳ್ಳುತ್ತದೆ ಮತ್ತು ಬಳಸಿಕೊಂಡು ಆ ಪ್ರಕ್ರಿಯೆಗಳನ್ನು ಪ್ರವೇಶಿಸಲು ಪ್ರಯತ್ನಿಸುತ್ತದೆ ಓಪನ್ ಪ್ರೊಸೆಸ್. ಒಮ್ಮೆ ಅದು ಪ್ರಕ್ರಿಯೆಗೆ ಪ್ರವೇಶವನ್ನು ಪಡೆದರೆ, ಪ್ರಕ್ರಿಯೆಯ ನಿಯತಾಂಕಗಳನ್ನು ಪಡೆಯಲು ಅದರ ಮಾಹಿತಿಯೊಂದಿಗೆ ಟೋಕನ್ ಅನ್ನು ಸಹ ತೆರೆಯುತ್ತದೆ.

ಅಕ್ಕಿ. 30: ಕಂಪ್ಯೂಟರ್ನಿಂದ ಪ್ರಕ್ರಿಯೆಗಳನ್ನು ಹಿಂಪಡೆಯುವುದು

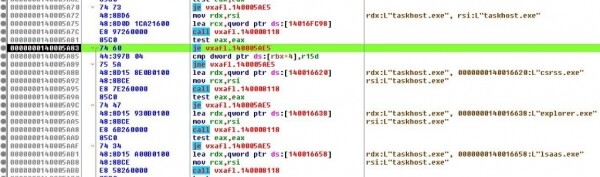

CreateToolhelp140002Snapshot ಅನ್ನು ಬಳಸಿಕೊಂಡು ದಿನನಿತ್ಯದ 9D32C ನಲ್ಲಿ ಚಾಲನೆಯಲ್ಲಿರುವ ಪ್ರಕ್ರಿಯೆಗಳ ಪಟ್ಟಿಯನ್ನು ಅದು ಹೇಗೆ ಪಡೆಯುತ್ತದೆ ಎಂಬುದನ್ನು ನಾವು ಕ್ರಿಯಾತ್ಮಕವಾಗಿ ನೋಡಬಹುದು. ಅವುಗಳನ್ನು ಸ್ವೀಕರಿಸಿದ ನಂತರ, ಅವನು ಪಟ್ಟಿಯ ಮೂಲಕ ಹೋಗುತ್ತಾನೆ, ಅವನು ಯಶಸ್ವಿಯಾಗುವವರೆಗೆ ಓಪನ್ಪ್ರೊಸೆಸ್ ಅನ್ನು ಬಳಸಿಕೊಂಡು ಒಂದೊಂದಾಗಿ ಪ್ರಕ್ರಿಯೆಗಳನ್ನು ತೆರೆಯಲು ಪ್ರಯತ್ನಿಸುತ್ತಾನೆ. ಈ ಸಂದರ್ಭದಲ್ಲಿ, ಅವರು ತೆರೆಯಲು ಸಾಧ್ಯವಾದ ಮೊದಲ ಪ್ರಕ್ರಿಯೆ "taskhost.exe".

ಅಕ್ಕಿ. 31: ಪ್ರಕ್ರಿಯೆಯನ್ನು ಪಡೆಯಲು ಕಾರ್ಯವಿಧಾನವನ್ನು ಕ್ರಿಯಾತ್ಮಕವಾಗಿ ಕಾರ್ಯಗತಗೊಳಿಸಿ

ಇದು ತರುವಾಯ ಪ್ರಕ್ರಿಯೆಯ ಟೋಕನ್ ಮಾಹಿತಿಯನ್ನು ಓದುತ್ತದೆ ಎಂದು ನಾವು ನೋಡಬಹುದು, ಆದ್ದರಿಂದ ಅದು ಕರೆ ಮಾಡುತ್ತದೆ OpenProcessToken ನಿಯತಾಂಕದೊಂದಿಗೆ "20008"

ಅಕ್ಕಿ. 32: ಪ್ರಕ್ರಿಯೆಯ ಟೋಕನ್ ಮಾಹಿತಿಯನ್ನು ಓದಿ

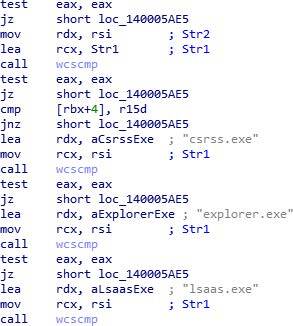

ಇದು ಚುಚ್ಚುಮದ್ದಿನ ಪ್ರಕ್ರಿಯೆಯು ಅಲ್ಲ ಎಂದು ಪರಿಶೀಲಿಸುತ್ತದೆ csrss.exe, explorer.exe, lsaas.exe ಅಥವಾ ಅವನು ಹಕ್ಕುಗಳ ಗುಂಪನ್ನು ಹೊಂದಿದ್ದಾನೆ NT ಅಧಿಕಾರ.

ಅಕ್ಕಿ. 33: ಹೊರಗಿಡಲಾದ ಪ್ರಕ್ರಿಯೆಗಳು

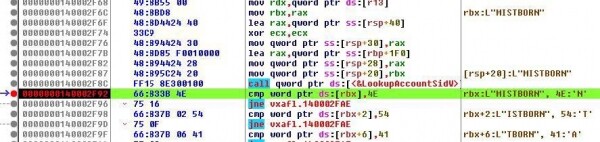

ಪ್ರಕ್ರಿಯೆಯ ಟೋಕನ್ ಮಾಹಿತಿಯನ್ನು ಬಳಸಿಕೊಂಡು ಅದು ಮೊದಲು ಚೆಕ್ ಅನ್ನು ಹೇಗೆ ನಿರ್ವಹಿಸುತ್ತದೆ ಎಂಬುದನ್ನು ನಾವು ಕ್ರಿಯಾತ್ಮಕವಾಗಿ ನೋಡಬಹುದು 140002D9C ಪ್ರಕ್ರಿಯೆಯನ್ನು ಕಾರ್ಯಗತಗೊಳಿಸಲು ಖಾತೆಯ ಹಕ್ಕುಗಳನ್ನು ಬಳಸಲಾಗುತ್ತಿದೆಯೇ ಎಂದು ಕಂಡುಹಿಡಿಯಲು ಎನ್ಟಿ ಪ್ರಾಧಿಕಾರ.

ಅಕ್ಕಿ. 34: NT ಪ್ರಾಧಿಕಾರ ಪರಿಶೀಲನೆ

ಮತ್ತು ನಂತರ, ಕಾರ್ಯವಿಧಾನದ ಹೊರಗೆ, ಇದು ಅಲ್ಲ ಎಂದು ಅವನು ಪರಿಶೀಲಿಸುತ್ತಾನೆ csrss.exe, explorer.exe ಅಥವಾ lsaas.exe.

ಅಕ್ಕಿ. 35: NT ಪ್ರಾಧಿಕಾರ ಪರಿಶೀಲನೆ

ಒಮ್ಮೆ ಅವರು ಪ್ರಕ್ರಿಯೆಗಳ ಸ್ನ್ಯಾಪ್ಶಾಟ್ ಅನ್ನು ತೆಗೆದುಕೊಂಡ ನಂತರ, ಪ್ರಕ್ರಿಯೆಗಳನ್ನು ತೆರೆದರು ಮತ್ತು ಅವುಗಳಲ್ಲಿ ಯಾವುದನ್ನೂ ಹೊರಗಿಡಲಾಗಿಲ್ಲ ಎಂದು ಪರಿಶೀಲಿಸಿದಾಗ, ಅವರು ಚುಚ್ಚುಮದ್ದಿನ ಪ್ರಕ್ರಿಯೆಗಳನ್ನು ನೆನಪಿಗಾಗಿ ಬರೆಯಲು ಸಿದ್ಧರಾಗಿದ್ದಾರೆ.

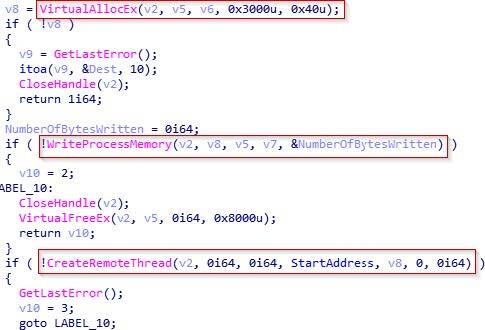

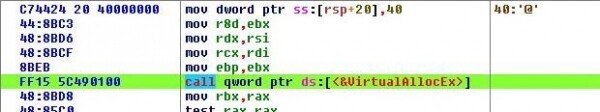

ಇದನ್ನು ಮಾಡಲು, ಇದು ಮೊದಲು ಮೆಮೊರಿಯಲ್ಲಿ ಒಂದು ಪ್ರದೇಶವನ್ನು ಕಾಯ್ದಿರಿಸುತ್ತದೆ (VirtualAllocEx), ಅದರಲ್ಲಿ ಬರೆಯುತ್ತಾರೆ (ಬರೆಯುವ ಪ್ರಕ್ರಿಯೆ ಮೆಮೊರಿ) ಮತ್ತು ಥ್ರೆಡ್ ಅನ್ನು ರಚಿಸುತ್ತದೆ (ರಿಮೋಟ್ ಥ್ರೆಡ್ ರಚಿಸಿ) ಈ ಕಾರ್ಯಗಳೊಂದಿಗೆ ಕೆಲಸ ಮಾಡಲು, ಇದು ಹಿಂದೆ ಬಳಸಿ ಪಡೆದ ಆಯ್ದ ಪ್ರಕ್ರಿಯೆಗಳ PID ಗಳನ್ನು ಬಳಸುತ್ತದೆ CreateToolhelp32Snapshot.

ಅಕ್ಕಿ. 36: ಎಂಬೆಡ್ ಕೋಡ್

ಕಾರ್ಯವನ್ನು ಕರೆಯಲು ಪ್ರಕ್ರಿಯೆ PID ಅನ್ನು ಹೇಗೆ ಬಳಸುತ್ತದೆ ಎಂಬುದನ್ನು ಇಲ್ಲಿ ನಾವು ಕ್ರಿಯಾತ್ಮಕವಾಗಿ ಗಮನಿಸಬಹುದು VirtualAllocEx.

ಅಕ್ಕಿ. 37: VirtualAllocEx ಗೆ ಕರೆ ಮಾಡಿ

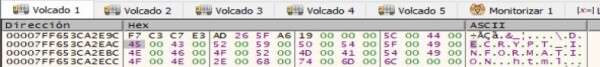

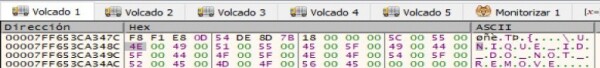

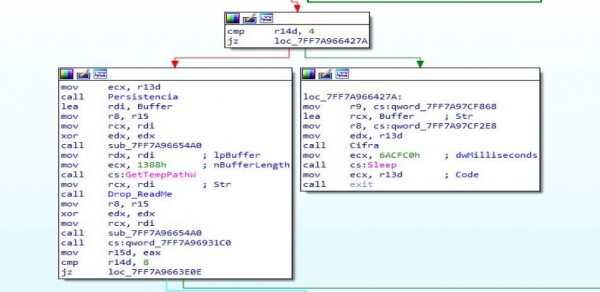

5.4 ಎನ್ಕ್ರಿಪ್ಶನ್

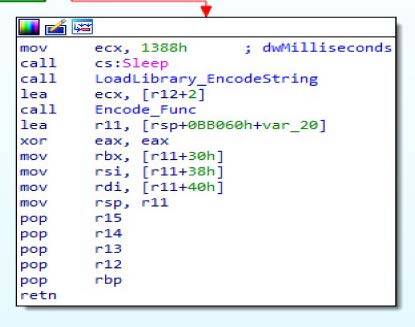

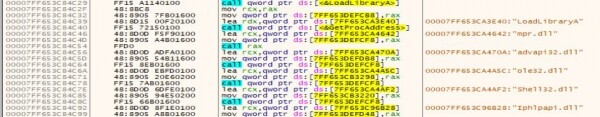

ಈ ವಿಭಾಗದಲ್ಲಿ, ನಾವು ಈ ಮಾದರಿಯ ಎನ್ಕ್ರಿಪ್ಶನ್ ಭಾಗವನ್ನು ನೋಡುತ್ತೇವೆ. ಕೆಳಗಿನ ಚಿತ್ರದಲ್ಲಿ ನೀವು "ಎಂಬ ಎರಡು ಉಪಕ್ರಮಗಳನ್ನು ನೋಡಬಹುದುLoadLibrary_EncodeString" ಮತ್ತು "ಎನ್ಕೋಡ್_ಫಂಕ್", ಇದು ಗೂಢಲಿಪೀಕರಣ ಕಾರ್ಯವಿಧಾನವನ್ನು ನಿರ್ವಹಿಸಲು ಕಾರಣವಾಗಿದೆ.

ಅಕ್ಕಿ. 38: ಎನ್ಕ್ರಿಪ್ಶನ್ ಕಾರ್ಯವಿಧಾನಗಳು

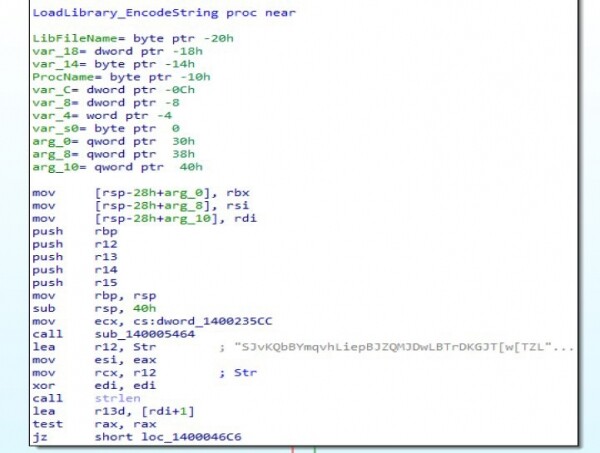

ಪ್ರಾರಂಭದಲ್ಲಿ ಅದು ಸ್ಟ್ರಿಂಗ್ ಅನ್ನು ಹೇಗೆ ಲೋಡ್ ಮಾಡುತ್ತದೆ ಎಂಬುದನ್ನು ನಾವು ನೋಡಬಹುದು, ನಂತರ ಅಗತ್ಯವಿರುವ ಎಲ್ಲವನ್ನೂ ಡಿಯೋಬ್ಫಸ್ಕೇಟ್ ಮಾಡಲು ಬಳಸಲಾಗುತ್ತದೆ: ಆಮದುಗಳು, DLL ಗಳು, ಆಜ್ಞೆಗಳು, ಫೈಲ್ಗಳು ಮತ್ತು CSP ಗಳು.

ಅಕ್ಕಿ. 39: ಡಿಯೋಬ್ಫಸ್ಕೇಶನ್ ಸರ್ಕ್ಯೂಟ್

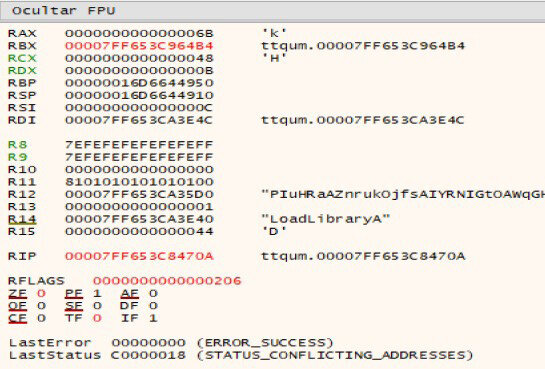

ಕೆಳಗಿನ ಚಿತ್ರವು ರಿಜಿಸ್ಟರ್ R4 ನಲ್ಲಿ ಡಿಯೋಬ್ಫಸ್ಕೇಟ್ ಮಾಡುವ ಮೊದಲ ಆಮದನ್ನು ತೋರಿಸುತ್ತದೆ. ಲೋಡ್ ಲೈಬ್ರರಿ. ಅಗತ್ಯವಿರುವ DLL ಗಳನ್ನು ಲೋಡ್ ಮಾಡಲು ಇದನ್ನು ನಂತರ ಬಳಸಲಾಗುತ್ತದೆ. ರಿಜಿಸ್ಟರ್ R12 ನಲ್ಲಿ ನಾವು ಇನ್ನೊಂದು ಸಾಲನ್ನು ಸಹ ನೋಡಬಹುದು, ಇದನ್ನು ಡಿಯೋಬ್ಫ್ಯೂಸ್ಕೇಶನ್ ಮಾಡಲು ಹಿಂದಿನ ಸಾಲಿನ ಜೊತೆಗೆ ಬಳಸಲಾಗುತ್ತದೆ.

ಅಕ್ಕಿ. 40: ಡೈನಾಮಿಕ್ ಡಿಯೋಬ್ಫಸ್ಕೇಶನ್

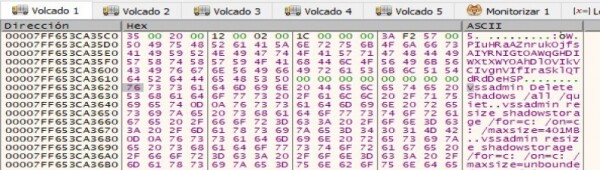

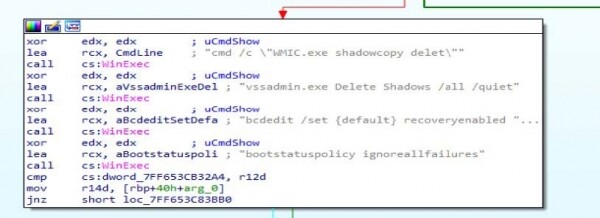

ಇದು ಬ್ಯಾಕ್ಅಪ್ಗಳನ್ನು ನಿಷ್ಕ್ರಿಯಗೊಳಿಸಲು, ಪಾಯಿಂಟ್ಗಳನ್ನು ಮರುಸ್ಥಾಪಿಸಲು ಮತ್ತು ಸುರಕ್ಷಿತ ಬೂಟ್ ಮೋಡ್ಗಳಿಗೆ ನಂತರ ರನ್ ಆಗುವ ಆಜ್ಞೆಗಳನ್ನು ಡೌನ್ಲೋಡ್ ಮಾಡುವುದನ್ನು ಮುಂದುವರಿಸುತ್ತದೆ.

ಅಕ್ಕಿ. 41: ಆಜ್ಞೆಗಳನ್ನು ಲೋಡ್ ಮಾಡಲಾಗುತ್ತಿದೆ

ನಂತರ ಅದು 3 ಫೈಲ್ಗಳನ್ನು ಬೀಳಿಸುವ ಸ್ಥಳವನ್ನು ಲೋಡ್ ಮಾಡುತ್ತದೆ: Windows.bat, run.sct и ಆರಂಭ.ಬ್ಯಾಟ್.

ಅಕ್ಕಿ. 42: ಫೈಲ್ ಸ್ಥಳಗಳು

ಪ್ರತಿ ಸ್ಥಳವು ಹೊಂದಿರುವ ಸವಲತ್ತುಗಳನ್ನು ಪರಿಶೀಲಿಸಲು ಈ 3 ಫೈಲ್ಗಳನ್ನು ಬಳಸಲಾಗುತ್ತದೆ. ಅಗತ್ಯವಿರುವ ಸವಲತ್ತುಗಳು ಲಭ್ಯವಿಲ್ಲದಿದ್ದರೆ, ರ್ಯುಕ್ ಮರಣದಂಡನೆಯನ್ನು ನಿಲ್ಲಿಸುತ್ತಾನೆ.

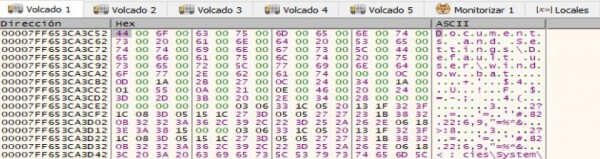

ಇದು ಮೂರು ಫೈಲ್ಗಳಿಗೆ ಅನುಗುಣವಾದ ಸಾಲುಗಳನ್ನು ಲೋಡ್ ಮಾಡುವುದನ್ನು ಮುಂದುವರಿಸುತ್ತದೆ. ಪ್ರಥಮ, DECRYPT_INFORMATION.html, ಫೈಲ್ಗಳನ್ನು ಮರುಪಡೆಯಲು ಅಗತ್ಯವಾದ ಮಾಹಿತಿಯನ್ನು ಒಳಗೊಂಡಿದೆ. ಎರಡನೇ, ಸಾರ್ವಜನಿಕ, RSA ಸಾರ್ವಜನಿಕ ಕೀಲಿಯನ್ನು ಒಳಗೊಂಡಿದೆ.

ಅಕ್ಕಿ. 43: ಲೈನ್ ಡಿಕ್ರಿಪ್ಟ್ ಮಾಹಿತಿ.html

ಮೂರನೇ, UNIQUE_ID_DO_NOT_REMOVE, ಗೂಢಲಿಪೀಕರಣವನ್ನು ನಿರ್ವಹಿಸಲು ಮುಂದಿನ ದಿನಚರಿಯಲ್ಲಿ ಬಳಸಲಾಗುವ ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡಿದ ಕೀಲಿಯನ್ನು ಒಳಗೊಂಡಿದೆ.

ಅಕ್ಕಿ. 44: ಲೈನ್ ಅನನ್ಯ ID ತೆಗೆದುಹಾಕುವುದಿಲ್ಲ

ಅಂತಿಮವಾಗಿ, ಇದು ಅಗತ್ಯವಿರುವ ಆಮದುಗಳು ಮತ್ತು CSP ಗಳ ಜೊತೆಗೆ ಅಗತ್ಯವಿರುವ ಗ್ರಂಥಾಲಯಗಳನ್ನು ಡೌನ್ಲೋಡ್ ಮಾಡುತ್ತದೆ (ಮೈಕ್ರೋಸಾಫ್ಟ್ ವರ್ಧಿತ RSA и AES ಕ್ರಿಪ್ಟೋಗ್ರಾಫಿಕ್ ಪೂರೈಕೆದಾರ).

ಅಕ್ಕಿ. 45: ಲೈಬ್ರರಿಗಳನ್ನು ಲೋಡ್ ಮಾಡಲಾಗುತ್ತಿದೆ

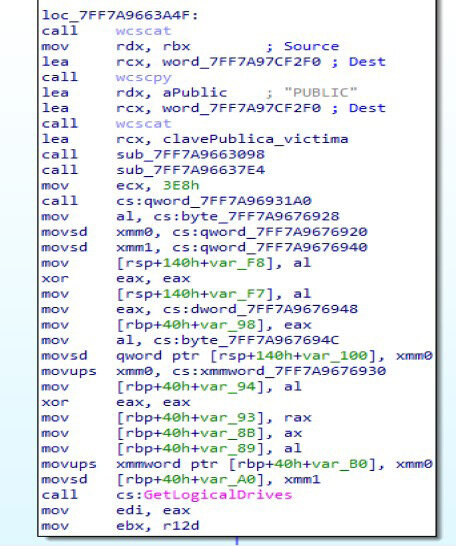

ಎಲ್ಲಾ deobfuscation ಪೂರ್ಣಗೊಂಡ ನಂತರ, ಇದು ಎನ್ಕ್ರಿಪ್ಶನ್ಗೆ ಅಗತ್ಯವಿರುವ ಕ್ರಿಯೆಗಳನ್ನು ನಿರ್ವಹಿಸಲು ಮುಂದುವರಿಯುತ್ತದೆ: ಎಲ್ಲಾ ತಾರ್ಕಿಕ ಡ್ರೈವ್ಗಳನ್ನು ಎಣಿಸುವುದು, ಹಿಂದಿನ ದಿನಚರಿಯಲ್ಲಿ ಲೋಡ್ ಮಾಡಿರುವುದನ್ನು ಕಾರ್ಯಗತಗೊಳಿಸುವುದು, ಸಿಸ್ಟಮ್ನಲ್ಲಿ ಉಪಸ್ಥಿತಿಯನ್ನು ಬಲಪಡಿಸುವುದು, RyukReadMe.html ಫೈಲ್ ಅನ್ನು ಎಸೆಯುವುದು, ಎನ್ಕ್ರಿಪ್ಶನ್, ಎಲ್ಲಾ ನೆಟ್ವರ್ಕ್ ಡ್ರೈವ್ಗಳನ್ನು ಎಣಿಸುವುದು , ಪತ್ತೆಯಾದ ಸಾಧನಗಳಿಗೆ ಪರಿವರ್ತನೆ ಮತ್ತು ಅವುಗಳ ಗೂಢಲಿಪೀಕರಣ.

ಇದು ಲೋಡ್ ಆಗುವುದರೊಂದಿಗೆ ಪ್ರಾರಂಭವಾಗುತ್ತದೆ"cmd.exe"ಮತ್ತು RSA ಸಾರ್ವಜನಿಕ ಕೀ ದಾಖಲೆಗಳು.

ಅಕ್ಕಿ. 46: ಎನ್ಕ್ರಿಪ್ಶನ್ಗಾಗಿ ತಯಾರಿ

ನಂತರ ಅದು ಎಲ್ಲಾ ಲಾಜಿಕಲ್ ಡ್ರೈವ್ಗಳನ್ನು ಬಳಸುತ್ತದೆ GetLogicalDrives ಮತ್ತು ಎಲ್ಲಾ ಬ್ಯಾಕ್ಅಪ್ಗಳು, ಪುನಃಸ್ಥಾಪನೆ ಅಂಕಗಳು ಮತ್ತು ಸುರಕ್ಷಿತ ಬೂಟ್ ಮೋಡ್ಗಳನ್ನು ನಿಷ್ಕ್ರಿಯಗೊಳಿಸುತ್ತದೆ.

ಅಕ್ಕಿ. 47: ಚೇತರಿಕೆ ಉಪಕರಣಗಳನ್ನು ನಿಷ್ಕ್ರಿಯಗೊಳಿಸಲಾಗುತ್ತಿದೆ

ಅದರ ನಂತರ, ನಾವು ಮೇಲೆ ನೋಡಿದಂತೆ ಸಿಸ್ಟಮ್ನಲ್ಲಿ ಅದರ ಉಪಸ್ಥಿತಿಯನ್ನು ಬಲಪಡಿಸುತ್ತದೆ ಮತ್ತು ಮೊದಲ ಫೈಲ್ ಅನ್ನು ಬರೆಯುತ್ತದೆ RyukReadMe.html в ಟೆಂಪ್.

ಅಕ್ಕಿ. 48: ಸುಲಿಗೆ ಸೂಚನೆಯನ್ನು ಪ್ರಕಟಿಸುವುದು

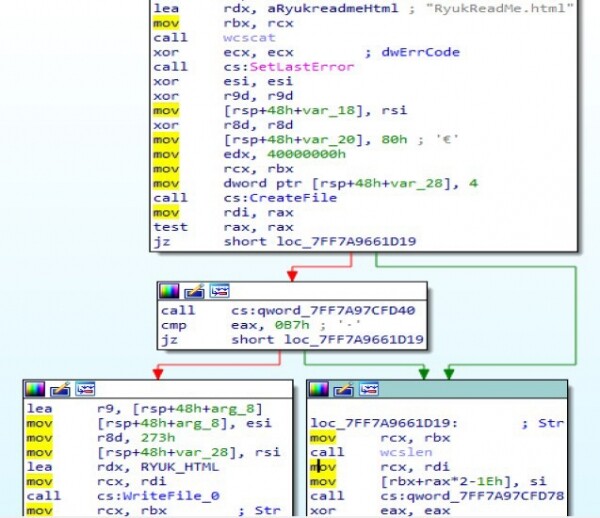

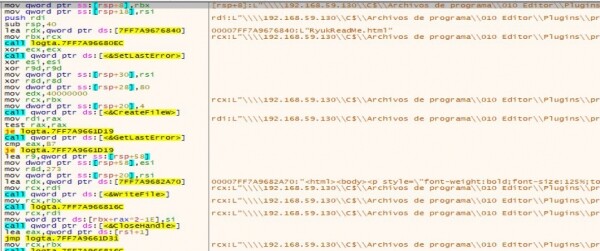

ಕೆಳಗಿನ ಚಿತ್ರದಲ್ಲಿ ಅದು ಫೈಲ್ ಅನ್ನು ಹೇಗೆ ರಚಿಸುತ್ತದೆ, ವಿಷಯವನ್ನು ಡೌನ್ಲೋಡ್ ಮಾಡುತ್ತದೆ ಮತ್ತು ಅದನ್ನು ಬರೆಯುತ್ತದೆ ಎಂಬುದನ್ನು ನೀವು ನೋಡಬಹುದು:

ಅಕ್ಕಿ. 49: ಫೈಲ್ ವಿಷಯಗಳನ್ನು ಲೋಡ್ ಮಾಡುವುದು ಮತ್ತು ಬರೆಯುವುದು

ಎಲ್ಲಾ ಸಾಧನಗಳಲ್ಲಿ ಒಂದೇ ರೀತಿಯ ಕ್ರಿಯೆಗಳನ್ನು ಮಾಡಲು, ಅವನು ಬಳಸುತ್ತಾನೆ

"icacls.exe", ನಾವು ಮೇಲೆ ತೋರಿಸಿದಂತೆ.

ಅಕ್ಕಿ. 50: icalcls.exe ಅನ್ನು ಬಳಸುವುದು

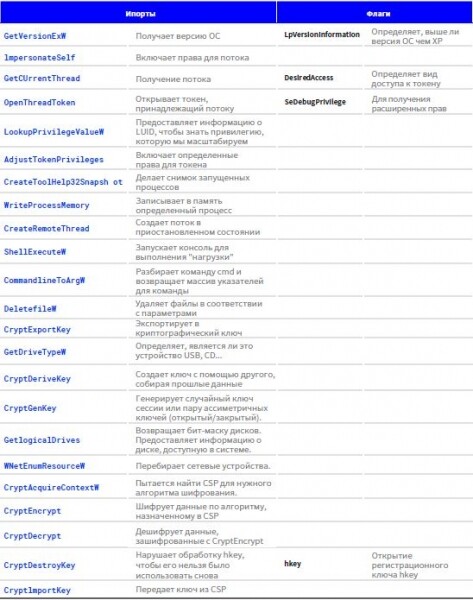

ಮತ್ತು ಅಂತಿಮವಾಗಿ, ಇದು "*.exe", "*.dll" ಫೈಲ್ಗಳು, ಸಿಸ್ಟಮ್ ಫೈಲ್ಗಳು ಮತ್ತು ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡಿದ ಬಿಳಿ ಪಟ್ಟಿಯ ರೂಪದಲ್ಲಿ ನಿರ್ದಿಷ್ಟಪಡಿಸಿದ ಇತರ ಸ್ಥಳಗಳನ್ನು ಹೊರತುಪಡಿಸಿ ಫೈಲ್ಗಳನ್ನು ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡಲು ಪ್ರಾರಂಭಿಸುತ್ತದೆ. ಇದನ್ನು ಮಾಡಲು, ಇದು ಆಮದುಗಳನ್ನು ಬಳಸುತ್ತದೆ: CryptAcquireContextW (ಅಲ್ಲಿ AES ಮತ್ತು RSA ಬಳಕೆಯನ್ನು ನಿರ್ದಿಷ್ಟಪಡಿಸಲಾಗಿದೆ) CryptDeriveKey, CryptGenKey, ಕ್ರಿಪ್ಟ್ ಡೆಸ್ಟ್ರಾಯ್ ಕೀ ಇತ್ಯಾದಿ ಇದು WNetEnumResourceW ಅನ್ನು ಬಳಸಿಕೊಂಡು ಕಂಡುಹಿಡಿದ ನೆಟ್ವರ್ಕ್ ಸಾಧನಗಳಿಗೆ ತನ್ನ ವ್ಯಾಪ್ತಿಯನ್ನು ವಿಸ್ತರಿಸಲು ಪ್ರಯತ್ನಿಸುತ್ತದೆ ಮತ್ತು ನಂತರ ಅವುಗಳನ್ನು ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡುತ್ತದೆ.

ಅಕ್ಕಿ. 51: ಸಿಸ್ಟಮ್ ಫೈಲ್ಗಳನ್ನು ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡುವುದು

6. ಆಮದುಗಳು ಮತ್ತು ಅನುಗುಣವಾದ ಧ್ವಜಗಳು

ಮಾದರಿಯಿಂದ ಬಳಸಲಾದ ಅತ್ಯಂತ ಸೂಕ್ತವಾದ ಆಮದುಗಳು ಮತ್ತು ಫ್ಲ್ಯಾಗ್ಗಳನ್ನು ಪಟ್ಟಿ ಮಾಡುವ ಟೇಬಲ್ ಕೆಳಗೆ ಇದೆ:

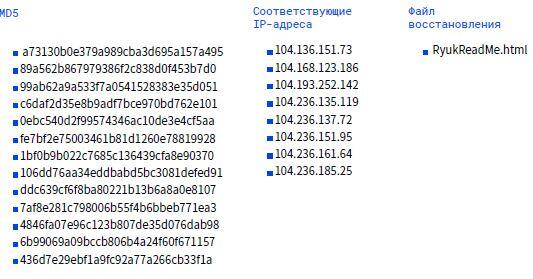

7. IOC

ಉಲ್ಲೇಖಗಳು

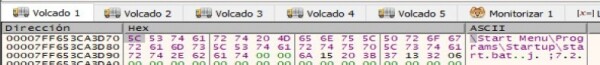

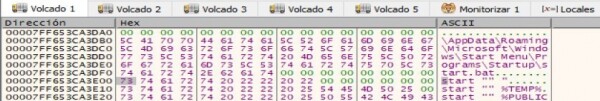

- ಬಳಕೆದಾರರುPublicrun.sct

- Start MenuProgramsStartupstart.bat AppDataRoamingMicrosoftWindowsStart

- MenuProgramsStartupstart.bat

Ryuk ransomware ನ ತಾಂತ್ರಿಕ ವರದಿಯನ್ನು ಆಂಟಿವೈರಸ್ ಪ್ರಯೋಗಾಲಯ PandaLabs ನ ತಜ್ಞರು ಸಂಗ್ರಹಿಸಿದ್ದಾರೆ.

8. ಲಿಂಕ್ಗಳು

1. “ಎವೆರಿಸ್ ವೈ ಪ್ರಿಸಾ ರೇಡಿಯೊ ಸುಫ್ರೆನ್ ಅನ್ ಗ್ರೇವ್ ಸಿಬರಾಟಾಕ್ ಕ್ಯು ಸೆಕ್ಯುಸ್ಟ್ರಾ ಸಸ್ ಸಿಸ್ಟೆಮಾಸ್.”https://www. elconfidencial.com/tecnologia/2019-11-04/everis-la-ser-ciberataque-ransomware-15_2312019/, Publicada el 04/11/2019.

2. “Un virus de origen ruso ataca a importantes empresas españolas.” https: //elpais.com/tecnologia/2019/11/04/actualidad/1572897654_ 251312.html, Publicada el/04/11.

3. “VB2019 ಪೇಪರ್: ಶಿನಿಗಾಮಿಯ ಸೇಡು: ರ್ಯುಕ್ ಮಾಲ್ವೇರ್ನ ಉದ್ದನೆಯ ಬಾಲ.” https://securelist.com/story-of-the-year-2019-cities-under-ransomware-siege/95456/, Publicada el 11 /12/2019

4. "ರ್ಯುಕ್ ಜೊತೆಗಿನ ದೊಡ್ಡ ಆಟ ಬೇಟೆ: ಮತ್ತೊಂದು ಲಾಭದಾಯಕbಉದ್ದೇಶಿತ Ransomware."https://www. crowdstrike.com/blog/big-game-hunting-with-ryuk-another-lucraative-targeted-ransomware/, Publicada el 10/01/2019.

5. “VB2019 ಪೇಪರ್: ಶಿನಿಗಾಮಿಯ ಸೇಡು: ರ್ಯುಕ್ ಮಾಲ್ವೇರ್ನ ಉದ್ದನೆಯ ಬಾಲ.” https://www. virusbulletin.com/virusbulletin/2019/10/ vb2019-paper-shinigamis-revenge-long-tail-r

ಮೂಲ: www.habr.com