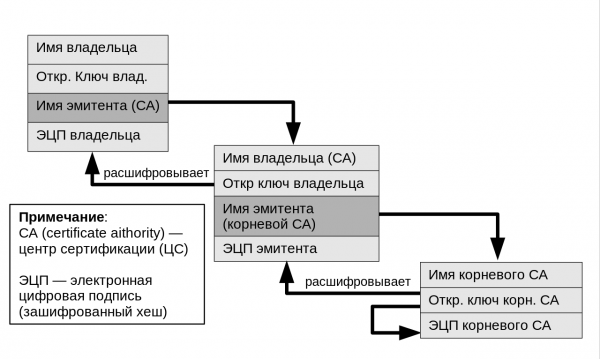

Uzticības ķēde. CC BY-SA 4.0

SSL trafika pārbaude (SSL/TLS atšifrēšana, SSL vai DPI analīze) kļūst par arvien karstāku diskusiju tēmu korporatīvajā sektorā. Ideja par trafika atšifrēšanu, šķiet, ir pretrunā pašai kriptogrāfijas koncepcijai. Tomēr fakts ir fakts: arvien vairāk uzņēmumu izmanto DPI tehnoloģijas, to skaidrojot ar nepieciešamību pārbaudīt saturu, vai tajā nav ļaunprātīgas programmatūras, datu noplūdes utt.

Nu, ja mēs pieņemam faktu, ka šāda tehnoloģija ir jāievieš, tad mums vajadzētu vismaz apsvērt veidus, kā to izdarīt pēc iespējas drošāk un vislabāk pārvaldītā veidā. Vismaz nepaļaujieties uz tiem sertifikātiem, piemēram, ko jums izsniedz DPI sistēmas piegādātājs.

Ir viens ieviešanas aspekts, par kuru ne visi zina. Patiesībā daudzi cilvēki ir patiesi pārsteigti, dzirdot par to. Šī ir privāta sertifikācijas iestāde (CA). Tas ģenerē sertifikātus, lai atšifrētu un atkārtoti šifrētu trafiku.

Tā vietā, lai paļautos uz pašparakstītiem sertifikātiem vai sertifikātiem no DPI ierīcēm, varat izmantot īpašu CA no trešās puses sertifikātu iestādes, piemēram, GlobalSign. Bet vispirms veiksim nelielu pašas problēmas pārskatu.

Kas ir SSL pārbaude un kāpēc to izmanto?

Arvien vairāk publisko vietņu pāriet uz HTTPS. Piemēram, saskaņā ar , 2019. gada septembra sākumā šifrētās trafika daļa Krievijā sasniedza 83%.

Diemžēl uzbrucēji arvien biežāk izmanto trafika šifrēšanu, jo īpaši tāpēc, ka Let's Encrypt automatizētā veidā izplata tūkstošiem bezmaksas SSL sertifikātu. Tādējādi HTTPS tiek izmantots visur - un piekaramā atslēga pārlūkprogrammas adreses joslā vairs nedarbojas kā uzticams drošības indikators.

DPI risinājumu ražotāji reklamē savus produktus no šīm pozīcijām. Tie ir iegulti starp galalietotājiem (t.i., jūsu darbiniekiem, kas pārlūko tīmekli) un internetā, filtrējot ļaunprātīgu trafiku. Mūsdienās tirgū ir daudz šādu produktu, taču procesi būtībā ir vienādi. HTTPS trafiks iet caur pārbaudes ierīci, kur tā tiek atšifrēta un pārbaudīta, vai tajā nav ļaunprātīgas programmatūras.

Kad pārbaude ir pabeigta, ierīce izveido jaunu SSL sesiju ar gala klientu, lai atšifrētu un atkārtoti šifrētu saturu.

Kā darbojas atšifrēšanas/atkārtotas šifrēšanas process

Lai SSL pārbaudes ierīce varētu atšifrēt un atkārtoti šifrēt paketes pirms to nosūtīšanas galalietotājiem, tai ir jāspēj izsniegt SSL sertifikātus. Tas nozīmē, ka tajā ir jābūt instalētam CA sertifikātam.

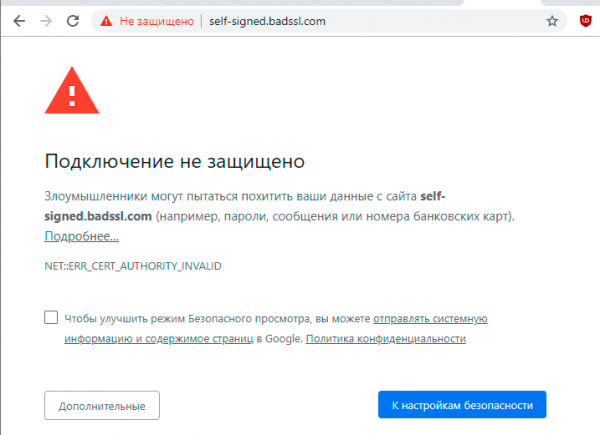

Uzņēmumam (vai citam uzņēmumam) ir svarīgi, lai pārlūkprogrammas uzticētos šiem SSL sertifikātiem (t.i., neizraisītu tādus biedējošus brīdinājuma ziņojumus kā tālāk). Tāpēc CA ķēdei (vai hierarhijai) ir jāatrodas pārlūkprogrammas uzticamības veikalā. Tā kā šos sertifikātus neizsniedz publiski uzticamas sertifikātu iestādes, jums manuāli jāizplata CA hierarhija visiem gala klientiem.

Brīdinājuma ziņojums par pašparakstītu sertifikātu pārlūkā Chrome. Avots:

Datoros ar Windows Varat izmantot Active Directory un grupas politikas, taču mobilajām ierīcēm procedūra ir sarežģītāka.

Situācija kļūst vēl sarežģītāka, ja nepieciešams atbalstīt citus saknes sertifikātus korporatīvajā vidē, piemēram, no Microsoft vai uz OpenSSL bāzes. Plus privāto atslēgu aizsardzība un pārvaldība, lai nevienai no atslēgām negaidīti beigtos derīguma termiņš.

Labākā iespēja: privāts, īpašs saknes sertifikāts no trešās puses CA

Ja vairāku sakņu vai pašparakstītu sertifikātu pārvaldība nav pievilcīga, ir vēl viena iespēja: paļauties uz trešās puses CA. Šajā gadījumā sertifikāti tiek izsniegti no Privāts CA, kas uzticības ķēdē ir saistīta ar īpašu, privātu saknes CA, kas izveidota īpaši uzņēmumam.

Vienkāršota arhitektūra īpašiem klienta saknes sertifikātiem

Šī iestatīšana novērš dažas no iepriekš minētajām problēmām: vismaz samazina pārvaldāmo sakņu skaitu. Šeit varat izmantot tikai vienu privātu saknes iestādi visām iekšējām PKI vajadzībām ar jebkādu skaitu starpposma CA. Piemēram, iepriekš redzamā diagramma parāda daudzlīmeņu hierarhiju, kurā viens no starpposma CA tiek izmantots SSL pārbaudei/atšifrēšanai, bet otrs tiek izmantots iekšējiem datoriem (klēpjdatoriem, serveriem, galddatoriem utt.).

Šajā dizainā nav nepieciešams viesot CA visiem klientiem, jo augstākā līmeņa CA mitina GlobalSign, kas atrisina privātās atslēgas aizsardzības un derīguma termiņa problēmas.

Vēl viena šīs pieejas priekšrocība ir iespēja atsaukt SSL pārbaudes iestādi jebkura iemesla dēļ. Tā vietā tiek vienkārši izveidota jauna, kas ir saistīta ar jūsu sākotnējo privāto sakni, un jūs varat to nekavējoties izmantot.

Neskatoties uz visiem strīdiem, uzņēmumi arvien vairāk ievieš SSL trafika pārbaudi kā daļu no savas iekšējās vai privātās PKI infrastruktūras. Citi privāto PKI lietojumi ietver sertifikātu izsniegšanu ierīces vai lietotāja autentifikācijai, SSL iekšējiem serveriem un dažādas konfigurācijas, kas nav atļautas publiskajos uzticamajos sertifikātos, kā to pieprasa CA/pārlūka forums.

Pārlūkprogrammas cīnās pretī

Jāpiebilst, ka pārlūkprogrammu izstrādātāji cenšas pretoties šai tendencei un aizsargāt gala lietotājus no MiTM. Piemēram, pirms dažām dienām Mozilla Pēc noklusējuma iespējojiet protokolu DoH (DNS over-HTTPS) vienā no nākamajām pārlūkprogrammas Firefox versijām. DoH protokols slēpj DNS vaicājumus no DPI sistēmas, apgrūtinot SSL pārbaudi.

Par līdzīgiem plāniem 10. gada 2019. septembris Google pārlūkam Chrome.

Aptaujā var piedalīties tikai reģistrēti lietotāji. , lūdzu.

Vai, jūsuprāt, uzņēmumam ir tiesības pārbaudīt savu darbinieku SSL trafiku?

Jā, ar viņu piekrišanu

Nē, šādas piekrišanas prasīšana ir nelikumīga un/vai neētiska

Nobalsoja 122 lietotāji. 15 lietotāji atturējās.

Avots: www.habr.com