Koronavīrusa tēma šodien ir piepildījusi visas ziņu plūsmas, kā arī kļuvusi par galveno vadmotīvu dažādām uzbrucēju aktivitātēm, izmantojot COVID-19 un visu ar to saistīto tēmu. Šajā piezīmē vēlos vērst uzmanību uz dažiem šādas ļaunprātīgas darbības piemēriem, kas, protams, nav noslēpums daudziem informācijas drošības speciālistiem, bet kuru apkopojums vienā piezīmē ļaus vieglāk sagatavot savu informētību -audzināšanas pasākumi darbiniekiem, no kuriem daži strādā attālināti, bet citi ir vairāk pakļauti dažādiem informācijas drošības apdraudējumiem nekā iepriekš.

Minūte aprūpes no NLO

Pasaule ir oficiāli pasludinājusi COVID-19 pandēmiju, kas ir potenciāli smaga akūta elpceļu infekcija, ko izraisa SARS-CoV-2 koronavīruss (2019-nCoV). Par šo tēmu ir daudz informācijas par Habré - vienmēr atcerieties, ka tā var būt gan uzticama/noderīga, gan otrādi.

Mēs aicinām jūs kritiski izturēties pret jebkuru publicēto informāciju.

Oficiālie avoti

- Vietnes un oficiālās grupas operatīvo štābu reģionos

Ja jūs nedzīvojat Krievijā, lūdzu, skatiet līdzīgas vietnes savā valstī.

Nomazgājiet rokas, rūpējieties par saviem mīļajiem, ja iespējams, palieciet mājās un strādājiet attālināti.Lasiet publikācijas par: |

Jāpiebilst, ka pilnīgi jaunu ar koronavīrusu saistītu draudu šodien nav. Drīzāk mēs runājam par uzbrukuma vektoriem, kas jau ir kļuvuši tradicionāli, vienkārši izmantoti jaunā “mērcē”. Tāpēc es sauktu galvenos draudu veidus:

- pikšķerēšanas vietnes un informatīvie izdevumi, kas saistīti ar koronavīrusu un ar to saistīto ļaunprātīgo kodu

- Krāpšana un dezinformācija, kuras mērķis ir izmantot bailes vai nepilnīgu informāciju par Covid-19

- uzbrukumi organizācijām, kas iesaistītas koronavīrusa izpētē

Krievijā, kur pilsoņi tradicionāli neuzticas varas iestādēm un uzskata, ka no viņiem slēpj patiesību, iespēja veiksmīgi “reklamēt” pikšķerēšanas vietnes un adresātu sarakstus, kā arī krāpnieciskus resursus, ir daudz lielāka nekā valstīs ar atvērtāku. iestādes. Lai gan mūsdienās neviens nevar uzskatīt sevi par absolūti aizsargātu no radošiem kiberkrāpniekiem, kuri izmanto visas klasiskās cilvēka cilvēciskās vājības – bailes, līdzjūtību, alkatību utt.

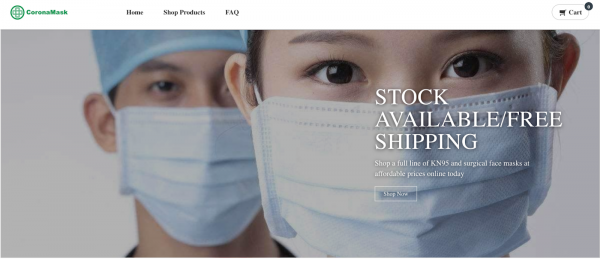

Piemēram, krāpniecisku vietni, kas pārdod medicīniskās maskas.

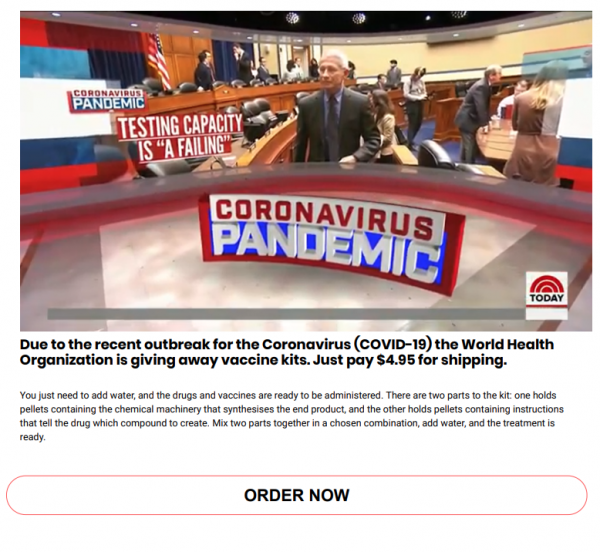

ASV varas iestādes slēdza līdzīgu vietni CoronavirusMedicalkit[.]com, jo tā bez maksas izplatīja neesošu Covid-19 vakcīnu, un par zāļu nosūtīšanu bija jāmaksā tikai pasta maksa. Šajā gadījumā ar tik zemu cenu aprēķins tika veikts par straujo zāļu pieprasījumu ASV panikas apstākļos.

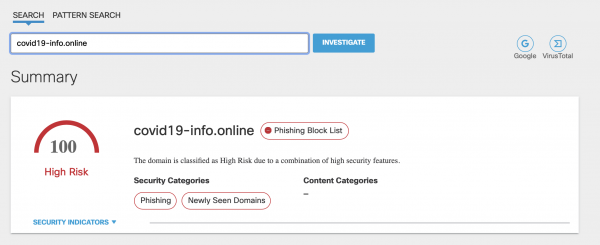

Tas nav klasisks kiberdrauds, jo uzbrucēju uzdevums šajā gadījumā nav inficēt lietotājus vai nozagt viņu personas datus vai identifikācijas informāciju, bet gan vienkārši uz baiļu viļņa piespiest viņus atkāpties un iegādāties medicīniskās maskas par paaugstinātām cenām. 5-10-30 reizes pārsniedzot reālās izmaksas. Taču pašu ideju izveidot viltus vietni, izmantojot koronavīrusa tēmu, izmanto arī kibernoziedznieki. Piemēram, šeit ir vietne, kuras nosaukumā ir atslēgvārds “covid19”, taču tā ir arī pikšķerēšanas vietne.

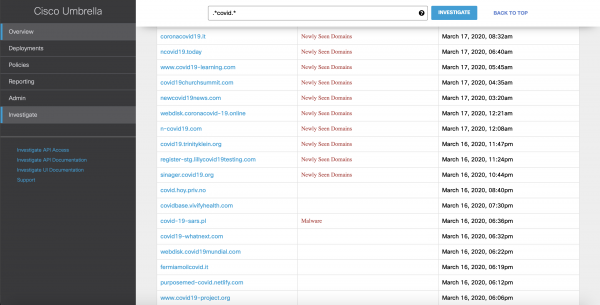

Kopumā katru dienu uzraugām mūsu incidentu izmeklēšanas dienestu , jūs redzat, cik daudz domēnu tiek veidoti, kuru nosaukumos ir vārdi covid, covid19, koronavīruss utt. Un daudzi no tiem ir ļaunprātīgi.

Vidē, kurā daļa uzņēmuma darbinieku tiek pārcelti uz darbu no mājām un tos neaizsargā korporatīvie drošības pasākumi, svarīgāk nekā jebkad agrāk ir uzraudzīt resursus, kuriem tiek piekļūts no darbinieku mobilajām un galddatora ierīcēm, apzināti vai bez viņu palīdzības. zināšanas. Ja neizmantojat pakalpojumu lai noteiktu un bloķētu šādus domēnus (un Cisco savienojums ar šo pakalpojumu tagad ir bezmaksas), pēc tam vismaz konfigurējiet savus tīmekļa piekļuves uzraudzības risinājumus, lai pārraudzītu domēnus ar atbilstošiem atslēgvārdiem. Tajā pašā laikā atcerieties, ka tradicionālā pieeja domēnu iekļaušanai melnajā sarakstā, kā arī reputācijas datu bāzu izmantošana var neizdoties, jo ļaunprātīgi domēni tiek izveidoti ļoti ātri un tiek izmantoti tikai 1-2 uzbrukumos ne ilgāk kā dažas stundas - tad uzbrucēji pāriet uz jauniem īslaicīgiem domēniem. Informācijas drošības uzņēmumiem vienkārši nav laika ātri atjaunināt savas zināšanu bāzes un izplatīt tās visiem saviem klientiem.

Uzbrucēji turpina aktīvi izmantot e-pasta kanālu, lai pielikumos izplatītu pikšķerēšanas saites un ļaunprātīgu programmatūru. Un to efektivitāte ir diezgan augsta, jo lietotāji, saņemot pilnīgi legālus ziņu sūtījumus par koronavīrusu, ne vienmēr var atpazīt to apjomā kaut ko ļaunprātīgu. Un, lai gan inficēto cilvēku skaits tikai pieaug, arī šādu draudu loks tikai pieaugs.

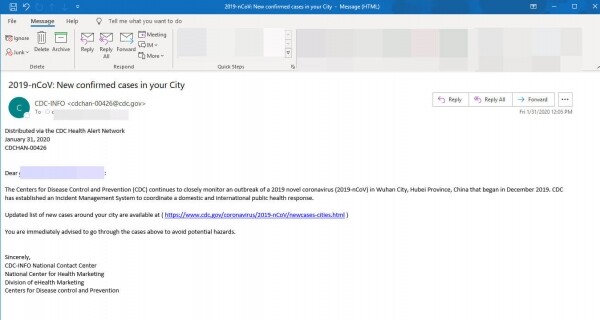

Piemēram, šādi izskatās pikšķerēšanas e-pasta piemērs CDC vārdā:

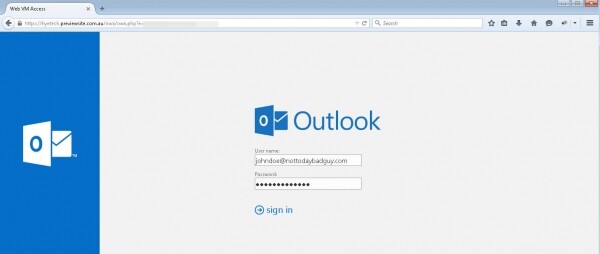

Sekošana saitei, protams, nenoved uz CDC vietni, bet gan uz viltotu lapu, kas nozog upura pieteikumvārdu un paroli:

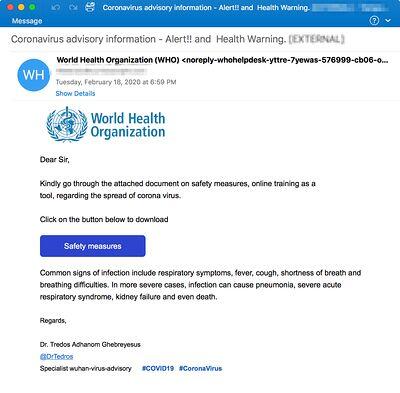

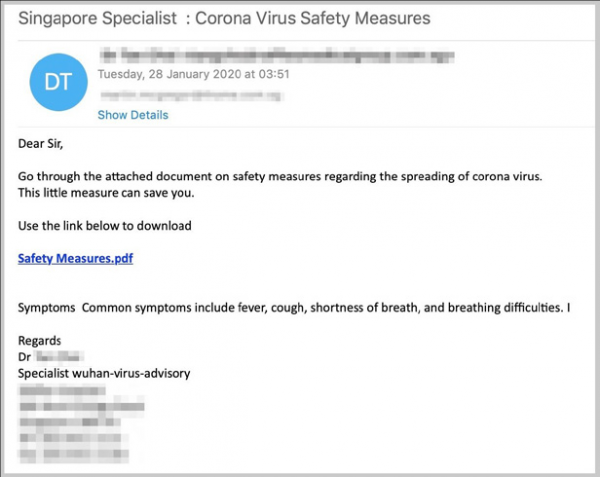

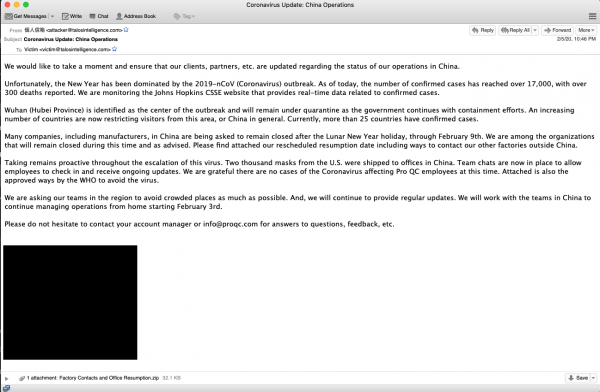

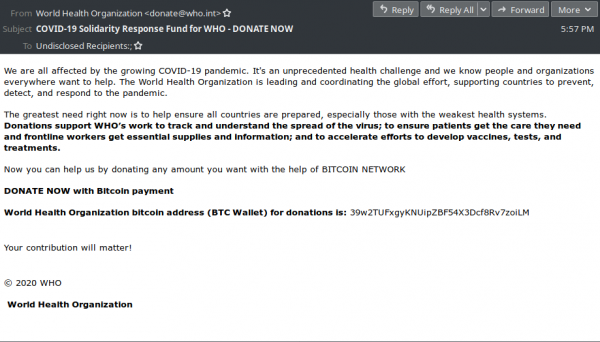

Šis ir pikšķerēšanas e-pasta piemērs, kas, domājams, ir Pasaules Veselības organizācijas vārdā:

Un šajā piemērā uzbrucēji paļaujas uz to, ka daudzi cilvēki uzskata, ka varas iestādes no viņiem slēpj infekcijas patieso mērogu, un tāpēc lietotāji laimīgi un gandrīz bez vilcināšanās klikšķina uz šāda veida vēstulēm ar ļaunprātīgām saitēm vai pielikumiem, kas it kā atklās visus noslēpumus.

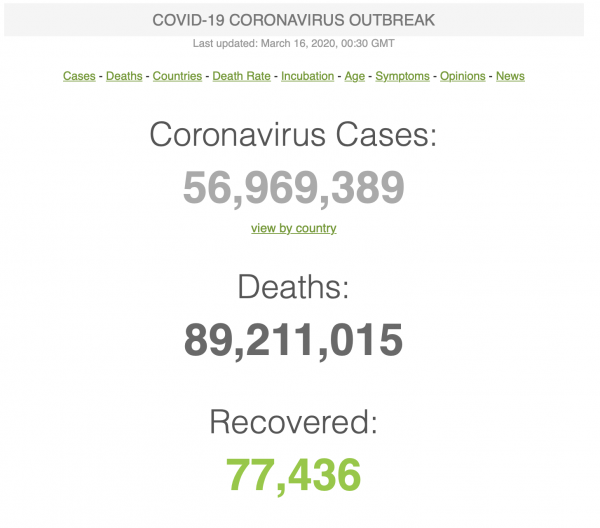

Starp citu, ir tāda vietne , kas ļauj izsekot dažādiem rādītājiem, piemēram, mirstībai, smēķētāju skaitam, iedzīvotāju skaitam dažādās valstīs u.c. Vietnē ir arī lapa, kas veltīta koronavīrusam. Un tāpēc, kad es to apmeklēju 16. martā, es ieraudzīju lapu, kas uz brīdi lika man šaubīties, vai varas iestādes mums saka patiesību (es nezinu, kāds ir šo skaitļu iemesls, varbūt tikai kļūda):

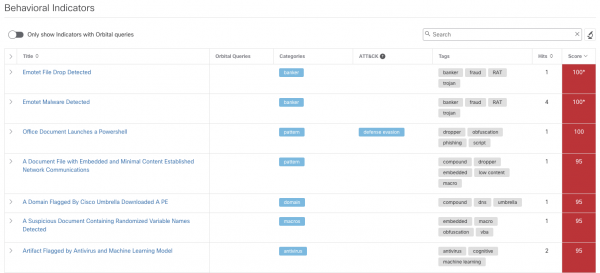

Viena no populārajām infrastruktūrām, ko uzbrucēji izmanto līdzīgu e-pasta ziņojumu sūtīšanai, ir Emotet, viens no pēdējā laika bīstamākajiem un populārākajiem draudiem. E-pasta ziņojumiem pievienotajos Word dokumentos ir Emotet lejupielādētāji, kas upura datorā ielādē jaunus ļaunprātīgus moduļus. Sākotnēji Emotet tika izmantots, lai reklamētu saites uz krāpnieciskām vietnēm, kurās pārdod medicīniskās maskas, mērķējot uz Japānas iedzīvotājiem. Tālāk ir redzams ļaunprātīga faila analīzes rezultāts, izmantojot smilškastes , kas analizē failus, lai noteiktu ļaunprātīgu izmantošanu.

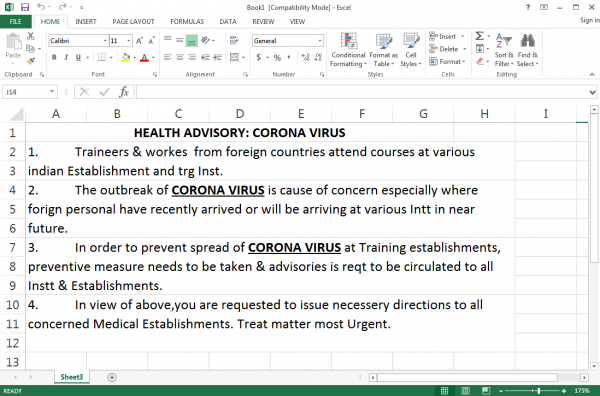

Taču uzbrucēji izmanto ne tikai iespēju palaist programmā MS Word, bet arī citās Microsoft lietojumprogrammās, piemēram, programmā MS Excel (tā rīkojās APT36 hakeru grupa), izsūtot Indijas valdības ieteikumus cīņai pret koronavīrusu, kas satur Crimson. ŽURKA:

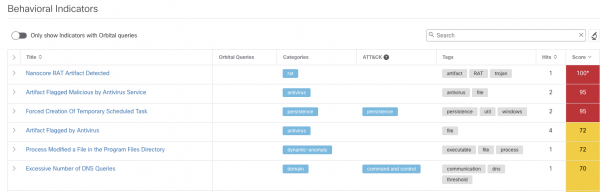

Vēl viena ļaunprātīga kampaņa, kurā tiek izmantota koronavīrusa tēma, ir Nanocore RAT, kas ļauj instalēt programmas cietušajos datoros attālinātai piekļuvei, pārtvert tastatūras sitienus, tvert ekrāna attēlus, piekļūt failiem utt.

Un Nanocore RAT parasti tiek piegādāts pa e-pastu. Piemēram, tālāk ir redzams pasta ziņojuma piemērs ar pievienotu ZIP arhīvu, kurā ir izpildāms PIF fails. Noklikšķinot uz izpildāmā faila, cietušais savā datorā instalē attālās piekļuves programmu (Remote Access Tool, RAT).

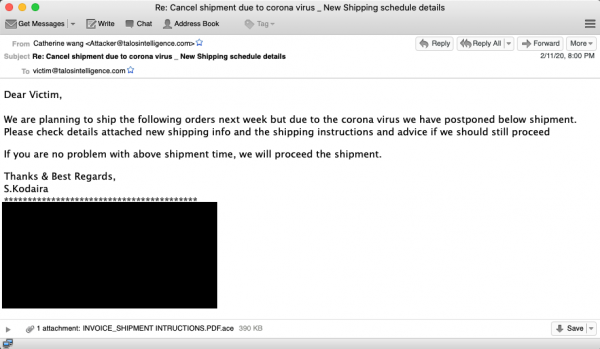

Šeit ir vēl viens piemērs kampaņai, kas parazitē par COVID-19 tēmu. Lietotājs saņem vēstuli par iespējamo piegādes aizkavēšanos koronavīrusa dēļ ar pievienotu rēķinu ar paplašinājumu .pdf.ace. Saspiestajā arhīvā ir izpildāms saturs, kas izveido savienojumu ar komandu un vadības serveri, lai saņemtu papildu komandas un izpildītu citus uzbrucēja mērķus.

Parallax RAT ir līdzīga funkcionalitāte, kas izplata failu ar nosaukumu “jauna inficēta CORONAVIRUS sky 03.02.2020/XNUMX/XNUMX.pif” un kas instalē ļaunprātīgu programmu, kas mijiedarbojas ar tā komandu serveri, izmantojot DNS protokolu. EDR klases aizsardzības instrumenti, kuru piemērs ir , un vai nu NGFW palīdzēs pārraudzīt saziņu ar komandu serveriem (piemēram, ) vai DNS uzraudzības rīkus (piemēram, ).

Tālāk sniegtajā piemērā tā upura datorā tika instalēta attālās piekļuves ļaunprātīga programmatūra, kas nezināma iemesla dēļ iegādājās reklāmu, ka parasta pretvīrusu programma, kas instalēta datorā, var aizsargāt pret īstu Covid-19. Un galu galā kāds uzkrita uz šādu šķietami joku.

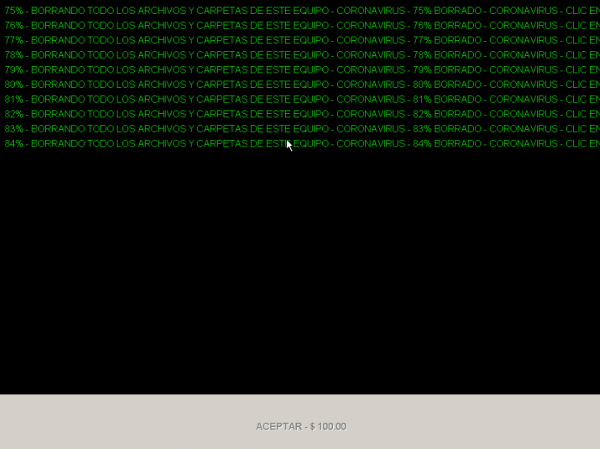

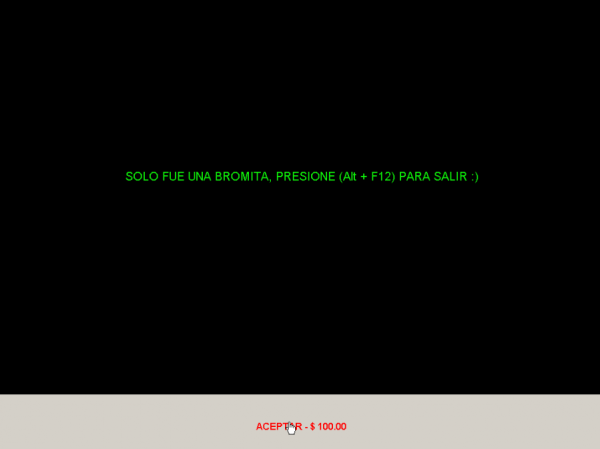

Bet starp ļaunprātīgām programmām ir arī dažas ļoti dīvainas lietas. Piemēram, joku faili, kas atdarina izspiedējvīrusa darbu. Vienā gadījumā mūsu Cisco Talos nodaļa fails ar nosaukumu CoronaVirus.exe, kas izpildes laikā bloķēja ekrānu un palaida taimeri un ziņojumu “dzēš visus failus un mapes šajā datorā — koronavīruss”.

Pabeidzot atpakaļskaitīšanu, poga apakšā kļuva aktīva un, nospiežot, tika parādīts šāds ziņojums, ka tas viss ir joks un, lai beigtu programmu, ir jānospiež Alt+F12.

Cīņu pret ļaunprātīgiem sūtījumiem var automatizēt, piemēram, izmantojot , kas ļauj atklāt ne tikai ļaunprātīgu saturu pielikumos, bet arī izsekot pikšķerēšanas saitēm un klikšķiem uz tām. Taču arī šajā gadījumā nevajadzētu aizmirst par lietotāju apmācību un regulāru pikšķerēšanas simulāciju un kibermācību veikšanu, kas sagatavos lietotājus dažādiem uzbrucēju trikiem, kas vērsti pret jūsu lietotājiem. Īpaši, ja viņi strādā attālināti un izmantojot savu personīgo e-pastu, ļaunprātīgs kods var iekļūt korporatīvajā vai departamenta tīklā. Šeit es varētu ieteikt jaunu risinājumu , kas ļauj ne tikai veikt personāla mikro un nano apmācības par informācijas drošības jautājumiem, bet arī organizēt viņiem pikšķerēšanas simulācijas.

Bet, ja kādu iemeslu dēļ neesi gatavs izmantot šādus risinājumus, tad ir vērts vismaz organizēt regulārus pasta sūtījumus saviem darbiniekiem ar atgādinājumu par pikšķerēšanas briesmām, tās piemēriem un drošas uzvedības noteikumu sarakstu (galvenais, ka uzbrucēji neslēpjas par viņiem ). Starp citu, šobrīd viens no iespējamiem riskiem ir pikšķerēšanas pasta sūtījumi, kas maskējas kā jūsu vadības vēstules, kurās it kā tiek runāts par jauniem attālinātā darba noteikumiem un procedūrām, obligātu programmatūru, kas jāinstalē attālos datoros utt. Un neaizmirstiet, ka papildus e-pastam kibernoziedznieki var izmantot tūlītējos ziņotājus un sociālos tīklus.

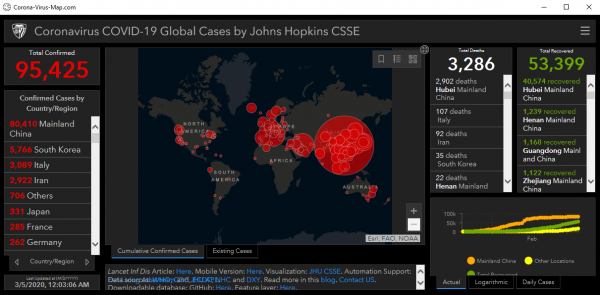

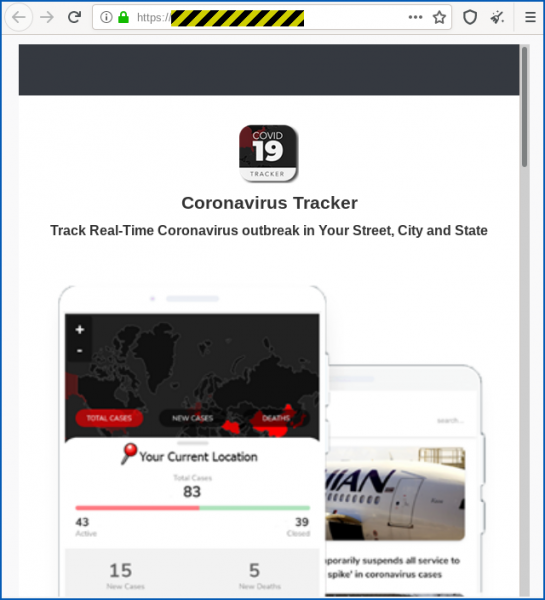

Šāda veida pasta sūtīšanas vai izpratnes veidošanas programmā varat iekļaut arī jau klasisko viltus koronavīrusa infekcijas kartes piemēru, kas bija līdzīgs tai. Džona Hopkinsa universitāte. Atšķirība bija tas, ka, piekļūstot pikšķerēšanas vietnei, lietotāja datorā tika instalēta ļaunprātīga programmatūra, kas nozaga lietotāja konta informāciju un nosūtīja to kibernoziedzniekiem. Viena šādas programmas versija arī izveidoja LAP savienojumus attālinātai piekļuvei upura datoram.

Starp citu, par LAP. Šis ir vēl viens uzbrukuma vektors, ko uzbrucēji sāk aktīvāk izmantot koronavīrusa pandēmijas laikā. Daudzi uzņēmumi, pārejot uz attālo darbu, izmanto tādus pakalpojumus kā RDP, kas, steigas dēļ nepareizi konfigurējot, var novest pie tā, ka uzbrucēji iefiltrējas gan attālo lietotāju datoros, gan uzņēmuma infrastruktūrā. Turklāt, pat ja konfigurācija ir pareiza, dažādās RDP implementācijās var būt ievainojamības, kuras var izmantot uzbrucēji. Piemēram, Cisco Talos vairākas FreeRDP ievainojamības, un pagājušā gada maijā Microsoft Remote Desktop servisā tika atklāta kritiska ievainojamība CVE-2019-0708, kas ļāva upura datorā izpildīt patvaļīgu kodu, ieviest ļaunprātīgu programmatūru utt. Par viņu pat tika izplatīts biļetens un, piemēram, Cisco Talos ieteikumi aizsardzībai pret to.

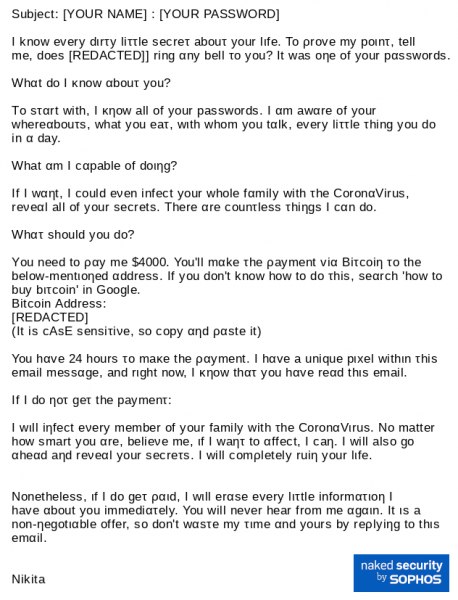

Ir vēl viens piemērs koronavīrusa tēmas izmantošanai - upura ģimenes reāli inficēšanās draudi, ja viņi atsakās maksāt izpirkuma maksu bitkoinos. Lai pastiprinātu efektu, piešķirtu vēstulei nozīmi un radītu izspiedēja visvarenības sajūtu, vēstules tekstā tika ievietota upura parole no viena no viņa kontiem, kas iegūta no publiskām pieteikšanās un paroļu datubāzēm.

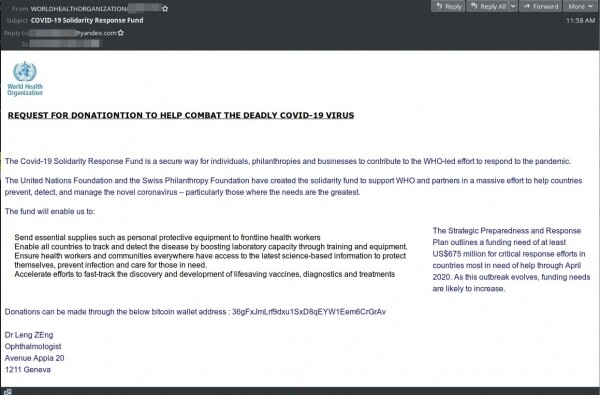

Vienā no iepriekš minētajiem piemēriem es parādīju pikšķerēšanas ziņojumu no Pasaules Veselības organizācijas. Un šeit ir vēl viens piemērs, kurā lietotājiem tiek lūgta finansiāla palīdzība cīņā pret COVID-19 (lai gan vēstules virsrakstā uzreiz ir pamanāms vārds “ZIEDOJUMS”) Un viņi lūdz palīdzību bitkoinos, lai aizsargātos pret. kriptovalūtas izsekošana.

Un šodien ir daudz šādu piemēru, kas izmanto lietotāju līdzjūtību:

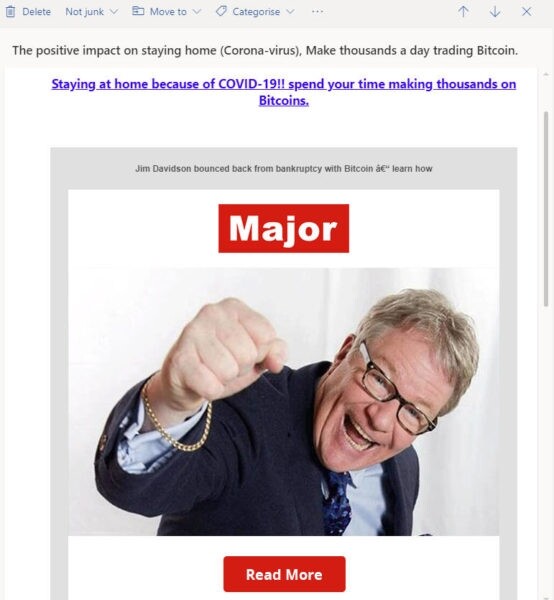

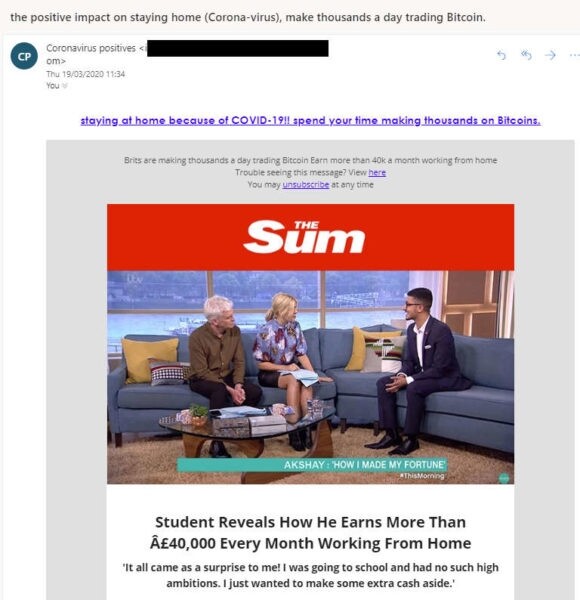

Bitcoini ir saistīti ar COVID-19 citā veidā. Piemēram, šādi izskatās sūtījumi, ko saņem daudzi Lielbritānijas pilsoņi, kuri sēž mājās un nevar nopelnīt (tagad tas kļūs aktuāls arī Krievijā).

Šie sūtījumi, kas maskējas par labi zināmiem laikrakstiem un ziņu vietnēm, piedāvā vieglu naudu, iegūstot kriptovalūtas īpašās vietnēs. Faktiski pēc kāda laika saņemat ziņojumu, ka nopelnīto summu var izņemt uz speciālu kontu, bet pirms tam ir jāpārskaita neliela nodokļu summa. Skaidrs, ka pēc šīs naudas saņemšanas krāpnieki neko nepārskaita pretī, un lētticīgais lietotājs pārskaitīto naudu zaudē.

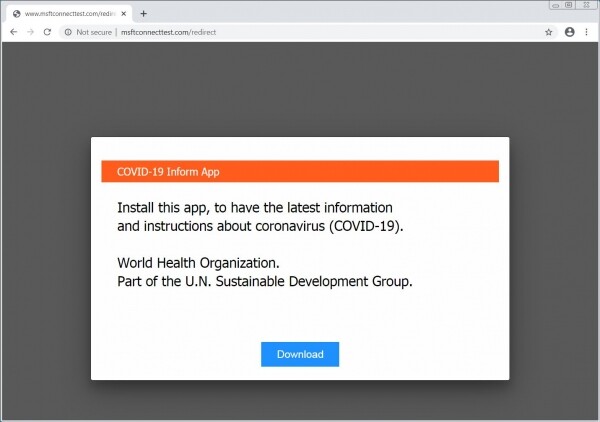

Ir vēl viens drauds, kas saistīts ar Pasaules Veselības organizāciju. Hakeri uzlauza D-Link un Linksys maršrutētāju DNS iestatījumus, kurus bieži izmanto mājas lietotāji un mazie uzņēmumi, lai novirzītu tos uz viltotu vietni ar uznirstošo brīdinājumu par nepieciešamību instalēt PVO lietotni, kas tos saglabās. būt informētam par jaunākajām ziņām par koronavīrusu. Turklāt pašā lietojumprogrammā bija ļaunprātīga programma Oski, kas zog informāciju.

Līdzīgu ideju ar lietojumprogrammu, kas satur pašreizējo Covid-19 infekcijas statusu, izmanto Android Trojas zirgs CovidLock, kas tiek izplatīts, izmantojot lietojumprogrammu, kuru it kā “sertificējusi” ASV Izglītības departaments, PVO un Epidēmijas kontroles centrs ( CDC).

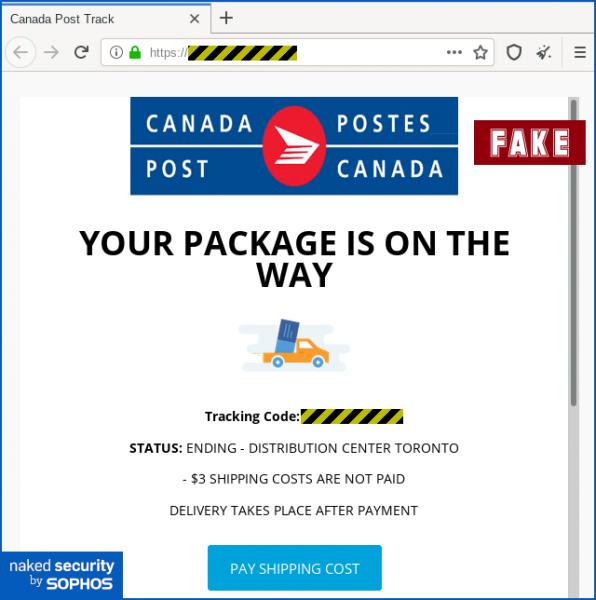

Daudzi lietotāji mūsdienās atrodas pašizolācijā un, nevēloties vai nevarot gatavot ēst, aktīvi izmanto pārtikas, pārtikas preču vai citu preču, piemēram, tualetes papīra, piegādes pakalpojumus. Arī uzbrucēji ir apguvuši šo vektoru saviem mērķiem. Piemēram, šādi izskatās ļaunprātīga vietne, kas ir līdzīga likumīgam resursam, kas pieder Kanādas pastam. Saite no cietušā saņemtās SMS ved uz vietni, kas ziņo, ka pasūtīto preci nevar piegādāt, jo trūkst tikai 3$, par kuriem jāpiemaksā. Šajā gadījumā lietotājs tiek novirzīts uz lapu, kurā viņam jānorāda savas kredītkartes dati... ar visām no tā izrietošajām sekām.

Nobeigumā es vēlos sniegt vēl divus ar COVID-19 saistīto kiberdraudu piemērus. Piemēram, spraudņi “COVID-19 Coronavirus — Live Map WordPress Plugin”, “Coronavirus Spread Prediction Graphs” vai “Covid-19” ir iebūvēti vietnēs, izmantojot populāro WordPress dzinēju un kopā ar kartes izplatības attēlošanu. koronavīruss, satur arī WP-VCD ļaunprogrammatūru. Un uzņēmums Zoom, kas, pieaugot tiešsaistes notikumu skaitam, kļuva ļoti, ļoti populārs, saskārās ar to, ko eksperti sauca par “Zoombombing”. Uzbrucēji, bet patiesībā parasti porno troļļi, pieslēdzās tiešsaistes tērzēšanai un tiešsaistes sapulcēm un rādīja dažādus neķītrus video. Starp citu, ar līdzīgiem draudiem šodien saskaras arī Krievijas uzņēmumi.

Domāju, ka lielākā daļa no mums regulāri pārbauda dažādus gan oficiālos, gan ne tik oficiālos resursus par pašreizējo pandēmijas stāvokli. Uzbrucēji izmanto šo tēmu, piedāvājot mums “jaunāko” informāciju par koronavīrusu, tostarp informāciju, “ko varas iestādes no jums slēpj”. Bet pat parastie lietotāji pēdējā laikā bieži palīdz uzbrucējiem, nosūtot pārbaudītu faktu kodus no “paziņām” un “draugiem”. Psihologi saka, ka šāda “trauksmes” lietotāju aktivitāte, kas izsūta visu, kas nonāk viņu redzeslokā (īpaši sociālajos tīklos un tūlītējos kurjeros, kuriem nav aizsardzības mehānismu pret šādiem draudiem), ļauj justies iesaistītiem cīņā pret. globāls drauds un pat jūtas kā varoņi, kas glābj pasauli no koronavīrusa. Taču, diemžēl, speciālo zināšanu trūkums noved pie tā, ka šie labie nodomi “visus ved ellē”, radot jaunus kiberdrošības draudus un paplašinot upuru skaitu.

Patiesībā es varētu turpināt ar koronavīrusu saistītu kiberdraudu piemēriem; Turklāt kibernoziedznieki nestāv uz vietas un izdomā arvien jaunus veidus, kā izmantot cilvēku kaislības. Bet es domāju, ka mēs varam pie tā apstāties. Aina jau ir skaidra un vēsta, ka tuvākajā laikā situācija tikai pasliktināsies. Vakar Maskavas varasiestādes nolika desmit miljonu iedzīvotāju pilsētu pašizolācijā. Līdzīgi rīkojās Maskavas apgabala un daudzu citu Krievijas reģionu varas iestādes, kā arī mūsu tuvākie kaimiņi bijušajā postpadomju telpā. Tas nozīmē, ka potenciālo upuru skaits, uz kuriem vērsīsies kibernoziedznieki, daudzkārt palielināsies. Tāpēc ir vērts ne tikai pārskatīt savu drošības stratēģiju, kas vēl nesen bija vērsta tikai uz korporatīvā vai departamenta tīkla aizsardzību, un izvērtēt, kādu aizsardzības rīku jums trūkst, bet arī ņemt vērā jūsu personāla informēšanas programmā sniegtos piemērus, kas ir kļūstot par svarīgu attālināto darbinieku informācijas drošības sistēmas daļu. A gatavs jums palīdzēt šajā jautājumā!

PS. Sagatavojot šo materiālu, tika izmantoti materiāli no Cisco Talos, Naked Security, Anti-Phishing, Malwarebytes Lab, ZoneAlarm, Reason Security un RiskIQ uzņēmumiem, ASV Tieslietu departamenta, Bleeping Computer resursiem, SecurityAffairs u.c.

Avots: www.habr.com