Laipni lūdzam! Šodien mēs jums pateiksim, kā veikt pasta vārtejas sākotnējos iestatījumus – Fortinet e-pasta drošības risinājumi. Raksta laikā apskatīsim izkārtojumu ar kuru strādāsim un veiksim konfigurāciju , nepieciešams vēstuļu saņemšanai un pārbaudei, kā arī pārbaudīsim tā darbību. Pamatojoties uz mūsu pieredzi, mēs varam droši teikt, ka process ir ļoti vienkāršs, un pat pēc minimālas konfigurācijas jūs varat redzēt rezultātus.

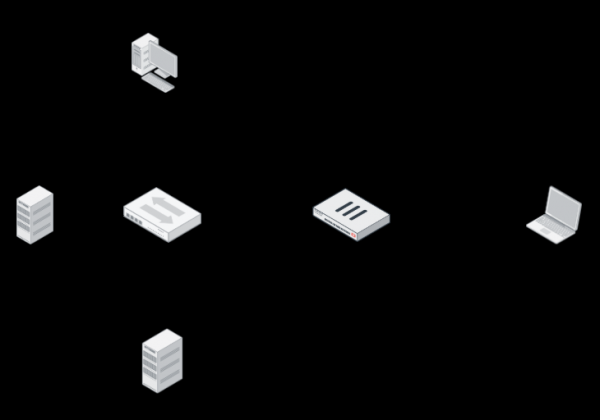

Sāksim ar pašreizējo izkārtojumu. Tas ir parādīts attēlā zemāk.

Labajā pusē mēs redzam ārējā lietotāja datoru, no kura mēs nosūtīsim pastu lietotājam iekšējā tīklā. Iekšējais tīkls satur lietotāja datoru, domēna kontrolleri ar DNS serveri un pasta serveri. Tīkla malā ir ugunsmūris - FortiGate, kura galvenā funkcija ir konfigurēt SMTP un DNS trafika pāradresāciju.

Īpašu uzmanību pievērsīsim DNS.

E-pasta maršrutēšanai internetā tiek izmantoti divi DNS ieraksti — A ieraksts un MX ieraksts. Parasti šie DNS ieraksti tiek konfigurēti publiskā DNS serverī, taču izkārtojuma ierobežojumu dēļ mēs vienkārši pārsūtām DNS caur ugunsmūri (tas ir, ārējam lietotājam ir reģistrēta adrese 10.10.30.210 kā DNS serveris).

MX ieraksts ir ieraksts, kas satur domēnu apkalpojošā pasta servera nosaukumu, kā arī šī pasta servera prioritāti. Mūsu gadījumā tas izskatās šādi: test.local -> mail.test.local 10.

Ieraksts ir ieraksts, kas pārvērš domēna nosaukumu par IP adresi, mums tas ir: mail.test.local -> 10.10.30.210.

Kad mūsu ārējais lietotājs mēģina nosūtīt e-pastu uz an@test.local, viņš savā DNS serverī jautās domēna test.local MX ierakstu. Mūsu DNS serveris atbildēs ar pasta servera nosaukumu - mail.test.local. Tagad lietotājam ir jāiegūst šī servera IP adrese, lai viņš atkal sazinātos ar DNS, lai iegūtu A ierakstu un iegūtu IP adresi 10.10.30.210 (jā, tā atkal ir viņa :) ). Jūs varat nosūtīt vēstuli. Tāpēc tas mēģina izveidot savienojumu ar saņemto IP adresi portā 25. Izmantojot ugunsmūra noteikumus, šis savienojums tiek pārsūtīts uz pasta serveri.

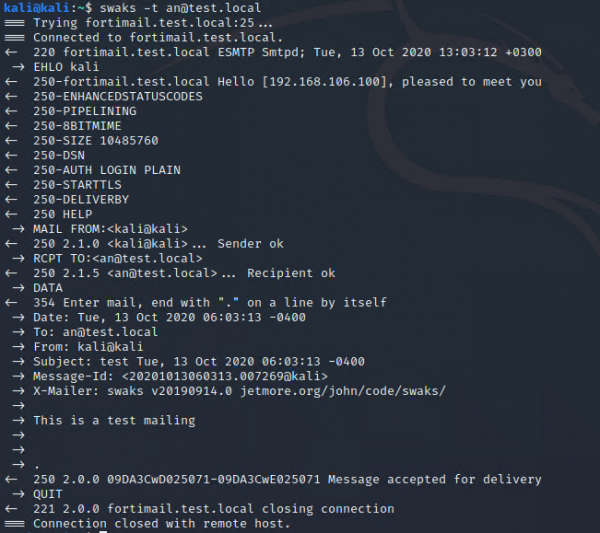

Pārbaudīsim pasta funkcionalitāti pašreizējā izkārtojuma stāvoklī. Lai to izdarītu, ārējā lietotāja datorā izmantosim utilītu swaks. Ar tās palīdzību jūs varat pārbaudīt SMTP funkcionalitāti, nosūtot adresātam vēstuli ar dažādu parametru kopu. Sākotnēji pasta serverī jau ir izveidots lietotājs ar pastkasti an@test.local. Mēģināsim nosūtīt viņam vēstuli:

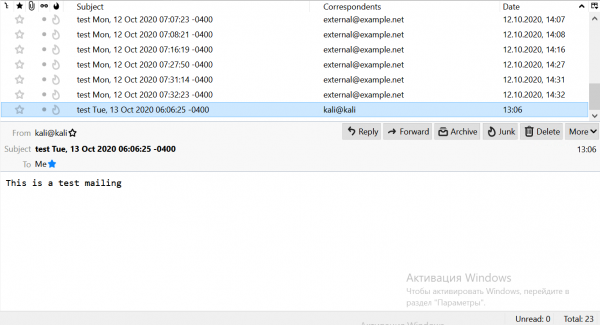

Tagad ejam uz iekšējā lietotāja mašīnu un pārliecināmies, ka vēstule ir saņemta:

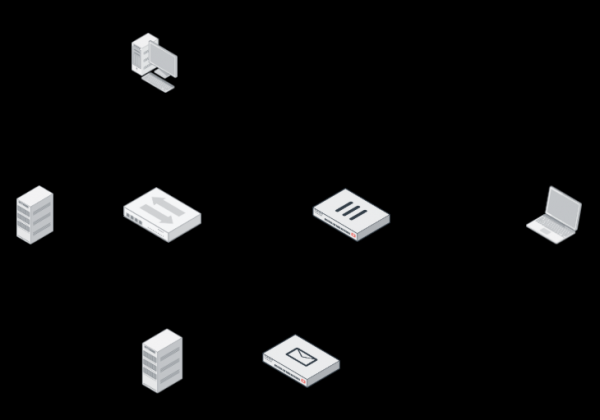

Vēstule tiešām ir atnākusi (sarakstā ir iezīmēta). Tas nozīmē, ka izkārtojums darbojas pareizi. Tagad ir pienācis laiks pāriet uz FortiMail. Papildināsim mūsu izkārtojumu:

FortiMail var izvietot trīs režīmos:

- Vārteja - darbojas kā pilnvērtīga MTA: pārņem visu pastu, pārbauda to un pēc tam pārsūta uz pasta serveri;

- Caurspīdīgs - vai, citiem vārdiem sakot, caurspīdīgs režīms. Tas ir instalēts servera priekšā un pārbauda ienākošo un izejošo pastu. Pēc tam tas pārsūta to uz serveri. Nav nepieciešamas izmaiņas tīkla konfigurācijā.

- Serveris – šajā gadījumā FortiMail ir pilnvērtīgs pasta serveris ar iespēju izveidot pastkastītes, saņemt un nosūtīt pastu, kā arī citu funkcionalitāti.

Mēs izvietosim FortiMail vārtejas režīmā. Dosimies uz virtuālās mašīnas iestatījumiem. Pieteikšanās ir admin, parole nav norādīta. Piesakoties pirmo reizi, jums jāiestata jauna parole.

Tagad konfigurēsim virtuālo mašīnu, lai piekļūtu tīmekļa saskarnei. Ir arī nepieciešams, lai iekārtai būtu piekļuve internetam. Iestatīsim interfeisu. Mums ir nepieciešams tikai port1. Ar tās palīdzību mēs izveidosim savienojumu ar tīmekļa saskarni, un tas tiks izmantots arī piekļuvei internetam. Lai atjauninātu pakalpojumus (pretvīrusu paraksti utt.), ir nepieciešama piekļuve internetam. Lai konfigurētu, ievadiet komandas:

konfigurācijas sistēmas interfeiss

rediģēt 1. portu

iestatīt ip 192.168.1.40 255.255.255.0

iestatīt atļauto piekļuvi https http ssh ping

beigas

Tagad konfigurēsim maršrutēšanu. Lai to izdarītu, jums jāievada šādas komandas:

konfigurācijas sistēmas maršruts

rediģēt 1

iestatīt vārteju 192.168.1.1

iestatiet interfeisa portu1

beigas

Ievadot komandas, varat izmantot cilnes, lai tās neierakstītu pilnībā. Turklāt, ja esat aizmirsis, kurai komandai vajadzētu būt nākamajai, varat izmantot taustiņu “?”.

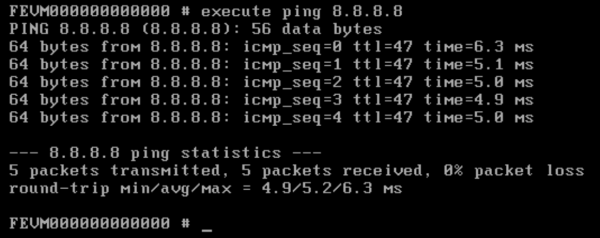

Tagad pārbaudīsim jūsu interneta savienojumu. Lai to izdarītu, pings Google DNS:

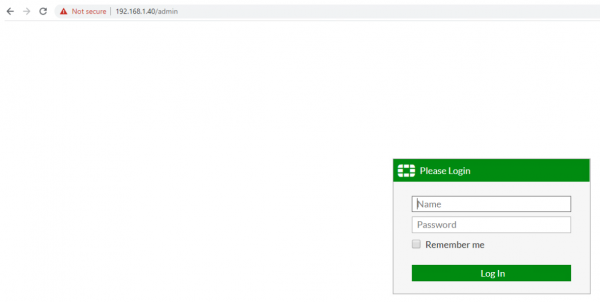

Kā redzat, mums tagad ir internets. Sākotnējie iestatījumi, kas raksturīgi visām Fortinet ierīcēm, ir pabeigti, un tagad varat pāriet uz konfigurēšanu, izmantojot tīmekļa saskarni. Lai to izdarītu, atveriet pārvaldības lapu:

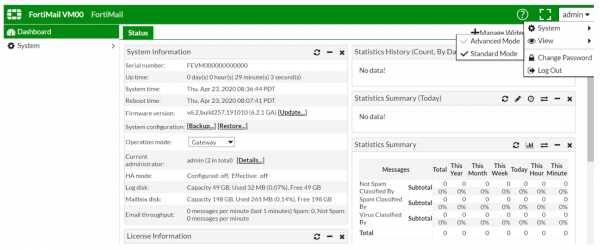

Lūdzu, ņemiet vērā, ka jums ir jāievēro formātā norādītā saite /admin. Pretējā gadījumā jūs nevarēsit piekļūt pārvaldības lapai. Pēc noklusējuma lapa ir standarta konfigurācijas režīmā. Iestatījumiem mums ir nepieciešams uzlabotais režīms. Dosimies uz izvēlni admin->View un pārslēdzam režīmu uz Advanced:

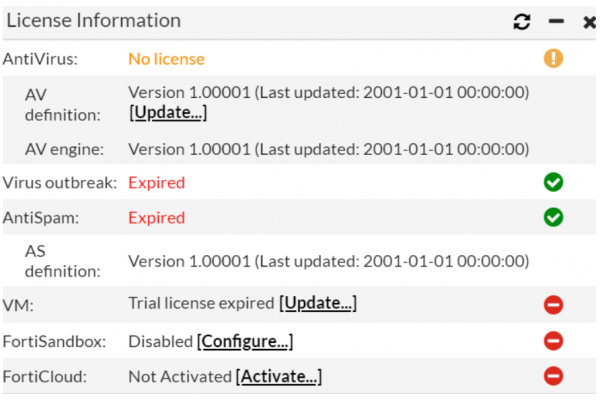

Tagad mums ir jālejupielādē izmēģinājuma licence. To var izdarīt izvēlnē Licences informācija → VM → Atjaunināt:

Ja jums nav izmēģinājuma licences, varat to pieprasīt, sazinoties ar .

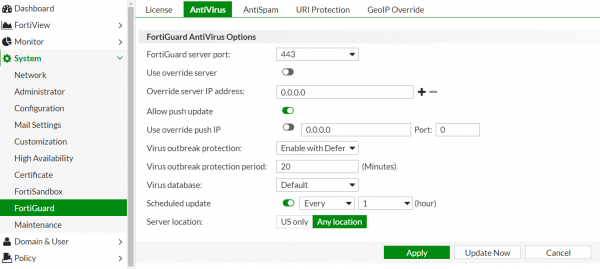

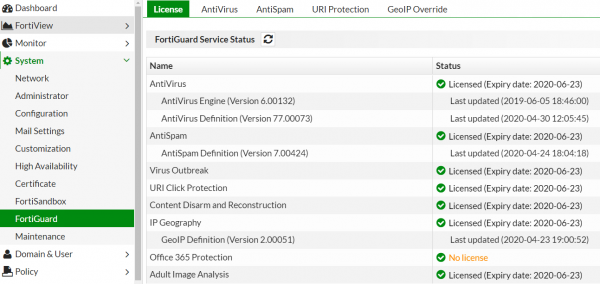

Pēc licences ievadīšanas ierīcei ir jārestartē. Nākotnē tas sāks izvilkt datu bāzu atjauninājumus no serveriem. Ja tas nenotiek automātiski, varat doties uz izvēlni Sistēma → FortiGuard un cilnēs Antivirus, Antispam noklikšķiniet uz pogas Atjaunināt tūlīt.

Ja tas nepalīdz, varat mainīt atjauninājumiem izmantotos portus. Parasti pēc tam parādās visas licences. Galu galā tam vajadzētu izskatīties šādi:

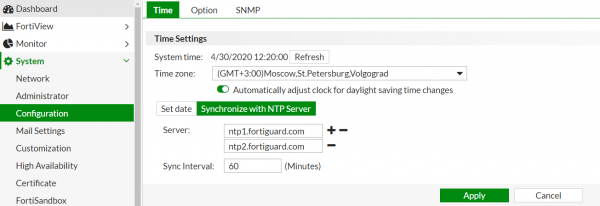

Iestatīsim pareizo laika joslu, tas noderēs, pārbaudot žurnālus. Lai to izdarītu, dodieties uz izvēlni Sistēma → Konfigurācija:

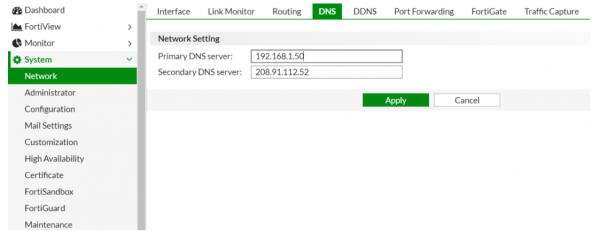

Mēs arī konfigurēsim DNS. Mēs konfigurēsim iekšējo DNS serveri kā galveno DNS serveri un atstāsim Fortinet nodrošināto DNS serveri kā rezerves serveri.

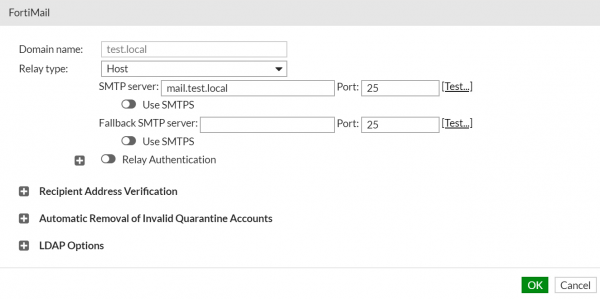

Tagad pāriesim pie jautrās daļas. Kā jūs, iespējams, pamanījāt, ierīce pēc noklusējuma ir iestatīta vārtejas režīmā. Tāpēc mums tas nav jāmaina. Dodamies uz lauku Domēns un lietotājs → Domēns. Izveidosim jaunu domēnu, kas ir jāaizsargā. Šeit mums jānorāda tikai domēna nosaukums un pasta servera adrese (varat norādīt arī tā domēna nosaukumu, mūsu gadījumā mail.test.local):

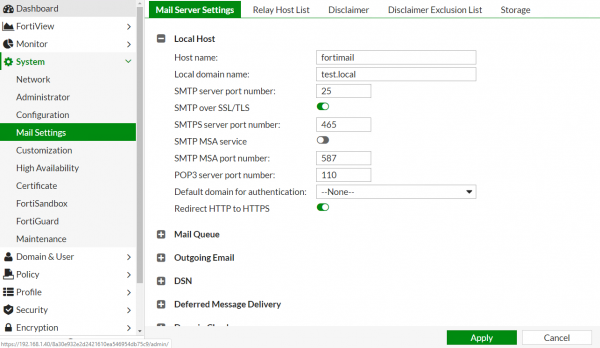

Tagad mums ir jānorāda mūsu pasta vārtejas nosaukums. Tas tiks izmantots MX un A ierakstos, kas mums vēlāk būs jāmaina:

No Host Name un Local Domain Name punktiem tiek apkopots FQDN, kas tiek izmantots DNS ierakstos. Mūsu gadījumā FQDN = fortimail.test.local.

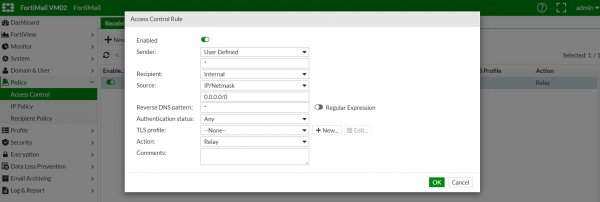

Tagad iestatīsim saņemšanas noteikumu. Visi e-pasta ziņojumi, kas nāk no ārpuses un ir piešķirti domēna lietotājam, ir jāpārsūta uz pasta serveri. Lai to izdarītu, dodieties uz izvēlni Politika → Piekļuves kontrole. Tālāk ir parādīts iestatīšanas piemērs:

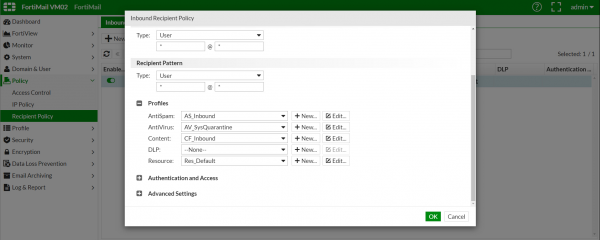

Apskatīsim cilni Saņēmēja politika. Šeit varat iestatīt noteiktus noteikumus vēstuļu pārbaudei: ja pasts nāk no domēna example1.com, jums tas ir jāpārbauda ar īpaši šim domēnam konfigurētiem mehānismiem. Visam pastam jau ir noklusējuma noteikums, un pagaidām tas mums ir piemērots. Šo noteikumu varat redzēt zemāk esošajā attēlā:

Šajā brīdī FortiMail iestatīšanu var uzskatīt par pabeigtu. Patiesībā ir daudz vairāk iespējamo parametru, bet, ja mēs sāktu tos visus apsvērt, mēs varētu uzrakstīt grāmatu :) Un mūsu mērķis ir palaist FortiMail testa režīmā ar minimālu piepūli.

Atlikušas divas lietas - mainiet MX un A ierakstus, kā arī mainiet portu pāradresācijas noteikumus ugunsmūrī.

MX ieraksts test.local -> mail.test.local 10 ir jāmaina uz test.local -> fortimail.test.local 10. Bet parasti pilotu laikā tiek pievienots otrs MX ieraksts ar augstāku prioritāti. Piemēram:

test.local —> mail.test.local 10

test.local -> fortimail.test.local 5

Atgādināšu, jo mazāks ir pasta servera preferences kārtas numurs MX ierakstā, jo augstāka ir tā prioritāte.

Un ierakstu nevar mainīt, tāpēc mēs vienkārši izveidosim jaunu: fortimail.test.local -> 10.10.30.210. Ārējais lietotājs sazināsies ar adresi 10.10.30.210 25. portā, un ugunsmūris pārsūtīs savienojumu uz FortiMail.

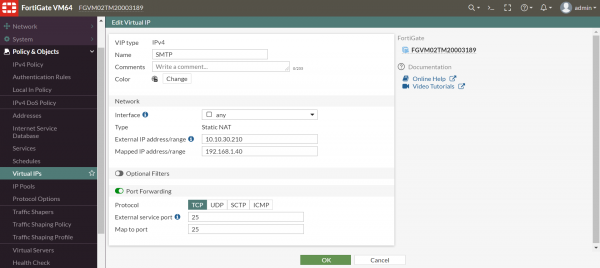

Lai mainītu FortiGate pārsūtīšanas noteikumu, jums ir jāmaina adrese attiecīgajā virtuālā IP objektā:

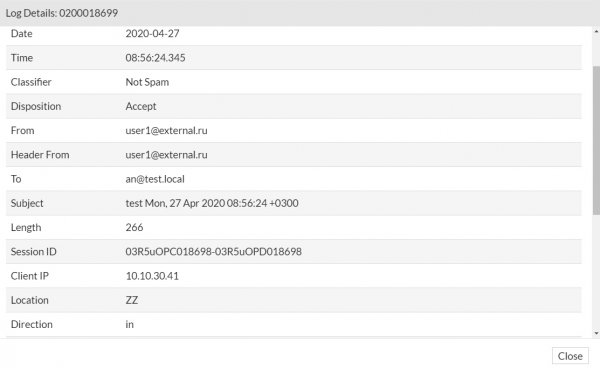

Viss ir gatavs. Pārbaudīsim. Nosūtīsim vēstuli vēlreiz no ārējā lietotāja datora. Tagad dodieties uz FortiMail izvēlnē Monitors → Logs. Laukā Vēsture var redzēt ierakstu, ka vēstule ir pieņemta. Lai iegūtu papildinformāciju, ar peles labo pogu noklikšķiniet uz ieraksta un atlasiet Detaļas:

Lai pabeigtu attēlu, pārbaudīsim, vai FortiMail pašreizējā konfigurācijā var bloķēt e-pastus, kas satur surogātpastu un vīrusus. Lai to izdarītu, mēs nosūtīsim eicar testa vīrusu un testa vēstuli, kas atrodama vienā no surogātpasta pasta datubāzēm (http://untroubled.org/spam/). Pēc tam atgriezīsimies žurnāla skatīšanas izvēlnē:

Kā redzam, veiksmīgi tika identificēts gan surogātpasts, gan vēstule ar vīrusu.

Šī konfigurācija ir pietiekama, lai nodrošinātu pamata aizsardzību pret vīrusiem un surogātpastu. Bet FortiMail funkcionalitāte neaprobežojas ar to. Lai nodrošinātu efektīvāku aizsardzību, jums ir jāizpēta pieejamie mehānismi un jāpielāgo tie savām vajadzībām. Nākotnē mēs plānojam izcelt citas, uzlabotas šīs pasta vārtejas funkcijas.

Ja jums ir kādas grūtības vai jautājumi saistībā ar risinājumu, rakstiet tos komentāros, mēs centīsimies uz tiem ātri atbildēt.

Lai pārbaudītu risinājumu, varat iesniegt izmēģinājuma licences pieprasījumu .

Autors: Aleksejs Ņikuļins. Informācijas drošības inženieris Fortiservice.

Avots: www.habr.com