Šogad daudzi uzņēmumi steigā pārgāja uz attālināto darbu. Dažiem klientiem mēs organizēt vairāk nekā simts attālinātu darbu nedēļā. Bija svarīgi to izdarīt ne tikai ātri, bet arī droši. VDI tehnoloģija nākusi palīgā: ar tās palīdzību ir ērti izplatīt drošības politikas visās darba vietās un aizsargāt pret datu noplūdi.

Šajā rakstā es jums pastāstīšu, kā mūsu virtuālās darbvirsmas pakalpojums, kas balstīts uz Citrix VDI, darbojas no informācijas drošības viedokļa. Es jums parādīšu, ko mēs darām, lai aizsargātu klientu galddatorus no ārējiem draudiem, piemēram, izpirkuma programmatūras vai mērķtiecīgiem uzbrukumiem.

Kādas drošības problēmas mēs risinām?

Esam identificējuši vairākus galvenos pakalpojuma drošības apdraudējumus. No vienas puses, virtuālā darbvirsma riskē tikt inficēta no lietotāja datora. No otras puses, pastāv risks iziet no virtuālās darbvirsmas interneta atklātajā telpā un lejupielādēt inficētu failu. Pat ja tas notiek, tam nevajadzētu ietekmēt visu infrastruktūru. Tāpēc, veidojot pakalpojumu, mēs atrisinājām vairākas problēmas:

- Aizsargā visu VDI stendu no ārējiem draudiem.

- Klientu izolācija vienam no otra.

- Pašu virtuālo galddatoru aizsardzība.

- Droši savienojiet lietotājus no jebkuras ierīces.

Aizsardzības kodols bija FortiGate, Fortinet jaunās paaudzes ugunsmūris. Tas uzrauga VDI kabīnes trafiku, nodrošina izolētu infrastruktūru katram klientam un aizsargā pret ievainojamībām lietotāja pusē. Tās iespējas ir pietiekamas, lai atrisinātu lielāko daļu informācijas drošības problēmu.

Bet, ja uzņēmumam ir īpašas drošības prasības, mēs piedāvājam papildu iespējas:

- Mēs organizējam drošu savienojumu darbam no mājas datoriem.

- Mēs nodrošinām piekļuvi neatkarīgai drošības žurnālu analīzei.

- Mēs nodrošinām pretvīrusu aizsardzības pārvaldību galddatoros.

- Mēs aizsargājam pret nulles dienas ievainojamību.

- Mēs konfigurējam vairāku faktoru autentifikāciju, lai nodrošinātu papildu aizsardzību pret nesankcionētiem savienojumiem.

Es jums pastāstīšu sīkāk, kā mēs atrisinājām problēmas.

Kā aizsargāt stendu un nodrošināt tīkla drošību

Segmentēsim tīkla daļu. Stendā izceļam slēgtu vadības segmentu visu resursu pārvaldīšanai. Pārvaldības segments ir nepieejams no ārpuses: klientam uzbrukuma gadījumā uzbrucēji nevarēs tur nokļūt.

FortiGate ir atbildīgs par aizsardzību. Tas apvieno pretvīrusu, ugunsmūra un ielaušanās novēršanas sistēmas (IPS) funkcijas.

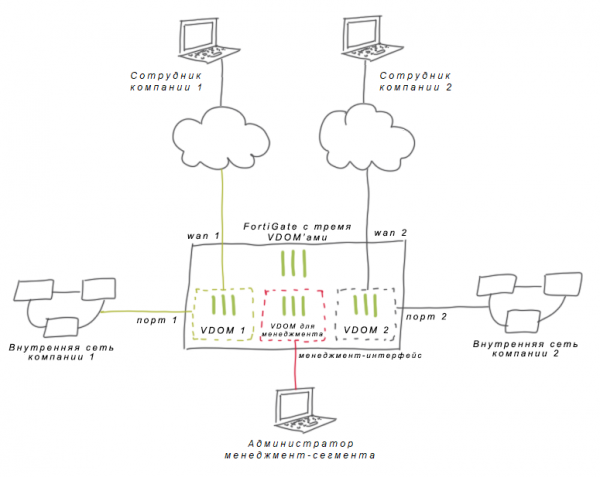

Katram klientam mēs izveidojam izolētu tīkla segmentu virtuālajiem galddatoriem. Šim nolūkam FortiGate ir virtuālā domēna tehnoloģija jeb VDOM. Tas ļauj sadalīt ugunsmūri vairākās virtuālās entītijās un katram klientam piešķirt savu VDOM, kas darbojas kā atsevišķs ugunsmūris. Mēs arī izveidojam atsevišķu VDOM pārvaldības segmentam.

Izrādās, ka tā ir šāda diagramma:

Starp klientiem nav tīkla savienojamības: katrs dzīvo savā VDOM un neietekmē otru. Bez šīs tehnoloģijas mums būtu jānodala klienti ar ugunsmūra noteikumiem, kas ir riskanti cilvēka kļūdu dēļ. Jūs varat salīdzināt šādus noteikumus ar durvīm, kurām pastāvīgi jābūt aizvērtām. VDOM gadījumā mēs neatstājam nekādas “durvis”.

Atsevišķā VDOM klientam ir sava adresācija un maršrutēšana. Tāpēc diapazonu šķērsošana uzņēmumam nekļūst par problēmu. Klients var piešķirt nepieciešamās IP adreses virtuālajiem galddatoriem. Tas ir ērti lieliem uzņēmumiem, kuriem ir savi IP plāni.

Mēs risinām savienojamības problēmas ar klienta korporatīvo tīklu. Atsevišķs uzdevums ir VDI savienošana ar klienta infrastruktūru. Ja uzņēmums glabā korporatīvās sistēmas mūsu datu centrā, mēs varam vienkārši palaist tīkla kabeli no tā aprīkojuma uz ugunsmūri. Bet biežāk mums ir darīšana ar attālu vietni - citu datu centru vai klienta biroju. Šajā gadījumā mēs domājam par drošu apmaiņu ar vietni un izveidojam site2site VPN, izmantojot IPsec VPN.

Shēmas var atšķirties atkarībā no infrastruktūras sarežģītības. Dažās vietās pietiek ar vienu biroja tīklu pieslēgt VDI - tur pietiek ar statisko maršrutēšanu. Lielajiem uzņēmumiem ir daudz tīklu, kas pastāvīgi mainās; šeit klientam ir nepieciešama dinamiska maršrutēšana. Mēs izmantojam dažādus protokolus: jau ir bijuši gadījumi ar OSPF (Open Shortest Path First), GRE tuneļiem (Generic Routing Encapsulation) un BGP (Border Gateway Protocol). FortiGate atbalsta tīkla protokolus atsevišķos VDOM, neietekmējot citus klientus.

Varat arī izveidot GOST-VPN - šifrēšanu, kuras pamatā ir Krievijas Federācijas FSB sertificēti kriptogrāfiskās aizsardzības līdzekļi. Piemēram, izmantojot KS1 klases risinājumus virtuālajā vidē “S-Terra Virtual Gateway” vai PAK ViPNet, APKSH “Continent”, “S-Terra”.

Grupas politiku iestatīšana. Mēs vienojamies ar klientu par grupas politikām, kas tiek piemērotas VDI. Šeit noteikšanas principi neatšķiras no politikas noteikšanas birojā. Mēs izveidojām integrāciju ar Active Directory un deleģējam dažu grupu politiku pārvaldību klientiem. Īrnieku administratori var lietot politikas objektam Dators, pārvaldīt organizācijas vienību programmā Active Directory un izveidot lietotājus.

FortiGate katram klientam VDOM mēs rakstām tīkla drošības politiku, iestatām piekļuves ierobežojumus un konfigurējam satiksmes pārbaudi. Mēs izmantojam vairākus FortiGate moduļus:

- IPS modulis skenē trafiku, lai atrastu ļaunprātīgu programmatūru un novērš ielaušanos;

- antivīruss aizsargā pašus galddatorus no ļaunprātīgas programmatūras un spiegprogrammatūras;

- tīmekļa filtrēšana bloķē piekļuvi neuzticamiem resursiem un vietnēm ar ļaunprātīgu vai nepiemērotu saturu;

- Ugunsmūra iestatījumi var ļaut lietotājiem piekļūt internetam tikai noteiktām vietnēm.

Dažreiz klients vēlas patstāvīgi pārvaldīt darbinieku piekļuvi vietnēm. Biežāk bankas nāk ar šādu pieprasījumu: drošības dienesti pieprasa, lai piekļuves kontrole paliktu uzņēmuma pusē. Šādi uzņēmumi paši uzrauga satiksmi un regulāri veic izmaiņas politikā. Šajā gadījumā mēs vēršam visu trafiku no FortiGate uz klientu. Lai to izdarītu, mēs izmantojam konfigurētu saskarni ar uzņēmuma infrastruktūru. Pēc tam klients pats konfigurē noteikumus piekļuvei korporatīvajam tīklam un internetam.

Notikumus vērojam stendā. Kopā ar FortiGate mēs izmantojam FortiAnalyzer, Fortinet baļķu savācēju. Ar tās palīdzību mēs vienuviet apskatām visus notikumu žurnālus VDI, atrodam aizdomīgas darbības un izsekojam korelācijas.

Viens no mūsu klientiem savā birojā izmanto Fortinet produktus. Šim nolūkam mēs konfigurējām žurnālu augšupielādi, lai klients varētu analizēt visus biroja iekārtu un virtuālo galddatoru drošības notikumus.

Kā aizsargāt virtuālos galddatorus

No zināmiem draudiem. Ja klients vēlas patstāvīgi pārvaldīt pretvīrusu aizsardzību, mēs papildus instalējam Kaspersky Security virtuālajām vidēm.

Šis risinājums labi darbojas mākonī. Mēs visi esam pieraduši, ka klasiskais Kaspersky antivīruss ir “smags” risinājums. Turpretim Kaspersky Security for Virtualization neielādē virtuālās mašīnas. Visas vīrusu datu bāzes atrodas serverī, kas izdod spriedumus visām mezgla virtuālajām mašīnām. Virtuālajā darbvirsmā ir instalēts tikai gaismas aģents. Tas nosūta failus uz serveri verifikācijai.

Šī arhitektūra vienlaikus nodrošina failu aizsardzību, interneta aizsardzību un aizsardzību pret uzbrukumiem, neapdraudot virtuālo mašīnu veiktspēju. Šajā gadījumā klients var patstāvīgi ieviest izņēmumus failu aizsardzībai. Mēs palīdzam ar risinājuma pamata uzstādīšanu. Par tā īpašībām mēs runāsim atsevišķā rakstā.

No nezināmiem draudiem. Lai to izdarītu, mēs savienojam FortiSandbox – Fortinet “smilšu kasti”. Mēs to izmantojam kā filtru, ja antivīruss nepalaiž garām nulles dienas draudus. Pēc faila lejupielādes mēs vispirms to skenējam ar antivīrusu un pēc tam nosūtām uz smilšu kasti. FortiSandbox emulē virtuālo mašīnu, palaiž failu un novēro tā darbību: kādiem reģistra objektiem tiek piekļūts, vai tas sūta ārējus pieprasījumus utt. Ja fails darbojas aizdomīgi, smilškastes virtuālā mašīna tiek dzēsta un ļaunprātīgais fails nenonāk lietotāja VDI.

Kā izveidot drošu savienojumu ar VDI

Mēs pārbaudām ierīces atbilstību informācijas drošības prasībām. Kopš attālinātā darba sākuma klienti ir vērsušies pie mums ar lūgumiem: nodrošināt lietotāju drošu darbību no saviem personālajiem datoriem. Jebkurš informācijas drošības speciālists zina, ka mājas ierīču aizsardzība ir sarežģīta: jūs nevarat instalēt nepieciešamo antivīrusu vai piemērot grupas politikas, jo tas nav biroja aprīkojums.

Pēc noklusējuma VDI kļūst par drošu “slāni” starp personisko ierīci un korporatīvo tīklu. Lai aizsargātu VDI no lietotāja mašīnas uzbrukumiem, mēs atspējojam starpliktuvi un aizliedzam USB pārsūtīšanu. Taču tas nepadara paša lietotāja ierīci drošu.

Mēs atrisinām problēmu, izmantojot FortiClient. Šis ir galapunkta aizsardzības rīks. Uzņēmuma lietotāji instalē FortiClient savos mājas datoros un izmanto to, lai izveidotu savienojumu ar virtuālo darbvirsmu. FortiClient vienlaikus atrisina 3 problēmas:

- kļūst par lietotāja piekļuves “vienu logu”;

- pārbauda, vai jūsu personālajam datoram ir antivīruss un jaunākie OS atjauninājumi;

- izveido VPN tuneli drošai piekļuvei.

Darbinieks iegūst piekļuvi tikai tad, ja ir nokārtojis verifikāciju. Tajā pašā laikā paši virtuālie galddatori nav pieejami no interneta, kas nozīmē, ka tie ir labāk aizsargāti pret uzbrukumiem.

Ja uzņēmums vēlas pats pārvaldīt galapunktu aizsardzību, mēs piedāvājam FortiClient EMS (Endpoint Management Server). Klients var konfigurēt darbvirsmas skenēšanu un ielaušanās novēršanu, kā arī izveidot balto adrešu sarakstu.

Autentifikācijas faktoru pievienošana. Pēc noklusējuma lietotāji tiek autentificēti, izmantojot Citrix netscaler. Arī šeit mēs varam uzlabot drošību, izmantojot daudzfaktoru autentifikāciju, kuras pamatā ir SafeNet produkti. Šī tēma ir pelnījusi īpašu uzmanību, par to mēs arī runāsim atsevišķā rakstā.

Šādu pieredzi darbā ar dažādiem risinājumiem esam uzkrājuši aizvadītā darba gada laikā. VDI pakalpojums tiek konfigurēts atsevišķi katram klientam, tāpēc mēs izvēlējāmies elastīgākos rīkus. Iespējams, tuvākajā laikā pievienosim vēl ko un dalīsimies pieredzē.

7.oktobrī plkst.17.00 mani kolēģi stāstīs par virtuālajiem galddatoriem vebinārā “Vai nepieciešams VDI, jeb kā organizēt attālināto darbu?”

, ja vēlaties apspriest, kad VDI tehnoloģija ir piemērota uzņēmumam un kad labāk izmantot citas metodes.

Avots: www.habr.com