Šajā rakstā tiks apspriests, kā tas darbojas , un būs arī praktiskā daļa ar to savienojumu ar Docker.

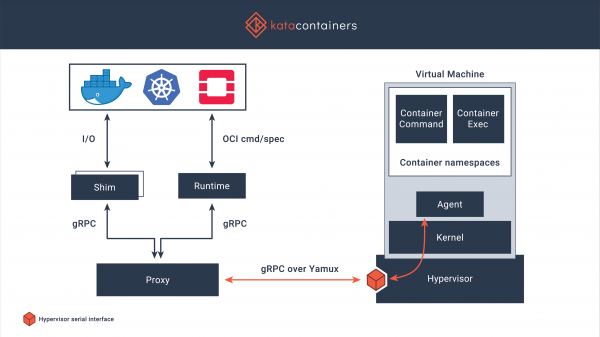

Par izplatītākajām problēmām ar Docker un jau to risinājumiem , šodien es īsi aprakstīšu ieviešanu no Kata Containers. Kata Containers ir drošs konteinera izpildlaiks, kura pamatā ir vieglas virtuālās mašīnas. Darbs ar tiem ir tāds pats kā ar citiem konteineriem, taču papildus tiek nodrošināta uzticamāka izolācija, izmantojot aparatūras virtualizācijas tehnoloģiju. Projekts sākās 2017. gadā, kad tāda paša nosaukuma kopiena pabeidza Intel Clear Containers un Hyper.sh RunV labāko ideju apvienošanu, pēc tam tika turpināts darbs pie dažādu arhitektūru, tostarp AMD64, ARM, IBM p- un z, atbalsta. - sērija. Turklāt darbs tiek atbalstīts hipervizoros QEMU, Firecracker, un ir arī integrācija ar konteineru. Kods ir pieejams saskaņā ar MIT licenci.

Galvenās iezīmes

- Strādājot ar atsevišķu kodolu, tādējādi nodrošinot tīkla, atmiņas un I/O izolāciju, ir iespējams piespiest izmantot aparatūras izolāciju, kuras pamatā ir virtualizācijas paplašinājumi

- Atbalsts nozares standartiem, tostarp OCI (konteinera formāts), Kubernetes CRI

- Стабильная производительность обычных контейнеров Linux, повышение изоляции без накладных расходов, влияющих на производительность обычных виртуальных машин

- Novērst nepieciešamību palaist konteinerus pilnvērtīgās virtuālās mašīnās, vispārīgās saskarnes vienkāršo integrāciju un palaišanu

Uzstādīšana

Ir вариантов установки, я рассмотрю установку из репозиториев, на основе операционной системы Centos 7.

Tas ir svarīgi: Kata Containers darbs tiek atbalstīts tikai aparatūrā, ne vienmēr darbojas arī virtualizācijas pāradresācija nepieciešams sse4.1 atbalsts no procesora.

Kata konteineru instalēšana ir pavisam vienkārša:

Instalējiet utilītas darbam ar krātuvēm:

# yum -y install yum-utilsAtspējot Selinux (pareizāk ir konfigurēt, bet vienkāršības labad es to atspējoju):

# setenforce 0

# sed -i 's/^SELINUX=enforcing$/SELINUX=permissive/' /etc/selinux/configMēs savienojam repozitoriju un veicam instalēšanu

# source /etc/os-release

# ARCH=$(arch)

# BRANCH="${BRANCH:-stable-1.10}"

# yum-config-manager --add-repo "http://download.opensuse.org/repositories/home:/katacontainers:/releases:/${ARCH}:/${BRANCH}/CentOS_${VERSION_ID}/home:katacontainers:releases:${ARCH}:${BRANCH}.repo"

# yum -y install kata-runtime kata-proxy kata-shimkoriģēšana

Es gatavojos strādāt ar docker, tā uzstādīšana ir tipiska, es to neaprakstīšu sīkāk:

# rpm -qa | grep docker

docker-ce-cli-19.03.6-3.el7.x86_64

docker-ce-19.03.6-3.el7.x86_64

# docker -v

Docker version 19.03.6, build 369ce74a3cMēs veicam izmaiņas failā daemon.json:

# cat <<EOF > /etc/docker/daemon.json

{

"default-runtime": "kata-runtime",

"runtimes": {

"kata-runtime": {

"path": "/usr/bin/kata-runtime"

}

}

}

EOFRestartējiet doku:

# service docker restartFunkcionālā pārbaude

Ja startējat konteineru pirms doka restartēšanas, varat redzēt, ka uname parādīs kodola versiju, kas darbojas galvenajā sistēmā:

# docker run busybox uname -a

Linux 19efd7188d06 3.10.0-1062.12.1.el7.x86_64 #1 SMP Tue Feb 4 23:02:59 UTC 2020 x86_64 GNU/LinuxPēc restartēšanas kodola versija izskatās šādi:

# docker run busybox uname -a

Linux 9dd1f30fe9d4 4.19.86-5.container #1 SMP Sat Feb 22 01:53:14 UTC 2020 x86_64 GNU/LinuxVairāk komandu!

# time docker run busybox mount

kataShared on / type 9p (rw,dirsync,nodev,relatime,mmap,access=client,trans=virtio)

proc on /proc type proc (rw,nosuid,nodev,noexec,relatime)

tmpfs on /dev type tmpfs (rw,nosuid,size=65536k,mode=755)

devpts on /dev/pts type devpts (rw,nosuid,noexec,relatime,gid=5,mode=620,ptmxmode=666)

sysfs on /sys type sysfs (ro,nosuid,nodev,noexec,relatime)

tmpfs on /sys/fs/cgroup type tmpfs (ro,nosuid,nodev,noexec,relatime,mode=755)

cgroup on /sys/fs/cgroup/systemd type cgroup (ro,nosuid,nodev,noexec,relatime,xattr,name=systemd)

cgroup on /sys/fs/cgroup/cpu,cpuacct type cgroup (ro,nosuid,nodev,noexec,relatime,cpu,cpuacct)

cgroup on /sys/fs/cgroup/blkio type cgroup (ro,nosuid,nodev,noexec,relatime,blkio)

cgroup on /sys/fs/cgroup/memory type cgroup (ro,nosuid,nodev,noexec,relatime,memory)

cgroup on /sys/fs/cgroup/devices type cgroup (ro,nosuid,nodev,noexec,relatime,devices)

cgroup on /sys/fs/cgroup/perf_event type cgroup (ro,nosuid,nodev,noexec,relatime,perf_event)

cgroup on /sys/fs/cgroup/net_cls,net_prio type cgroup (ro,nosuid,nodev,noexec,relatime,net_cls,net_prio)

cgroup on /sys/fs/cgroup/freezer type cgroup (ro,nosuid,nodev,noexec,relatime,freezer)

cgroup on /sys/fs/cgroup/pids type cgroup (ro,nosuid,nodev,noexec,relatime,pids)

cgroup on /sys/fs/cgroup/cpuset type cgroup (ro,nosuid,nodev,noexec,relatime,cpuset)

mqueue on /dev/mqueue type mqueue (rw,nosuid,nodev,noexec,relatime)

shm on /dev/shm type tmpfs (rw,nosuid,nodev,noexec,relatime,size=65536k)

kataShared on /etc/resolv.conf type 9p (rw,dirsync,nodev,relatime,mmap,access=client,trans=virtio)

kataShared on /etc/hostname type 9p (rw,dirsync,nodev,relatime,mmap,access=client,trans=virtio)

kataShared on /etc/hosts type 9p (rw,dirsync,nodev,relatime,mmap,access=client,trans=virtio)

proc on /proc/bus type proc (ro,relatime)

proc on /proc/fs type proc (ro,relatime)

proc on /proc/irq type proc (ro,relatime)

proc on /proc/sys type proc (ro,relatime)

tmpfs on /proc/acpi type tmpfs (ro,relatime)

tmpfs on /proc/timer_list type tmpfs (rw,nosuid,size=65536k,mode=755)

tmpfs on /sys/firmware type tmpfs (ro,relatime)

real 0m2.381s

user 0m0.066s

sys 0m0.039s# time docker run busybox free -m

total used free shared buff/cache available

Mem: 1993 30 1962 0 1 1946

Swap: 0 0 0

real 0m3.297s

user 0m0.086s

sys 0m0.050sĀtra slodzes pārbaude

Lai novērtētu virtualizācijas radītos zaudējumus - kā galvenos piemērus palaidu sysbench .

Palaiž sysbench, izmantojot Docker+containerd

Procesora pārbaude

sysbench 1.0: multi-threaded system evaluation benchmark

Running the test with following options:

Number of threads: 1

Initializing random number generator from current time

Prime numbers limit: 20000

Initializing worker threads...

Threads started!

General statistics:

total time: 36.7335s

total number of events: 10000

total time taken by event execution: 36.7173s

response time:

min: 3.43ms

avg: 3.67ms

max: 8.34ms

approx. 95 percentile: 3.79ms

Threads fairness:

events (avg/stddev): 10000.0000/0.00

execution time (avg/stddev): 36.7173/0.00RAM tests

sysbench 1.0: multi-threaded system evaluation benchmark

Running the test with following options:

Number of threads: 1

Initializing random number generator from current time

Initializing worker threads...

Threads started!

Operations performed: 104857600 (2172673.64 ops/sec)

102400.00 MiB transferred (2121.75 MiB/sec)

General statistics:

total time: 48.2620s

total number of events: 104857600

total time taken by event execution: 17.4161s

response time:

min: 0.00ms

avg: 0.00ms

max: 0.17ms

approx. 95 percentile: 0.00ms

Threads fairness:

events (avg/stddev): 104857600.0000/0.00

execution time (avg/stddev): 17.4161/0.00Darbojas sysbench, izmantojot Docker+Kata konteinerus

Procesora pārbaude

sysbench 1.0: multi-threaded system evaluation benchmark

Running the test with following options:

Number of threads: 1

Initializing random number generator from current time

Prime numbers limit: 20000

Initializing worker threads...

Threads started!

General statistics:

total time: 36.5747s

total number of events: 10000

total time taken by event execution: 36.5594s

response time:

min: 3.43ms

avg: 3.66ms

max: 4.93ms

approx. 95 percentile: 3.77ms

Threads fairness:

events (avg/stddev): 10000.0000/0.00

execution time (avg/stddev): 36.5594/0.00RAM tests

sysbench 1.0: multi-threaded system evaluation benchmark

Running the test with following options:

Number of threads: 1

Initializing random number generator from current time

Initializing worker threads...

Threads started!

Operations performed: 104857600 (2450366.94 ops/sec)

102400.00 MiB transferred (2392.94 MiB/sec)

General statistics:

total time: 42.7926s

total number of events: 104857600

total time taken by event execution: 16.1512s

response time:

min: 0.00ms

avg: 0.00ms

max: 0.43ms

approx. 95 percentile: 0.00ms

Threads fairness:

events (avg/stddev): 104857600.0000/0.00

execution time (avg/stddev): 16.1512/0.00Principā situācija jau ir skaidra, bet optimālāk ir testus palaist vairākas reizes, noņemot izņēmumus un vidējos rezultātus, tāpēc pagaidām vairāk testu neveicu.

Atzinumi

Neskatoties uz to, ka šādu konteineru palaišana prasa apmēram piecas līdz desmit reizes ilgāku laiku (parastais izpildes laiks līdzīgām komandām, izmantojot konteineru, ir mazāks par trešdaļu sekundes), tie joprojām darbojas diezgan ātri, ja ņemam absolūto sākuma laiku (tur ir iepriekš minētie piemēri, komandas tiek izpildītas vidēji trīs sekundēs). CPU un RAM ātrās pārbaudes rezultāti uzrāda gandrīz tādus pašus rezultātus, kas var tikai priecāties, jo īpaši ņemot vērā faktu, ka izolācija tiek nodrošināta, izmantojot tik labi darbinātu mehānismu kā kvm.

Paziņojums

Raksts ir apskats, taču tas dod iespēju sajust alternatīvo izpildlaiku. Daudzas pielietošanas jomas nav aptvertas, piemēram, vietnē ir aprakstīta iespēja palaist Kubernetes virs Kata konteineriem. Turklāt varat arī palaist virkni testu, kas vērsti uz drošības problēmu atrašanu, ierobežojumu iestatīšanu un citām interesantām lietām.

Aicinu visus, kas šeit lasījuši un pārtījuši, piedalīties aptaujā, no kuras būs atkarīgas turpmākās publikācijas par šo tēmu.

Aptaujā var piedalīties tikai reģistrēti lietotāji. , lūdzu.

Vai man vajadzētu turpināt publicēt rakstus par Kata Containers?

80,0%Jā, raksti vairāk!28

20,0%Nē, nevajag...7

Nobalsoja 35 lietotāji. 7 lietotāji atturējās.

Avots: www.habr.com