DoH un DoT lietošanas risku samazināšana līdz minimumam

DoH un DoT lietošanas risku samazināšana līdz minimumam

DoH un DoT aizsardzība

Vai jūs kontrolējat savu DNS trafiku? Organizācijas iegulda daudz laika, naudas un pūļu savu tīklu nodrošināšanā. Tomēr viena joma, kurai bieži netiek pievērsta pietiekama uzmanība, ir DNS.

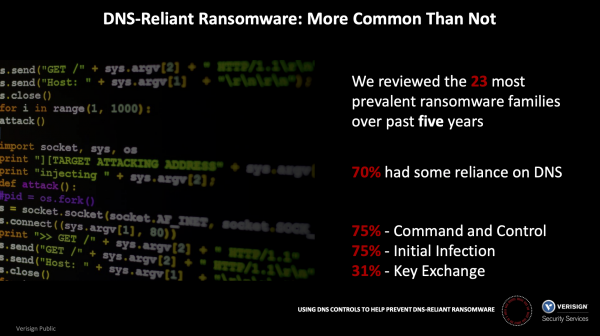

Labs pārskats par DNS radītajiem riskiem ir Infodrošības konferencē.

31% aptaujāto ransomware klašu atslēgu apmaiņai izmantoja DNS. Pētījuma rezultāti

31% aptaujāto ransomware klašu atslēgu apmaiņai izmantoja DNS. Pētījuma rezultāti

31% aptaujāto ransomware klašu atslēgu apmaiņai izmantoja DNS.

Problēma ir nopietna. Saskaņā ar Palo Alto Networks Unit 42 pētniecības laboratoriju, aptuveni 85% ļaunprātīgas programmatūras izmanto DNS, lai izveidotu komandu un kontroles kanālu, ļaujot uzbrucējiem viegli ievadīt ļaunprātīgu programmatūru jūsu tīklā, kā arī nozagt datus. Kopš tās izveides DNS trafiks lielākoties ir bijis nešifrēts, un to var viegli analizēt ar NGFW drošības mehānismiem.

Ir parādījušies jauni DNS protokoli, kuru mērķis ir palielināt DNS savienojumu konfidencialitāti. Tos aktīvi atbalsta vadošie pārlūkprogrammu pārdevēji un citi programmatūras pārdevēji. Šifrētās DNS trafika apjoms drīzumā sāks pieaugt korporatīvajos tīklos. Šifrēta DNS trafika, kas nav pareizi analizēta un atrisināta ar rīkiem, rada drošības risku uzņēmumam. Piemēram, šāds drauds ir šifrēšanas bloķētāji, kas izmanto DNS, lai apmainītos ar šifrēšanas atslēgām. Uzbrucēji tagad pieprasa vairāku miljonu dolāru izpirkuma maksu, lai atjaunotu piekļuvi jūsu datiem. Garmin, piemēram, samaksāja 10 miljonus dolāru.

Ja tie ir pareizi konfigurēti, NGFW var liegt vai aizsargāt DNS-over-TLS (DoT) izmantošanu, un tos var izmantot, lai liegtu DNS-over-HTTPS (DoH) izmantošanu, ļaujot analizēt visu DNS trafiku jūsu tīklā.

Kas ir šifrētais DNS?

Kas ir DNS

Domēna vārdu sistēma (DNS) atrisina cilvēkiem lasāmus domēna nosaukumus (piemēram, adreses). ) uz IP adresēm (piemēram, 34.107.151.202). Kad lietotājs tīmekļa pārlūkprogrammā ievada domēna nosaukumu, pārlūkprogramma nosūta DNS vaicājumu DNS serverim, pieprasot ar šo domēna nosaukumu saistīto IP adresi. Atbildot uz to, DNS serveris atgriež IP adresi, ko izmantos šī pārlūkprogramma.

DNS vaicājumi un atbildes tiek sūtītas tīklā vienkāršā tekstā, nešifrēti, padarot to neaizsargātu pret spiegošanu vai atbildes mainīšanu un pārlūkprogrammas novirzīšanu uz ļaunprātīgiem serveriem. DNS šifrēšana apgrūtina DNS pieprasījumu izsekošanu vai mainīšanu pārraides laikā. DNS pieprasījumu un atbilžu šifrēšana pasargā jūs no Man-in-the-Middle uzbrukumiem, vienlaikus veicot to pašu funkcionalitāti, ko tradicionālais vienkāršā teksta DNS (Domain Name System) protokols.

Dažu pēdējo gadu laikā ir ieviesti divi DNS šifrēšanas protokoli:

DNS, izmantojot HTTPS (DoH)

DNS-over-TLS (DoT)

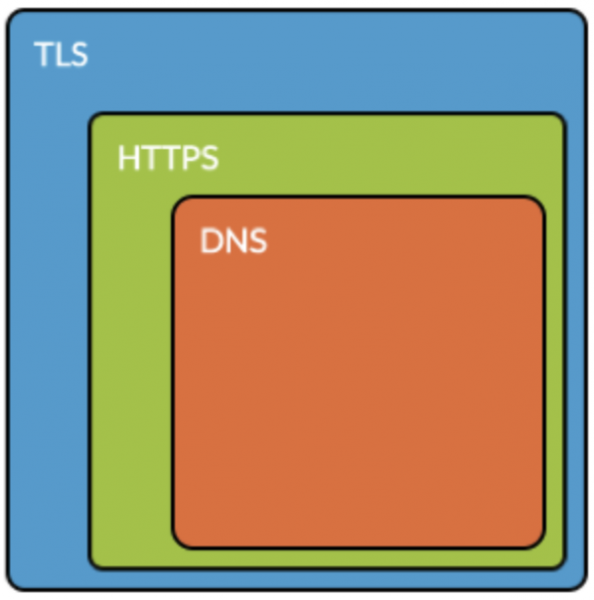

Šiem protokoliem ir viena kopīga iezīme: tie apzināti slēpj DNS pieprasījumus no jebkādas pārtveršanas... un arī no organizācijas apsardzes darbiniekiem. Protokoli galvenokārt izmanto TLS (Transport Layer Security), lai izveidotu šifrētu savienojumu starp klientu, kas veic vaicājumus, un serveri, kas atrisina DNS vaicājumus, izmantojot portu, kas parasti netiek izmantots DNS trafikam.

DNS vaicājumu konfidencialitāte ir liels šo protokolu pluss. Tomēr tie rada problēmas apsardzes darbiniekiem, kuriem jāuzrauga tīkla trafiks un jāatklāj un jābloķē ļaunprātīgi savienojumi. Tā kā protokoli atšķiras pēc to ieviešanas, analīzes metodes DoH un DoT atšķiras.

DNS, izmantojot HTTPS (DoH)

DNS HTTPS iekšienē

DNS HTTPS iekšienē

DoH HTTPS izmanto labi zināmo portu 443, par kuru RFC īpaši norāda, ka nolūks ir "sajaukt DoH trafiku ar citu HTTPS trafiku tajā pašā savienojumā", "apgrūtināt DNS trafika analīzi" un tādējādi apiet korporatīvās kontroles. ( ). DoH protokols izmanto TLS šifrēšanu un pieprasījuma sintaksi, ko nodrošina vispārējie HTTPS un HTTP/2 standarti, pievienojot DNS pieprasījumus un atbildes standarta HTTP pieprasījumiem.

Ar DoH saistītie riski

Ja nevarat atšķirt parasto HTTPS trafiku no DoH pieprasījumiem, jūsu organizācijas lietojumprogrammas var (un arī darīs) apiet vietējos DNS iestatījumus, novirzot pieprasījumus uz trešo pušu serveriem, kas atbild uz DoH pieprasījumiem, kas apiet jebkādu uzraudzību, tas ir, iznīcina iespēju kontrolēt DNS trafiku. Ideālā gadījumā jums vajadzētu kontrolēt DoH, izmantojot HTTPS atšifrēšanas funkcijas.

И jaunākajā pārlūkprogrammu versijā, un abi uzņēmumi strādā, lai pēc noklusējuma izmantotu DoH visiem DNS pieprasījumiem. par DoH integrēšanu savās operētājsistēmās. Negatīvā puse ir tāda, ka ne tikai cienījami programmatūras uzņēmumi, bet arī uzbrucēji ir sākuši izmantot DoH kā līdzekli tradicionālo korporatīvo ugunsmūra pasākumu apiešanai. (Piemēram, pārskatiet šādus rakstus: , и .) Jebkurā gadījumā gan laba, gan ļaunprātīga DoH datplūsma paliks neatklāta, atstājot organizāciju aklu pret DoH ļaunprātīgu izmantošanu kā kanālu, lai kontrolētu ļaunprātīgu programmatūru (C2) un nozagtu sensitīvus datus.

DoH satiksmes redzamības un kontroles nodrošināšana

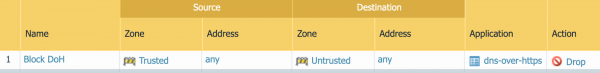

Kā labāko risinājumu DoH kontrolei mēs iesakām konfigurēt NGFW, lai atšifrētu HTTPS trafiku un bloķētu DoH trafiku (lietojumprogrammas nosaukums: dns-over-https).

Vispirms pārliecinieties, vai NGFW ir konfigurēts HTTPS atšifrēšanai saskaņā ar .

Otrkārt, izveidojiet kārtulu lietojumprogrammas trafikam "dns-over-https", kā parādīts tālāk:

Palo Alto Networks NGFW noteikums, lai bloķētu DNS, izmantojot HTTPS

Palo Alto Networks NGFW noteikums, lai bloķētu DNS, izmantojot HTTPS

Kā pagaidu alternatīvu (ja jūsu organizācija nav pilnībā ieviesusi HTTPS atšifrēšanu) NGFW var konfigurēt, lai lietotu lietojumprogrammas ID "dns-over-https" lietotu darbību "noliegt", taču efekts aprobežosies ar noteiktu labi bloķēšanu. zināmi DoH serveri pēc to domēna nosaukuma, kā tad bez HTTPS atšifrēšanas DoH trafiku nevar pilnībā pārbaudīt (sk. un meklējiet "dns-over-https").

DNS, izmantojot TLS (DoT)

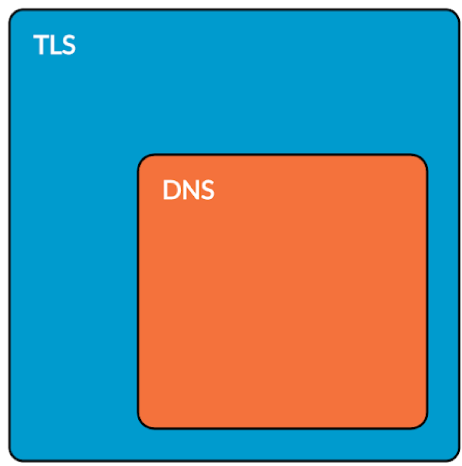

DNS iekšā TLS

DNS iekšā TLS

Lai gan DoH protokols mēdz sajaukties ar citu trafiku tajā pašā portā, DoT tā vietā pēc noklusējuma izmanto īpašu portu, kas rezervēts šim vienīgajam mērķim, pat īpaši neļaujot to pašu portu izmantot tradicionālajai nešifrētai DNS trafikam ( ).

DoT protokols izmanto TLS, lai nodrošinātu šifrēšanu, kas iekapsulē standarta DNS protokola vaicājumus ar trafiku, izmantojot labi zināmo portu 853 ( ). DoT protokols tika izstrādāts, lai organizācijām būtu vieglāk bloķēt trafiku portā vai pieņemt trafiku, bet iespējot atšifrēšanu šajā portā.

Ar DoT saistītie riski

Google savā klientā ir ieviesis DoT , ar noklusējuma iestatījumu automātiski izmantot DoT, ja tas ir pieejams. Ja esat novērtējis riskus un esat gatavs izmantot DoT organizācijas līmenī, jums ir nepieciešams, lai tīkla administratori skaidri atļautu izejošo trafiku 853. portā caur savu perimetru šim jaunajam protokolam.

DoT satiksmes redzamības un kontroles nodrošināšana

Kā DoT kontroles paraugpraksi mēs iesakām jebkuru no iepriekš minētajām darbībām, pamatojoties uz jūsu organizācijas prasībām:

Konfigurējiet NGFW, lai atšifrētu visu datplūsmu galamērķa portam 853. Atšifrējot trafiku, DoT parādīsies kā DNS lietojumprogramma, kurai varat veikt jebkuru darbību, piemēram, iespējot abonementu. lai kontrolētu DGA domēnus vai esošu un pretspiegprogrammatūra.

Alternatīva ir likt App-ID programmai pilnībā bloķēt "dns-over-tls" trafiku portā 853. Tas parasti tiek bloķēts pēc noklusējuma, nav jāveic nekādas darbības (ja vien jūs īpaši neatļaujat "dns-over-tls" lietojumprogrammu vai porta trafiku. 853).

Avots: www.habr.com