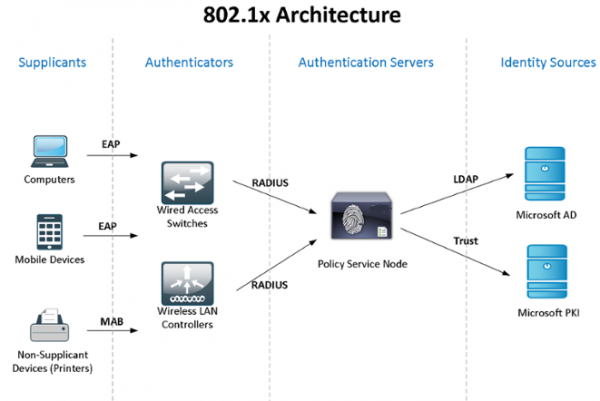

Apskatīsim praksē Windows Active Directory + NPS (2 serveri, lai nodrošinātu kļūdu toleranci) + 802.1x standarta izmantošanu lietotāju - domēna datoru - ierīču piekļuves kontrolei un autentifikācijai. Ar teoriju pēc standarta var iepazīties Vikipēdijā, saitē:

Tā kā manai “laboratorijai” ir ierobežoti resursi, NPS un domēna kontrollera lomas ir savietojamas, taču iesaku šādus kritiskos pakalpojumus tomēr atdalīt.

Es nezinu standarta veidus, kā sinhronizēt Windows NPS konfigurācijas (politikas), tāpēc mēs izmantosim PowerShell skriptus, ko palaidis uzdevumu plānotājs (autors ir mans bijušais kolēģis). Domēna datoru autentifikācijai un ierīcēm, kuras nevar 802.1x (telefoni, printeri utt.), tiks konfigurēta grupas politika un izveidotas drošības grupas.

Raksta beigās es jums pastāstīšu par dažām sarežģītībām darbā ar 802.1x — kā var izmantot nepārvaldītus slēdžus, dinamiskos ACL utt. Es dalīšos ar informāciju par “kļūdām”, kas tika pieķertas. .

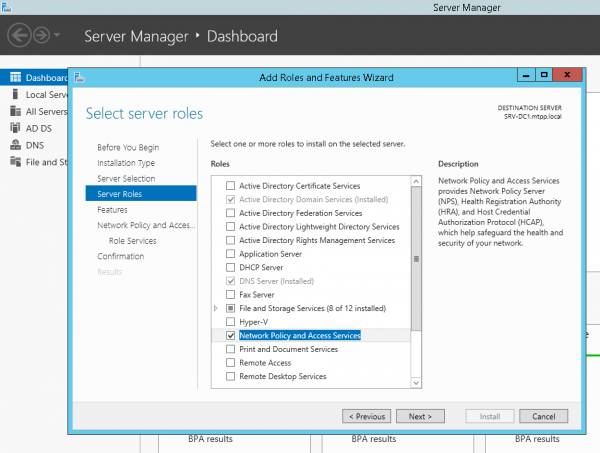

Sāksim ar kļūmjpārlēces NPS instalēšanu un konfigurēšanu operētājsistēmā Windows Server 2012R2 (2016. gadā viss ir vienāds): izmantojot Server Manager -> Add Roles and Features Wizard, atlasiet tikai tīkla politikas serveri.

vai izmantojot PowerShell:

Install-WindowsFeature NPAS -IncludeManagementToolsNeliels precizējums - tā kā par Aizsargāts EAP (PEAP) noteikti būs nepieciešams servera autentiskumu apliecinošs sertifikāts (ar atbilstošām lietošanas tiesībām), kuram klientu datoros uzticēsies, tad visticamāk būs jāinstalē loma Sertifikācijas iestāde. Bet mēs to pieņemsim CA jums tas jau ir instalēts...

Darīsim to pašu otrajā serverī. Izveidosim mapi C:Scripts skriptam abos serveros un tīkla mapi otrajā serverī SRV2NPS-config$

Izveidosim PowerShell skriptu pirmajā serverī C:ScriptsExport-NPS-config.ps1 ar šādu saturu:

Export-NpsConfiguration -Path "SRV2NPS-config$NPS.xml"Pēc tam konfigurēsim uzdevumu uzdevumu plānotājā: "Eksportēt-NpsConfiguration"

powershell -executionpolicy unrestricted -f "C:ScriptsExport-NPS-config.ps1" Palaist visiem lietotājiem — palaist ar visaugstākajām tiesībām

Katru dienu - atkārtojiet uzdevumu ik pēc 10 minūtēm. 8 stundu laikā

Rezerves NPS konfigurējiet konfigurācijas (politiku) importēšanu:

Izveidosim PowerShell skriptu:

echo Import-NpsConfiguration -Path "c:NPS-configNPS.xml" >> C:ScriptsImport-NPS-config.ps1un uzdevums to izpildīt ik pēc 10 minūtēm:

powershell -executionpolicy unrestricted -f "C:ScriptsImport-NPS-config.ps1" Palaist visiem lietotājiem — palaist ar visaugstākajām tiesībām

Katru dienu - atkārtojiet uzdevumu ik pēc 10 minūtēm. 8 stundu laikā

Tagad, lai pārbaudītu, pievienosim NPS vienā no serveriem (!) pāris slēdžus RADIUS klientiem (IP un Shared Secret), divas savienojuma pieprasījumu politikas: WIRED-Connect (Nosacījums: “NAS porta veids ir Ethernet”) un WiFi uzņēmums (Nosacījums: “NAS porta veids ir IEEE 802.11”), kā arī tīkla politika Piekļūstiet Cisco tīkla ierīcēm (Tīkla administratori):

Условия:

Группы Windows - domainsg-network-admins

Ограничения:

Методы проверки подлинности - Проверка открытым текстом (PAP, SPAP)

Параметры:

Атрибуты RADIUS: Стандарт - Service-Type - Login

Зависящие от поставщика - Cisco-AV-Pair - Cisco - shell:priv-lvl=15Slēdža pusē ir šādi iestatījumi:

aaa new-model

aaa local authentication attempts max-fail 5

!

!

aaa group server radius NPS

server-private 192.168.38.151 auth-port 1812 acct-port 1813 key %shared_secret%

server-private 192.168.10.151 auth-port 1812 acct-port 1813 key %shared_secret%

!

aaa authentication login default group NPS local

aaa authentication dot1x default group NPS

aaa authorization console

aaa authorization exec default group NPS local if-authenticated

aaa authorization network default group NPS

!

aaa session-id common

!

identity profile default

!

dot1x system-auth-control

!

!

line vty 0 4

exec-timeout 5 0

transport input ssh

escape-character 99

line vty 5 15

exec-timeout 5 0

logging synchronous

transport input ssh

escape-character 99Pēc konfigurēšanas pēc 10 minūtēm rezerves NPS jāparādās visiem klientu politikas parametriem, un mēs varēsim pieteikties slēdžos, izmantojot ActiveDirectory kontu, kas ir domēnsg-network-admins grupas dalībnieks (kuru mēs izveidojām iepriekš).

Pārejam pie Active Directory iestatīšanas – veido grupu un paroļu politikas, izveido vajadzīgās grupas.

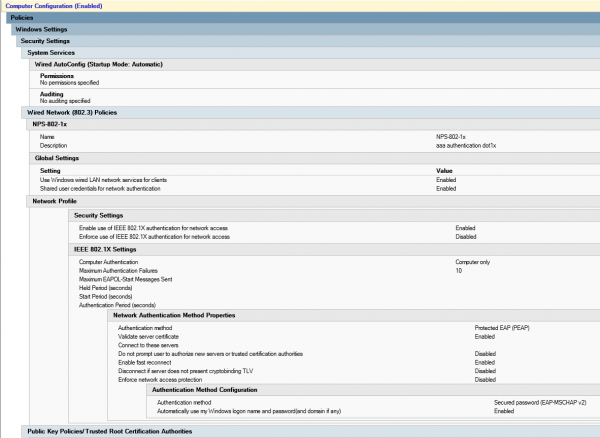

Grupas politika Datori-8021x-Iestatījumi:

Computer Configuration (Enabled)

Policies

Windows Settings

Security Settings

System Services

Wired AutoConfig (Startup Mode: Automatic)

Wired Network (802.3) Policies

NPS-802-1x

Name NPS-802-1x

Description 802.1x

Global Settings

SETTING VALUE

Use Windows wired LAN network services for clients Enabled

Shared user credentials for network authentication Enabled

Network Profile

Security Settings

Enable use of IEEE 802.1X authentication for network access Enabled

Enforce use of IEEE 802.1X authentication for network access Disabled

IEEE 802.1X Settings

Computer Authentication Computer only

Maximum Authentication Failures 10

Maximum EAPOL-Start Messages Sent

Held Period (seconds)

Start Period (seconds)

Authentication Period (seconds)

Network Authentication Method Properties

Authentication method Protected EAP (PEAP)

Validate server certificate Enabled

Connect to these servers

Do not prompt user to authorize new servers or trusted certification authorities Disabled

Enable fast reconnect Enabled

Disconnect if server does not present cryptobinding TLV Disabled

Enforce network access protection Disabled

Authentication Method Configuration

Authentication method Secured password (EAP-MSCHAP v2)

Automatically use my Windows logon name and password(and domain if any) Enabled

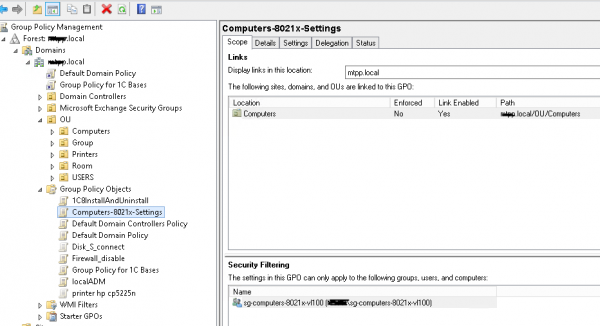

Izveidosim drošības grupu sg-computers-8021x-vl100, kur mēs pievienosim datorus, kurus vēlamies izplatīt vlan 100, un konfigurēsim filtrēšanu iepriekš izveidotajai grupas politikai šai grupai:

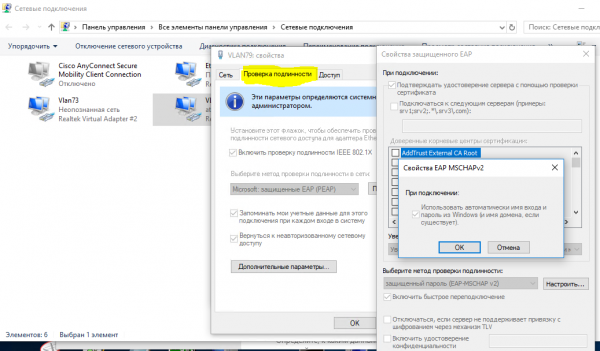

Varat pārbaudīt, vai politika ir veiksmīgi darbojusies, atverot “Tīkla un koplietošanas centrs (tīkla un interneta iestatījumi) – Adaptera iestatījumu maiņa (Adaptera iestatījumu konfigurēšana) – Adaptera rekvizīti”, kur mēs varam redzēt cilni “Autentifikācija”:

Kad esat pārliecināts, ka politika ir veiksmīgi piemērota, varat turpināt tīkla politikas iestatīšanu NPS un piekļuves līmeņa slēdža portos.

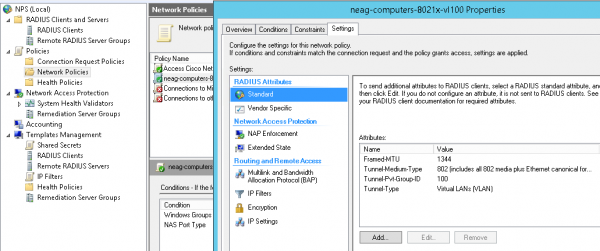

Izveidosim tīkla politiku neag-computers-8021x-vl100:

Conditions:

Windows Groups - sg-computers-8021x-vl100

NAS Port Type - Ethernet

Constraints:

Authentication Methods - Microsoft: Protected EAP (PEAP) - Unencrypted authentication (PAP, SPAP)

NAS Port Type - Ethernet

Settings:

Standard:

Framed-MTU 1344

TunnelMediumType 802 (includes all 802 media plus Ethernet canonical format)

TunnelPrivateGroupId 100

TunnelType Virtual LANs (VLAN)

Tipiski komutācijas porta iestatījumi (lūdzu, ņemiet vērā, ka tiek izmantots "vairāku domēnu" autentifikācijas veids - Data & Voice, kā arī ir iespēja autentificēt pēc mac adreses. "Pārejas periodā" ir jēga izmantot parametri:

authentication event fail action authorize vlan 100

authentication event no-response action authorize vlan 100

Vlan id nav “karantīnas”, bet gan tas pats, kur lietotāja datoram jānonāk pēc veiksmīgas pieteikšanās – līdz esam pārliecināti, ka viss darbojas kā nākas. Šos pašus parametrus var izmantot citos scenārijos, piemēram, ja šim portam ir pievienots nepārvaldīts slēdzis un vēlaties, lai visas tam pievienotās ierīces, kas nav izturējušas autentifikāciju, nonāktu noteiktā vlan (“karantīnā”).

pārslēgt porta iestatījumus 802.1x saimniekdatora režīma vairāku domēnu režīmā

default int range Gi1/0/39-41

int range Gi1/0/39-41

shu

des PC-IPhone_802.1x

switchport mode access

switchport nonegotiate

switchport voice vlan 55

switchport port-security maximum 2

authentication event fail action authorize vlan 100

authentication event no-response action authorize vlan 100

authentication host-mode multi-domain

authentication port-control auto

authentication violation restrict

mab

dot1x pae authenticator

dot1x timeout quiet-period 15

dot1x timeout tx-period 3

storm-control broadcast level pps 100

storm-control multicast level pps 110

no vtp

lldp receive

lldp transmit

spanning-tree portfast

no shu

exitVarat pārliecināties, ka jūsu dators un tālrunis ir veiksmīgi nokārtojuši autentifikāciju, izmantojot komandu:

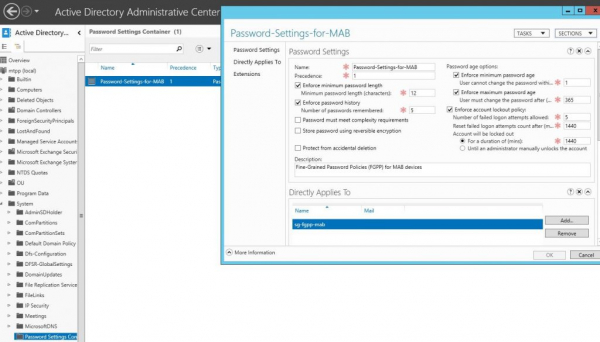

sh authentication sessions int Gi1/0/39 detTagad izveidosim grupu (piemēram, sg-fgpp-mab ) programmā Active Directory tālruņiem un pievienojiet tai vienu ierīci testēšanai (manā gadījumā tā ir Grandstream GXP2160 ar mas adresi 000b.82ba.a7b1 un resp. konts domēns 00b82baa7b1).

Izveidotajai grupai mēs pazemināsim paroles politikas prasības (izmantojot izmantojot Active Directory administratīvo centru -> domēns -> sistēma -> paroles iestatījumu konteiners) ar šādiem parametriem MAB paroles iestatījumi:

Tādējādi mēs atļausim kā paroles izmantot ierīču mas adreses. Pēc tam mēs varam izveidot tīkla politiku 802.1x metodes mab autentifikācijai, sauksim to par neag-devices-8021x-voice. Parametri ir šādi:

- NAS porta veids - Ethernet

- Windows grupas - sg-fgpp-mab

- EAP veidi: nešifrēta autentifikācija (PAP, SPAP)

- RADIUS atribūti — piegādātāja specifika: Cisco — Cisco-AV-Pair — atribūta vērtība: device-traffic-class=balss

Pēc veiksmīgas autentifikācijas (neaizmirstiet konfigurēt slēdža portu) apskatīsim informāciju no porta:

sh autentifikācija se int Gi1/0/34

----------------------------------------

Interface: GigabitEthernet1/0/34

MAC Address: 000b.82ba.a7b1

IP Address: 172.29.31.89

User-Name: 000b82baa7b1

Status: Authz Success

Domain: VOICE

Oper host mode: multi-domain

Oper control dir: both

Authorized By: Authentication Server

Session timeout: N/A

Idle timeout: N/A

Common Session ID: 0000000000000EB2000B8C5E

Acct Session ID: 0x00000134

Handle: 0xCE000EB3

Runnable methods list:

Method State

dot1x Failed over

mab Authc SuccessTagad, kā solīts, apskatīsim pāris ne visai acīmredzamas situācijas. Piemēram, mums ir jāsavieno lietotāju datori un ierīces, izmantojot nepārvaldītu slēdzi (slēdzi). Šajā gadījumā tā porta iestatījumi izskatīsies šādi:

pārslēgt porta iestatījumus 802.1x saimniekdatora režīma vairāku autentifikācijas režīmā

interface GigabitEthernet1/0/1

description *SW – 802.1x – 8 mac*

shu

switchport mode access

switchport nonegotiate

switchport voice vlan 55

switchport port-security maximum 8 ! увеличиваем кол-во допустимых мас-адресов

authentication event fail action authorize vlan 100

authentication event no-response action authorize vlan 100

authentication host-mode multi-auth ! – режим аутентификации

authentication port-control auto

authentication violation restrict

mab

dot1x pae authenticator

dot1x timeout quiet-period 15

dot1x timeout tx-period 3

storm-control broadcast level pps 100

storm-control multicast level pps 110

no vtp

spanning-tree portfast

no shuPS pamanījām ļoti dīvainu kļūmi - ja ierīce tika pieslēgta caur šādu slēdzi, un pēc tam tika pieslēgta pārvaldītajam slēdzim, tad tas NEdarbosies, kamēr mēs nerebootēsim(!) slēdzi. Citus veidus neesmu atradis lai vēl atrisinātu šo problēmu.

Vēl viens punkts, kas saistīts ar DHCP (ja tiek izmantota ip dhcp snooping) - bez šādām opcijām:

ip dhcp snooping vlan 1-100

no ip dhcp snooping information optionKādu iemeslu dēļ es nevaru pareizi iegūt IP adresi... lai gan tā var būt mūsu DHCP servera funkcija

Un Mac OS un Linux (kurām ir vietējais 802.1x atbalsts) mēģina autentificēt lietotāju, pat ja ir konfigurēta autentifikācija pēc Mac adreses.

Nākamajā raksta daļā apskatīsim 802.1x izmantošanu bezvadu tīklam (atkarībā no grupas, kurai pieder lietotāja konts, mēs to “iemetīsim” attiecīgajā tīklā (vlan), lai gan tie izveidos savienojumu ar tas pats SSID).

Avots: www.habr.com