informācija par jauno (CVE-2020-1968) TLS protokolā, ar kodēto nosaukumu

Šis uzbrukums, kas retos apstākļos ļauj noteikt pirmsgalveno atslēgu, ko var izmantot TLS savienojumu, tostarp HTTPS, atšifrēšanai starpnieka (MITM) uzbrukuma laikā. Jāatzīmē, ka uzbrukumu ir ļoti grūti īstenot un tas galvenokārt ir teorētisks. Uzbrukuma veikšanai ir nepieciešama īpaša TLS servera konfigurācija un spēja precīzi izmērīt servera apstrādes laiku.

Problēma ir tieši sastopama TLS specifikācijā un ietekmē tikai savienojumus, kas izmanto šifrus, kuru pamatā ir DH atslēgu apmaiņas protokols (Diffie-Hellman, TLS_DH_*). ECDH šifri netiek ietekmēti, un tie paliek droši. Ievainojami ir tikai TLS protokoli līdz 1.2 versijai (ieskaitot); TLS 1.3 netiek ietekmēts. Ievainojamība izpaužas TLS ieviešanā, kas atkārtoti izmanto DH slepeno atslēgu dažādos TLS savienojumos (šī problēma ir novērota aptuveni 4.4 % serveru Alexa Top 1M rangā).

OpenSSL 1.0.2e un agrākās versijās DH primārā atslēga tiek atkārtoti izmantota visos servera savienojumos, ja vien nav skaidri iestatīta opcija SSL_OP_SINGLE_DH_USE. Sākot ar OpenSSL 1.0.2f, DH primārā atslēga tiek atkārtoti izmantota tikai tad, ja tiek izmantoti statiskie DH šifri ("DH-*", piemēram, "DH-RSA-AES256-SHA"). OpenSSL 1.1.1 versijai šī ievainojamība nav raksturīga, jo šī atzara neizmanto DH primāro atslēgu un statiskos DH šifrus.

Izmantojot DH atslēgu apmaiņas metodi, abi savienojuma gali ģenerē nejaušas privātās atslēgas (turpmāk tekstā — atslēga "a" un atslēga "b"), no kurām tiek aprēķinātas un nosūtītas publiskās atslēgas (ga mod p un gb mod p). Pēc publisko atslēgu saņemšanas katrs gals aprēķina koplietotu primāro atslēgu (gab mod p), kas tiek izmantota sesijas atslēgu ģenerēšanai. Raccoon uzbrukums ļauj noteikt primāro atslēgu, izmantojot sānu kanālu analīzi, izmantojot faktu, ka TLS specifikācijas līdz 1.2 versijai pieprasa atmest visus primārās atslēgas vadošos nulles baitus pirms aprēķinu veikšanas, kas ietver to.

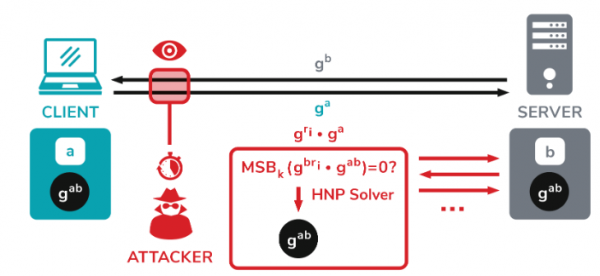

Cita starpā saīsinātā primārā atslēga tiek nodota sesijas atslēgas ģenerēšanas funkcijai, kas, apstrādājot dažādus datus, balstās uz jaucējfunkcijām ar dažādu latentumu. Precīza laika mērīšana, kas serverim nepieciešams atslēgu darbību veikšanai, ļauj uzbrucējam noteikt norādes (orakulus), kas ļauj noteikt, vai primārā atslēga sākas ar nulli vai nē. Piemēram, uzbrucējs varētu pārtvert klienta nosūtīto publisko atslēgu (ga), atkārtoti nosūtīt to serverim un noteikt

vai iegūtā primārā atslēga sākas ar nulli.

Pati par sevi atslēgas viena baita noteikšana neko nedod, bet, pārtverot klienta pārraidīto "ga" vērtību savienojuma rokasspiediena laikā, uzbrucējs var ģenerēt citu ar "ga" saistītu vērtību kopu un nosūtīt tās serverim atsevišķās savienojuma rokasspiediena sesijās. Ģenerējot un nosūtot "gri*ga" vērtības, uzbrucējs, analizējot servera atbildes mainīgo latentumu, var noteikt vērtības, kuru rezultātā primārās atslēgas sākas ar nulli. Nosakot šādas vērtības, uzbrucējs var konstruēt vienādojumu kopu, kas paredzēta un aprēķiniet sākotnējo primāro atslēgu.

OpenSSL ievainojamības zema nopietnības pakāpe, un labojums bija saistīts ar problemātisko "TLS_DH_*" šifru pārvietošanu 1.0.2w versijā uz kategoriju "weak-ssl-ciphers", kas pēc noklusējuma ir atspējota. Mozilla izstrādātāji rīkojās tāpat, Firefox izmantotā NSS bibliotēka atbalsta DH un DHE šifru komplektus. Sākot ar Firefox 78, problemātiskie šifri ir atspējoti. Chrome pārtrauca DH atbalstu jau 2016. gadā. BearSSL, BoringSSL, Botan, Mbed TLS un s2n bibliotēkas šī problēma neietekmē, jo tās neatbalsta DH šifrus vai statiskos DH šifru variantus.

Papildu problēmas ir norādītas atsevišķi () F5 BIG-IP ierīču TLS kaudzē, padarot uzbrukumu reālistiskāku. Konkrēti, ierīces uzvedības novirzes tika identificētas, kad primārās atslēgas sākumā ir nulle baits, ko var izmantot precīzas latentuma mērīšanas vietā aprēķinu laikā.

Avots: opennet.ru