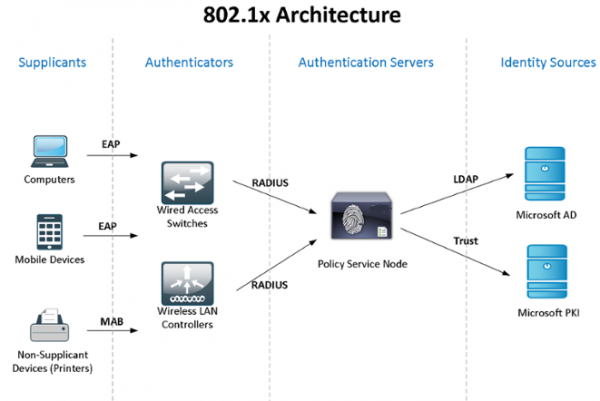

Andeha hodinihintsika amin'ny fampiharana ny fampiasana Windows Active Directory + NPS (server 2 mba hiantohana ny fandeferana amin'ny fahadisoana) + fenitra 802.1x ho an'ny fanaraha-maso ny fidirana sy ny fanamarinana ny mpampiasa - solosaina domaine - fitaovana. Azonao atao ny mahafantatra ny teoria araka ny fenitra ao amin'ny Wikipedia, amin'ny rohy:

Satria voafetra amin'ny loharanon-karena ny "laboratoara"ko, ny andraikitry ny NPS sy ny fanaraha-maso ny sehatra dia mifanentana, saingy manoro hevitra aho fa mbola hanasaraka ny serivisy mitsikera toy izany ianao.

Tsy haiko ny fomba mahazatra hampifanaraka ny Windows NPS configurations (politika), noho izany dia hampiasa ny script PowerShell natsangan'ny mpandrindra asa (ny mpanoratra dia mpiara-miasa amiko taloha). Ho an'ny fanamarinana ny solosaina domaine sy ny fitaovana tsy afaka 802.1x (telefaonina, mpanonta printy, sns.), dia hamboarina ny politikan'ny vondrona ary hatsangana ny vondrona fiarovana.

Any amin'ny faran'ny lahatsoratra dia holazaiko aminao ny sasany amin'ireo saro-pady amin'ny fiasana amin'ny 802.1x - ny fomba ahafahanao mampiasa switch tsy voatanisa, ACL dynamic, sns. Hizara vaovao momba ny "glitches" izay tratra aho. .

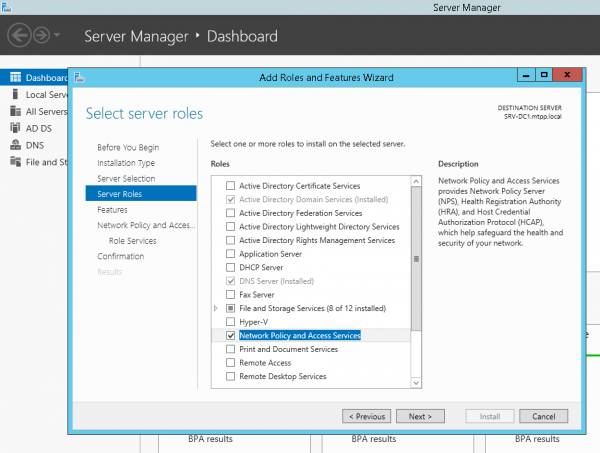

Andao atomboka amin'ny fametrahana sy fanefena failover NPS amin'ny Windows Server 2012R2 (mitovy daholo ny zava-drehetra amin'ny 2016): amin'ny alàlan'ny Server Manager -> Add Roles and Features Wizard, safidio ihany ny Network Policy Server.

na mampiasa PowerShell:

Install-WindowsFeature NPAS -IncludeManagementToolsFanazavana kely - hatramin'ny EAP voaaro (PEAP) tena mila taratasy fanamarinana manamarina ny maha-azo itokiana ny mpizara ianao (miaraka amin'ny zo azo ampiasaina), izay azo itokisana amin'ny solosaina mpanjifa, dia mety mila mametraka ny andraikitra ianao. Fahefana fanamarinana. Fa hiheverantsika izany CA efa napetrakao...

Andao hanao toy izany koa amin'ny mpizara faharoa. Andao hamorona lahatahiry ho an'ny script C:Scripts amin'ny lohamilina roa ary lahatahiry tambajotra amin'ny lohamilina faharoa SRV2NPS-config$

Andao hamorona script PowerShell amin'ny lohamilina voalohany C:ScriptsExport-NPS-config.ps1 miaraka amin'ireto votoaty manaraka ireto:

Export-NpsConfiguration -Path "SRV2NPS-config$NPS.xml"Aorian'izany, andeha amboary ny asa ao amin'ny Task Sheduler: "Export-NpsConfiguration"

powershell -executionpolicy unrestricted -f "C:ScriptsExport-NPS-config.ps1" Mihazakazaka ho an'ny mpampiasa rehetra - Mihazakazaka miaraka amin'ny zo ambony indrindra

Isan'andro - Avereno ilay asa isaky ny 10 minitra. ao anatin'ny 8 ora

Ao amin'ny NPS backup, amboary ny fanafarana ny fanamafisana (politika):

Andao hamorona script PowerShell:

echo Import-NpsConfiguration -Path "c:NPS-configNPS.xml" >> C:ScriptsImport-NPS-config.ps1ary asa iray hanatanterahana izany isaky ny 10 minitra:

powershell -executionpolicy unrestricted -f "C:ScriptsImport-NPS-config.ps1" Mihazakazaka ho an'ny mpampiasa rehetra - Mihazakazaka miaraka amin'ny zo ambony indrindra

Isan'andro - Avereno ilay asa isaky ny 10 minitra. ao anatin'ny 8 ora

Ankehitriny, raha te hanamarina, andao ampio amin'ny NPS amin'ny iray amin'ireo mpizara(!) switch roa amin'ny mpanjifa RADIUS (IP sy Shared Secret), politika roa fangatahana fifandraisana: WIRED-Connect (Fepetra: "karazana seranan-tsambo NAS dia Ethernet") ary WiFi-Orinasa (Fepetra: "karazana seranan-tsambo NAS dia IEEE 802.11"), ary koa ny politikan'ny tambajotra Midira amin'ny Cisco Network Devices (Admins Network):

Условия:

Группы Windows - domainsg-network-admins

Ограничения:

Методы проверки подлинности - Проверка открытым текстом (PAP, SPAP)

Параметры:

Атрибуты RADIUS: Стандарт - Service-Type - Login

Зависящие от поставщика - Cisco-AV-Pair - Cisco - shell:priv-lvl=15Eo amin'ny lafiny switch, ireto toe-javatra manaraka ireto:

aaa new-model

aaa local authentication attempts max-fail 5

!

!

aaa group server radius NPS

server-private 192.168.38.151 auth-port 1812 acct-port 1813 key %shared_secret%

server-private 192.168.10.151 auth-port 1812 acct-port 1813 key %shared_secret%

!

aaa authentication login default group NPS local

aaa authentication dot1x default group NPS

aaa authorization console

aaa authorization exec default group NPS local if-authenticated

aaa authorization network default group NPS

!

aaa session-id common

!

identity profile default

!

dot1x system-auth-control

!

!

line vty 0 4

exec-timeout 5 0

transport input ssh

escape-character 99

line vty 5 15

exec-timeout 5 0

logging synchronous

transport input ssh

escape-character 99Aorian'ny fanamafisana, aorian'ny 10 minitra, dia tokony hiseho ao amin'ny NPS backup ny parametres politikan'ny mpanjifa rehetra ary ho afaka miditra amin'ny switch isika amin'ny fampiasana kaonty ActiveDirectory, mpikambana ao amin'ny vondrona domainsg-network-admins (izay noforoninay mialoha).

Andao hiroso amin'ny fametrahana Active Directory - mamorona vondrona sy tenimiafina politika, mamorona vondrona ilaina.

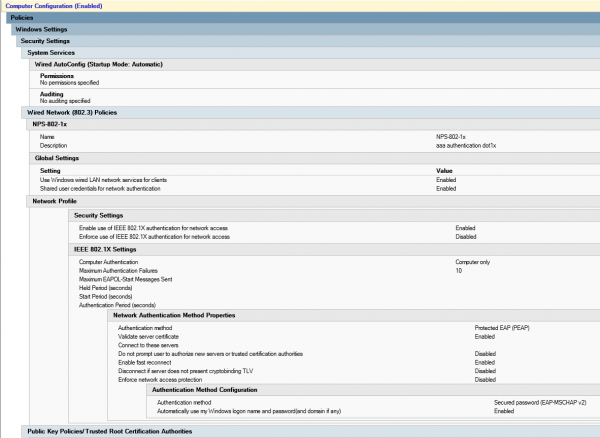

Politika vondrona Solosaina-8021x-Settings:

Computer Configuration (Enabled)

Policies

Windows Settings

Security Settings

System Services

Wired AutoConfig (Startup Mode: Automatic)

Wired Network (802.3) Policies

NPS-802-1x

Name NPS-802-1x

Description 802.1x

Global Settings

SETTING VALUE

Use Windows wired LAN network services for clients Enabled

Shared user credentials for network authentication Enabled

Network Profile

Security Settings

Enable use of IEEE 802.1X authentication for network access Enabled

Enforce use of IEEE 802.1X authentication for network access Disabled

IEEE 802.1X Settings

Computer Authentication Computer only

Maximum Authentication Failures 10

Maximum EAPOL-Start Messages Sent

Held Period (seconds)

Start Period (seconds)

Authentication Period (seconds)

Network Authentication Method Properties

Authentication method Protected EAP (PEAP)

Validate server certificate Enabled

Connect to these servers

Do not prompt user to authorize new servers or trusted certification authorities Disabled

Enable fast reconnect Enabled

Disconnect if server does not present cryptobinding TLV Disabled

Enforce network access protection Disabled

Authentication Method Configuration

Authentication method Secured password (EAP-MSCHAP v2)

Automatically use my Windows logon name and password(and domain if any) Enabled

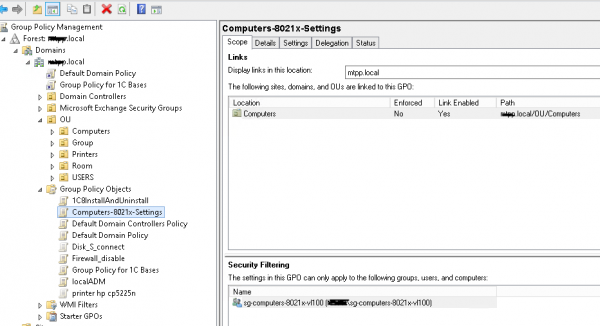

Andao hamorona vondrona fiarovana sg-computers-8021x-vl100, izay hanisy solosaina tiana hozaraina amin'ny vlan 100 ary amboary ny sivana ho an'ny politikan'ny vondrona noforonina teo aloha ho an'ity vondrona ity:

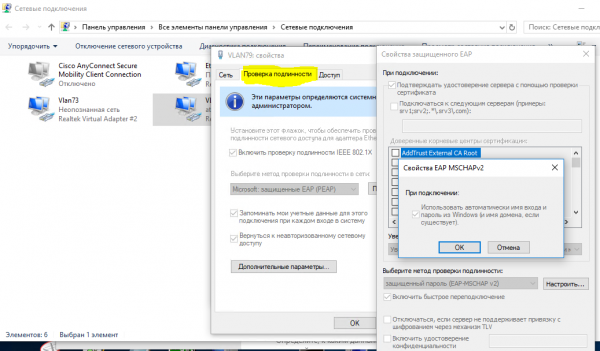

Azonao atao ny manamarina fa nahomby ny politika amin'ny fanokafana ny "Network and Sharing Center (Network and Internet Settings) - Fanovana ny fikandrana adaptatera (Fanamboarana ny fikandrana adaptatera) - Properties Adapter", izay ahitana ny tabilao "Authentication":

Rehefa resy lahatra ianao fa nahomby ilay politika, dia azonao atao ny miroso amin'ny fametrahana ny politikan'ny tambajotra amin'ny NPS sy ny seranan-tsambo fidirana amin'ny ambaratonga.

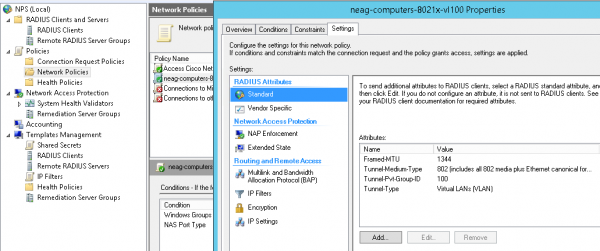

Andao hamorona politikan'ny tambajotra neag-computers-8021x-vl100:

Conditions:

Windows Groups - sg-computers-8021x-vl100

NAS Port Type - Ethernet

Constraints:

Authentication Methods - Microsoft: Protected EAP (PEAP) - Unencrypted authentication (PAP, SPAP)

NAS Port Type - Ethernet

Settings:

Standard:

Framed-MTU 1344

TunnelMediumType 802 (includes all 802 media plus Ethernet canonical format)

TunnelPrivateGroupId 100

TunnelType Virtual LANs (VLAN)

Fikirana mahazatra ho an'ny seranan-tsambo (azafady, mariho fa ny karazana fanamarinana "multi-domain" no ampiasaina - Data & Voice, ary misy ihany koa ny fahafahana manamarina amin'ny alàlan'ny adiresy mac. Mandritra ny "fotoana tetezamita" dia misy dikany ny fampiasana azy amin'ny masontsivana:

authentication event fail action authorize vlan 100

authentication event no-response action authorize vlan 100

Ny vlan id dia tsy "quarantine", fa ilay iray izay tokony handehanan'ny solosain'ny mpampiasa aorian'ny fidirana am-pahombiazana - mandra-pahazoantsika antoka fa mandeha araka ny tokony ho izy ny zava-drehetra. Ireo mari-pamantarana mitovy ireo dia azo ampiasaina amin'ny toe-javatra hafa, ohatra, rehefa miditra amin'ity seranan-tsambo ity ny switch tsy voatanisa ary tianao ny fitaovana rehetra mifandray aminy izay tsy nandalo fanamarinana dia ho tafiditra ao anaty vlan ("quarantine").

Ampifamadiho ny fikandrana seranan-tsambo amin'ny 802.1x host-mode multi-domain mode

default int range Gi1/0/39-41

int range Gi1/0/39-41

shu

des PC-IPhone_802.1x

switchport mode access

switchport nonegotiate

switchport voice vlan 55

switchport port-security maximum 2

authentication event fail action authorize vlan 100

authentication event no-response action authorize vlan 100

authentication host-mode multi-domain

authentication port-control auto

authentication violation restrict

mab

dot1x pae authenticator

dot1x timeout quiet-period 15

dot1x timeout tx-period 3

storm-control broadcast level pps 100

storm-control multicast level pps 110

no vtp

lldp receive

lldp transmit

spanning-tree portfast

no shu

exitAzonao atao ny mahazo antoka fa ny solosainao sy ny findainao dia nahomby tamin'ny fanamarinana tamin'ny baiko:

sh authentication sessions int Gi1/0/39 detAndeha isika hamorona vondrona (ohatra, sg-fgpp-mab ) ao amin'ny Active Directory ho an'ny telefaona ary ampio fitaovana iray ho an'ny fitsapana (raha ny ahy dia Grandstream GXP2160 miaraka amin'ny adiresy mas 000b.82ba.a7b1 ary resp. TANTARA domain 00b82baa7b1).

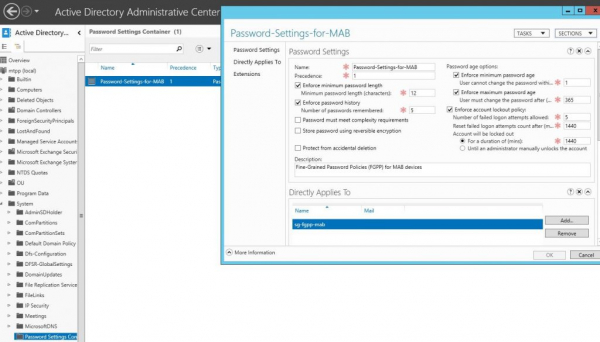

Ho an'ny vondrona noforonina dia hampidina ny fepetra takian'ny tenimiafina (mampiasa amin'ny alàlan'ny Active Directory Administrative Center -> domain -> System -> Password Settings Container) miaraka amin'ireto marika manaraka ireto Tenimiafina-Settings-for-MAB:

Noho izany, avelantsika hampiasa ny adiresy mas fitaovana ho tenimiafina. Aorian'izany dia afaka mamorona politikan'ny tambajotra ho an'ny fanamarinana 802.1x mab isika, andao hiantso azy hoe neag-devices-8021x-voice. Toy izao ny paramètre:

- Karazana seranan-tsambo NAS - Ethernet

- Windows Groups – sg-fgpp-mab

- Karazana EAP: Fanamarinana tsy misy encryption (PAP, SPAP)

- RADIUS Attributes – Vendor Specific: Cisco – Cisco-AV-Pair – Sanda toetra: fitaovana-traffic-class=feo

Aorian'ny fanamarinana mahomby (aza adino ny manamboatra ny seranan-tsambo), andeha hojerentsika ny fampahalalana avy amin'ny seranana:

sh authentication se int Gi1/0/34

----------------------------------------

Interface: GigabitEthernet1/0/34

MAC Address: 000b.82ba.a7b1

IP Address: 172.29.31.89

User-Name: 000b82baa7b1

Status: Authz Success

Domain: VOICE

Oper host mode: multi-domain

Oper control dir: both

Authorized By: Authentication Server

Session timeout: N/A

Idle timeout: N/A

Common Session ID: 0000000000000EB2000B8C5E

Acct Session ID: 0x00000134

Handle: 0xCE000EB3

Runnable methods list:

Method State

dot1x Failed over

mab Authc SuccessAnkehitriny, araka ny nampanantenaina, andeha isika hijery toe-javatra roa tsy miharihary tanteraka. Ohatra, mila mampifandray solosaina sy fitaovana mpampiasa amin'ny alàlan'ny switch tsy voafehy (switch) isika. Amin'ity tranga ity, ny firafitry ny seranan-tsambo ho azy dia ho toy izao:

Ampifamadiho ny fikandrana port amin'ny 802.1x host-mode multi-auth mode

interface GigabitEthernet1/0/1

description *SW – 802.1x – 8 mac*

shu

switchport mode access

switchport nonegotiate

switchport voice vlan 55

switchport port-security maximum 8 ! увеличиваем кол-во допустимых мас-адресов

authentication event fail action authorize vlan 100

authentication event no-response action authorize vlan 100

authentication host-mode multi-auth ! – режим аутентификации

authentication port-control auto

authentication violation restrict

mab

dot1x pae authenticator

dot1x timeout quiet-period 15

dot1x timeout tx-period 3

storm-control broadcast level pps 100

storm-control multicast level pps 110

no vtp

spanning-tree portfast

no shuPS nahatsikaritra fahadisoana hafahafa be izahay - raha mifandray amin'ny alalan'ny switch toy izany ny fitaovana, ary avy eo dia nampidirina tamin'ny switch voatanisa, dia TSY mandeha izany mandra-pamerenana (!) ny switch. Tsy nahita fomba hafa aho. mba hamahana ity olana ity mbola.

Hevitra iray hafa mifandraika amin'ny DHCP (raha ip dhcp snooping no ampiasaina) - tsy misy safidy toy izany:

ip dhcp snooping vlan 1-100

no ip dhcp snooping information optionNoho ny antony tsy azoko tsara ny adiresy IP... na dia mety ho singa iray amin'ny mpizara DHCP aza izany

Ary ny Mac OS & Linux (izay manana fanohanana 802.1x teratany) dia manandrana manamarina ny mpampiasa, na dia misy aza ny fanamarinana amin'ny adiresy Mac.

Ao amin'ny tapany manaraka amin'ny lahatsoratra dia hojerentsika ny fampiasana 802.1x ho an'ny Wireless (miankina amin'ny vondrona misy ny kaontin'ny mpampiasa, dia "hanipy" ao amin'ny tambajotra mifanaraka aminy (vlan) isika, na dia hifandray amin'izy ireo aza izy ireo. SSID mitovy).

Source: www.habr.com