Здраво колеги! Откако ги утврдија минималните барања за распоредување на StealthWatch во , можеме да започнеме со распоредување на производот.

1. Методи за распоредување на StealthWatch

Постојат неколку начини да го „допрете“ StealthWatch:

- – облак услуга за лабораториска работа;

- Врз основа на облак: – овде Netflow од вашиот уред ќе тече во облакот и таму ќе се анализира преку софтверот StealthWatch;

- POV во просторија () – методот што го следев, ќе ви испратат 4 OVF датотеки на виртуелни машини со вградени лиценци за 90 дена, кои можат да се распоредат на посветен сервер на корпоративната мрежа.

И покрај изобилството на преземени виртуелни машини, за минимална работна конфигурација се доволни само 2: StealthWatch Management Console и FlowCollector. Меѓутоа, ако не постои мрежен уред што може да извезува Netflow во FlowCollector, тогаш исто така е неопходно да се распореди FlowSensor, бидејќи вториот ви овозможува да собирате Netflow користејќи технологии SPAN/RSPAN.

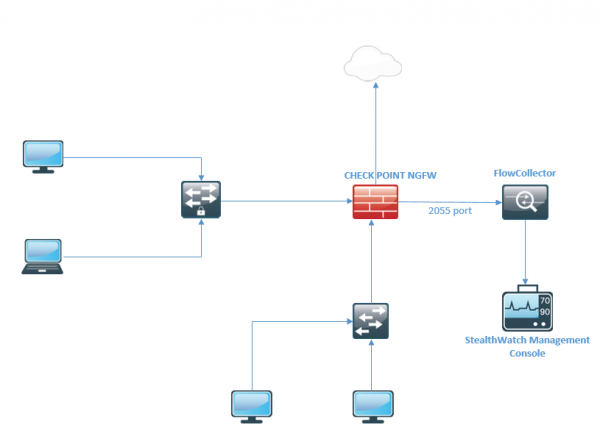

Како што реков претходно, вашата вистинска мрежа може да дејствува како лабораториска клупа, бидејќи на StealthWatch му треба само копија, или, поточно, стискање на копија од сообраќајот. Сликата подолу ја прикажува мојата мрежа, каде што на безбедносната порта ќе го конфигурирам Netflow Exporter и, како резултат на тоа, ќе го испратам Netflow до колекторот.

За да пристапите до идните VM-и, следните порти треба да бидат дозволени на вашиот заштитен ѕид, доколку имате:

TCP 22 l TCP 25 l TCP 389 l TCP 443 l TCP 2393 l TCP 5222 l UDP 53 l UDP 123 l UDP 161 l UDP 162 l UDP 389 l UDP 514 l UDP 2055 l UDP6343

Некои од нив се добро познати услуги, некои се резервирани за услуги на Cisco.

Во мојот случај, јас едноставно го распоредив StelathWatch на истата мрежа како Check Point и не морав да конфигурирам никакви правила за дозвола.

2. Инсталирање на FlowCollector користејќи VMware vSphere како пример

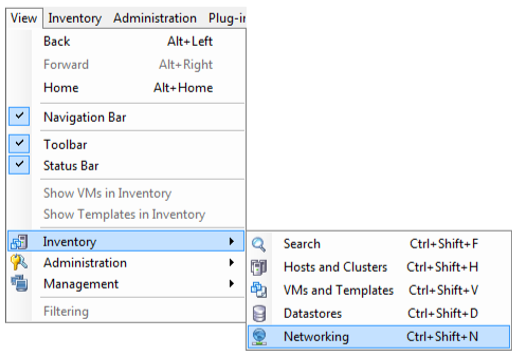

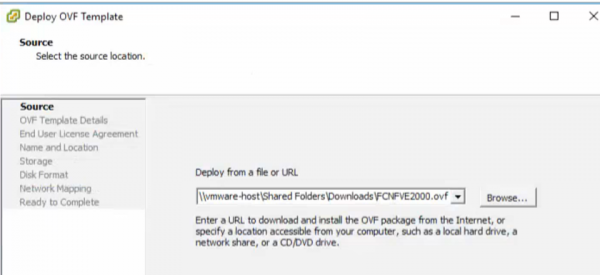

2.1. Кликнете на Прелистување и изберете OVF file1. Откако ќе ја проверите достапноста на ресурсите, одете во менито Преглед, Инвентар → Вмрежување (Ctrl+Shift+N).

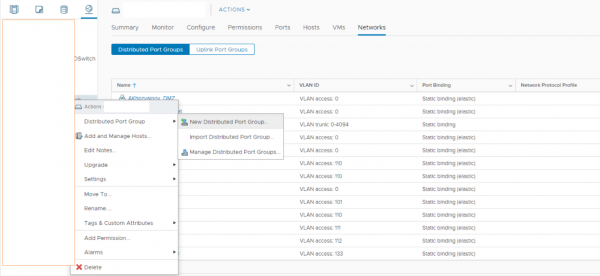

2.2. Во картичката Вмрежување, изберете Нова дистрибуирана група порти во поставките за виртуелен прекинувач.

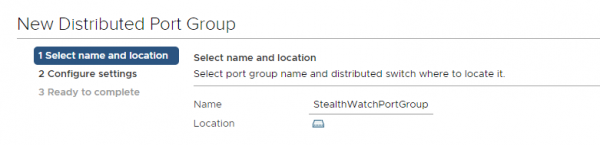

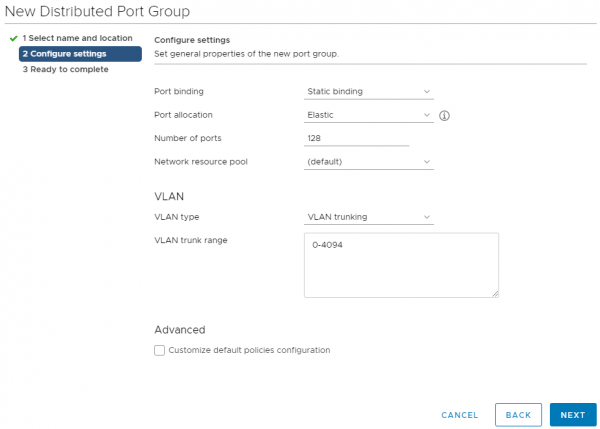

2.3. Поставете го името, нека биде StealthWatchPortGroup, останатите поставки може да се направат како на сликата од екранот и кликнете Next.

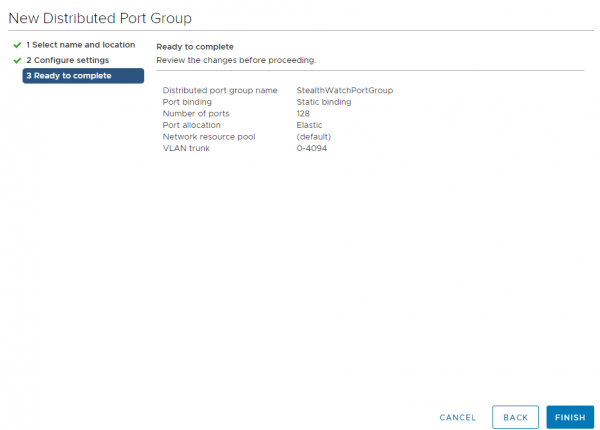

2.4. Создавањето на Port Group го завршуваме со копчето Finish.

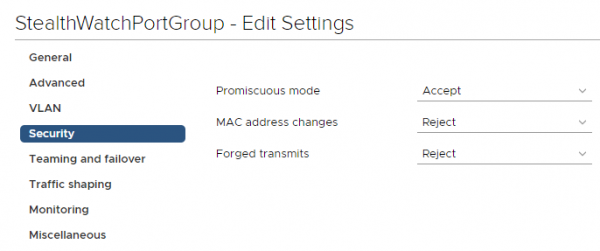

2.5. Ајде да ги уредиме поставките на креираната група пристаништа со десен клик на групата пристаништа и избирање Уреди поставки. Во картичката Безбедност, погрижете се да овозможите „промискуитетен режим“, Промискуитетен режим → Прифати → ОК.

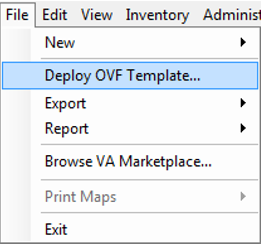

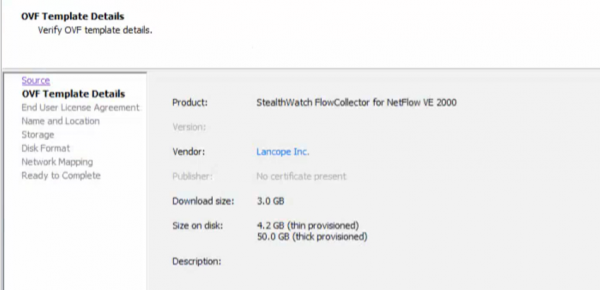

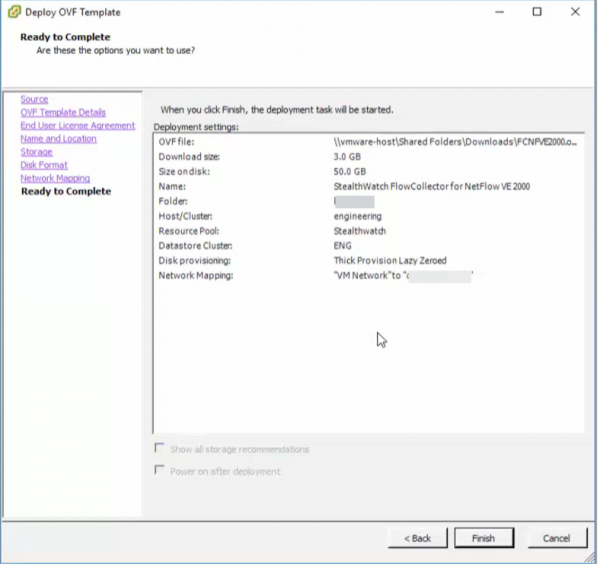

2.6. Како пример, да го увеземе OVF FlowCollector, врската за преземање за која е испратена од инженер на Cisco по барање за GVE. Десен-клик на домаќинот на кој планирате да го распоредите VM и изберете Deploy OVF Template. Што се однесува до доделениот простор, ќе се „стартува“ на 50 GB, но за борбени услови се препорачува да се издвојат 200 гигабајти.

2.7. Изберете ја папката каде што се наоѓа датотеката OVF.

2.8. Кликнете на „Следно“.

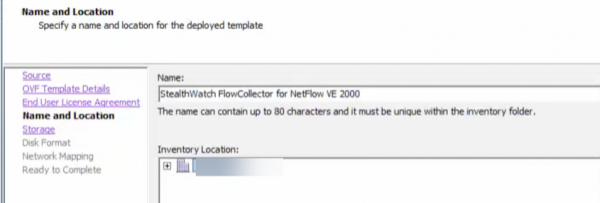

2.9. Ги означуваме името и серверот каде што го распоредуваме.

2.10. Како резултат на тоа, ја добиваме следнава слика и кликнуваме „Заврши“.

2.11. Ги следиме истите чекори за распоредување на StealthWatch Management Console.

2.12. Сега треба да ги наведете потребните мрежи во интерфејсите, така што FlowCollector ги гледа и SMC и уредите од кои ќе се извезува Netflow.

3. Иницијализирање на конзолата за управување со StealthWatch

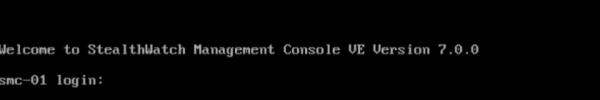

3.1. Со одење до конзолата на инсталираната машина SMCVE, стандардно ќе видите место за внесување најава и лозинка sysadmin/lan1cope.

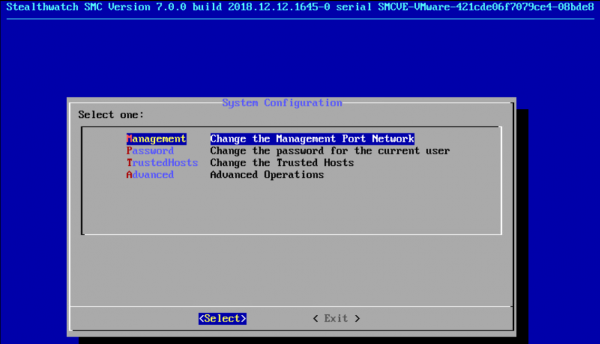

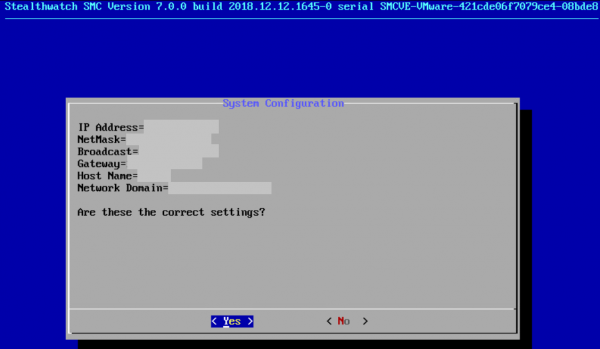

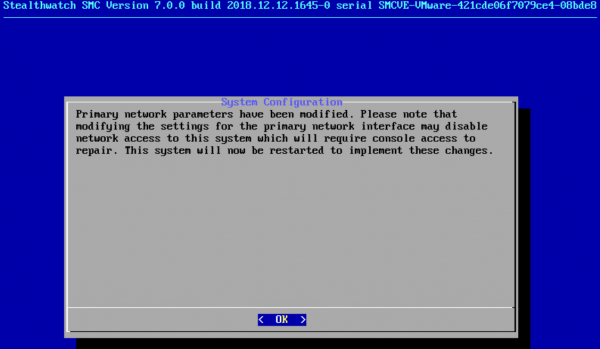

3.2. Одиме во ставката Управување, ја поставуваме IP адресата и другите мрежни параметри, а потоа ги потврдуваме нивните промени. Уредот ќе се рестартира.

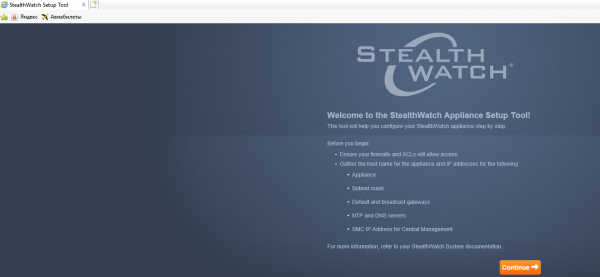

3.3. Одете на веб-интерфејсот (преку https на адресата што ја наведовте во SMC) и иницијализирајте ја конзолата, стандардно најавување/лозинка - admin/lan411cope.

PS: се случува да не се отвори во Google Chrome, Explorer секогаш ќе помага.

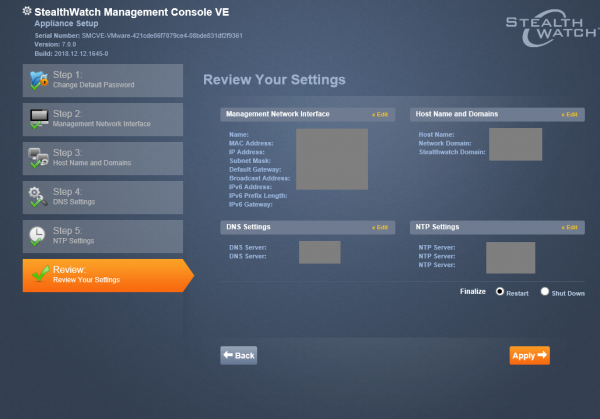

3.4. Не заборавајте да ги промените лозинките, да поставите DNS, NTP сервери, домен, итн. Поставките се интуитивни.

3.5. Откако ќе кликнете на копчето „Примени“, уредот повторно ќе се рестартира. По 5-7 минути можете повторно да се поврзете на оваа адреса; StealthWatch ќе се управува преку веб-интерфејс.

4. Поставување на FlowCollector

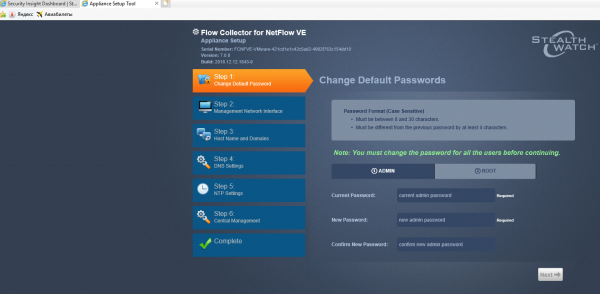

4.1. Исто е и со колекционерот. Прво, во CLI ја одредуваме IP адресата, маската, доменот, а потоа FC се рестартира. Потоа можете да се поврзете на веб-интерфејсот на наведената адреса и да го извршите истото основно поставување. Поради фактот што поставките се слични, деталните слики од екранот се испуштени. Акредитиви да влезе исто.

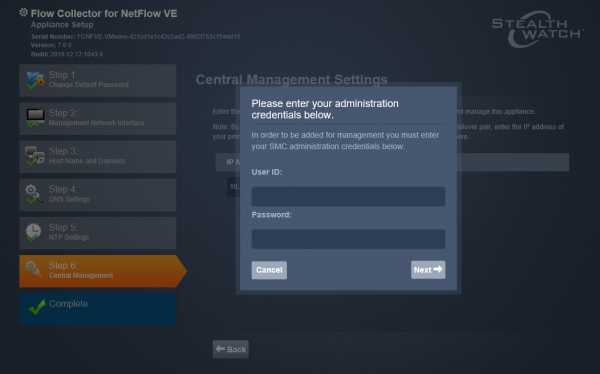

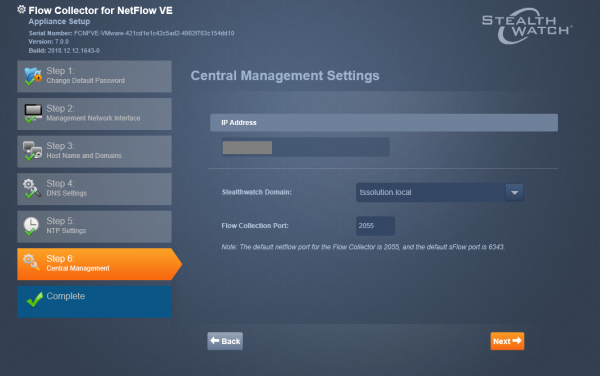

4.2. На претпоследната точка, треба да ја поставите IP адресата на SMC, во овој случај конзолата ќе го види уредот, ќе треба да ја потврдите оваа поставка со внесување на вашите ингеренции.

4.3. Изберете го доменот за StealthWatch, претходно беше поставен и пристаништето 2055 – обичен Netflow, ако работите со sFlow, порта 6343.

5. Конфигурација на Netflow Exporter

5.1. За да го конфигурирате извозникот на Netflow, топло препорачувам да се свртите кон ова , тука се главните водичи за конфигурирање на извозникот на Netflow за многу уреди: Cisco, Check Point, Fortinet.

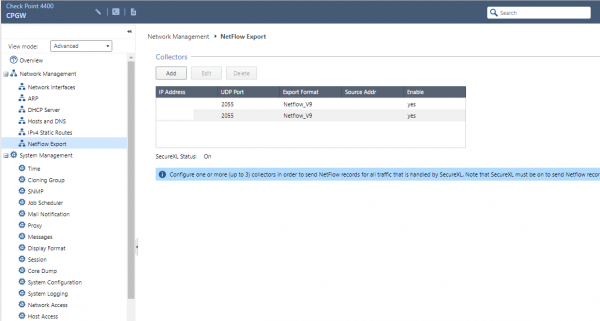

5.2. Во нашиот случај, повторувам, извезуваме Netflow од портата Check Point. Извозникот на Netflow е конфигуриран во табот со исто име во веб-интерфејсот (Gaia Portal). За да го направите ова, кликнете на „Додај“, наведете ја верзијата на Netflow и потребната порта.

6. Анализа на операцијата StealthWatch

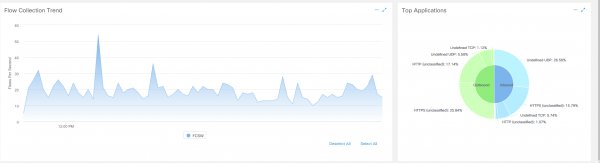

6.1. Одејќи до веб-интерфејсот на SMC, на првата страница од Dashboards > Network Security можете да видите дека сообраќајот започна!

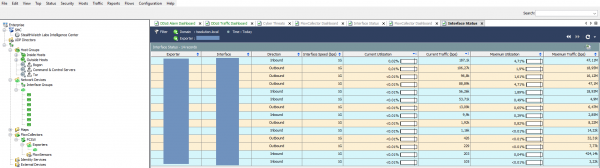

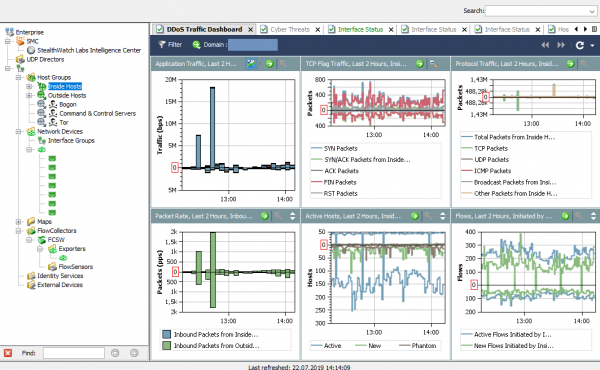

6.2. Некои поставки, на пример, поделба на хостовите во групи, следење на поединечни интерфејси, нивното оптоварување, управување со колектори и повеќе, може да се најдат само во апликацијата StealthWatch Java. Се разбира, Cisco полека ја пренесува целата функционалност на верзијата на прелистувачот и наскоро ќе се откажеме од таков десктоп клиент.

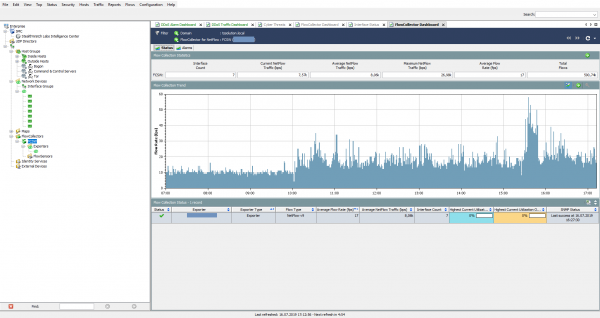

За да ја инсталирате апликацијата, прво мора да ја инсталирате (Ја инсталирав верзијата 8, иако се вели дека е поддржана до 10) од официјалната веб-страница на Oracle.

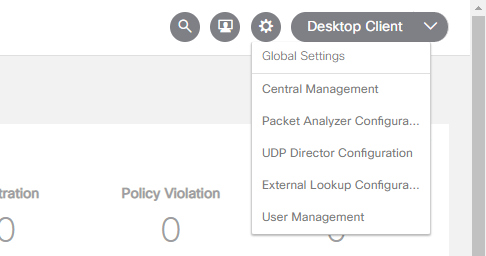

Во горниот десен агол на веб-интерфејсот на конзолата за управување, за преземање, мора да кликнете на копчето „Клиент на работната површина“.

Го зачувувате и инсталирате клиентот насилно, java најверојатно ќе го пцуе, можеби ќе треба да го додадете хостот во исклучоците на java.

Како резултат на тоа, се открива прилично јасен клиент, во кој е лесно да се види вчитувањето на извозниците, интерфејсите, нападите и нивните текови.

7. Централно управување со StealthWatch

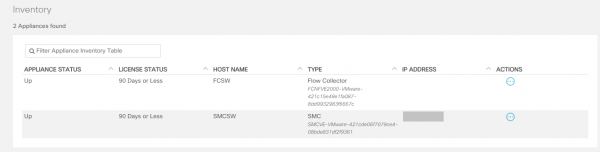

7.1. Јазичето Централно управување ги содржи сите уреди кои се дел од распоредениот StealthWatch, како што се: FlowCollector, FlowSensor, UDP-Director и Endpoint Concetrator. Таму можете да управувате со мрежните поставки и услугите на уредот, лиценците и рачно да го исклучите уредот.

Можете да отидете до него со кликнување на „запчаникот“ во горниот десен агол и избирање Централно управување.

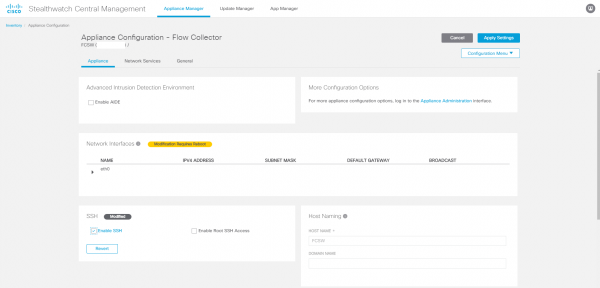

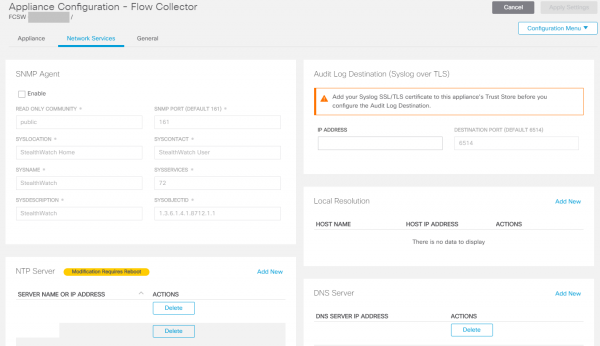

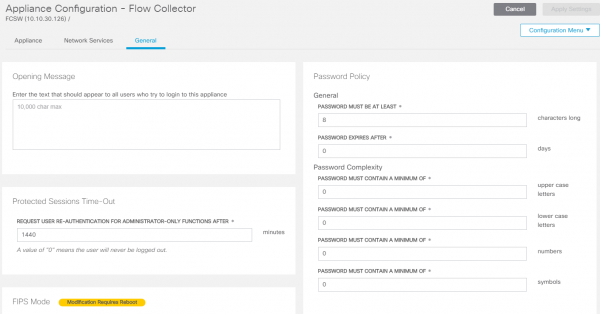

7.2. Со одење во Уреди конфигурација на апаратот во FlowCollector, ќе ги видите SSH, NTP и другите мрежни поставки поврзани со самата апликација. За да отидете, изберете Акции → Измени ја конфигурацијата на апаратот за потребниот уред.

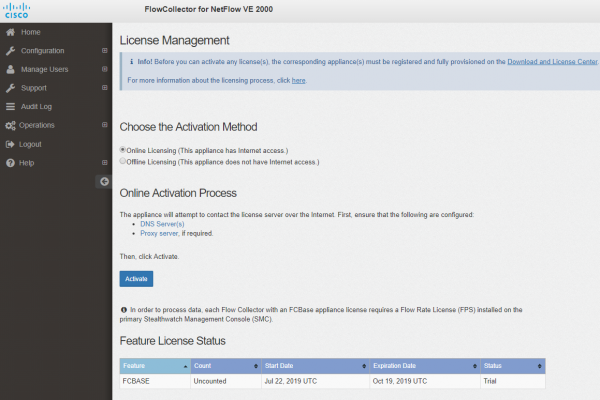

7.3. Управувањето со лиценци може да се најде и во табот Централно управување > Управување со лиценци. Пробните лиценци во случај на барање GVE се дадени за 90 дена.

Производот е подготвен за употреба! Во следниот дел, ќе погледнеме како StealthWatch може да препознава напади и да генерира извештаи.

Извор: www.habr.com