Сайн уу? IN Би MultiSIM үйлчилгээнийхээ ажлыг хэсэгчлэн тайлбарлав и сувгууд. Дээр дурдсанчлан бид VPN-ээр дамжуулан үйлчлүүлэгчдийг сүлжээнд холбодог бөгөөд өнөөдөр би энэ хэсэгт VPN болон бидний боломжуудын талаар бага зэрэг ярих болно.

Бид харилцаа холбооны операторын хувьд өөрийн гэсэн асар том MPLS сүлжээтэй гэдгээс эхлэх нь зүйтэй бөгөөд энэ нь суурин шугамын хэрэглэгчдийн хувьд интернетэд шууд холбогдоход ашигладаг, нөгөө нь хоёр үндсэн сегментэд хуваагддаг. Тусгаарлагдсан сүлжээг үүсгэхэд ашигладаг бөгөөд энэ нь MPLS сегментээр дамжуулан манай байгууллагын үйлчлүүлэгчдэд IPVPN (L3 OSI) болон VPLAN (L2 OSI) урсгалыг дамжуулдаг.

Ихэвчлэн үйлчлүүлэгчийн холболт дараах байдлаар тохиолддог.

Сүлжээний хамгийн ойр байрлах цэгээс (MEN, RRL, BSSS, FTTB гэх мэт) нэвтрэх шугамыг үйлчлүүлэгчийн оффис руу татаж, цаашлаад сувгийг тээврийн сүлжээгээр дамжуулан холбогдох PE-MPLS руу бүртгэнэ. чиглүүлэгч, бид үүнийг VRF үйлчлүүлэгчид зориулж тусгайлан бүтээгдсэн, үйлчлүүлэгчид шаардлагатай траффикийн профайлыг харгалзан гаргадаг (профайлын шошгыг хандалтын порт тус бүрээр сонгосон бөгөөд IP давуу эрх 0,1,3,5, XNUMX).

Хэрэв бид ямар нэг шалтгааны улмаас үйлчлүүлэгчийн хувьд сүүлчийн милийг бүрэн зохион байгуулж чадахгүй бол, жишээлбэл, үйлчлүүлэгчийн оффис нь өөр үйлчилгээ үзүүлэгч нь нэн тэргүүнд тавигддаг бизнесийн төвд байрладаг эсвэл бидний ойр орчимд байрлах цэг байхгүй байсан бол өмнө нь үйлчлүүлэгчид өөр өөр үйлчилгээ үзүүлэгч дээр хэд хэдэн IPVPN сүлжээ үүсгэх (хамгийн хэмнэлттэй архитектур биш) эсвэл интернетээр VRF-д нэвтрэх асуудлыг бие даан шийдвэрлэх шаардлагатай болсон.

Олон хүмүүс үүнийг IPVPN интернет гарц суулгаж хийсэн - тэд хилийн чиглүүлэгч (техник хангамж эсвэл зарим Linux-д суурилсан шийдэл) суулгаж, IPVPN сувгийг нэг портоор, интернетийн сувгийг нөгөө портоор холбож, VPN серверээ түүн дээр ажиллуулж, холбогдсон. хэрэглэгчид өөрсдийн VPN гарцаар дамжуулан. Мэдээжийн хэрэг, ийм схем нь ачааллыг бий болгодог: ийм дэд бүтцийг барьж, хамгийн тохиромжгүй нь ажиллуулж, хөгжүүлэх ёстой.

Үйлчлүүлэгчдийнхээ амьдралыг хөнгөвчлөхийн тулд бид төвлөрсөн VPN төвийг суурилуулж, IPSec ашиглан интернетээр холбогдох дэмжлэгийг зохион байгуулсан, өөрөөр хэлбэл, одоо үйлчлүүлэгчид зөвхөн нийтийн интернетээр дамжуулан IPSec туннелээр дамжуулан манай VPN төвтэй ажиллах чиглүүлэгчээ тохируулахад л хангалттай. , мөн бид энэ үйлчлүүлэгчийн траффикийг VRF руу нь оруулъя.

Хэнд хэрэгтэй болно

- Томоохон IPVPN сүлжээтэй, богино хугацаанд шинэ холболт хийх шаардлагатай хүмүүст зориулав.

- Ямар нэг шалтгаанаар нийтийн интернетээс IPVPN руу траффикийн нэг хэсгийг шилжүүлэхийг хүсч байгаа боловч өмнө нь хэд хэдэн үйлчилгээ үзүүлэгчтэй холбоотой техникийн хязгаарлалттай тулгарсан хүн.

- Одоогоор өөр өөр харилцаа холбооны операторууд дээр өөр өөр VPN сүлжээтэй байгаа хүмүүст зориулагдсан. Beeline, Megafon, Rostelecom гэх мэт IPVPN-ийг амжилттай зохион байгуулсан үйлчлүүлэгчид байдаг. Үүнийг хөнгөвчлөхийн тулд та зөвхөн манай ганц VPN дээр үлдэж, бусад операторуудын бусад бүх сувгийг Интернэтэд шилжүүлж, дараа нь IPSec болон эдгээр операторуудын интернетээр Beeline IPVPN-д холбогдох боломжтой.

- Интернет дээр IPVPN сүлжээтэй байгаа хүмүүст зориулагдсан.

Хэрэв та бүх зүйлийг бидэнтэй хамт ашиглавал үйлчлүүлэгчид бүрэн хэмжээний VPN дэмжлэг, дэд бүтцийн ноцтой нөөц, дассан ямар ч чиглүүлэгч дээр ажиллах стандарт тохиргоог авдаг (Cisco, тэр ч байтугай Mikrotik ч бай, хамгийн гол нь энэ нь зохих ёсоор дэмжиж чаддаг байх явдал юм. Стандарт баталгаажуулалтын аргуудтай IPSec/IKEv2). Дашрамд хэлэхэд, IPSec-ийн тухай - яг одоо бид зөвхөн үүнийг дэмжиж байгаа боловч бид OpenVPN болон Wireguard-ийн аль алиныг нь бүрэн ажиллуулахаар төлөвлөж байгаа бөгөөд ингэснээр үйлчлүүлэгчид протоколоос хамааралгүй бөгөөд бүх зүйлийг авч, бидэнд шилжүүлэхэд илүү хялбар болно. Мөн бид компьютер болон гар утасны төхөөрөмжөөс (OS, Cisco AnyConnect, strongSwan гэх мэт шийдэлд суурилагдсан) үйлчлүүлэгчдийг холбож эхлэхийг хүсч байна. Энэ аргын тусламжтайгаар дэд бүтцийн де-факто бүтээн байгуулалтыг операторт найдвартай шилжүүлж, зөвхөн CPE эсвэл хостын тохиргоог үлдээх боломжтой.

IPSec горимд холболтын процесс хэрхэн ажилладаг вэ:

- Үйлчлүүлэгч менежердээ хүсэлт үлдээж, шаардлагатай холболтын хурд, траффик болон хонгилын IP хаягийн параметрүүд (анхдагчаар /30 масктай дэд сүлжээ) болон чиглүүлэлтийн төрлийг (статик эсвэл BGP) зааж өгдөг. Холбогдсон оффис дахь үйлчлүүлэгчийн дотоод сүлжээнд маршрутыг шилжүүлэхийн тулд IPSec протоколын үе шатны IKEv2 механизмуудыг клиент чиглүүлэгч дээрх тохирох тохиргоог ашиглан ашигладаг эсвэл үйлчлүүлэгчийн өргөдөлд заасан хувийн BGP AS-аас MPLS дахь BGP-ээр сурталчилдаг. . Тиймээс үйлчлүүлэгчийн сүлжээний маршрутын талаарх мэдээллийг үйлчлүүлэгч чиглүүлэгчийн тохиргоогоор дамжуулан үйлчлүүлэгч бүрэн хянадаг.

- Менежерийнхээ хариуд үйлчлүүлэгч өөрийн VRF-д оруулах нягтлан бодох бүртгэлийн мэдээллийг хүлээн авдаг.

- VPN-HUB IP хаяг

- Нэвтрэх

- Баталгаажуулах нууц үг

- Доорх CPE-г тохируулна, жишээ нь хоёр үндсэн тохиргооны сонголт:

Cisco-д зориулсан сонголт:

крипто ikev2 түлхүүрийн бөгж BeelineIPsec_keyring

үе тэнгийн Beeline_VPNHub

62.141.99.183 хаяг -VPN төв Beeline

урьдчилан хуваалцсан түлхүүр <Баталгаажуулалтын нууц үг>

!

Статик чиглүүлэлтийн сонголтын хувьд Vpn-hub-ээр дамжуулан нэвтрэх боломжтой сүлжээнүүдийн маршрутыг IKEv2 тохиргоонд зааж өгч болох бөгөөд тэдгээр нь CE чиглүүлэлтийн хүснэгтэд автоматаар статик маршрут болж харагдах болно. Эдгээр тохиргоог статик маршрутыг тохируулах стандарт аргыг ашиглан хийж болно (доороос үзнэ үү).крипто ikev2 зөвшөөрлийн бодлого FlexClient-зохиогч

CE чиглүүлэгчийн ард байгаа сүлжээнүүд рүү чиглүүлэх – CE ба PE хоорондын статик чиглүүлэлтийн зайлшгүй тохиргоо. IKEv2 харилцан үйлчлэлээр дамжуулан хонгилыг өргөх үед маршрутын өгөгдлийг PE руу шилжүүлэх нь автоматаар хийгддэг.

чиглүүлэлтийн тохиргоо алсын ipv4 10.1.1.0 255.255.255.0 -Оффисын дотоод сүлжээ

!

крипто ikev2 профайл BeelineIPSec_profile

локал таних <нэвтрэх>

баталгаажуулалт орон нутгийн урьдчилсан хуваалцах

баталгаажуулалтын алсаас урьдчилан хуваалцах

орон нутгийн BeelineIPsec_keyring түлхүүр

aaa authorization group psk list group-author-list FlexClient-author

!

крипто ikev2 клиент flexvpn BeelineIPsec_flex

үе тэнгийн 1 Beeline_VPNHub

үйлчлүүлэгчийн холболтын туннель1

!

крипто ipsec хувиргах багц TRANSFORM1 esp-aes 256 esp-sha256-hmac

горимын туннель

!

crypto ipsec профайл анхдагч

хувиргах-тогтоох TRANSFORM1

ikev2-profile BeelineIPSec_profile-г тохируулна уу

!

интерфейс туннель1

ip хаяг 10.20.1.2 255.255.255.252 - Тунелийн хаяг

туннелийн эх үүсвэр GigabitEthernet0/2 - Интернэт хандалтын интерфейс

туннелийн горим ipsec ipv4

туннелийн очих динамик

туннелийн хамгаалалт ipsec профайл анхдагч

!

Beeline VPN баяжуулагчаар дамжуулан нэвтрэх боломжтой үйлчлүүлэгчийн хувийн сүлжээнд хүрэх замыг статик байдлаар тохируулж болно.ip route 172.16.0.0 255.255.0.0 Tunnel1

ip route 192.168.0.0 255.255.255.0 Tunnel1Huawei-д зориулсан сонголт (ar160/120):

ike орон нутгийн нэр <нэвтрэх>

#

acl нэр ipsec 3999

дүрэм 1 зөвшөөрөл IP эх үүсвэр 10.1.1.0 0.0.0.255 -Оффисын дотоод сүлжээ

#

AAA

үйлчилгээний схем IPSEC

маршрутын багц acl 3999

#

ipsec санал ipsec

esp баталгаажуулах-алгоритм sha2-256

esp encryption-algorithm aes-256

#

ike санал өгөгдмөл

encryption-algorithm aes-256

dh бүлэг2

баталгаажуулалт-алгоритм sha2-256

нэвтрэлт таниулах арга урьдчилан хуваалцах

бүрэн бүтэн байдлын алгоритм hmac-sha2-256

prf hmac-sha2-256

#

ike peer ipsec

урьдчилан хуваалцсан түлхүүр энгийн <Баталгаажуулалтын нууц үг>

local-id-type fqdn

алсын id төрлийн ip

алсын хаяг 62.141.99.183 -VPN төв Beeline

үйлчилгээний схем IPSEC

тохиргоо солилцох хүсэлт

config-exchange багцыг хүлээн авна

config-exchange багц илгээх

#

ipsec профайл ipsecprof

ike-peer ipsec

санал ipsec

#

интерфейс Tunnel0/0/0

ip хаяг 10.20.1.2 255.255.255.252 - Тунелийн хаяг

туннель-протокол ipsec

эх сурвалж GigabitEthernet0/0/1 - Интернэт хандалтын интерфейс

ipsec профайл ipsecprof

#

Beeline VPN баяжуулагчаар дамжуулан нэвтрэх боломжтой үйлчлүүлэгчийн хувийн сүлжээнд хүрэх маршрутыг статик байдлаар тохируулах боломжтой.ip route-static 192.168.0.0 255.255.255.0 Tunnel0/0/0

ip route-static 172.16.0.0 255.255.0.0 Tunnel0/0/0

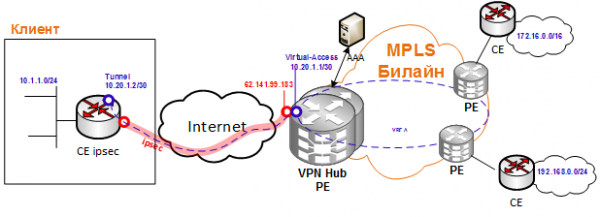

Үүссэн харилцааны диаграм нь иймэрхүү харагдаж байна.

Хэрэв үйлчлүүлэгчид үндсэн тохиргооны зарим жишээ байхгүй бол бид ихэвчлэн тэдгээрийг бүрдүүлэхэд тусалж, бусад хүмүүст ашиглах боломжтой болгодог.

CPE-г интернетэд холбох, VPN хонгилын хариу хэсэг болон VPN доторх дурын хост руу ping хийх л үлдлээ, тэгээд л бид холболт хийгдсэн гэж үзэж болно.

Дараагийн нийтлэлд бид Huawei CPE ашиглан энэ схемийг IPSec болон MultiSIM Redundancy-тэй хэрхэн хослуулсан талаар танд хэлэх болно: бид зөвхөн утастай интернет суваг төдийгүй 2 өөр SIM карт, CPE ашиглах боломжтой Huawei CPE-ээ үйлчлүүлэгчдэд зориулж суулгасан. IPSec- туннелийг утастай WAN эсвэл радиогоор (LTE#1/LTE#2) автоматаар сэргээн засварлаж, үүссэн үйлчилгээний алдааг тэсвэрлэх чадвар өндөр байна.

Энэхүү нийтлэлийг бэлтгэсэн RnD-ийн хамт олондоо (мөн үнэндээ эдгээр техникийн шийдлүүдийг зохиогчдод) онцгой талархал илэрхийлье!

Эх сурвалж: www.habr.com