Trace файлууд буюу Prefetch файлуудыг нэвтрүүлсэн. Windows XP-ийн үеэс хойш тэд дижитал криминалист болон компьютерын ослын хариу арга хэмжээний мэргэжилтнүүдэд хортой програм хангамж зэрэг програмын гүйцэтгэлийн ул мөрийг олоход нь тусалж ирсэн. Group-IB-ийн дижитал криминалист тэргүүлэх мэргэжилтэн Олег Скулкин Prefetch файлуудыг ашиглан юу олж болох, үүнийг хэрхэн хийхийг хэлж өгнө.

Prefetch файлууд нь лавлахад хадгалагддаг %SystemRoot%Prefetch програмуудыг эхлүүлэх үйл явцыг хурдасгахад үйлчилнэ. Хэрэв бид эдгээр файлуудын аль нэгийг нь харвал түүний нэр нь гүйцэтгэгдэх файлын нэр, түүнд хүрэх замаас найман тэмдэгттэй шалгах нийлбэр гэсэн хоёр хэсгээс бүрдэхийг харах болно.

Урьдчилан татаж авах файлууд нь шүүхийн практикт хэрэгтэй олон тооны мэдээллийг агуулдаг: гүйцэтгэгдэж буй файлын нэр, гүйцэтгэсэн тоо, гүйцэтгэгдэж буй файлын харилцсан файл, лавлахын жагсаалт, мэдээж цагийн тэмдэг. Криминалист шинжээчид програмыг анх ажиллуулсан огноог тодорхойлохын тулд тодорхой урьдчилсан татаж авах файлын үүсгэсэн огноог ихэвчлэн ашигладаг. Эдгээр файлууд нь мөн түүний хамгийн сүүлд гүйцэтгэсэн огноог хадгалдаг бөгөөд 26-р хувилбараас эхлэн (Windows 8.1) - сүүлийн долоон хөөргөлтийн цагийн тэмдэглэгээ.

Prefetch файлуудын аль нэгийг авч, Эрик Зиммерманы PECmd ашиглан түүнээс өгөгдлийг гаргаж аваад хэсэг бүрийг харцгаая. Үзүүлэхийн тулд би файлаас өгөгдлийг задлах болно CCLEANER64.EXE-DE05DBE1.pf.

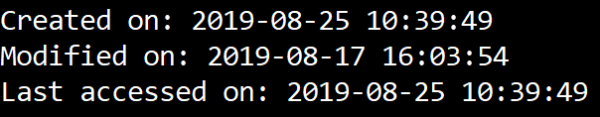

Ингээд дээрээс нь эхэлцгээе. Мэдээжийн хэрэг, бидэнд файл үүсгэх, өөрчлөх, хандах цагийн тэмдэг байдаг:

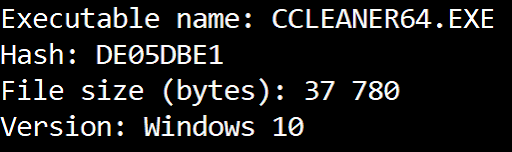

Тэдгээрийн араас гүйцэтгэгдэх файлын нэр, түүнд хүрэх замын хяналтын нийлбэр, гүйцэтгэгдэх файлын хэмжээ, Prefetch файлын хувилбар орно.

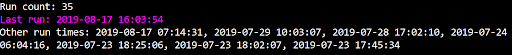

Бид харьцаж байгаа тул Windows 10, дараа нь бид хөөргөлтийн тоо, хамгийн сүүлд хөөргөсөн огноо, цаг, мөн өмнөх хөөргөлтийн огноог харуулсан долоон цагийн тэмдэг харах болно.

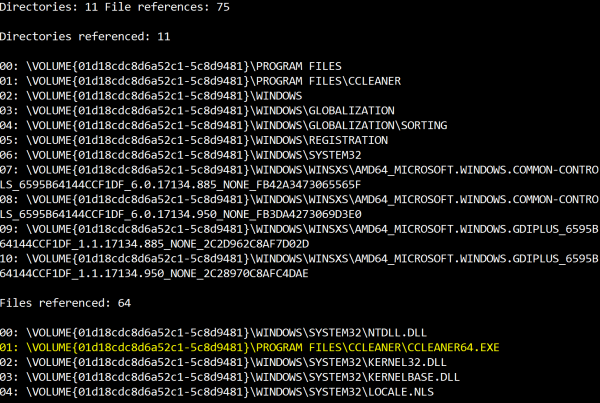

Дараа нь цувралын дугаар, үүсгэсэн огноо зэрэг эзлэхүүний талаарх мэдээлэл орно.

![]()

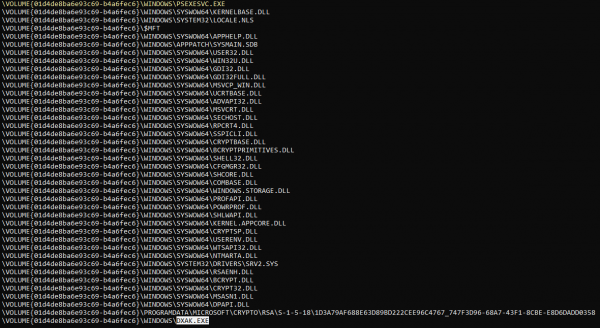

Хамгийн сүүлд гэхдээ хамгийн багаар бодоход гүйцэтгэгчтэй харилцаж байсан лавлах болон файлуудын жагсаалт:

Тиймээс, гүйцэтгэх файлын харилцаж байсан сангууд болон файлууд нь миний өнөөдөр анхаарлаа хандуулахыг хүсч буй зүйл юм. Энэ өгөгдөл нь дижитал криминалистик, компьютерийн ослын хариу арга хэмжээ, заналхийллийг урьдчилан сэргийлэх чиглэлээр мэргэшсэн мэргэжилтнүүдэд зөвхөн тодорхой файлыг гүйцэтгэсэн баримтыг тогтоох төдийгүй зарим тохиолдолд халдагчдын тодорхой тактик, арга барилыг сэргээх боломжийг олгодог. Өнөөдөр халдагчид өгөгдлийг бүрмөсөн устгах хэрэгслийг ихэвчлэн ашигладаг, тухайлбал SDelete, тиймээс тодорхой тактик, арга техникийг ашигласан ул мөрийг сэргээх чадвар нь орчин үеийн аливаа хамгаалагчдад зайлшгүй шаардлагатай байдаг - компьютерийн шүүх эмнэлгийн мэргэжилтэн, ослын хариу арга хэмжээ хариуцсан мэргэжилтэн, ThreatHunter мэргэжилтэн.

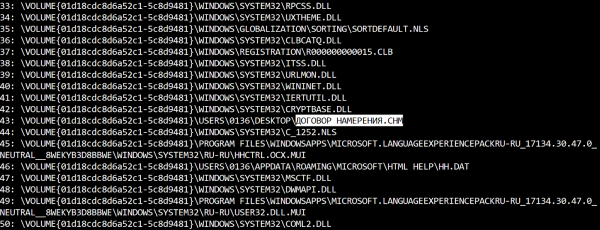

Анхны хандалтын тактик (TA0001) болон хамгийн алдартай техник болох Spearphishing Attachment (T1193)-аас эхэлцгээе. Зарим кибер гэмт хэргийн бүлэглэлүүд хөрөнгө оруулалтаа сонгохдоо нэлээд бүтээлч байдаг. Жишээлбэл, Silence бүлэг үүнд зориулж CHM (Microsoft Compiled HTML Help) форматтай файлуудыг ашигласан. Тиймээс бидний өмнө өөр нэг арга бий - Эмхэтгэсэн HTML файл (T1223). Ийм файлуудыг ашиглан эхлүүлдэг hh.exeТиймээс, хэрэв бид Prefetch файлаас өгөгдлийг гаргаж авбал хохирогч аль файлыг нээсэн болохыг олж мэдэх болно.

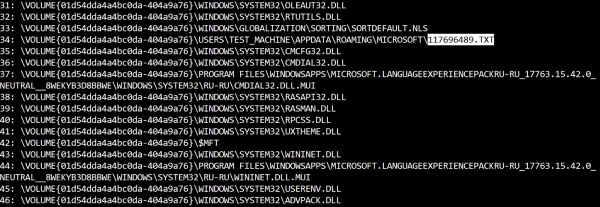

Бодит тохиолдлуудын жишээн дээр үргэлжлүүлэн ажиллаж, дараагийн Гүйцэтгэх тактик (TA0002) болон CSMTP техник (T1191) руу шилжье. Microsoft Connection Manager Profile Installer (CMSTP.exe)-ийг халдагчид хортой скрипт ажиллуулахад ашиглаж болно. Сайн жишээ бол Кобальт групп юм. Хэрэв бид Prefetch файлаас өгөгдлийг задлах юм бол cmstp.exe, дараа нь бид яг юу эхлүүлснийг дахин олж мэдэх боломжтой:

Өөр нэг алдартай техник бол Regsvr32 (T1117). Regsvr32.exe Мөн халдагчид эхлүүлэхийн тулд ихэвчлэн ашигладаг. Хэрэв бид Prefetch файлаас өгөгдлийг гаргаж авбал Кобальт бүлгийн өөр нэг жишээ энд байна regsvr32.exe, дараа нь бид юу эхлүүлснийг дахин харах болно:

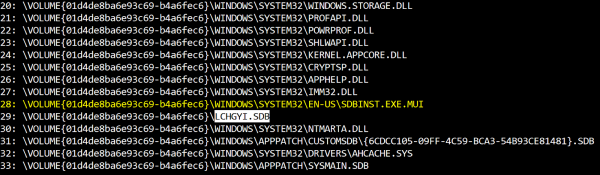

Дараагийн тактикууд нь Persistence (TA0003) болон Privilege Escalation (TA0004) бөгөөд Application Shimming (T1138) техник юм. Энэ техникийг Carbanak/FIN7 системд бэхлэхэд ашигласан. Ихэвчлэн програмын нийцтэй мэдээллийн сантай (.sdb) ажиллахад ашиглагддаг. sdbinst.exe. Тиймээс, энэхүү гүйцэтгэгдэх файлын Prefetch файл нь ийм мэдээллийн сангийн нэр, тэдгээрийн байршлыг олж мэдэхэд тусална.

Зураг дээр харж байгаагаар бид зөвхөн суулгахад ашигласан файлын нэрийг төдийгүй суулгасан мэдээллийн сангийн нэрийг агуулдаг.

Сүлжээний тархалтын (TA0008) хамгийн түгээмэл жишээнүүдийн нэг болох PsExec-ийг захиргааны хувьцааг (T1077) ашиглан авч үзье. PSEXECSVC нэртэй үйлчилгээ (мэдээж халдагчид параметрийг ашигласан бол өөр ямар ч нэрийг ашиглаж болно -r) нь зорилтот систем дээр үүсгэгдэх тул Prefetch файлаас өгөгдлийг задлах юм бол бид юу эхлүүлснийг харах болно:

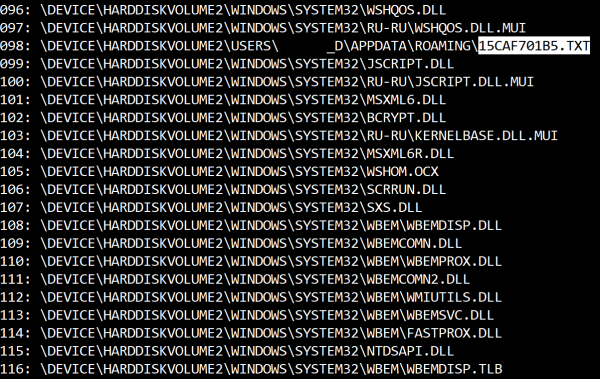

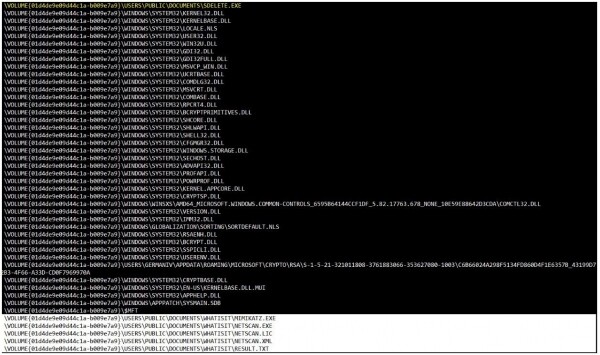

Би эхэлсэн газраа дуусгах байх - файлуудыг устгах (T1107). Өмнө дурьдсанчлан, олон халдагчид халдлагын амьдралын мөчлөгийн янз бүрийн үе шатанд файлуудыг бүрмөсөн устгахын тулд SDelete ашигладаг. Хэрэв бид Prefetch файлын өгөгдлийг харвал sdelete.exe, дараа нь бид яг юу устгасныг харах болно:

Мэдээжийн хэрэг, энэ нь Prefetch файлд дүн шинжилгээ хийх явцад илрүүлж болох аргуудын бүрэн жагсаалт биш боловч эдгээр файлууд нь зөвхөн хөөргөх ул мөрийг олоход тусалдаг төдийгүй халдагчийн тодорхой тактик, арга барилыг сэргээж чадна гэдгийг ойлгоход хангалттай байх болно. .

Эх сурвалж: www.habr.com