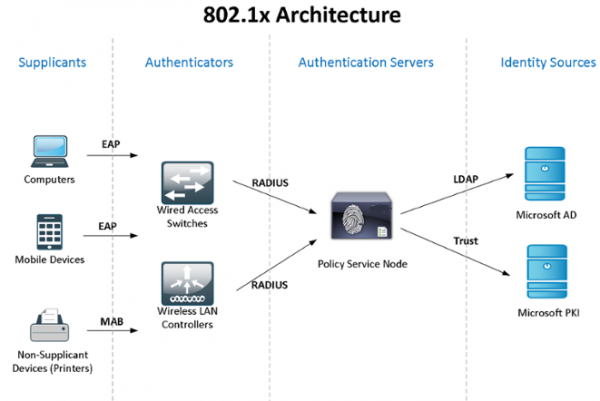

Ejja nikkunsidraw fil-prattika l-użu tal-Windows Active Directory + NPS (2 servers biex tiġi żgurata t-tolleranza tal-ħsarat) + standard 802.1x għall-kontroll tal-aċċess u l-awtentikazzjoni tal-utenti - kompjuters tad-dominju - apparati. Tista' tiffamiljarizza ruħek mat-teorija skont l-istandard fuq il-Wikipedija, fil-link:

Peress li l-"laboratorju" tiegħi huwa limitat fir-riżorsi, ir-rwoli tal-NPS u l-kontrollur tad-dominju huma kompatibbli, iżda nirrakkomanda li xorta tissepara servizzi kritiċi bħal dawn.

Ma nafx modi standard biex nissinkronizza l-konfigurazzjonijiet tal-NPS tal-Windows (politiki), għalhekk se nużaw skripts PowerShell imnedija mill-iskedar tal-kompiti (l-awtur huwa l-kollega preċedenti tiegħi). Għall-awtentikazzjoni tal-kompjuters tad-dominju u għal apparati li ma jistgħux 802.1x (telefowns, printers, eċċ.), il-politika tal-grupp se tiġi kkonfigurata u se jinħolqu gruppi ta 'sigurtà.

Fl-aħħar ta 'l-artikolu, ser ngħidlek dwar xi wħud mill-intricacies ta' xogħol ma '802.1x - kif tista' tuża swiċċijiet mhux immaniġġjati, ACLs dinamiċi, eċċ. Ser naqsam informazzjoni dwar il-"glitches" li nqabdu.. .

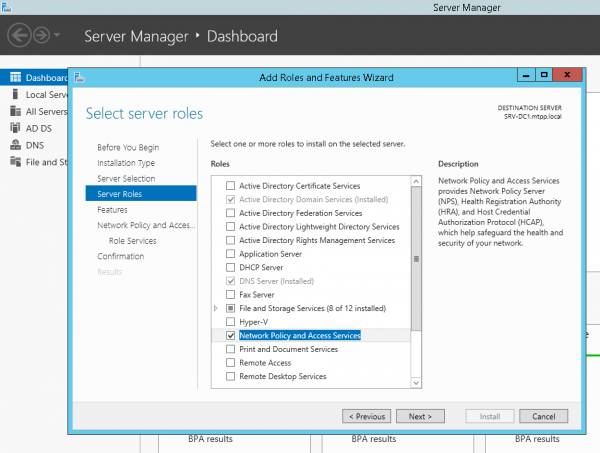

Nibdew bl-installazzjoni u l-konfigurazzjoni ta ' failover NPS fuq Windows Server 2012R2 (kollox huwa l-istess fl-2016): permezz Server Manager -> Żid Rwoli u Karatteristiċi Wizard, agħżel biss Server Politika tan-Netwerk.

jew billi tuża PowerShell:

Install-WindowsFeature NPAS -IncludeManagementToolsKjarifika żgħira - peress li għal EAP protett (PEAP) żgur ser ikollok bżonn ċertifikat li jikkonferma l-awtentiċità tas-server (bi drittijiet xierqa għall-użu), li se jkun fdat fuq il-kompjuters tal-klijenti, allura x'aktarx ikollok bżonn tinstalla r-rwol Awtorità taċ-Ċertifikazzjoni. Imma aħna se nassumu li CA diġà għandek installat...

Ejja nagħmlu l-istess fuq it-tieni server. Ejja noħolqu folder għall-iskrittura C:Scripts fuq iż-żewġ servers u folder tan-netwerk fuq it-tieni server SRV2NPS-config$

Ejja noħolqu script PowerShell fuq l-ewwel server C:ScriptsExport-NPS-config.ps1 bil-kontenut li ġej:

Export-NpsConfiguration -Path "SRV2NPS-config$NPS.xml"Wara dan, ejja kkonfiguraw il-kompitu fit-Task Sheduler: "Esportazzjoni-NpsConfiguration"

powershell -executionpolicy unrestricted -f "C:ScriptsExport-NPS-config.ps1" Mexxi għall-utenti kollha - Mexxi bl-ogħla drittijiet

Kuljum - Irrepeti l-kompitu kull 10 minuti. fi żmien 8 sigħat

Fuq l-NPS backup, ikkonfigura l-importazzjoni tal-konfigurazzjoni (politiki):

Ejja noħolqu script PowerShell:

echo Import-NpsConfiguration -Path "c:NPS-configNPS.xml" >> C:ScriptsImport-NPS-config.ps1u kompitu biex tesegwixxiha kull 10 minuti:

powershell -executionpolicy unrestricted -f "C:ScriptsImport-NPS-config.ps1" Mexxi għall-utenti kollha - Mexxi bl-ogħla drittijiet

Kuljum - Irrepeti l-kompitu kull 10 minuti. fi żmien 8 sigħat

Issa, biex tiċċekkja, ejja nżidu ma 'NPS fuq wieħed mis-servers(!) koppja ta' swiċċijiet fil-klijenti RADIUS (IP u Sigriet Kondiviżi), żewġ politiki ta 'talba għal konnessjoni: WIRED-Ikkonnettja (Kundizzjoni: “It-tip tal-port NAS huwa Ethernet”) u WiFi-Intrapriża (Kundizzjoni: "It-tip tal-port NAS huwa IEEE 802.11"), kif ukoll il-politika tan-netwerk Aċċess għall-Apparat tan-Netwerk Cisco (Amministraturi tan-Netwerk):

Условия:

Группы Windows - domainsg-network-admins

Ограничения:

Методы проверки подлинности - Проверка открытым текстом (PAP, SPAP)

Параметры:

Атрибуты RADIUS: Стандарт - Service-Type - Login

Зависящие от поставщика - Cisco-AV-Pair - Cisco - shell:priv-lvl=15Fuq in-naħa tal-iswiċċ, is-settings li ġejjin:

aaa new-model

aaa local authentication attempts max-fail 5

!

!

aaa group server radius NPS

server-private 192.168.38.151 auth-port 1812 acct-port 1813 key %shared_secret%

server-private 192.168.10.151 auth-port 1812 acct-port 1813 key %shared_secret%

!

aaa authentication login default group NPS local

aaa authentication dot1x default group NPS

aaa authorization console

aaa authorization exec default group NPS local if-authenticated

aaa authorization network default group NPS

!

aaa session-id common

!

identity profile default

!

dot1x system-auth-control

!

!

line vty 0 4

exec-timeout 5 0

transport input ssh

escape-character 99

line vty 5 15

exec-timeout 5 0

logging synchronous

transport input ssh

escape-character 99Wara l-konfigurazzjoni, wara 10 minuti, il-parametri tal-politika tal-klijenti kollha għandhom jidhru fuq l-NPS tal-backup u nkunu nistgħu nilloggjaw fis-swiċċijiet billi tuża kont ActiveDirectory, membru tal-grupp domainsg-network-admins (li ħloqna minn qabel).

Ejja ngħaddu għat-twaqqif ta 'Active Directory - oħloq politiki ta' grupp u password, oħloq il-gruppi meħtieġa.

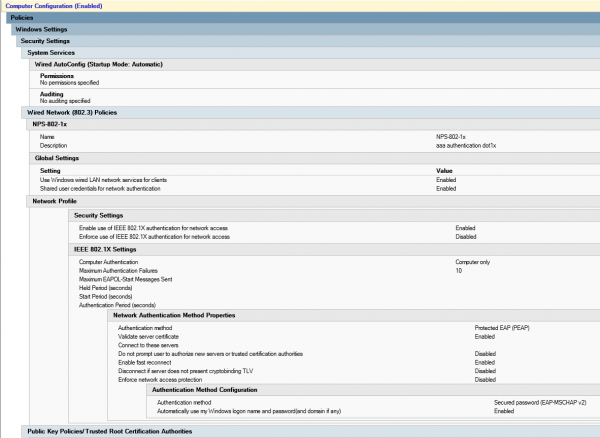

Politika tal-Grupp Kompjuters-8021x-Settings:

Computer Configuration (Enabled)

Policies

Windows Settings

Security Settings

System Services

Wired AutoConfig (Startup Mode: Automatic)

Wired Network (802.3) Policies

NPS-802-1x

Name NPS-802-1x

Description 802.1x

Global Settings

SETTING VALUE

Use Windows wired LAN network services for clients Enabled

Shared user credentials for network authentication Enabled

Network Profile

Security Settings

Enable use of IEEE 802.1X authentication for network access Enabled

Enforce use of IEEE 802.1X authentication for network access Disabled

IEEE 802.1X Settings

Computer Authentication Computer only

Maximum Authentication Failures 10

Maximum EAPOL-Start Messages Sent

Held Period (seconds)

Start Period (seconds)

Authentication Period (seconds)

Network Authentication Method Properties

Authentication method Protected EAP (PEAP)

Validate server certificate Enabled

Connect to these servers

Do not prompt user to authorize new servers or trusted certification authorities Disabled

Enable fast reconnect Enabled

Disconnect if server does not present cryptobinding TLV Disabled

Enforce network access protection Disabled

Authentication Method Configuration

Authentication method Secured password (EAP-MSCHAP v2)

Automatically use my Windows logon name and password(and domain if any) Enabled

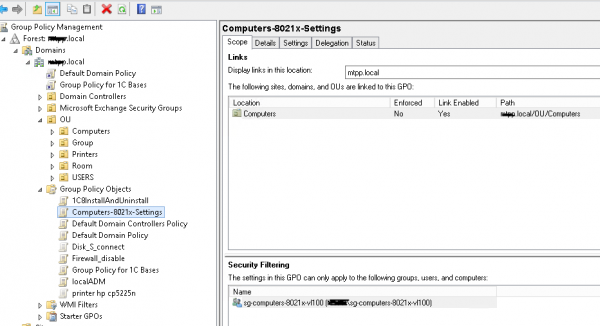

Ejja noħolqu grupp tas-sigurtà sg-kompjuters-8021x-vl100, fejn se nżidu kompjuters li rridu nqassmu lil vlan 100 u kkonfiguraw il-filtrazzjoni għall-politika tal-grupp maħluqa qabel għal dan il-grupp:

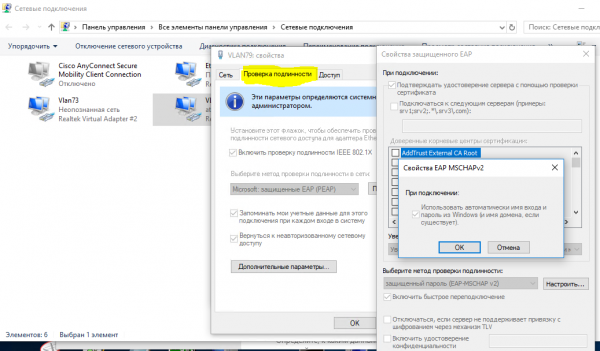

Tista’ tivverifika li l-politika ħadmet b’suċċess billi tiftaħ “Ċentru tan-Netwerk u l-Kondiviżjoni (Settings tan-Netwerk u tal-Internet) – Tibdel is-settings tal-adapter (Konfigurazzjoni tas-settings tal-adapter) – Proprjetajiet tal-Adapter”, fejn nistgħu naraw it-tab “Awtentikazzjoni”:

Meta tkun konvint li l-politika tiġi applikata b'suċċess, tista 'tipproċedi biex twaqqaf politika tan-netwerk fuq l-NPS u l-portijiet tal-iswiċċ tal-livell ta' aċċess.

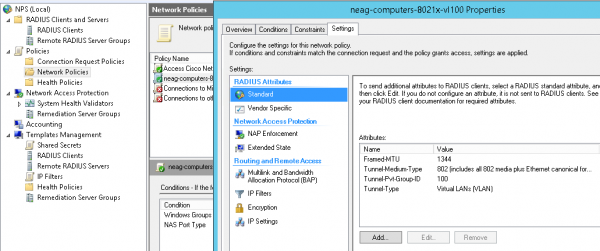

Ejja noħolqu politika tan-netwerk neag-kompjuters-8021x-vl100:

Conditions:

Windows Groups - sg-computers-8021x-vl100

NAS Port Type - Ethernet

Constraints:

Authentication Methods - Microsoft: Protected EAP (PEAP) - Unencrypted authentication (PAP, SPAP)

NAS Port Type - Ethernet

Settings:

Standard:

Framed-MTU 1344

TunnelMediumType 802 (includes all 802 media plus Ethernet canonical format)

TunnelPrivateGroupId 100

TunnelType Virtual LANs (VLAN)

Settings tipiċi għall-port tal-iswiċċ (jekk jogħġbok innota li t-tip ta 'awtentikazzjoni "multi-domain" huwa użat - Data & Voice, u hemm ukoll il-possibbiltà ta' awtentikazzjoni bl-indirizz mac. Matul il-"perjodu ta 'tranżizzjoni" jagħmel sens li tuża fil- parametri:

authentication event fail action authorize vlan 100

authentication event no-response action authorize vlan 100

Il-vlan id mhix waħda ta '"kwarantina", iżda l-istess waħda fejn il-kompjuter tal-utent għandu jmur wara li tidħol b'suċċess - sakemm inkunu ċerti li kollox qed jaħdem kif suppost. Dawn l-istess parametri jistgħu jintużaw f'xenarji oħra, pereżempju, meta swiċċ mhux immaniġġjat jiġi pplaggjat f'dan il-port u trid li l-apparati kollha konnessi miegħu li ma għaddewx mill-awtentikazzjoni jaqgħu f'ċertu vlan ("kwarantina").

jaqilbu l-issettjar tal-port fil-modalità multi-dominju 802.1x host-mode

default int range Gi1/0/39-41

int range Gi1/0/39-41

shu

des PC-IPhone_802.1x

switchport mode access

switchport nonegotiate

switchport voice vlan 55

switchport port-security maximum 2

authentication event fail action authorize vlan 100

authentication event no-response action authorize vlan 100

authentication host-mode multi-domain

authentication port-control auto

authentication violation restrict

mab

dot1x pae authenticator

dot1x timeout quiet-period 15

dot1x timeout tx-period 3

storm-control broadcast level pps 100

storm-control multicast level pps 110

no vtp

lldp receive

lldp transmit

spanning-tree portfast

no shu

exitTista' tiżgura li l-kompjuter u t-telefon tiegħek għaddew b'suċċess l-awtentikazzjoni bil-kmand:

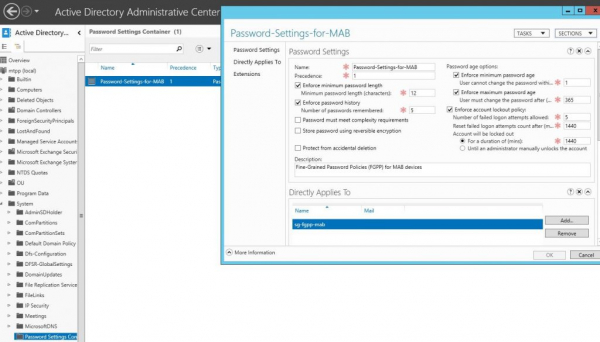

sh authentication sessions int Gi1/0/39 detIssa ejja noħolqu grupp (per eżempju, sg-fgpp-mab ) fl-Active Directory għat-telefowns u żid apparat wieħed miegħu għall-ittestjar (fil-każ tiegħi huwa Grandstream GXP2160 bl-indirizz mas 000b.82ba.a7b1 u resp. kont dominju 00b82baa7b1).

Għall-grupp maħluq, aħna se nbaxxu r-rekwiżiti tal-politika tal-password (bl-użu permezz taċ-Ċentru Amministrattiv ta’ Active Directory -> domain -> System -> Password Settings Container) bil-parametri li ġejjin Password-Settings-għal-MAB:

Għalhekk, aħna se jippermettu l-użu ta 'apparat mas indirizzi bħala passwords. Wara dan nistgħu noħolqu politika tan-netwerk għall-metodu 802.1x awtentikazzjoni mab, ejja nsejħulha neag-devices-8021x-voice. Il-parametri huma kif ġej:

- Tip ta 'Port NAS - Ethernet

- Windows Gruppi – sg-fgpp-mab

- Tipi EAP: Awtentikazzjoni mhux kriptata (PAP, SPAP)

- Attributi RADIUS – Speċifiċi tal-Bejjiegħ: Cisco – Cisco-AV-Pair – Valur tal-attribut: device-traffic-class=vuċi

Wara awtentikazzjoni b'suċċess (tinsiex tikkonfigura l-port tal-iswiċċ), ejja nħarsu lejn l-informazzjoni mill-port:

sh awtentikazzjoni se int Gi1/0/34

----------------------------------------

Interface: GigabitEthernet1/0/34

MAC Address: 000b.82ba.a7b1

IP Address: 172.29.31.89

User-Name: 000b82baa7b1

Status: Authz Success

Domain: VOICE

Oper host mode: multi-domain

Oper control dir: both

Authorized By: Authentication Server

Session timeout: N/A

Idle timeout: N/A

Common Session ID: 0000000000000EB2000B8C5E

Acct Session ID: 0x00000134

Handle: 0xCE000EB3

Runnable methods list:

Method State

dot1x Failed over

mab Authc SuccessIssa, kif imwiegħed, ejja nħarsu lejn ftit sitwazzjonijiet mhux kompletament ovvji. Pereżempju, għandna bżonn nikkonnettjaw kompjuters u tagħmir tal-utent permezz ta 'swiċċ (swiċċ) mhux immaniġġjat. F'dan il-każ, is-settings tal-port għaliha se jidhru bħal dan:

taqleb is-settings tal-port fil-modalità multi-auth 802.1x host-mode

interface GigabitEthernet1/0/1

description *SW – 802.1x – 8 mac*

shu

switchport mode access

switchport nonegotiate

switchport voice vlan 55

switchport port-security maximum 8 ! увеличиваем кол-во допустимых мас-адресов

authentication event fail action authorize vlan 100

authentication event no-response action authorize vlan 100

authentication host-mode multi-auth ! – режим аутентификации

authentication port-control auto

authentication violation restrict

mab

dot1x pae authenticator

dot1x timeout quiet-period 15

dot1x timeout tx-period 3

storm-control broadcast level pps 100

storm-control multicast level pps 110

no vtp

spanning-tree portfast

no shuPS aħna ndunat glitch stramba ħafna - jekk l-apparat kien imqabbad permezz ta 'tali swiċċ, u mbagħad ġie pplaggjat fi swiċċ immaniġġjat, allura MHUX se taħdem sakemm aħna reboot(!) is-swiċċ. Ma sibt l-ebda modi oħra biex issolvi din il-problema għadha.

Punt ieħor relatat mad-DHCP (jekk jintuża ip dhcp snooping) - mingħajr għażliet bħal dawn:

ip dhcp snooping vlan 1-100

no ip dhcp snooping information optionGħal xi raġuni ma nistax nikseb l-indirizz IP b'mod korrett... għalkemm din tista 'tkun karatteristika tas-server DHCP tagħna

U Mac OS & Linux (li għandhom appoġġ indiġenu 802.1x) jippruvaw jawtentikaw lill-utent, anki jekk l-awtentikazzjoni mill-indirizz Mac hija kkonfigurata.

Fil-parti li jmiss ta 'l-artikolu, se nħarsu lejn l-użu ta' 802.1x għal Wireless (skond il-grupp li għalih jappartjeni l-kont ta 'l-utent, aħna se "jarmi" fin-netwerk korrispondenti (vlan), għalkemm se jgħaqqdu ma ' l-istess SSID).

Sors: www.habr.com