F'dan l-artikolu, nixtieq nipprovdi struzzjonijiet pass pass dwar kif tista 'malajr tuża l-aktar skema skalabbli bħalissa. VPN Aċċess Remot aċċess ibbażat AnyConnect u Cisco ASA - Cluster tal-Ibbilanċjar tat-Tagħbija VPN.

Introduzzjoni: Bosta kumpaniji madwar id-dinja, fid-dawl tas-sitwazzjoni attwali bil-COVID-19, qed jagħmlu sforzi biex jittrasferixxu l-impjegati tagħhom għal xogħol mill-bogħod. Minħabba t-tranżizzjoni tal-massa għal xogħol remot, it-tagħbija fuq il-gateways VPN eżistenti tal-kumpaniji qed tiżdied b'mod kritiku u hija meħtieġa kapaċità mgħaġġla ħafna biex tiskalahom. Min-naħa l-oħra, ħafna kumpaniji huma sfurzati biex jaħkmu bil-għaġla l-kunċett ta 'xogħol mill-bogħod mill-bidu.

Biex tgħin lin-negozji jiksbu aċċess VPN konvenjenti, sigur u skalabbli għall-impjegati fl-iqsar żmien possibbli, Cisco qed tagħti liċenzja lill-klijent SSL VPN AnyConnect b'ħafna karatteristiċi għal sa 13-il ġimgħa. .

.

Ħejjejt gwida pass pass għal skjerament sempliċi ta 'VPN Load-Balancing Cluster bħala l-aktar teknoloġija VPN skalabbli.

L-eżempju hawn taħt se jkun pjuttost sempliċi f'termini tal-algoritmi ta' awtentikazzjoni u awtorizzazzjoni użati, iżda se jkun għażla tajba għal bidu ta' malajr (li bħalissa mhux biżżejjed għal ħafna) bil-possibbiltà ta' adattament fil-fond għall-bżonnijiet tiegħek waqt l-iskjerament proċess.

Informazzjoni fil-qosor: It-teknoloġija tal-Cluster tal-Ibbilanċjar tat-Tagħbija VPN mhijiex failover u mhux funzjoni ta 'raggruppament fis-sens nattiv tagħha, din it-teknoloġija tista' tgħaqqad mudelli ASA kompletament differenti (b'ċerti restrizzjonijiet) sabiex tibbilanċja l-konnessjonijiet VPN b'Aċċess Remot. M'hemm l-ebda sinkronizzazzjoni ta 'sessjonijiet u konfigurazzjonijiet bejn in-nodi ta' raggruppament bħal dan, iżda huwa possibbli li tgħabbi b'mod awtomatiku l-konnessjonijiet VPN tal-bilanċ u tiżgura t-tolleranza tal-ħsarat tal-konnessjonijiet VPN sakemm jibqa 'mill-inqas nodu attiv wieħed fil-cluster. It-tagħbija fil-cluster hija awtomatikament ibbilanċjata skont l-ammont ta 'xogħol tan-nodi bin-numru ta' sessjonijiet VPN.

Għal failover ta 'nodi speċifiċi tal-cluster (jekk meħtieġ), jista' jintuża filer, għalhekk il-konnessjoni attiva tiġi mmaniġġjata min-nodu Primarju tal-filer. Il-fileover mhix kundizzjoni meħtieġa biex tiġi żgurata t-tolleranza tal-ħsarat fi ħdan il-cluster Load-Balancing, il-cluster innifsu, f'każ ta 'falliment tan-node, se jittrasferixxi s-sessjoni tal-utent għal nodu ħaj ieħor, iżda mingħajr ma jsalva l-istatus tal-konnessjoni, li huwa preċiżament ipprovdut mill-filer. Għaldaqstant, huwa possibbli, jekk meħtieġ, li dawn iż-żewġ teknoloġiji jiġu kkombinati.

Cluster tal-Ibbilanċjar tat-Tagħbija VPN jista' jkun fih aktar minn żewġ nodi.

VPN Load-Balancing Cluster huwa appoġġjat fuq ASA 5512-X u aktar.

Peress li kull ASA fi ħdan il-cluster tal-Ibbilanċjar tat-Tagħbija VPN hija unità indipendenti f'termini ta 'settings, aħna nwettqu l-passi kollha tal-konfigurazzjoni individwalment fuq kull apparat individwali.

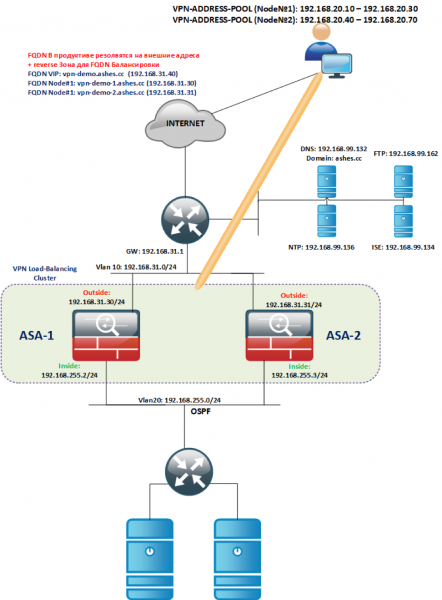

It-topoloġija loġika tal-eżempju mogħti:

Skjerament Primarju:

Aħna niskjeraw istanzi ASAv tal-mudelli li neħtieġu (ASAv5/10/30/50) mill-immaġni.

Aħna jassenjaw l-interfaces ĠEWWA / BARRA lill-istess VLANs (Barra fil-VLAN tagħha stess, ĠEWWA fiha stess, iżda ġeneralment fi ħdan il-cluster, ara t-topoloġija), huwa importanti li l-interfaces tal-istess tip ikunu fl-istess segment L2.

Liċenzji:

- Bħalissa l-installazzjoni ASAv mhux se jkollha l-ebda liċenzja u se tkun limitata għal 100kbps.

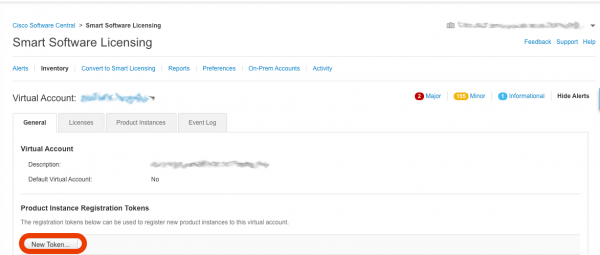

- Biex tinstalla liċenzja, trid tiġġenera token fl-Smart-Account tiegħek: -> Liċenzjar tas-Softwer Smart

- Fit-tieqa li tiftaħ, ikklikkja l-buttuna Token Ġdid

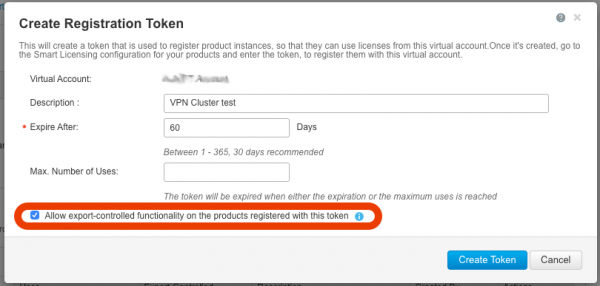

- Kun żgur li fit-tieqa li tiftaħ hemm qasam attiv u marka ta 'kontroll hija ċċekkjata Ippermetti funzjonalità kkontrollata mill-esportazzjoni… Mingħajr dan il-qasam attiv, ma tkunx tista' tuża l-funzjonijiet ta' kriptaġġ qawwi u, għaldaqstant, VPN. Jekk dan il-qasam mhuwiex attiv, jekk jogħġbok ikkuntattja lit-tim tal-kont tiegħek b'talba għall-attivazzjoni.

- Wara li tagħfas il-buttuna Oħloq Token, se jinħoloq token li se nużaw biex niksbu liċenzja għal ASAv, ikkopjaha:

- Irrepeti l-passi C,D,E għal kull ASAv skjerat.

- Biex tagħmilha aktar faċli li tikkopja t-token, ejja nħallu temporanjament it-telnet. Ejja kkonfiguraw kull ASA (l-eżempju hawn taħt juri s-settings fuq ASA-1). telnet ma jaħdimx ma 'barra, jekk verament għandek bżonnha, ibdel il-livell tas-sigurtà għal 100 għal barra, imbagħad erġa' lura.

! ciscoasa(config)# int gi0/0 ciscoasa(config)# nameif outside ciscoasa(config)# ip address 192.168.31.30 255.255.255.0 ciscoasa(config)# no shut ! ciscoasa(config)# int gi0/1 ciscoasa(config)# nameif inside ciscoasa(config)# ip address 192.168.255.2 255.255.255.0 ciscoasa(config)# no shut ! ciscoasa(config)# telnet 0 0 inside ciscoasa(config)# username admin password cisco priv 15 ciscoasa(config)# ena password cisco ciscoasa(config)# aaa authentication telnet console LOCAL ! ciscoasa(config)# route outside 0 0 192.168.31.1 ! ciscoasa(config)# wr !- Biex tirreġistra token fis-sħab tal-Smart-Account, trid tipprovdi aċċess għall-Internet għall-ASA, .

Fil-qosor, ASA hija meħtieġa:

- aċċess permezz ta' HTTPS għall-Internet;

- sinkronizzazzjoni tal-ħin (b'mod aktar korrett, permezz NTP);

- server DNS irreġistrat;

- Aħna telnet lill-ASA tagħna u nagħmlu settings biex nattivaw il-liċenzja permezz ta 'Smart-Account.

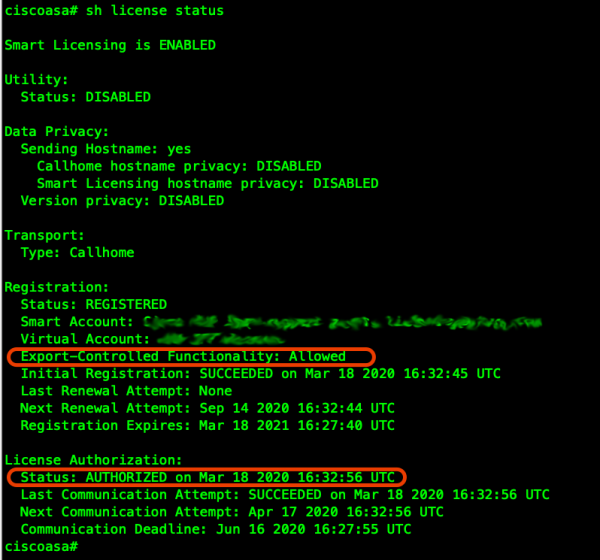

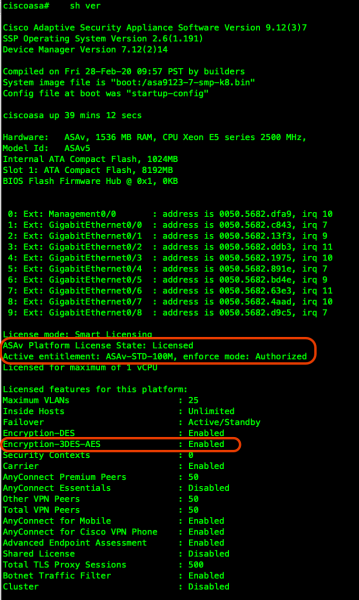

! ciscoasa(config)# clock set 19:21:00 Mar 18 2020 ciscoasa(config)# clock timezone MSK 3 ciscoasa(config)# ntp server 192.168.99.136 ! ciscoasa(config)# dns domain-lookup outside ciscoasa(config)# DNS server-group DefaultDNS ciscoasa(config-dns-server-group)# name-server 192.168.99.132 ! ! Проверим работу DNS: ! ciscoasa(config-dns-server-group)# ping ya.ru Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 87.250.250.242, timeout is 2 seconds: !!!!! ! ! Проверим синхронизацию NTP: ! ciscoasa(config)# show ntp associations address ref clock st when poll reach delay offset disp *~192.168.99.136 91.189.94.4 3 63 64 1 36.7 1.85 17.5 * master (synced), # master (unsynced), + selected, - candidate, ~ configured ! ! Установим конфигурацию нашей ASAv для Smart-Licensing (в соответствии с Вашим профилем, в моем случае 100М для примера) ! ciscoasa(config)# license smart ciscoasa(config-smart-lic)# feature tier standard ciscoasa(config-smart-lic)# throughput level 100M ! ! В случае необходимости можно настроить доступ в Интернет через прокси используйте следующий блок команд: !call-home ! http-proxy ip_address port port ! ! Далее мы вставляем скопированный из портала Smart-Account токен (<token>) и регистрируем лицензию ! ciscoasa(config)# end ciscoasa# license smart register idtoken <token>- Aħna niċċekkjaw li l-apparat irreġistra b'suċċess liċenzja u l-għażliet ta 'kodifikazzjoni huma disponibbli:

Stabbilixxi SSL-VPN bażiku fuq kull gateway

- Sussegwentement, ikkonfigura l-aċċess permezz ta' SSH u ASDM:

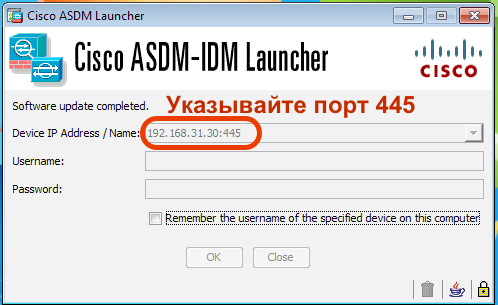

ciscoasa(config)# ssh ver 2 ciscoasa(config)# aaa authentication ssh console LOCAL ciscoasa(config)# aaa authentication http console LOCAL ciscoasa(config)# hostname vpn-demo-1 vpn-demo-1(config)# domain-name ashes.cc vpn-demo-1(config)# cry key gen rsa general-keys modulus 4096 vpn-demo-1(config)# ssh 0 0 inside vpn-demo-1(config)# http 0 0 inside ! ! Поднимем сервер HTTPS для ASDM на порту 445 чтобы не пересекаться с SSL-VPN порталом ! vpn-demo-1(config)# http server enable 445 !- Biex l-ASDM jaħdem, l-ewwel trid tniżżlu mill-websajt cisco.com, fil-każ tiegħi huwa l-fajl li ġej:

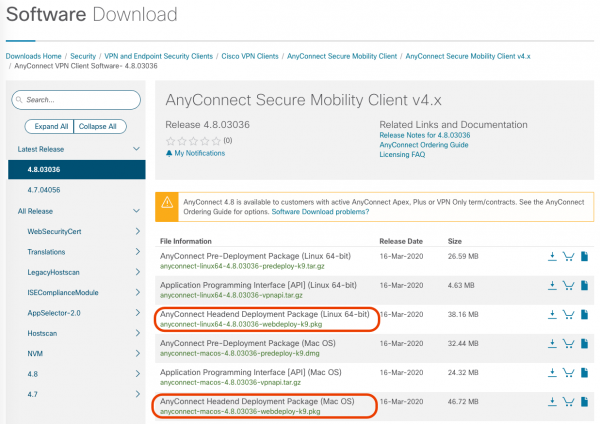

- Biex il-klijent AnyConnect jaħdem, għandek bżonn ittella' immaġni għal kull ASA għal kull OS desktop tal-klijent użat (ppjanat li juża Linux / Windows / MAC), ser ikollok bżonn fajl b' Pakkett ta' Skjerament ta' Headend Fit-titlu:

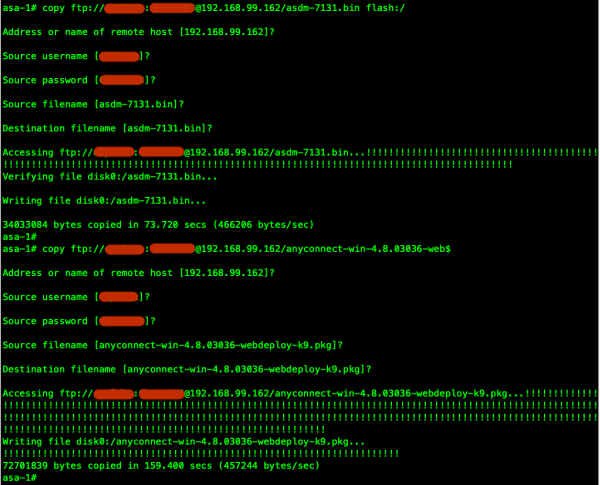

- Il-fajls imniżżla jistgħu jittellgħu, pereżempju, fuq server FTP u jittellgħu fuq kull ASA individwali:

- Aħna kkonfiguraw ċertifikat ASDM u Self-Signed għal SSL-VPN (huwa rakkomandat li tuża ċertifikat fdat fil-produzzjoni). Is-sett FQDN tal-Indirizz tal-Cluster Virtwali (vpn-demo.ashes.cc), kif ukoll kull FQDN assoċjat mal-indirizz estern ta 'kull node tal-cluster, għandhom isolvu fiż-żona DNS esterna għall-indirizz IP tal-interface BARRA (jew għall-indirizz immappjat jekk jintuża port forwarding udp/443 (DTLS) u tcp/443(TLS)). Informazzjoni dettaljata dwar ir-rekwiżiti għaċ-ċertifikat hija speċifikata fit-taqsima Verifika taċ-Ċertifikat dokumentazzjoni.

! vpn-demo-1(config)# crypto ca trustpoint SELF vpn-demo-1(config-ca-trustpoint)# enrollment self vpn-demo-1(config-ca-trustpoint)# fqdn vpn-demo.ashes.cc vpn-demo-1(config-ca-trustpoint)# subject-name cn=*.ashes.cc, ou=ashes-lab, o=ashes, c=ru vpn-demo-1(config-ca-trustpoint)# serial-number vpn-demo-1(config-ca-trustpoint)# crl configure vpn-demo-1(config-ca-crl)# cry ca enroll SELF % The fully-qualified domain name in the certificate will be: vpn-demo.ashes.cc Generate Self-Signed Certificate? [yes/no]: yes vpn-demo-1(config)# ! vpn-demo-1(config)# sh cry ca certificates Certificate Status: Available Certificate Serial Number: 4d43725e Certificate Usage: General Purpose Public Key Type: RSA (4096 bits) Signature Algorithm: SHA256 with RSA Encryption Issuer Name: serialNumber=9A439T02F95 hostname=vpn-demo.ashes.cc cn=*.ashes.cc ou=ashes-lab o=ashes c=ru Subject Name: serialNumber=9A439T02F95 hostname=vpn-demo.ashes.cc cn=*.ashes.cc ou=ashes-lab o=ashes c=ru Validity Date: start date: 00:16:17 MSK Mar 19 2020 end date: 00:16:17 MSK Mar 17 2030 Storage: config Associated Trustpoints: SELF CA Certificate Status: Available Certificate Serial Number: 0509 Certificate Usage: General Purpose Public Key Type: RSA (4096 bits) Signature Algorithm: SHA1 with RSA Encryption Issuer Name: cn=QuoVadis Root CA 2 o=QuoVadis Limited c=BM Subject Name: cn=QuoVadis Root CA 2 o=QuoVadis Limited c=BM Validity Date: start date: 21:27:00 MSK Nov 24 2006 end date: 21:23:33 MSK Nov 24 2031 Storage: config Associated Trustpoints: _SmartCallHome_ServerCA- Tinsiex tispeċifika l-port biex tivverifika li l-ASDM qed jaħdem, pereżempju:

- Ejja nwettqu s-settings bażiċi tal-mina:

- Ejja nagħmlu n-netwerk korporattiv disponibbli permezz tal-mina, u ħalli l-Internet imur direttament (mhux l-iktar metodu sikur jekk ma jkunx hemm protezzjonijiet fuq il-host li jgħaqqad, huwa possibbli li tippenetra minn host infettat u turi data korporattiva, għażla split-tunnel-politika tunnelall se jħalli t-traffiku kollu jospita fil-mina. Madankollu maqsuma-mina jagħmilha possibbli li tħoll il-portal VPN u ma tipproċessax it-traffiku tal-Internet ospitanti)

- Ejja noħorġu indirizzi mis-subnet 192.168.20.0/24 għal hosts fil-mina (pool minn 10 sa 30 indirizz (għal node #1)). Kull nodu tal-cluster VPN għandu jkollu l-grupp tiegħu stess.

- Aħna se nwettqu awtentikazzjoni bażika ma 'utent maħluq lokalment fuq l-ASA (Dan mhux rakkomandat, dan huwa l-eħfef metodu), huwa aħjar li tagħmel l-awtentikazzjoni permezz LDAP/RAJJU, jew aħjar, tie Awtentikazzjoni Multi-Fatturi (MFA), E.ż. Cisco DUO.

! vpn-demo-1(config)# ip local pool vpn-pool 192.168.20.10-192.168.20.30 mask 255.255.255.0 ! vpn-demo-1(config)# access-list split-tunnel standard permit 192.168.0.0 255.255.0.0 ! vpn-demo-1(config)# group-policy SSL-VPN-GROUP-POLICY internal vpn-demo-1(config)# group-policy SSL-VPN-GROUP-POLICY attributes vpn-demo-1(config-group-policy)# vpn-tunnel-protocol ssl-client vpn-demo-1(config-group-policy)# split-tunnel-policy tunnelspecified vpn-demo-1(config-group-policy)# split-tunnel-network-list value split-tunnel vpn-demo-1(config-group-policy)# dns-server value 192.168.99.132 vpn-demo-1(config-group-policy)# default-domain value ashes.cc vpn-demo-1(config)# tunnel-group DefaultWEBVPNGroup general-attributes vpn-demo-1(config-tunnel-general)# default-group-policy SSL-VPN-GROUP-POLICY vpn-demo-1(config-tunnel-general)# address-pool vpn-pool ! vpn-demo-1(config)# username dkazakov password cisco vpn-demo-1(config)# username dkazakov attributes vpn-demo-1(config-username)# service-type remote-access ! vpn-demo-1(config)# ssl trust-point SELF vpn-demo-1(config)# webvpn vpn-demo-1(config-webvpn)# enable outside vpn-demo-1(config-webvpn)# anyconnect image disk0:/anyconnect-win-4.8.03036-webdeploy-k9.pkg vpn-demo-1(config-webvpn)# anyconnect enable !- (FACULTATI): Fl-eżempju ta 'hawn fuq, użajna utent lokali fuq l-ITU biex jawtentikaw utenti remoti, li ovvjament, ħlief fil-laboratorju, huwa applikabbli ħażin. Se nagħti eżempju ta' kif naddatta malajr is-setting għall-awtentikazzjoni RADIUS server, pereżempju użat Magna tas-Servizzi tal-Identità ta' Cisco:

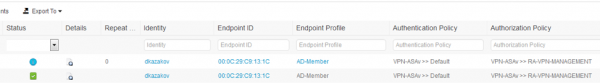

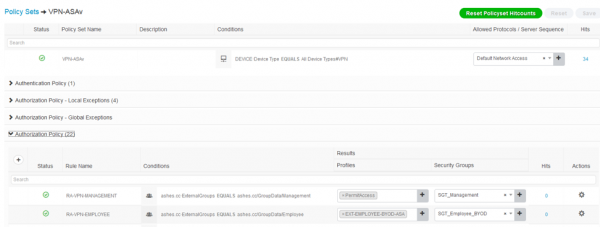

vpn-demo-1(config-aaa-server-group)# dynamic-authorization vpn-demo-1(config-aaa-server-group)# interim-accounting-update vpn-demo-1(config-aaa-server-group)# aaa-server RADIUS (outside) host 192.168.99.134 vpn-demo-1(config-aaa-server-host)# key cisco vpn-demo-1(config-aaa-server-host)# exit vpn-demo-1(config)# tunnel-group DefaultWEBVPNGroup general-attributes vpn-demo-1(config-tunnel-general)# authentication-server-group RADIUS !Din l-integrazzjoni għamlitha possibbli mhux biss li tiġi integrata malajr il-proċedura ta’ awtentikazzjoni mas-servizz tad-direttorju AD, iżda wkoll li ssir distinzjoni dwar jekk il-kompjuter konness jappartjenix lil AD, biex tifhem jekk dan l-apparat huwiex korporattiv jew personali, u biex jiġi evalwat l-istatus tal-apparat konness. .

- Ejja kkonfiguraw NAT Trasparenti sabiex it-traffiku bejn il-klijent u r-riżorsi tan-netwerk tan-netwerk korporattiv ma jitħarrabx:

vpn-demo-1(config-network-object)# subnet 192.168.20.0 255.255.255.0 ! vpn-demo-1(config)# nat (inside,outside) source static any any destination static vpn-users vpn-users no-proxy-arp- (FACULTATI): Sabiex nesponi lill-klijenti tagħna għall-Internet permezz tal-ASA (meta tuża tunnelall għażliet) billi tuża PAT, kif ukoll toħroġ mill-istess interface BARRA li minnha huma konnessi, trid tagħmel is-settings li ġejjin

vpn-demo-1(config-network-object)# nat (outside,outside) source dynamic vpn-users interface vpn-demo-1(config)# nat (inside,outside) source dynamic any interface vpn-demo-1(config)# same-security-traffic permit intra-interface !- Meta tuża raggruppament, huwa estremament importanti li n-netwerk intern ikun jista' jifhem liema ASA se rotta traffiku lura lill-utenti, għal dan għandek bżonn tqassam mill-ġdid ir-rotot / indirizzi 32 maħruġa lill-klijenti.

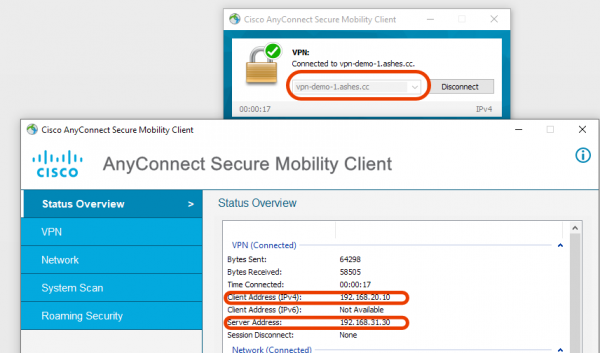

Bħalissa, għadna ma kkonfiguraniex il-cluster, iżda diġà għandna bieb VPN li jaħdmu li jistgħu jiġu konnessi individwalment permezz ta 'FQDN jew IP.

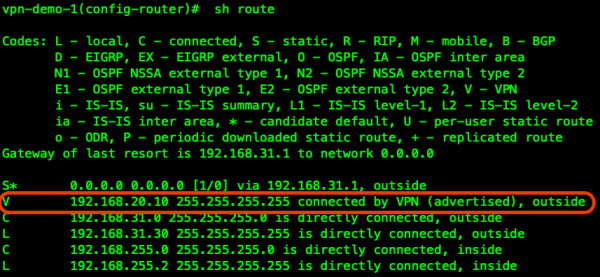

Naraw il-klijent konness fit-tabella tar-routing tal-ewwel ASA:

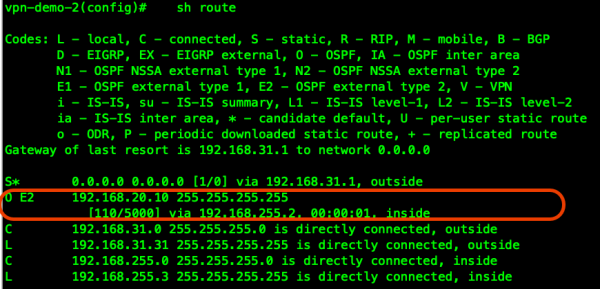

Sabiex il-cluster VPN kollu tagħna u n-netwerk korporattiv kollu jkunu jafu r-rotta lejn il-klijent tagħna, aħna se nqassmu mill-ġdid il-prefiss tal-klijent fi protokoll ta’ routing dinamiku, pereżempju OSPF:

! vpn-demo-1(config)# route-map RMAP-VPN-REDISTRIBUTE permit 1 vpn-demo-1(config-route-map)# match ip address VPN-REDISTRIBUTE ! vpn-demo-1(config)# router ospf 1 vpn-demo-1(config-router)# network 192.168.255.0 255.255.255.0 area 0 vpn-demo-1(config-router)# log-adj-changes vpn-demo-1(config-router)# redistribute static metric 5000 subnets route-map RMAP-VPN-REDISTRIBUTEIssa għandna rotta lejn il-klijent mit-tieni portal ASA-2 u l-utenti konnessi ma 'gateways VPN differenti fi ħdan il-cluster jistgħu, pereżempju, jikkomunikaw direttament permezz ta' softphone korporattiv, kif ukoll jirritornaw it-traffiku mir-riżorsi mitluba mill-utent. wasal għall-portal VPN mixtieq:

Ejja ngħaddu għall-konfigurazzjoni tal-cluster tal-Ibbilanċjar tat-Tagħbija.

L-indirizz 192.168.31.40 se jintuża bħala IP Virtwali (VIP - il-klijenti VPN kollha se jgħaqqdu inizjalment miegħu), minn dan l-indirizz il-grupp Master se jagħmel REDIRECT għal node ta 'cluster inqas mgħobbi. Tinsiex tikteb rekord DNS 'il quddiem u lura kemm għal kull indirizz estern / FQDN ta 'kull nodu tal-cluster, kif ukoll għal VIP.

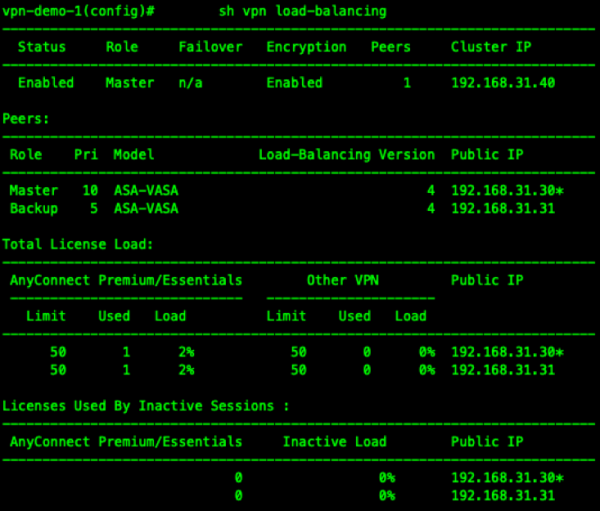

vpn-demo-1(config)# vpn load-balancing vpn-demo-1(config-load-balancing)# interface lbpublic outside vpn-demo-1(config-load-balancing)# interface lbprivate inside vpn-demo-1(config-load-balancing)# priority 10 vpn-demo-1(config-load-balancing)# cluster ip address 192.168.31.40 vpn-demo-1(config-load-balancing)# cluster port 4000 vpn-demo-1(config-load-balancing)# redirect-fqdn enable vpn-demo-1(config-load-balancing)# cluster key cisco vpn-demo-1(config-load-balancing)# cluster encryption vpn-demo-1(config-load-balancing)# cluster port 9023 vpn-demo-1(config-load-balancing)# participate vpn-demo-1(config-load-balancing)#- Aħna niċċekkjaw it-tħaddim tal-cluster b'żewġ klijenti konnessi:

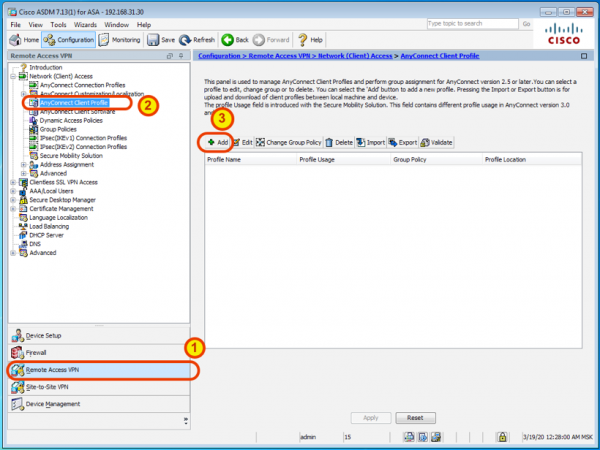

- Ejja nagħmlu l-esperjenza tal-klijent aktar konvenjenti bil-profil AnyConnect mgħobbi awtomatikament permezz tal-ASDM.

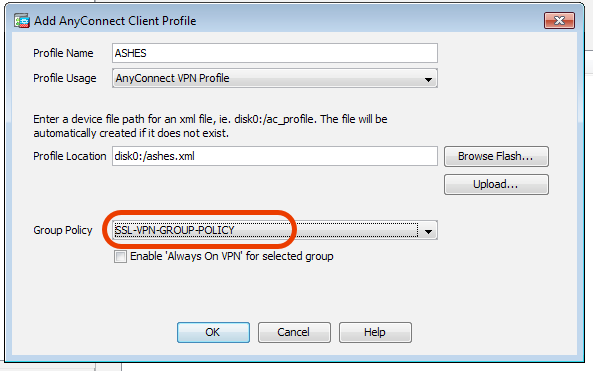

Aħna nsemmu l-profil b'mod konvenjenti u nassoċjaw il-politika tal-grupp tagħna miegħu:

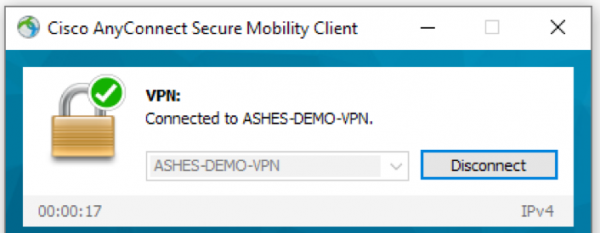

Wara l-konnessjoni li jmiss tal-klijent, dan il-profil jitniżżlu u jiġi installat awtomatikament fil-klijent AnyConnect, għalhekk jekk għandek bżonn tikkonnettja, agħżelha biss mil-lista:

Peress li ħloqna dan il-profil fuq ASA wieħed biss bl-użu tal-ASDM, tinsiex li tirrepeti l-passi fuq l-ASAs l-oħra fil-cluster.

Konklużjoni: Għalhekk, aħna skjerati malajr grupp ta 'diversi gateways VPN b'ibbilanċjar awtomatiku tat-tagħbija. Iż-żieda ta 'nodi ġodda mal-cluster hija faċli, bi skala orizzontali sempliċi billi jiġu skjerati magni virtwali ASAv ġodda jew bl-użu ta' ASAs tal-ħardwer. Il-klijent AnyConnect b'ħafna karatteristiċi jista 'jtejjeb ħafna konnessjoni remota sigura billi juża l- Pożizzjoni (stmi tal-istat), użat l-aktar b'mod effettiv flimkien mas-sistema ta 'kontroll ċentralizzat u kontabilità ta' aċċess Magna tas-Servizzi tal-Identità.

Sors: www.habr.com