informazzjoni dwar il-ġdid (CVE-2020-1968) fil-protokoll TLS, isem kodiċi

u li tippermetti, f'ċirkostanzi rari, li tiġi ddeterminata ċavetta primarja preliminari (pre-master), li tista 'tintuża biex tiġi dekriptata konnessjonijiet TLS, inkluż HTTPS, meta jiġi interċettat it-traffiku ta' transitu (MITM). Huwa nnutat li l-attakk huwa diffiċli ħafna għall-implimentazzjoni prattika u huwa aktar ta 'natura teoretika. Biex twettaq attakk, huma meħtieġa konfigurazzjoni speċifika tas-server TLS u l-abbiltà li jitkejjel b'mod preċiż ħafna l-ħin tal-ipproċessar tas-server.

Il-problema hija preżenti direttament fl-ispeċifikazzjoni TLS u taffettwa biss konnessjonijiet bl-użu ta 'ċifri bbażati fuq il-protokoll ta' skambju taċ-ċavetta DH (Diffie-Hellman, TLS_DH_*"). Biċ-ċifraturi ECDH il-problema ma sseħħx u jibqgħu siguri. Il-protokolli TLS biss sal-verżjoni 1.2 huma vulnerabbli; TLS 1.3 mhuwiex affettwat mill-problema. Il-vulnerabbiltà sseħħ f'implimentazzjonijiet TLS li jerġgħu jużaw iċ-ċavetta sigrieta DH f'konnessjonijiet TLS differenti (din l-imġieba sseħħ fuq madwar 4.4% tas-servers Alexa Top 1M).

F'OpenSSL 1.0.2e u rilaxxi preċedenti, iċ-ċavetta primarja DH terġa' tintuża fil-konnessjonijiet kollha tas-server sakemm l-għażla SSL_OP_SINGLE_DH_USE ma tkunx issettjata b'mod espliċitu. Minn OpenSSL 1.0.2f, iċ-ċavetta primarja DH terġa' tintuża biss meta jintużaw ċifraturi DH statiċi ("DH-*", eż. "DH-RSA-AES256-SHA"). Il-vulnerabbiltà ma tidhirx f'OpenSSL 1.1.1, peress li din il-fergħa ma tużax ċavetta primarja DH u ma tużax ċifraturi DH statiċi.

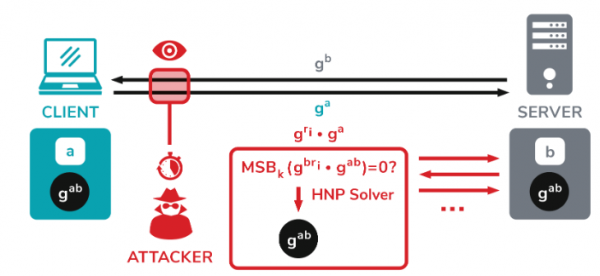

Meta tuża l-metodu ta 'skambju taċ-ċwievet DH, iż-żewġ naħat tal-konnessjoni jiġġeneraw ċwievet privati każwali (minn hawn 'il quddiem iċ-ċwievet "a" u ċ-ċavetta "b"), ibbażati fuq liema ċwievet pubbliċi (ga mod p u gb mod p) huma kkalkulati u mibgħuta. Wara li kull parti tirċievi ċ-ċwievet pubbliċi, tiġi kkalkulata ċavetta primarja komuni (gab mod p), li tintuża biex tiġġenera ċwievet tas-sessjoni. L-attakk Raccoon jippermettilek tiddetermina ċ-ċavetta primarja permezz ta 'analiżi tal-kanal tal-ġenb, ibbażata fuq il-fatt li l-ispeċifikazzjonijiet TLS sal-verżjoni 1.2 jeħtieġu li l-bytes nulli ewlenin kollha taċ-ċavetta primarja jintremew qabel il-kalkoli li jinvolvuha.

Inkluż iċ-ċavetta primarja maqtugħa hija mgħoddija lill-funzjoni tal-ġenerazzjoni taċ-ċavetta tas-sessjoni, li hija bbażata fuq funzjonijiet hash b'dewmien differenti meta tipproċessa data differenti. Il-kejl preċiż taż-żmien tal-operazzjonijiet ewlenin imwettqa mis-server jippermetti lill-attakkant jiddetermina ħjiel (oraklu) li jagħmilha possibbli li jiġi ġġudikat jekk iċ-ċavetta primarja tibda mill-bidu jew le. Pereżempju, attakkant jista’ jinterċetta ċ-ċavetta pubblika (ga) mibgħuta mill-klijent, jerġa’ jittrażmettiha lis-server u jiddetermina

jekk iċ-ċavetta primarja li tirriżultax tibda minn żero.

Minnha nnifisha, id-definizzjoni ta 'byte wieħed taċ-ċavetta ma tagħti xejn, iżda billi jinterċetta l-valur "ga" trażmess mill-klijent waqt in-negozjar tal-konnessjoni, l-attakkant jista' jiġġenera sett ta 'valuri oħra assoċjati ma' "ga" u jibgħathom lil is-server f'sessjonijiet ta' negozjar ta' konnessjoni separati. Billi jiġġenera u jibgħat valuri "gri*ga", attakkant jista', billi janalizza bidliet fid-dewmien fir-rispons tas-server, jiddetermina l-valuri li jwasslu biex jirċievi ċwievet primarji li jibdew minn żero. Wara li ddetermina tali valuri, l-attakkant jista 'joħloq sett ta' ekwazzjonijiet għal u kkalkula ċ-ċavetta primarja oriġinali.

Vulnerabbiltajiet OpenSSL livell baxx ta 'periklu, u l-iffissar tnaqqset biex iċaqlaq iċ-ċifri problematiċi "TLS_DH_*" fir-rilaxx 1.0.2w għall-kategorija ta' ċifraturi b'livell insuffiċjenti ta 'protezzjoni ("ċifraturi dgħajjef-ssl-"), li hija diżattivata awtomatikament . L-iżviluppaturi tal-Mozilla għamlu l-istess ħaġa, fil-librerija NSS użata f'Firefox, is-siti taċ-ċifra DH u DHE. Minn Firefox 78, iċ-ċifraturi problematiċi huma diżattivati. Chrome waqa 'l-appoġġ għal DH lura fl-2016. Il-libreriji BearSSL, BoringSSL, Botan, Mbed TLS u s2n mhumiex affettwati mill-problema minħabba li ma jappoġġawx ċifraturi DH jew varjanti statiċi ta' ċifraturi DH.

Problemi addizzjonali huma nnutati separatament () fil-munzell TLS ta 'apparati F5 BIG-IP, li jagħmlu l-attakk aktar realistiku. B'mod partikolari, ġew identifikati devjazzjonijiet fl-imġieba ta 'apparati fil-preżenza ta' byte żero fil-bidu taċ-ċavetta primarja, li jistgħu jintużaw minflok ma titkejjel il-latency eżatta tal-kalkoli.

Sors: opennet.ru