Steek uw hand op als u weet waar dit toe kan leiden! Oké, dit is allemaal interessant, maar als je het voorbeeld van 65 km/uur nader bekijkt, zul je een klein probleem opmerken. Mijn toestel zendt deze snelheid voortdurend uit omdat het op een bepaalde vaste frequentie werkt, maar wat als ik langs een school rij waar de snelheidslimiet geldt? Bovendien weten we nooit precies op welke frequentie de politieradar het signaal uitzendt.

Maar vrienden, ik moet zeggen dat we in interessante tijden leven. We leven in een toekomst waarin alle informatie van de wereld binnen handbereik is en we ermee kunnen doen wat we willen. Nieuwe autoradardetectoren, zoals de Valentine One en Escort 360, detecteren radarsignalen die zich ongeveer 2 tot 3 kilometer voor uw auto bevinden en geven via Bluetooth informatie op het scherm weer met welke frequentie de politieradar deze signalen uitzendt (applaus ).

Ik ga even pauzeren om mijn dank uit te spreken aan Tri Wolfe daar, omdat ze mij een zeer gunstige locatie hebben geboden om op een volledig legale en officiële manier een aantal tests uit te voeren.

(23:50) Het enige wat we dus hoeven te doen is een applicatie maken die ons de huidige snelheidslimiet vertelt, zoals een verkeers-API. De moderne generatie radardetectoren herkent perfect de frequentie van politieradargolven op een afstand van maximaal 2 km. Hieruit kunt u de huidige snelheidslimiet berekenen waarmee uw voertuig moet rijden en de frequentie van het signaal dat deze snelheid aangeeft.

Het enige dat we nodig hebben is een heel, heel kleine processor. Op de slide zie je de ESP 8266 microcontroller, deze is ruim voldoende. Het probleem is echter dat de SDR's, of softwaregedefinieerde radio's, die tegenwoordig beschikbaar zijn, niet in deze hoogfrequente of microgolfruimte werken, maar zijn ontworpen voor het laagfrequente spectrum. Maar als je de hardware serieus neemt, kun je het apparaat dat we nodig hebben voor ongeveer 700 dollar in elkaar zetten. Bovendien zal het grootste deel van dit bedrag bestaan uit de kosten voor het upgraden van SDR voor hoogfrequente transmissie.

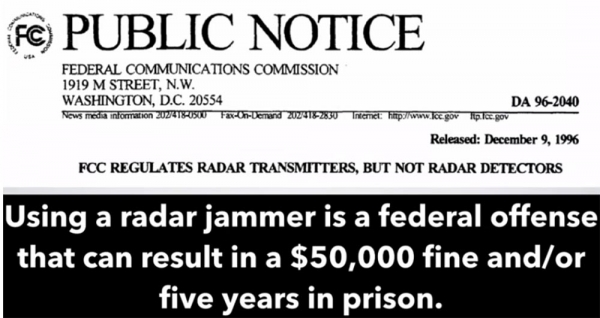

(25:10) De FCC wil echter niet dat je dit doet. Het gebruik van een apparaat om radar te verstoren is een misdaad die bestraft kan worden met een boete van $50 of vijf jaar gevangenisstraf, of beide. Radarstoorzenders zijn sinds 5 illegaal in de Verenigde Staten, waardoor iedereen die deze apparaten gebruikt of verkoopt een federale crimineel wordt.

De Federal Communications Commission neemt dit zo serieus dat u niet eens reclame voor deze apparaten mag maken of het gebruik ervan mag promoten. Als je dit apparaat van $700 goed bekijkt, zul je zien dat het echt niet zo goedkoop is. Maar omdat we weten hoe we een radarstoorzender moeten maken, maken we hem toegankelijk, zodat u de juiste beslissing kunt nemen: of u hem wel of niet gebruikt.

De FCC zal ons dus niet toestaan dit proces te versnellen. Laten we eens kijken welke effectieve en juridische tegenmaatregelen er voor ons beschikbaar zijn? Ze bestaan en worden vertegenwoordigd door publiekelijk beschikbare dingen. Als je niet de mogelijkheid hebt om moderne radio-elektronische radardetectoren te gebruiken, gebruik dan andere apparaten, hun keuze is gewoon enorm.

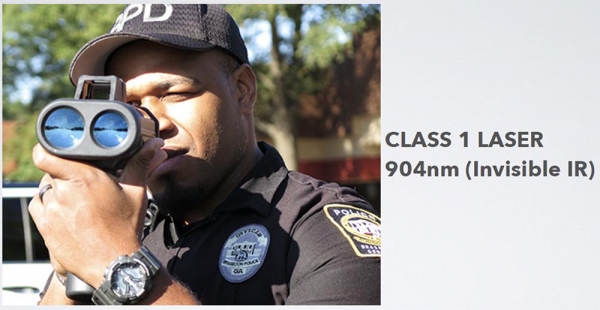

Moderne radardetectoren Uniden R3/R7, Escort Max360, Radenso Pro M of Valentine One w/BT vangen perfect elke radio-emissie op, al deze gereflecteerde en directe radiogolven, op een afstand van maximaal 2 km, maar zijn totaal niet in staat om een signaal te detecteren. laser. De meeste mensen zijn zich er echter van bewust dat politieagenten lasers gebruiken als snelheidsmeter. En hier hebben we een maas in de wet! Feit is dat de regulering van het gebruik van lichte apparaten, dat wil zeggen apparaten die licht uitstralen, namelijk lasers, niet eens binnen de bevoegdheid van de FCC valt – dat is het voorrecht van de FDA, de Food and Drug Administration. Dus laat er licht zijn!

Het blijkt dat deze laserkanonnen heel anders zijn dan hun radiofrequentie-neven. Ze gebruiken de zoeker om een specifiek doel te markeren. Als u naar de afbeelding kijkt, ziet u dat de draagbare laserradar twee lenzen heeft. De kleinere is een zenderlens die lichtgolven uitzendt, en de grotere lens wordt gebruikt om door het doel gereflecteerde golven te ontvangen. In een seconde zul je begrijpen waarom dit belangrijk is.

Wat ik echt leuk vind aan de laser, is dat de officier hem als een wapen moet hanteren. Dat wil zeggen, dit apparaat moet stabiel zijn en u in staat stellen het reflecterende oppervlak van uw auto te richten en te vinden om het signaal terug te ontvangen.

In feite zou de agent op de koplampen, de kentekenplaat of een ander glimmend of lichtgevend deel van uw auto moeten richten. Deze video laat zien wat een agent door de zoeker ziet wanneer hij een laserdetector op een auto richt met behulp van een verlicht dradenkruis.

Omdat lasers worden gereguleerd door de FDA, moeten deze apparaten lasers zijn van klasse 1. Dit is dezelfde klasse waartoe reguliere laserpointers behoren. Simpel gezegd is een laserdetector hetzelfde als een laserpointer. Ze moeten veilig zijn voor de ogen, dus hun kracht is vrij laag en de hoeveelheid straling die terugkomt op de politieradar is even klein.

Bovendien zijn deze apparaten dankzij de FDA-regelgeving beperkt in de frequentie van lichtgolven, waarbij gebruik wordt gemaakt van een infraroodlaser met een golflengte van 904 nanometer. Het is een onzichtbare laserstraal, maar wat nog opmerkelijker is, is dat het een straal met standaardgolflengte is.

Dit is de enige toegestane standaard, apparaten die dit ondersteunen hebben een laag stroomverbruik en jij en ik kunnen ze ook kopen.

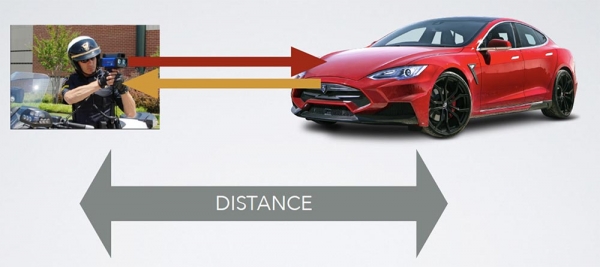

(29:40) Laten we onthouden wat de radar meet? Snelheid. Maar een laser meet geen snelheid, maar afstand. Nu laat ik je een heel belangrijke dia zien en geef je de tijd om deze verbazingwekkende formule op te schrijven: snelheid is gelijk aan afstand gedeeld door tijd. Het viel me op dat iemand zelfs een foto van deze dia maakte (gelach in het publiek).

Het punt is dat wanneer laserkanonnen afstanden meten, ze dit doen met een zeer hoge frequentie, doorgaans 100 tot 200 metingen per seconde. Dus terwijl de radardetector al is uitgeschakeld, blijft het lasergeweer uw snelheid meten.

Je ziet een dia waaruit blijkt dat op 2/3 van het grondgebied van ons land het gebruik van laserstoorzenders als volledig legaal wordt beschouwd - deze staten zijn groen gemarkeerd op de kaart. De gele kleur toont de staten waar het gebruik van deze apparaten illegaal is, en ik kan me gewoon niet voorstellen wat er in vredesnaam aan de hand is in Virginia, waar alles verboden is (gelach in het publiek).

(31:10) We hebben dus een paar opties. De eerste optie is om een auto met verborgen koplampen te gebruiken in de ‘show and hide’-modus. Niet erg effectief, maar wel grappig en het zal het voor de officier erg moeilijk maken om hem aan te vallen.

De tweede optie is om je eigen laserpistool te gebruiken! Om dit te kunnen doen moeten we weten hoe het werkt. Voordat we beginnen, zal ik je enkele timingvoorbeelden laten zien. De timings waar we het over zullen hebben, zijn niet van toepassing op alle bestaande laserradars, maar wel op de frequentie die ze gebruiken. Als je eenmaal begrijpt hoe ze werken, zul je ook begrijpen hoe je elk van de laserradars moet aanvallen, omdat het allemaal neerkomt op een kwestie van timing.

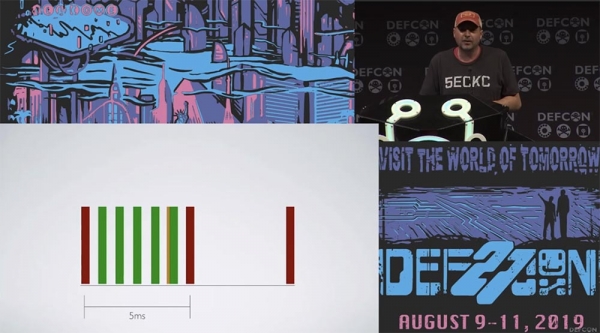

Bijzonder belangrijke parameters zijn dus de pulsbreedte, dat wil zeggen hoe lang de laser is ingeschakeld, en de cyclusperiode, dat wil zeggen hoe vaak deze ontsteekt. Deze dia toont de pulsbreedte: 1,2,3,4,5 - puls-puls-puls-puls-puls, dat is wat pulsbreedte is. En de cyclusperiode, dat wil zeggen het tijdsinterval tussen twee pulsen, is 5 ms.

Je zult het zo begrijpen, maar dit deel is erg belangrijk. Wanneer een laserpistool een reeks pulsen uitzendt, wat verwacht het dan als reactie? Welk fysiek kenmerk wil ze bereiken? Dat klopt, afstand! De impuls meet afstand. Dus als uw auto de eerste impuls geeft en terugkomt, betekent dit dan dat de agent uw snelheid heeft geregistreerd? Nee, hij kan alleen achterhalen hoe ver je van hem verwijderd bent. Hij kan de snelheid alleen berekenen door het gereflecteerde signaal van de tweede, derde en volgende pulsen te ontvangen. Je kunt zien hoe de tijdsintervallen tussen de uitgezonden puls en de ontvangen reflectie veranderen met de afstand: 1000 voet, 800 voet, 600 voet, 400 voet - hoe dichter de auto, hoe korter het tijdsinterval tussen de uitgezonden en gereflecteerde impulsen. Door deze parameters te wijzigen, kunt u de snelheid van uw auto berekenen. Daarom nemen ze zoveel metingen per seconde – 100 of zelfs 200 – om snel je snelheid te bepalen.

Laten we de afstand tussen individuele pulsen vergroten en over enkele tegenmaatregelen praten. Deze rode balken vertegenwoordigen dus de pulsen die door het laserpistool worden uitgezonden: puls-puls-puls. Slechts 3 pulsen. De oranje balken zijn de geretourneerde reflecties van elke puls. Tussen de twee uitgezonden pulsen hebben we een 5 ms breed “venster” waarin onze eigen gereflecteerde pulsen terugkeren. Wat meten we? Dat klopt, afstand! Wij meten de snelheid niet direct.

Dus als we onze impuls teruggeven voordat de echte, gereflecteerde impuls terugkeert, kunnen we de radar laten zien hoe ver we ervan verwijderd zijn. Wat ik je hierna zal laten zien, is de gebruikelijke brute force-methode.

Stel je voor dat je rondrijdt en precies weet op welke frequentie de laser je raakt: 1 milliseconde bij 904 nm. Het idee is dat we, door het gereflecteerde lasersignaal te vervangen door onze eigen signalen, de politie laten zien dat we ons op een bepaalde afstand van hen bevinden. Ik vertel de radar niet dat ik 97 miljoen mijl per uur rijd, nee, ik laat hem denken dat ik heel, heel dichtbij ben, ongeveer 100 meter verderop. Het eerste signaal zegt dat ik 100 meter verwijderd ben, dan komt er een tweede signaal naar toe, dat weer zegt dat ik 100 meter verwijderd ben, dan zegt het derde weer 100 voet, enz. Wat betekent het? Dat ik met nul snelheid beweeg!

Bij de meeste laserradars op de markt resulteert het gebruik van deze methode in een foutmelding. Een simpele brute kracht in de vorm van een millisecondepuls zorgt ervoor dat er een meetfoutmelding op het radarscherm verschijnt.

(35:10) Er zijn verschillende apparaten waarmee je tegenmaatregelen kunt nemen, daar zullen we het zo meteen over hebben. Sommige van de nieuwere laserpistolen kunnen herkennen dat ik één puls heb verzonden en er in ruil daarvoor vier heb ontvangen. Om interferentie tegen te gaan, gebruiken ze laserverschuiving, dat wil zeggen dat ze de breedte van de puls zullen veranderen, zodat de werkelijk gereflecteerde puls binnen het bereik valt dat niet beïnvloed door de dummy signalen. Maar ook wij kunnen ons hiertegen verzetten. Als we eenmaal begrijpen waar de uitgezonden puls wordt verschoven, dat wil zeggen, wat de waarde van de laserverschuiving is, kunnen we onze gereflecteerde pulsen ook daarheen verschuiven. Het interessante is dat we, als we de pulsbreedte en timing kennen, het laserpistool kunnen identificeren aan de hand van de tweede puls.

Nadat we de eerste impuls hebben ontvangen, gebruiken we onmiddellijk de brute force-methode, ontvangen we de tweede impuls en bepalen we nauwkeurig welk wapen op ons is gericht, waarna we er tegenmaatregelen tegen kunnen nemen. Ik zal je snel vertellen welke dat zijn.

De rode balken op de dia vertegenwoordigen de uitgezonden pulsen van de laserradar, de oranje zijn de reflecties van een bewegend obstakel, en de groene zijn de pulsen die we terugsturen naar deze radar.

Het enige wat we kunnen doen is de pulsen van onze eigen laser variëren. We hebben een tijdsbestek van vijf milliseconden om de geretourneerde pulsen te verzenden, en het eerste wat we moeten doen is het allereerste signaal retourneren dat we op 5 meter van de radar ontvangen. Nadat we de tweede impuls hebben ontvangen, bepalen we wat voor soort radar deze heeft verzonden en ontdekken we precies wie ons heeft aangevallen. We kunnen dan tegenmaatregelen nemen en melden dat we veel verder weg zijn, bijvoorbeeld op 600 meter afstand. Dat wil zeggen, in relatie tot de radar die ons heeft gedetecteerd, zullen we weggaan. Op deze manier kunnen we de meeste laserradarmodellen bestrijden. Commerciële laserstoorzenders doen hetzelfde. Er zijn een aantal van dergelijke apparaten op de markt die vrij kunnen worden gekocht en die dezelfde tegenmaatregelen implementeren. Houd er rekening mee dat deze apparaten beschikbaar zijn.

(37:20). Несколько лет назад я создал устройство под названием COTCHA. Это ESP 8266, основанный на принципе взлома по Wi-F и построенный на платформе Arduino. Это очень удачное решение, на основе которого можно создавать другие хакерские электронные устройства. Сейчас я хочу представить вам более серьезное устройство под названием NOTCHACOTCHA. Это лазерная «глушилка» на основе ESP 8266, использующая 12В питание, что позволяет легко установить ее в автомобиле. Это устройство использует режим брутфорс для светового излучения с длиной волны 940 нм, то есть выдает импульсы с частотой 1 мс. Оно соединяется со смартфоном с помощью модуля беспроводной связи и может использоваться совместно с Android-приложением. В некоторых штатах использование этой «глушилки» абсолютно законно.

Deze "jammer" kan 80% van de gebruikte laserradars aan, maar is niet in staat geavanceerde systemen als Dragon Eye tegen te gaan, dat de politie gebruikt als tegenmaatregel tegen bruut geweld.

Bovendien maken we deze stoorzenders open source, omdat er commerciële versies van dergelijke apparaten bestaan, en het voor ons niet moeilijk is om er reverse engineering op toe te passen. Dus het is legaal in sommige staten. Herinner je je de groene gebieden op de Amerikaanse kaart nog? Ik ben trouwens vergeten Colorado onder de ‘groene’ staten te rekenen, waar het gebruik van laserstoorzenders ook is toegestaan.

NOTCHACOTCHA werkt ook in de emulatiemodus van de laserradar, waardoor u andere stoorzenders, radardetectoren, enzovoort kunt testen. Ook ondersteunt dit toestel de MIRT-modus inclusief groen licht, maar dit is een heel slecht idee. Waarschijnlijk moet je dit toch niet doen (gelach in het publiek).

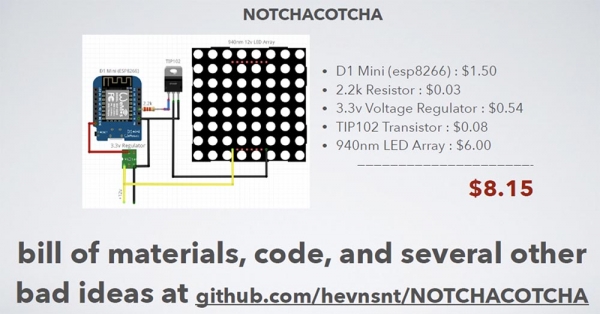

Ik zal je vertellen dat NOTCHACOTCHA vrijheid is, het is met zijn hulp dat we de controle kunnen overnemen over alle systemen die op ons gericht zijn. Ik zal snel praten over de materialen waaruit deze "jammer" is samengesteld. Dit is een ESP 8266 model D1 mini, die anderhalve dollar kost, een weerstand van 2,2 kOhm ter waarde van 3 cent, een 3,3 V-spanningsomvormer voor 54 cent, een TIP 102-transistor voor 8 cent en een LED-paneel voor het uitstralen van lichtstroom met een golflengte van 940 nm. Met $ 6 is dit het duurste onderdeel van het apparaat. Over het algemeen kost dit alles $ 8 (applaus van het publiek).

Je kunt de lijst met materialen, codes en verschillende andere “slechte” ideeën downloaden via de link , dit alles bevindt zich in het publieke domein. Ik wilde zo'n "jammer" hier brengen, ik heb er een, maar gisteren heb ik hem kapot gemaakt tijdens het repeteren van mijn optreden.

Roep vanuit het publiek: “Bill, jij bent slecht!”

Ik weet het. Dit ding is dus open source en de brute force-modus werkt prima. Ik heb dit gecontroleerd omdat ik in Kansas woon en het daar allemaal legaal is.

Ik wil dat je weet dat dit pas de eerste ronde is. Ik zal doorgaan met het ontwikkelen van de code en zou zeer dankbaar zijn voor hulp bij het creëren van een open-source laserstoorzender die kan concurreren met commerciële analogen. Heel erg bedankt jongens, we hebben een geweldige tijd gehad en ik waardeer het enorm!

Sommige advertenties 🙂

Bedankt dat je bij ons bent gebleven. Vind je onze artikelen leuk? Wil je meer interessante inhoud zien? Steun ons door een bestelling te plaatsen of door vrienden aan te bevelen, , een unieke analoog van servers op instapniveau, die door ons voor u is uitgevonden: (beschikbaar met RAID1 en RAID10, tot 24 cores en tot 40GB DDR4).

Dell R730xd 2x goedkoper in Equinix Tier IV datacenter in Amsterdam? Alleen hier in Nederland! Dell R420 - 2x E5-2430 2.2Ghz 6C 128GB DDR3 2x960GB SSD 1Gbps 100TB - vanaf $99! Lees over

Bron: www.habr.com