Velkommen til det tredje innlegget i Cisco ISE-serien. Lenker til alle artiklene i serien er gitt nedenfor:

I dette innlegget vil du dykke ned i gjestetilgang, samt en trinn-for-trinn-guide for å integrere Cisco ISE og FortiGate for å konfigurere FortiAP, et tilgangspunkt fra Fortinet (generelt, alle enheter som støtter RADIUS CoA — Endring av autorisasjon).

Vedlagt er våre artikler. .

NoteA: Check Point SMB-enheter støtter ikke RADIUS CoA.

herlig beskriver på engelsk hvordan du oppretter en gjestetilgang ved å bruke Cisco ISE på en Cisco WLC (Wireless Controller). La oss finne ut av det!

1. Introduksjon

Gjestetilgang (portal) lar deg gi tilgang til Internett eller til interne ressurser for gjester og brukere som du ikke ønsker å slippe inn i ditt lokale nettverk. Det er 3 forhåndsdefinerte typer gjesteportaler (gjesteportal):

Hotspot Gjesteportal - Tilgang til nettverket gis til gjester uten påloggingsdata. Vanligvis er brukere pålagt å godta selskapets "Bruk og personvernregler" før de får tilgang til nettverket.

Sponsored-Guest portal - tilgang til nettverket og påloggingsdata må gis av sponsoren - brukeren som er ansvarlig for å opprette gjestekontoer på Cisco ISE.

Selvregistrert gjesteportal – i dette tilfellet bruker gjestene eksisterende påloggingsdetaljer, eller oppretter en konto for seg selv med påloggingsdetaljer, men sponsorbekreftelse kreves for å få tilgang til nettverket.

Flere portaler kan distribueres på Cisco ISE samtidig. Som standard, i gjesteportalen, vil brukeren se Cisco-logoen og standard vanlige setninger. Alt dette kan tilpasses og til og med settes til å vise obligatoriske annonser før du får tilgang.

Oppsett for gjestetilgang kan deles inn i 4 hovedtrinn: FortiAP-oppsett, Cisco ISE- og FortiAP-tilkobling, opprettelse av gjesteportaler og oppsett av tilgangspolicy.

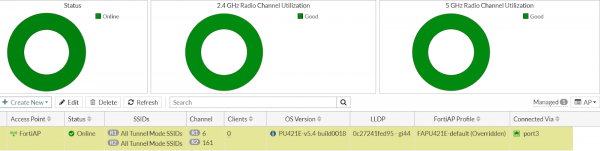

2. Konfigurere FortiAP på FortiGate

FortiGate er en tilgangspunktkontroller og alle innstillinger gjøres på den. FortiAP-tilgangspunkter støtter PoE, så når du har koblet det til nettverket via Ethernet, kan du starte konfigurasjonen.

1) På FortiGate, gå til fanen WiFi og bryterkontroller > Managed FortiAPs > Create New > Managed AP. Bruk tilgangspunktets unike serienummer, som er trykt på selve tilgangspunktet, og legg det til som et objekt. Eller den kan vise seg selv og deretter trykke Autorisere ved å bruke høyre museknapp.

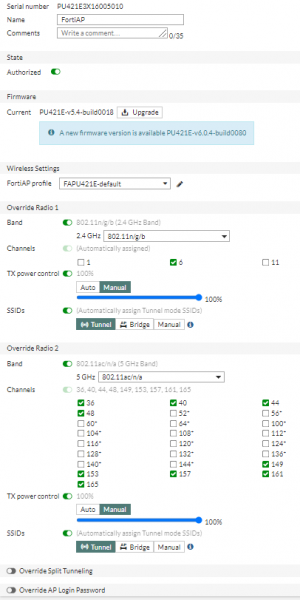

2) FortiAP-innstillinger kan være standard, for eksempel la være som på skjermbildet. Jeg anbefaler på det sterkeste å slå på 5 GHz-modus, fordi noen enheter ikke støtter 2.4 GHz.

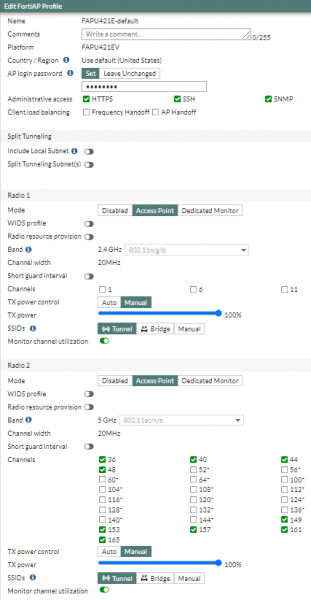

3) Så i fanen WiFi- og bryterkontroller > FortiAP-profiler > Opprett ny vi oppretter en innstillingsprofil for tilgangspunktet (versjon 802.11-protokoll, SSID-modus, kanalfrekvens og deres nummer).

Eksempel på FortiAP-innstillinger

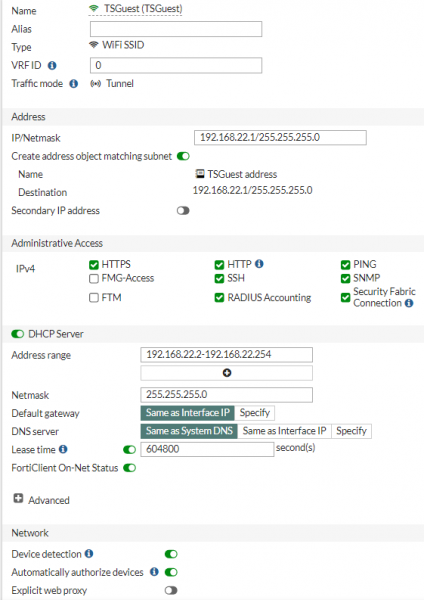

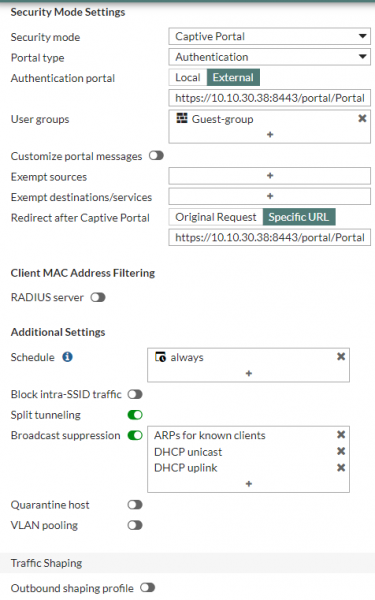

4) Neste trinn er å opprette en SSID. Gå til fanen WiFi og bryterkontroller > SSID-er > Opprett ny > SSID. Her fra det viktige skal konfigureres:

adresserom for gjeste-WLAN - IP/nettmaske

RADIUS Accounting og Secure Fabric Connection i feltet Administrativ tilgang

Alternativ for enhetsdeteksjon

SSID og Broadcast SSID alternativ

Innstillinger for sikkerhetsmodus > Captive Portal

Autentiseringsportal - Ekstern og sett inn en lenke til den opprettede gjesteportalen fra Cisco ISE fra trinn 20

Brukergruppe - Gjestegruppe - Ekstern - legg til RADIUS til Cisco ISE (s. 6 og utover)

Eksempel på SSID-innstilling

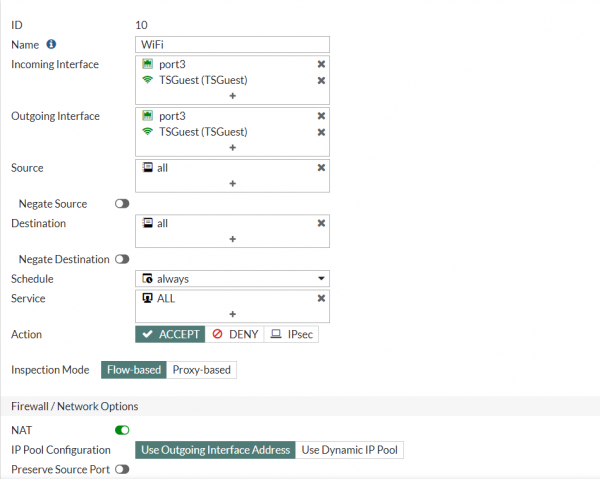

5) Da bør du lage regler i tilgangspolicyen på FortiGate. Gå til fanen Policy og objekter > Brannmurpolicy og lag en regel som dette:

3. RADIUS-innstilling

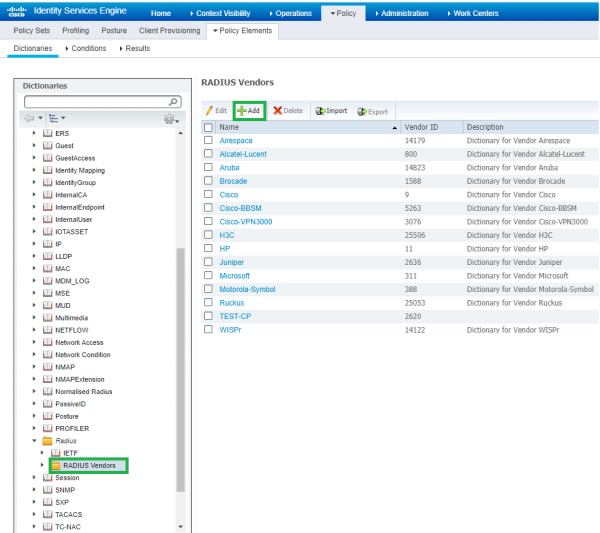

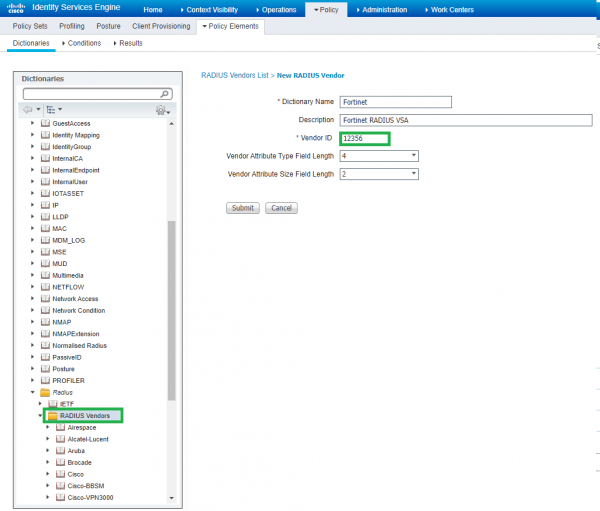

6) Gå til Cisco ISE-nettgrensesnittet til fanen Policy > Policyelementer > Ordbøker > System > Radius > RADIUS-leverandører > Legg til. I denne fanen vil vi legge til Fortinet RADIUS til listen over støttede protokoller, siden nesten hver leverandør har sine egne spesifikke attributter - VSA (Vendor-Specific Attributes).

Du finner en liste over Fortinet RADIUS-attributter . VSA-er kjennetegnes av deres unike leverandør-ID-nummer. Fortinet har denne IDen = 12356. Full VSA er publisert av IANA.

7) Angi navnet på ordboken, spesifiser Vendor ID (12356) og trykk Sende inn.

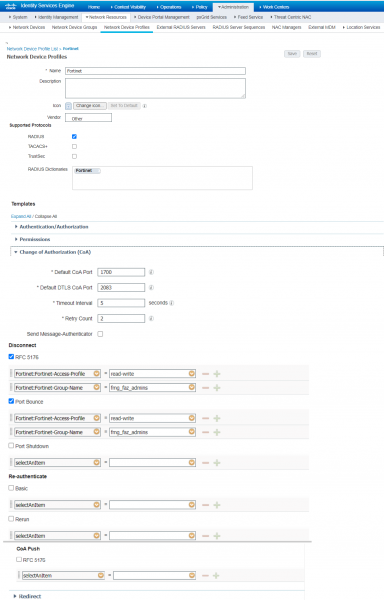

8) Etter at vi går til Administrasjon > Nettverksenhetsprofiler > Legg til og opprette en ny enhetsprofil. I feltet RADIUS Dictionaries velger du den tidligere opprettede Fortinet RADIUS-ordboken og velger CoA-metodene som skal brukes senere i ISE-policyen. Jeg valgte RFC 5176 og Port Bounce (avslutning/ingen avslutning nettverksgrensesnitt) og de tilsvarende VSA-ene:

Fortinet-Access-Profile=lese-skrive

Fortinet-gruppenavn = fmg_faz_admins

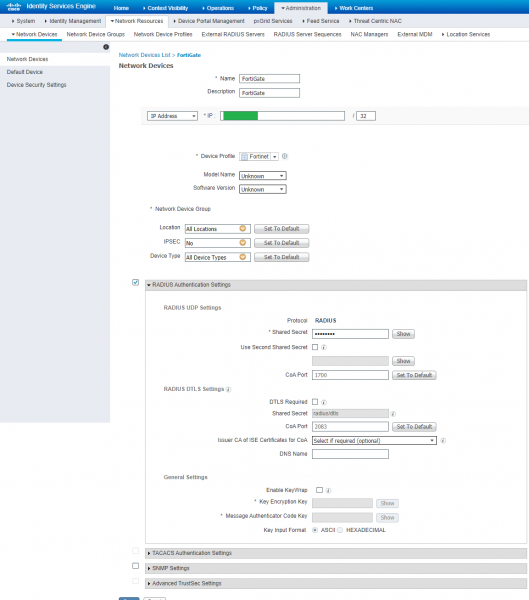

9) Deretter legger du til FortiGate for tilkobling med ISE. For å gjøre dette, gå til fanen Administrasjon > Nettverksressurser > Nettverksenhetsprofiler > Legg til. Felter som skal endres Navn, leverandør, RADIUS-ordbøker (IP-adressen brukes av FortiGate, ikke FortiAP).

Eksempel på konfigurering av RADIUS fra ISE-siden

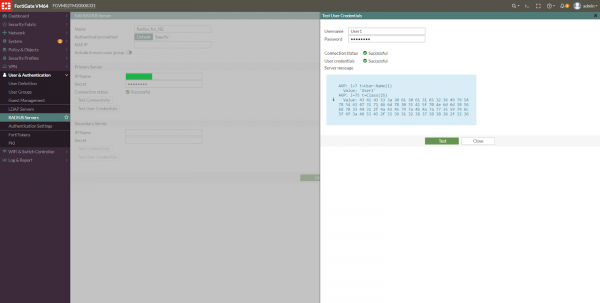

10) Etter det bør du konfigurere RADIUS på FortiGate-siden. Gå til FortiGate-nettgrensesnittet Bruker og autentisering > RADIUS-servere > Opprett ny. Spesifiser navnet, IP-adressen og Delt hemmelighet (passord) fra forrige avsnitt. Neste klikk Test brukerlegitimasjon og skriv inn legitimasjon som kan trekkes opp via RADIUS (for eksempel en lokal bruker på Cisco ISE).

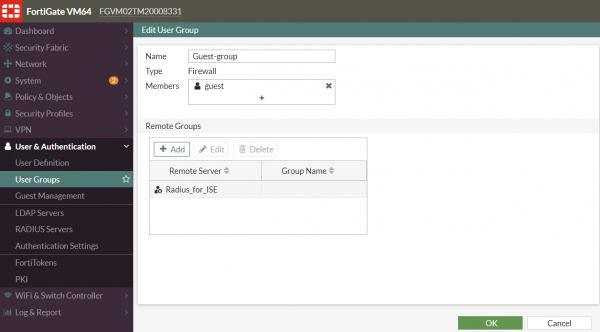

11) Legg til en RADIUS-server til gjestegruppen (hvis den ikke eksisterer) samt en ekstern brukerkilde.

12) Ikke glem å legge gjestegruppen til SSID-en vi opprettet tidligere i trinn 4.

4. Innstilling for brukerautentisering

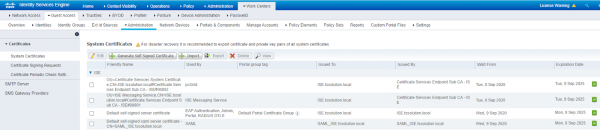

13) Eventuelt kan du importere et sertifikat til ISE-gjesteportalen eller opprette et selvsignert sertifikat i fanen Arbeidssentre > Gjestetilgang > Administrasjon > Sertifisering > Systemsertifikater.

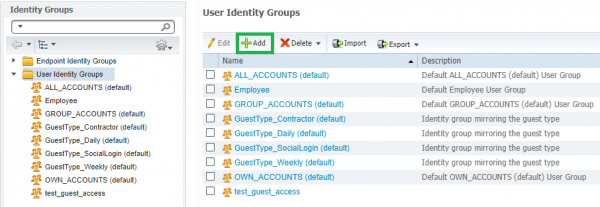

14) Etter i tab Arbeidssentre > Gjestetilgang > Identitetsgrupper > Brukeridentitetsgrupper > Legg til opprette en ny brukergruppe for gjestetilgang, eller bruk standard.

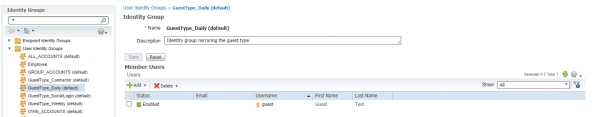

15) Videre i fanen Administrasjon > Identiteter opprette gjestebrukere og legge dem til gruppene fra forrige avsnitt. Hvis du vil bruke tredjepartskontoer, hopper du over dette trinnet.

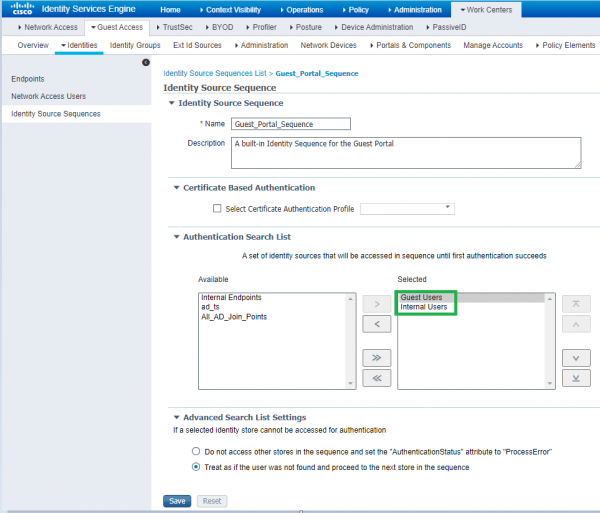

16) Etter at vi går til innstillingene Arbeidssentre > Gjestetilgang > Identiteter > Identitetskildesekvens > Gjesteportalsekvens — dette er standard autentiseringssekvens for gjestebrukere. Og i felten Søkeliste for autentisering velg brukerautentiseringsrekkefølgen.

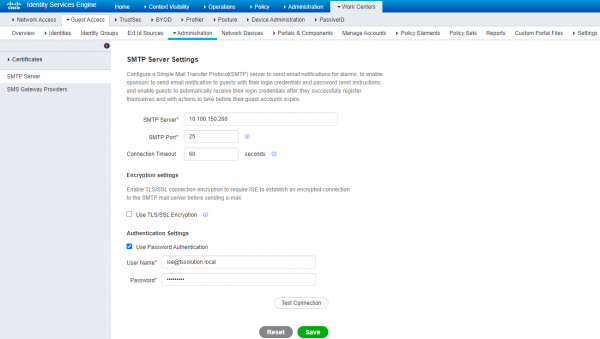

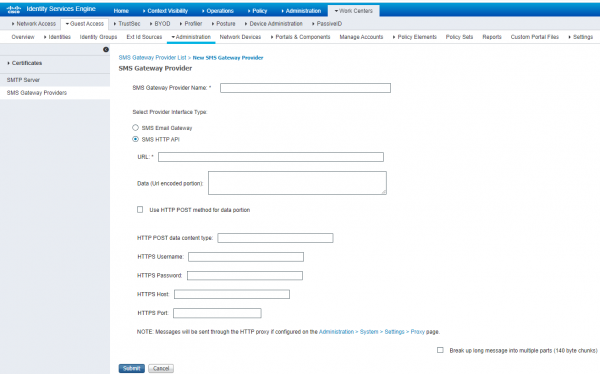

17) For å varsle gjester med et engangspassord kan du konfigurere SMS-leverandører eller en SMTP-server for dette formålet. Gå til fanen Arbeidssentre > Gjestetilgang > Administrasjon > SMTP-server eller SMS-gatewayleverandører for disse innstillingene. Når det gjelder en SMTP-server, må du opprette en konto for ISE og spesifisere dataene i denne fanen.

18) For SMS-varsler, bruk den aktuelle fanen. ISE har forhåndsinstallerte profiler av populære SMS-leverandører, men det er bedre å lage dine egne. Bruk disse profilene som et eksempel på innstilling SMS e-postgatewayy eller SMS HTTP API.

Et eksempel på å sette opp en SMTP-server og en SMS-gateway for et engangspassord

5. Sette opp gjesteportalen

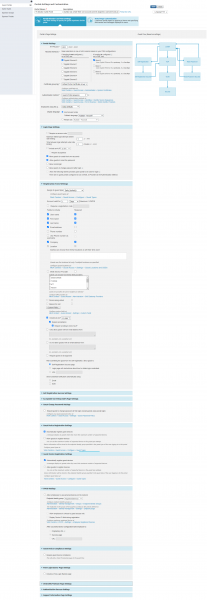

19) Som nevnt innledningsvis er det 3 typer forhåndsinstallerte gjesteportaler: Hotspot, Sponsored, Self-Registered. Jeg foreslår at du velger det tredje alternativet, da det er det vanligste. Uansett er innstillingene stort sett identiske. Så la oss gå til fanen. Arbeidssentre > Gjestetilgang > Portaler og komponenter > Gjesteportaler > Selvregistrert gjesteportal (standard).

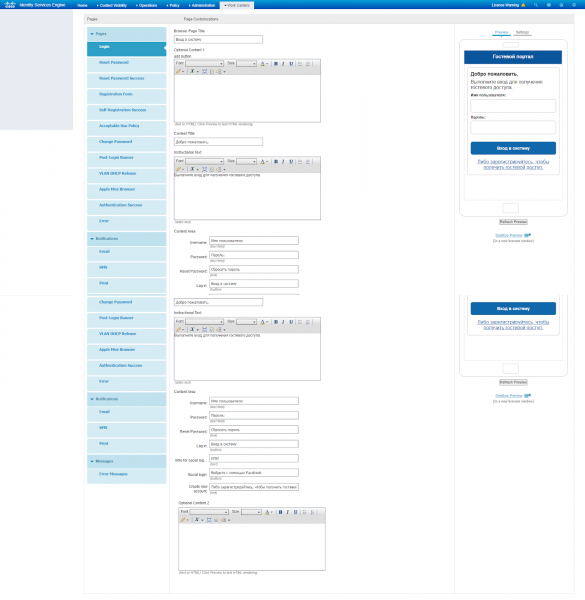

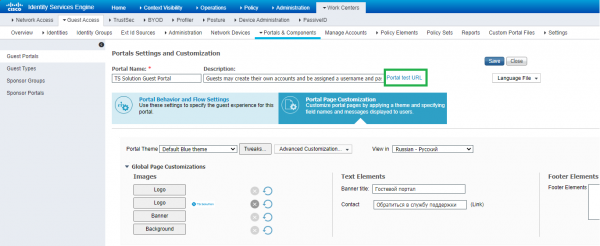

20) Velg deretter i kategorien Tilpasning av portalside "Se på russisk - russisk", slik at portalen vises på russisk. Du kan endre teksten til en hvilken som helst fane, legge til logoen din og mer. Til høyre i hjørnet er en forhåndsvisning av gjesteportalen for bedre visning.

Eksempel på konfigurering av gjesteportal med egenregistrering

21) Klikk på en setning Nettadresse for portaltest og kopier portal-URLen til SSID-en på FortiGate i trinn 4. Eksempel-URL

For å vise domenet ditt må du laste opp sertifikatet til gjesteportalen, se trinn 13.

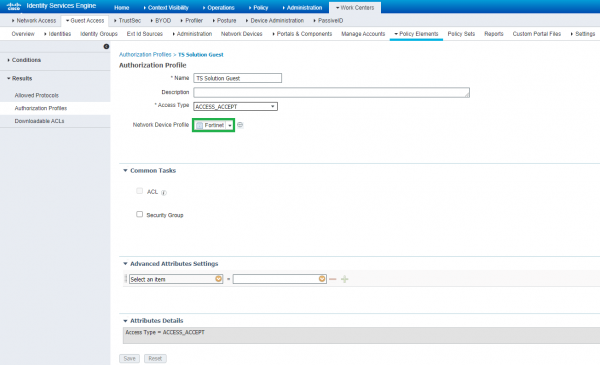

22) Gå til fanen Arbeidssentre > Gjestetilgang > Policyelementer > Resultater > Autorisasjonsprofiler > Legg til for å opprette en autorisasjonsprofil under den tidligere opprettede Nettverksenhetsprofil.

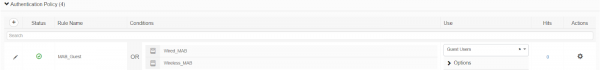

23) I en fane Arbeidssentre > Gjestetilgang > Policysett redigere tilgangspolicyen for WiFi-brukere.

![]()

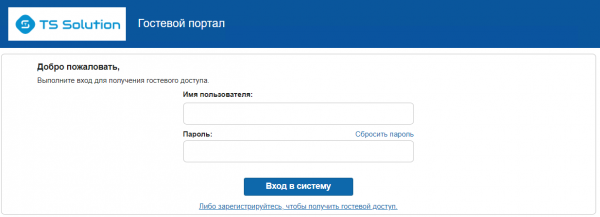

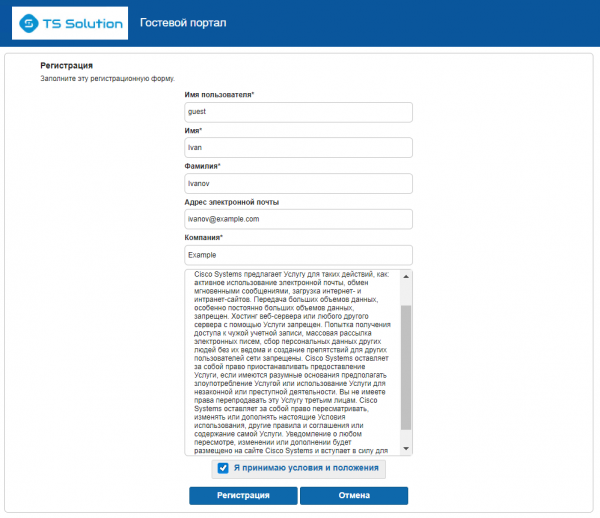

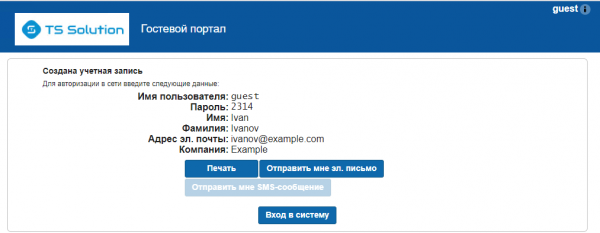

24) La oss prøve å koble til gjestens SSID. Den omdirigerer meg umiddelbart til påloggingssiden. Her kan du logge inn med gjestekontoen som er opprettet lokalt på ISE, eller registrere deg som gjestebruker.

25) Hvis du har valgt selvregistrering, kan engangspåloggingsdata sendes via post, SMS eller skrives ut.

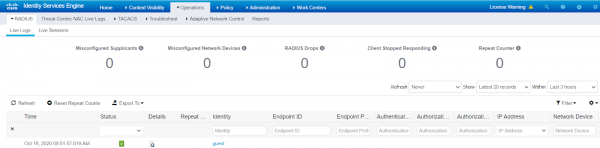

26) I kategorien RADIUS > Live Logger på Cisco ISE vil du se de tilsvarende påloggingsloggene.

6. Konklusjon

I denne lange artikkelen har vi vellykket konfigurert gjestetilgang på Cisco ISE, der FortiGate fungerer som tilgangspunktkontroller, og FortiAP fungerer som tilgangspunkt. Det viste seg en slags ikke-triviell integrasjon, som nok en gang beviser den utbredte bruken av ISE.

For å teste Cisco ISE, kontakt og følg også med på våre kanaler (, , , , ).

Kilde: www.habr.com