I denne artikkelen ønsker vi å vise hvordan det å jobbe med Microsoft Teams ser ut fra synspunktet til brukere, IT-administratorer og ansatte i informasjonssikkerhet.

Først, la oss være tydelige på hvordan Teams er forskjellig fra de fleste andre Microsoft-produkter i deres Office 365 (O365 for kort) tilbud.

Teams er kun en klient og har ikke sin egen skyapplikasjon. Og den er vert for dataene den administrerer på tvers av ulike O365-applikasjoner.

Vi viser deg hva som skjer "under panseret" når brukere jobber i Teams, SharePoint Online (heretter kalt SPO) og OneDrive.

Hvis du ønsker å gå videre til den praktiske delen av å sikre sikkerhet ved hjelp av Microsoft-verktøy (1 time av den totale kurstiden), anbefaler vi sterkt å lytte til vårt Office 365 Sharing Audit-kurs, tilgjengelig Dette kurset dekker også delingsinnstillinger i O365, som kun kan endres gjennom PowerShell.

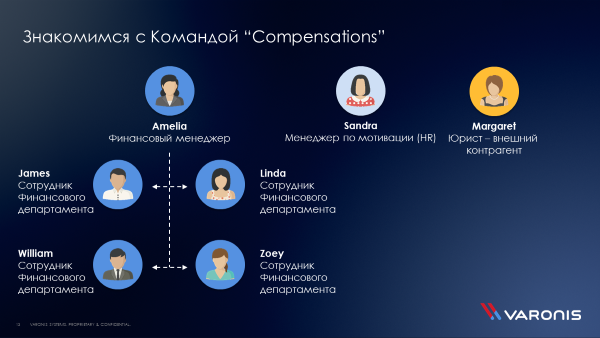

Møt Acme Co. Interne prosjektteam.

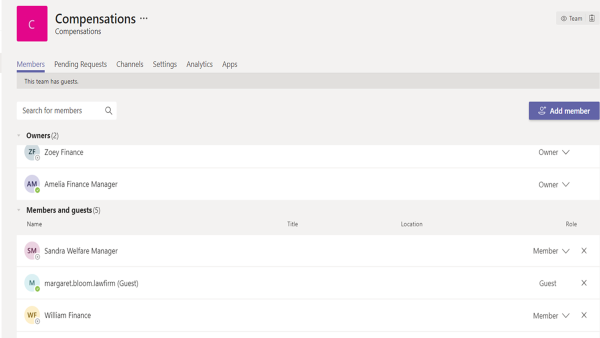

Dette er hvordan dette teamet ser ut i Teams, etter at det er opprettet og den riktige tilgangen er gitt medlemmene av eieren av dette teamet, Amelia:

Teamet begynner å jobbe

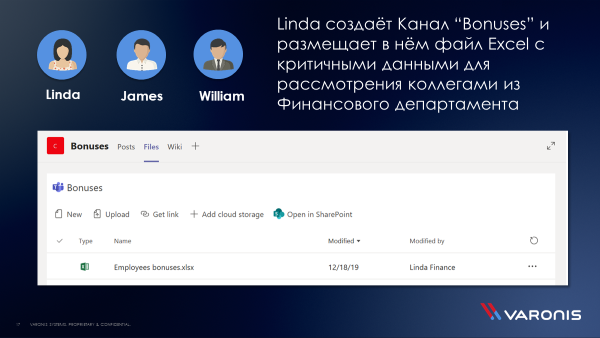

Linda antyder at filen med bonusbetalingsplanen plassert i kanalen hun opprettet bare vil bli åpnet av James og William, som de diskuterte den med.

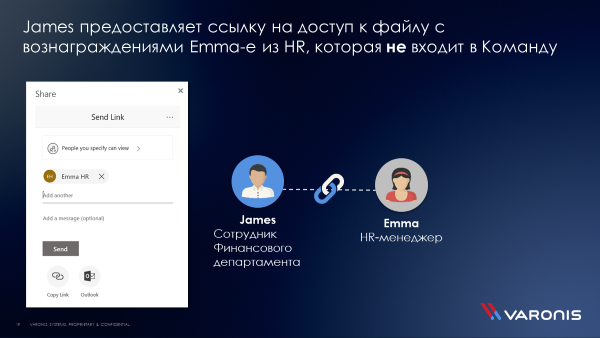

James sender på sin side en lenke for å få tilgang til denne filen til en HR-ansatt, Emma, som ikke er en del av teamet.

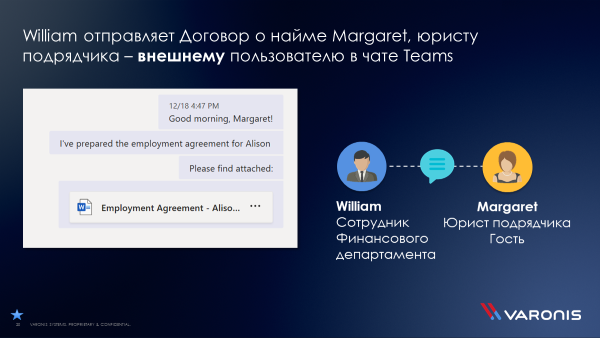

William sender en avtale med personopplysningene til en tredjepart til et annet teammedlem i MS Teams chat:

Vi klatrer under panseret

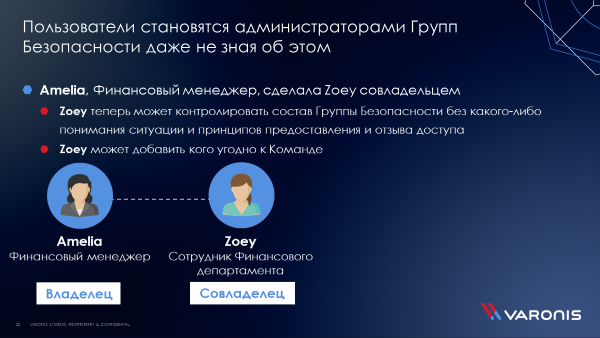

Zoey, med hjelp av Amelia, kan nå legge til eller fjerne hvem som helst fra teamet når som helst:

Linda, som la ut et dokument med kritiske data beregnet for bruk bare av to av hennes kolleger, gjorde en feil med kanaltypen da hun opprettet den, og filen ble tilgjengelig for alle teammedlemmer:

Heldigvis finnes det en Microsoft-applikasjon for O365 der du (bruker den helt til andre formål) raskt kan se hvilke kritiske data har absolutt alle brukere tilgang til?, bruker for testen en bruker som kun er medlem av den mest generelle sikkerhetsgruppen.

Selv om filene er plassert inne i Private Channels, er dette kanskje ikke en garanti for at bare en viss krets av mennesker vil ha tilgang til dem.

I James-eksemplet ga han en lenke til Emmas fil, som ikke en gang er medlem av teamet, enn si tilgang til Private Channel (hvis det var en).

Det verste med denne situasjonen er at vi ikke vil se informasjon om dette noe sted i sikkerhetsgruppene i Azure AD, siden tilgangsrettighetene er gitt direkte til den.

PD-filen sendt av William vil være tilgjengelig for Margaret når som helst, og ikke bare mens hun chatter på nettet.

Vi klatrer opp til midjen

La oss finne ut av det videre. La oss først se hva som skjer når en bruker oppretter et nytt team i MS Teams:

- En ny Office 365-sikkerhetsgruppe er opprettet i Azure AD, som inkluderer teameiere og teammedlemmer

- En ny teamside blir opprettet i SharePoint Online (heretter kalt SPO)

- Tre nye lokale (bare gyldige i denne tjenesten) grupper opprettes i SPO: Eiere, Medlemmer, Besøkende

- Det gjøres endringer i Exchange Online også.

MS Teams data og hvor de bor

Teams er ikke et datavarehus eller plattform. Den er integrert med alle Office 365-løsninger.

- O365 tilbyr mange applikasjoner og produkter, men dataene lagres alltid på følgende steder: SharePoint Online (SPO), OneDrive (OD), Exchange Online, Azure AD

- Data du deler eller mottar gjennom MS Teams lagres på disse plattformene, ikke i Teams selv

- I dette tilfellet er risikoen den økende trenden mot samarbeid. Alle med tilgang til data i SPO- og OD-plattformene kan gjøre dem tilgjengelige for alle innenfor eller utenfor organisasjonen

- All teamdata (unntatt innholdet i private kanaler) samles inn på SPO-siden, opprettes automatisk når du oppretter et team

- For hver kanal som opprettes, opprettes det automatisk en undermappe i Dokumenter-mappen på dette SPO-nettstedet:

- filer i kanaler lastes opp til de tilsvarende undermappene i Dokumenter-mappen på SPO Teams-nettstedet (kalt det samme som kanalen)

- E-poster som sendes til kanalen lagres i undermappen "E-postmeldinger" i kanalmappen

- Når en ny privat kanal opprettes, opprettes et eget SPO-nettsted for å lagre innholdet, med samme struktur som beskrevet ovenfor for vanlige kanaler (viktig - for hver privat kanal opprettes dets egen spesielle SPO-side)

- Filer som sendes gjennom chatter lagres på avsenderbrukerens OneDrive-konto (i "Microsoft Teams Chat Files"-mappen) og deles med chat-deltakere

- Chat- og korrespondanseinnhold lagres i henholdsvis bruker- og teampostbokser i skjulte mapper. Det er foreløpig ingen måte å få ytterligere tilgang til dem.

Det er vann i forgasseren, det er en lekkasje i lensen

Sentrale punkter som er viktige å huske i sammenheng informasjonssikkerhet:

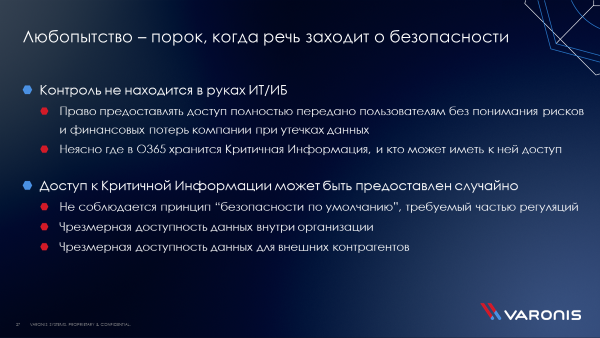

- Adgangskontroll, og forståelse for hvem som kan gis rettigheter til viktige data, overføres til sluttbrukernivå. Ikke inkludert full sentralisert kontroll eller overvåking.

- Når noen deler bedriftsdata, er blindsonene dine synlige for andre, men ikke for deg.

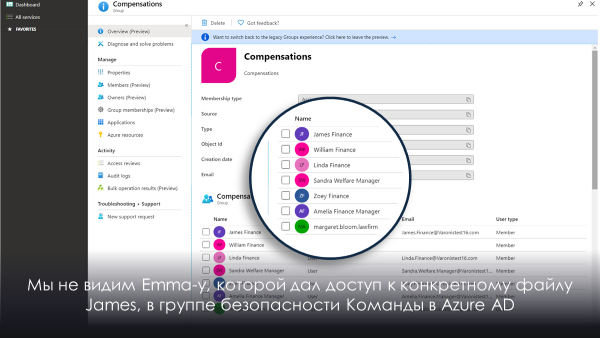

Vi ser ikke Emma på listen over personer som er en del av teamet (via en sikkerhetsgruppe i Azure AD), men hun har tilgang til en bestemt fil, lenken som James sendte henne til.

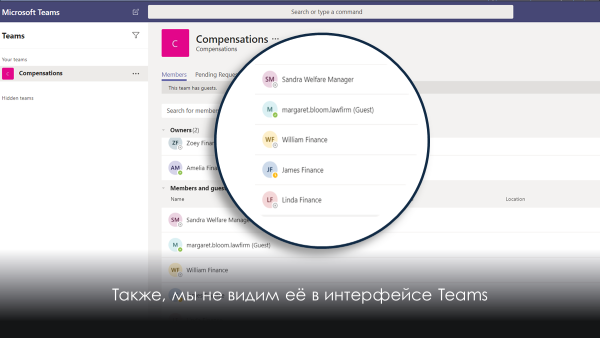

På samme måte vil vi ikke vite om hennes evne til å få tilgang til filer fra Teams-grensesnittet:

Er det noen måte vi kan få informasjon om hvilket objekt Emma har tilgang til? Ja, det kan vi, men bare ved å undersøke tilgangsrettighetene til alt eller et spesifikt objekt i SPOen som vi har mistanker om.

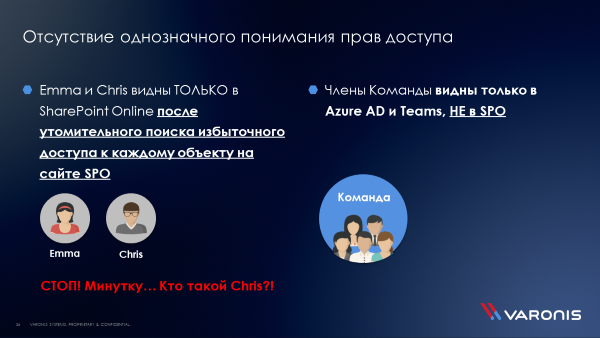

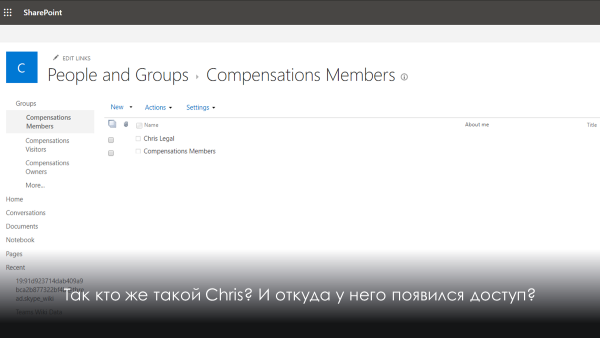

Etter å ha undersøkt slike rettigheter, vil vi se at Emma og Chris har rettigheter til objektet på SPO-nivå.

Chris? Vi kjenner ingen Chris. Hvor kom han fra?

Og han "kom" til oss fra den "lokale" SPO-sikkerhetsgruppen, som på sin side allerede inkluderer Azure AD-sikkerhetsgruppen, med medlemmer av "Compensations"-teamet.

kanskje Microsoft Cloud App Security (MCAS) vil være i stand til å belyse problemene som interesserer oss, og gi det nødvendige nivået av forståelse?

Akk, nei... Selv om vi vil kunne se Chris og Emma, vil vi ikke kunne se de spesifikke brukerne som har fått tilgang.

Nivåer og metoder for å gi tilgang i O365 - IT-utfordringer

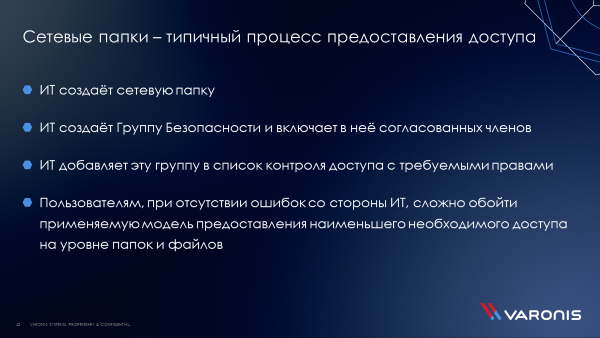

Den enkleste prosessen med å gi tilgang til data på fillagre innenfor omkretsen av organisasjoner er ikke spesielt komplisert og gir praktisk talt ikke muligheter til å omgå de gitte tilgangsrettighetene.

O365 har også mange muligheter for samarbeid og deling av data.

- Brukere forstår ikke hvorfor begrense tilgangen til data hvis de bare kan gi en lenke til en fil som er tilgjengelig for alle, fordi de ikke har grunnleggende kompetanse innen informasjonssikkerhet, eller de neglisjerer risikoer, og gjør antagelser om den lave sannsynligheten for deres hendelse

- Som et resultat kan kritisk informasjon forlate organisasjonen og bli tilgjengelig for et bredt spekter av mennesker.

- I tillegg er det mange muligheter for å gi redundant tilgang.

Microsoft i O365 har sannsynligvis gitt for mange måter å endre tilgangskontrolllister på. Slike innstillinger er tilgjengelige på nivå med leietaker, nettsteder, mapper, filer, objekter og lenker til dem. Konfigurering av innstillingene for delingsfunksjoner er viktig og bør ikke neglisjeres.

Vi gir deg muligheten til å ta et gratis, omtrent en og en halv times videokurs om konfigurasjonen av disse parametrene, koblingen til dette er gitt i begynnelsen av denne artikkelen.

Uten å tenke to ganger kan du blokkere all ekstern fildeling, men da:

- Noen av funksjonene til O365-plattformen vil forbli ubrukte, spesielt hvis noen brukere er vant til å bruke dem hjemme eller på en tidligere jobb

- "Avanserte brukere" vil "hjelpe" andre ansatte med å bryte reglene du setter på andre måter

Konfigurering av delingsalternativer inkluderer:

- Ulike konfigurasjoner for hver applikasjon: OD, SPO, AAD og MS Teams (noen konfigurasjoner kan bare gjøres av administratoren, noen kan bare gjøres av brukerne selv)

- Innstillingskonfigurasjoner på leietakernivå og på nivået for hvert enkelt nettsted

Hva betyr dette for informasjonssikkerheten?

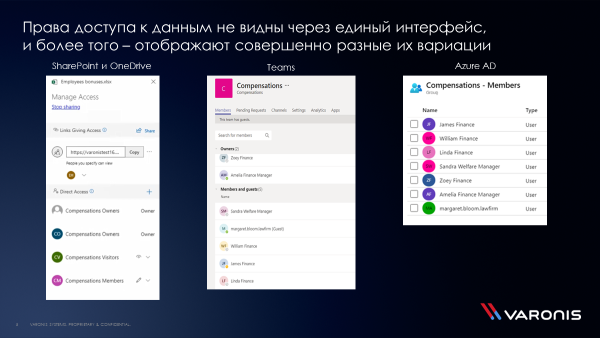

Som vi så ovenfor, kan ikke fulle autoritative datatilgangsrettigheter sees i et enkelt grensesnitt:

Derfor, for å forstå hvem som har tilgang til HVER spesifikk fil eller mappe, må du uavhengig opprette en tilgangsmatrise, samle inn data for den, og ta hensyn til følgende:

- Teammedlemmer er synlige i Azure AD og Teams, men ikke i SPO

- Lageiere kan utnevne medeiere, som kan utvide laglisten uavhengig

- Lag kan også inkludere EKSTERNE brukere – «gjester»

- Koblinger for deling eller nedlasting er ikke synlige i Teams eller Azure AD - bare i SPO, og bare etter kjedelig klikking gjennom massevis av lenker

- Bare SPO-tilgang er ikke synlig i Teams

Mangel på sentralisert kontroll betyr at du ikke kan:

- Se hvem som har tilgang til hvilke ressurser

- Se hvor kritiske data befinner seg

- Møt regulatoriske krav som krever en personvern-først tilnærming til tjenesteplanlegging

- Oppdag uvanlig oppførsel angående kritiske data

- Begrens angrepsområdet

- Velg en effektiv måte å redusere risiko på basert på deres vurdering

Oppsummering

Som en konklusjon kan vi si det

- For IT-avdelinger i organisasjoner som velger å jobbe med O365, er det viktig å ha kvalifiserte medarbeidere som både teknisk kan implementere endringer i delingsinnstillinger og begrunne konsekvensene av å endre visse parametere for å kunne skrive policyer for arbeid med O365 som er avtalt med informasjon sikkerhets- og forretningsenheter

- Det er viktig for informasjonssikkerhet å kunne gjennomføre på en automatisk daglig basis, eller til og med i sanntid, en revisjon av datatilgang, brudd på O365-policyer avtalt med IT- og forretningsavdelinger og en analyse av riktigheten av den gitte tilgangen , samt å se angrep på hver av tjenestene i deres leietaker O365

Kilde: www.habr.com