Twórcy projektu Chromium , która ustala maksymalny okres ważności certyfikatów TLS na 398 dni (13 miesięcy).

Twórcy projektu Chromium , która ustala maksymalny okres ważności certyfikatów TLS na 398 dni (13 miesięcy).

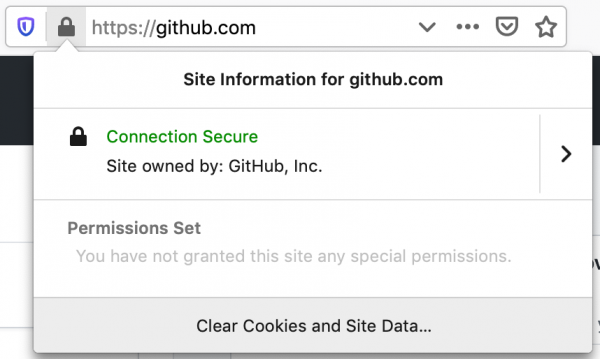

Warunek ten dotyczy wszystkich publicznych certyfikatów serwerów wydanych po 1 września 2020 r. Jeśli certyfikat nie jest zgodny z tą regułą, przeglądarka odrzuci go jako nieprawidłowy i odpowie konkretnie błędem ERR_CERT_VALIDITY_TOO_LONG.

W przypadku certyfikatów otrzymanych przed 1 września 2020 r. zaufanie zostanie utrzymane i (2,2 roku), jak dzisiaj.

Wcześniej twórcy przeglądarek Firefox i Safari wprowadzili limit na maksymalny okres ważności certyfikatów. Zmiana ta jest również .

Oznacza to, że witryny korzystające z długoterminowych certyfikatów SSL/TLS wydanych po upływie terminu ważności będą zgłaszać w przeglądarkach błędy dotyczące prywatności.

Apple jako pierwszy ogłosił nową politykę na spotkaniu forum CA/Browser Wdrażając nową zasadę, Apple obiecało zastosować ją do wszystkich urządzeń z systemem iOS i macOSWywrze to presję na administratorów i twórców stron internetowych, aby zapewnili zgodność swoich certyfikatów z wymogami.

Skrócenie okresu ważności certyfikatów było omawiane od miesięcy przez Apple, Google i innych uczestników CA/Browser. Ta polityka ma swoje zalety i wady.

Celem tego ruchu jest poprawa bezpieczeństwa witryny poprzez zapewnienie, że deweloperzy używają certyfikatów z najnowszymi standardami kryptograficznymi i zmniejszenie liczby starych, zapomnianych certyfikatów, które potencjalnie mogą zostać skradzione i ponownie wykorzystane do ataków phishingowych i drive-by. Jeśli atakujący będą w stanie złamać kryptografię w standardzie SSL/TLS, krótkotrwałe certyfikaty zapewnią, że ludzie przejdą na bezpieczniejsze certyfikaty w ciągu około roku.

Skrócenie okresu ważności certyfikatów ma pewne wady. Zauważono, że zwiększając częstotliwość wymiany certyfikatów, Apple i inne firmy również utrudniają życie właścicielom witryn i firmom, które muszą zarządzać certyfikatami i zgodnością.

Z drugiej strony Let's Encrypt i inne urzędy certyfikacji zachęcają webmasterów do wdrażania zautomatyzowanych procedur odnawiania certyfikatów. Zmniejsza to narzut ludzki i ryzyko błędów, ponieważ certyfikaty są wymieniane częściej.

Jak wiesz, Let's Encrypt wydaje bezpłatne certyfikaty HTTPS, które tracą ważność po 90 dniach i udostępnia narzędzia do automatyzacji odnawiania. Teraz te certyfikaty jeszcze lepiej pasują do ogólnej infrastruktury - ponieważ przeglądarki ustawiają maksymalny limit ważności.

Zmiana ta została poddana pod głosowanie członków forum CA/Browser, ale decyzja została podjęta .

wyniki

Głosowanie nad wystawcą certyfikatu

Za (11 głosów): Amazon, Buypass, Certigna (DHIMYOTIS), certSIGN, Sectigo (dawniej Comodo CA), eMudhra, Kamu SM, Let's Encrypt, Logius, PKIoverheid, SHECA, SSL.com

Przeciw (20): Camerfirma, Certum (Asseco), CFCA, Chunghwa Telecom, Comsign, D-TRUST, DarkMatter, Entrust Datacard, Firmaprofesional, GDCA, GlobalSign, GoDaddy, Izenpe, Network Solutions, OATI, SECOM, SwissSign, TWCA, TrustCor, SecureTrust (dawniej fala zaufania)

Wstrzymało się (2): HARICA, TurkTrust

Certyfikat głosowania konsumentów

Dla (7): Apple, Cisco, Google, Microsoft, Mozilla, Opera, 360

Przed: 0

Wstrzymało się: 0

Przeglądarki wymuszają teraz tę politykę bez zgody urzędów certyfikacji.

Źródło: www.habr.com