Każdy, kto próbował uruchomić maszynę wirtualną w chmurze, doskonale wie, że standardowy port RDP, jeśli pozostanie otwarty, niemal natychmiast stanie się przedmiotem ataku siłowego na hasła z różnych adresów IP z całego świata.

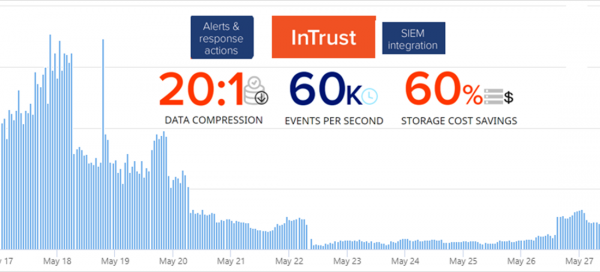

W tym artykule pokażę Ci jak Możesz skonfigurować automatyczną odpowiedź na odgadnięcie hasła, dodając nową regułę do zapory. InTrust jest do zbierania, analizowania i przechowywania nieustrukturyzowanych danych, w których znajdują się setki wstępnie zainstalowanych odpowiedzi na różne typy ataków.

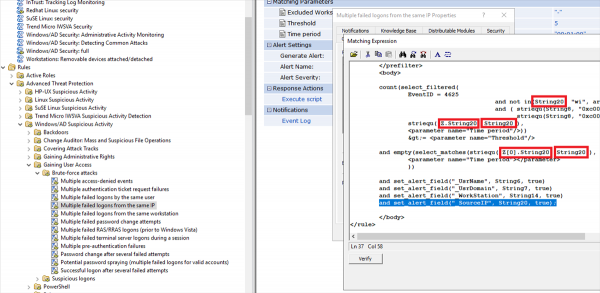

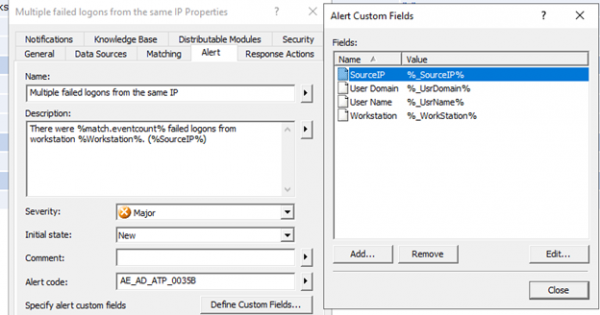

W Quest InTrust możesz skonfigurować akcje reakcji, gdy reguła zostanie wyzwolona. InTrust otrzymuje komunikat od agenta kolektora dzienników o nieudanej próbie autoryzacji na stacji roboczej lub serwerze. Aby skonfigurować dodawanie nowych adresów IP do zapory, musisz skopiować istniejącą specjalistyczną regułę służącą do wykrywania wielu nieudanych autoryzacji i otworzyć jej kopię do edycji:

Wydarzenia w magazynach Windows użyj tzw. InsertionString. (jest to nieudane logowanie do systemu) i zobaczysz, że pola, które nas interesują, są zapisane w InsertionString14 (Nazwa stacji roboczej) i InsertionString20 (Adres sieci źródłowej). W przypadku ataku z Internetu pole Nazwa stacji roboczej najprawdopodobniej będzie puste, dlatego ważne jest, aby w tym miejscu podstawić wartość z pola Adres sieciowy źródłowy.

Tak mniej więcej wygląda tekst wydarzenia 4625

An account failed to log on.

Subject:

Security ID: S-1-5-21-1135140816-2109348461-2107143693-500

Account Name: ALebovsky

Account Domain: LOGISTICS

Logon ID: 0x2a88a

Logon Type: 2

Account For Which Logon Failed:

Security ID: S-1-0-0

Account Name: Paul

Account Domain: LOGISTICS

Failure Information:

Failure Reason: Account locked out.

Status: 0xc0000234

Sub Status: 0x0

Process Information:

Caller Process ID: 0x3f8

Caller Process Name: C:WindowsSystem32svchost.exe

Network Information:

Workstation Name: DCC1

Source Network Address: ::1

Source Port: 0

Detailed Authentication Information:

Logon Process: seclogo

Authentication Package: Negotiate

Transited Services: -

Package Name (NTLM only): -

Key Length: 0

This event is generated when a logon request fails. It is generated on the computer where access was attempted.

The Subject fields indicate the account on the local system which requested the logon. This is most commonly a service such as the Server service, or a local process such as Winlogon.exe or Services.exe.

The Logon Type field indicates the kind of logon that was requested. The most common types are 2 (interactive) and 3 (network).

The Process Information fields indicate which account and process on the system requested the logon.

The Network Information fields indicate where a remote logon request originated. Workstation name is not always available and may be left blank in some cases.

The authentication information fields provide detailed information about this specific logon request.

- Transited services indicate which intermediate services have participated in this logon request.

- Package name indicates which sub-protocol was used among the NTLM protocols.

- Key length indicates the length of the generated session key. This will be 0 if no session key was requested.

Dodatkowo dodajmy wartość adresu sieciowego źródłowego do tekstu zdarzenia.

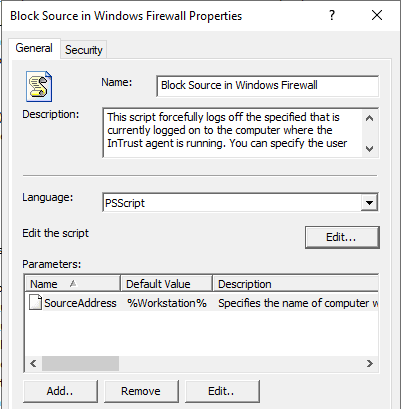

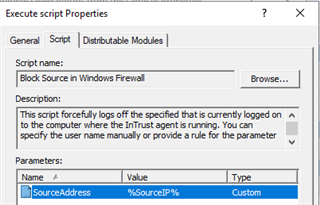

Następnie należy dodać skrypt, który zablokuje adres IP w zaporze sieciowej WindowsPoniżej znajduje się przykład, który można wykorzystać w tym celu.

Skrypt do konfiguracji zapory sieciowej

param(

[Parameter(Mandatory = $true)]

[ValidateNotNullOrEmpty()]

[string]

$SourceAddress

)

$SourceAddress = $SourceAddress.Trim()

$ErrorActionPreference = 'Stop'

$ruleName = 'Quest-InTrust-Block-Failed-Logons'

$ruleDisplayName = 'Quest InTrust: Blocks IP addresses from failed logons'

function Get-BlockedIps {

(Get-NetFirewallRule -Name $ruleName -ErrorAction SilentlyContinue | get-netfirewalladdressfilter).RemoteAddress

}

$blockedIps = Get-BlockedIps

$allIps = [array]$SourceAddress + [array]$blockedIps | Select-Object -Unique | Sort-Object

if (Get-NetFirewallRule -Name $ruleName -ErrorAction SilentlyContinue) {

Set-NetFirewallRule -Name $ruleName -RemoteAddress $allIps

} else {

New-NetFirewallRule -Name $ruleName -DisplayName $ruleDisplayName -Direction Inbound -Action Block -RemoteAddress $allIps

}

Teraz możesz zmienić nazwę reguły i jej opis, aby uniknąć późniejszego zamieszania.

Teraz należy dodać ten skrypt jako odpowiedź na regułę, włączyć regułę i upewnić się, że odpowiadająca jej reguła jest włączona w zasadach monitorowania w czasie rzeczywistym. Agent musi mieć włączoną możliwość uruchomienia skryptu odpowiedzi i musi być określony poprawny parametr.

Po wprowadzeniu tych ustawień liczba nieudanych autoryzacji spadła o 80%. Zysk? I co za rzecz!

Czasem zdarza się niewielki wzrost, ale wynika to z pojawienia się nowych źródeł ataków. A potem wszystko znów zaczyna się psuć.

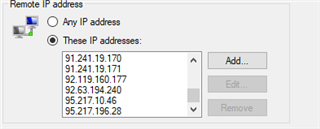

W ciągu tygodnia działania do reguły zapory uwzględniono 66 adresów IP.

Poniżej znajduje się tabela zawierająca 10 popularnych nazw użytkowników używanych podczas prób logowania.

Nazwa użytkownika

Liczba

W procentach

administrator

1220235

40.78

Admin

672109

22.46

użytkownik

219870

7.35

konto

126088

4.21

contoso.com

73048

2.44

administrator

55319

1.85

serwer

39403

1.32

sgazlabdc01.contoso.com

32177

1.08

administrateur

32377

1.08

sgazlabdc01

31259

1.04

Podzielcie się z nami w komentarzach, jak reagujecie na zagrożenia bezpieczeństwa informacji. Jakiego systemu używasz i jak wygodny jest?

Jeśli chcesz zobaczyć InTrust w akcji, wypełnij formularz opinii na naszej stronie internetowej lub napisz do mnie prywatną wiadomość.

Przeczytaj nasze inne artykuły na temat bezpieczeństwa informacji:

(popularny artykuł)

Źródło: www.habr.com