Opowiemy Ci o niedrogim i bezpiecznym sposobie udostępniania pracownikom zdalnym połączeń VPN bez narażania firmy na ryzyko utraty reputacji czy sytuacji finansowej oraz bez tworzenia dodatkowych problemów dla działu IT i kadry zarządzającej firmą.

Rozwój technologii informatycznych sprawił, że możliwe stało się przyciągnięcie pracowników zdalnych na coraz większą liczbę stanowisk.

O ile wcześniej wśród pracowników zdalnych znajdowali się głównie przedstawiciele zawodów kreatywnych, np. projektanci, copywriterzy, to obecnie księgowi, radcy prawni i wielu przedstawicieli innych zawodów może bez problemu pracować z domu, odwiedzając biuro tylko wtedy, gdy jest to konieczne.

Ale w każdym przypadku konieczna jest organizacja pracy za pośrednictwem bezpiecznego kanału.

Najprostsza opcja. Konfigurujemy VPN na serwerze, pracownik otrzymuje login-hasło i klucz-certyfikat z VPN, a także instrukcje, jak skonfigurować klienta VPN na swoim komputerze. I dział IT uważa swoje zadanie za wykonane.

Pomysł wydaje się dobry, poza jednym: musi to być pracownik, który potrafi wszystko samodzielnie skonfigurować. Jeśli mówimy o wykwalifikowanym developerze aplikacji sieciowych, to bardzo prawdopodobne, że poradzi sobie z tym zadaniem.

Ale księgowy, artysta, projektant, autor tekstów technicznych, architekt i wielu innych profesjonalistów niekoniecznie musi rozumieć zawiłości konfiguracji VPN. Albo ktoś musi się z nimi połączyć zdalnie i pomóc, albo przyjść osobiście i skonfigurować wszystko na miejscu. W związku z tym, jeśli coś przestanie działać, na przykład z powodu awarii profilu użytkownika, ustawienia klienta sieciowego zostaną utracone, wtedy wszystko trzeba będzie powtórzyć od początku.

Niektóre firmy dostarczają laptopy z preinstalowanym oprogramowaniem i skonfigurowanym klientem VPN do pracy zdalnej. Teoretycznie w takim przypadku użytkownicy nie powinni mieć uprawnień administratora. Rozwiązuje to dwa problemy: pracownicy mają gwarancję posiadania licencjonowanego oprogramowania dostosowanego do ich zadań i gotowego kanału komunikacji. Jednocześnie nie mogą sami zmieniać ustawień, co zmniejsza częstotliwość połączeń do

wsparcie techniczne.

W niektórych przypadkach jest to wygodne. Na przykład, jeśli masz laptopa, możesz wygodnie rozsiąść się w swoim pokoju w ciągu dnia, a w nocy cicho pracować w kuchni, aby nikogo nie obudzić.

Jaka jest główna wada? Taka sama jak zaleta - jest to urządzenie mobilne, które można nosić. Użytkownicy dzielą się na dwie kategorie: tych, którzy wolą komputer stacjonarny ze względu na jego moc i duży monitor, oraz tych, którzy lubią mobilność.

Druga grupa użytkowników głosuje na laptopy obiema rękami. Otrzymując służbowego laptopa, tacy pracownicy zaczynają z radością chodzić z nim do kawiarni, restauracji, wychodzić na łono natury i próbować tam pracować. Choćby po to, żeby pracować, a nie tylko używać otrzymanego urządzenia jako własnego komputera do serwisów społecznościowych i innej rozrywki.

Wcześniej czy później firmowy laptop gubi się nie tylko wraz z informacjami służbowymi na dysku twardym, ale także ze skonfigurowanym dostępem VPN. Jeśli w ustawieniach klienta VPN zaznaczono pole wyboru „zapisz hasło”, liczy się każda minuta. W sytuacjach, gdy strata nie zostanie od razu wykryta, dział wsparcia nie zostanie od razu poinformowany, odpowiedni pracownik z uprawnieniami do blokowania nie zostanie od razu znaleziony - może to przerodzić się w wielką katastrofę.

Czasami pomaga ograniczenie dostępu do informacji. Jednak ograniczenie dostępu nie oznacza całkowitego rozwiązania problemu utraty urządzenia, jest to tylko sposób na zmniejszenie strat, gdy dane zostaną ujawnione i naruszone.

Możesz użyć szyfrowania lub uwierzytelniania dwuskładnikowego, na przykład za pomocą klucza USB. Na pierwszy rzut oka pomysł wygląda dobrze, teraz, jeśli laptop wpadnie w niepowołane ręce, jego właściciel będzie musiał się namęczyć, aby uzyskać dostęp do danych, w tym do dostępu VPN. W tym czasie możesz zablokować dostęp do sieci firmowej. A przed użytkownikiem zdalnym otwierają się nowe możliwości: przegapić albo laptopa, albo klucz dostępu, albo oba naraz. Formalnie poziom ochrony wzrósł, ale obsługa techniczna nie będzie się nudzić. Ponadto teraz będziesz musiał kupić zestaw uwierzytelniania dwuskładnikowego (lub szyfrowania) dla każdego użytkownika zdalnego.

Osobną, smutną i długą historią jest dochodzenie odszkodowań za zgubione lub uszkodzone laptopy (rzucone na podłogę, oblane słodką herbatą, kawą i w wyniku innych wypadków) oraz za zgubione klucze dostępu.

Oprócz wszystkich innych elementów, laptop zawiera również części mechaniczne, takie jak klawiatura, porty USB i mocowanie ekranu do pokrywy - wszystkie one z czasem ulegają zużyciu, odkształcają się, poluzowują i podlegają naprawie lub wymianie (najczęściej wymienia się cały laptop).

A co teraz? Kategorycznie zabraniać wynoszenia laptopa z mieszkania i monitora

poruszający?

Dlaczego więc rozdali laptopa?

Jednym z powodów jest to, że laptop jest łatwiejszy do przekazania. Pomyślmy o czymś innym, również kompaktowym.

Możesz wydać nie laptopa, ale zabezpieczone dyski flash LiveUSB z już skonfigurowanym połączeniem VPN, a użytkownik będzie korzystał ze swojego komputera. Ale i tutaj jest loteria: czy kompilacja oprogramowania będzie działać na komputerze użytkownika, czy nie? Problem może tkwić w elementarnym braku niezbędnych sterowników.

Musimy zastanowić się, jak zorganizować łączność pracowników pracujących zdalnie, przy czym pożądane jest, aby człowiek nie ulegał pokusie wędrowania po mieście z firmowym laptopem, lecz siedział w domu i spokojnie pracował, nie ryzykując, że zapomni lub zgubi gdzieś powierzone mu urządzenie.

Stały dostęp przez VPN

A co, gdybyśmy nie wydali urządzenia końcowego, np. laptopa, ani tym bardziej osobnego dysku flash do połączenia, lecz bramkę sieciową z wbudowanym klientem VPN?

Na przykład gotowy router, który obejmuje obsługę różnych protokołów, w którym połączenie VPN jest już wstępnie skonfigurowane. Pracownik zdalny musi tylko podłączyć do niego swój komputer i zacząć pracę.

Jakie problemy pomaga to rozwiązać?

- Sprzętu ze skonfigurowanym dostępem do sieci firmowej poprzez VPN nie wynosimy z domu.

- Do jednego kanału VPN można podłączyć wiele urządzeń.

Już wyżej pisaliśmy, że przyjemnie jest móc poruszać się po mieszkaniu z laptopem, ale często łatwiej i wygodniej jest pracować na komputerze stacjonarnym.

Do routera z siecią VPN możesz podłączyć komputer, laptop, smartfon, tablet, a nawet e-booka — dowolne urządzenie obsługujące dostęp przez Wi-Fi lub przewodowy Ethernet.

Jeśli spojrzymy na sytuację szerzej, może to być na przykład punkt połączeniowy mini-biura, w którym może pracować kilka osób.

W obrębie takiego chronionego segmentu podłączone urządzenia mogą wymieniać się informacjami, można zorganizować coś w rodzaju zasobu do udostępniania plików, mając jednocześnie normalny dostęp do Internetu, wysyłać dokumenty do wydrukowania na zewnętrznej drukarce itd.

Telefonia korporacyjna! Ile jest w tym dźwięku, który gdzieś w słuchawce brzmi! Centralny kanał VPN dla kilku urządzeń pozwala podłączyć smartfon przez sieć Wi-Fi i korzystać z telefonii IP do połączeń na krótkie numery w sieci korporacyjnej.

W przeciwnym razie musiałbyś zadzwonić na swój telefon komórkowy lub skorzystać z zewnętrznych aplikacji, takich jak WhatsApp, co nie zawsze jest zgodne z polityką bezpieczeństwa firmy.

A skoro mowa o bezpieczeństwie, warto zwrócić uwagę na jeszcze jeden ważny fakt. Dzięki sprzętowej bramie VPN można wzmocnić ochronę, korzystając z nowych funkcji kontrolnych na bramie przychodzącej. Pozwala to zwiększyć bezpieczeństwo i przenieść część obciążenia ochrony ruchu na bramę sieciową.

Jakie rozwiązanie może zaproponować Zyxel w tym przypadku?

Rozważamy stworzenie urządzenia, które mogłoby zostać wydane do tymczasowego użytku wszystkim pracownikom, którzy mogą i chcą pracować zdalnie.

Dlatego też takie urządzenie powinno być:

- niedrogi;

- niezawodny (żeby nie tracić pieniędzy i czasu na naprawy);

- dostępne do nabycia w sieciach handlowych;

- łatwy w konfiguracji (przeznaczony do użytku bez specjalnych wymagań)

(wykwalifikowany specjalista).

Nie brzmi to zbyt realistycznie, prawda?

Jednak takie urządzenie istnieje, naprawdę istnieje i jest darmowe

— Zyxel ZyWALL VPN2S

VPN2S to zapora sieciowa VPN umożliwiająca korzystanie z prywatnego połączenia

punkt-punkt bez skomplikowanych ustawień parametrów sieciowych.

Rysunek 1. Wygląd Zyxel ZyWALL VPN2S

Krótka specyfikacja urządzenia

Funkcje sprzętowe

Porty RJ-10 100/1000/45 Mb/s

3x LAN, 1x WAN/LAN, 1x WAN

Porty USB

2 x USB 2.0

Bez wentylatora

Tak

Pojemność i wydajność systemu

Przepustowość zapory SPI (Mb/s)

1.5 Gbps

Przepustowość VPN (Mb/s)

35

Maksymalna liczba jednoczesnych sesji TCP

50000

Maksymalna liczba jednoczesnych tuneli VPN IPsec [5]

20

Strefy dostosowywane

Tak

Obsługa IPv6

Tak

Maksymalna liczba sieci VLAN

16

Główne funkcje oprogramowania

Równoważenie obciążenia/przełączanie awaryjne w wielu sieciach WAN

Tak

Wirtualna sieć prywatna (VPN)

Tak (IPSec, L2TP przez IPSec, PPTP, L2TP, GRE)

Klient VPN

Protokół IPSec/L2TP

Filtrowanie treści

1 rok za darmo

Zapora

Tak

Grupa VLAN/interfejsów

Tak

Zarządzanie przepustowością

Tak

Rejestr zdarzeń i monitorowanie

Tak

Pomocnik w chmurze

Tak

Zdalne sterowanie

Tak

Uwaga. Dane w tabeli podano dla mikrokodu OPAL BE w wersji 1.12 lub wyższej

wersja późna.

Jakie opcje VPN są obsługiwane przez ZyWALL VPN2S

W rzeczywistości już sama nazwa wskazuje, że urządzenie ZyWALL VPN2S to przede wszystkim

został zaprojektowany z myślą o łączeniu pracowników zdalnych i mini-oddziałów za pośrednictwem sieci VPN.

- Dla użytkowników końcowych udostępniony jest protokół VPN L2TP Over IPSec.

- Aby połączyć mini-biura, zapewniono połączenie VPN typu Site-to-Site IPSec.

- Za pomocą ZyWALL VPN2S możesz również zbudować połączenie VPN L2TP z

Dostawca usług zapewniający bezpieczny dostęp do Internetu.

Należy zauważyć, że podział ten jest dość arbitralny. Na przykład można

zdalny punkt umożliwiający skonfigurowanie połączenia VPN typu Site-to-Site IPSec za pomocą jednego

użytkownik w obrębie obwodu.

Oczywiście wszystko to odbywa się przy użyciu silnych algorytmów VPN (IKEv2 i SHA-2).

Korzystanie z wielu sieci WAN

W przypadku pracy zdalnej najważniejsze jest posiadanie stabilnego kanału. Niestety, przy tylko jednym

Nawet najbardziej niezawodny dostawca usług komunikacyjnych nie jest w stanie tego zagwarantować.

Problemy można podzielić na dwa typy:

- spadek prędkości – funkcja równoważenia obciążenia Multi-WAN pomoże w tym przypadku

utrzymywanie stabilnego połączenia o wymaganej prędkości; - awaria kanału – do tego służy funkcja Multi-WAN failover

zapewnienie odporności na błędy poprzez duplikację.

Jakie są możliwości sprzętowe w tym celu:

- Czwarty port LAN można skonfigurować jako dodatkowy port WAN.

- Port USB można wykorzystać do podłączenia modemu 3G/4G, który zapewnia

kanał zapasowy w postaci komunikacji komórkowej.

Poprawa bezpieczeństwa sieci

Jak wspomniano powyżej, jest to jedna z głównych zalet stosowania specjalnych

scentralizowane urządzenia.

ZyWALL VPN2S posiada funkcję zapory Stateful Packet Inspection (SPI) w celu przeciwdziałania różnym typom ataków, w tym DoS (Denial of Service), atakom wykorzystującym fałszywe adresy IP, a także nieautoryzowanemu zdalnemu dostępowi do systemów, podejrzanemu ruchowi sieciowemu i pakietom.

Dodatkową ochronę zapewnia funkcja filtrowania treści, która blokuje użytkownikowi dostęp do podejrzanych, niebezpiecznych i obcych treści.

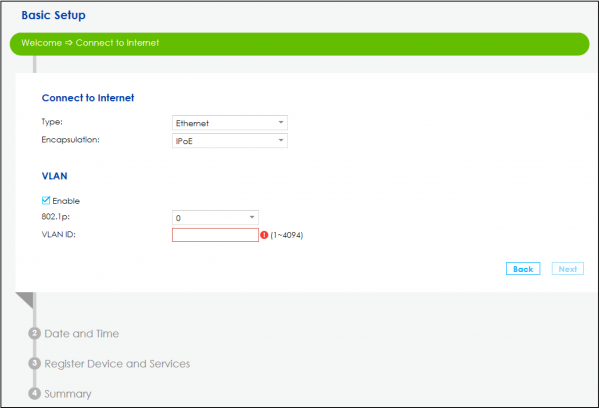

Szybka i łatwa konfiguracja w 5 krokach dzięki kreatorowi konfiguracji

Do szybkiej konfiguracji połączenia dostępny jest wygodny kreator konfiguracji i graficzny interfejs

Wielojęzyczny interfejs.

Rysunek 2. Przykład jednego z ekranów kreatora instalacji.

Aby zapewnić efektywne i skuteczne zarządzanie, Zyxel oferuje kompletny pakiet narzędzi do zdalnej administracji, które ułatwiają konfigurację i monitorowanie VPN2S.

Możliwość duplikowania ustawień znacznie upraszcza przygotowanie wielu urządzeń ZyWALL VPN2S do dystrybucji wśród pracowników zdalnych.

Obsługa sieci VLAN

Mimo że ZyWALL VPN2S jest przeznaczony do pracy zdalnej, obsługuje VLAN. Pozwala to zwiększyć bezpieczeństwo sieci, na przykład jeśli podłączone jest biuro indywidualnego przedsiębiorcy, które ma gościnne Wi-Fi. Standardowe funkcje VLAN, takie jak ograniczanie domen rozgłoszeniowych, zmniejszanie przesyłanego ruchu i stosowanie zasad bezpieczeństwa, są pożądane w sieciach korporacyjnych, ale w małych firmach w zasadzie mogą znaleźć zastosowanie.

Obsługa sieci VLAN jest również przydatna przy tworzeniu oddzielnej sieci, np. na potrzeby telefonii IP.

Aby zagwarantować działanie sieci VLAN, urządzenie ZyWALL VPN2S obsługuje standard IEEE 802.1Q.

Podsumowując

Ryzyko utraty urządzenia mobilnego ze skonfigurowanym kanałem VPN wymaga rozwiązań innych niż dystrybucja laptopów firmowych.

Korzystając z kompaktowych i niedrogich bram VPN można łatwo zorganizować pracę pracowników zdalnych.

Model ZyWALL VPN2S został zaprojektowany z myślą o łączeniu pracowników zdalnych i małych biur.

Przydatne linki

→

→

→

→

→

Źródło: www.habr.com