په دې مقاله کې، زه غواړم ګام په ګام لارښوونې چمتو کړم چې څنګه په اوس وخت کې ترټولو پراخه سکیم په چټکۍ سره پلي کړو. ریموټ لاسرسی VPN لاسرسی پر بنسټ انی کنیکټ او سیسکو ASA - د VPN بار توازن کلستر.

پیژندنه: د کوویډ-۱۹ د اوسني وضعیت له امله، په ټوله نړۍ کې ډیری شرکتونه هڅه کوي چې خپل کارمندان لرې کار ته انتقال کړي. د لرې کار د پراخ تطبیق له امله، د موجوده VPN ګیټ ویز بار په جدي توګه مخ په زیاتیدو دی، چې د چټک پیمانه کولو ته اړتیا لري. په ورته وخت کې، ډیری شرکتونه اړ ایستل کیږي چې د لرې کار مفهوم په چټکۍ سره له سره زده کړي.

د دې لپاره چې سوداګرۍ د کارمندانو لپاره د اسانه، خوندي او پراخیدونکي VPN لاسرسي په چټکۍ سره پلي کولو کې مرسته وکړي، سیسکو د ځانګړتیاو بډایه AnyConnect SSL VPN مراجعینو لپاره تر 13 اونیو پورې جوازونه وړاندې کوي. .

.

ما د VPN د بار توازن کلستر لپاره د خورا پراخیدونکي VPN ټیکنالوژۍ په توګه د ساده ځای پرځای کولو اختیار لپاره ګام په ګام لارښود چمتو کړی دی.

لاندې مثال به د کارول شوي تصدیق او جواز الګوریتمونو له مخې خورا ساده وي، مګر د ګړندي پیل لپاره به یو ښه انتخاب وي (هغه څه چې ډیری یې اوس مهال نلري) د پلي کولو پروسې په جریان کې ستاسو اړتیاو سره د ژور تطبیق امکان سره.

لنډ معلومات: د VPN بار توازن کلستر ټیکنالوژي په خپل اصلي معنی کې د ناکامۍ یا کلستر کولو ځانګړتیا نه ده. دا ټیکنالوژي د ریموټ لاسرسي VPN اتصالاتو بار متوازن کولو لپاره د بشپړ مختلف ASA ماډلونو (د ځینې محدودیتونو سره) یوځای کولو لپاره کارول کیدی شي. په داسې کلستر کې د نوډونو ترمنځ د غونډو او ترتیبونو همغږي کول ممکن ندي، مګر د VPN اتصالاتو اتوماتیک بار توازن کول او د VPN اتصالاتو لپاره د غلطی زغم ډاډ ترلاسه کول ممکن دي تر هغه چې لږترلږه یو فعال نوډ په کلستر کې پاتې شي. د کلستر بار په اتوماتيک ډول د VPN غونډو شمیر پراساس د نوډ بار پراساس متوازن کیږي.

د ځانګړو کلستر نوډونو د غلطۍ زغم لپاره (که اړتیا وي)، یو فایلر کارول کیدی شي، پدې معنی چې فعاله اړیکه به د فایلر د لومړني نوډ لخوا اداره شي. فایلرور د بار توازن کلستر کې د غلطۍ زغم ډاډمن کولو لپاره یو شرط ندی؛ د نوډ ناکامۍ په صورت کې، کلستر پخپله به د کارونکي سیشن بل ژوندی نوډ ته لیږدوي، مګر د اتصال حالت ساتلو پرته، کوم چې په سمه توګه هغه څه دي چې فایلر یې چمتو کوي. له همدې امله، دا دوه ټیکنالوژي د اړتیا په صورت کې یوځای کیدی شي.

د VPN بار توازن کلستر کولی شي له دوو څخه ډیر نوډونه ولري.

د VPN بار توازن کلستر په ASA 5512-X او پورته کې ملاتړ کیږي.

څرنګه چې د VPN بار توازن کلستر کې هر ASA د ترسره شوي ترتیباتو له مخې یو خپلواک واحد دی، موږ په هر انفرادي وسیله کې د ترتیب ټول مرحلې په انفرادي ډول ترسره کوو.

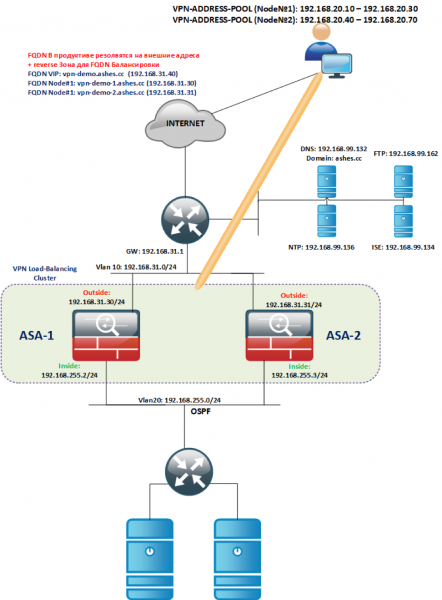

د ورکړل شوي مثال منطقي ټوپولوژي:

لومړنۍ ځای پرځای کول:

موږ د انځور څخه د اړتیا وړ ټیمپلیټونو ASAv مثالونه ځای پر ځای کوو (ASAv5/10/30/50).

موږ دننه/بهر انٹرفیسونه ورته VLANs ته ورکوو (په خپل VLAN کې بهر، په خپل VLAN کې دننه، مګر په کلستر کې عام دي، ټوپولوژي وګورئ)، دا مهمه ده چې د ورته ډول انٹرفیسونه په ورته L2 برخه کې وي.

جوازونه:

- د نصبولو په وخت کې، ASAv به هیڅ جواز ونه لري او د فعالیت سرعت به یې تر 100 kbps پورې محدود وي.

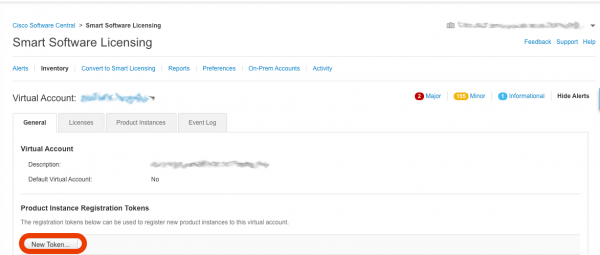

- د جواز نصبولو لپاره، تاسو اړتیا لرئ چې په خپل سمارټ حساب کې یو ټوکن تولید کړئ: -> د سمارټ سافټویر جواز ورکول

- په هغه کړکۍ کې چې خلاصیږي، تڼۍ کلیک وکړئ نوی ټوکن

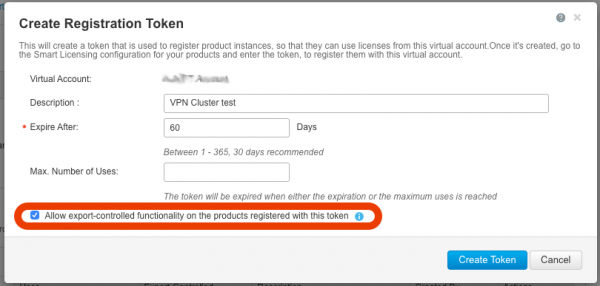

- ډاډ ترلاسه کړئ چې هغه ساحه چې خلاصیږي یو فعال ساحه لري او د چیک باکس چک شوی دی. د صادراتو کنټرول شوي فعالیت ته اجازه ورکړئ... پرته له دې چې دا ساحه فعاله شي، تاسو به د قوي کوډ کولو ځانګړتیاو او په پایله کې، VPN کارولو توان ونلرئ. که دا ساحه فعاله نه وي، مهرباني وکړئ د فعالولو غوښتنه کولو لپاره د خپل حساب ټیم سره اړیکه ونیسئ.

- د ت buttonۍ فشارولو وروسته ټوکن جوړ کړئ، یو نښه به جوړه شي چې موږ به یې د ASAv لپاره د جواز ترلاسه کولو لپاره وکاروو، راځئ چې کاپي یې کړو:

- د هر پراخ شوي ASAv لپاره د C، D، E ګامونه تکرار کړئ.

- د ټوکن کاپي کول اسانه کولو لپاره، موږ به په لنډمهاله توګه ټیلنیټ فعال کړو. موږ به هر ASA تنظیم کړو (لاندې مثال د ASA-1 ترتیبات ښیې). له بهر څخه ټیلنیټ کار نه کوي. که تاسو واقعیا ورته اړتیا لرئ، د امنیت کچه په بهر کې ۱۰۰ ته بدله کړئ، بیا یې بیرته بدل کړئ.

! ciscoasa(config)# int gi0/0 ciscoasa(config)# nameif outside ciscoasa(config)# ip address 192.168.31.30 255.255.255.0 ciscoasa(config)# no shut ! ciscoasa(config)# int gi0/1 ciscoasa(config)# nameif inside ciscoasa(config)# ip address 192.168.255.2 255.255.255.0 ciscoasa(config)# no shut ! ciscoasa(config)# telnet 0 0 inside ciscoasa(config)# username admin password cisco priv 15 ciscoasa(config)# ena password cisco ciscoasa(config)# aaa authentication telnet console LOCAL ! ciscoasa(config)# route outside 0 0 192.168.31.1 ! ciscoasa(config)# wr !- د سمارټ اکاونټ کلاوډ کې د ټوکن ثبتولو لپاره، تاسو باید ASA ته انټرنیټ لاسرسی چمتو کړئ، .

په لنډه توګه، ASA ته اړتیا ده:

- انټرنیټ ته د HTTPS لاسرسی؛

- د وخت همغږي کول (په سمه توګه د NTP کارول)؛

- ثبت شوی DNS سرور؛

- موږ د ټیلنیټ له لارې خپل ASA ته ننوځو او د سمارټ اکاونټ له لارې د جواز فعالولو لپاره ترتیبات تنظیموو.

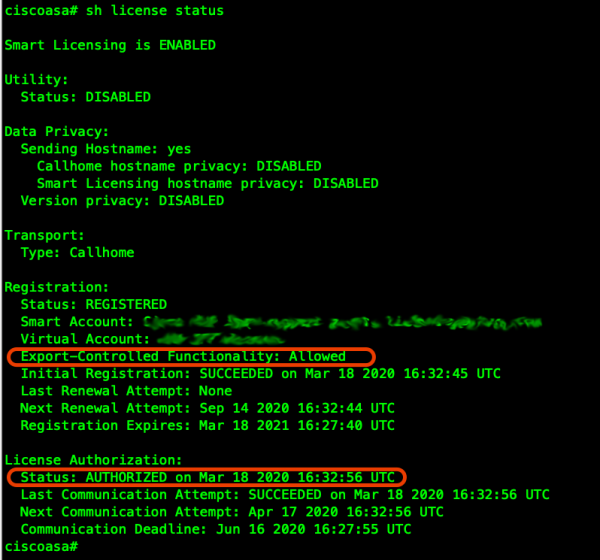

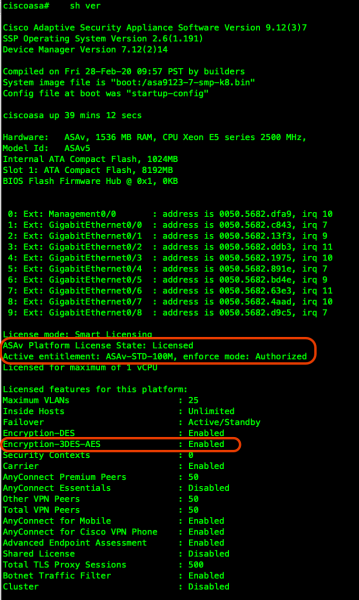

! ciscoasa(config)# clock set 19:21:00 Mar 18 2020 ciscoasa(config)# clock timezone MSK 3 ciscoasa(config)# ntp server 192.168.99.136 ! ciscoasa(config)# dns domain-lookup outside ciscoasa(config)# DNS server-group DefaultDNS ciscoasa(config-dns-server-group)# name-server 192.168.99.132 ! ! Проверим работу DNS: ! ciscoasa(config-dns-server-group)# ping ya.ru Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 87.250.250.242, timeout is 2 seconds: !!!!! ! ! Проверим синхронизацию NTP: ! ciscoasa(config)# show ntp associations address ref clock st when poll reach delay offset disp *~192.168.99.136 91.189.94.4 3 63 64 1 36.7 1.85 17.5 * master (synced), # master (unsynced), + selected, - candidate, ~ configured ! ! Установим конфигурацию нашей ASAv для Smart-Licensing (в соответствии с Вашим профилем, в моем случае 100М для примера) ! ciscoasa(config)# license smart ciscoasa(config-smart-lic)# feature tier standard ciscoasa(config-smart-lic)# throughput level 100M ! ! В случае необходимости можно настроить доступ в Интернет через прокси используйте следующий блок команд: !call-home ! http-proxy ip_address port port ! ! Далее мы вставляем скопированный из портала Smart-Account токен (<token>) и регистрируем лицензию ! ciscoasa(config)# end ciscoasa# license smart register idtoken <token>- موږ ګورو چې وسیله په بریالیتوب سره جواز ثبت کړی او د کوډ کولو اختیارونه شتون لري:

په هره دروازه کې د اساسي SSL VPN تنظیم کول

- بیا، موږ د SSH او ASDM له لارې لاسرسی تنظیموو:

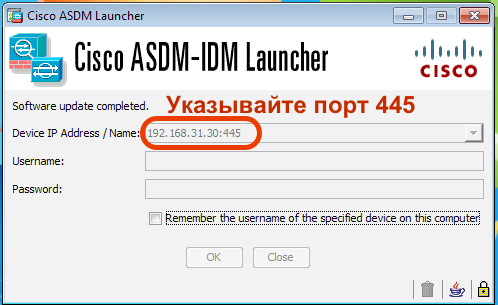

ciscoasa(config)# ssh ver 2 ciscoasa(config)# aaa authentication ssh console LOCAL ciscoasa(config)# aaa authentication http console LOCAL ciscoasa(config)# hostname vpn-demo-1 vpn-demo-1(config)# domain-name ashes.cc vpn-demo-1(config)# cry key gen rsa general-keys modulus 4096 vpn-demo-1(config)# ssh 0 0 inside vpn-demo-1(config)# http 0 0 inside ! ! Поднимем сервер HTTPS для ASDM на порту 445 чтобы не пересекаться с SSL-VPN порталом ! vpn-demo-1(config)# http server enable 445 !- د ASDM کارولو لپاره، تاسو باید لومړی دا د cisco.com څخه ډاونلوډ کړئ. زما په قضیه کې، دا لاندې فایل دی:

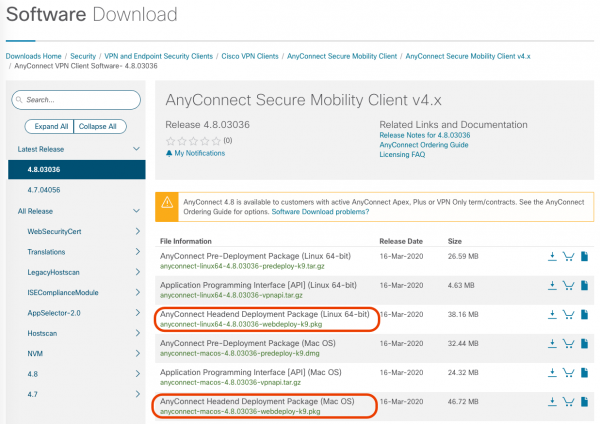

- د AnyConnect مراجع د کار کولو لپاره، تاسو اړتیا لرئ چې د هر کارول شوي ډیسټاپ مراجع عملیاتي سیسټم لپاره هر ASA ته یو انځور ډاونلوډ کړئ (پلان شوی چې لینکس/وینډوز/MAC وکارول شي) تاسو به د د هیډ اینډ ډیپلایمینټ پیکج په سرلیک کې:

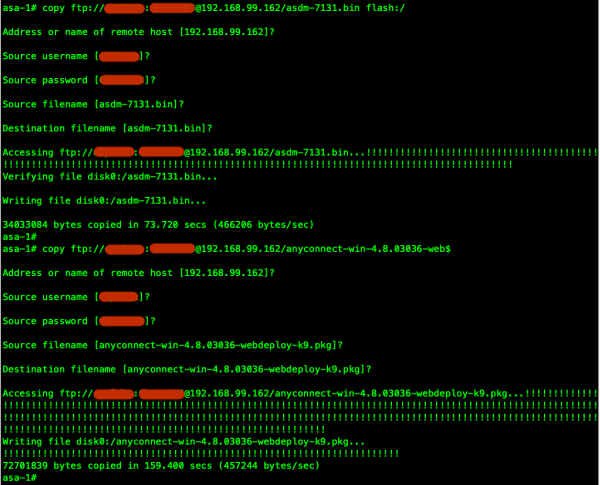

- ډاونلوډ شوي فایلونه د مثال په توګه، په FTP سرور کې کیښودل کیدی شي او هر انفرادي ASA ته اپلوډ کیدی شي:

- د SSL-VPN لپاره ASDM او یو ځان لاسلیک شوی سند تنظیم کړئ (د تولید لپاره د باوري سند کارولو سپارښتنه کیږي). د کلستر د مجازی پتې ترتیب شوی FQDN (vpn-demo.ashes.cc)، او همدارنګه د هر کلستر نوډ د بهرني پتې سره تړلی هر FQDN، باید په بهرني DNS زون کې د OUTSIDE انٹرفیس IP پتې ته حل شي (یا نقشه شوي پتې ته که چیرې UDP/443 (DTLS) او TCP/443 (TLS) پورټ فارورډینګ کاروئ). د سند اړتیاو په اړه مفصل معلومات په برخه کې چمتو شوي. د سند تاييد اسناد.

! vpn-demo-1(config)# crypto ca trustpoint SELF vpn-demo-1(config-ca-trustpoint)# enrollment self vpn-demo-1(config-ca-trustpoint)# fqdn vpn-demo.ashes.cc vpn-demo-1(config-ca-trustpoint)# subject-name cn=*.ashes.cc, ou=ashes-lab, o=ashes, c=ru vpn-demo-1(config-ca-trustpoint)# serial-number vpn-demo-1(config-ca-trustpoint)# crl configure vpn-demo-1(config-ca-crl)# cry ca enroll SELF % The fully-qualified domain name in the certificate will be: vpn-demo.ashes.cc Generate Self-Signed Certificate? [yes/no]: yes vpn-demo-1(config)# ! vpn-demo-1(config)# sh cry ca certificates Certificate Status: Available Certificate Serial Number: 4d43725e Certificate Usage: General Purpose Public Key Type: RSA (4096 bits) Signature Algorithm: SHA256 with RSA Encryption Issuer Name: serialNumber=9A439T02F95 hostname=vpn-demo.ashes.cc cn=*.ashes.cc ou=ashes-lab o=ashes c=ru Subject Name: serialNumber=9A439T02F95 hostname=vpn-demo.ashes.cc cn=*.ashes.cc ou=ashes-lab o=ashes c=ru Validity Date: start date: 00:16:17 MSK Mar 19 2020 end date: 00:16:17 MSK Mar 17 2030 Storage: config Associated Trustpoints: SELF CA Certificate Status: Available Certificate Serial Number: 0509 Certificate Usage: General Purpose Public Key Type: RSA (4096 bits) Signature Algorithm: SHA1 with RSA Encryption Issuer Name: cn=QuoVadis Root CA 2 o=QuoVadis Limited c=BM Subject Name: cn=QuoVadis Root CA 2 o=QuoVadis Limited c=BM Validity Date: start date: 21:27:00 MSK Nov 24 2006 end date: 21:23:33 MSK Nov 24 2031 Storage: config Associated Trustpoints: _SmartCallHome_ServerCA- د ASDM عملیاتو ازموینې لپاره، د پورټ مشخص کول مه هیروئ، د مثال په توګه:

- راځئ چې د تونل اساسي ترتیبات ترسره کړو:

- موږ به د کارپوریټ شبکې ته د تونل له لارې لاسرسی ورکړو، او انټرنیټ به مستقیم پریږدو (د نښلونکي کوربه کې د امنیتي وسیلو په نشتوالي کې ترټولو خوندي میتود نه دی، د اخته شوي کوربه له لارې ننوتل او د کارپوریټ معلوماتو محصول ممکن دی، اختیار د سپلایټ-تونل-پالیسي تونل ټول ټول کوربه ټرافیک به تونل ته واچوي. په هرصورت، سپلایټ تونل تاسو ته اجازه درکوي چې د VPN ګیټ وی خلاص کړئ او د کوربه انټرنیټ ترافیک پروسس نه کړئ)

- موږ به د 192.168.20.0/24 فرعي شبکې څخه پتې په تونل کې کوربه توب کونکو ته ورکړو (د 10 څخه تر 30 پتو یوه حوض (د نوډ #1 لپاره)). د VPN کلستر هر نوډ باید خپل حوض ولري.

- راځئ چې په ASA کې د ځایی جوړ شوي کارونکي سره اساسي تصدیق ترسره کړو (دا سپارښتنه نه کیږي، دا ترټولو ساده طریقه ده)، دا غوره ده چې تصدیق له لارې ترسره شي LDAP/شعاعیا حتی غوره، وتړئ د څو فکتور تصدیق (MFA)د مثال په توګه سیسکو DUO.

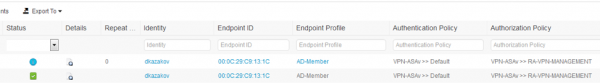

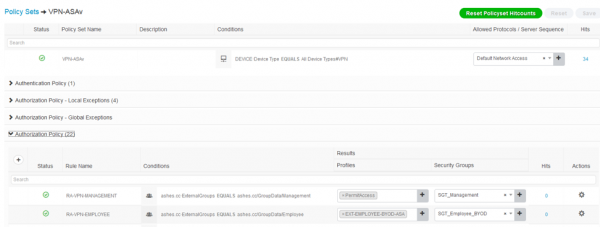

! vpn-demo-1(config)# ip local pool vpn-pool 192.168.20.10-192.168.20.30 mask 255.255.255.0 ! vpn-demo-1(config)# access-list split-tunnel standard permit 192.168.0.0 255.255.0.0 ! vpn-demo-1(config)# group-policy SSL-VPN-GROUP-POLICY internal vpn-demo-1(config)# group-policy SSL-VPN-GROUP-POLICY attributes vpn-demo-1(config-group-policy)# vpn-tunnel-protocol ssl-client vpn-demo-1(config-group-policy)# split-tunnel-policy tunnelspecified vpn-demo-1(config-group-policy)# split-tunnel-network-list value split-tunnel vpn-demo-1(config-group-policy)# dns-server value 192.168.99.132 vpn-demo-1(config-group-policy)# default-domain value ashes.cc vpn-demo-1(config)# tunnel-group DefaultWEBVPNGroup general-attributes vpn-demo-1(config-tunnel-general)# default-group-policy SSL-VPN-GROUP-POLICY vpn-demo-1(config-tunnel-general)# address-pool vpn-pool ! vpn-demo-1(config)# username dkazakov password cisco vpn-demo-1(config)# username dkazakov attributes vpn-demo-1(config-username)# service-type remote-access ! vpn-demo-1(config)# ssl trust-point SELF vpn-demo-1(config)# webvpn vpn-demo-1(config-webvpn)# enable outside vpn-demo-1(config-webvpn)# anyconnect image disk0:/anyconnect-win-4.8.03036-webdeploy-k9.pkg vpn-demo-1(config-webvpn)# anyconnect enable !- (اختیاري)په پورته مثال کې، موږ د لرې پرتو کاروونکو د تصدیق لپاره په فایر وال کې یو محلي کارونکی وکاراوه، کوم چې البته ډیر عملي نه دی پرته له لابراتوار څخه. زه به د تصدیق لپاره د تنظیم کولو چټک تطبیق کولو لپاره یو مثال ورکړم وړانګې سرور، د مثال په توګه کارول شوی د سیسکو د پیژندنې خدماتو انجن:

vpn-demo-1(config-aaa-server-group)# dynamic-authorization vpn-demo-1(config-aaa-server-group)# interim-accounting-update vpn-demo-1(config-aaa-server-group)# aaa-server RADIUS (outside) host 192.168.99.134 vpn-demo-1(config-aaa-server-host)# key cisco vpn-demo-1(config-aaa-server-host)# exit vpn-demo-1(config)# tunnel-group DefaultWEBVPNGroup general-attributes vpn-demo-1(config-tunnel-general)# authentication-server-group RADIUS !دې ادغام دا ممکنه کړه چې نه یوازې د AD ډایرکټرۍ خدمت سره د تصدیق کولو پروسیجر په چټکۍ سره مدغم شي، بلکې د وصل شوي کمپیوټر د AD تړاو توپیر کول، پوهیدل چې دا یو کارپوریټ وسیله ده یا شخصي، او د وصل شوي وسیلې حالت ارزونه هم وکړي.

- راځئ چې شفاف NAT تنظیم کړو ترڅو د مراجعینو او کارپوریټ شبکې سرچینو ترمنځ ترافیک روټ نه شي:

vpn-demo-1(config-network-object)# subnet 192.168.20.0 255.255.255.0 ! vpn-demo-1(config)# nat (inside,outside) source static any any destination static vpn-users vpn-users no-proxy-arp- (اختیاري): د ASA له لارې زموږ مراجعین آنلاین ترلاسه کولو لپاره (په کارولو سره تونلال اختیارونه) د PAT په کارولو سره، او همدارنګه د ورته بهرني انٹرفیس له لارې چې له هغه ځایه وصل کیږي، تاسو اړتیا لرئ چې لاندې ترتیبات جوړ کړئ

vpn-demo-1(config-network-object)# nat (outside,outside) source dynamic vpn-users interface vpn-demo-1(config)# nat (inside,outside) source dynamic any interface vpn-demo-1(config)# same-security-traffic permit intra-interface !- کله چې کلستر کاروئ، نو دا خورا مهمه ده چې داخلي شبکه وکولی شي پوه شي چې کوم ASA کاروونکو ته د بیرته راستنیدو ټرافیک لیږدوي. د دې کولو لپاره، دا اړینه ده چې مراجعینو ته صادر شوي /32 پتې بیا وویشئ.

موږ لا تر اوسه کلستر نه دی تنظیم کړی، مګر موږ دمخه د VPN ګیټ ویز کار کوو چې په انفرادي ډول د FQDN یا IP له لارې وصل کیدی شي.

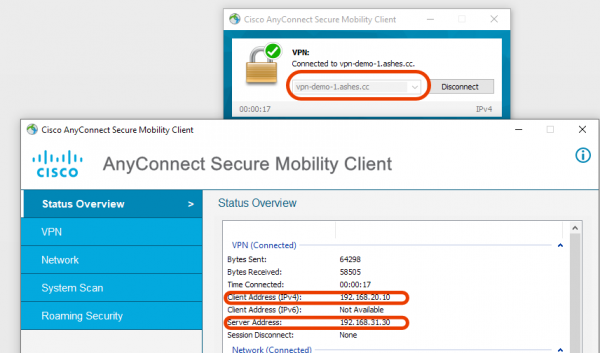

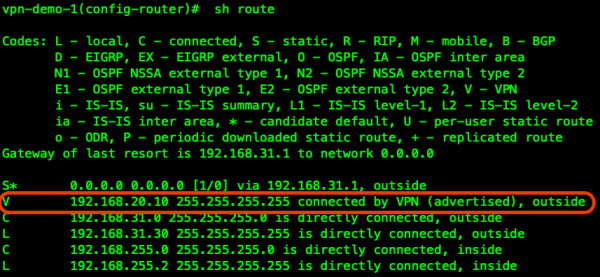

موږ د لومړي ASA په روټینګ جدول کې وصل شوی مراجع ګورو:

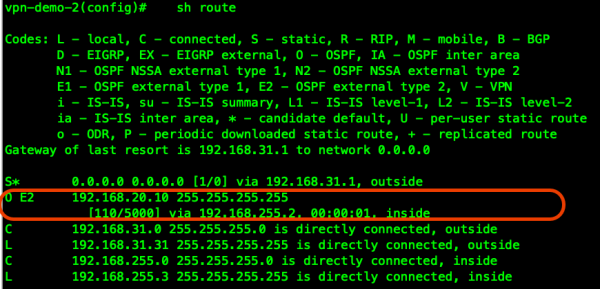

د دې لپاره چې ډاډ ترلاسه شي چې زموږ ټوله VPN کلستر او کارپوریټ شبکه زموږ مراجع ته لاره پیژني، موږ به د مراجعینو مختاړی د متحرک روټینګ پروتوکول ته بیا وویشو، لکه OSPF:

! vpn-demo-1(config)# route-map RMAP-VPN-REDISTRIBUTE permit 1 vpn-demo-1(config-route-map)# match ip address VPN-REDISTRIBUTE ! vpn-demo-1(config)# router ospf 1 vpn-demo-1(config-router)# network 192.168.255.0 255.255.255.0 area 0 vpn-demo-1(config-router)# log-adj-changes vpn-demo-1(config-router)# redistribute static metric 5000 subnets route-map RMAP-VPN-REDISTRIBUTEاوس موږ د دوهم ASA-2 دروازې څخه مراجع ته لاره لرو، او هغه کاروونکي چې د کلستر دننه د مختلفو VPN دروازو سره وصل دي، د مثال په توګه، کولی شي د کارپوریټ سافټ فون له لارې مستقیم اړیکه ونیسي، پداسې حال کې چې د کاروونکي لخوا غوښتل شوي سرچینو څخه بیرته راستنیدونکي ټرافیک به هم مناسب VPN دروازې ته واستول شي:

راځئ چې د کلستر لپاره د بار توازن تنظیم کولو ته لاړ شو.

پته 192.168.31.40 به د مجازی IP په توګه وکارول شي (VIP - ټول VPN مراجعین به په پیل کې ورسره وصل شي)، له دې پتې څخه به ماسټر کلسټر یو لږ بار شوي کلسټر نوډ ته واستول شي. مشخص کول مه هیروئ د DNS ریکارډونه وړاندې کول او بیرته راګرځول د هر کلستر نوډ د هر بهرني پتې/FQDN لپاره او د VIP لپاره.

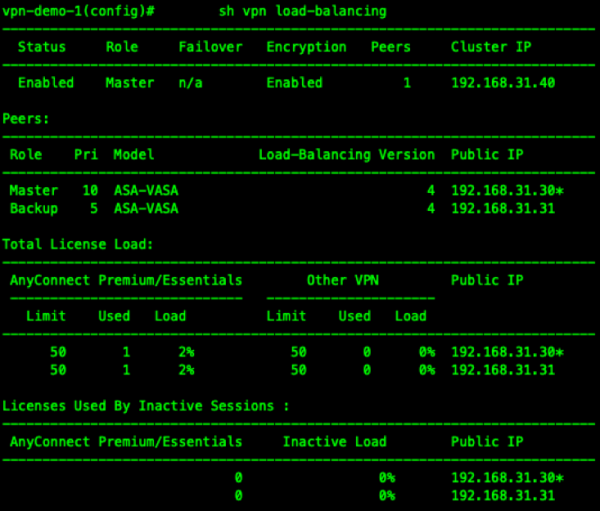

vpn-demo-1(config)# vpn load-balancing vpn-demo-1(config-load-balancing)# interface lbpublic outside vpn-demo-1(config-load-balancing)# interface lbprivate inside vpn-demo-1(config-load-balancing)# priority 10 vpn-demo-1(config-load-balancing)# cluster ip address 192.168.31.40 vpn-demo-1(config-load-balancing)# cluster port 4000 vpn-demo-1(config-load-balancing)# redirect-fqdn enable vpn-demo-1(config-load-balancing)# cluster key cisco vpn-demo-1(config-load-balancing)# cluster encryption vpn-demo-1(config-load-balancing)# cluster port 9023 vpn-demo-1(config-load-balancing)# participate vpn-demo-1(config-load-balancing)#- موږ د کلستر عملیات د دوو وصل شویو مراجعینو سره ازموینه کوو:

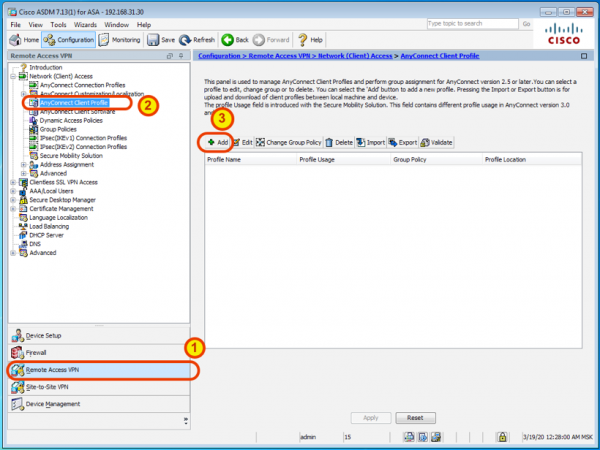

- موږ به د ASDM له لارې په اتوماتيک ډول ډاونلوډ شوي AnyConnect پروفایلونو سره د پیرودونکو تجربه ډیره اسانه کړو.

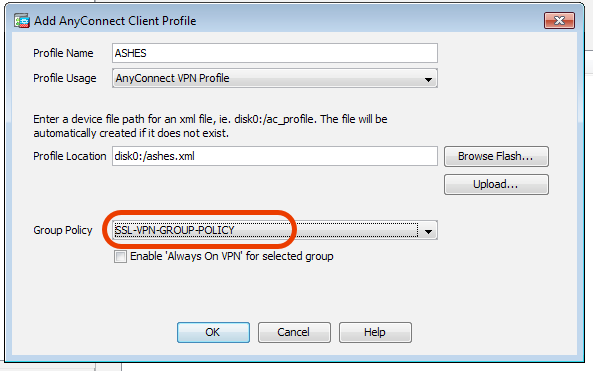

موږ پروفایل ته په اسانه ډول نوم ورکوو او زموږ د ګروپ پالیسي ورسره تړلې کوو:

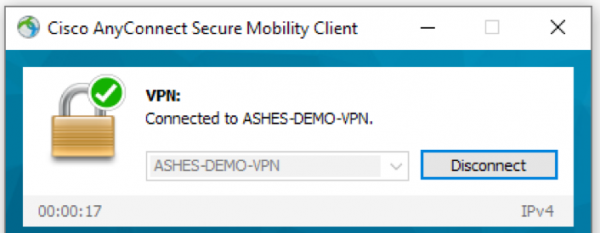

د بل مراجع سره د اړیکې وروسته، دا پروفایل به په اتوماتيک ډول په AnyConnect مراجع کې ډاونلوډ او نصب شي، نو کله چې تاسو اړتیا لرئ چې وصل شئ، تاسو یوازې د لیست څخه غوره کولو ته اړتیا لرئ:

څرنګه چې موږ دا پروفایل یوازې په یوه ASA کې د ASDM په کارولو سره جوړ کړی، نو ډاډ ترلاسه کړئ چې په کلستر کې په نورو ASAs کې ګامونه تکرار کړئ.

پایله: په دې توګه، موږ په چټکۍ سره د څو VPN ګیټ ویزونو کلستر د اتوماتیک بار توازن سره ځای پر ځای کړ. کلستر ته د نوي نوډونو اضافه کول اسانه دي، د نوي ASAv مجازی ماشینونو ځای پر ځای کولو یا د هارډویر ASAs په کارولو سره د ساده افقی پیمانه کولو ته اجازه ورکوي. د ځانګړتیاو بډایه AnyConnect مراجع کولی شي د خوندي ریموټ اتصال وړتیاوې په پراخه کچه پراخه کړي د د حالت ارزونه (د حالت ارزونه)، په خورا مؤثره توګه د مرکزي لاسرسي کنټرول او محاسبې سیسټم سره په ګډه کارول کیږي د هویت خدماتو انجن.

سرچینه: www.habr.com