نن ورځ ، یوازې سست د بلاکچین ټیکنالوژۍ ، کریپټو اسعارو او دا څومره ښه دی په اړه ندي لیکلي. مګر دا مقاله به د دې ټیکنالوژۍ ستاینه ونه کړي؛ موږ به د هغې د نیمګړتیاوو او د دوی د له منځه وړلو لارو په اړه وغږیږو.

پداسې حال کې چې په الټیریکس سیسټمونو کې په یوې پروژې کار کول، دنده د بلاکچین ته د یوې بهرنۍ سرچینې څخه د معلوماتو خوندي، سانسور ضد مقاومت تایید کول رامینځته کړل. دا اړینه وه چې د دریم سیسټم ریکارډونو کې بدلونونه تایید کړئ او د دې بدلونونو پراساس، د سمارټ قرارداد منطق کې یو یا بل څانګه اجرا کړئ. په لومړي نظر کې دا کار خورا کوچنی دی، مګر کله چې په پروسه کې د ګډون کوونکو ګوندونو مالي حالت د هغې د پلي کولو پایلې پورې اړه لري، اضافي اړتیاوې څرګندیږي. تر ټولو لومړی، دا د دې ډول تایید میکانیزم پراخ باور دی. مګر لومړی شیان لومړی.

ستونزه دا ده چې بلاکچین پخپله یو خپلواک ، تړل شوی اداره ده ، نو د بلاکچین دننه سمارټ قراردادونه د بهرنۍ نړۍ په اړه هیڅ نه پوهیږي. په ورته وخت کې، د سمارټ قراردادونو شرایط اکثرا د حقیقي شیانو په اړه معلوماتو سره تړاو لري (د الوتنې ځنډ، د تبادلې نرخ، او نور). د سم کار کولو لپاره د سمارټ قراردادونو لپاره، د بلاکچین بهر څخه ترلاسه شوي معلومات باید د اعتبار وړ او تصدیق شي. دا ستونزه د اوریکلونو لکه ټاون کریر او DECO په کارولو سره حل کیږي. دا اوریکلونه د بلاکچین شبکه کې سمارټ قرارداد ته اجازه ورکوي چې د باوري ویب سرور څخه معلوماتو باور وکړي؛ موږ کولی شو ووایو چې دا د باور وړ معلوماتو چمتو کونکي دي.

اوریکلز

تصور وکړئ چې یو سمارټ قرارداد ستاسو د بټکوین والټ ته 0.001 btc لیږدوي که ستاسو د خوښې فوټبال کلب د روسیې کپ وګټي. د ریښتیني بریا په حالت کې ، سمارټ قرارداد باید د معلوماتو لیږدولو ته اړتیا ولري چې کوم کلب یې ګټلی ، او دلته یو شمیر ستونزې رامینځته کیږي: دا معلومات چیرې ترلاسه کول ، دا څنګه په خوندي ډول سمارټ قرارداد ته لیږدول کیدی شي او څنګه ډاډ ترلاسه شي چې معلومات په سمارټ قرارداد کې ترلاسه شوي اعتبار په حقیقت کې د واقعیت سره سمون لري؟

کله چې دا د معلوماتو سرچینې ته راځي، دوه سناریوګانې شتون لري: د یو باوري ویب پاڼې سره د سمارټ قرارداد وصل کول چیرې چې د میچ پایلو په اړه معلومات په مرکزي توګه زیرمه شوي، او دویم اختیار دا دی چې په یوځل کې څو سایټونه وصل کړئ او بیا د ډیرو سرچینو څخه معلومات غوره کړئ. چې ورته معلومات وړاندې کوي. د معلوماتو د سموالي تصدیق کولو لپاره، اوریکلز کارول کیږي، د بیلګې په توګه اوریکلیز، کوم چې د TLSNotary (د معلوماتو د اعتبار ثابتولو لپاره TLS نوټري ترمیم) کاروي. مګر د اوریکلیز په اړه په ګوګل کې کافي معلومات شتون لري ، او د هابری په اړه ډیری مقالې شتون لري نن زه به د اوریکلز په اړه وغږیږم چې د معلوماتو لیږدولو لپاره یو څه مختلف چلند کاروي: ټاون کریر او ډیکو. مقاله د دواړو اوریکلونو عملیاتي اصولو توضیحات وړاندې کوي ، او همدارنګه مفصل پرتله کول.

ټاون کریر

ټاون کریر (TC) د IC3 (د کریپټو اسعارو او قراردادونو لپاره نوښت) لخوا په 2016 کې په CCS'16 کې معرفي شو. د TC اصلي مفکوره: د ویب پاڼې څخه یو سمارټ قرارداد ته معلومات لیږدول او ډاډ ترلاسه کړئ چې د TC لخوا وړاندې شوي معلومات د ویب پاڼې په څیر ورته دي. TC د معلوماتو ملکیت تصدیق کولو لپاره TEE (د باور وړ اجرا کولو چاپیریال) کاروي. د TC اصلي نسخه تشریح کوي چې څنګه د Intel SGX سره کار وکړي.

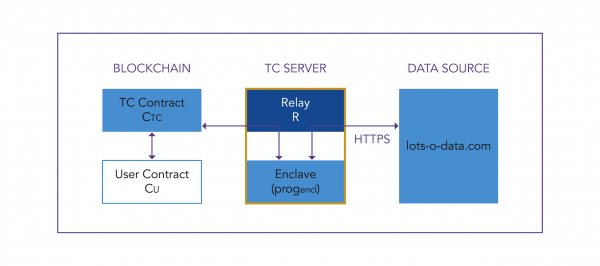

ټاون کریر د بلاکچین دننه یوه برخه او پخپله د OS دننه برخه لري - TC سرور.

د TC قرارداد په بلاکچین کې دی او د TC لپاره د لومړي پای په توګه کار کوي. دا د CU (د کارونکي سمارټ قرارداد) څخه غوښتنې مني او د TC سرور څخه ځواب بیرته راولي. د TC سرور دننه یو ریل شتون لري، کوم چې د انکلیو او انټرنیټ (دوه طرفه ترافیک) ترمنځ اړیکه رامینځته کوي او انکلیو د بلاکچین سره نښلوي. Enclave progencl لري، کوم کوډ دی چې د بلاکچین څخه غوښتنې کوي او د ډیجیټل لاسلیک سره بلاکچین ته پیغامونه بیرته راګرځوي، پروجنکل د سمارټ قرارداد کوډ برخه لري او په اصل کې د هغې ځینې دندې ترسره کوي.

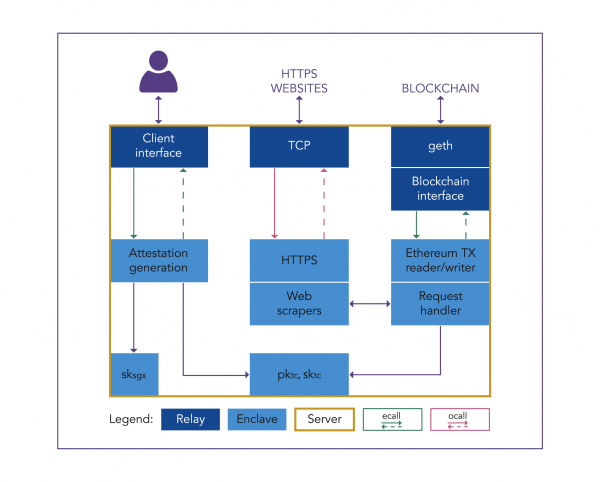

د Intel SGX انکلیو د شریک کتابتون په توګه فکر کیدی شي چې د API سره د ecall له لارې پرمخ ځي. Ecall انکلیو ته کنټرول لیږدوي. انکلیو خپل کوډ تر هغه وخته پورې اجرا کوي تر هغه چې دا وځي یا تر هغه چې یو استثنا واقع شي. ocal د انکلیو څخه بهر تعریف شوي فنکشنونو ته زنګ وهلو لپاره کارول کیږي. Ocall د انکلیو څخه بهر اعدام شوی او د دې لخوا د بې اعتباره کال په توګه چلند کیږي. وروسته له دې چې ocal اجرا شي، کنټرول بیرته انکلیو ته راستانه کیږي.

د انکلیو برخه کې، یو خوندي چینل د ویب سرور سره ترتیب شوی، انکلیو پخپله د هدف سرور سره د TLS لاسوند ترسره کوي او په داخلي توګه ټول کریپټوګرافیک عملیات ترسره کوي. د TLS کتابتون (mbedTLS) او کم شوی HTTP کوډ د SGX چاپیریال ته صادر شوی. همچنان ، انکلیو د ریموټ سرورونو سندونو تصدیق کولو لپاره د روټ CA سندونه (د سندونو ټولګه) لري. د غوښتنې هینډلر د ایتیریم لخوا چمتو شوي ب formatه کې د ډیټاګرام غوښتنه مني ، ډیکریټ کوي او پارس کوي. بیا دا د Ethereum لیږد رامینځته کوي چې غوښتل شوي ډیټاګرام لري ، دا د skTC سره لاسلیک کوي او ریلي ته یې لیږدوي.

د ریلي برخه کې د پیرودونکي انٹرفیس ، TCP ، بلاکچین انٹرفیس شامل دي. د مراجعینو انٹرفیس ته اړتیا ده چې د انکلیو کوډ تصدیق کړي او د پیرودونکي سره اړیکه ونیسي. پیرودونکی د ecall په کارولو سره د تصدیق غوښتنه لیږي او د skTC لخوا لاسلیک شوی ټایم سټیمپ ترلاسه کوي د att (د تصدیق لاسلیک) سره ، بیا att د Intel تصدیق خدمت (IAS) په کارولو سره تایید کیږي ، او د وخت سټیمپ د باوري وخت خدمت لخوا تایید شوی. د بلاکچین انٹرفیس راتلونکی غوښتنې تاییدوي او د ډیټاګرامونو تحویلولو لپاره په بلاکچین کې لیږدونه ځای په ځای کوي. ګیت یو رسمي ایتیریم پیرودونکی دی او ریل ته اجازه ورکوي چې د RPC تلیفونونو له لارې د بلاکچین سره اړیکه ونیسي.

د TEE سره کار کول، TC تاسو ته اجازه درکوي څو په موازي توګه څو ځایونه پرمخ بوځي، په دې توګه د معلوماتو پروسس کولو سرعت 3 ځله زیاتوي. که چیرې د یو چلونکي انکلیو سره سرعت 15 tx/sec وي، نو د 20 موازي چلولو انکلیو سره سرعت 65 tx/sec ته لوړیږي؛ د پرتله کولو لپاره، د Bitcoin بلاکچین کې اعظمي عملیاتي سرعت 26 tx/sec دی.

deco

DECO (د TLS لپاره غیر متمرکز اوریکلز) په CCS'20 کې وړاندې شوی، د هغو سایټونو سره کار کوي چې د TLS اړیکو مالتړ کوي. د معلوماتو محرمیت او بشپړتیا ډاډمن کوي.

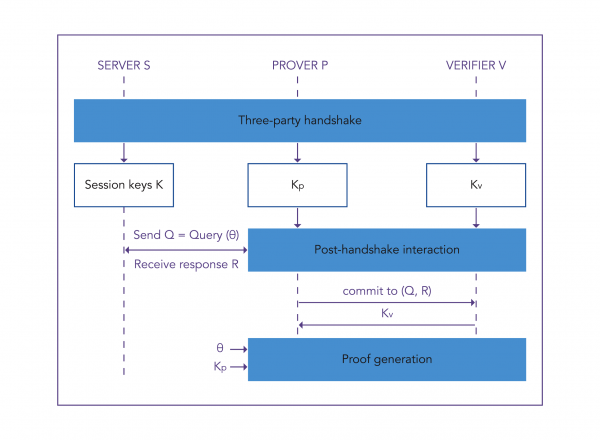

د TLS سره DECO سمیټریک کوډ کول کاروي، نو پیرودونکي او ویب سرور د کوډ کولو کیلي لري، او پیرودونکي کولی شي د TLS سیشن ډیټا جعل کړي که وغواړي. د دې ستونزې د حل لپاره، DECO د پروور (سمارټ قرارداد)، تصدیق کونکي (اوریکل) او ویب سرور (د معلوماتو سرچینه) تر منځ د درې اړخیزه لاسوهنې پروتوکول کاروي.

د DECO د کار کولو لاره دا ده چې تصدیق کونکی د ډیټا یوه برخه ترلاسه کوي او تصدیق کونکي ته تصدیق کوي چې D د TLS سرور S څخه راغلی. بله ستونزه دا ده چې TLS ډیټا لاسلیک نه کوي او د TLS پیرودونکي لپاره دا ستونزمنه ده چې ثابت کړي چې ډاټا په سمه توګه د سم سرور څخه ترلاسه شوي (د ثابتولو ستونزه).

د DECO پروتوکول د KEnc او KMac کوډ کولو کیلي کاروي. مراجع د Q غوښتنه لیږي ویب سرورد سرور R څخه ځواب کوډ شوی راځي، مګر مراجع او سرور ورته KMac شریکوي، او مراجع کولی شي د TLS پیغام جعل کړي. د DECO حل دا دی چې KMac د مراجع (محاورې) څخه "پټ کړي" تر هغه چې غوښتنې ته ځواب ورنکړي. اوس KMac د پروور او تایید کونکي - KpMac او KvMac ترمنځ ویشل شوی. سرور KMac ترلاسه کوي ترڅو د کیلي ویشلو عملیاتو KpMac ⊕ KvMac = KMac په کارولو سره ځواب کوډ کړي.

د درې اړخیزه لاسوهنې په رامینځته کولو سره ، د پیرودونکي او سرور ترمینځ د معلوماتو تبادله به د امنیت تضمین سره ترسره شي.

کله چې د غیر متمرکز اوریکل سیسټم په اړه وغږیږئ، یو څوک نشي کولی د Chainlink په یادولو کې پاتې راشي، چې موخه یې د ایتیروم، Bitcoin او Hyperledger سره مطابقت لرونکي اوریکل نوډونو غیر متمرکز شبکه رامینځته کول دي، د انډولیت په پام کې نیولو سره: د سیسټم هره برخه تازه کیدی شي. په ورته وخت کې، د امنیت ډاډ ترلاسه کولو لپاره، Chainlink هر اوریکل وړاندیز کوي چې په دنده کې برخه اخلي ترڅو د کلیدونو (عامه او خصوصي) ترکیب خپور کړي. شخصي کیلي د جزوي لاسلیک رامینځته کولو لپاره کارول کیږي چې د معلوماتو غوښتنې ته د دوی پریکړه پکې شامله وي. د ځواب ترلاسه کولو لپاره، دا اړینه ده چې د شبکې د اوریکلونو ټول جزوي لاسلیکونه یوځای کړئ.

چینلنک پلان لري چې د غیر متمرکز مالي غوښتنلیکونو لکه مکسیکلز باندې تمرکز سره د لومړني PoC DECO ترسره کړي. د لیکلو په وخت کې، په فوربس کې خبرونه خپاره شول چې چینلینک د کارنیل پوهنتون څخه DECO ترلاسه کړی.

په اوریکلونو بریدونه

د معلوماتو د امنیت له نظره، په ټاون کریر کې لاندې بریدونه په پام کې نیول شوي:

په TEE نوډونو کې د روګ سمارټ اړیکه کوډ انجیکشن.

د برید جوهر: TEE ته په قصدي ډول د سمارټ قرارداد کوډ لیږد کول ، پدې توګه ، یو برید کونکی چې نوډ ته لاسرسی موندلی به وکولی شي خپل (درغلي) سمارټ قرارداد په کوډ شوي ډیټا کې اجرا کړي. په هرصورت، د بیرته راستنیدو ارزښتونه به د شخصي کیلي سره کوډ شوي وي، او دا ډول معلوماتو ته د لاسرسي یوازینۍ لار د بیرته ستنیدو/آؤټ پوټ په اړه د سیفر متن لیک کول دي.

د دې برید په وړاندې محافظت په اوسني پته کې موقعیت لري د کوډ سموالي معاینه کوي. دا د پته ورکولو سکیم په کارولو سره ترلاسه کیدی شي چیرې چې د قرارداد پته د قرارداد کوډ هش کولو سره ټاکل کیږي.د قرارداد ریاست ciphertext بدلون لیک لیک.

د برید جوهر: د نوډونو مالکین په کوم کې چې سمارټ قراردادونه اجرا کیږي د انکلیو څخه بهر په کوډ شوي شکل کې د قرارداد حالت ته لاسرسی لري. یو برید کونکی، د نوډ کنټرول ترلاسه کولو سره، کولی شي د معاملې دمخه او وروسته د اړیکو حالت پرتله کړي او دا معلومه کړي چې کوم دلیلونه داخل شوي او کوم سمارټ قرارداد میتود کارول شوی، ځکه چې د سمارټ قرارداد کوډ پخپله او د هغې تخنیکي مشخصات په عامه توګه شتون لري.

پخپله د نوډ اعتبار یقیني کولو کې محافظت.د غاړې چینل بریدونه.

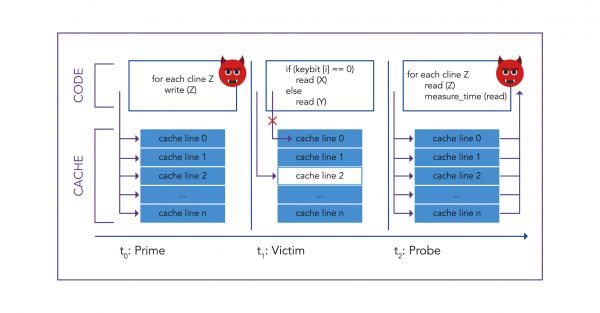

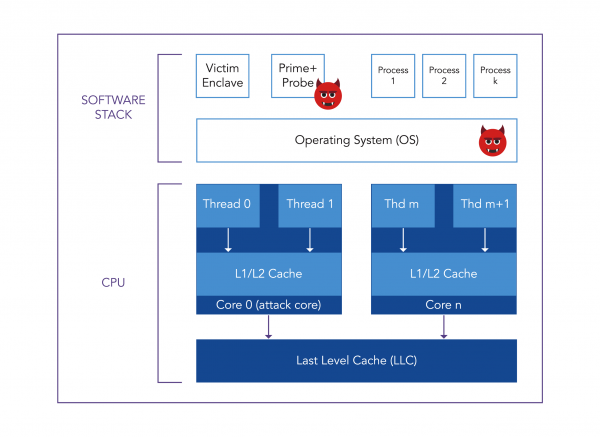

یو ځانګړی ډول برید چې په مختلف سناریوګانو کې د انکلیو حافظې او کیچ لاسرسي څارنه کاروي. د دې ډول برید یوه بیلګه Prime and Probe ده.

د برید امر:- t0: برید کونکی د قرباني پروسې ټول ډیټا ذخیره ډکوي.

- t1: قرباني د حافظې لاسرسي سره کوډ اجرا کوي چې د قرباني په حساس معلوماتو (کریپټوګرافیک کیلي) پورې اړه لري. د کیچ لاین د کیبټ ارزښت پراساس غوره شوی. په انځور کې د مثال په توګه، کیبټ = 0 او د کیش په 2 کرښه کې پته X لوستل کیږي. په X کې زیرمه شوي ډیټا په کیچ کې بار کیږي او هغه ډیټا بې ځایه کوي چې مخکې شتون درلود.

- t2: برید کوونکی ګوري چې د هغه کومې زیرمې لاینونه ایستل شوي دي - هغه کرښې چې د قرباني لخوا کارول کیږي. دا د لاسرسي وخت اندازه کولو سره ترسره کیږي. د هر کیبټ لپاره د دې عملیاتو په تکرارولو سره، برید کونکی ټوله کیلي ترلاسه کوي.

د برید محافظت: Intel SGX د اړخ چینل بریدونو پروړاندې محافظت لري چې د کیچ پورې اړوند پیښو نظارت مخه نیسي ، مګر د لومړي او تحقیقاتي برید به لاهم کار وکړي ځکه چې برید کونکی د هغه پروسې کیچ پیښې څاري او کیچ د قرباني سره شریکوي.

په دې توګه، دا مهال د دې برید په وړاندې د باور وړ محافظت شتون نلري.

بریدونه لکه سپیکټر او فورشاډو (L1TF) ، د Prime او Probe په څیر ، هم پیژندل شوي. دوی تاسو ته اجازه درکوي د دریمې ډلې چینل له لارې د کیچ حافظې څخه ډاټا ولولئ. د سپیکٹر-v2 زیان مننې پروړاندې محافظت چمتو شوی ، کوم چې د دې دوه بریدونو پروړاندې کار کوي.

د DECO په اړه، درې اړخیز لاسونه د امنیت تضمین چمتو کوي:

- د پروور بشپړتیا: یو هیک شوی پروور نشي کولی د سرور اصلي معلومات غلط کړي او نشي کولی سرور د دې لامل شي چې غلط غوښتنې ومني یا معتبر غوښتنو ته په غلط ډول ځواب ووایی. دا د سرور او پروور ترمنځ د غوښتنې نمونو له لارې ترسره کیږي.

- د تصدیق کونکي بشپړتیا: هیک شوی تصدیق کونکی نشي کولی د غلط ځوابونو ترلاسه کولو لامل شي.

- محرمیت: هیک شوی تصدیق کونکی یوازې عامه معلومات معاینه کوي (غوښتنه، د سرور نوم).

په DECO کې، یوازې د ټرافیک انجیکشن زیانونه ممکن دي. په پیل کې، د درې اړخیزه لاس ورکولو په جریان کې، تایید کوونکی کولی شي د نوي نانس په کارولو سره د سرور هویت رامینځته کړي. په هرصورت، د لاس ورکولو وروسته، تایید کوونکی باید د شبکې پرت شاخصونو باندې تکیه وکړي (IP پتې). له همدې امله، د تایید کونکي او سرور ترمنځ اړیکه باید د ټرافیک انجیکشن څخه خوندي شي. دا د پراکسي په کارولو سره ترلاسه کیږي.

د اوریکلونو پرتله کول

ټاون کریر د سرور برخه کې د انکلیو سره کار کولو پراساس دی ، پداسې حال کې چې DECO تاسو ته اجازه درکوي د کریپټوګرافیک کیليونو سره د درې طرفه لاسوهنې او ډیټا کوډ کولو په کارولو سره د ډیټا اصلیت اعتبار تصدیق کړئ. د دې اوریکلونو پرتله کول د لاندې معیارونو سره سم ترسره شوي: فعالیت ، امنیت ، لګښت او عملي.

ټاون کریر

deco

فعالیت

ګړندی (د پای ته رسیدو لپاره 0.6s)

ورو (د پروتوکول پای ته رسولو لپاره 10.50s)

خونديتوب

لږ خوندي

ډیر خوندي

د لګښت

ډیر قیمته

ارزانه

عمليتوب

ځانګړي هارډویر ته اړتیا لري

د هر هغه سرور سره کار کوي چې د TLS ملاتړ کوي

فعالیت: د DECO سره د کار کولو لپاره، درې اړخیز لاسونه اړین دي، کله چې د LAN له لارې تنظیم کول 0.37 ثانیې وخت نیسي، د ارتباط له رامینځته کیدو وروسته د تعامل لپاره، 2PC-HMAC اغیزمن دی (په هره لیکنه کې 0,13 s). د DECO فعالیت د موجود TLS سیفر سویټونو پورې اړه لري، د شخصي معلوماتو اندازه، او د ځانګړي غوښتنلیک لپاره د شواهدو پیچلتیا. د مثال په توګه د IC3 څخه د بائنری اختیار غوښتنلیک کارول: د LAN له لارې پروتوکول بشپړول شاوخوا 10,50 ثانیې وخت نیسي. په پرتله کولو سره ، ټاون کریر د ورته غوښتنلیک بشپړولو لپاره نږدې 0,6 ثانیې وخت نیسي ، کوم چې د DECO په پرتله نږدې 20 ځله ګړندی دی. ټول شیان مساوي وي، TC به چټک وي.

امنیت: د Intel SGX انکلیو باندې بریدونه (د اړخ چینل بریدونه) کار کوي او کولی شي د سمارټ قرارداد برخه اخیستونکو ته ریښتیني زیان ورسوي. د DECO په اړه، د ټرافيکي انجیکشن پورې اړوند بریدونه ممکن دي، مګر د پراکسي کارول دا ډول بریدونه هیڅ شی ته کموي. له همدې امله DECO خوندي دی.

د لګښت: د تجهیزاتو لګښت چې د Intel SGX ملاتړ کوي په DECO کې د پروتوکول ترتیب کولو لګښت څخه لوړ دی. له همدې امله TC ډیر ګران دی.

عملي کول: د ټاون کریر سره کار کولو لپاره، ځانګړي تجهیزات چې د TEE ملاتړ کوي اړتیا لري. د مثال په توګه، Intel SGX د 6th نسل Intel Core پروسیسر کورنۍ او وروسته ملاتړ کیږي. DECO تاسو ته اجازه درکوي د هر ډول تجهیزاتو سره کار وکړئ، که څه هم د TEE په کارولو سره د DECO ترتیب شتون لري. د تنظیم کولو پروسې له مخې ، د DECO درې اړخیز لاسونه ممکن یو څه وخت ونیسي ، مګر دا د TC هارډویر محدودیت په پرتله هیڅ ندي ، نو DECO ډیر عملي دی.

پایلې

دوه اوریکلونو ته په جلا توګه کتل او د څلورو معیارونو سره پرتله کول ، دا روښانه ده چې ټاون کریر له څلورو څخه په دریو ټکو کې د DECO څخه ټیټ دی. DECO د معلوماتو د امنیت له نظره خورا معتبر دی، ارزانه او ډیر عملي، که څه هم د درې اړخیز پروتوکول ترتیب کول یو څه وخت نیسي او خپل زیانونه لري، د بیلګې په توګه، د کوډ کولو کیلي سره اضافي عملیات. TC د DECO په پرتله ګړندی دی، مګر د اړخ چینل برید زیانمنتیا دا د محرمیت له لاسه ورکولو لپاره حساس کوي. دا باید په پام کې ونیول شي چې DECO د 2020 په جنوري کې معرفي شوی و، او کافي وخت نه دی تیر شوی چې دا خوندي وګڼي. ټاون کریر د 4 کلونو راهیسې تر برید لاندې دی او د ډیری ازموینو څخه تیر شوی ، نو په ډیری پروژو کې یې کارول توجیه دي.

سرچینه: www.habr.com