دا مقاله به د هغو کسانو لپاره ګټوره وي چې د ټیکنالوژۍ سره بلد دي د چک ټکی د فایل ایمولیشن لخوا (د ګواښ تقلید) او فعال فایل پاکول (د ګواښ استخراج) او غواړي د دې کارونو اتومات کولو لپاره یو ګام واخلي. د چک نقطه لري ، کوم چې دواړه په بادل او محلي وسیلو کې چلیږي ، او په فعاله توګه دا په ویب/smtp/ftp/smb/nfs ترافیک جریانونو کې د فایلونو چک کولو سره ورته دی. دا مقاله تر یوې اندازې پورې د لیکوال لخوا د رسمي اسنادو څخه د مقالو سیټ تفسیر دی، مګر زما د خپل عملیاتي تجربې او زما د خپلو مثالونو پراساس. همدارنګه په مقاله کې به تاسو د ګواښ مخنیوي API سره کار کولو لپاره د لیکوال پوسټ مین ټولګه ومومئ.

بنسټیز لنډیزونه

د ګواښ مخنیوي API د دریو اصلي برخو سره کار کوي، کوم چې په API کې د لاندې متن ارزښتونو له لارې ویل کیږي:

av - د ویروس ضد برخه، د پیژندل شوي ګواښونو د لاسلیک تحلیل لپاره مسؤل دی.

te - د ګواښ ایمولیشن برخه، په سینڈ باکس کې د فایلونو چک کولو لپاره مسؤل دی، او د ایمولیشن وروسته ناوړه / بې رحمه پریکړه کوي.

استخراج - د ګواښ استخراج برخه، د دفتر اسنادو په چټکۍ سره په خوندي بڼه بدلولو مسولیت لري (په کوم کې چې ټول احتمالي ناوړه مینځپانګې لیرې شوي)، ترڅو دوی کاروونکو / سیسټمونو ته ژر تر ژره وړاندې کړي.

د API جوړښت او اصلي محدودیتونه

د ګواښ مخنیوي API یوازې 4 غوښتنې کاروي - اپلوډ، پوښتنه، ډاونلوډ او کوټه. د ټولو څلورو غوښتنو لپاره سرلیک کې تاسو اړتیا لرئ د پیرامیټر په کارولو سره د API کیلي تیر کړئ واک ورکول. په لومړي نظر کې، جوړښت ممکن د دننه په پرتله خورا ساده ښکاري ، مګر د اپلوډ او پوښتنو غوښتنو کې د ساحو شمیر او د دې غوښتنو جوړښت خورا پیچلی دی. دا د ګیټ وے/سنډ باکس امنیت پالیسۍ کې د ګواښ مخنیوي پروفایلونو سره په فعاله توګه پرتله کیدی شي.

په اوس وخت کې، د ګواښ مخنیوي API یوازینۍ نسخه خپره شوې - 1.0؛ د API کالونو لپاره URL باید پکې شامل وي v1 په هغه برخه کې چیرې چې تاسو اړتیا لرئ نسخه مشخص کړئ. د مدیریت API برعکس، دا اړینه ده چې په URL کې د API نسخه په ګوته کړئ، که نه نو غوښتنه به اجرا نشي.

د انټي ویروس اجزا، کله چې د نورو برخو پرته ویل کیږي (te، استخراج)، اوس مهال یوازې د md5 هش سمونو سره د پوښتنو غوښتنې ملاتړ کوي. د ګواښ ایمولیشن او د ګواښ استخراج هم د sha1 او sha256 هش سمونو ملاتړ کوي.

دا ډیره مهمه ده چې په پوښتنو کې غلطي مه کوئ! غوښتنه د خطا پرته اجرا کیدی شي، مګر په بشپړه توګه نه. لږ مخ ته ګورو، راځئ وګورو چې څه پیښ کیدی شي کله چې په پوښتنو کې غلطۍ/ټایپو شتون ولري.

د ټایپونو سره د کلمو راپورونو سره غوښتنه وکړئ (رپورټونه)

{ "request": [

{

"sha256": {{sha256}},

"features": ["te"] ,

"te": {

"images": [

{

"id": "10b4a9c6-e414-425c-ae8b-fe4dd7b25244",

"revision": 1

}

],

reportss: ["tar", "pdf", "xml"]

}

}

]

}په ځواب کې به کومه تېروتنه نه وي، خو د راپورونو په اړه به هېڅ معلومات نه وي

{

"response": [

{

"status": {

"code": 1001,

"label": "FOUND",

"message": "The request has been fully answered."

},

"sha256": "9cc488fa6209caeb201678f8360a6bb806bd2f85b59d108517ddbbf90baec33a",

"file_type": "pdf",

"file_name": "",

"features": [

"te"

],

"te": {

"trust": 10,

"images": [

{

"report": {

"verdict": "malicious"

},

"status": "found",

"id": "10b4a9c6-e414-425c-ae8b-fe4dd7b25244",

"revision": 1

}

],

"score": -2147483648,

"combined_verdict": "malicious",

"severity": 4,

"confidence": 3,

"status": {

"code": 1001,

"label": "FOUND",

"message": "The request has been fully answered."

}

}

}

]

}مګر د راپور کیلي کې د ټایپو پرته د غوښتنې لپاره

{ "request": [

{

"sha256": {{sha256}},

"features": ["te"] ,

"te": {

"images": [

{

"id": "10b4a9c6-e414-425c-ae8b-fe4dd7b25244",

"revision": 1

}

],

reports: ["tar", "pdf", "xml"]

}

}

]

}موږ یو ځواب ترلاسه کوو چې دمخه د راپورونو ډاونلوډ کولو ID لري

{

"response": [

{

"status": {

"code": 1001,

"label": "FOUND",

"message": "The request has been fully answered."

},

"sha256": "9cc488fa6209caeb201678f8360a6bb806bd2f85b59d108517ddbbf90baec33a",

"file_type": "pdf",

"file_name": "",

"features": [

"te"

],

"te": {

"trust": 10,

"images": [

{

"report": {

"verdict": "malicious",

"full_report": "b684066e-e41c-481a-a5b4-be43c27d8b65",

"pdf_report": "e48f14f1-bcc7-4776-b04b-1a0a09335115",

"xml_report": "d416d4a9-4b7c-4d6d-84b9-62545c588963"

},

"status": "found",

"id": "10b4a9c6-e414-425c-ae8b-fe4dd7b25244",

"revision": 1

}

],

"score": -2147483648,

"combined_verdict": "malicious",

"severity": 4,

"confidence": 3,

"status": {

"code": 1001,

"label": "FOUND",

"message": "The request has been fully answered."

}

}

}

]

}که موږ غلط / ختم شوی API کیلي واستوو، موږ به په ځواب کې 403 تېروتنه ترلاسه کړو.

SandBlast API: په بادل او محلي وسیلو کې

د API غوښتنې د چیک پوائنټ وسیلو ته لیږل کیدی شي چې د ګواښ ایمولیشن اجزا (بلیډ) فعاله وي. د غوښتنو لپاره د پتې په توګه، تاسو اړتیا لرئ چې د آلې ip/url او پورټ 18194 وکاروئ (د مثال په توګه، https://10.10.57.19:18194/tecloud/api/v1/file/query). تاسو باید دا هم ډاډه کړئ چې د وسیلې امنیت پالیسي دې اړیکې ته اجازه ورکوي. د ډیفالټ په واسطه په محلي وسیلو کې د API کیلي له لارې واک ورکول بند او د غوښتنې سرلیکونو کې د اجازې کیلي ممکن هیڅکله ونه لیږل شي.

د چیک پواینټ کلاوډ ته د API غوښتنې باید واستول شي te.checkpoint.com (د مثال په توګه - https://te.checkpoint.com/tecloud/api/v1/file/query). د API کیلي د 60 ورځو لپاره د آزموینې جواز په توګه د چیک پوائنټ شریکانو یا د شرکت محلي دفتر سره په تماس کې ترلاسه کیدی شي.

په محلي وسایلو کې، د ګواښ استخراج لا تر اوسه د معیاري په توګه نه دی مالتړ شوی. او باید وکارول شي (موږ به د دې مقالې په پای کې په تفصیل سره خبرې وکړو).

محلي وسایل د کوټې غوښتنې ملاتړ نه کوي.

که نه نو، د محلي وسیلو او بادل ته د غوښتنو ترمنځ هیڅ توپیر شتون نلري.

اپلوډ API کال

کارول شوی طریقه - وروستۍ

د تلیفون ادرس - https:///tecloud/api/v1/file/upload

غوښتنه له دوو برخو څخه جوړه ده (فارم-ډیټا): یوه فایل چې د تقلید/پاکولو لپاره او د متن سره د غوښتنې بدن.

د متن غوښتنه خالي نه وي، مګر دا ممکن هیڅ ترتیب ونه لري. د دې لپاره چې غوښتنه بریالۍ شي ، تاسو باید لږترلږه لاندې متن په غوښتنه کې واستوئ:

د اپلوډ غوښتنې لپاره لږترلږه اړین دی

د HTTP پوسټ

https:///tecloud/api/v1/file/upload

سرلیکونه:

واک ورکول:

د بدن

{

"غوښتنه": {

}

}

د دوتنې

د دوتنې

په دې حالت کې، فایل به د ډیفالټ پیرامیټونو سره سم پروسس شي: جزو - te, OS انځورونه - XP وګټئ او 7 وګټئپرته له دې چې راپور جوړ کړي.

د متن په غوښتنه کې د اصلي برخو په اړه تبصرې:

file_ نوم и فایل_ډول تاسو کولی شئ دوی خالي پریږدئ یا یې نه لیږئ، ځکه چې دا د فایل اپلوډ کولو په وخت کې ګټور معلومات ندي. د API ځواب کې، دا ساحې به د ډاونلوډ شوي فایل نوم پر بنسټ په اتوماتيک ډول ډک شي، او په زیرمه کې معلومات به لاهم د md5/sha1/sha256 هش مقدارونو په کارولو سره وپلټل شي.

د خالي فایل_نوم او فایل_ ډول سره د مثال غوښتنه

{

"request": {

"file_name": "",

"file_type": "",

}

}برخی - یو لیست چې اړین فعالیت په ګوته کوي کله چې په شګو بکس کې پروسس کیږي - av (اینټي ویروس)، te (د ګواښ ایمولیشن)، استخراج (د ګواښ استخراج). که دا پیرامیټر په بشپړ ډول تیر شوی نه وي، نو یوازې د ډیفالټ اجزا به کارول کیږي - te (د ګواښ ایمولیشن).

په دریو موجودو برخو کې د چک کولو وړ کولو لپاره، تاسو اړتیا لرئ چې دا برخې د API په غوښتنه کې مشخص کړئ.

د av، te او استخراج په چک کولو سره د غوښتنې بیلګه

{ "request": [

{

"sha256": {{sha256}},

"features": ["av", "te", "extraction"]

}

]

}د ټی په برخه کې کلیدونه

انځورونه - یو لیست چې لغتونه لري id او د عملیاتي سیسټمونو بیاکتنې شمیره په کوم کې چې چک به ترسره کیږي. IDs او د بیاکتنې شمیرې د ټولو محلي وسیلو او بادل لپاره یو شان دي.

د عملیاتي سیسټمونو لیست او بیاکتنې

د OS انځور ID شتون لري

تجدید

د انځور OS او غوښتنلیک

e50e99f3-5963-4573-af9e-e3f4750b55e2

1

د Microsoft Windows: XP - 32bit SP3

دفتر2003، 2007

د Adobe Acrobat Reader: 9.0

فلش پلیر 9r115 او چارند څيز 10.0

د جاوا چلولو وخت: 1.6.0U22

7e6fe36e-889e-4c25-8704-56378f0830df

1

د Microsoft Windows: 7 - 32 بټ

دفتر2003، 2007

د Adobe Acrobat Reader: 9.0

فلش پلیر: 10.2r152 (نښلول& چارند څيز)

د جاوا چلولو وخت: 1.6.0U0

8d188031-1010-4466-828b-0cd13d4303ff

1

د Microsoft Windows: 7 - 32 بټ

دفتر: 2010

د Adobe Acrobat Reader: 9.4

فلش پلیر: 11.0.1.152 (نښلول & چارند څيز)

د جاوا چلولو وخت: 1.7.0U0

5e5de275-a103-4f67-b55b-47532918fa59

1

د Microsoft Windows: 7 - 32 بټ

دفتر: 2013

د Adobe Acrobat Reader: 11.0

فلش پلیر: 15 (نښلول & چارند څيز)

د جاوا چلولو وخت: 1.7.0U9

3ff3ddae-e7fd-4969-818c-d5f1a2be336d

1

د Microsoft Windows: 7 - 64 بټ

دفتر: 2013 (32bit)

د Adobe Acrobat Reader: 11.0.01

فلش پلیر: 13 (نښلول & چارند څيز)

د جاوا چلولو وخت: 1.7.0U9

6c453c9b-20f7-471a-956c-3198a868dc92

1

د Microsoft Windows: 8.1 - 64 بټ

دفتر: 2013 (64bit)

د Adobe Acrobat Reader: 11.0.10

فلش پلیر: 18.0.0.160 (نښلول & چارند څيز)

د جاوا چلولو وخت: 1.7.0U9

10b4a9c6-e414-425c-ae8b-fe4dd7b25244

1

د Microsoft Windows: 10

دفتر: Professional Plus 2016 en-us

د Adobe Acrobat Reader: DC 2015 MUI

فلش پلیر: 20 (نښلول & چارند څيز)

د جاوا چلولو وخت: 1.7.0U9

که چیرې د عکسونو کیلي په بشپړ ډول مشخص نه وي، نو بیا ایمولیشن به د چیک پوائنټ لخوا وړاندیز شوي عکسونو کې ترسره شي (اوس مهال Win XP او Win 7). دا عکسونه د فعالیت غوره توازن او د کیچ نرخ په پام کې نیولو سره وړاندیز شوي.

راپورونه - د راپورونو لیست چې موږ یې غوښتنه کوو که چیرې فایل ناوړه وي. لاندې اختیارونه شتون لري:

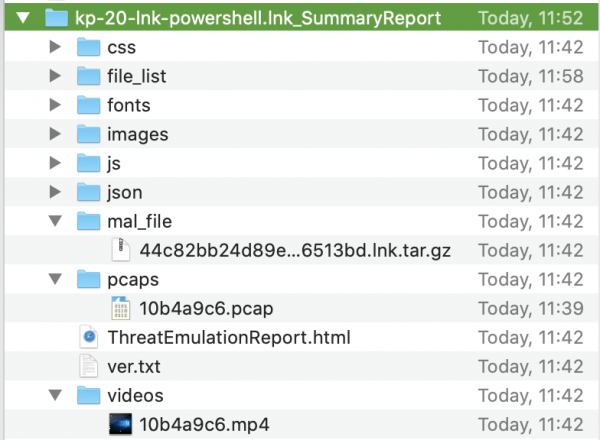

لنډیز - .tar.gz آرشیف چې د ایمولیشن په اړه راپور لري ټول ته غوښتل شوي انځورونه (دواړه د html پاڼه او اجزاوې لکه د ایمولیټر OS څخه ویډیو، د شبکې ټرافيک ډمپ، په json کې راپور، او نمونه پخپله د پټنوم خوندي شوي آرشیف کې). موږ په ځواب کې د کلیدي په لټه کې یو - لنډیز_راپور د راپور د وروسته ډاونلوډ کولو لپاره.

pdf - د ایمولیشن په اړه سند یو عکس، کوم چې ډیری یې د سمارټ کنسول له لارې ترلاسه کولو لپاره عادی دي. موږ په ځواب کې د کلیدي په لټه کې یو - pdf_report د راپور د وروسته ډاونلوډ کولو لپاره.

ایکس - د ایمولیشن په اړه سند یو انځور، په راپور کې د پیرامیټونو د تعقیب لپاره مناسب دی. موږ په ځواب کې د کلیدي په لټه کې یو - xml_report د راپور د وروسته ډاونلوډ کولو لپاره.

ټر - .tar.gz آرشیف چې د ایمولیشن په اړه راپور لري یو غوښتل شوي انځورونه (دواړه د html پاڼه او اجزاوې لکه د ایمولیټر OS څخه ویډیو، د شبکې ټرافيک ډمپ، په json کې راپور، او نمونه پخپله د پټنوم خوندي شوي آرشیف کې). موږ په ځواب کې د کلیدي په لټه کې یو - بشپړ_راپور د راپور د وروسته ډاونلوډ کولو لپاره.

د لنډیز راپور دننه څه شی دی

کلیدونه full_report، pdf_report، xml_report د هر OS لپاره په لغت کې دي

{

"response": [

{

"status": {

"code": 1001,

"label": "FOUND",

"message": "The request has been fully answered."

},

"sha256": "9e6f07d03b37db0d3902bde4e239687a9e3d650e8c368188c7095750e24ad2d5",

"file_type": "html",

"file_name": "",

"features": [

"te"

],

"te": {

"trust": 10,

"images": [

{

"report": {

"verdict": "malicious",

"full_report": "8d18067e-b24d-4103-8469-0117cd25eea9",

"pdf_report": "05848b2a-4cfd-494d-b949-6cfe15d0dc0b",

"xml_report": "ecb17c9d-8607-4904-af49-0970722dd5c8"

},

"status": "found",

"id": "10b4a9c6-e414-425c-ae8b-fe4dd7b25244",

"revision": 1

},

{

"report": {

"verdict": "malicious",

"full_report": "d7c27012-8e0c-4c7e-8472-46cc895d9185",

"pdf_report": "488e850c-7c96-4da9-9bc9-7195506afe03",

"xml_report": "e5a3a78d-c8f0-4044-84c2-39dc80ddaea2"

},

"status": "found",

"id": "6c453c9b-20f7-471a-956c-3198a868dc92",

"revision": 1

}

],

"score": -2147483648,

"combined_verdict": "malicious",

"severity": 4,

"confidence": 3,

"status": {

"code": 1001,

"label": "FOUND",

"message": "The request has been fully answered."

}

}

}

]

}مګر د لنډیز_رپورټ کیلي - په عمومي ډول د تقلید لپاره یو شتون لري

{

"response": [

{

"status": {

"code": 1001,

"label": "FOUND",

"message": "The request has been fully answered."

},

"sha256": "d57eadb7b2f91eea66ea77a9e098d049c4ecebd5a4c70fb984688df08d1fa833",

"file_type": "exe",

"file_name": "",

"features": [

"te"

],

"te": {

"trust": 10,

"images": [

{

"report": {

"verdict": "malicious",

"full_report": "c9a1767b-741e-49da-996f-7d632296cf9f",

"xml_report": "cc4dbea9-518c-4e59-b6a3-4ea463ca384b"

},

"status": "found",

"id": "10b4a9c6-e414-425c-ae8b-fe4dd7b25244",

"revision": 1

},

{

"report": {

"verdict": "malicious",

"full_report": "ba520713-8c0b-4672-a12f-0b4a1575b913",

"xml_report": "87bdb8ca-dc44-449d-a9ab-2d95e7fe2503"

},

"status": "found",

"id": "6c453c9b-20f7-471a-956c-3198a868dc92",

"revision": 1

}

],

"score": -2147483648,

"combined_verdict": "malicious",

"severity": 4,

"confidence": 3,

"summary_report": "7e7db12d-5df6-4e14-85f3-2c1e29cd3e34",

"status": {

"code": 1001,

"label": "FOUND",

"message": "The request has been fully answered."

}

}

}

]

}تاسو کولی شئ په ورته وخت کې د tar او xml او pdf راپورونو غوښتنه وکړئ، تاسو کولی شئ د لنډیز او tar او xml غوښتنه وکړئ. دا به ممکنه نه وي چې په ورته وخت کې د لنډیز راپور او pdf غوښتنه وکړئ.

د استخراج برخه کې کلیدونه

د ګواښ استخراج لپاره، یوازې دوه کلیدونه کارول کیږي:

ميتود - pdf (pdf ته بدل کړئ، د ډیفالټ لخوا کارول کیږي) یا پاک (فعال مینځپانګې پاکول).

استخراج شوي_برخې_کوډونه - د فعال مینځپانګې لرې کولو لپاره د کوډونو لیست ، یوازې د پاک میتود لپاره پلي کیږي

د فایلونو څخه د مینځپانګې لرې کولو لپاره کوډونه

کوډ

تفصیل

1025

تړل شوي توکي

1026

میکرو او کوډ

1034

حساس هایپر لینکونه

1137

د PDF GoToR کړنې

1139

د PDF لانچ کړنې

1141

د PDF URI کړنې

1142

د PDF غږیز عمل

1143

د PDF فلم کړنې

1150

د PDF جاواسکریپټ کړنې

1151

د PDF سپارلو د فورمې کړنې

1018

د ډیټابیس پوښتنې

1019

سرایت شوي توکي

1021

ګړندی خوندي کول

1017

د ګمرک ملکیتونه

1036

د احصایې ملکیتونه

1037

د لنډیز ملکیتونه

د پاک شوي کاپي ډاونلوډ کولو لپاره ، تاسو به د څو ثانیو وروسته د پوښتنې غوښتنه کولو ته هم اړتیا ولرئ (کوم چې لاندې به بحث وشي) ، د غوښتنې متن کې د فایل هش مقدار او د استخراج برخې مشخص کول. تاسو کولی شئ د پوښتنې ځواب څخه د ID په کارولو سره پاک شوی فایل غوره کړئ - extracted_file_download_id. یوځل بیا، یو څه وړاندې ګورم، زه د یوې غوښتنې او پوښتنې ځواب مثالونه د پاک شوي سند ډاونلوډ کولو لپاره د ID لټون کولو لپاره وړاندې کوم.

د extracted_file_download_id کیلي د لټون لپاره د پوښتنې غوښتنه

{ "request": [

{

"sha256": "9a346005ee8c9adb489072eb8b5b61699652962c17596de9c326ca68247a8876",

"features": ["extraction"] ,

"extraction": {

"method": "pdf"

}

}

]

}پوښتنې ته ځواب (د extracted_file_download_id کلید لپاره وګورئ)

{

"response": [

{

"status": {

"code": 1001,

"label": "FOUND",

"message": "The request has been fully answered."

},

"sha256": "9a346005ee8c9adb489072eb8b5b61699652962c17596de9c326ca68247a8876",

"file_type": "",

"file_name": "",

"features": [

"extraction"

],

"extraction": {

"method": "pdf",

"extract_result": "CP_EXTRACT_RESULT_SUCCESS",

"extracted_file_download_id": "b5f2b34e-3603-4627-9e0e-54665a531ab2",

"output_file_name": "kp-20-xls.cleaned.xls.pdf",

"time": "0.013",

"extract_content": "Macros and Code",

"extraction_data": {

"input_extension": "xls",

"input_real_extension": "xls",

"message": "OK",

"output_file_name": "kp-20-xls.cleaned.xls.pdf",

"protection_name": "Potential malicious content extracted",

"protection_type": "Conversion to PDF",

"protocol_version": "1.0",

"risk": 5.0,

"scrub_activity": "Active content was found - XLS file was converted to PDF",

"scrub_method": "Convert to PDF",

"scrub_result": 0.0,

"scrub_time": "0.013",

"scrubbed_content": "Macros and Code"

},

"tex_product": false,

"status": {

"code": 1001,

"label": "FOUND",

"message": "The request has been fully answered."

}

}

}

]

}عمومي معلومات

په یوه API کال کې، تاسو کولی شئ یوازې یو فایل د تایید لپاره واستوئ.

د AV برخه د کیلي سره اضافي برخې ته اړتیا نلري، دا کافي ده چې دا په لغت کې مشخص کړئ برخی.

د API کال پوښتنه

کارول شوی طریقه - وروستۍ

د تلیفون ادرس - https:///tecloud/api/v1/file/Query

د ډاونلوډ لپاره د فایل لیږلو دمخه (د اپلوډ غوښتنه) ، دا مشوره ورکول کیږي چې د سینڈ باکس کیچ (د پوښتنې غوښتنه) چیک کړئ ترڅو د API سرور باندې بار غوره کړي ، ځکه چې د API سرور ممکن دمخه معلومات او د ډاونلوډ شوي فایل په اړه پریکړه ولري. زنګ یوازې د متن برخه لري. د غوښتنې اړینه برخه sha1/sha256/md5 د فایل اندازه ده. په هرصورت، تاسو کولی شئ دا د اپلوډ غوښتنې په ځواب کې ترلاسه کړئ.

لږترلږه د پوښتنې لپاره اړین دي

د HTTP پوسټ

https:///tecloud/api/v1/file/Query

سرلیکونه:

واک ورکول:

د بدن

{

"غوښتنه": {

"sha256":

}

}

د اپلوډ غوښتنې ته د ځواب یوه بیلګه، چیرې چې sha1/md5/sha256 هش مقدار لیدل کیږي

{

"response": {

"status": {

"code": 1002,

"label": "UPLOAD_SUCCESS",

"message": "The file was uploaded successfully."

},

"sha1": "954b5a851993d49ef8b2412b44f213153bfbdb32",

"md5": "ac29b7c26e7dcf6c6fdb13ac0efe98ec",

"sha256": "313c0feb009356495b7f4a60e96737120beb30e1912c6d866218cee830aebd90",

"file_type": "",

"file_name": "kp-20-doc.doc",

"features": [

"te"

],

"te": {

"trust": 0,

"images": [

{

"report": {

"verdict": "unknown"

},

"status": "not_found",

"id": "10b4a9c6-e414-425c-ae8b-fe4dd7b25244",

"revision": 1

}

],

"score": -2147483648,

"status": {

"code": 1002,

"label": "UPLOAD_SUCCESS",

"message": "The file was uploaded successfully."

}

}

}

}د پوښتنې غوښتنه، د هش مقدار سربیره، باید په مثالي توګه ورته وي لکه څنګه چې د اپلوډ غوښتنه وه (یا پلان شوې وه)، یا حتی "مخکې" (د اپلوډ غوښتنې په پرتله د پوښتنې غوښتنه کې لږ ساحې لري). په هغه حالت کې چې د پوښتنې غوښتنه د اپلوډ غوښتنې په پرتله ډیرې ساحې لري، تاسو به په ځواب کې ټول اړین معلومات ترلاسه نکړئ.

دلته د یوې پوښتنې لپاره د ځواب یوه بیلګه ده چیرې چې ټول اړین معلومات ندي موندل شوي

{

"response": [

{

"status": {

"code": 1006,

"label": "PARTIALLY_FOUND",

"message": "The request cannot be fully answered at this time."

},

"sha256": "313c0feb009356495b7f4a60e96737120beb30e1912c6d866218cee830aebd90",

"file_type": "doc",

"file_name": "",

"features": [

"te",

"extraction"

],

"te": {

"trust": 10,

"images": [

{

"report": {

"verdict": "malicious",

"pdf_report": "4e9cddaf-03a4-489f-aa03-3c18f8d57a52",

"xml_report": "9c18018f-c761-4dea-9372-6a12fcb15170"

},

"status": "found",

"id": "10b4a9c6-e414-425c-ae8b-fe4dd7b25244",

"revision": 1

}

],

"score": -2147483648,

"combined_verdict": "malicious",

"severity": 4,

"confidence": 1,

"status": {

"code": 1001,

"label": "FOUND",

"message": "The request has been fully answered."

}

},

"extraction": {

"method": "pdf",

"tex_product": false,

"status": {

"code": 1004,

"label": "NOT_FOUND",

"message": "Could not find the requested file. Please upload it."

}

}

}

]

}ساحو ته پام وکړئ کوډ и د لیبل. دا ساحې د وضعیت لغتونو کې درې ځله څرګندیږي. لومړی موږ نړیوال کیلي "کوډ" ګورو: 1006 او "لیبل": "PARTIALLY_FOUND". بیا، دا کیلي د هرې انفرادي برخې لپاره موندل کیږي چې موږ یې غوښتنه کړې - te او استخراج. او که چیرې دا روښانه وي چې معلومات موندل شوي، نو د استخراج لپاره هیڅ معلومات شتون نلري.

دا هغه څه دي چې پوښتنه د پورته مثال لپاره ورته ښکاري

{ "request": [

{

"sha256": {{sha256}},

"features": ["te", "extraction"] ,

"te": {

"images": [

{

"id": "10b4a9c6-e414-425c-ae8b-fe4dd7b25244",

"revision": 1

}

],

"reports": [

"xml", "pdf"

]

}

}

]

}که تاسو د استخراج برخې پرته د پوښتنې غوښتنه واستوئ

{ "request": [

{

"sha256": {{sha256}},

"features": ["te"] ,

"te": {

"images": [

{

"id": "10b4a9c6-e414-425c-ae8b-fe4dd7b25244",

"revision": 1

}

],

"reports": [

"xml", "pdf"

]

}

}

]

}بیا به ځواب بشپړ معلومات ولري ("کوډ": 1001، "لیبل": "موندل شوی")

{

"response": [

{

"status": {

"code": 1001,

"label": "FOUND",

"message": "The request has been fully answered."

},

"sha256": "313c0feb009356495b7f4a60e96737120beb30e1912c6d866218cee830aebd90",

"file_type": "doc",

"file_name": "",

"features": [

"te"

],

"te": {

"trust": 10,

"images": [

{

"report": {

"verdict": "malicious",

"pdf_report": "4e9cddaf-03a4-489f-aa03-3c18f8d57a52",

"xml_report": "9c18018f-c761-4dea-9372-6a12fcb15170"

},

"status": "found",

"id": "10b4a9c6-e414-425c-ae8b-fe4dd7b25244",

"revision": 1

}

],

"score": -2147483648,

"combined_verdict": "malicious",

"severity": 4,

"confidence": 1,

"status": {

"code": 1001,

"label": "FOUND",

"message": "The request has been fully answered."

}

}

}

]

}که چیرې په کیچ کې هیڅ معلومات شتون نلري، نو ځواب به "لیبل" وي: "NOT_FOUND"

{

"response": [

{

"status": {

"code": 1004,

"label": "NOT_FOUND",

"message": "Could not find the requested file. Please upload it."

},

"sha256": "313c0feb009356495b7f4a60e96737120beb30e1912c6d866218cee830aebd91",

"file_type": "",

"file_name": "",

"features": [

"te"

],

"te": {

"trust": 0,

"images": [

{

"report": {

"verdict": "unknown"

},

"status": "not_found",

"id": "10b4a9c6-e414-425c-ae8b-fe4dd7b25244",

"revision": 1

}

],

"score": -2147483648,

"status": {

"code": 1004,

"label": "NOT_FOUND",

"message": "Could not find the requested file. Please upload it."

}

}

}

]

}په یوه API کال کې، تاسو کولی شئ د تایید لپاره په یوځل کې څو هش مقدارونه واستوئ. ځواب به په ورته ترتیب کې ډاټا بیرته راولي لکه څنګه چې په غوښتنه کې لیږل شوي.

د څو sha256 مقدارونو سره د پوښتنې غوښتنې مثال

{ "request": [

{

"sha256": "b84531d3829bf6131655773a3863d6b16f6389b7f4036aef9b81c0cb60e7fd81"

},

{

"sha256": "b84531d3829bf6131655773a3863d6b16f6389b7f4036aef9b81c0cb60e7fd82"

}

]

}د څو sha256 مقدارونو سره یوې پوښتنې ته ځواب

{

"response": [

{

"status": {

"code": 1001,

"label": "FOUND",

"message": "The request has been fully answered."

},

"sha256": "b84531d3829bf6131655773a3863d6b16f6389b7f4036aef9b81c0cb60e7fd81",

"file_type": "dll",

"file_name": "",

"features": [

"te"

],

"te": {

"trust": 10,

"images": [

{

"report": {

"verdict": "malicious"

},

"status": "found",

"id": "10b4a9c6-e414-425c-ae8b-fe4dd7b25244",

"revision": 1

}

],

"score": -2147483648,

"combined_verdict": "malicious",

"severity": 4,

"confidence": 3,

"status": {

"code": 1001,

"label": "FOUND",

"message": "The request has been fully answered."

}

}

},

{

"status": {

"code": 1004,

"label": "NOT_FOUND",

"message": "Could not find the requested file. Please upload it."

},

"sha256": "b84531d3829bf6131655773a3863d6b16f6389b7f4036aef9b81c0cb60e7fd82",

"file_type": "",

"file_name": "",

"features": [

"te"

],

"te": {

"trust": 0,

"images": [

{

"report": {

"verdict": "unknown"

},

"status": "not_found",

"id": "10b4a9c6-e414-425c-ae8b-fe4dd7b25244",

"revision": 1

}

],

"score": -2147483648,

"status": {

"code": 1004,

"label": "NOT_FOUND",

"message": "Could not find the requested file. Please upload it."

}

}

}

]

}د پوښتنې په غوښتنه کې په یوځل کې د څو هش پیسو غوښتنه کول به د API سرور فعالیت باندې ګټور اغیزه ولري.

د API کال ډاونلوډ کړئ

کارول شوی طریقه - وروستۍ (د اسنادو له مخې) ترلاسه سره هم کار کوي (او ممکن ډیر منطقي ښکاري)

د تلیفون ادرس - https:///tecloud/api/v1/file/download?id=

سرلیک د API کیلي ته اړتیا لري چې تیر شي، د غوښتنې بدن خالي دی، د ډاونلوډ ID په URL پته کې تیریږي.

د پوښتنې غوښتنې په ځواب کې ، که چیرې ایمولیشن بشپړ شوی وي او د فایل ډاونلوډ کولو پرمهال راپورونه غوښتل شوي وي ، نو د راپورونو ډاونلوډ کولو ID به څرګند شي. که د پاک شوي کاپي غوښتنه وشي، تاسو باید د پاک شوي سند ډاونلوډ کولو لپاره د ID په لټه کې شئ.

په مجموع کې، د پوښتنې په ځواب کې کلیدونه چې د بارولو لپاره د ID ارزښت لري کیدی شي:

لنډیز_راپور

بشپړ_راپور

pdf_report

xml_report

استخراج شوی_فایل_ډاونلوډ_id

البته، د پوښتنې غوښتنې په ځواب کې د دې کلیدونو ترلاسه کولو لپاره، دوی باید په غوښتنه کې مشخص شي (د راپورونو لپاره) یا په یاد ولرئ چې د استخراج فعالیت (پاک شوي اسنادو لپاره) په کارولو سره غوښتنه وکړئ.

د کوټې API کال

کارول شوی طریقه - وروستۍ

د تلیفون ادرس - https:///tecloud/api/v1/file/quota

په بادل کې د پاتې کوټې چک کولو لپاره، د کوټې پوښتنې وکاروئ. د غوښتنې بدن خالي دی.

د کوټې غوښتنې ته د مثال ځواب

{

"response": [

{

"remain_quota_hour": 1250,

"remain_quota_month": 10000000,

"assigned_quota_hour": 1250,

"assigned_quota_month": 10000000,

"hourly_quota_next_reset": "1599141600",

"monthly_quota_next_reset": "1601510400",

"quota_id": "TEST",

"cloud_monthly_quota_period_start": "1421712300",

"cloud_monthly_quota_usage_for_this_gw": 0,

"cloud_hourly_quota_usage_for_this_gw": 0,

"cloud_monthly_quota_usage_for_quota_id": 0,

"cloud_hourly_quota_usage_for_quota_id": 0,

"monthly_exceeded_quota": 0,

"hourly_exceeded_quota": 0,

"cloud_quota_max_allow_to_exceed_percentage": 1000,

"pod_time_gmt": "1599138715",

"quota_expiration": "0",

"action": "ALLOW"

}

]

}د امنیت دروازې لپاره د ګواښ مخنیوي API

دا API د ګواښ مخنیوي API څخه دمخه رامینځته شوی او یوازې د ځایی وسیلو لپاره دی. د اوس لپاره دا یوازې ګټور کیدی شي که تاسو د ګواښ استخراج API ته اړتیا ولرئ. د ګواښ ایمولیشن لپاره دا غوره ده چې د منظم ګواښ مخنیوي API وکاروئ. د چالو لپاره د SG لپاره TP API او د API کیلي تنظیم کړئ چې تاسو ورته اړتیا لرئ د مرحلو تعقیب کړئ . زه د 6b مرحلې ته پاملرنه کولو وړاندیز کوم او د پاڼې لاسرسي چک کول https://<IPAddressofSecurityGateway>/UserCheck/TPAPI ځکه چې د منفي پایلې په صورت کې، نور تشکیلات معنی نلري. ټول API زنګونه به دې یو آر ایل ته واستول شي. د زنګ ډول (اپلوډ/پوښتنه) د کال باډي کیلي - کې تنظیم کیږي غوښتنه_نوم. د اړتیا وړ کیلي هم دي - api_key (تاسو باید دا د ترتیب کولو پروسې په جریان کې یاد وساتئ) او protocol_version (اوس مهال اوسنی نسخه 1.1 ده). تاسو کولی شئ د دې API لپاره رسمي اسناد دلته ومومئ . په اړونده ګټو کې دا وړتیا شامله ده چې د ایمولیشن لپاره په یوځل کې د څو فایلونو لیږلو کله چې دوی پورته کیږي، ځکه چې فایلونه د بیس 64 متن تار په توګه لیږل کیږي. د بیس64 څخه / څخه د فایلونو کوډ کولو/کوډ کولو لپاره تاسو کولی شئ په پوسټ مین کې آنلاین کنورټر وکاروئ د مثال په توګه - . د عملي موخو لپاره، تاسو باید د کوډ لیکلو پر مهال د جوړ شوي کوډ او ډیکوډ میتودونه وکاروئ.

اوس راځئ چې د دندو ته نږدې کتنه وکړو te и استخراج په دې API کې.

د برخې لپاره te قاموس ورکړل شوی te_options د اپلوډ/پوښتنې غوښتنې کې، او پدې غوښتنې کې کیلي په بشپړ ډول د te کیلي سره یوځای کیږي .

د راپورونو سره په Win10 کې د فایل ایمولیشن لپاره مثال غوښتنه

{

"request": [{

"protocol_version": "1.1",

"api_key": "<api_key>",

"request_name": "UploadFile",

"file_enc_data": "<base64_encoded_file>",

"file_orig_name": "<filename>",

"te_options": {

"images": [

{

"id": "10b4a9c6-e414-425c-ae8b-fe4dd7b25244",

"revision": 1

}

],

"reports": ["summary", "xml"]

}

}

]

}د برخې لپاره استخراج قاموس ورکړل شوی scrub_options. دا غوښتنه د پاکولو میتود مشخص کوي: پی ډی ایف ته بدل کړئ ، فعال مینځپانګه پاکه کړئ ، یا د ګواښ مخنیوي پروفایل سره سم یو حالت غوره کړئ (د پروفایل نوم ښودل شوی). د فایل لپاره د استخراج API غوښتنې ته د ځواب ویلو په اړه عالي شی دا دی چې تاسو د دې غوښتنې په ځواب کې د بیس64 کوډ شوي تار په توګه پاکه کاپي ترلاسه کوئ (تاسو اړتیا نلرئ د پوښتنې غوښتنه وکړئ او د ډاونلوډ کولو لپاره ID وګورئ. سند)

د فایل پاکولو لپاره د غوښتنې بیلګه

{

"request": [{

"protocol_version": "1.1",

"api_key": "<API_KEY>",

"request_name": "UploadFile",

"file_enc_data": "<base64_encoded_file>",

"file_orig_name": "hi.txt",

"scrub_options": {

"scrub_method": 2

}

}]

}یوې غوښتنې ته ځواب ورکړئ

{

"response": [{

"protocol_version": "1.1",

"src_ip": "<IP_ADDRESS>",

"scrub": {

"file_enc_data": "<base64_encoded_converted_to_PDF_file>",

"input_real_extension": "js",

"message": "OK",

"orig_file_url": "",

"output_file_name": "hi.cleaned.pdf",

"protection_name": "Extract potentially malicious content",

"protection_type": "Conversion to PDF",

"real_extension": "txt",

"risk": 0,

"scrub_activity": "TXT file was converted to PDF",

"scrub_method": "Convert to PDF",

"scrub_result": 0,

"scrub_time": "0.011",

"scrubbed_content": ""

}

}]

} د دې حقیقت سره سره چې د پاک شوي کاپي ترلاسه کولو لپاره لږ API غوښتنې اړین دي ، زه دا اختیار د فارم ډیټا غوښتنې په پرتله لږ غوره او اسانه وموم .

د پوسټ مین ټولګه

ما په پوسټ مین کې د ګواښ مخنیوي API او د امنیت دروازې لپاره د ګواښ مخنیوي API لپاره ټولګه رامینځته کړې ، کوم چې د API خورا عام غوښتنې استازیتوب کوي. د دې لپاره چې د سرور ip/url API او کیلي په اوتومات ډول په غوښتنو کې ځای په ځای شي ، او د فایل ډاونلوډ کولو وروسته د sha256 هش مقدار په یاد وساتل شي ، په ټولګه کې دننه درې متغیرونه رامینځته شوي (تاسو کولی شئ د راټولولو ترتیباتو ته په تګ سره یې ومومئ. ایډیټ -> تغیرات): te_api (اړین), api_key (د ډکولو لپاره اړین دی، پرته له دې چې د محلي وسیلو سره د TP API کارول), sha256 (خالي پریږدئ، د SG لپاره په TP API کې نه کارول کیږي).

د کارولو مثالونه

په ټولنه کې په Python کې لیکل شوي سکریپټونه وړاندې کیږي چې د مطلوب ډایرکټر له لارې فایلونه چک کوي ، او . د ګواښ مخنیوي API سره د متقابل عمل له لارې ، ستاسو د فایلونو سکین کولو وړتیا د پام وړ پراخه شوې ، ځکه چې اوس تاسو کولی شئ فایلونه په یوځل کې په څو پلیټ فارمونو کې سکین کړئ (چیک ان ، او بیا د چیک پوائنټ سینڈ باکس کې) او فایلونه نه یوازې د شبکې ترافیک څخه ترلاسه کړئ ، بلکه د هرې شبکې ډرایو او د مثال په توګه د CRM سیسټمونو څخه یې هم واخلئ.

سرچینه: www.habr.com