හැමෝටම ආයුබෝවන්. මෙම ලිපිය විශාල මයික්රොටික් ජාලයක් ඇති අය සඳහා වන අතර එක් එක් උපාංගයට තනි තනිව සම්බන්ධ නොවී උපරිම ඒකාබද්ධතාවයක් ලබා ගැනීමට අවශ්ය වේ. මෙම ලිපියෙන්, අවාසනාවකට මෙන්, මිනිස් දෝෂයක් හේතුවෙන් කිසි විටෙකත් නිෂ්පාදනයට ළඟා නොවූ ව්යාපෘතියක් මම විස්තර කරමි. කෙටියෙන් කිවහොත්: රවුටර 200 කට වඩා, ඉක්මන් සැකසුම සහ කාර්ය මණ්ඩල පුහුණුව, කලාපය අනුව ඒකාබද්ධ කිරීම, ජාලය සහ සත්කාරක පෙරීම, සියලුම උපාංගවලට පහසුවෙන් නීති එකතු කිරීමේ හැකියාව, ලොග් වීම සහ ප්රවේශ පාලනය.

පහත විස්තර කර ඇති දේ සම්පූර්ණ සිද්ධි අධ්යයනයක් ලෙස අදහස් නොකෙරේ, නමුත් ඔබේ ජාල සැලසුම් කිරීමේදී සහ දෝෂ අවම කිරීමේදී එය ප්රයෝජනවත් වනු ඇතැයි මම බලාපොරොත්තු වෙමි. සමහර විට සමහර කරුණු සහ විසඳුම් ඔබට සම්පූර්ණයෙන්ම නිවැරදි බවක් නොපෙනේ - එසේ නම්, කරුණාකර අදහස් දැක්වීමේදී මට දන්වන්න. මෙම අවස්ථාවේදී විවේචනය බෙදාගත් ඉගෙනුම් අත්දැකීමක් වනු ඇත. එබැවින්, පාඨක, කරුණාකර අදහස් පරීක්ෂා කරන්න; සමහර විට කතුවරයා බරපතල වැරැද්දක් කර ඇත - ප්රජාව උදව් කිරීමට සතුටු වනු ඇත.

විවිධ නගර පුරා විසිරී ඇති රවුටර 200-300ක් විවිධ අන්තර්ජාල සම්බන්ධතා ගුණාත්මක භාවයෙන් යුක්තයි. සෑම දෙයක්ම අලංකාර ලෙස නිර්මාණය කර එය ක්රියා කරන ආකාරය ප්රාදේශීය පරිපාලකයින්ට පැහැදිලිව පැහැදිලි කළ යුතුයි.

ඉතින්, ඕනෑම ව්යාපෘතියක් ආරම්භ වන්නේ කොතැනින්ද? ඇත්ත වශයෙන්ම, ටී.කේ.

- පාරිභෝගික අවශ්යතා අනුව සියලුම ශාඛා සඳහා ජාල සැලැස්මක් සංවිධානය කිරීම, ජාල ඛණ්ඩනය (උපාංග ගණන අනුව ශාඛාවල ජාල 3 සිට 20 දක්වා).

- සෑම ශාඛාවකම උපාංග සැකසුම. විවිධ මෙහෙයුම් තත්වයන් යටතේ සැපයුම්කරුගේ සත්ය ප්රතිදාන වේගය පරීක්ෂා කිරීම.

- උපාංග ආරක්ෂාව, සුදු ලැයිස්තු කළමනාකරණය, නිශ්චිත කාලයක් සඳහා ස්වයංක්රීය කළු ලැයිස්තුගත කිරීම සමඟ ප්රහාර ස්වයංක්රීයව අනාවරණය කිරීම සංවිධානය කිරීම, ප්රවේශය පාලනය කිරීම සහ සේවා ප්රතික්ෂේප කිරීම වැළැක්වීමට භාවිතා කරන විවිධ තාක්ෂණික ක්රම භාවිතය අවම කිරීම.

- පාරිභෝගික අවශ්යතා අනුව ජාල පෙරහන් සමඟ ආරක්ෂිත VPN සම්බන්ධතා ස්ථාපිත කිරීම. සෑම ශාඛාවකින්ම මධ්යම කාර්යාලයට අවම වශයෙන් VPN සම්බන්ධතා තුනක්.

- 1 සහ 2 කරුණු මත පදනම්ව, දෝෂ-ඉවසන VPN ගොඩනැගීම සඳහා ප්රශස්ත මාර්ග තෝරන්න. කොන්ත්රාත්කරුට නිසි සාධාරණීකරණයක් සහිතව ගතික මාර්ගගත කිරීමේ තාක්ෂණය තෝරා ගත හැකිය.

- පාරිභෝගිකයා විසින් භාවිතා කරන ප්රොටෝකෝල, වරායන්, සත්කාරක සහ අනෙකුත් විශේෂිත සේවාවන් මත පදනම් වූ රථවාහන ප්රමුඛතාවය (VOIP, තීරණාත්මක සේවා සහිත සත්කාරක)

- තාක්ෂණික සහාය කාර්ය මණ්ඩලය ප්රතිචාර දැක්වීම සඳහා රවුටර සිදුවීම් නිරීක්ෂණය කිරීම සහ ලොග් කිරීම සංවිධානය කිරීම.

අපට වැටහෙන පරිදි, සමහර අවස්ථාවලදී, පිරිවිතරයන් අවශ්යතා මත පදනම් වේ. ප්රධාන ගැටළු වලට සවන් දීමෙන් පසු මම මෙම අවශ්යතා මා විසින්ම සකස් කළෙමි. මෙම කරුණු ක්රියාත්මක කිරීම වෙනත් අයෙකු භාර ගැනීමේ හැකියාවට මම ඉඩ දුන්නෙමි.

මෙම අවශ්යතා සපුරාලීම සඳහා භාවිතා කරන මෙවලම් මොනවාද:

- ELK stack (ටික කලකට පසු, logstash වෙනුවට fluented භාවිතා කරන බව පැහැදිලි විය).

- Ansible. පරිපාලනයේ සහ ප්රවේශ පාලනයේ පහසුව සඳහා, අපි AWX භාවිතා කරන්නෙමු.

- GITLAB. මේක පැහැදිලි කරන්න අවශ්ය නැහැ. අපේ වින්යාසවල අනුවාද පාලනය නොමැතිව අපට කළ නොහැකි විය.

- PowerShell. මූලික වින්යාස උත්පාදනය සඳහා සරල ස්ක්රිප්ට් එකක් ඇත.

- ලියකියවිලි සහ මාර්ගෝපදේශ ලිවීම සඳහා විකියක්. මෙම අවස්ථාවේදී, අපි habr.com භාවිතා කරමු.

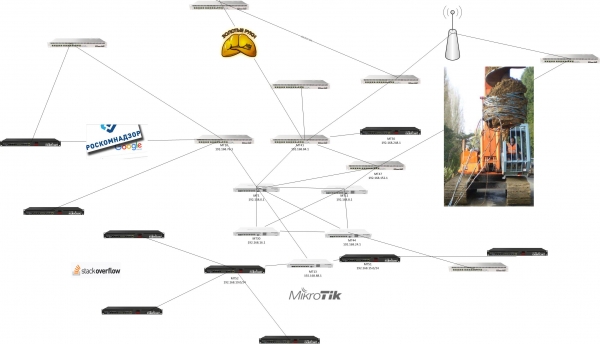

- අධීක්ෂණය Zabbix හරහා සිදු කෙරේ. සාමාන්ය අවබෝධය සඳහා සම්බන්ධතා රූප සටහනක් ද සපයනු ලැබේ.

EFK සුසර කිරීමේ ලක්ෂ්ය

පළමු කරුණ සම්බන්ධයෙන්, දර්ශක ගොඩනැගෙන දෘෂ්ටිවාදය පමණක් මම විස්තර කරමි. බොහෝ දේ ඇත

Mikrotik උපාංගවලින් ලොග් සැකසීම සහ ලබා ගැනීම පිළිබඳ විශිෂ්ට ලිපි.

මට කරුණු කිහිපයක් ගැන වාසය කිරීමට ඉඩ දෙන්න:

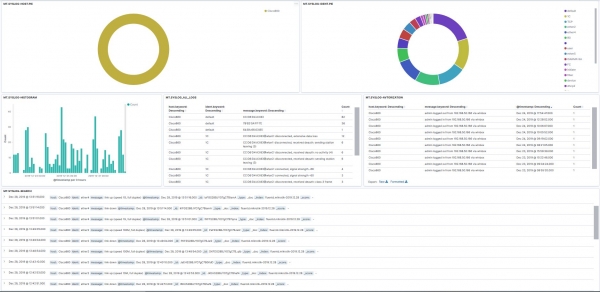

1. රූප සටහනට අනුව, විවිධ ස්ථානවලින් සහ විවිධ වරායන්ගෙන් ලොග් ලබා ගැනීම සලකා බැලීම වටී. මේ සඳහා, අපි ලොග් එකතු කරන්නෙකු භාවිතා කරන්නෙමු. ප්රවේශය වෙන් කිරීමේ හැකියාව ඇති සියලුම රවුටර සඳහා විශ්වීය ප්රස්ථාර නිර්මාණය කිරීමටද අපට අවශ්යය. ඉන්පසු අපි පහත පරිදි දර්ශක ගොඩනඟමු:

මෙන්න සුමට වින්යාසයෙන් කොටසක්. ප්රත්යාස්ථතා සෙවුම ටයිප් කරන්න

logstash_format සත්ය

දර්ශකයේ_නම මයික්රොටික්ලොග්ස්.උතුර

logstash_prefix mikrotiklogs.north

flush_interval තත්පර 10

සත්කාරකයි : 9200

වරාය 9200

මේ ආකාරයෙන්, අපට රවුටර ඒකාබද්ධ කර සැලැස්මට අනුව ඒවා කොටස් කළ හැකිය: mikrotiklogs.west, mikrotiklogs.south, mikrotiklogs.east. දේවල් මෙතරම් සංකීර්ණ කරන්නේ ඇයි? අපට උපාංග 200ක් හෝ ඊට වැඩි ගණනක් ඇති බව අපි තේරුම් ගනිමු. සියල්ල නිරීක්ෂණය කිරීමට නොහැකි ය. ElasticSearch අනුවාදය 6.8 සමඟ, අපට ආරක්ෂක සැකසුම් වෙත ප්රවේශය ඇත (බලපත්රයක් මිලදී නොගෙන), තාක්ෂණික සහාය කාර්ය මණ්ඩලය හෝ ප්රාදේශීය පද්ධති පරිපාලකයින් අතර නැරඹීමේ අයිතිවාසිකම් බෙදා හැරීමට අපට ඉඩ සලසයි.

වගු, ප්රස්ථාර - මෙහිදී ඔබට එකඟ විය යුතුයි - එක්කෝ එකම ඒවා භාවිතා කරන්න, නැතහොත් සෑම කෙනෙකුම එය තමන්ට වඩාත් පහසු ආකාරයට කරන්න.

2. ලොග් වීම සම්බන්ධයෙන්. අපි ෆයර්වෝල් නීති වලට ලොග් වීම සක්රීය කළහොත්, අපි හිස්තැන් නොමැතිව නම් සාදන්නෙමු. සරල වින්යාසයක් භාවිතා කිරීමෙන් අපට දත්ත පෙරහන් කර පහසු උපකරණ පුවරු නිර්මාණය කළ හැකි බව ඔබට දැක ගත හැකිය. පහත පින්තූරයේ මගේ නිවසේ රවුටරය පෙන්වයි.

3. අවකාශය සහ ලොග් අනුව. සාමාන්යයෙන්, පැයකට පණිවිඩ 1000 ක් සමඟ, ලොග් දිනකට 2-3 MB ප්රමාණයක් ගනී, එය එතරම් නොවේ යැයි ඔබ එකඟ වනු ඇත. Elasticsearch අනුවාදය 7.5.

ඇන්සිබල්.ඒඩබ්ලිව්එක්ස්

වාසනාවකට මෙන්, අපට රවුටරෝ සඳහා සූදානම් කළ මොඩියුලයක් තිබේ.

මම AWX ගැන කිව්වා, නමුත් පහත විධාන අදාළ වන්නේ පිරිසිදු Ansible සඳහා පමණයි. Ansible සමඟ වැඩ කළ අයට GUI හරහා AWX භාවිතා කිරීමේදී කිසිදු ගැටළුවක් ඇති නොවන බව මම සිතමි.

අවංකවම, මම මීට පෙර SSH භාවිතා කරන අනෙකුත් මාර්ගෝපදේශ දෙස බැලුවෙමි, ඒ සියල්ලටම වෙනස් ප්රතිචාර කාල ගැටළු සහ තවත් ගැටළු රාශියක් තිබුණි. නැවතත්, එය ගැටීමට ලක් වූයේ නැත 🙂 මෙම තොරතුරු 20-රවුටර් සැකසුමකට වඩා වැඩි නොවූ අත්හදා බැලීමක් ලෙස සලකන්න.

අපි සහතිකයක් හෝ ගිණුමක් භාවිතා කළ යුතුයි. ඒක ඔබට භාරයි, නමුත් මම සහතිකවලට පක්ෂව සිටිමි. අවසරයන් සමඟ සියුම් ගැටළුවක් තිබෙනවා. මම ලිවීමේ අවසර ලබා දෙනවා - වින්යාසය නැවත සැකසීම පවා ක්රියා නොකරනු ඇත.

සහතිකය ජනනය කිරීමේදී, පිටපත් කිරීමේදී සහ ආනයනය කිරීමේදී කිසිදු ගැටළුවක් ඇති නොවිය යුතුය:

විධාන කෙටි ලැයිස්තුගත කිරීමඔබේ පරිගණකයේ

ssh-keygen -t RSA, ප්රශ්නවලට පිළිතුරු දෙන්න, යතුර සුරකින්න.

මයික්රොටික් වෙත පිටපත් කරන්න:

පරිශීලක ssh-keys ආයාත කරන්න public-key-file=id_mtx.pub user=ansible

පළමුව, ඔබ ගිණුමක් සාදා එයට අයිතිවාසිකම් පැවරිය යුතුය.

සහතිකය භාවිතයෙන් සම්බන්ධතාවය පරීක්ෂා කිරීම

ssh -p 49475 -i /keys/mtx ansible@192.168.0.120

අපි vi /etc/ansible/hosts ලියන්නෙමු.

MT01 ansible_network_os=රවුටරෝස් ansible_ssh_port=49475 ansible_ssh_user= ansible

MT02 ansible_network_os=රවුටරෝස් ansible_ssh_port=49475 ansible_ssh_user= ansible

MT03 ansible_network_os=රවුටරෝස් ansible_ssh_port=49475 ansible_ssh_user= ansible

MT04 ansible_network_os=රවුටරෝස් ansible_ssh_port=49475 ansible_ssh_user= ansible

හොඳයි, මෙන්න උදාහරණ ක්රීඩා පොතක්: — නම: add_work_sites

සත්කාරක: testmt

මාලාව: 1

සම්බන්ධතාවය: network_cli

දුරස්ථ පරිශීලක: mikrotik.west

එකතු_කරුණු: ඔව්

කාර්යයන්:

— නම: වැඩ_අඩවි එකතු කරන්න

රවුටරෝස්_විධානය:

විධාන:

— /ip ෆයර්වෝල් ලිපින ලැයිස්තුව ලිපිනය එකතු කරන්න=gov.ru list=work_sites comment=Ticket665436_Ochen_nado

— /ip ෆයර්වෝල් ලිපින ලැයිස්තුව ලිපිනය එකතු කරන්න=habr.com list=work_sites comment=for_habr

ඉහත වින්යාසයෙන් ඔබට පෙනෙන පරිදි, ඔබේම playbooks නිර්මාණය කිරීම අපහසු නැත. Mikrotik cli පිළිබඳ හොඳ අවබෝධයක් ප්රමාණවත් වේ. සියලුම රවුටර වලින් නිශ්චිත දත්ත සහිත ලිපින ලැයිස්තුවක් ඉවත් කිරීමට අවශ්ය වන තත්වයක් ගැන සිතමු. ඉන්පසු:

සොයා මකන්න/ip firewal ලිපින ලැයිස්තුව ඉවත් කරන්න [list="gov.ru" යන තැන සොයා ගන්න]

මම හිතාමතාම සම්පූර්ණ ෆයර්වෝල් ලැයිස්තුව මෙහි ඇතුළත් නොකළේ, එය එක් එක් ව්යාපෘතියට විශේෂිත වන බැවිනි. නමුත් එක් දෙයක් ස්ථිරයි: ලිපින ලැයිස්තුව පමණක් භාවිතා කරන්න.

GITLAB සමඟ සියල්ල පැහැදිලියි. මම මේ කාරණය ගැන කතා කරන්නේ නැහැ. සෑම දෙයක්ම තනි කාර්යයන්, සැකිලි සහ හසුරුවන්නන් ලෙස අලංකාර ලෙස සංවිධානය කර ඇත.

PowerShell

මෙහි ගොනු තුනක් ඇත. PowerShell ඇයි? ඔබට වින්යාස ජනනය කිරීම සඳහා ඔබට වඩාත් පහසු ඕනෑම මෙවලමක් තෝරා ගත හැකිය. මෙම අවස්ථාවේදී, සෑම කෙනෙකුම ඔවුන්ගේ පරිගණකයේ Windows ධාවනය කරයි, එබැවින් PowerShell වඩාත් පහසු විට Bash භාවිතා කරන්නේ ඇයි? එය මනාපයේ කාරණයකි.

පිටපතම (සරල සහ පැහැදිලි):[cmdletBinding()] පරාමිතිය(

[පරාමිතිය(අනිවාර්ය=$true)] [string]$EXTERNALIPADDDRESS,

[පරාමිතිය(අනිවාර්ය=$true)] [string]$EXTERNALIPROUTE,

[පරාමිතිය(අනිවාර්ය=$true)] [string]$BWorknets,

[පරාමිතිය(අනිවාර්ය=$true)] [string]$CWorknets,

[පරාමිතිය(අනිවාර්ය=$true)] [string]$BVoipNets,

[පරාමිතිය(අනිවාර්ය=$true)] [string]$CVoipNets,

[පරාමිතිය(අනිවාර්ය=$true)] [string]$CClientss,

[පරාමිතිය(අනිවාර්ය=$true)] [string]$BVPNWORKs,

[පරාමිතිය(අනිවාර්ය=$true)] [string]$CVPNWORKs,

[පරාමිතිය(අනිවාර්ය=$true)] [string]$BVPNCLIENTSs,

[පරාමිතිය(අනිවාර්ය=$true)] [string]$cVPNCLIENTSs,

[පරාමිතිය(අනිවාර්ය=$true)] [string]$NAMEROUTER,

[පරාමිතිය(අනිවාර්ය=$true)] [string]$ServerCertificates,

[පරාමිතිය(අනිවාර්ය=$true)] [string]$infile,

[පරාමිතිය(අනිවාර්ය=$true)] [string]$outfile

)

$infile හි අන්තර්ගතය ලබා ගන්න | Foreach-Object {$_.Replace("EXTERNALIP", $EXTERNALIPADDRESS)} |

එක් එක් වස්තුව සඳහා {$_.Replace("EXTROUTE", $EXTERNALIPROUTE)} |

එක් එක් වස්තුව සඳහා {$_.Replace("BWorknet", $BWorknets)} |

එක් එක් වස්තුව සඳහා {$_.Replace("CWorknet", $CWorknets)} |

එක් එක් වස්තුව සඳහා {$_.Replace("BVoipNet", $BVoipNets)} |

එක් එක් වස්තුව සඳහා {$_.Replace("CVoipNet", $CVoipNets)} |

එක් එක් වස්තුව සඳහා {$_.Replace("CClients", $CClientss)} |

එක් එක් වස්තුව සඳහා {$_.Replace("BVPNWORK", $BVPNWORKs)} |

එක් එක් වස්තුව සඳහා {$_.Replace("CVPNWORK", $CVPNWORKs)} |

එක් එක් වස්තුව සඳහා {$_.Replace("BVPNCLIENTS", $BVPNCLIENTSs)} |

එක් එක් වස්තුව සඳහා {$_.Replace("CVNPCLIENTS", $cVPNCLIENTSs)} |

එක් එක් වස්තුව සඳහා {$_.Replace("MYNAMEROUTER", $NAMEROUTER)} |

Foreach-Object {$_.Replace("ServerCertificate", $ServerCertificates)} | Set-Content $outfile

කරුණාකර මට සමාවෙන්න, මට සියලුම නීති සකස් කළ නොහැක, මන්ද එය එතරම් හොඳ නොවනු ඇත. හොඳම පිළිවෙත් අනුගමනය කරමින් ඔබට ඔබේම නීති නිර්මාණය කළ හැකිය.

උදාහරණයක් ලෙස, මම අනුගමනය කළ සබැඳි ලැයිස්තුවක් මෙන්න::ඔබේ_රවුටරය_ආරක්ෂා කිරීම

: IP/ගිනි පවුර/පෙරහන

:OSPF-උදාහරණ

: වින්බොක්ස්

:RouterOS උත්ශ්රේණි කිරීම

:IP/Fasttrack — fasttrack සක්රීය කර ඇති විට, රථවාහන ප්රමුඛතාකරණය සහ නීති සකස් කිරීම ක්රියා නොකරන බව සැලකිල්ලට ගැනීම වැදගත්ය - දුර්වල උපාංග සඳහා ප්රයෝජනවත් වේ.

විචල්ය සඳහා සාම්ප්රදායික අංකන:පහත දැක්වෙන ජාල උදාහරණයක් ලෙස ගනු ලැබේ:

192.168.0.0/24 වැඩ ජාලය

172.22.4.0/24 VOIP ජාලය

දේශීය ජාලයට ප්රවේශය නොමැති සේවාදායකයින් සඳහා 10.0.0.0/24 ජාලය

විශාල ශාඛා සඳහා 192.168.255.0/24 VPN ජාලය

172.19.255.0/24 කුඩා ව්යාපාර සඳහා VPN ජාලය

ජාල ලිපිනය පිළිවෙලින් ABCD දශම සංඛ්යා 4 කින් සමන්විත වේ, ප්රතිස්ථාපනය එකම මූලධර්මය මත ක්රියා කරයි, ආරම්භයේදී එය B ඉල්ලන්නේ නම්, ඔබ 192.168.0.0/24 ජාලය සඳහා අංක 0 සහ C = 0 සඳහා ඇතුළත් කළ යුතුය.

$EXTERNALIPADDRESS — සැපයුම්කරුගෙන් ලැබුණු කැපවූ ලිපිනය.

$EXTERNALIPROUTE — 0.0.0.0/0 ජාලයට පෙරනිමි මාර්ගය

$BWorknets — වැඩ ජාලය, අපගේ උදාහරණයේ එය 168 වනු ඇත

$CWorknets — වැඩ ජාලය, අපගේ උදාහරණයේ එය 0 වනු ඇත

$BVoipNets — අපගේ උදාහරණයේ VOIP ජාලය 22 කි

$CVoipNets — අපගේ උදාහරණයේ VOIP ජාලය මෙහි 4

$CClientss — සේවාලාභීන් සඳහා ජාලය – අන්තර්ජාල ප්රවේශය පමණි, අපගේ නඩුවේදී එය 0 වේ

$BVPNWORKs — අපගේ උදාහරණයේ 20 හි, විශාල ශාඛා සඳහා VPN ජාලය

$CVPNWORKs — අපගේ උදාහරණයේ 255 හි විශාල ශාඛා සඳහා VPN ජාලය

$BVPNCLIENTS — කුඩා ශාඛා සඳහා VPN ජාලය, එනම් 19

$CVPNCLIENTS — කුඩා ශාඛා සඳහා VPN ජාලය, එනම් 255

$NAMEROUTER — රවුටරයේ නම

$ServerCertificate - ඔබ මුලින්ම ආයාත කරන සහතිකයේ නම

$infile — අපි config කියවන ගොනුවට මාර්ගය සඳහන් කරන්න, උදාහරණයක් ලෙස D:config.txt (උපුටා දැක්වීම් සහ හිස්තැන් නොමැති ඉංග්රීසි මාර්ගයක් වඩාත් සුදුසුය)

$outfile — සුරැකිය යුතු මාර්ගය සඳහන් කරන්න, උදාහරණයක් ලෙස D:MT-test.txt

පැහැදිලි හේතු නිසා මම උදාහරණවල ලිපින හිතාමතාම වෙනස් කර ඇත්තෙමි.

ප්රහාර සහ අසාමාන්ය හැසිරීම් හඳුනා ගැනීම පිළිබඳ කාරණය මට මග හැරුණි - ඒ සඳහා වෙනම ලිපියක් ලිවීමට සුදුසුය. කෙසේ වෙතත්, මෙම කාණ්ඩයට Zabbix වෙතින් අධීක්ෂණ දත්ත සහ elasticsearch වෙතින් සැකසූ curl දත්ත භාවිතා කළ හැකි බව සඳහන් කිරීම වටී.

ඔබ අවධානය යොමු කළ යුතු කරුණු මොනවාද:

- ජාල සැලැස්ම. එය වහාම කියවිය හැකි ආකෘතියකින් නිර්මාණය කිරීම වඩාත් සුදුසුය. එක්සෙල් ප්රමාණවත්. අවාසනාවකට, "නව ශාඛාවක් විවෘත කරන ලදී, මෙන්න /24" යන මූලධර්මය මත පදනම්ව නිර්මාණය කරන ලද ජාල මම බොහෝ විට දකිමි. දී ඇති ස්ථානයක උපාංග කීයක් අපේක්ෂා කරනවාද සහ අනාගත වර්ධනයක් තිබේද යන්න කිසිවෙකු ගණනය නොකරයි. උදාහරණයක් ලෙස, කුඩා වෙළඳසැලක් විවෘත වුවහොත්, එයට උපාංග 10 කට වඩා නොමැති බව ආරම්භයේ සිටම පැහැදිලිය. /24 වෙන් කරන්නේ ඇයි? විශාල ශාඛා සඳහා, එය ප්රතිවිරුද්ධ දෙයයි: ඔවුන් /24 වෙන් කරයි, නමුත් අවසානයේ උපාංග 500 ක් ඇත. ඔබට ජාලයක් එකතු කළ හැකිය, නමුත් ඔබට ආරම්භයේ සිටම සියල්ල ගැන සිතා බැලීමට අවශ්ය වේ.

- පෙරහන් නීති. ව්යාපෘතියට ජාල වෙන් කිරීම සහ උපරිම කොටස් කිරීම ඇතුළත් නම්, හොඳම භාවිතයන් කාලයත් සමඟ වෙනස් වේ. මීට පෙර, පරිගණක ජාල සහ මුද්රණ ජාල වෙන් කර තිබුණි, නමුත් දැන් මෙම ජාල වෙන් වෙන්ව තබා ගැනීම සම්පූර්ණයෙන්ම පිළිගත හැකිය. සාමාන්ය බුද්ධිය භාවිතා කිරීම සහ ඒවා අවශ්ය නොවන තැන්වල බහු උපජාල නිර්මාණය කිරීමෙන් වැළකී සිටීම සහ සියලු උපාංග තනි ජාලයකට ඒකාබද්ධ කිරීමෙන් වැළකී සිටීම වැදගත් වේ.

- සියලුම රවුටර වල "රන්වන්" සැකසුම්. එනම්, ඔබ සැලැස්මක් තීරණය කර ඇත්නම්. කලින් සැලසුම් කිරීම සහ සියලු සැකසුම් සමාන බව සහතික කිරීමට උත්සාහ කිරීම වටී - වෙනස් ලිපින ලැයිස්තු සහ IP ලිපින පමණි. ගැටළු ඇති වුවහොත්, දෝශ නිරාකරණය වේගවත් වනු ඇත.

- සංවිධානාත්මක අංශ තාක්ෂණික අංශවලට වඩා අඩු වැදගත්කමක් නොදක්වයි. කම්මැලි සේවකයින් බොහෝ විට මෙම නිර්දේශ අතින් ක්රියාත්මක කරයි, සූදානම් කළ වින්යාසයන් සහ ස්ක්රිප්ට් භාවිතා නොකර, අවසානයේ කොතැනකවත් ගැටළු ඇති කරයි.

ගතික මාර්ගගත කිරීම සම්බන්ධයෙන්, කලාප කොටස් කිරීම සහිත OSPF භාවිතා කරන ලදී. නමුත් මෙය පරීක්ෂණ භූමියක් විය; නිෂ්පාදනයේදී එවැනි දේවල් වින්යාස කිරීම වඩාත් සිත්ගන්නා සුළුය.

මම රවුටර වින්යාසයන් පළ නොකිරීම ගැන කිසිවෙකු අමනාප නොවනු ඇතැයි මම බලාපොරොත්තු වෙමි. සබැඳි ප්රමාණවත් යැයි මම සිතමි, එවිට සියල්ල අවශ්යතා මත රඳා පවතී. ඇත්ත වශයෙන්ම, පරීක්ෂා කිරීම අවශ්ය වේ - තවත් පරීක්ෂණ අවශ්ය වේ.

අලුත් අවුරුද්දේ හැමෝටම තමන්ගේ ව්යාපෘති සාර්ථක වේවායි ප්රාර්ථනා කරමි. ඔබටත් ප්රවේශය ලැබේවා!!!

මූලාශ්රය: www.habr.com