චීන සමාගමක් වන ටෙන්සෙන්ට් හි ආරක්ෂක පර්යේෂකයින් () BadPower නමින් හැඳින්වෙන නව ප්රහාර පන්තියක්, එය ස්මාර්ට්ෆෝන් සහ ලැප්ටොප් පරිගණක සඳහා චාජර් ඉලක්ක කරයි, එය සහාය දක්වයි ප්රහාරය මඟින් චාජරයට එහි අපේක්ෂිත භාවිතයට වඩා අධික බලයක් සම්ප්රේෂණය කිරීමට ඉඩ සලසයි, එමඟින් උපාංගය ක්රියා විරහිත වීමට, දියවීමට හෝ ගිනි ගැනීමට පවා හේතු විය හැක.

ප්රහාරය සිදු කරනු ලබන්නේ වින්දිතයාගේ ස්මාර්ට් ජංගම දුරකථනයෙන් වන අතර, ප්රහාරකයා එය පාලනය කර ගෙන ඇත, උදාහරණයක් ලෙස, අවදානමක් උපයෝගී කර ගැනීමෙන් හෝ අනිෂ්ට මෘදුකාංග හඳුන්වා දීමෙන් (උපාංගය ප්රහාරයේ ප්රභවය සහ ඉලක්කය යන දෙකම ලෙස ක්රියා කරයි). දැනටමත් අවදානමට ලක්ව ඇති උපාංගයකට භෞතිකව හානි කිරීමට සහ කඩාකප්පල්කාරී ක්රියා සිදු කිරීමට මෙම ක්රමය භාවිතා කළ හැකිය, එමඟින් ගින්නක් ඇති විය හැකිය. ෆර්ම්වෙයාර් යාවත්කාලීන කිරීම් සඳහා සහය දක්වන සහ බාගත කළ කේතයේ ඩිජිටල් අත්සන සත්යාපනය භාවිතා නොකරන චාජර් සඳහා ප්රහාරය අදාළ වේ. ෆර්ම්වෙයාර් යාවත්කාලීන කිරීම් සඳහා සහය නොදක්වන චාජර් ප්රහාරයට ගොදුරු නොවේ. සිදුවිය හැකි හානියේ ප්රමාණය චාජර් ආකෘතිය, බල ප්රතිදානය සහ ආරෝපණය වන උපාංගවල අධි බර ආරක්ෂණ යාන්ත්රණ පැවතීම මත රඳා පවතී.

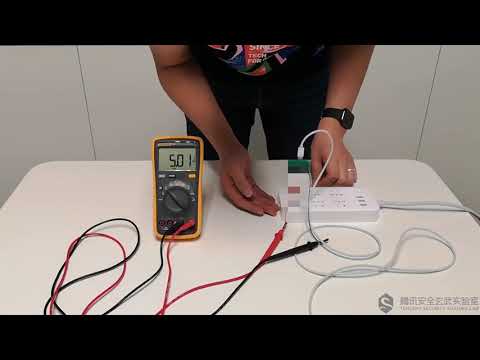

USB වේගවත් ආරෝපණ ප්රොටෝකෝලයට ආරෝපණය වන උපාංගය සමඟ ආරෝපණ පරාමිතීන් සාකච්ඡා කිරීමේ ක්රියාවලියක් අවශ්ය වේ. ආරෝපණය වන උපාංගය එහි සහාය දක්වන මාතයන් සහ පිළිගත හැකි වෝල්ටීයතාවය පිළිබඳ තොරතුරු චාජරයට සන්නිවේදනය කරයි (නිදසුනක් ලෙස, වෝල්ට් 5 වෙනුවට, එය වෝල්ට් 9, 12 හෝ 20 පිළිගැනීමේ හැකියාව සන්නිවේදනය කරයි). චාජරයට ආරෝපණය කිරීමේදී පරාමිතීන් නිරීක්ෂණය කිරීමට, ආරෝපණ අනුපාතය වෙනස් කිරීමට සහ උෂ්ණත්වය මත පදනම්ව වෝල්ටීයතාවය නියාමනය කිරීමට හැකිය.

චාජරය හිතාමතාම උද්ධමනය කරන ලද පරාමිතීන් අනාවරණය කර ගන්නේ නම් හෝ ආරෝපණ පාලන කේතයට වෙනස්කම් සිදු කළහොත්, උපාංගය නිර්මාණය කර නොමැති ආරෝපණ පරාමිතීන් චාජරය ප්රතිදානය කළ හැකිය. BadPower ප්රහාරක ක්රමයට ස්ථිරාංග දූෂිත කිරීම හෝ උපරිම වෝල්ටීයතාවය සකසන චාජරයට වෙනස් කළ ස්ථිරාංග පැටවීම ඇතුළත් වේ. චාජර් වල බලය වේගයෙන් වැඩි වෙමින් පවතින අතර, උදාහරණයක් ලෙස Xiaomi, 100W සහ 125W වේගවත් ආරෝපණ තාක්ෂණයන්ට සහය දක්වන උපාංග ලබන මාසයේ නිකුත් කිරීමට නියමිතය.

වෙළඳපොලේ ඇති මාදිලි 234 න් තෝරාගත්, පර්යේෂකයන් විසින් පරීක්ෂා කරන ලද වේගවත් ආරෝපණ ඇඩැප්ටර සහ බල බැංකු 35 න්, ප්රහාරය නිෂ්පාදකයින් 8 දෙනෙකුගෙන් උපාංග 18 කට අදාළ විය. බලපෑමට ලක් වූ උපාංග 18 න් 11 කට එල්ල වූ ප්රහාරය සම්පූර්ණයෙන්ම ස්වයංක්රීය විය. උපාංග 7 ක ස්ථිරාංග යාවත්කාලීන කිරීම සඳහා චාජරයේ භෞතික හැසිරවීම අවශ්ය විය. ආරක්ෂක මට්ටම භාවිතා කරන වේගවත් ආරෝපණ ප්රොටෝකෝලය මත රඳා නොපවතින නමුත්, USB හරහා ස්ථිරාංග යාවත්කාලීන කිරීමේ හැකියාව සහ ස්ථිරාංග මෙහෙයුම් සත්යාපනය කිරීම සඳහා ගුප්ත ලේඛන යාන්ත්රණ භාවිතා කිරීම සමඟ පමණක් සම්බන්ධ වී ඇති බව පර්යේෂකයෝ නිගමනය කළහ.

සමහර චාජර් සම්මත USB පෝට් එකක් හරහා නැවත ෆ්ලෑෂ් කළ හැකි අතර, එමඟින් විශේෂ උපකරණ අවශ්යතාවයකින් තොරව සහ උපාංග හිමිකරුගෙන් සැඟවී ඉලක්කගත ස්මාර්ට් ජංගම දුරකතනයකින් හෝ ලැප්ටොප් පරිගණකයකින් ස්ථිරාංග වෙනස් කිරීමට ඉඩ සලසයි. පර්යේෂකයන්ට අනුව, වෙළඳපොලේ ඇති වේගවත් ආරෝපණ චිප් වලින් ආසන්න වශයෙන් 60% ක් අවසාන නිෂ්පාදනවල USB පෝට් එකක් හරහා ස්ථිරාංග යාවත්කාලීන කිරීමට ඉඩ සලසයි.

BadPower ප්රහාරයට සම්බන්ධ බොහෝ ගැටළු ස්ථිරාංග මට්ටමින් විසඳා ගත හැකිය. ප්රහාරය අවහිර කිරීම සඳහා, බලපෑමට ලක් වූ චාජර් නිෂ්පාදකයින්ට අනවසර ස්ථිරාංග වෙනස් කිරීම් වලට එරෙහිව ආරක්ෂාව ශක්තිමත් කිරීමට උපදෙස් දෙනු ලබන අතර, පාරිභෝගික උපාංග නිෂ්පාදකයින්ට අමතර අධි බර පාලන යාන්ත්රණ එකතු කිරීමට උපදෙස් දෙනු ලැබේ. මෙම මාදිලියට සහය නොදක්වන ස්මාර්ට්ෆෝන් වෙත වේගවත් චාජර් සම්බන්ධ කිරීම සඳහා Type-C ඇඩැප්ටර භාවිතා නොකරන ලෙස පරිශීලකයින්ට උපදෙස් දෙනු ලැබේ, මන්ද මෙම මාදිලි විභව අධි බර වලින් අඩු ආරක්ෂාවක් ලබා දී ඇත.

මූලාශ්රය: opennet.ru