Ako to všetko začalo

Na samom začiatku obdobia samoizolácie som dostal poštou list:

Prvá reakcia bola prirodzená: buď musíte ísť po žetóny, alebo ich treba priniesť, ale od pondelka sedíme všetci doma, sú tu obmedzenia pohybu a kto to sakra je? Preto bola odpoveď celkom prirodzená:

A ako všetci vieme, pondelok 1. apríla znamenal začiatok pomerne prísneho obdobia samoizolácie. Všetci sme prešli na prácu na diaľku a potrebovali sme aj VPN. Naša VPN je postavená na... OpenVPN, ale upravený tak, aby podporoval ruskú kryptografiu a umožnil prácu s tokenmi PKCS#11 a kontajnermi PKCS#12. Prirodzene, ukázalo sa, že my sami sme ešte neboli celkom pripravení pracovať cez VPN: mnohí jednoducho nemali certifikáty a niektorí mali expirované.

Ako prebiehal proces?

A tu prichádza na pomoc utilita a aplikácie (overovacie centrum).

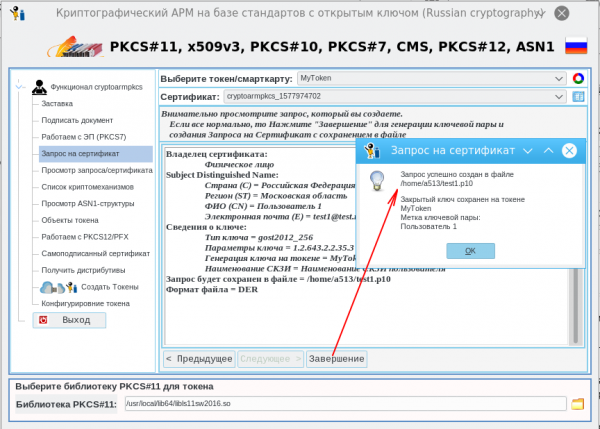

Nástroj cryptoarmpkcs umožnil zamestnancom, ktorí sú v samoizolácii a majú tokeny na svojich domácich počítačoch, generovať žiadosti o certifikát:

Zamestnanci mi poslali uložené požiadavky e-mailom. Niekto sa môže opýtať: - A čo osobné údaje, ale keď sa pozriete pozorne, v žiadosti nie sú. A samotná žiadosť je chránená svojím podpisom.

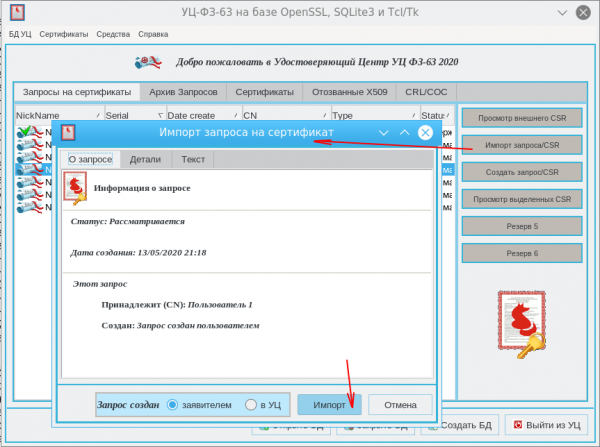

Po prijatí sa žiadosť o certifikát importuje do databázy CAFL63:

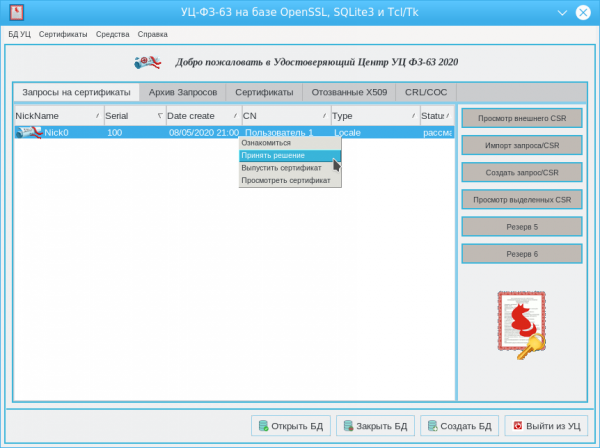

Potom musí byť žiadosť zamietnutá alebo schválená. Ak chcete zvážiť žiadosť, musíte ju vybrať, kliknúť pravým tlačidlom myši a z rozbaľovacej ponuky vybrať možnosť „Rozhodnúť sa“:

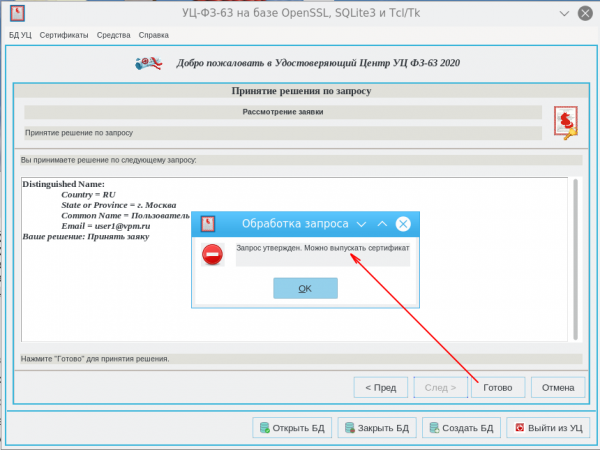

Samotný proces rozhodovania je absolútne transparentný:

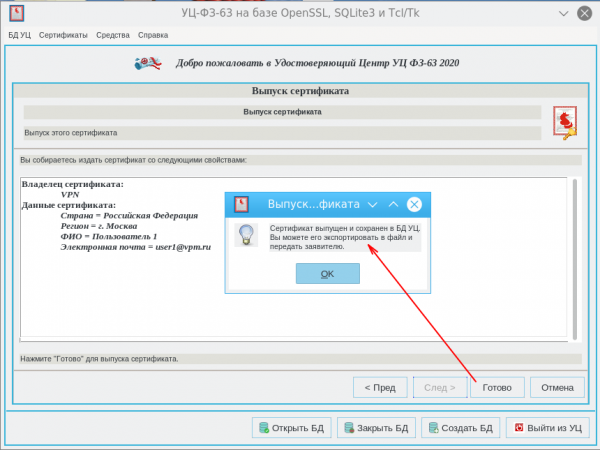

Certifikát sa vydáva rovnakým spôsobom, iba položka menu sa nazýva „Vydať certifikát“:

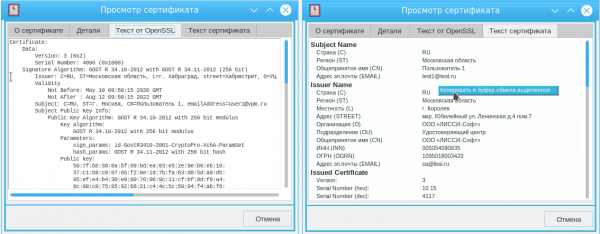

Na zobrazenie vydaného certifikátu môžete použiť kontextové menu alebo jednoducho dvakrát kliknúť na príslušný riadok:

Teraz je možné obsah prezerať cez openssl (karta OpenSSL Text) a vstavaný prehliadač aplikácie CAFL63 (karta Text certifikátu). V druhom prípade môžete použiť kontextové menu na skopírovanie certifikátu v textovej forme najskôr do schránky a potom do súboru.

Tu je potrebné poznamenať, čo sa zmenilo v CAFL63 oproti prvej verzii? Pokiaľ ide o prezeranie certifikátov, už sme to zaznamenali. Taktiež je možné vybrať skupinu objektov (certifikáty, žiadosti, CRL) a zobraziť ich v režime stránkovania (tlačidlo „Zobraziť vybrané...“).

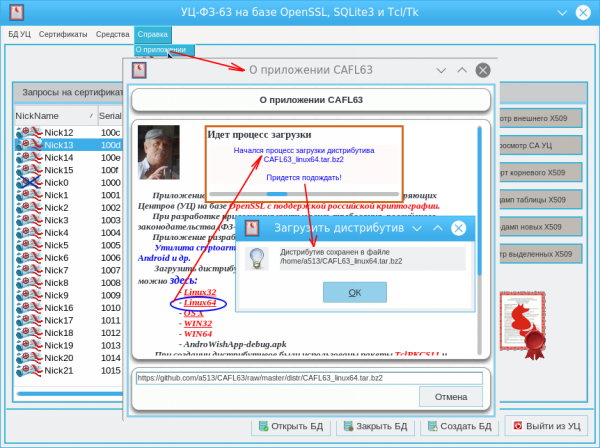

Asi najdôležitejšie je, že projekt je voľne dostupný na Okrem distribúcií pre Linux boli pripravené aj distribúcie pre Windows a OS X. Distribúcia pre Android bude zverejnené o niečo neskôr.

V porovnaní s predchádzajúcou verziou aplikácie CAFL63 sa zmenilo nielen samotné rozhranie, ale ako už bolo uvedené, pribudli aj nové funkcie. Napríklad stránka s popisom aplikácie bola prepracovaná a boli pridané priame odkazy na sťahovanie distribúcií:

Mnohí sa pýtali a stále sa pýtajú, kde získať GOST openssl. Tradične dávam , láskavo poskytnuté . Ako používať tento openssl je napísané .

Teraz však distribučné súpravy obsahujú testovaciu verziu openssl s ruskou kryptografiou.

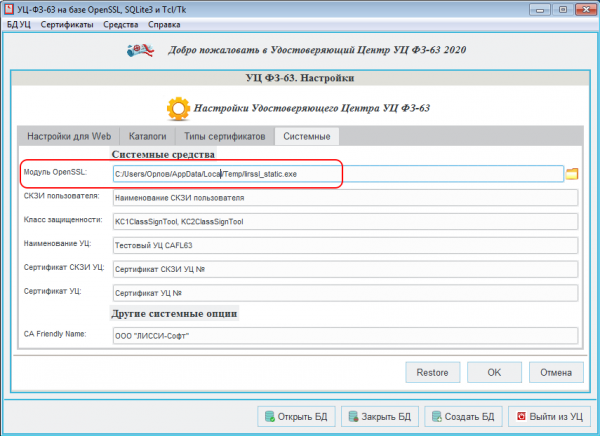

Preto pri konfigurácii CA môžete zadať buď /tmp/lirssl_static pre Linux, alebo $::env(TEMP)/lirssl_static.exe pre použitie openssl. Windows:

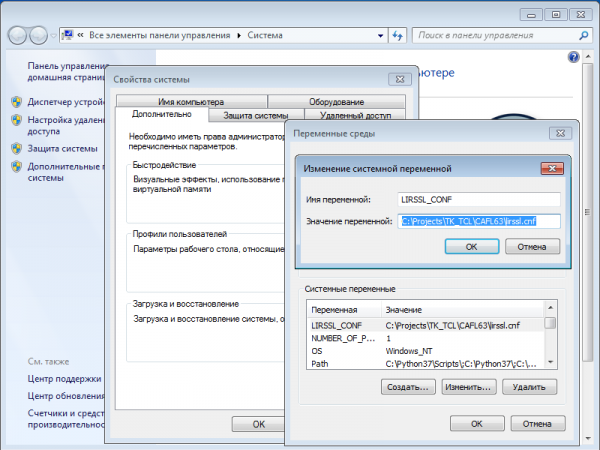

V tomto prípade budete musieť vytvoriť prázdny súbor lirssl.cnf a zadať cestu k tomuto súboru v premennej prostredia LIRSSL_CONF:

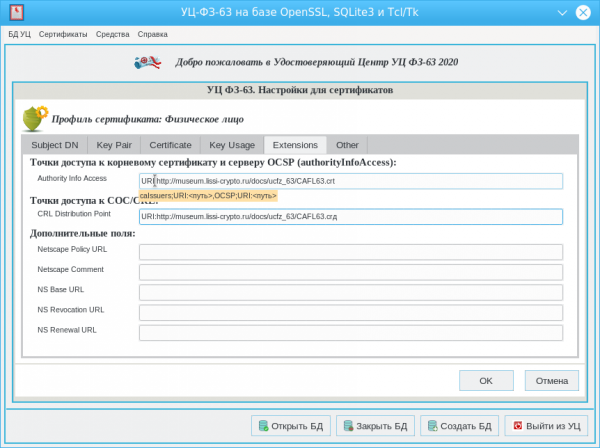

Záložka „Rozšírenia“ v nastaveniach certifikátu bola doplnená o pole „Prístup k informáciám o autorite“, kde môžete nastaviť prístupové body ku koreňovému certifikátu CA a k serveru OCSP:

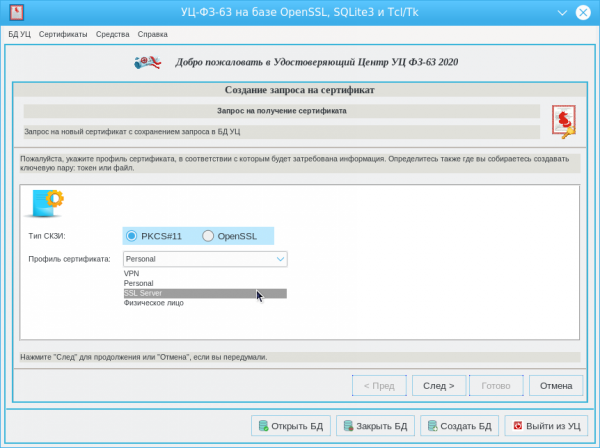

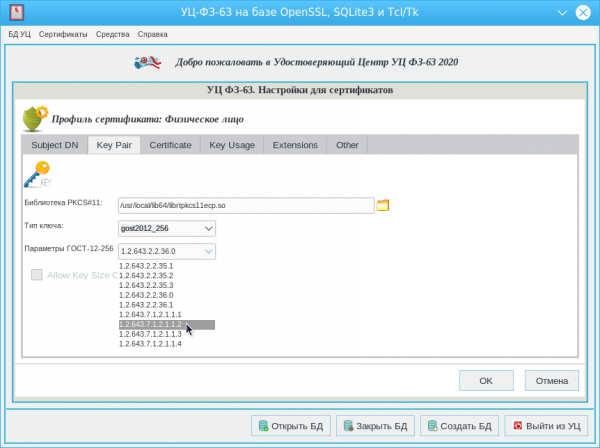

Často počúvame, že CA neakceptujú požiadavky nimi generované (PKCS#10) od žiadateľov alebo, čo je ešte horšie, nútia vytváranie požiadaviek s vygenerovaním páru kľúčov na nosiči cez nejakého CSP. A odmietajú generovať požiadavky na tokeny s kľúčom, ktorý nie je možné získať (na rovnakom RuToken EDS-2.0) cez rozhranie PKCS#11. Preto bolo rozhodnuté pridať do funkčnosti aplikácie CAFL63 generovanie požiadaviek pomocou kryptografických mechanizmov tokenov PKCS#11. Na aktiváciu mechanizmov tokenov sa použil balík . Pri vytváraní požiadavky na CA (stránka „Žiadosti o certifikáty“, funkcia „Vytvoriť požiadavku/CSR“) si teraz môžete vybrať, ako sa vygeneruje pár kľúčov (pomocou openssl alebo na tokene) a podpíše sa samotná žiadosť:

Knižnica potrebná na prácu s tokenom je špecifikovaná v nastaveniach certifikátu:

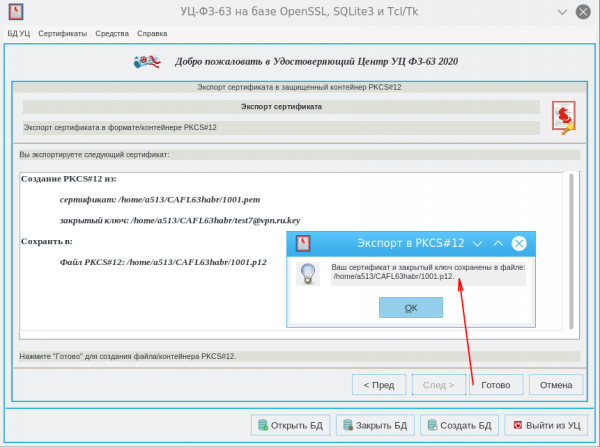

Odchýlili sme sa však od hlavnej úlohy poskytnúť zamestnancom certifikáty na prácu v podnikovej sieti VPN v režime vlastnej izolácie. Ukázalo sa, že niektorí zamestnanci nemajú tokeny. Bolo rozhodnuté poskytnúť im kontajnery chránené PKCS#12, keďže to aplikácia CAFL63 umožňuje. Najprv pre takýchto zamestnancov vygenerujeme požiadavky PKCS#10 s označením typu CIPF „OpenSSL“, potom vystavíme certifikát a zabalíme ho do PKCS12. Ak to chcete urobiť, na stránke „Certifikáty“ vyberte požadovaný certifikát, kliknite pravým tlačidlom myši a vyberte „Exportovať do PKCS#12“:

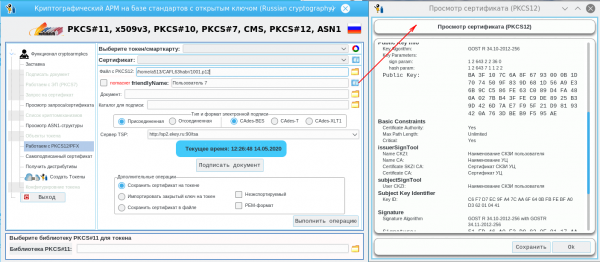

Aby ste sa uistili, že je všetko v poriadku s kontajnerom, použite nástroj cryptoarmpkcs:

Vydané certifikáty teraz môžete posielať zamestnancom. Niektorým ľuďom sa jednoducho posielajú súbory s certifikátmi (sú to vlastníci tokenov, tí, ktorí odoslali žiadosti) alebo kontajnery PKCS#12. V druhom prípade dostane každý zamestnanec heslo ku kontajneru cez telefón. Títo zamestnanci musia iba opraviť konfiguračný súbor VPN správnym zadaním cesty ku kontajneru.

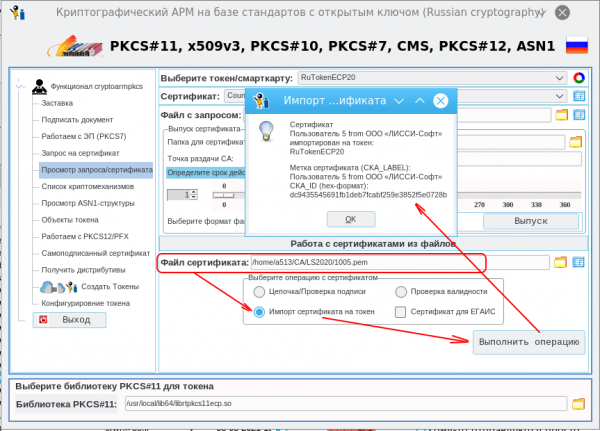

Čo sa týka majiteľov tokenov, potrebovali tiež importovať certifikát pre svoj token. Na tento účel použili rovnaký nástroj cryptoarmpkcs:

Teraz došlo k minimálnym zmenám v konfigurácii VPN (štítok certifikátu na tokene sa mohol zmeniť) a to je všetko, podniková sieť VPN je v prevádzkovom stave.

Šťastný koniec

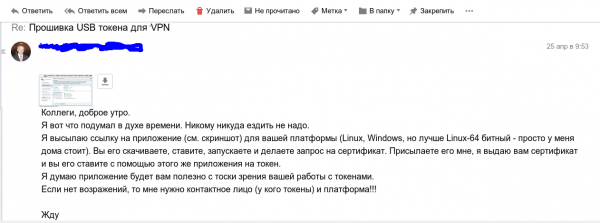

A potom mi došlo, prečo by mi ľudia nosili žetóny alebo by som pre nich mal poslať posla. A posielam list s nasledujúcim obsahom:

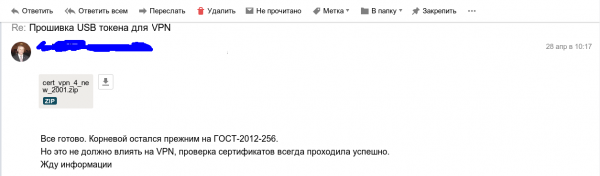

Odpoveď prichádza nasledujúci deň:

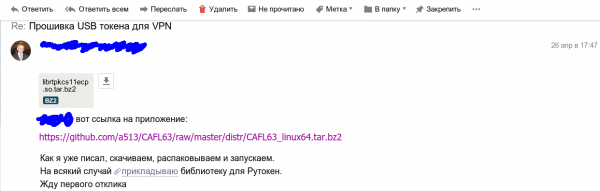

Okamžite posielam odkaz na nástroj cryptoarmpkcs:

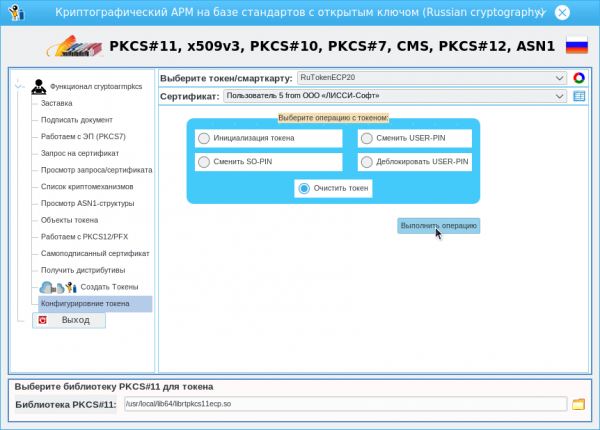

Pred vytvorením žiadostí o certifikát som im odporučil vymazať tokeny:

Následne boli emailom zaslané žiadosti o certifikáty vo formáte PKCS#10 a ja som vydal certifikáty, ktoré som poslal na:

A potom prišla príjemná chvíľa:

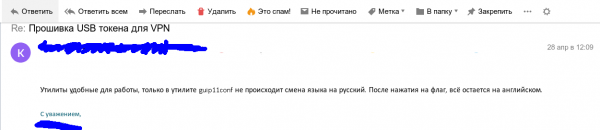

A bol tam aj tento list:

A potom sa zrodil tento článok.

Distribúcie aplikácií CAFL63 pre platformy Linux a MS Windows nájdete

tu

Distribúcie utility cryptoarmpkcs vrátane platformy Android, sú

tu

Zdroj: hab.com