Še ena stvar, ki sem jo pozabil omeniti, je, da ACL ne samo filtrira prometa na podlagi dovoli/zavrni, ampak opravlja veliko več funkcij. Na primer, ACL se uporablja za šifriranje prometa VPN, vendar za opravljanje izpita CCNA morate vedeti le, kako se uporablja za filtriranje prometa. Vrnimo se k problemu št. 1.

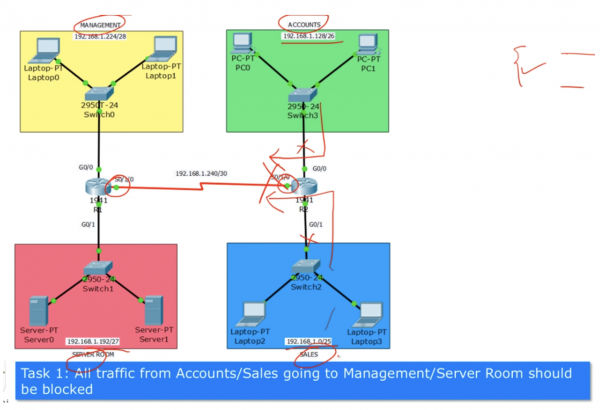

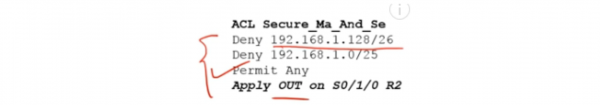

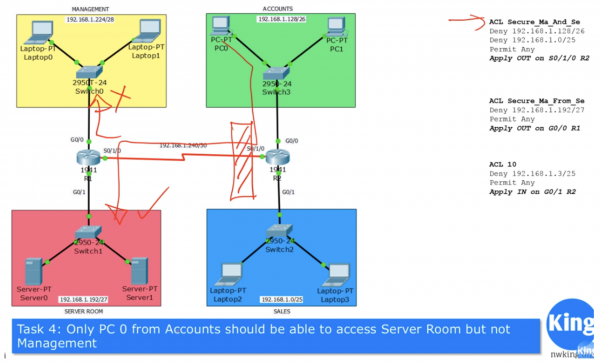

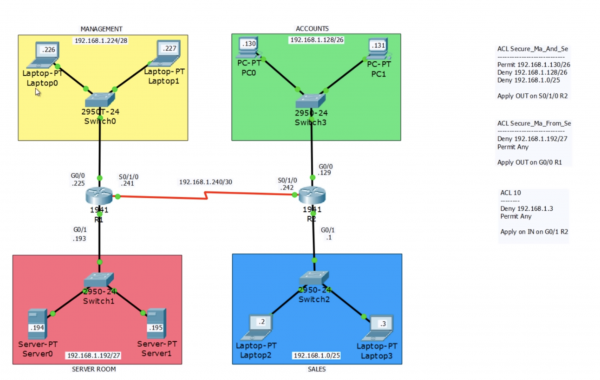

Ugotovili smo, da lahko promet računovodstva in prodaje na izhodnem vmesniku R2 blokiramo s pomočjo naslednjega seznama ACL.

Naj vas ne skrbi oblika tega seznama, mišljen je le kot primer, ki vam pomaga razumeti, kaj je ACL. Do pravilnega formata bomo prišli, ko bomo začeli uporabljati Packet Tracer.

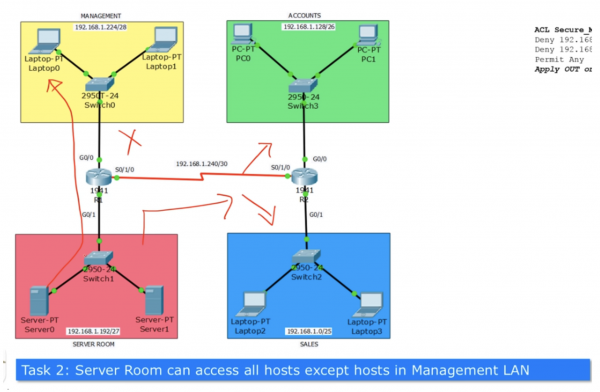

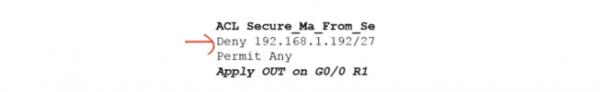

Naloga št. 2 zveni takole: strežniška soba lahko komunicira z vsemi gostitelji, razen z gostitelji oddelka za upravljanje. To pomeni, da imajo lahko računalniki v strežniški sobi dostop do katerega koli računalnika v prodajnem in računovodskem oddelku, ne smejo pa imeti dostopa do računalnikov v vodstvenem oddelku. To pomeni, da informatiki strežniške sobe ne bi smeli imeti oddaljenega dostopa do računalnika vodje oddelka vodenja, ampak v primeru težav priti v njegovo pisarno in težavo odpraviti na licu mesta. Upoštevajte, da ta naloga ni praktična, ker ne poznam nobenega razloga, zakaj strežniška soba ne bi mogla komunicirati prek omrežja z oddelkom za upravljanje, zato v tem primeru gledamo le študijo primera.

Za rešitev tega problema morate najprej določiti prometno pot. Podatki iz strežniške sobe pridejo na vhodni vmesnik G0/1 usmerjevalnika R1 in se preko izhodnega vmesnika G0/0 pošljejo v vodstveno službo.

Če uporabimo pogoj Zavrni 192.168.1.192/27 za vhodni vmesnik G0/1 in kot se spomnite, je standardni ACL postavljen bližje viru prometa, bomo blokirali ves promet, vključno s prodajo in računovodstvom.

Ker želimo blokirati samo promet, usmerjen v oddelek za upravljanje, moramo uporabiti ACL za izhodni vmesnik G0/0. To težavo je mogoče rešiti samo tako, da ACL postavite bližje cilju. Hkrati mora promet iz mreže računovodstva in prodaje prosto priti do oddelka vodenja, zato bo zadnja vrstica seznama ukaz Dovoli poljubno - dovoli kateri koli promet, razen tistega, ki je naveden v prejšnjem pogoju.

Preidimo na nalogo št. 3: prenosni računalnik Laptop 3 iz prodajnega oddelka ne sme imeti dostopa do nobenih naprav razen tistih, ki se nahajajo v lokalnem omrežju prodajnega oddelka. Predpostavimo, da pripravnik dela na tem računalniku in ne bi smel iti izven svojega LAN-a.

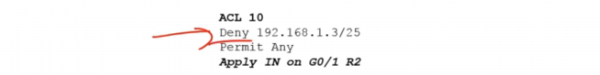

V tem primeru morate uporabiti ACL na vhodnem vmesniku G0/1 usmerjevalnika R2. Če temu računalniku dodelimo naslov IP 192.168.1.3/25, mora biti izpolnjen pogoj Zavrni 192.168.1.3/25 in promet z katerega koli drugega naslova IP ne sme biti blokiran, zato bo zadnja vrstica seznama Dovoljenje kaj.

Vendar pa blokiranje prometa ne bo imelo nobenega učinka na Laptop2.

Naslednja naloga bo naloga št. 4: dostop do strežniškega omrežja ima lahko samo računalnik PC0 finančne službe, ne pa tudi vodstvena služba.

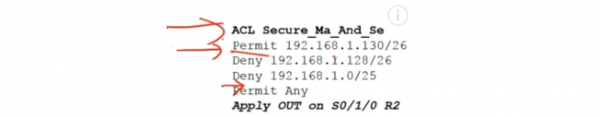

Če se spomnite, ACL iz naloge #1 blokira ves odhodni promet na vmesniku S0/1/0 usmerjevalnika R2, vendar naloga #4 pravi, da moramo zagotoviti, da poteka samo promet PC0, zato moramo narediti izjemo.

Vse naloge, ki jih zdaj rešujemo, bi vam morale pomagati v resnični situaciji pri nastavljanju ACL-jev za pisarniško omrežje. Zaradi udobja sem uporabil klasični način vnosa, vendar vam svetujem, da vse vrstice ročno zapišete na papir ali jih vtipkate v računalnik, da lahko popravite vnose. V našem primeru je bil po pogojih naloge št. 1 sestavljen klasični ACL seznam. Če mu želimo dodati izjemo za PC0 tipa Permit , potem lahko to vrstico postavimo šele na četrto mesto na seznamu, za vrstico Dovoli poljubno. Ker pa je naslov tega računalnika vključen v obseg naslovov za preverjanje pogoja zavrnitve 0/192.168.1.128, bo njegov promet blokiran takoj, ko bo ta pogoj izpolnjen in usmerjevalnik preprosto ne bo dosegel preverjanja četrte vrstice, kar bo omogočilo prometa s tega naslova IP.

Zato bom moral popolnoma ponoviti seznam ACL naloge št. 1, tako da izbrišem prvo vrstico in jo nadomestim z vrstico Dovoljenje 192.168.1.130/26, ki dovoljuje promet iz PC0, nato pa ponovno vnesem vrstice, ki prepovedujejo ves promet iz računovodstva in prodaje.

Tako imamo v prvi vrstici ukaz za določen naslov, v drugi pa splošen za celotno omrežje, v katerem se ta naslov nahaja. Če uporabljate sodoben tip ACL, ga lahko enostavno spremenite tako, da kot prvi ukaz postavite vrstico Dovoljenje 192.168.1.130/26. Če imate klasični ACL, ga boste morali popolnoma odstraniti in nato znova vnesti ukaze v pravilnem vrstnem redu.

Rešitev problema št. 4 je, da na začetek ACL-ja iz problema št. 192.168.1.130 postavimo vrstico Dovoljenje 26/1, saj bo le v tem primeru promet iz PC0 prosto zapustil izhodni vmesnik usmerjevalnika R2. Promet PC1 bo popolnoma blokiran, ker je njegov naslov IP predmet prepovedi v drugi vrstici seznama.

Zdaj bomo prešli na Packet Tracer, da izvedemo potrebne nastavitve. IP naslove vseh naprav sem že konfiguriral, ker je bilo poenostavljene prejšnje diagrame nekoliko težko razumeti. Poleg tega sem konfiguriral RIP med obema usmerjevalnikoma. Na dani topologiji omrežja je možna komunikacija med vsemi napravami 4 podomrežij brez omejitev. Toda takoj, ko uporabimo ACL, se bo promet začel filtrirati.

Začel bom s finančnim oddelkom PC1 in poskusil pingati naslov IP 192.168.1.194, ki pripada strežniku Server0, ki se nahaja v strežniški sobi. Kot lahko vidite, je ping uspešen brez težav. Prav tako uspešno pingam Laptop0 iz oddelka za upravljanje. Prvi paket je zavržen zaradi ARP, preostali 3 so prosto pingirani.

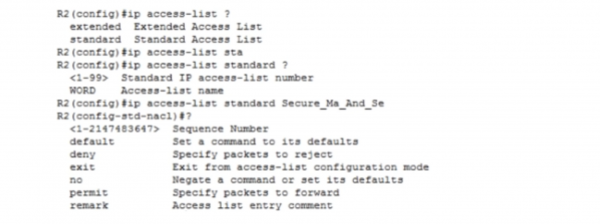

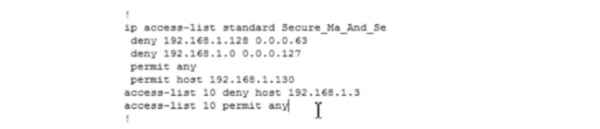

Da bi organiziral filtriranje prometa, grem v nastavitve usmerjevalnika R2, aktiviram način globalne konfiguracije in bom ustvaril sodoben seznam ACL. Imamo tudi ACL 10 klasičnega videza. Za ustvarjanje prvega seznama vnesem ukaz, v katerem morate določiti isto ime seznama, ki smo ga zapisali na papir: ip access-list standard ACL Secure_Ma_And_Se. Po tem sistem zahteva možne parametre: lahko izberem zavrnitev, izhod, ne, dovoljenje ali pripombo ter vnesem tudi zaporedno številko od 1 do 2147483647. Če tega ne storim, jo sistem samodejno dodeli.

Zato te številke ne vnesem, ampak grem takoj na ukaz permit host 192.168.1.130, saj je to dovoljenje veljavno za določeno napravo PC0. Lahko uporabim tudi obratno masko nadomestnega znaka, zdaj vam bom pokazal, kako to storiti.

Nato vnesem ukaz deny 192.168.1.128. Ker imamo /26, uporabim obratno masko in z njo dopolnim ukaz: deny 192.168.1.128 0.0.0.63. Tako zavrnem promet v omrežje 192.168.1.128/26.

Podobno blokiram promet iz naslednjega omrežja: deny 192.168.1.0 0.0.0.127. Ves ostali promet je dovoljen, zato vpisujem ukaz dovoli poljubno. Nato moram ta seznam uporabiti v vmesniku, zato uporabim ukaz int s0/1/0. Nato vtipkam ip access-group Secure_Ma_And_Se in sistem me pozove, da izberem vmesnik - in za dohodne pakete in out za odhodne. Za izhodni vmesnik moramo uporabiti ACL, zato uporabljam ukaz ip access-group Secure_Ma_And_Se out.

Pojdimo v ukazno vrstico PC0 in pingamo naslov IP 192.168.1.194, ki pripada strežniku Server0. Ping je uspešen, ker smo uporabili poseben pogoj ACL za promet PC0. Če isto storim iz PC1, bo sistem generiral napako: »ciljni gostitelj ni na voljo«, saj je promet s preostalih IP naslovov računovodstva blokiran za dostop do strežniške sobe.

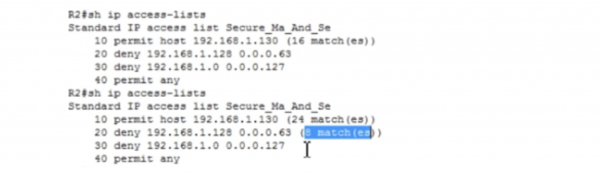

Če se prijavite v CLI usmerjevalnika R2 in vtipkate ukaz show ip address-lists, si lahko ogledate, kako je bil preusmerjen omrežni promet finančnega oddelka – prikazuje, kolikokrat je bil ping posredovan v skladu z dovoljenjem in kolikokrat blokiran v skladu s prepovedjo.

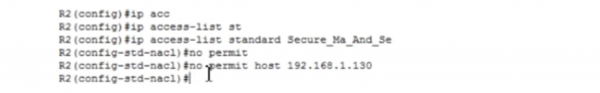

Vedno lahko gremo v nastavitve usmerjevalnika in si ogledamo dostopni seznam. Tako sta izpolnjena pogoja nalog št. 1 in št. 4. Naj vam pokažem še eno stvar. Če želim nekaj popraviti, lahko grem v način globalne konfiguracije nastavitev R2, vnesem ukaz ip access-list standard Secure_Ma_And_Se in nato ukaz »gostitelj 192.168.1.130 ni dovoljen« - ni dovoljenja gostitelj 192.168.1.130.

Če ponovno pogledamo seznam dostopov, bomo videli, da je vrstica 10 izginila, ostale so nam le še vrstice 20,30, 40 in XNUMX. Tako lahko seznam dostopov ACL urejate v nastavitvah usmerjevalnika, vendar le, če ni preveden v klasični obliki.

Zdaj pa preidimo na tretji ACL, ker se tudi nanaša na usmerjevalnik R2. Navaja, da noben promet iz Laptop3 ne sme zapustiti mreže prodajnega oddelka. V tem primeru bi moral Laptop2 brez težav komunicirati z računalniki finančne službe. Da bi to preizkusil, pingam naslov IP 192.168.1.130 s tega prenosnika in se prepričam, da vse deluje.

Zdaj bom šel v ukazno vrstico Laptop3 in pingal naslov 192.168.1.130. Ping je uspešen, vendar ga ne potrebujemo, saj lahko Laptop3 po pogojih naloge komunicira samo s Laptop2, ki se nahaja v isti mreži prodajnega oddelka. Če želite to narediti, morate ustvariti drug ACL s klasično metodo.

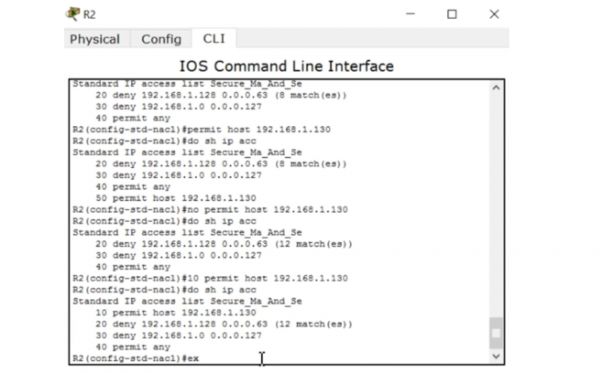

Vrnil se bom v nastavitve R2 in poskusil obnoviti izbrisani vnos 10 z ukazom permit host 192.168.1.130. Vidite, da se ta vnos pojavi na koncu seznama pod številko 50. Vendar dostop še vedno ne bo deloval, ker je vrstica, ki dovoljuje določenega gostitelja, na koncu seznama, vrstica, ki prepoveduje ves omrežni promet, pa je na vrhu seznama. Če poskusimo pingati prenosni računalnik0 oddelka za upravljanje iz PC0, bomo prejeli sporočilo »ciljni gostitelj ni dostopen,« kljub dejstvu, da je na številki 50 v ACL dovoljen vnos.

Če torej želite urediti obstoječi ACL, morate vnesti ukaz no permit host 2 v načinu R192.168.1.130 (config-std-nacl), preveriti, ali je vrstica 50 izginila s seznama, in vnesti ukaz 10 permit gostitelj 192.168.1.130. Vidimo, da se je seznam zdaj vrnil v prvotno obliko, s tem vnosom na prvem mestu. Zaporedne številke pomagajo urejati seznam v poljubni obliki, zato je sodobna oblika ACL veliko bolj priročna od klasične.

Zdaj bom pokazal, kako deluje klasična oblika seznama ACL 10. Za uporabo klasičnega seznama morate vnesti ukaz access–list 10? in po pozivu izbrati želeno dejanje: zavrni, dovoli ali pripomni. Nato vnesem vrstico access–list 10 deny host, nato pa vpišem ukaz access–list 10 deny 192.168.1.3 in dodam obratno masko. Ker imamo gostitelja, je maska podomrežja naprej 255.255.255.255, obratna pa 0.0.0.0. Zato moram za zavrnitev prometa gostitelja vnesti ukaz access–list 10 deny 192.168.1.3 0.0.0.0. Po tem morate določiti dovoljenja, za kar vpišem ukaz access–list 10 permit any. Ta seznam je treba uporabiti za vmesnik G0/1 usmerjevalnika R2, zato zaporedno vnesem ukaze v g0/1, ip access-group 10 in. Ne glede na to, kateri seznam je uporabljen, klasičen ali moderen, se za uporabo tega seznama v vmesniku uporabljajo isti ukazi.

Da preverim, ali so nastavitve pravilne, grem na terminal ukazne vrstice Laptop3 in poskusim pingati naslov IP 192.168.1.130 - kot lahko vidite, sistem sporoči, da je ciljni gostitelj nedosegljiv.

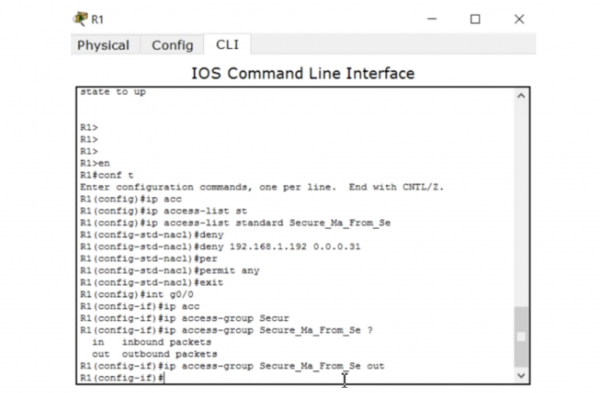

Naj vas spomnim, da lahko za preverjanje seznama uporabite ukaza show ip access-lists in show access-lists. Rešiti moramo še eno težavo, ki se nanaša na usmerjevalnik R1. Če želite to narediti, grem v CLI tega usmerjevalnika in grem v način globalne konfiguracije ter vnesem ukaz ip access-list standard Secure_Ma_From_Se. Ker imamo omrežje 192.168.1.192/27, bo njegova maska podomrežja 255.255.255.224, kar pomeni, da bo obratna maska 0.0.0.31 in moramo vnesti ukaz deny 192.168.1.192 0.0.0.31. Ker je ves drug promet dovoljen, se seznam konča z ukazom permit any. Če želite uporabiti ACL za izhodni vmesnik usmerjevalnika, uporabite ukaz ip access-group Secure_Ma_From_Se out.

Zdaj bom šel na terminal ukazne vrstice Server0 in poskusil pingati Laptop0 oddelka za upravljanje na naslovu IP 192.168.1.226. Poskus je bil neuspešen, če pa sem pingal naslov 192.168.1.130, se je povezava vzpostavila brez težav, to pomeni, da smo strežniškemu računalniku prepovedali komunikacijo z oddelkom za upravljanje, dovolili pa komunikacijo z vsemi drugimi napravami v drugih oddelkih. Tako smo uspešno rešili vse 4 probleme.

Naj vam pokažem še nekaj. Gremo v nastavitve usmerjevalnika R2, kjer imamo 2 tipa ACL - klasičnega in modernega. Recimo, da želim urediti ACL 10, standardni seznam dostopov IP 10, ki je v klasični obliki sestavljen iz dveh vnosov 10 in 20. Če uporabim ukaz do show run, lahko vidim, da imamo najprej sodoben seznam dostopov 4 vnose brez številk pod splošnim naslovom Secure_Ma_And_Se, spodaj pa sta dva vnosa ACL 10 klasične oblike, ki ponavljata ime istega seznama dostopov 10.

Če želim narediti nekaj sprememb, na primer odstraniti vnos zavrnitve gostitelja 192.168.1.3 in uvesti vnos za napravo v drugem omrežju, moram uporabiti ukaz za brisanje samo za ta vnos: no access-list 10 deny host 192.168.1.3 .10. Toda takoj, ko vnesem ta ukaz, popolnoma izginejo vsi vnosi ACL XNUMX. Zato je klasičen pogled ACL zelo nepriročen za urejanje. Sodoben način snemanja je veliko bolj priročen za uporabo, saj omogoča prosto montažo.

Da bi se naučili gradiva v tej video lekciji, vam svetujem, da si jo znova ogledate in poskusite sami rešiti obravnavane težave brez kakršnih koli namigov. ACL je pomembna tema tečaja CCNA in mnoge zmede na primer postopek za ustvarjanje obrnjene nadomestne maske. Zagotavljam vam, samo razumejte koncept preobrazbe maske in vse bo postalo veliko lažje. Ne pozabite, da je najpomembnejša stvar pri razumevanju tem tečaja CCNA praktično usposabljanje, saj vam bo le praksa pomagala razumeti ta ali oni koncept Cisco. Vadba ni kopiranje mojih ekip, ampak reševanje problemov na svoj način. Zastavite si vprašanja: kaj je treba storiti, da preprečite promet od tu do tja, kje uporabiti pogoje ipd., in poskušajte nanje odgovoriti.

Hvala, ker ste ostali z nami. So vam všeč naši članki? Želite videti več zanimivih vsebin? Podprite nas tako, da oddate naročilo ali priporočite prijateljem, 30% popust za uporabnike Habr na edinstvenem analogu začetnih strežnikov, ki smo ga izumili za vas: (na voljo z RAID1 in RAID10, do 24 jeder in do 40 GB DDR4).

Dell R730xd 2-krat cenejši? Samo tukaj na Nizozemskem! Dell R420 - 2x E5-2430 2.2 Ghz 6C 128 GB DDR3 2x960 GB SSD 1 Gbps 100 TB - od 99 $! Preberite o

Vir: www.habr.com