Pas gati katër vjetësh zhvillimi, sistemi operativ Qubes 4.1 u lëshua, duke zbatuar idenë e përdorimit të një hipervizori për të izoluar rreptësisht aplikacionet dhe komponentët e OS (secila klasë e aplikacioneve dhe shërbimeve të sistemit funksionon në makina virtuale të veçanta). Për të punuar, ju nevojitet një sistem me 6 GB RAM dhe një CPU 64-bit Intel ose AMD me mbështetje për VT-x me EPT/AMD-v me teknologjitë RVI dhe VT-d/AMD IOMMU, mundësisht një GPU Intel (NVIDIA dhe GPU-të AMD nuk janë testuar mirë). Madhësia e imazhit të instalimit është 6 GB.

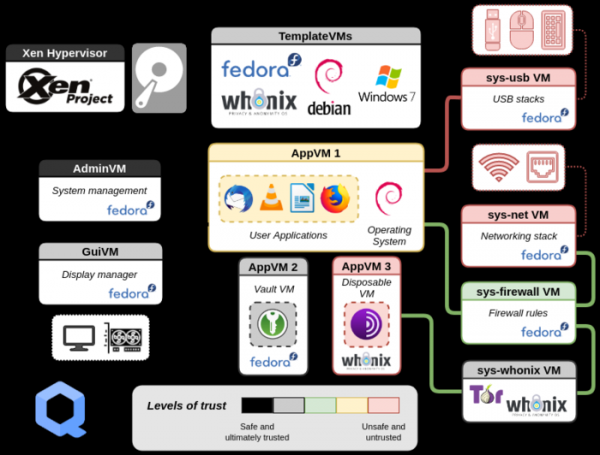

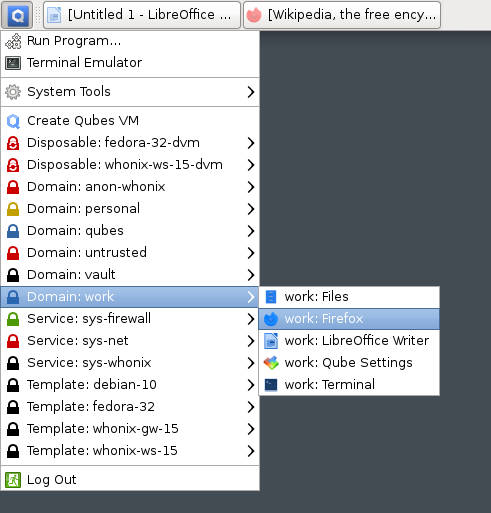

Aplikimet në Qubes ndahen në klasa në varësi të rëndësisë së të dhënave që përpunohen dhe detyrave që zgjidhen. Çdo klasë e aplikacionit (për shembull, puna, argëtimi, banka), si dhe shërbimet e sistemit (nënsistemi i rrjetit, muri i zjarrit, ruajtja, steka USB, etj.), ekzekutohen në makina virtuale të veçanta që funksionojnë duke përdorur hipervizorin Xen. Në të njëjtën kohë, këto aplikacione janë të disponueshme brenda të njëjtit desktop dhe janë të theksuara për qartësi me ngjyra të ndryshme të kornizës së dritareve. Çdo mjedis ka akses leximi në sistemin themelor të skedarëve rrënjë dhe ruajtjen lokale, i cili nuk mbivendoset me ruajtjen e mjediseve të tjera; një shërbim i veçantë përdoret për të organizuar ndërveprimin e aplikacionit.

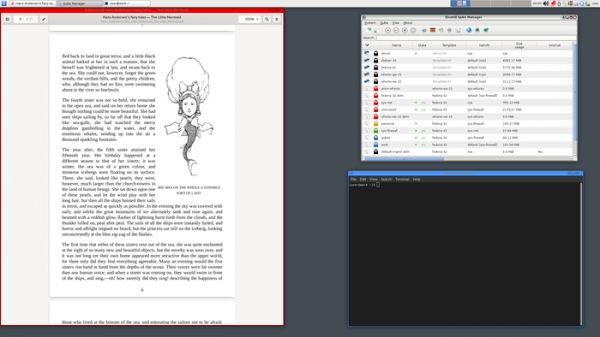

Baza e paketave Fedora mund të përdoret si bazë për krijimin e mjediseve virtuale dhe Debian, shabllone për Ubuntu, Gentoo dhe Arch LinuxËshtë e mundur të organizohet qasja në aplikacione në një makinë virtuale me Windows, si dhe krijimi makina virtuale Bazuar në Whonix për të ofruar akses anonim nëpërmjet Tor. Ndërfaqja e përdoruesit është ndërtuar në Xfce. Kur përdoruesi hap një aplikacion nga menyja, ai fillon në një makinë virtuale specifike. Përmbajtja e mjediseve virtuale përcaktohet nga një grup shabllonesh.

Ndryshimet kryesore:

- Është zbatuar aftësia për të përdorur një mjedis të veçantë GUI Domain me komponentë për të siguruar funksionimin e ndërfaqes grafike. Më parë, në mjediset virtuale, secila klasë e aplikacionit përdorte një server të veçantë X, një menaxher të thjeshtuar të dritares dhe një drejtues video cung që përktheu daljen në mjedisin e kontrollit në modalitetin e përbërë, por komponentët e stivës grafike, menaxheri kryesor i dritares së desktopit, ekrani kontrollet dhe drejtuesit e grafikës u ekzekutuan në mjedisin kryesor të kontrollit Dom0. Tani funksionet e lidhura me grafikën mund të zhvendosen nga Dom0 në një mjedis të veçantë GUI Domain dhe të ndahen nga komponentët e menaxhimit të sistemit. Dom0 lë vetëm një proces të veçantë sfondi për të siguruar akses në disa faqe memorie. Mbështetja e domenit GUI është ende eksperimentale dhe nuk është aktivizuar si parazgjedhje.

- Shtoi mbështetje eksperimentale për Audio Domain, një mjedis i veçantë për kryerjen e audios server, i cili ju lejon të zgjidhni komponentët për përpunimin e audios nga Dom0.

- U shtua politika e procesit të sfondit qrexec dhe një sistem i ri rregullash për mekanizmin Qrexec RPC, i cili ju lejon të ekzekutoni komanda në kontekstin e mjediseve të specifikuara virtuale. Sistemi i rregullave Qrexec përcakton se kush mund të bëjë çfarë dhe ku në Qubes. Versioni i ri i rregullave përmban një format më fleksibël, një rritje të konsiderueshme të produktivitetit dhe një sistem njoftimi që e bën më të lehtë diagnostikimin e problemeve. U shtua aftësia për të ekzekutuar shërbimet Qrexec si një server i aksesueshëm nëpërmjet një serveri prizë.

- Tre shabllone të reja të mjedisit virtual të bazuar në Gentoo janë të disponueshme. Linux — minimal, me Xfce dhe GNOME.

- Një infrastrukturë e re është zbatuar për mirëmbajtjen, ndërtimin e automatizuar dhe testimin e shablloneve shtesë të mjedisit virtual. Përveç Gentoo, infrastruktura tani mbështet shabllonet Arch. Linux dhe testimi i bërthamës Linux.

- Sistemi i ndërtimit dhe testimit është përmirësuar, është shtuar mbështetja për verifikimin në sistemin e integrimit të vazhdueshëm bazuar në GitLab CI.

- Është kryer punë për të zbatuar mbështetje për ndërtime të përsëritshme të mjediseve bazuar në Debian, i cili mund të përdoret për të konfirmuar që komponentët e Qubes janë ndërtuar nga kodi burimor i deklaruar dhe nuk përmbajnë ndryshime të panevojshme që mund të zëvendësohen, për shembull, duke sulmuar infrastrukturën e ndërtimit ose nga dyert e pasme në përpilues.

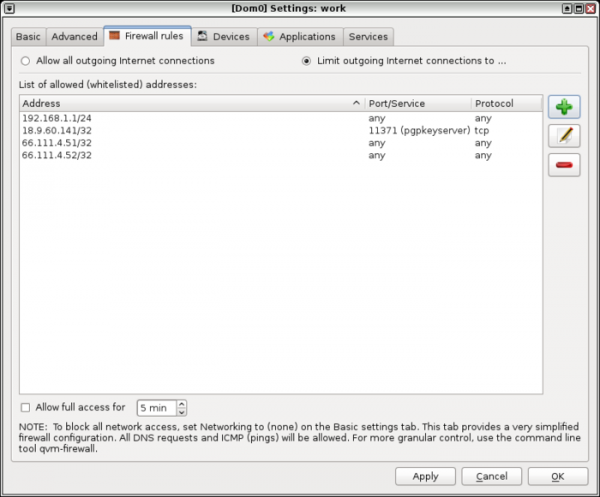

- Zbatimi i murit të zjarrit është rishkruar.

- Mjediset sys-firewall dhe sys-usb tani funksionojnë në modalitetin "e disponueshme" si parazgjedhje, d.m.th. janë të disponueshme dhe mund të krijohen sipas kërkesës.

- Mbështetje e përmirësuar për ekranet me densitet të lartë piksel.

- Mbështetje e shtuar për forma të ndryshme të kursorit.

- U zbatua njoftimi për mungesën e hapësirës së lirë në disk.

- Mbështetje e shtuar për modalitetin e rikuperimit paranojak rezervë, i cili përdor një mjedis virtual një herë për rikuperim.

- Instaluesi ofron mundësinë për të zgjedhur midis Debian dhe Fedora për shabllonet e makinave virtuale.

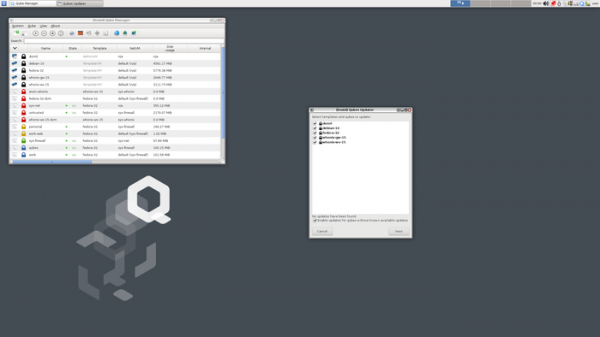

- U shtua një ndërfaqe e re grafike për menaxhimin e përditësimeve.

- U shtua mjeti i menaxherit të modeleve për instalimin, fshirjen dhe përditësimin e shablloneve.

- Mekanizëm i përmirësuar i shpërndarjes së shablloneve.

- Mjedisi bazë Dom0 është përditësuar në paketën bazë të Fedora 32. Shabllonet për krijimin e mjediseve virtuale janë përditësuar në Fedora 34, Debian 11 dhe Whonix 16. Bërthama e parazgjedhur është Linux 5.10. Hipervizori Xen 4.14 dhe mjedisi grafik Xfce 4.14 janë përditësuar.

Burimi: opennet.ru