Ayeuna urang bakal nyobian cara anu sanés pikeun suntikan SQL. Hayu urang tingali lamun database terus ngalungkeun pesen kasalahan. Metoda ieu disebut "nungguan reureuh", sarta reureuh sorangan ditulis saperti kieu: waitfor delay 00:00:01 '. Kuring nyalin ieu tina file kami sareng nempelkeun kana bar alamat browser.

Ieu kabeh disebut "buta samentara SQL suntik". Sadaya anu urang lakukeun di dieu nyaéta nyarios, "antosan jeda 10 detik." Upami anjeun perhatikeun, di kénca luhur aya tulisan "nyambungkeun ...", nyaéta, naon anu dilakukeun ku halaman urang? Ieu ngantosan sambungan, sarta sanggeus 10 detik kaca bener nembongan dina monitor Anjeun. Nganggo téknik ieu, urang ngahubungi pangkalan data supados ngamungkinkeun urang naroskeun sababaraha patarosan deui, contona, upami pangguna nyaéta Joe, maka urang kedah ngantosan 10 detik. Éta jelas? Lamun pamaké téh dbo, antosan ogé 10 detik. Ieu mangrupikeun metode suntikan SQL buta.

Kuring nyangka yén pamekar henteu ngalereskeun kerentanan ieu nalika nyiptakeun patches. Ieu mangrupikeun suntikan SQL, tapi program IDS urang ogé henteu ningali, sapertos metode suntikan SQL sateuacana.

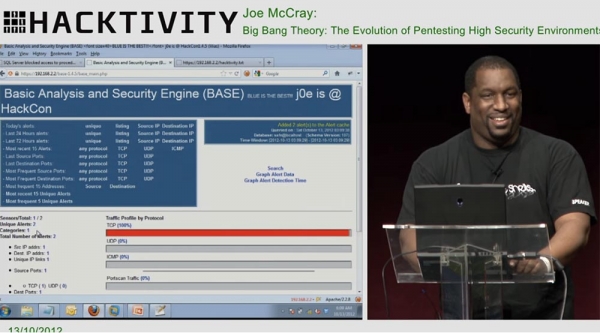

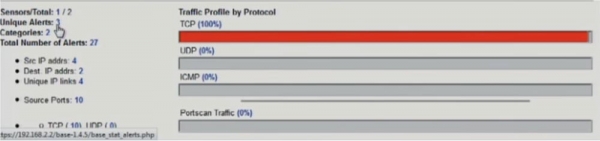

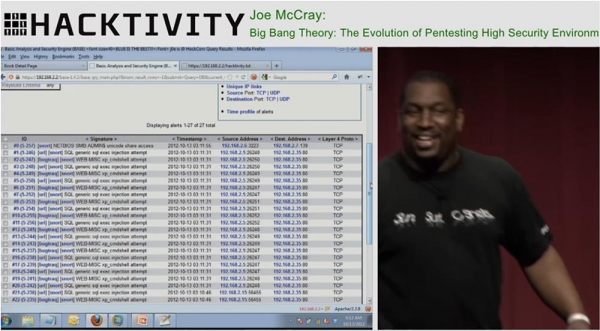

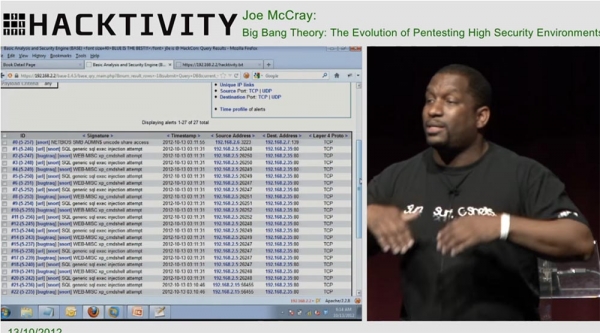

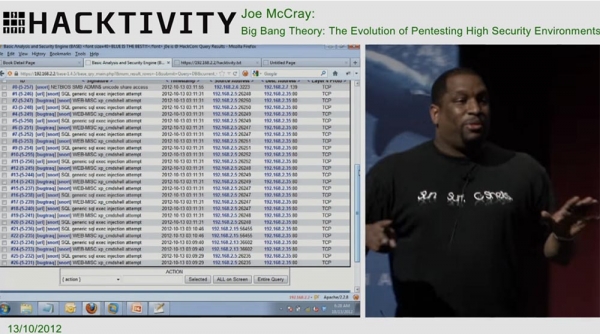

Hayu urang cobaan hal anu leuwih metot. Hayu urang salin garis ieu sareng alamat IP teras tempelkeun kana browser. Éta digawé! Bar TCP dina program urang tos beureum, program nyatet 2 ancaman kaamanan.

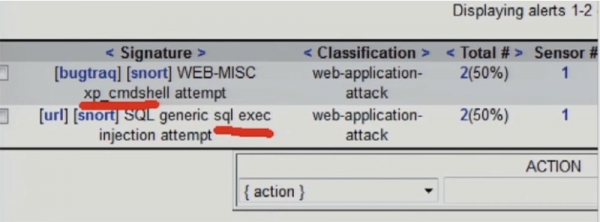

Hébat, hayu urang tingali naon anu lumangsung salajengna. Simkuring gaduh hiji anceman ka cangkang XP, sarta anceman sejen - usaha SQL suntik. Dina total, dua usaha kacatet pikeun nyerang aplikasi wéb.

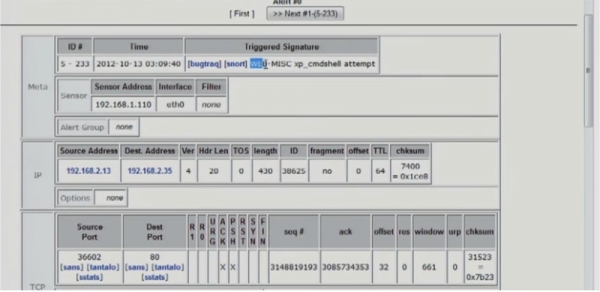

Oké, ayeuna mantuan kuring jeung logika. Simkuring boga pakét data intrusion nu IDS nyebutkeun eta geus ngabales rupa intrusions kana cangkang XP.

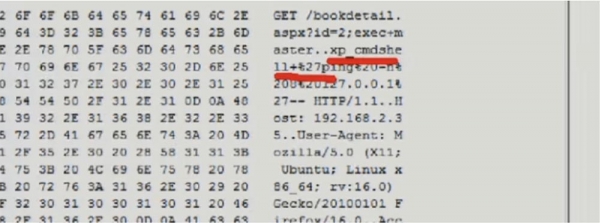

Lamun urang ngagulung ka handap, urang tingali tabel kode HEX, di katuhu nu aya bandéra jeung pesen xp_cmdshell + & 27ping, tur écés ieu goréng.

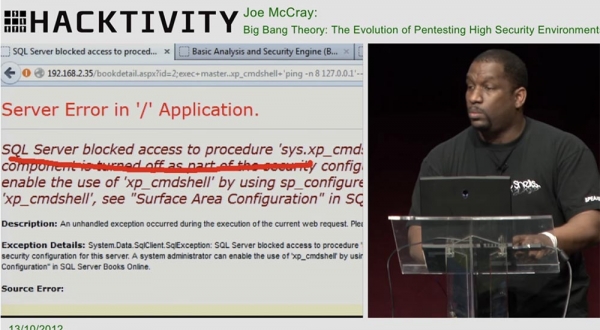

Hayu urang tingali didieu naon anu lumangsung. Naon anu dilakukeun ku server SQL?

SQL server ceuk: "Anjeun tiasa gaduh sandi mun database kuring, anjeun bisa meunangkeun sagala rékaman dina database kuring, tapi dude, Kuring teu hayang anjeun ngajalankeun paréntah anjeun dina kuring, éta teu tiis pisan "!

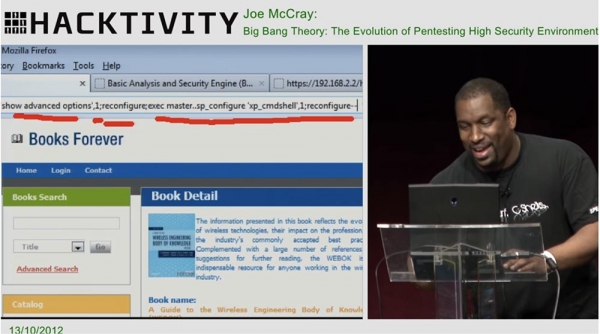

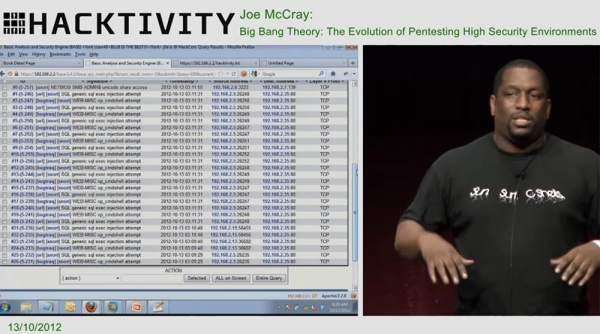

Anu kedah urang laksanakeun nyaéta mastikeun yén sanajan IDS ngalaporkeun ancaman kana cangkang XP, ancaman éta teu dipaliré. Upami anjeun nganggo SQL Server 2005 atanapi SQL Server 2008, teras upami usaha suntikan SQL dideteksi, cangkang paréntah sistem operasi bakal dikonci, nyegah anjeun neraskeun padamelan anjeun. Ieu pisan bangor. Janten naon anu kedah urang pigawé? Anjeun kedah nyobian naroskeun ka server kalayan bageur pisan. Naha anjeun kedah nyarios kieu: "Punten, Bapa, naha abdi tiasa gaduh cookies ieu"? Éta naon atuh, serius, Kuring nanya ka server pisan sopan! Kuring nyuhunkeun pilihan tambahan, kuring nyuhunkeun konfigurasi ulang, sareng kuring nyuhunkeun setélan cangkang XP dirobih supados cangkang tiasa diaksés sabab kuring peryogina!

Kami ningali yén IDS parantos ngadeteksi ieu - anjeun ningali, 3 ancaman parantos kacatet di dieu.

Tingali di dieu - kami ngabeledugkeun log kaamanan! Sigana mah tangkal Natal, seueur pisan anu ngagantung di dieu! Saloba 27 ancaman kaamanan! Hurray guys, urang bray hacker ieu, urang meunang anjeunna!

Kami henteu hariwang yén anjeunna bakal maok data kami, tapi upami anjeunna tiasa ngalaksanakeun paréntah sistem dina "kotak" kami - ieu parantos serius! Anjeun tiasa ngagambar jalur Telnet, FTP, anjeun tiasa nyandak alih data kuring, éta cool, tapi kuring teu salempang ngeunaan eta, Kuring ngan teu hayang anjeun nyandak leuwih cangkang "kotak" kuring.

Abdi hoyong ngobrol ngeunaan hal-hal anu leres-leres ngagaduhan kuring. Kuring digawé pikeun organisasi, Kuring geus digawé pikeun aranjeunna salila sababaraha taun, sarta Kuring keur ngabejaan Anjeun ieu kusabab kabogoh kuring nyangka yén kuring pangangguran. Anjeunna nyangka yén sadaya anu kuring lakukeun nyaéta nangtung di panggung sareng ngobrol, ieu henteu tiasa dianggap padamelan. Tapi kuring ngomong: "henteu, kabagjaan abdi, Abdi konsultan"! Éta bédana - kuring nyarioskeun pikiran kuring sareng kuring dibayar.

Kuring bakal nyarios kieu - urang, salaku peretas, resep rengat cangkang, sareng pikeun urang teu aya kasenangan anu langkung ageung di dunya tibatan "nelek cangkang". Nalika analis IDS nyerat aturanana, anjeun ningali yén aranjeunna nyeratna pikeun ngajagaan tina gangguan cangkang. Tapi lamun ngobrol jeung CIO ngeunaan masalah ékstraksi data, anjeunna bakal nanya ka pikir ngeunaan dua pilihan. Hayu urang nyebutkeun kuring boga aplikasi nu teu 100 "potongan" per jam. Naon anu langkung penting pikeun kuring: mastikeun kaamanan sadaya data dina aplikasi ieu atanapi kaamanan cangkang "kotak"? Ieu patarosan serius! Naon anu anjeun kedah hariwang langkung seueur?

Ngan kusabab cangkang "kotak" anjeun rusak henteu hartosna yén aya anu ngagaduhan aksés kana cara kerja jero aplikasi. Leres, ieu langkung dipikaresep, sareng upami éta henteu acan kajantenan, éta tiasa kajantenan pas. Tapi perhatikeun yén seueur produk kaamanan diwangun dina anggapan yén panyerang nuju ngalangkungan jaringan anjeun. Ngarah nengetan palaksanaan paréntah, palaksanaan paréntah, sarta anjeun kudu dicatet yén ieu téh hal serius. Aranjeunna nengetan kerentanan trivial, ka scripting cross-situs basajan pisan, mun injections SQL pisan basajan. Aranjeunna henteu paduli kana ancaman canggih atanapi pesen énkripsi, aranjeunna henteu paduli kana hal-hal éta. Anjeun tiasa nyarios yén sadaya produk kaamanan milarian bising, aranjeunna milarian yap, aranjeunna milarian ngeureunkeun hiji hal anu ngagigit ankle anjeun. Ieu naon anu kuring diajar nalika ngurus produk kaamanan. Anjeun teu kudu meuli produk kaamanan, Anjeun teu kudu ngajalankeun treuk dina sabalikna. Anjeun peryogi jalma anu kompeten, terampil anu ngartos téknologi. Leres, Gusti, persis jalma! Kami henteu hoyong ngalungkeun jutaan dolar pikeun masalah ieu, tapi seueur anjeun parantos damel di widang ieu sareng terang yén pas bos anjeun ningali iklan, anjeunna lumpat ka toko ngajerit, "Urang kedah kéngingkeun hal ieu! " Tapi urang teu kedah, urang ngan kudu ngalereskeun kacau nu aya di tukangeun urang. Éta premis pikeun pagelaran ieu.

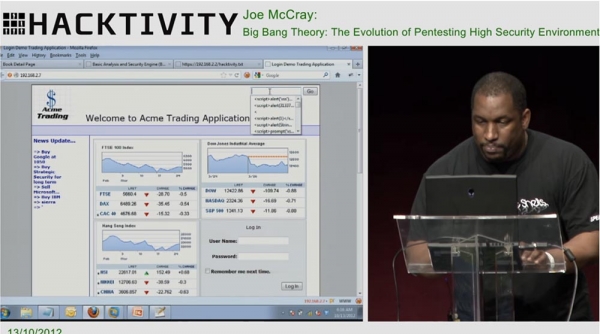

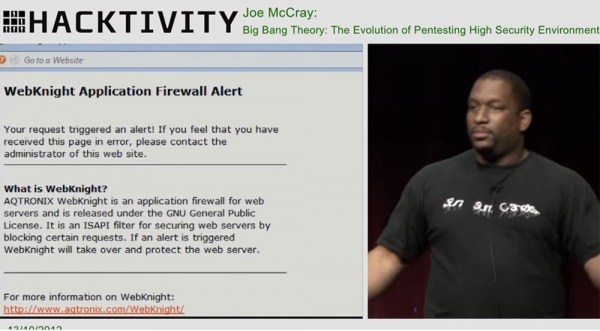

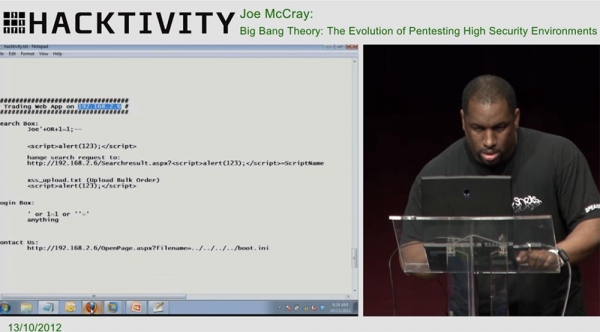

Lingkungan kaamanan mangrupikeun hal anu kuring nyéépkeun seueur waktos ngartos kumaha mékanisme kaamanan jalan. Sakali anjeun ngartos mékanisme panyalindungan, bypassing panyalindungan teu hese. Contona, kuring boga aplikasi wéb anu ditangtayungan ku firewall sorangan. Kuring nyalin alamat panel setélan, nempelkeun kana bar alamat browser sareng angkat ka setélan sareng cobian skrip cross-situs.

Hasilna, kuring nampi pesen firewall ngeunaan ancaman - kuring diblokir.

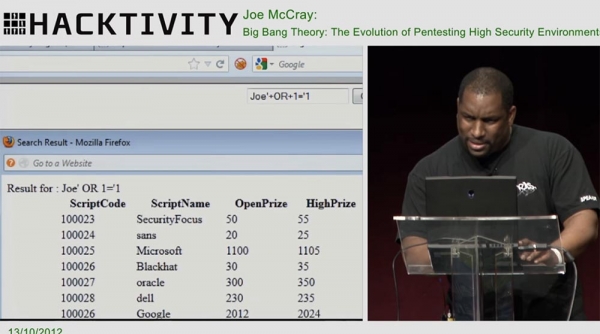

Jigana ieu goréng, anjeun satuju? Anjeun parantos mendakan produk kaamanan. Tapi kumaha lamun kuring coba hal kawas kieu: Kuring ngasupkeun parameter Joe'+OR+1='1

Sakumaha anjeun tiasa tingali, éta digawé. Ngalereskeun kuring lamun Abdi lepat, tapi kami geus katempo SQL suntik ngéléhkeun firewall aplikasi. Ayeuna hayu urang pura-pura yén urang hoyong ngamimitian perusahaan palaksanaan kaamanan, janten urang bakal ngagem topi pembuat software. Ayeuna urang embody jahat sabab éta topi hideung. Abdi konsultan, jadi abdi tiasa ngalakukeun hal nu sarua jeung pabrik software.

Kami hoyong ngadamel sareng nyebarkeun sistem deteksi tamper énggal, janten kami ngamimitian perusahaan deteksi tamper. Snort, salaku produk open source, ngandung ratusan rébu tanda tangan ancaman anu ngarusak. Urang kedah ngalaksanakeun sacara étika, ku kituna urang moal maok tanda tangan ieu tina aplikasi anu sanés sareng ngalebetkeun kana sistem urang. Kami ngan ukur calik sareng nyerat deui sadayana - hey, Bob, Tim, Joe, sumping ka dieu, gancang ngajalankeun sadaya 100 tanda tangan ieu!

Urang ogé kedah ngadamel scanner kerentanan. Anjeun terang yén Nessus, program pikeun otomatis milarian kerentanan, gaduh 80 rébu tanda tangan sareng skrip anu mariksa kerentanan. Kami bakal ngalakukeun deui sacara étika sareng nyerat deui sadayana kana program kami sorangan.

Jalma-jalma naros ka kuring, "Joe, anjeun ngalakukeun sadaya tés ieu nganggo parangkat lunak open source sapertos Mod Security, Snort sareng anu sanésna, kumaha aranjeunna sami sareng produk pabrikan sanés?" Kuring ngajawab aranjeunna: "Aranjeunna henteu mirip pisan!" Kusabab pabrik henteu maok barang tina produk kaamanan open source, aranjeunna calik sareng nyerat sadayana aturan ieu nyalira.

Upami anjeun tiasa ngadamel tanda tangan sareng senar serangan anjeun nyalira tanpa nganggo produk open source, ieu mangrupikeun kasempetan anu saé pikeun anjeun. Upami anjeun henteu tiasa bersaing sareng produk komérsial, pindah ka arah anu leres, anjeun kedah mendakan konsép anu bakal ngabantosan anjeun janten kasohor dina widang anjeun.

Sadayana terang kuring nginum. Hayu atuh nunjukkeun ka anjeun naha kuring nginum. Upami anjeun kantos ngalakukeun audit kode sumber dina kahirupan anjeun, anjeun pasti bakal nginum, percanten ka kuring, saatos éta anjeun bakal ngamimitian nginum.

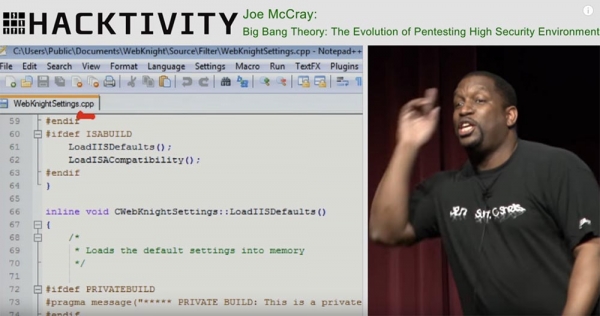

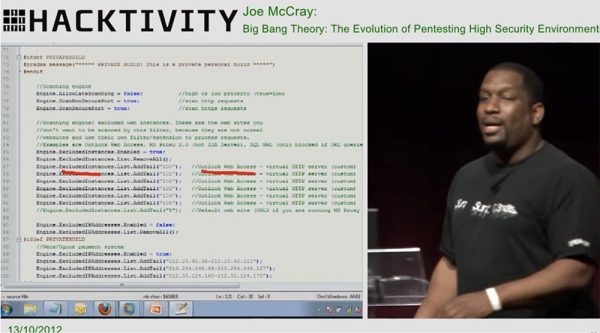

Janten, basa karesep urang nyaéta C++. Hayu urang tingali program ieu - Web Knight, éta mangrupikeun aplikasi firewall pikeun pangladén wéb. Éta gaduh pengecualian sacara standar. Ieu metot - lamun kuring nyebarkeun firewall ieu, éta moal ngajaga kuring tina Outlook Web Access.

Éndah! Ieu kusabab seueur padagang parangkat lunak narik aturan tina hiji aplikasi sareng nempelkeun kana produkna tanpa ngalakukeun seueur panalungtikan. Janten nalika kuring nyebarkeun aplikasi web firewall, kuring mendakan yén sadayana ngeunaan webmail henteu leres! Kusabab ampir sagala webmail ngarecah kaamanan sacara standar. Anjeun gaduh kode wéb anu ngalaksanakeun paréntah sistem sareng patarosan pikeun LDAP atanapi toko database pangguna anu sanés langsung dina Internét.

Béjakeun ka kuring, di planét mana hal sapertos kieu tiasa dianggap aman? Pikirkeun waé: anjeun muka Outlook Web Access, pencét ctrl + K, milarian pangguna sareng sadayana, anjeun ngatur Active Directory langsung tina Internét, anjeun ngalaksanakeun paréntah sistem dina Linux, upami anjeun nganggo Squirrel Mail, atanapi Horde atanapi naon waé. lain. Anjeun nuju narik kaluar sadaya evals ieu sareng jinis fungsionalitas anu teu aman. Ku alatan éta, seueur firewall ngaluarkeun aranjeunna tina daptar résiko kaamanan, cobian naroskeun ka produsén parangkat lunak anjeun ngeunaan ieu.

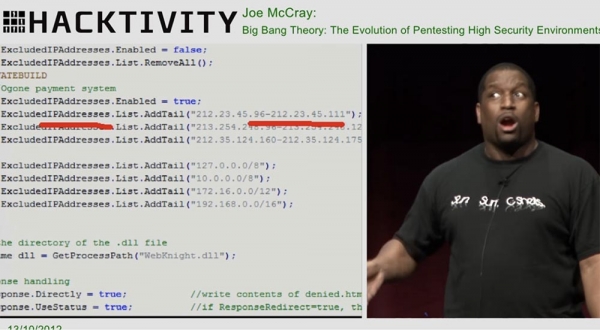

Hayu urang balik deui ka aplikasi Web Knight. Éta maok seueur aturan kaamanan tina panyeken URL, anu nyeken sadaya rentang alamat IP ieu. Janten, naha sadaya rentang alamat ieu teu kalebet produk kuring?

Naha anjeun badé masang alamat ieu dina jaringan anjeun? Naha anjeun hoyong jaringan anjeun dijalankeun dina alamat ieu? Sumuhun, éta endah. Oké, hayu urang gulung ka handap program ieu sareng tingali hal-hal sanés anu teu hoyong dilakukeun ku firewall ieu.

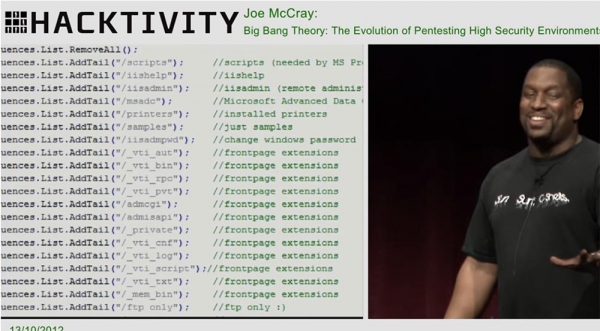

Aranjeunna disebut "1999" sareng aranjeunna hoyong pangladén wébna balik deui dina waktosna! Naha anjeun apal kana sampah ieu: /scripts, /iishelp,msads? Panginten sababaraha urang bakal émut kalayan nostalgia kumaha kasenangan ngahakan hal-hal sapertos kitu. "Naha anjeun émut, dude, sabaraha lami urang "maéhan" server, éta keren!"

Ayeuna, upami anjeun ningali pengecualian ieu, anjeun bakal ningali yén anjeun tiasa ngalakukeun sagala hal ieu - msads, printer, iisadmpwd - sadaya hal ieu anu teu aya anu peryogi ayeuna. Kumaha upami paréntah anu anjeun teu tiasa dieksekusi?

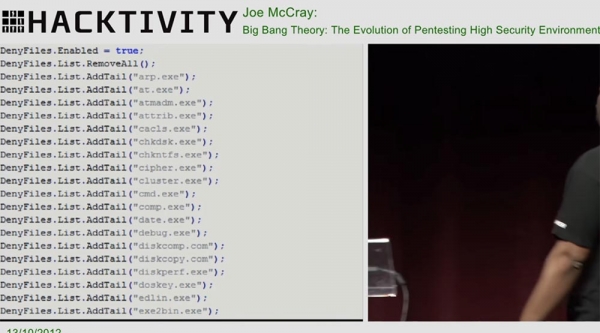

Ieu arp, at, cacls, chkdsk, cipher, cmd, com. Nalika anjeun daptar aranjeunna, anjeun kagum ku kenangan jaman baheula, "Bodo, émut nalika urang ngawasa server éta, émut jaman éta"?

Tapi ieu anu pikaresepeun pisan - naha aya anu ningali WMIC atanapi sigana PowerShell di dieu? Bayangkeun anjeun gaduh aplikasi anyar anu fungsina ku ngajalankeun skrip dina sistem lokal, sareng ieu mangrupikeun skrip modéren sabab anjeun hoyong ngajalankeun Windows Server 2008, sareng kuring bakal ngalakukeun hiji hal anu saé ku ngajagi ku aturan anu dirancang pikeun Windows 2000. Janten dina waktos salajengna vendor sumping ka anjeun nganggo aplikasi wébna, naroskeun ka aranjeunna: "Eh lalaki, naha anjeun kalebet hal-hal sapertos admin bit, atanapi ngajalankeun paréntah powershell, naha anjeun pariksa sagala hal anu sanés, sabab kami badé ngapdet. sareng nganggo versi anyar DotNET"? Tapi sadayana ieu kedah aya dina produk kaamanan sacara standar!

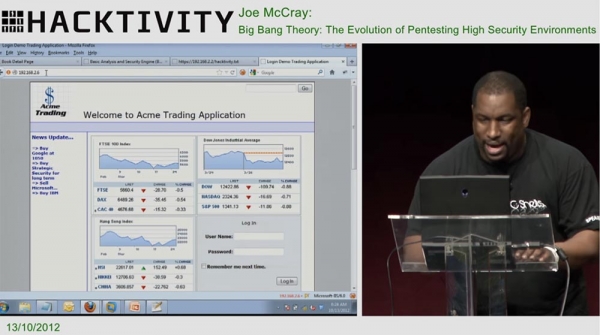

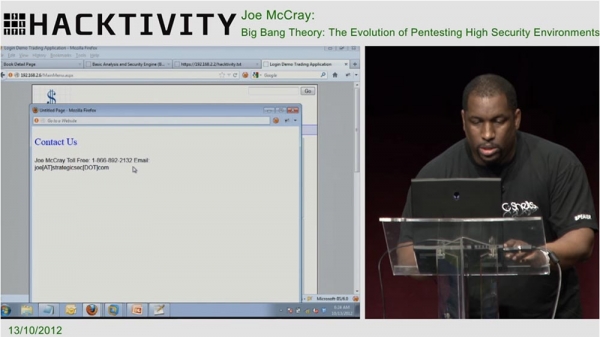

Hal salajengna Abdi hoyong ngobrol jeung anjeun ngeunaan kasalahan logis. Hayu urang buka 192.168.2.6. Ieu ngeunaan aplikasi anu sami sareng anu sateuacana.

Anjeun tiasa perhatikeun hal anu pikaresepeun upami anjeun ngagulung ka handap halaman teras klik tautan Taros Kami.

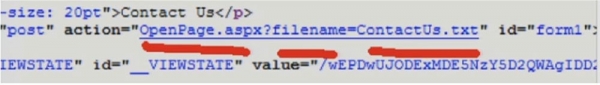

Upami anjeun ningali kode sumber tab "Taros Kami", anu mangrupikeun salah sahiji metodeu pentesting anu kuring lakukeun unggal waktos, anjeun bakal perhatikeun garis ieu.

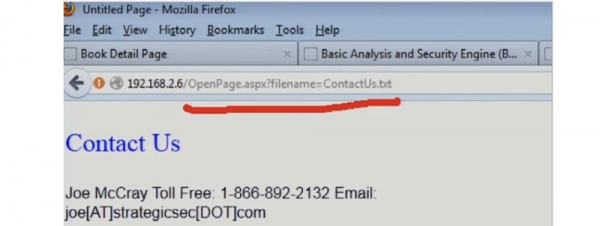

Pikirkeun deui! Kuring ngadangu yén nalika aranjeunna ningali ieu, seueur anu nyarios: "Wah"! Kuring sakali ngalakukeun tés penetrasi pikeun, sebutkeun, bank billionaire, sareng kuring perhatikeun hal anu sami. Janten, urang henteu peryogi suntikan SQL atanapi skrip cross-situs - kami gaduh dasarna, bar alamat ieu.

Janten, tanpa kaleuleuwihan - bank nyarios yén aranjeunna ngagaduhan spesialis jaringan sareng inspektur wéb, sareng aranjeunna henteu masihan koméntar. Nyaéta, aranjeunna nganggap éta normal yén file téks tiasa dibuka sareng dibaca ngalangkungan browser.

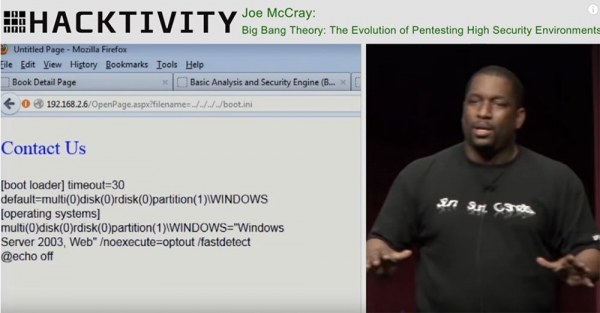

Nyaéta, anjeun ngan saukur tiasa maca file langsung tina sistem file. Kapala tim kaamananna nyarios ka kuring: "Leres, salah sahiji scanner mendakan kerentanan ieu, tapi nganggap éta minor." Anu kuring ngawaler, oke, pasihan abdi sakedap. Kuring ngetik nami file=../../../../boot.ini kana bar alamat sareng tiasa maca file boot sistem file!

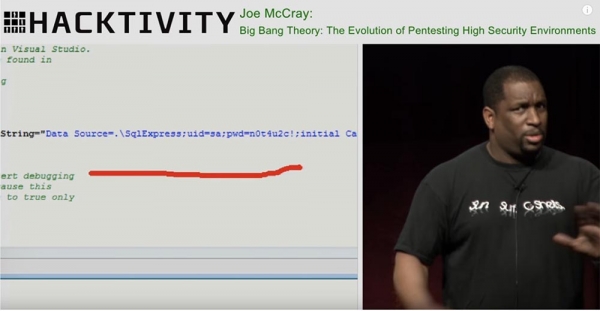

Pikeun ieu aranjeunna nyarios ka kuring: "henteu, henteu, henteu, ieu sanés file kritis"! Kuring ngawaler - tapi ieu Server 2008? Aranjeunna nyarios enya, éta anjeunna. Kuring nyebutkeun - tapi server ieu boga file konfigurasi lokasina di diréktori akar server, katuhu? "Leres," aranjeunna ngajawab. "Hebat," ceuk kuring, "kumaha upami panyerang ngalakukeun ieu," sareng kuring ngetik filename=web.config dina bar alamat. Aranjeunna nyarios - janten naon, anjeun henteu ningali nanaon dina monitor?

Kuring ngomong - kumaha lamun kuring-klik katuhu dina monitor tur pilih pilihan Témbongkeun Page Sumber? Sareng naon anu kuring bakal mendakan di dieu? "Euweuh kritis"? Kuring bakal ningali sandi administrator server!

Sareng anjeun nyarios teu aya masalah di dieu?

Tapi bagian karesep kuring nyaéta ieu salajengna. Anjeun teu ngidinan kuring pikeun ngaéksekusi paréntah dina kotak, tapi abdi tiasa maok sandi administrator web server na database, kasampak ngaliwatan sakabéh database, nyorong kaluar kabeh bahan ngeunaan database na gagal sistem, sarta meunang jauh jeung eta sadayana. Ieu mangrupikeun kasus jalma jahat nyarios, "hey lalaki, dinten ayeuna mangrupikeun dinten anu ageung"!

Ulah ngantep produk kaamanan ngajadikeun anjeun gering! Ulah ngantep produk kaamanan ngajadikeun anjeun gering! Milarian sababaraha kutu buku, masihan aranjeunna sadayana anu memorabilia Star Trek, kéngingkeun aranjeunna kabetot, ajak aranjeunna tetep sareng anjeun, sabab jalma-jalma anu pikaboseneun anu henteu mandi unggal dinten nyaéta anu ngajantenkeun jaringan anjeun. Ieu mangrupikeun jalma anu bakal ngabantosan produk kaamanan anjeun tiasa dianggo sakumaha anu sakuduna.

Béjakeun ka kuring, sabaraha diantara anjeun anu tiasa cicing di kamar anu sami pikeun waktos anu lami sareng jalma anu terus-terusan nyarios: "Oh, kuring kedah gancang ngetik naskah ieu!", sareng saha waé anu sibuk sareng ieu? Tapi anjeun peryogi jalma anu ngajantenkeun produk kaamanan anjeun.

Kuring bakal ngucapkeun deui - produk kaamanan anu bodo sabab lampu terus-terusan nyieun kasalahan, terus-terusan ngalakukeun hal-hal sial, aranjeunna henteu nyayogikeun kaamanan. Kuring geus pernah katempo hiji produk kaamanan alus nu teu merlukeun jalma kalawan obeng pikeun tighten eta up dimana diperlukeun sangkan eta dianggo leuwih atawa kirang normal. Ieu ngan daptar badag aturan nyebutkeun éta goréng, éta sakabéh!

Janten kuring hoyong anjeun ningali pendidikan, hal-hal sapertos kaamanan, pelatihan politéknik, sabab aya seueur kursus online gratis ngeunaan masalah kaamanan. Diajar Python, diajar Majelis, diajar nguji aplikasi wéb.

Ieu anu leres-leres bakal ngabantosan anjeun ngajagi jaringan anjeun. Jalma pinter ngajaga jaringan, produk jaringan henteu! Balik deui ka padamelan sareng nyarios ka bos anjeun yén anjeun peryogi langkung seueur anggaran pikeun jalma anu langkung pinter, kuring terang ieu mangrupikeun krisis, tapi wartosan anjeunna waé - urang peryogi langkung seueur artos pikeun jalma, pikeun ngalatih aranjeunna. Upami urang ngagaleuh hiji produk tapi henteu ngagaleuh kursus kumaha ngagunakeunana kusabab mahal, teras naha urang ngagaleuh pisan upami urang henteu ngajar jalma kumaha ngagunakeunana?

Kuring geus digawé pikeun loba nu ngical paralatan produk kaamanan, spent lumayan loba sakabéh kahirupan kuring ngalaksanakeun produk maranéhanana, jeung Abdi gering sadaya kontrol aksés jaringan jeung barang sabab kuring dipasang jeung ngajalankeun sakabeh produk crap maranéhanana. Kuring sakali sumping ka klien, aranjeunna hoyong nerapkeun standar 802.1x pikeun protokol EAP, ku kituna aranjeunna gaduh alamat MAC sareng alamat sekundér pikeun tiap palabuhan. Kuring datang, nempo yén éta goréng, ngahurungkeun sabudeureun tur mimitian mencét tombol on printer nu. Anjeun terang, printer tiasa nyitak halaman uji alat jaringan sareng sadaya alamat MAC sareng alamat IP. Tapi tétéla yén printer teu ngarojong standar 802.1x, jadi kudu kaasup.

Teras kuring cabut printer sareng ngarobih alamat MAC laptop kuring ka alamat MAC printer sareng nyambungkeun laptop kuring, sahingga ngalangkungan solusi MAC anu mahal ieu, pikirkeun! Janten naon anu saé anu tiasa dilakukeun ku solusi MAC ieu pikeun kuring upami hiji jalma ngan ukur tiasa ngantunkeun alat-alat naon waé salaku printer atanapi telepon VoIP?

Janten ayeuna, pentesting pikeun kuring nyaéta kuring nyéépkeun waktos nyobian ngartos sareng ngartos produk kaamanan anu dipésér ku klien kuring. Kiwari, unggal bank kuring ngalakukeun tés penetrasi gaduh sadayana HIPS, NIPS, LAUGTHS, MACS sareng sakumpulan akronim sanés anu lengkep. Tapi kuring nyobian terang naon produk ieu nyobian laksanakeun sareng kumaha aranjeunna nyobian ngalakukeunana. Teras, sakali kuring terang naon jinis metodologi sareng logika anu aranjeunna anggo pikeun ngajagaan, janten henteu sesah pikeun ngaliwat éta.

Produk karesep kuring anu kuring bakal tinggalkeun anjeun disebut MS 1103. Éta mangrupikeun garapan dumasar browser anu "semprot" HIPS, Tanda Tangan Pencegahan Intrusion, atanapi tanda tangan pencegahan intrusion host. Nyatana, éta dirancang pikeun ngaliwat tanda tangan HIPS. Abdi henteu hoyong nunjukkeun kumaha éta jalanna sabab kuring henteu hoyong waktos pikeun nunjukkeun éta, tapi éta mangrupikeun padamelan anu saé pikeun ngalangkungan kaamanan éta sareng kuring hoyong anjeun nyobian éta.

OK guys, abdi angkat ayeuna.

Sababaraha iklan 🙂

Hatur nuhun pikeun tetep sareng kami. Naha anjeun resep artikel kami? Hoyong ningali eusi anu langkung narik? Dukung kami ku cara nempatkeun pesenan atanapi nyarankeun ka babaturan, , analog unik tina server tingkat éntri, anu diciptakeun ku kami pikeun anjeun: (sadia kalawan RAID1 na RAID10, nepi ka 24 cores sarta nepi ka 40GB DDR4).

Dell R730xd 2 kali langkung mirah dina puseur data Equinix nagara golongan IV di Amsterdam? Ngan di dieu di Walanda! Dell R420 - 2x E5-2430 2.2Ghz 6C 128GB DDR3 2x960GB SSD 1Gbps 100TB - ti $99! Baca ngeunaan

sumber: www.habr.com