Det här inlägget kommer att täcka hur du ställer in ELK instrumentpanel och SIEM-visualisering i ELK

Artikeln är uppdelad i följande avsnitt:

1- ELK SIEM Översikt

2- Standardinstrumentpaneler

3- Skapa dina första instrumentpaneler

Innehållsförteckning för alla inlägg.

- Integration med WAZUH

- Varna

- Rapportering

- Fallhantering

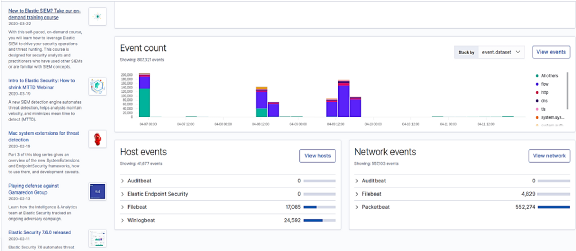

1-ELK SIEM recension

ELK SIEM lades nyligen till i älgstacken i version 7.2 som släpptes den 25 juni 2019.

Det är en SIEM-lösning skapad av elastic.co för att göra livet för en säkerhetsanalytiker mycket enklare och mindre tråkigt.

I vår version av arbetet bestämde vi oss för att skapa vår egen SIEM och välja vår egen kontrollpanel.

Men vi tycker att det är viktigt att lära sig ELK SIEM först.

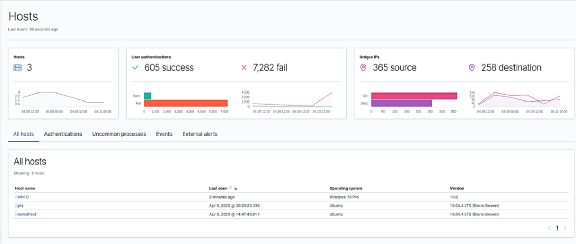

1.1- avsnittet Värdhändelser

Först ska vi titta på värdsektionen. Värdsektionen låter dig se händelserna som genereras vid själva slutpunkten.

Efter att ha klickat på visa värdar bör du få något liknande detta. Som du kan se finns det tre värdar anslutna till den här datorn:

1 Windows 10.

2 servrar Ubuntu 18.04.

Vi har flera visualiseringar som visas, var och en visar olika typer av händelser.

Till exempel visar den i mitten inloggningsuppgifter på alla tre maskiner.

Den här mängden data som du ser här samlades in under fem dagar. Detta förklarar det stora antalet misslyckade och lyckade inloggningar. Du kommer förmodligen att ha ett litet antal tidningar, så oroa dig inte.

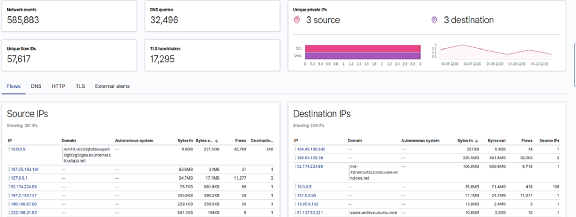

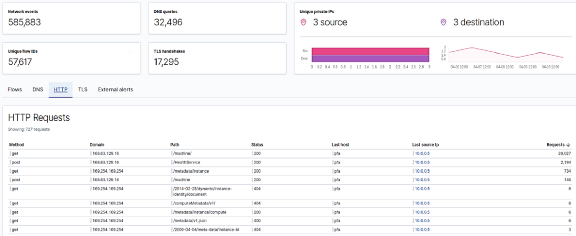

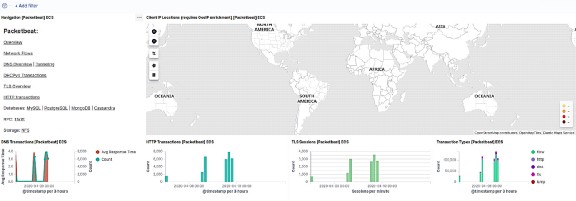

1.2- Avsnittet Nätverkshändelser

Om du går vidare till nätverkssektionen borde du få något liknande detta. Det här avsnittet låter dig noggrant övervaka allt som händer på ditt nätverk, från HTTP/TLS-trafik till DNS-trafik och externa händelsevarningar.

2- Standardinstrumentpaneler

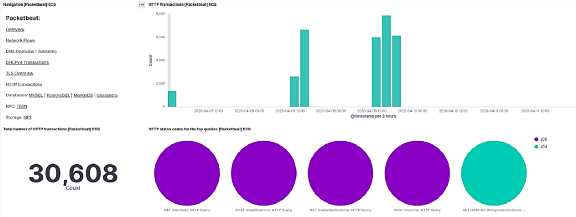

För att göra livet enklare för användarna har utvecklare av elastic.co skapat en standardinstrumentpanel som officiellt stöds av ELK. Våra beats var inget undantag från denna regel. Här tar jag standardpanelen för Packetbeat som exempel.

Om du har slutfört steg två i artikeln korrekt. Du bör ha ett verktygsfält inställt och väntar på dig. Så, låt oss börja.

På den vänstra fliken i Kibana väljer du instrumentpanelssymbolen. Detta är den tredje från toppen.

Ange delningsnamnet på sökfliken

Om det finns flera moduler i en bit. En kontrollpanel kommer att skapas för var och en av dem. Men bara den som har modulen aktiv kommer att visa icke-tom data.

Välj den som har namnet på din modul.

Detta är huvudmallen PacketBeat.

Detta är kontrollpanelen för nätverksströmmar. Det kommer att berätta för oss om inkommande och utgående paket, IP-adresskällor och destinationer, och kommer också att ge mycket användbar information för säkerhetscenteranalytikern.

3 - Skapa dina första instrumentpaneler

3–1- Grundläggande begrepp

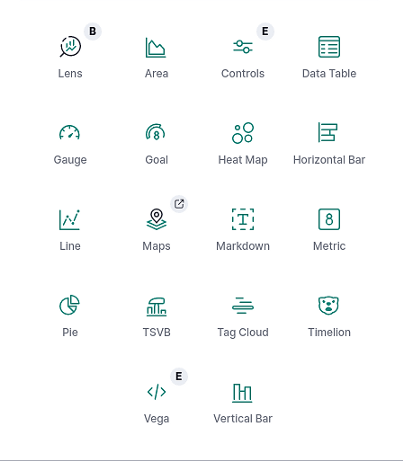

A- Instrumentpaneltyper:

Det här är de olika typerna av visualiseringar du kan använda för att visualisera dina data.

vi har till exempel:

- stapeldiagram

- Karta

- Markdown-widget

- Cirkeldiagram

B- KQL (Kibana Query Language):

Detta är språket som används i Kibana för att göra data lätt att söka. Detta låter dig kontrollera om vissa data finns och många andra användbara funktioner. För att lära dig mer kan du kolla in informationen på den här länken

Detta är ett exempel på en begäran om att hitta en värd med ett system Windows 10 proffs.

![]()

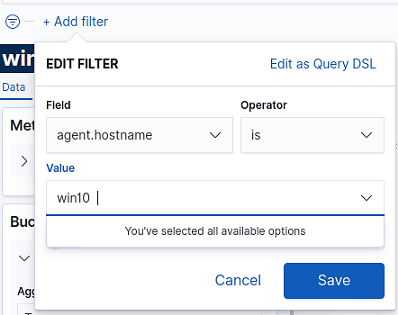

C- Filter:

Den här funktionen låter dig filtrera specifika parametrar som värdnamn, händelsekod eller ID, etc. Filter kommer att avsevärt förbättra undersökningsfasen när det gäller tid och ansträngning för att hitta ledtrådar.

D- Första visualiseringen:

Låt oss skapa en visualisering för MITER ATT & CK.

Först måste vi gå till Instrumentpanel → Skapa ny instrumentpanel→ skapa ny → Paj-instrumentpanel

Ställ in typen för indexmönstret och tryck sedan på namnet på ditt slag.

Tryck på Enter. Vid det här laget bör du se en grön munk.

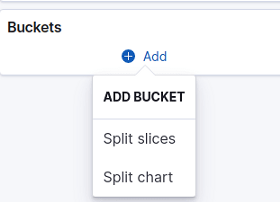

På fliken Buckets till vänster hittar du:

— Delade skivor kommer att dela munken i olika delar beroende på spridningen av data.

- Split Chart skapar en annan munk bredvid den här.

Vi kommer att använda delade skivor.

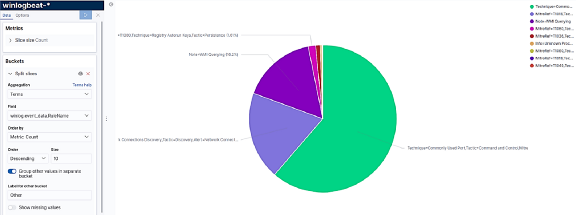

Vi kommer att visualisera vår data beroende på vilken term vi väljer. I detta fall skulle termen syfta på MITRE ATT&CK.

I Winlogbeat heter fältet som ger oss denna information:

winlog.event_data.RuleNameVi kommer att ställa in ett räknemått för att beställa händelser baserat på antalet gånger de inträffar.

Aktivera funktionen "Gruppera andra värden i ett separat segment".

Detta kommer att vara användbart om termerna du väljer har många olika betydelser som kommer från rytmen. Detta hjälper till att visualisera resten av datan som en helhet. Detta ger dig en uppfattning om andelen återstående händelser.

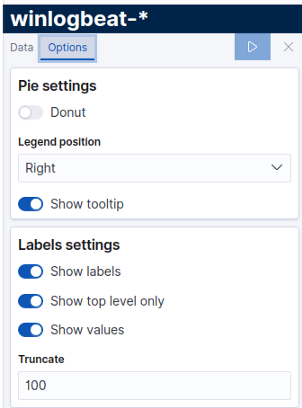

Nu när vi har ställt in datafliken, låt oss gå vidare till fliken alternativ

Du måste göra följande:

**Ta bort munkformen så att visualiseringen visar en hel cirkel.

** Välj den förklaringsposition du gillar. I det här fallet kommer vi att visa dem till höger.

** Ställ in visningsvärdena så att de visas bredvid deras utdrag för enklare läsning, och lämna resten som standard

Trunkering avgör hur mycket av händelsenamnet du vill visa.

Ställ in när du vill att visualiseringen ska starta och klicka sedan på den blå fyrkanten.

Du borde få något sånt här:

Du kan också lägga till ett filter i din visualisering för att filtrera bort en specifik värd som du vill kontrollera, eller parametrar som du tror är användbara för ditt ändamål. Visualiseringen visar bara data som matchar regeln som placerats i filtret. I det här fallet kommer vi att visa MITER ATT&CK-data som endast kommer från värden som heter win10.

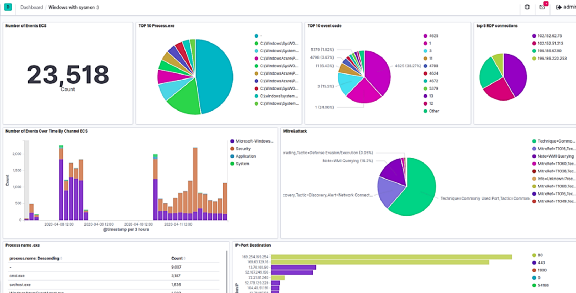

3–2- Skapa din första instrumentpanel:

En instrumentpanel är en samling av flera visualiseringar. Dina instrumentpaneler bör vara tydliga, begripliga och innehålla användbar, deterministisk data. Här är ett exempel på instrumentpanelerna vi byggde från grunden för winlogbeat.

Tack för din tid. Jag hoppas att du tyckte att den här artikeln var till hjälp. Om du vill få mer detaljerad information om detta ämne rekommenderar vi att du besöker .

Telegramchatt på Elasticsearch:

Källa: will.com