Räck upp handen om du vet vad detta kan leda till! Okej, det är intressant, men om du tittar närmare på exemplet med 65 km/h hittar du ett litet problem. Min enhet sänder alltid den hastigheten eftersom den är på en fast frekvens, men tänk om jag kör förbi en skola med hastighetsbegränsning? Dessutom vet vi aldrig exakt vilken frekvens polisradarn sänder på.

Men, mina vänner, jag måste säga att vi lever i intressanta tider. Vi lever i en framtid där all världens information finns nära till hands, och vi kan göra vad vi vill med den. Nya bilradardetektorer, som Valentine One och Escort 360, upptäcker radarsignaler som ligger cirka 2–3 kilometer framför din bil och visar via Bluetooth information på skärmen om vilken frekvens polisradarn sänder ut dessa signaler på (applåder).

Jag ska pausa ett ögonblick för att tacka Tri Wolfe, där sitter hon, för att hon försett mig med en mycket bekväm plats att utföra några tester, helt lagligt och officiellt.

(23:50) Så allt vi behöver göra är att skapa en app som visar den aktuella hastighetsgränsen, ett väg-API. Den nuvarande generationen radardetektorer är mycket bra på att känna igen frekvensen av polisradarvågor på ett avstånd av upp till 2 kilometer. Baserat på detta kan vi beräkna den aktuella hastighetsgränsen som ditt fordon bör färdas med, och frekvensen för signalen som visar denna hastighet.

Allt vi behöver är en väldigt, väldigt liten processor. På bilden ser du en ESP 8266-mikrokontroller, den är fullt tillräcklig. Problemet är dock att de SDR:er, eller programvarudefinierade radioapparater, som är allmänt tillgängliga idag inte fungerar i detta högfrekventa eller mikrovågsutrymme, de är designade för lågfrekvensspektrumet. Men om man tar hårdvaran på allvar kan man bygga den enhet vi behöver för ungefär 700 dollar. Och det mesta av det kommer att vara kostnaden för att uppgradera SDR:n för högfrekvent överföring.

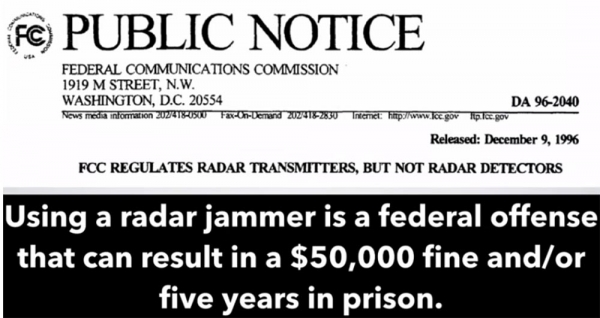

(25:10) Men FCC vill inte att du ska göra det. Att använda en radarstörningsenhet är ett brott som kan bestraffas med böter på 50 5 dollar, fem års fängelse eller båda. Radarstörningsenheter har varit olagliga i USA sedan 1996, så alla som använder eller säljer en är en federal brottsling.

FCC tar detta så allvarligt att man inte ens kan marknadsföra dessa enheter eller främja deras användning. Om du tittar noga på den här enheten för 700 dollar ser du att den egentligen inte är så billig. Men genom att veta hur man bygger en radarstörsändare gör vi den prisvärd, och då kan du fatta rätt beslut om du ska använda den eller inte.

Så, FCC kommer inte att låta oss påskynda den här processen. Så låt oss se vilka effektiva och lagliga motåtgärder som finns tillgängliga för oss? De finns och är allmänt tillgängliga. Om du inte har möjlighet att använda moderna elektroniska radardetektorer, använd andra enheter, deras valmöjligheter är helt enkelt enorma.

Moderna radardetektorer som Uniden R3/R7, Escort Max360, Radenso Pro M eller Valentine One med BT är utmärkta på att fånga upp alla radiovågor, alla de reflekterade och direkta radiovågorna, upp till 2 kilometer bort, men de är helt oförmögna att upptäcka en laser. Men de flesta vet att poliser använder lasrar som hastighetsmätare. Och här har vi ett kryphål! Grejen är den att regleringen av användningen av ljusanordningar, vilket är en anordning som avger ljus, vilket är vad lasrar är, inte ens är FCC:s ansvar - det är FDA:s. Så låt det bli ljus!

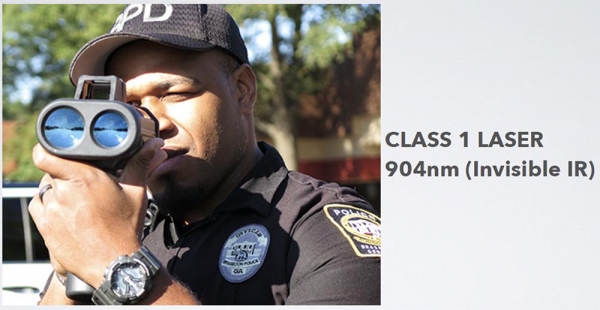

Det visar sig att dessa laserpistoler är väldigt annorlunda än sina RF-kusiner. De använder en sökare för att isolera ett specifikt mål. Om du tittar på bilden ser du att den handhållna laserradarn har två linser. Den mindre är sändarlinsen, som avger ljusvågor, och den större används för att ta emot de reflekterade vågorna från målet. Du kommer att förstå varför detta är viktigt på en sekund.

Det jag verkligen gillar med lasern är att polisen måste behandla den som ett vapen. Så den måste vara stabil, den måste kunna rikta den och den måste kunna hitta en reflekterande yta på din bil för att få tillbaka signalen.

Polisen måste faktiskt sikta mot strålkastarna, registreringsskylten eller annan glänsande, glödande del av din bil. Den här videon visar vad en polis ser genom sökaren när hen riktar en laserdetektor mot en bil med hjälp av glödande siktmärken.

Eftersom lasrar regleras av FDA måste dessa enheter vara av klass 1. Det är samma klass som vanliga laserpekare. Enkelt uttryckt är en laserdetektor en laserpekare. De måste vara säkra för ögonen, så deras effekt är tillräckligt låg, och mängden strålning som återvänder till en polisradar är också låg.

Dessutom, på grund av FDA-regler, är dessa enheter begränsade i frekvensen av ljusvågor, och använder en infraröd laser med en våglängd på 904 nanometer. Detta är en osynlig laserstråle, men det som är ännu mer anmärkningsvärt är att det är en stråle med en standardvåglängd.

Detta är den enda tillåtna standarden, enheterna som stöder den är strömsnåla och du och jag kan köpa dem också.

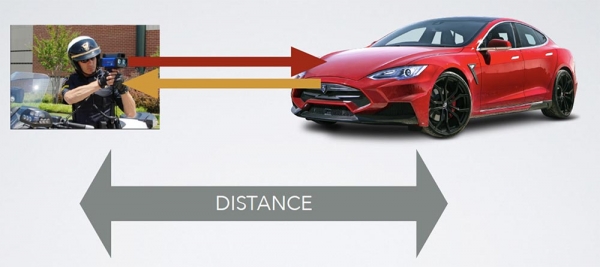

(29:40) Kom ihåg, vad mäter radar? Hastighet. Och laser mäter inte hastighet, den mäter avstånd. Nu visar jag er en mycket viktig bild, och jag ger er tid att skriva ner denna fantastiska formel: hastighet är lika med avstånd dividerat med tid. Jag lade märke till att någon till och med tog en bild av den här bilden (skratt).

Saken är den att när laserpistoler mäter avstånd gör de det med en mycket hög hastighet, vanligtvis 100 till 200 mätningar per sekund. Så även om radardetektorn är avstängd mäter laserpistolen fortfarande din hastighet.

Du kan se en bild som visar att i två tredjedelar av vårt land är laserstörsändare helt lagliga att använda – dessa stater är markerade med grönt på kartan. De stater där dessa enheter är olagliga visas med gult, och jag kan bara inte föreställa mig vad i helvete som händer i Virginia, där allt är förbjudet (skratt i publiken).

(31:10) Så vi har ett par alternativ. Det första alternativet är att använda en bil med dolda strålkastare i ett "visa och dölj"-läge. Inte särskilt effektivt, men roligt och kommer att göra det mycket svårare för en polis att sikta in sig på den.

Det andra alternativet är att använda din egen laserpistol! För att göra detta behöver vi veta hur det fungerar. Innan vi börjar ska jag visa dig några exempel på tidsinställningar. De tidsinställningar vi kommer att prata om gäller inte alla befintliga laserradarer, men de gäller för den frekvens de använder. När du väl förstår hur de fungerar kommer du att förstå hur du ska attackera var och en av laserradarerna, eftersom allt handlar om timing.

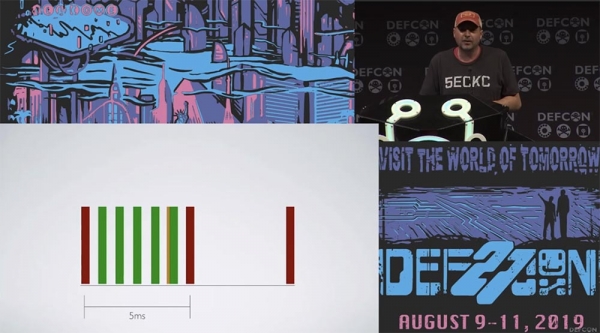

Så de verkligt viktiga parametrarna är pulsbredden, vilket är hur länge lasern är på, och cykelperioden, vilket är hur ofta den avfyras. Den här bilden visar pulsbredden: 1,2,3,4,5, 5, XNUMX, XNUMX, XNUMX – puls-puls-puls-puls-puls, det är pulsbredden. Och cykelperioden, vilket är tiden mellan två pulser, är XNUMX ms.

Du kommer att förstå om en sekund, men det här är den viktiga delen. När en laserpistol skickar ut en serie pulser, vad förväntar den sig i gengäld? Vilken fysisk egenskap förväntar den sig att ta emot? Just det, avstånd! Pulsen mäter avstånd. Så när din bil träffas av den första pulsen och den kommer tillbaka, betyder det att polisen har registrerat din hastighet? Nej, han kan bara avgöra hur långt bort du är. Han kan bara räkna ut din hastighet genom att få retursignalen från den andra, tredje och efterföljande pulsen. Du kan se hur tiden mellan pulsen som skickas och retursignalen förändras när avståndet ändras: 1000 800 fot, 600 fot, 400 fot, 100 fot – ju närmare bilen är, desto kortare är tiden mellan pulsen som skickas och retursignalen. Det är förändringarna i dessa parametrar som gör att de kan beräkna hur snabbt din bil rör sig. Det är därför de gör så många mätningar per sekund – 200 eller till och med XNUMX – för att få din hastighet snabbare.

Låt oss öka avståndet mellan de enskilda pulserna och prata om några motåtgärder. Så dessa röda staplar representerar de utsända pulserna från laserpistolen: puls-puls-puls. Det är totalt 3 pulser. De orange staplarna är de återvändande reflektionerna från varje puls. Mellan de två utsända pulserna har vi ett 5 ms "fönster" in i vilket vår egen reflekterade puls återvänder. Vad mäter vi? Just det, avstånd! Vi mäter inte hastigheten direkt.

Så om vi returnerade vår puls innan den verkliga, reflekterade pulsen återvände, skulle vi kunna visa radarn hur långt borta vi var. Det jag ska visa er härnäst är en enkel råstyrketod.

Tänk dig att du kör runt och vet exakt vilken frekvens en laser träffar dig på – 1 millisekund vid 904 nm. Tanken är att genom att ersätta den reflekterade lasersignalen med våra egna signaler, så berättar vi för polisen att vi är ett visst avstånd bort. Jag säger inte till radarn att jag kör i 97 miljoner kilometer i timmen, jag lurar den att tro att jag är riktigt, riktigt nära, typ 100 meter bort. Den första signalen säger att jag är 100 meter bort, sedan får den en andra signal som säger att jag är 100 meter bort, sedan en tredje som säger att jag är 100 meter bort, och så vidare. Vad betyder det? Jag kör i nollfart!

För de flesta laserradarer på marknaden resulterar användning av denna metod i ett felmeddelande. En enkel brute force-attack i form av en millisekundpuls resulterar i att ett mätfelmeddelande visas på radarskärmen.

(35:10) Det finns ett antal enheter som kan motverka motåtgärder, och vi ska prata om det strax. Några av de nyare laserpistolerna kan känna igen att jag skickade ut en puls och fick tillbaka fyra. För att motverka störningarna använder de laserförskjutning, vilket innebär att de ändrar pulsbredden så att den verkligt reflekterade pulsen passar inom ett område som inte påverkas av de falska, förvrängda signalerna. Men vi kan motverka det också. När vi vet var den utsända pulsen förskjuts, vilket är laserförskjutningen, kan vi förskjuta våra reflekterade pulser dit också. Det intressanta är att om vi känner till pulsbredden och tidpunkten kan vi identifiera laserpistolen med hjälp av den andra pulsen.

Efter att ha mottagit den första impulsen använder vi omedelbart brute force-metoden, tar emot den andra impulsen och avgör exakt vilken pistol som har siktat mot oss, varefter vi kan vidta motåtgärder mot den. Jag ska snabbt berätta vad de är.

De röda staplarna på bilden representerar de utsända pulserna från laserradarn, de orange staplarna representerar deras reflektioner från det rörliga hindret, och de gröna staplarna representerar de pulser vi returnerar till radarn.

Allt vi kan göra är att variera pulserna från vår egen laser. Vi har ett fönster på 5 millisekunder för att skicka ut returpulserna, och det första vi vill göra är att returnera den allra första signalen som mottogs på 600 meters avstånd från radarn. När vi får den andra pulsen avgör vi vilken radar som skickade den och vi vet exakt vem som har siktet inställt på oss. Vi kan sedan tillämpa motåtgärder och rapportera att vi är mycket längre bort, säg 999 meter. Så vi rör oss bort från radarn som har upptäckt oss. Vi kan besegra de flesta modeller av laserradar på det här sättet. Kommersiella laserstörsändare gör samma sak. Det finns ett par av dessa enheter på marknaden som du kan köpa som implementerar samma motåtgärder. Var bara medveten om att dessa enheter finns tillgängliga.

(37:20). Несколько лет назад я создал устройство под названием COTCHA. Это ESP 8266, основанный на принципе взлома по Wi-F и построенный на платформе Arduino. Это очень удачное решение, на основе которого можно создавать другие хакерские электронные устройства. Сейчас я хочу представить вам более серьезное устройство под названием NOTCHACOTCHA. Это лазерная «глушилка» на основе ESP 8266, использующая 12В питание, что позволяет легко установить ее в автомобиле. Это устройство использует режим брутфорс для светового излучения с длиной волны 940 нм, то есть выдает импульсы с частотой 1 мс. Оно соединяется со смартфоном с помощью модуля беспроводной связи и может использоваться совместно с Android-приложением. В некоторых штатах использование этой «глушилки» абсолютно законно.

Denna "störsändare" klarar 80 % av de laserradarer som används, men klarar inte av att motstå avancerade system som Dragon Eye, som polisen använder som motåtgärd mot råstyrka.

Vi gör också dessa störsändare med öppen källkod, eftersom det finns kommersiella versioner av dessa enheter, och det är enkelt för oss att bakåtkompilera dem. Så det är lagligt i vissa stater, minns ni de gröna områdena på USA-kartan? Förresten, jag glömde att ta med Colorado, där laserstörsändare också är lagliga.

NOTCHACOTCHA fungerar även i laserradaremuleringsläge, vilket gör att du kan testa andra störsändare, radardetektorer etc. Den här enheten stöder också MIRT-läge, vilket gör att det gröna trafikljuset slås på, men det är en väldigt dålig idé. Borde nog inte göra det ändå (skratt i publiken).

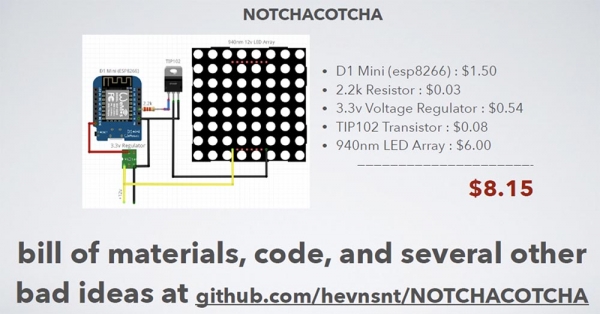

Jag ska säga att NOTCHACOTCHA är frihet, det är med dess hjälp vi kan ta kontroll över alla system som riktas mot oss. Jag ska snabbt berätta om materialen som denna "jammer" är sammansatt av. Det här är en ESP 8266 modell D1 mini, som kostar en och en halv dollar, ett 2,2 kOhm-motstånd kostar 3 cent, en 3,3 V-spänningsomvandlare för 54 cent, en TIP 102-transistor för 8 cent och en LED-panel för att avge ett ljusflöde med en våglängd på 940 nm. Detta är den dyraste delen av enheten, som kostar 6 dollar. Totalt kostar allt detta 8 dollar (applåder från publiken).

Du kan ladda ner listan över material, koder och flera andra "dåliga" idéer från länken , allt detta är offentligt tillgängligt. Jag ville ta hit en sådan "jammer", jag har en, men igår gick den sönder när jag repeterade mitt framträdande.

Ett rop från publiken: "Bill, du suger!"

Jag vet, jag vet. Så den här grejen är öppen källkod, och brute force-läget fungerar alldeles utmärkt. Jag kollade det eftersom jag bor i Kansas, där allt är lagligt.

Jag vill att ni ska veta att detta bara är första omgången. Jag kommer att fortsätta utveckla koden och skulle verkligen uppskatta all hjälp med att skapa en laserstörsändare med öppen källkod som kan konkurrera med kommersiella. Tack så mycket allihopa, vi hade en fantastisk tid och jag uppskattar det verkligen!

Några annonser 🙂

Tack för att du stannar hos oss. Gillar du våra artiklar? Vill du se mer intressant innehåll? Stöd oss genom att lägga en beställning eller rekommendera till vänner, , en unik analog av ingångsservrar, som uppfanns av oss för dig: (tillgänglig med RAID1 och RAID10, upp till 24 kärnor och upp till 40 GB DDR4).

Dell R730xd 2 gånger billigare i Equinix Tier IV datacenter i Amsterdam? Bara här i Nederländerna! Dell R420 - 2x E5-2430 2.2Ghz 6C 128GB DDR3 2x960GB SSD 1Gbps 100TB - från $99! Läs om

Källa: will.com