Nu ska vi prova ett annat sätt att injicera SQL. Låt oss se om databasen fortsätter att tappa felmeddelanden. Denna metod kallas "väntar på en fördröjning", och själva fördröjningen skrivs enligt följande: vänta på fördröjning 00:00:01'. Jag kopierar detta från vår fil och klistrar in det i adressfältet i min webbläsare.

Allt detta kallas "blind SQL-injektion på tillfällig basis". Allt vi gör här är att säga "vänta en fördröjning på 10 sekunder". Om du märker, uppe till vänster har vi inskriptionen "ansluter ...", det vill säga vad gör vår sida? Den väntar på en anslutning och efter 10 sekunder visas rätt sida på din bildskärm. Med det här tricket ber vi databasen att tillåta oss att ställa några fler frågor, till exempel om användaren är Joe måste vi vänta 10 sekunder. Kusten är klar? Om användaren är dbo, vänta 10 sekunder också. Detta är metoden Blind SQL Injection.

Jag tror att utvecklarna inte fixar denna sårbarhet när de skapar patchar. Detta är SQL-injektion, men vårt IDS-program ser det inte heller, som tidigare metoder för SQL-injektion.

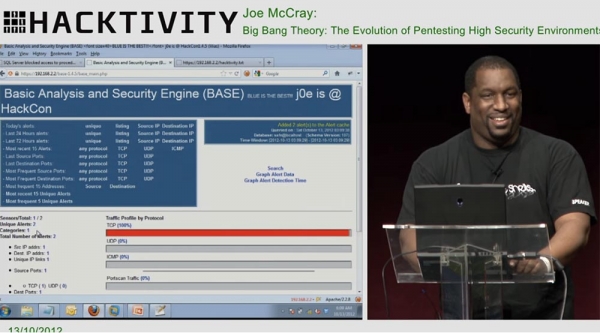

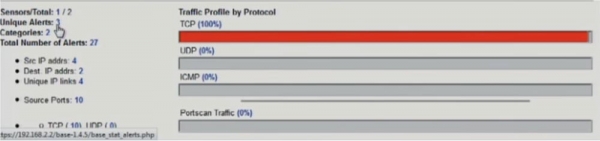

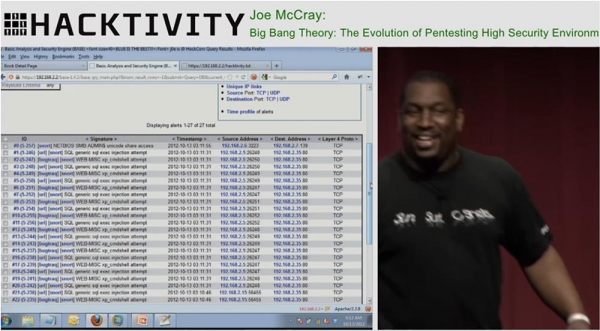

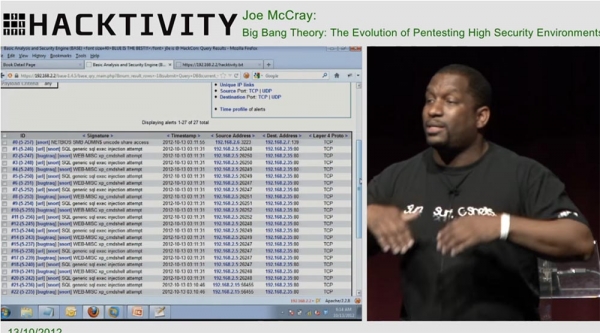

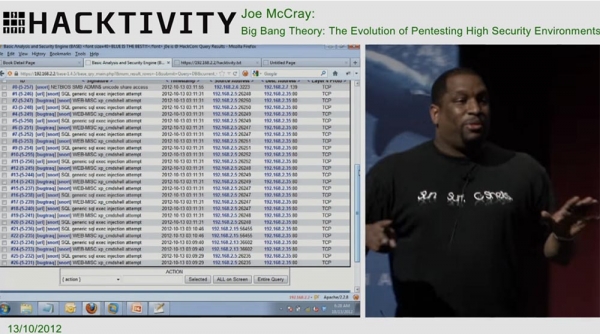

Låt oss prova något mer intressant. Kopiera denna rad med IP-adressen och klistra in den i webbläsaren. Det fungerade! TCP-fältet i vårt program blev rött, programmet noterade 2 säkerhetshot.

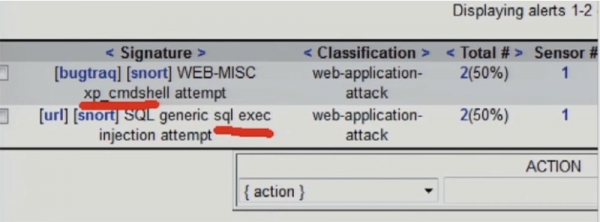

Okej, låt oss se vad som hände sedan. Vi har ett hot mot XP-skalet, och ett annat hot är ett SQL-injektionsförsök. Totalt blev det två försök att attackera webbapplikationen.

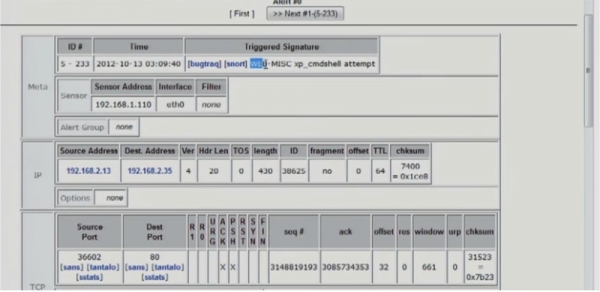

Okej, hjälp mig nu med logiken. Vi har ett manipuleringsdatapaket där IDS säger att det har svarat på olika XP-skalmanipulationer.

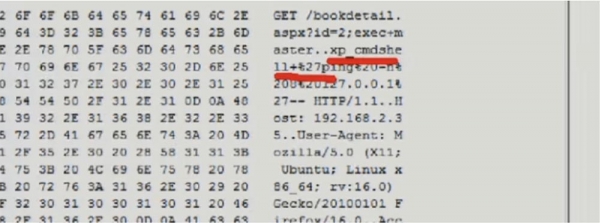

Om vi går ner ser vi en tabell med HEX-koder, till höger om vilken det finns en flagga med meddelandet xp_cmdshell + &27ping, och uppenbarligen är detta dåligt.

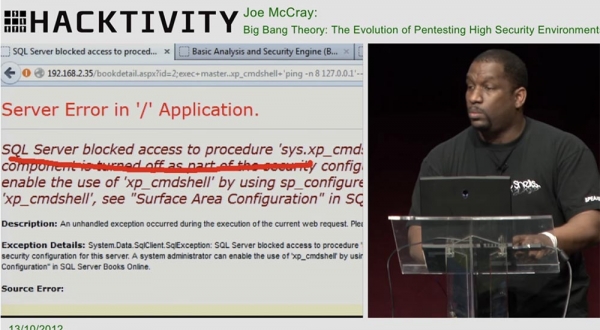

Låt oss se vad som hände här. Vad gjorde SQL Server?

SQL-servern sa "du kan ha mitt databaslösenord, du kan få alla mina databasposter, men dude, jag vill inte att du ska köra dina kommandon på mig alls, det är inte coolt alls"!

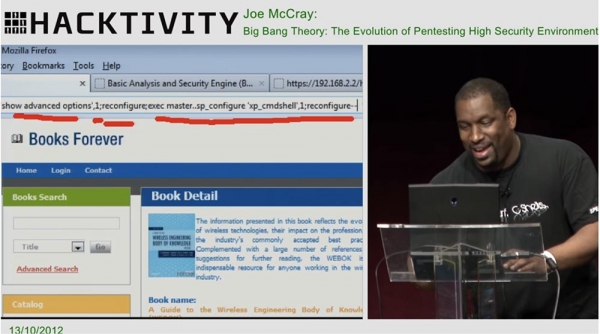

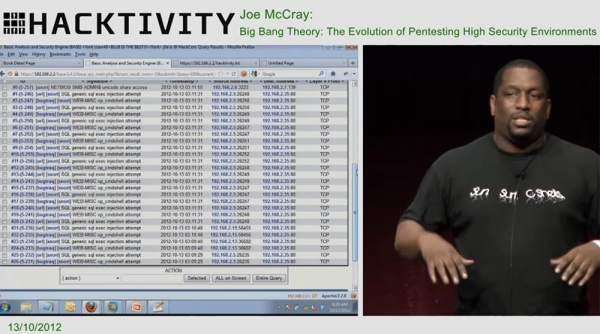

Vad vi behöver göra är att se till att även om IDS rapporterar ett hot mot XP-skalet, så ignoreras hotet. Om du använder SQL Server 2005 eller SQL Server 2008, om ett SQL-injektionsförsök upptäcks, kommer operativsystemets skal att låsas, vilket hindrar dig från att fortsätta ditt arbete. Det är väldigt irriterande. Så vad ska vi göra? Du bör försöka fråga servern mycket kärleksfullt. Ska jag säga något i stil med "snälla pappa, kan jag få dessa kakor"? Det är vad jag gör, seriöst, jag frågar servern väldigt artigt! Jag ber om fler alternativ, jag ber om en omkonfigurering och jag ber om att XP-skalinställningarna ändras för att göra skalet tillgängligt eftersom jag behöver det!

Vi ser att IDS har upptäckt detta - du förstår, 3 hot har redan noterats här.

Se bara här - vi sprängde säkerhetsloggarna! Det ser ut som en julgran, så mycket saker hängs här! Hela 27 säkerhetshot! Hurra killar, vi fångade den här hackaren, vi fick honom!

Vi är inte oroliga att han kommer att stjäla vår data, men om han kan utföra systemkommandon i vår "box" - det här är redan allvarligt! Du kan rita Telnet-rutten, FTP, du kan ta över min data, det är coolt, men jag oroar mig inte för det, jag vill bara inte att du ska ta över skalet på min "låda".

Jag vill prata om saker som verkligen fick mig. Jag arbetar för organisationer, jag har arbetat för dem i många år, och jag säger det här för att min flickvän tror att jag är arbetslös. Hon tycker att allt jag gör är att stå på scenen och småprata, det här kan inte betraktas som jobb. Men jag säger: ”nej, min glädje, jag är konsult”! Det är skillnaden - jag säger vad jag tycker och jag får betalt för det.

Låt mig uttrycka det så här - vi som hackare älskar att knäcka skalet, och för oss finns det inget större nöje i världen än att "svälja skalet". När IDS-analytiker skriver sina regler kan du se att de skriver dem på ett sätt som skyddar mot skalhackning. Men om du pratar med CIO om problemet med att extrahera data, kommer han att erbjuda dig att fundera på två alternativ. Låt oss säga att jag har en applikation som gör 100 "bitar" per timme. Vad är viktigare för mig - att säkerställa säkerheten för all data i denna applikation eller säkerheten för "box"-skalet? Detta är en allvarlig fråga! Vad bör du bry dig mer om?

Bara för att du har ett trasigt "box"-skal betyder det inte nödvändigtvis att någon har fått tillgång till applikationernas inre funktioner. Ja, det är mer än troligt, och om det inte har hänt ännu, kan det snart. Men observera att många säkerhetsprodukter bygger på premissen att en angripare roamar ditt nätverk. Så de är uppmärksamma på utförandet av kommandon, på injiceringen av kommandon, och du bör notera att detta är en allvarlig sak. De påpekar triviala sårbarheter, mycket enkel cross-site scripting, mycket enkla SQL-injektioner. De bryr sig inte om komplexa hot, de bryr sig inte om krypterade meddelanden, de bryr sig inte om sånt. Man kan säga att alla säkerhetsprodukter letar efter buller, de letar efter "japp", de vill stoppa något som biter dig i fotleden. Det här är vad jag lärde mig när jag handskas med säkerhetsprodukter. Du behöver inte köpa säkerhetsprodukter, du behöver inte köra lastbilen bakåt. Du behöver kompetenta, duktiga personer som förstår tekniken. Ja, herregud, människor! Vi vill inte kasta miljontals dollar i dessa problem, men många av er har arbetat inom det här fältet och vet att så fort din chef ser en annons, springer han till butiken och skriker "vi måste få den här saken!". Men vi behöver det egentligen inte, vi måste bara fixa röran som ligger bakom oss. Det var utgångspunkten för den här föreställningen.

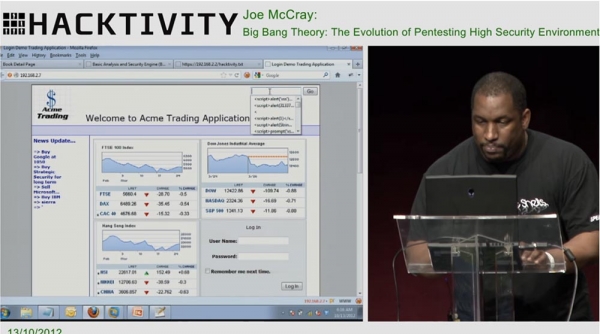

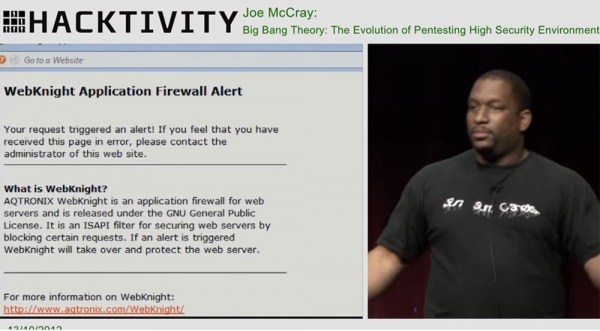

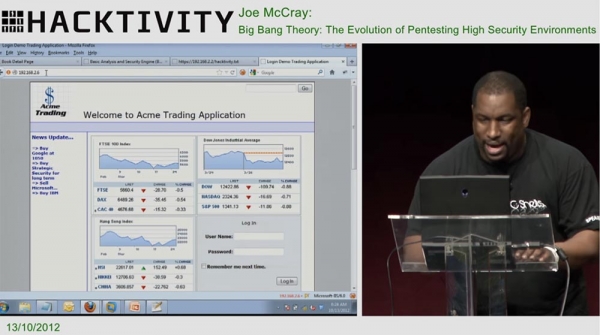

En miljö med hög säkerhet är något som jag ägnat mycket tid åt för att förstå reglerna för hur skyddsmekanismer fungerar. När du väl förstår skyddsmekanismerna är det inte svårt att kringgå skyddet. Jag har till exempel en webbapplikation som är skyddad av en egen brandvägg. Jag kopierar adressen till inställningspanelen, klistrar in den i webbläsarens adressfält och går till inställningarna och försöker tillämpa cross-site scripting.

Som ett resultat får jag ett brandväggsmeddelande om ett hot - jag blev blockerad.

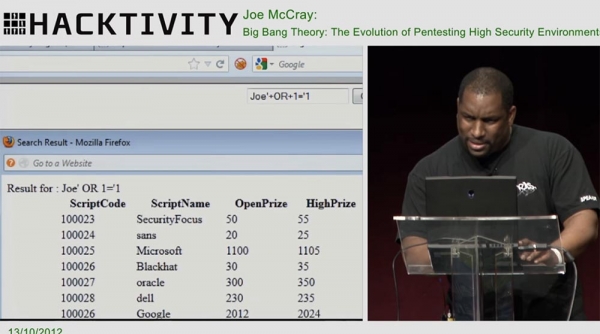

Jag tycker det är dåligt, håller du med? Du står inför en säkerhetsprodukt. Men tänk om jag försöker något i stil med detta: sätt parametern Joe'+OR+1='1 i strängen

Som ni ser så fungerade det. Rätta mig om jag har fel, men vi har sett SQL-injektion besegra applikationens brandvägg. Låt oss nu låtsas att vi vill starta ett säkerhetsföretag, så låt oss ta på oss mjukvarutillverkarens hatt. Nu förkroppsligar vi ondskan eftersom det är en svart hatt. Jag är konsult, så jag kan göra det här med mjukvaruproducenter.

Vi vill bygga och distribuera ett nytt system för intrångsdetektering, så vi startar en kampanj för att upptäcka sabotage. Snort, som en produkt med öppen källkod, innehåller hundratusentals signaturer för intrångshot. Vi måste agera etiskt, så vi kommer inte att stjäla dessa signaturer från andra applikationer och infoga dem i vårt system. Vi ska bara sätta oss ner och skriva om dem alla - hej Bob, Tim, Joe, kom hit och gör en snabb genomgång av alla dessa 100 000 signaturer!

Vi måste också skapa en sårbarhetsskanner. Du vet att Nessus, den automatiska sårbarhetssökaren, har drygt 80 XNUMX signaturer och skript som letar efter sårbarheter. Vi kommer återigen att agera etiskt och personligen skriva om dem alla i vårt program.

Folk frågar mig, "Joe, du gör alla dessa tester med programvara med öppen källkod som Mod Security, Snort och liknande, hur lika är de andra leverantörers produkter?" Jag svarar dem: "De ser inte alls lika ut!" Eftersom leverantörer inte stjäl saker från säkerhetsprodukter med öppen källkod, sätter de sig ner och skriver alla dessa regler själva.

Om du kan få dina egna signaturer och attacksträngar att fungera utan att använda produkter med öppen källkod, är detta en fantastisk möjlighet för dig. Om du inte kan konkurrera med kommersiella produkter, går i rätt riktning, måste du hitta ett koncept som hjälper dig att bli känd inom ditt område.

Alla vet att jag dricker. Låt mig visa dig varför jag dricker. Om du någonsin har gjort en källkodsrevision i ditt liv kommer du definitivt att bli full, tro mig, efter det kommer du att börja dricka.

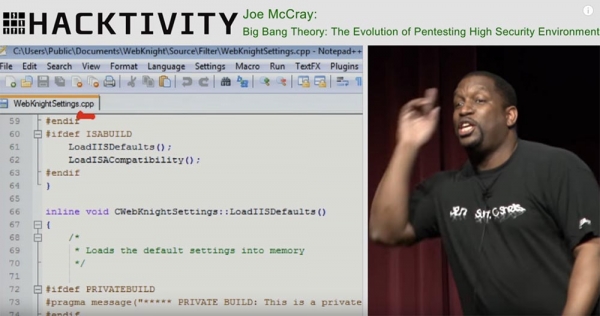

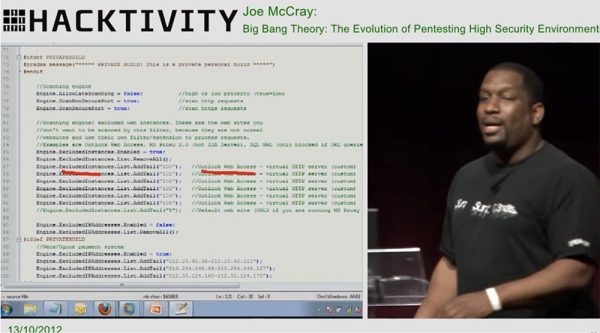

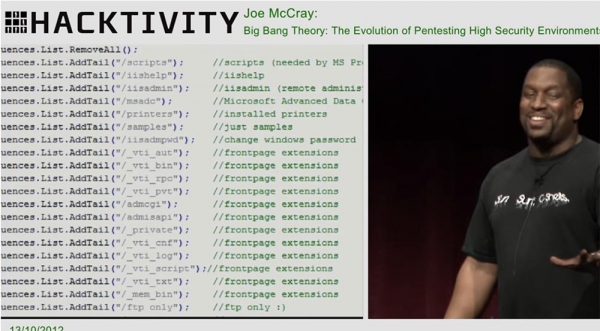

Så vårt favoritspråk är C++. Låt oss ta en titt på det här programmet - Web Knight är ett brandväggsprogram för webbservrar. Den har standardundantag. Det är intressant - om jag distribuerar den här brandväggen kommer den inte att skydda mig från Outlook Web Access.

Underbar! Det beror på att många mjukvaruleverantörer drar ut regler ur vissa applikationer och lägger in dem i sin produkt utan att göra en hel massa rätt forskning. Så när jag distribuerar ett nätverksbrandväggsprogram tror jag att allt om webbmail är gjort fel! Eftersom nästan alla webbmail bryter mot standardsäkerheten. Du har webbkod som kör systemkommandon och frågor LDAP eller någon annan användardatabasbutik direkt på webben.

Säg mig, på vilken planet kan en sådan sak anses vara säker? Tänk bara på det: du öppnar Outlook Web Access, trycker på b ctrl+K, letar upp användare och allt det där, du hanterar Active Directory direkt från webben, du kör systemkommandon på Linux om du använder "squirrel mail" eller Horde eller vad som helst något annat. Du drar ut alla dessa evals och andra typer av osäkra funktioner. Därför utesluter många brandväggar dem från listan över säkerhetshot, försök fråga din programvarutillverkare om detta.

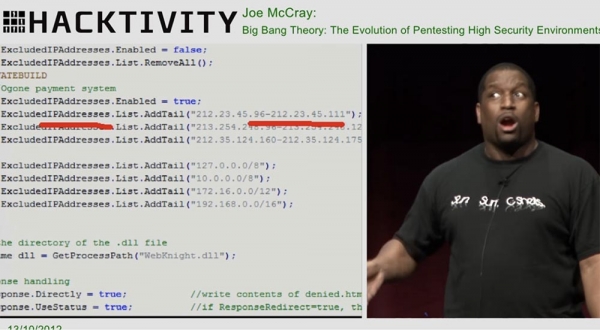

Låt oss gå tillbaka till Web Knight-applikationen. Det stal många säkerhetsregler från en URL-skanner som skannar alla dessa IP-adressintervall. Och vad, alla dessa adressintervall är exkluderade från min produkt?

Vill någon av er installera dessa adresser på ert nätverk? Vill du att ditt nätverk ska köras på dessa adresser? Ja, det är fantastiskt. Okej, låt oss scrolla ner det här programmet och titta på andra saker som den här brandväggen inte vill göra.

De kallas "1999" och vill att deras webbserver ska vara i det förflutna! Kommer någon av er ihåg den här skiten: /scripts, /iishelp, msads? Kanske kommer ett par personer att minnas med nostalgi hur roligt det var att hacka sådana saker. "Kom ihåg, man, hur länge sedan vi "dödade" servrar, det var coolt!".

Nu, om du tittar på dessa undantag, kommer du att se att du kan göra alla dessa saker - msads, skrivare, iisadmpwd - alla dessa saker som ingen behöver idag. Hur är det med kommandon som du inte får utföra?

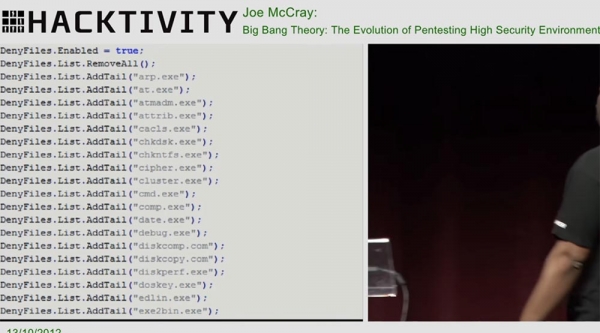

Dessa är arp, at, cacls, chkdsk, cipher, cmd, com. När du listar dem blir du överväldigad av minnen från gamla dagar, "grabb, minns du hur vi tog över den servern, minns de där dagarna"?

Men här är det som verkligen är intressant - ser någon WMIC här eller kanske PowerShell? Föreställ dig att du har ett nytt program som fungerar genom att köra skript på det lokala systemet, och det här är moderna skript, eftersom du vill köra Windows Server 2008, och jag kommer att göra ett bra jobb med att skydda det med regler utformade för Windows 2000. Så att nästa gång en leverantör kommer till dig med sin webbapplikation, fråga honom: "Hej man, har du försett saker som bits admin, eller exekvera powershell-kommandon, har du kollat alla andra saker, för vi ska uppdatera och använda den nya versionen av DotNET"? Men alla dessa saker bör finnas i säkerhetsprodukten som standard!

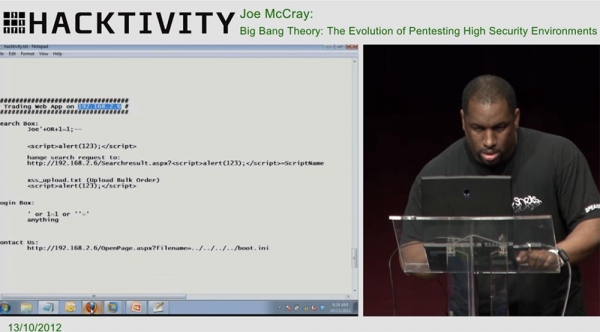

Nästa sak jag vill prata med dig om är logiska felaktigheter. Låt oss gå till 192.168.2.6. Det här är ungefär samma applikation som den tidigare.

Du kanske märker något intressant om du scrollar ner på sidan och klickar på länken Kontakta oss.

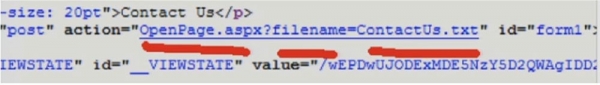

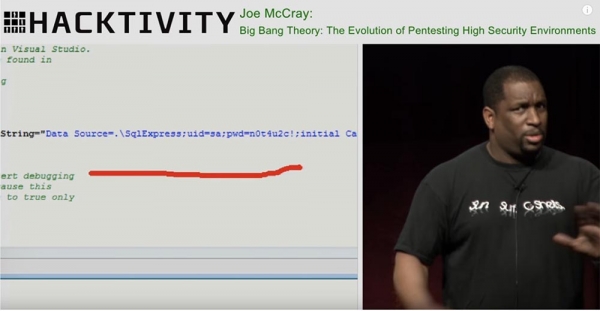

Om du tittar på källkoden på fliken "Kontakta oss", som är en av de testmetoder jag gör hela tiden, kommer du att märka den här raden.

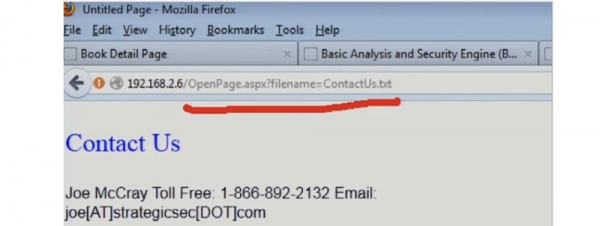

Tänk på det! Jag hör att många vid åsynen av detta sa: "Wow"! Jag gjorde en gång penetrationstestning för, säg, en miljardärsbank, och märkte något liknande där. Så vi behöver inte SQL-injektion eller cross site scripting - vi har huvudsaken, det här adressfältet.

Så, utan att överdriva - banken berättade att de hade både - och en nätverksspecialist och en webbinspektör, och de gjorde inga anmärkningar. Det vill säga, de ansåg det normalt att en textfil kan öppnas och läsas via en webbläsare.

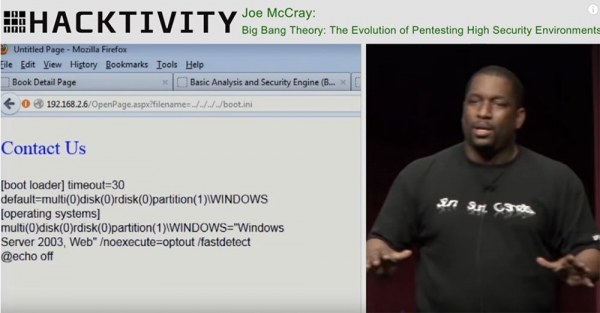

Det vill säga att du bara kan läsa filen direkt från filsystemet. Chefen för deras säkerhetsteam sa till mig, "ja, en av skannrarna hittade den här sårbarheten, men ansåg att den var liten." Som jag svarade, okej, ge mig en minut. Jag skrev filnamn=../../../../boot.ini i adressfältet och jag kunde läsa filsystemets startfil!

Till detta sa de till mig: "nej, nej, nej, det här är inte kritiska filer"! Jag svarade - men det är Server 2008, eller hur? De sa ja, det är han. Jag säger - men den här servern har en konfigurationsfil i serverns rotkatalog, eller hur? "Rätt", svarar de. "Bra", säger jag, "tänk om angriparen gör det här", och jag skriver filnamn=web.config i adressfältet. De säger - så vad, du ser inget på skärmen?

Jag säger - vad händer om jag högerklickar på monitorn och väljer alternativet "Visa sidkod"? Och vad hittar jag här? "Inget kritiskt"? Jag kommer att se serveradministratörslösenordet!

Och du säger att det inte är några problem här?

Men min favoritdel är nästa. Du låter mig inte köra kommandon i rutan, men jag kan stjäla webbserverns administratörslösenord och databas, bläddra i hela databasen, riva ut all databas- och systemfel och gå därifrån med allt. Detta är fallet när skurken säger "hej man, idag är en bra dag"!

Låt inte säkerhetsprodukter bli din sjukdom! Låt inte säkerhetsprodukter göra dig sjuk! Hitta några nördar, ge dem alla Star Trek-memorabilia, få dem intresserade, uppmuntra dem att stanna hos dig, för de där nördiga stinkarna som inte duschar dagligen är de som får dina nätverk att fungera som följer! Det här är personerna som hjälper dina säkerhetsprodukter att fungera korrekt.

Berätta för mig, hur många av er kan stanna i samma rum länge med en person som ständigt säger: "åh, jag måste skriva ut det här manuset snarast!", Och vem är upptagen med detta hela tiden? Men du behöver människor som får dina säkerhetsprodukter att fungera.

För att upprepa, säkerhetsprodukter är dumma eftersom lamporna alltid är fel, de gör ständigt taskiga saker, de ger bara ingen säkerhet. Jag har aldrig sett en bra säkerhetsprodukt som inte kräver att en kille med en skruvmejsel justerar den där den behöver för att få den att fungera mer eller mindre normalt. Det är bara en enorm lista med regler som säger att det är dåligt, och det är det!

Så killar, jag vill att ni ska vara uppmärksamma på utbildning, till saker som säkerhet, yrkeshögskolor, eftersom det finns många gratis onlinekurser om säkerhetsfrågor. Lär dig Python, lär dig montering, lär dig testa webbapplikationer.

Här är vad som verkligen hjälper dig att säkra ditt nätverk. Smarta människor skyddar nätverk, nätverksprodukter skyddar inte! Gå tillbaka till jobbet och berätta för din chef att du behöver mer budget för fler smarta människor, jag vet att det är en kris nu men säg till honom ändå att vi behöver mer pengar för att folk ska kunna utbilda dem. Om vi köper en produkt men inte köper en kurs om hur man använder den för att den är dyr, varför köper vi den då överhuvudtaget om vi inte ska lära folk hur man använder den?

Jag har arbetat för många leverantörer av säkerhetsprodukter, jag har ägnat nästan hela mitt liv åt att implementera dessa produkter, och jag börjar bli trött på alla dessa nätverkskontroller och sånt eftersom jag har installerat och kört alla dessa skitprodukter. En dag jag gick till en klient ville de implementera 802.1x-standarden för EAP-protokollet, så de hade MAC-adresser och sekundära adresser för varje port. Jag kom, såg att det var dåligt, vände mig om och började trycka på knapparna på skrivaren. Du vet, skrivaren kan skriva ut en testsida för nätverksutrustning med alla MAC-adresser och IP-adresser. Men det visade sig att skrivaren inte stöder 802.1x-standarden, så den borde uteslutas.

Sedan kopplade jag ur skrivaren och ändrade min bärbara dators MAC-adress till skrivarens MAC-adress och kopplade in min bärbara dator och gick därmed förbi denna dyra MAC-lösning, tänk på det! Så vad kan den här MAC-lösningen göra för mig om en person helt enkelt kan lämna ut vilken utrustning som helst som en skrivare eller en VoIP-telefon?

Så för mig idag handlar pentesting om att lägga tid på att försöka förstå och förstå en säkerhetsprodukt som min klient har köpt. Nu har varje bank jag gör ett penetrationstest på alla dessa HIPS, NIPS, LAUGHTS, MACS och en hel massa andra akronymer som bara suger. Men jag försöker ta reda på vad dessa produkter försöker göra och hur de försöker göra det. Sedan, när jag väl tar reda på vilken metod och logik de använder för att ge skydd, blir det inte alls svårt att komma runt det.

Min favoritprodukt, som jag lämnar dig med, heter MS 1103. Det är en webbläsarbaserad exploatering som sprejar HIPS, Host Intrusion Prevention Signature eller Host Intrusion Prevention Signatures. I själva verket är det tänkt att kringgå HIPS-signaturer. Jag vill inte visa dig hur det fungerar eftersom jag inte vill ta mig tid att visa det, men det gör ett fantastiskt jobb med att kringgå detta skydd, och jag vill att du anammar det.

Okej killar, jag går nu.

Några annonser 🙂

Tack för att du stannar hos oss. Gillar du våra artiklar? Vill du se mer intressant innehåll? Stöd oss genom att lägga en beställning eller rekommendera till vänner, , en unik analog av ingångsservrar, som uppfanns av oss för dig: (tillgänglig med RAID1 och RAID10, upp till 24 kärnor och upp till 40 GB DDR4).

Dell R730xd 2 gånger billigare i Equinix Tier IV datacenter i Amsterdam? Bara här i Nederländerna! Dell R420 - 2x E5-2430 2.2Ghz 6C 128GB DDR3 2x960GB SSD 1Gbps 100TB - från $99! Läs om

Källa: will.com