Vi fortsätter samtalet om metoder för att öka nätverkssäkerheten. I den här artikeln kommer vi att prata om ytterligare säkerhetsåtgärder och organisera säkrare trådlösa nätverk.

Förord till andra delen

I en tidigare artikel Det fördes en diskussion om säkerhetsproblem för WiFi-nätverk och direkta metoder för skydd mot obehörig åtkomst. Uppenbara åtgärder för att förhindra trafikavlyssning övervägdes: kryptering, nätverksdöljning och MAC-filtrering, samt speciella metoder, till exempel för att bekämpa Rogue AP. Men förutom direkta skyddsmetoder finns det även indirekta. Det här är tekniker som inte bara hjälper till att förbättra kommunikationskvaliteten, utan också förbättrar säkerheten ytterligare.

Två huvudfunktioner för trådlösa nätverk: fjärrkontaktlös åtkomst och radioluft som ett sändningsmedium för dataöverföring, där vilken signalmottagare som helst kan lyssna på luften, och vilken sändare som helst kan täppa till nätverket med värdelösa överföringar och helt enkelt radiostörningar. Detta har bland annat inte den bästa effekten på den övergripande säkerheten i det trådlösa nätverket.

Du kommer inte att leva av enbart säkerhet. Vi måste fortfarande jobba på något sätt, det vill säga utbyta data. Och på den här sidan finns det många andra klagomål om WiFi:

- luckor i täckning ("vita fläckar");

- påverkan av externa källor och angränsande åtkomstpunkter på varandra.

Som ett resultat, på grund av problemen som beskrivs ovan, minskar kvaliteten på signalen, anslutningen förlorar stabilitet och datautbyteshastigheten sjunker.

Naturligtvis kommer fans av trådbundna nätverk att vara glada att notera att när du använder kabel- och speciellt fiberoptiska anslutningar observeras inte sådana problem.

Frågan uppstår: är det möjligt att på något sätt lösa dessa problem utan att ta till några drastiska medel som att återansluta alla missnöjda personer till det trådbundna nätverket?

Var börjar alla problem?

Vid tiden för födelsen av kontor och andra WiFi-nätverk följde de oftast en enkel algoritm: de placerade en enda åtkomstpunkt i mitten av omkretsen för att maximera täckningen. Om det inte fanns tillräckligt med signalstyrka för avlägsna områden lades en förstärkande antenn till åtkomstpunkten. Mycket sällan lades en andra åtkomstpunkt till, till exempel för en fjärrstyrd direktörskontor. Det är nog alla förbättringarna.

Detta tillvägagångssätt hade sina skäl. För det första, i början av trådlösa nätverk, var utrustningen för dem dyr. För det andra innebar att installera fler åtkomstpunkter att möta frågor som inte hade några svar vid den tiden. Till exempel, hur organiserar man sömlöst klientväxling mellan punkter? Hur hanterar man ömsesidig störning? Hur man förenklar och effektiviserar hanteringen av poäng, till exempel samtidig tillämpning av förbud/tillstånd, övervakning osv. Därför var det mycket lättare att följa principen: ju färre enheter, desto bättre.

Samtidigt sänds åtkomstpunkten, som ligger under taket, i ett cirkulärt (mer exakt, runt) diagram.

Formerna på arkitektoniska byggnader passar dock inte särskilt bra in i runda signalutbredningsdiagram. Därför når signalen på vissa ställen nästan inte, och den behöver förstärkas, och på vissa ställen går sändningen utanför omkretsen och blir tillgänglig för utomstående.

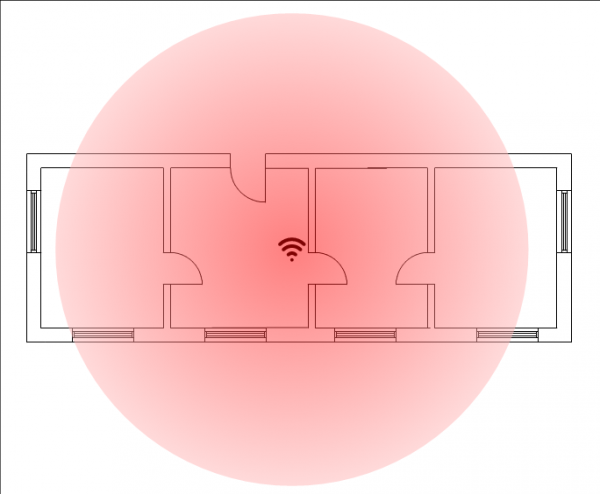

Figur 1. Exempel på täckning med en enda punkt på kontoret.

Notera. Detta är en grov uppskattning som inte tar hänsyn till hinder för utbredning, såväl som signalens riktning. I praktiken kan formerna på diagrammen för olika punktmodeller skilja sig åt.

Situationen kan förbättras genom att använda fler accesspunkter.

För det första kommer detta att göra det möjligt för sändarenheter att fördelas mer effektivt över hela rummet.

För det andra blir det möjligt att minska signalnivån, vilket förhindrar att den går utanför omkretsen av ett kontor eller annan anläggning. I det här fallet, för att läsa trådlös nätverkstrafik, måste du komma nästan nära omkretsen eller till och med ange dess gränser. En angripare agerar ungefär på samma sätt för att bryta sig in i ett internt trådbundet nätverk.

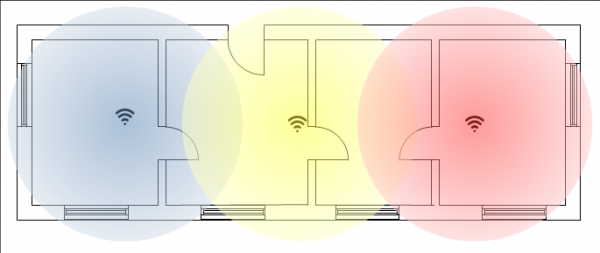

Figur 2: Att öka antalet accesspunkter möjliggör bättre fördelning av täckningen.

Låt oss titta på båda bilderna igen. Den första visar tydligt en av de största sårbarheterna i ett trådlöst nätverk - signalen kan fångas på anständigt avstånd.

På den andra bilden är situationen inte så avancerad. Ju fler accesspunkter, desto effektivare är täckningsområdet, och samtidigt sträcker sig signaleffekten nästan inte utanför omkretsen, grovt sett, utanför gränserna för kontoret, kontoret, byggnaden och andra möjliga objekt.

En angripare måste på något sätt smyga sig närmare obemärkt för att fånga upp en relativt svag signal "från gatan" eller "från korridoren" och så vidare. För att göra detta behöver du komma nära kontorsbyggnaden, till exempel för att stå under fönstren. Eller försök ta dig in i själva kontorsbyggnaden. Det ökar i alla fall risken för att fångas på videoövervakning och uppmärksammas av säkerheten. Detta minskar tidsintervallet för en attack avsevärt. Detta kan knappast kallas "ideala förhållanden för hacking."

Naturligtvis återstår en "ursprungssynd" till: trådlösa nätverk sänder inom ett tillgängligt intervall som kan avlyssnas av alla klienter. Ett WiFi-nätverk kan faktiskt jämföras med en Ethernet HUB, där signalen överförs till alla portar samtidigt. För att undvika detta bör helst varje par av enheter kommunicera på sin egen frekvenskanal, som ingen annan bör störa.

Här är en sammanfattning av huvudproblemen. Låt oss överväga sätt att lösa dem.

Åtgärder: direkt och indirekt

Som redan nämnts i föregående artikel kan perfekt skydd inte uppnås i alla fall. Men du kan göra det så svårt som möjligt att utföra en attack, vilket gör resultatet olönsamt i förhållande till nedlagd ansträngning.

Konventionellt kan skyddsutrustning delas in i två huvudgrupper:

- direkt trafikskyddsteknik som kryptering eller MAC-filtrering;

- teknologier som ursprungligen var avsedda för andra ändamål, till exempel för att öka hastigheten, men samtidigt indirekt försvåra livet för en angripare.

Den första gruppen beskrevs i den första delen. Men vi har också ytterligare indirekta åtgärder i vår arsenal. Som nämnts ovan kan du genom att öka antalet accesspunkter minska signalnivån och göra täckningsområdet enhetligt, vilket gör livet svårare för en angripare.

En annan varning är att ökad dataöverföringshastighet gör det lättare att tillämpa ytterligare säkerhetsåtgärder. Till exempel kan du installera en VPN-klient på varje bärbar dator och överföra data även inom ett lokalt nätverk via krypterade kanaler. Detta kommer att kräva vissa resurser, inklusive hårdvara, men skyddsnivån kommer att öka avsevärt.

Nedan ger vi en beskrivning av tekniker som kan förbättra nätverkets prestanda och indirekt öka skyddsgraden.

Indirekta medel för att förbättra skyddet – vad kan hjälpa?

Kundstyrning

Klientstyrningsfunktionen uppmanar klientenheter att använda 5GHz-bandet först. Om detta alternativ inte är tillgängligt för klienten kommer han fortfarande att kunna använda 2.4 GHz. För äldre nätverk med ett litet antal åtkomstpunkter sker det mesta arbetet i 2.4 GHz-bandet. För frekvensområdet 5 GHz kommer ett system för en enkel åtkomstpunkt att vara oacceptabelt i många fall. Faktum är att en signal med högre frekvens passerar genom väggar och böjer sig runt hinder värre. Den vanliga rekommendationen: för att säkerställa garanterad kommunikation i 5 GHz-bandet är det att föredra att arbeta i sikte från åtkomstpunkten.

I moderna standarder 802.11ac och 802.11ax, på grund av det större antalet kanaler, är det möjligt att installera flera åtkomstpunkter på ett närmare avstånd, vilket gör att du kan minska strömmen utan att förlora, eller ens få, dataöverföringshastighet. Som ett resultat gör användningen av 5GHz-bandet livet svårare för angripare, men förbättrar kvaliteten på kommunikationen för kunder inom räckhåll.

Denna funktion presenteras:

- vid Nebula och NebulaFlex accesspunkter;

- i brandväggar med kontrollfunktion.

Auto Healing

Som nämnts ovan passar konturerna av rummets omkrets inte bra in i de runda diagrammen av åtkomstpunkter.

För att lösa detta problem måste du för det första använda det optimala antalet åtkomstpunkter, och för det andra minska ömsesidigt inflytande. Men om du helt enkelt manuellt minskar kraften hos sändarna kan sådana direkta störningar leda till en försämring av kommunikationen. Detta kommer att märkas särskilt om en eller flera åtkomstpunkter misslyckas.

Auto Healing låter dig snabbt justera kraften utan att förlora tillförlitlighet och dataöverföringshastighet.

När denna funktion används kontrollerar styrenheten status och funktionalitet för åtkomstpunkterna. Om en av dem inte fungerar, instrueras de intilliggande att öka signalstyrkan för att fylla den "vita fläcken". När åtkomstpunkten är igång igen, instrueras närliggande punkter att minska signalstyrkan för att minska ömsesidig störning.

Sömlös wifi-roaming

Vid första anblicken kan denna teknik knappast kallas för att öka säkerhetsnivån, utan tvärtom gör den det lättare för en klient (inklusive en angripare) att växla mellan åtkomstpunkter på samma nätverk. Men om två eller flera åtkomstpunkter används måste du säkerställa bekväm drift utan onödiga problem. Om accesspunkten dessutom är överbelastad klarar den sig sämre med säkerhetsfunktioner som kryptering, förseningar i datautbyte och andra obehagliga saker inträffar. I detta avseende är sömlös roaming en stor hjälp för att flexibelt fördela belastningen och säkerställa oavbruten drift i ett skyddat läge.

Konfigurera signalstyrketrösklar för att ansluta och koppla från trådlösa klienter (Signal Threshold eller Signal Strength Range)

När du använder en enda åtkomstpunkt spelar denna funktion i princip ingen roll. Men förutsatt att flera punkter som kontrolleras av en kontroller fungerar, är det möjligt att organisera mobil distribution av klienter över olika AP:er. Det är värt att komma ihåg att åtkomstpunktskontrollfunktioner är tillgängliga i många rader av routrar från Zyxel: ATP, USG, USG FLEX, VPN, ZyWALL.

Ovanstående enheter har en funktion för att koppla bort en klient som är ansluten till ett SSID med en svag signal. "Svag" betyder att signalen ligger under det tröskelvärde som ställts in på styrenheten. Efter att klienten har kopplats bort kommer den att skicka en sökbegäran för att hitta en annan åtkomstpunkt.

Till exempel, en klient som är ansluten till en åtkomstpunkt med en signal under -65dBm, om tröskelvärdet för stationsnedkoppling är -60dBm, i detta fall kommer åtkomstpunkten att koppla bort klienten med denna signalnivå. Klienten startar nu återanslutningsproceduren och kommer redan att ansluta till en annan accesspunkt med en signal som är större än eller lika med -60dBm (stationssignaltröskel).

Detta är viktigt när du använder flera åtkomstpunkter. Detta förhindrar en situation där de flesta klienter ackumuleras vid en punkt, medan andra åtkomstpunkter är inaktiva.

Dessutom kan du begränsa anslutningen av klienter med en svag signal, som sannolikt är belägna utanför rummets omkrets, till exempel bakom väggen i ett angränsande kontor, vilket också låter oss betrakta denna funktion som en indirekt metod av skydd.

Att byta till WiFi 6 som ett av sätten att förbättra säkerheten

Vi har redan pratat om fördelarna med direkta botemedel tidigare i den tidigare artikeln. "Funktioner för att skydda trådlösa och trådbundna nätverk. Del 1 - Direkta skyddsåtgärder".

WiFi 6-nätverk ger snabbare dataöverföringshastigheter. Å ena sidan låter den nya gruppen av standarder dig öka hastigheten, å andra sidan kan du placera ännu fler accesspunkter i samma område. Den nya standarden tillåter mindre kraft att användas för att sända vid högre hastigheter.

Ökad dataöverföringshastighet.

Övergången till WiFi 6 innebär att växlingshastigheten ökar till 11Gb/s (modulationstyp 1024-QAM, 160 MHz-kanaler). Samtidigt har nya enheter som stöder WiFi 6 bättre prestanda. Ett av huvudproblemen när man implementerar ytterligare säkerhetsåtgärder, såsom en VPN-kanal för varje användare, är en minskning av hastigheten. Med WiFi 6 blir det lättare att implementera ytterligare säkerhetssystem.

BSS färgläggning

Vi skrev tidigare att mer enhetlig täckning kan minska penetrationen av WiFi-signalen utanför perimetern. Men med ytterligare ökning av antalet accesspunkter, kanske inte ens användningen av Auto Healing räcker, eftersom "utländsk" trafik från en angränsande punkt fortfarande kommer att tränga in i receptionen.

När du använder BSS Coloring lämnar åtkomstpunkten speciella märken (färger) sina datapaket. Detta gör att du kan ignorera påverkan från närliggande sändande enheter (åtkomstpunkter).

Förbättrad MU-MIMO

802.11ax har också viktiga förbättringar av MU-MIMO-tekniken (Multi-User - Multiple Input Multiple Output). MU-MIMO tillåter åtkomstpunkten att kommunicera med flera enheter samtidigt. Men i den tidigare standarden kunde denna teknik bara stödja grupper om fyra klienter på samma frekvens. Detta gjorde sändningen lättare, men inte mottagningen. WiFi 6 använder 8x8 MIMO för flera användare för överföring och mottagning.

Observera. 802.11ax ökar storleken på nedströms MU-MIMO-grupper, vilket ger effektivare wifi-nätverksprestanda. Multi-user MIMO uplink är ett nytt tillägg till 802.11ax.

OFDMA (Ortogonal Frequency Division Multiple Access)

Denna nya metod för kanalåtkomst och kontroll är utvecklad baserat på teknologier som redan har bevisats i LTE-cellulär teknologi.

OFDMA tillåter att mer än en signal skickas på samma linje eller kanal samtidigt genom att tilldela ett tidsintervall till varje sändning och tillämpa frekvensdelning. Som ett resultat ökar inte bara hastigheten på grund av bättre utnyttjande av kanalen, utan även säkerheten ökar.

Sammanfattning

WiFi-nätverk blir säkrare för varje år. Användningen av modern teknik gör att vi kan organisera en acceptabel skyddsnivå.

Direkta skyddsmetoder i form av trafikkryptering har visat sig ganska väl. Glöm inte ytterligare åtgärder: filtrering efter MAC, dölja nätverks-ID, Rogue AP Detection (Rogue AP Containment).

Men det finns också indirekta åtgärder som förbättrar den gemensamma driften av trådlösa enheter och ökar hastigheten på datautbytet.

Användningen av ny teknik gör det möjligt att minska signalnivån från punkter, vilket gör täckningen mer enhetlig, vilket har en god inverkan på hälsan för hela det trådlösa nätverket som helhet, inklusive säkerheten.

Sunt förnuft säger att alla medel är bra för att förbättra säkerheten: både direkt och indirekt. Denna kombination gör att du kan göra livet så svårt som möjligt för en angripare.

Användbara länkar:

- Funktioner för skydd av trådlösa och trådbundna nätverk. Del 1 - Direkta skyddsåtgärder

Källa: will.com