Google har introducerat verktygslådan OSV-Scanner för att söka efter ouppdaterade sårbarheter i kod och applikationer, och arbetar med hela kedjan av beroenden som är associerade med koden. OSV-Scanner låter dig identifiera situationer där en applikation blir sårbar på grund av problem i ett av de bibliotek som används som ett beroende. I det här fallet kan det sårbara biblioteket användas indirekt, dvs. anropas via ett annat beroende. Projektkoden är skriven i Go och distribueras under Apache 2.0-licensen.

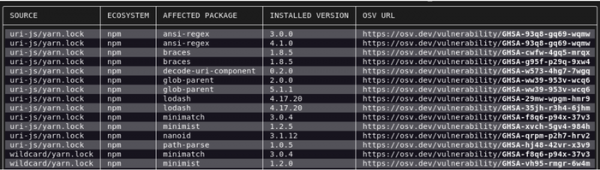

OSV-Scanner kan automatiskt rekursivt skanna ett katalogträd och identifiera projekt och applikationer baserat på närvaron av Git-kataloger (sårbarhetsinformation fastställs genom att analysera commit-hashar), SBOM-filer (Software Bill of Material i SPDX- och CycloneDX-format) och manifestera eller låsa filer från pakethanterare som Yarn, NPM, GEM, PIP och Cargo. Det stöder också skanning av nyttolasten för Docker-containeravbildningar byggda från paket i repositorier. Debian.

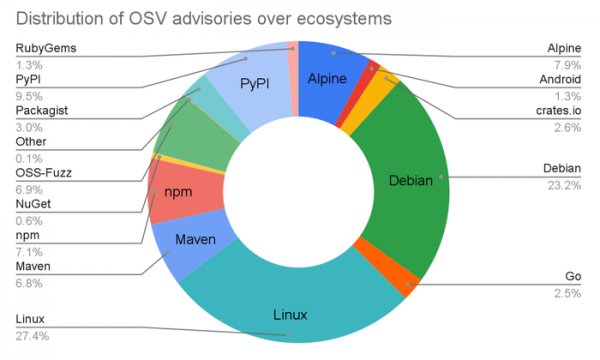

Informationen om sårbarheter är hämtad från OSV-databasen (Open Source Vulnerabilities), som innehåller information om säkerhetsproblem i följande arkiv: Crate.io (Rust), Go, Maven, NPM (JavaScript), NuGet (C#), Packagist (PHP), PyPI (Python), RubyGems, Android, Debian och Alpine, samt data om kärnans sårbarhet Linux och information från sårbarhetsrapporter i projekt som finns på GitHub. OSV-databasen återspeglar problemets åtgärdsstatus, de commits som introducerade och åtgärdade sårbarheten, antalet berörda versioner, länkar till projektets kodförråd och problemmeddelandet. Det tillhandahållna API:et möjliggör sårbarhetsdetektering på commit- och taggnivå och analys av sårbarhetens inverkan på derivatprodukter och beroenden.

Källa: opennet.ru