Uwekaji tunnel wa DNS hugeuza mfumo wa jina la kikoa kuwa silaha ya wadukuzi. DNS kimsingi ni kitabu kikubwa cha simu kwenye Mtandao. DNS pia ni itifaki ya msingi ambayo inaruhusu wasimamizi kuuliza hifadhidata ya seva ya DNS. Kufikia sasa kila kitu kinaonekana wazi. Lakini wadukuzi wa ujanja waligundua kuwa wanaweza kuwasiliana kwa siri na kompyuta iliyoathiriwa kwa kuingiza amri za udhibiti na data kwenye itifaki ya DNS. Wazo hili ndio msingi wa upangaji wa DNS.

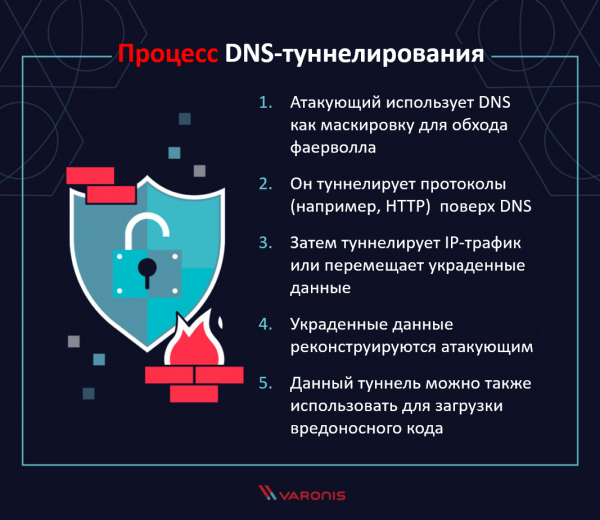

Jinsi tunnel ya DNS inavyofanya kazi

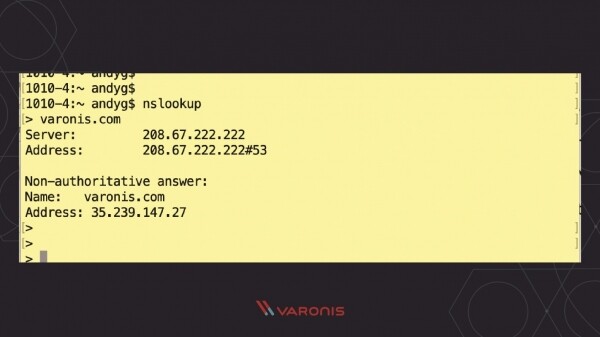

Kila kitu kwenye mtandao kina itifaki yake tofauti. Na msaada wa DNS ni rahisi aina ya jibu la ombi. Ikiwa unataka kuona jinsi inavyofanya kazi, unaweza kuendesha nslookup, zana kuu ya kufanya maswali ya DNS. Unaweza kuomba anwani kwa kubainisha tu jina la kikoa unalopenda, kwa mfano:

Kwa upande wetu, itifaki ilijibu kwa anwani ya IP ya kikoa. Kwa mujibu wa itifaki ya DNS, nilifanya ombi la anwani au kinachojulikana kama ombi. "A" aina. Kuna aina nyingine za maombi, na itifaki ya DNS itajibu kwa seti tofauti za sehemu za data, ambazo, kama tutakavyoona baadaye, zinaweza kutumiwa na wadukuzi.

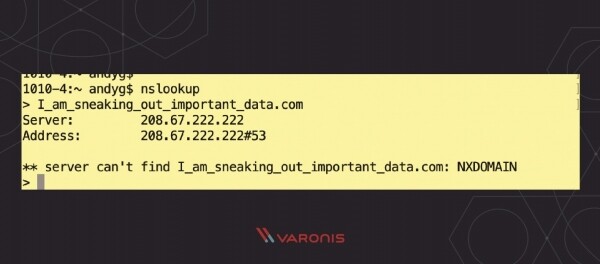

Njia moja au nyingine, kwa msingi wake, itifaki ya DNS inahusika na kupeleka ombi kwa seva na majibu yake kwa mteja. Je, ikiwa mshambuliaji anaongeza ujumbe uliofichwa ndani ya ombi la jina la kikoa? Kwa mfano, badala ya kuingiza URL halali kabisa, ataingiza data anayotaka kusambaza:

Wacha tuseme mshambuliaji anadhibiti seva ya DNS. Kisha inaweza kusambaza data-data ya kibinafsi, kwa mfano-bila kutambuliwa. Baada ya yote, kwa nini swala la DNS ghafla liwe jambo lisilo halali?

Kwa kudhibiti seva, wavamizi wanaweza kughushi majibu na kutuma data kwa mfumo unaolengwa. Hii inawaruhusu kupitisha ujumbe uliofichwa katika sehemu mbalimbali za jibu la DNS kwa programu hasidi kwenye mashine iliyoambukizwa, kwa maagizo kama vile kutafuta ndani ya folda mahususi.

Sehemu ya "tunnel" ya shambulio hili ni data na amri kutoka kwa ugunduzi kwa mifumo ya ufuatiliaji. Wadukuzi wanaweza kutumia seti za wahusika base32, base64, n.k, au hata kusimba data kwa njia fiche. Usimbaji kama huo utapita bila kutambuliwa na huduma rahisi za kugundua tishio ambazo hutafuta maandishi wazi.

Na hii ni tunnel ya DNS!

Historia ya mashambulizi ya tunnel ya DNS

Kila kitu kina mwanzo, pamoja na wazo la kuteka nyara itifaki ya DNS kwa madhumuni ya utapeli. Kwa kadiri tunavyoweza kusema, ya kwanza Shambulio hili lilitekelezwa na Oskar Pearson kwenye orodha ya barua ya Bugtraq mnamo Aprili 1998.

Kufikia 2004, uboreshaji wa DNS ulianzishwa katika Black Hat kama mbinu ya udukuzi katika uwasilishaji na Dan Kaminsky. Kwa hivyo, wazo hilo lilikua haraka sana kuwa zana halisi ya kushambulia.

Leo, uelekezaji wa DNS unachukua nafasi ya uhakika kwenye ramani (na wanablogu wa usalama wa habari mara nyingi huulizwa kuielezea).

Je, umesikia kuhusu ? Hii ni kampeni inayoendelea ya vikundi vya wahalifu wa mtandaoni—huenda vinafadhiliwa na serikali—kuteka nyara seva halali za DNS ili kuelekeza maombi ya DNS kwenye seva zao wenyewe. Hii ina maana kwamba mashirika yatapokea anwani "mbaya" za IP zinazoelekeza kwenye kurasa bandia za wavuti zinazoendeshwa na wadukuzi, kama vile Google au FedEx. Wakati huo huo, washambuliaji wataweza kupata akaunti za mtumiaji na nywila, ambao bila kujua watawaingiza kwenye tovuti hizo za uwongo. Hii si tunnel ya DNS, lakini tokeo lingine tu la bahati mbaya la wavamizi kudhibiti seva za DNS.

Vitisho vya kusambaza DNS

Uwekaji tunnel wa DNS ni kama kiashirio cha mwanzo wa hatua mbaya ya habari. Zipi? Tayari tumezungumza juu ya kadhaa, lakini wacha tuyapange:

- Toleo la data (exfiltration) - mdukuzi husambaza data muhimu kwa siri kupitia DNS. Kwa hakika hii sio njia bora zaidi ya kuhamisha habari kutoka kwa kompyuta ya mwathirika - kwa kuzingatia gharama zote na encodings - lakini inafanya kazi, na wakati huo huo - kwa siri!

- Amri na Udhibiti (kwa kifupi C2) - wadukuzi hutumia itifaki ya DNS kutuma amri rahisi za udhibiti kupitia, sema, (Trojan ya Ufikiaji wa Mbali, RAT iliyofupishwa).

- Upitishaji wa IP-Over-DNS - Hili linaweza kuonekana kuwa la kichaa, lakini kuna huduma zinazotekeleza safu ya IP juu ya maombi na majibu ya itifaki ya DNS. Inafanya uhamishaji wa data kwa kutumia FTP, Netcat, ssh, nk. kazi rahisi kiasi. Inatisha sana!

Inagundua utunaji wa DNS

Kuna njia mbili kuu za kugundua matumizi mabaya ya DNS: uchambuzi wa mzigo na uchambuzi wa trafiki.

Katika uchambuzi wa mzigo Mhusika anayetetea hutafuta hitilafu katika data inayotumwa na kurudi ambayo inaweza kutambuliwa kwa mbinu za takwimu: majina ya seva pangishi yenye sura ya ajabu, aina ya rekodi ya DNS ambayo haitumiki mara nyingi, au usimbaji usio wa kawaida.

Katika uchambuzi wa trafiki Idadi ya maombi ya DNS kwa kila kikoa inakadiriwa ikilinganishwa na wastani wa takwimu. Wavamizi wanaotumia kichuguu cha DNS watazalisha idadi kubwa ya trafiki kwa seva. Kwa nadharia, ni bora zaidi kuliko ubadilishanaji wa ujumbe wa kawaida wa DNS. Na hii inahitaji kufuatiliwa!

Huduma za tunnel za DNS

Ikiwa unataka kufanya pentest yako mwenyewe na kuona jinsi kampuni yako inavyoweza kugundua na kujibu shughuli kama hiyo, kuna huduma kadhaa za hii. Wote wanaweza handaki katika modi IP-Over-DNS:

- - inapatikana kwenye mifumo mingi (Linux, Mac OS, FreeBSD na Windows). Hukuruhusu kuanzisha ganda la SSH kati ya kompyuta inayolengwa na kompyuta mwenyeji. Hapa kuna zuri. juu ya kuanzisha na kutumia Iodini.

- - Mradi wa tunnel ya DNS kutoka kwa Dan Kaminsky, iliyoandikwa kwa Perl. Unaweza kuunganishwa nayo kupitia SSH.

- - "Handaki ya DNS ambayo haikufanyi ugonjwa." Huunda chaneli ya C2 iliyosimbwa kwa njia fiche ya kutuma/kupakua faili, kuzindua makombora, n.k.

Huduma za ufuatiliaji wa DNS

Ifuatayo ni orodha ya huduma kadhaa ambazo zitakuwa muhimu kwa kugundua shambulio la tunnel:

- - Moduli ya Python iliyoandikwa kwa ajili ya MercenaryHuntFramework na Mercenary-LinuxHusoma faili za .pcap, huondoa maswali ya DNS, na hufanya ulinganishaji wa eneo la kijiografia ili kusaidia katika uchanganuzi.

- - matumizi ya Python ambayo husoma faili za .pcap na kuchanganua ujumbe wa DNS.

Maswali Yanayoulizwa Mara kwa Mara kuhusu uboreshaji wa DNS

Taarifa muhimu kwa namna ya maswali na majibu!

Swali: Je, tunnel ni nini?

Kuhusu: Ni njia rahisi ya kuhamisha data juu ya itifaki iliyopo. Itifaki ya msingi hutoa chaneli maalum au handaki, ambayo hutumiwa kuficha habari inayopitishwa.

Swali: Shambulio la kwanza la tunnel ya DNS lilitekelezwa lini?

Kuhusu: Hatujui! Ikiwa unajua, tafadhali tujulishe. Kwa kadri ya ufahamu wetu, mjadala wa kwanza wa shambulio hilo ulianzishwa na Oscar Piersan katika orodha ya barua ya Bugtraq mnamo Aprili 1998.

Swali: Ni mashambulizi gani yanafanana na tunnel ya DNS?

Kuhusu: DNS iko mbali na itifaki pekee inayoweza kutumika kwa uelekezaji. Kwa mfano, programu hasidi ya amri na udhibiti (C2) mara nyingi hutumia HTTP kuficha njia ya mawasiliano. Kama ilivyo kwa urekebishaji wa DNS, mdukuzi huficha data yake, lakini katika kesi hii inaonekana kama trafiki kutoka kwa kivinjari cha kawaida cha wavuti kufikia tovuti ya mbali (inayodhibitiwa na mshambuliaji). Hii inaweza kwenda bila kutambuliwa na programu za ufuatiliaji ikiwa hazijasanidiwa kutambua matumizi mabaya ya itifaki ya HTTP kwa madhumuni ya wadukuzi.

Je, ungependa tukusaidie kutambua handaki ya DNS? Angalia moduli yetu na ujaribu bila malipo !

Chanzo: mapenzi.com