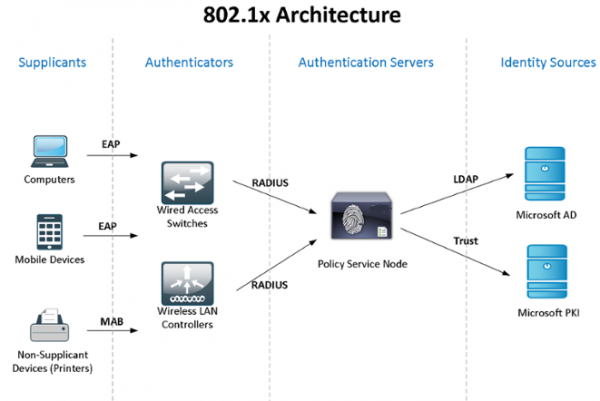

Hebu fikiria katika mazoezi matumizi ya Windows Active Directory + NPS (seva 2 ili kuhakikisha uvumilivu wa kosa) + 802.1x kiwango cha udhibiti wa upatikanaji na uthibitishaji wa watumiaji - kompyuta za kikoa - vifaa. Unaweza kufahamiana na nadharia kulingana na kiwango kwenye Wikipedia, kwenye kiunga:

Kwa kuwa "maabara" yangu ina rasilimali chache, majukumu ya NPS na kidhibiti cha kikoa yanaoana, lakini ninapendekeza kwamba bado utenganishe huduma muhimu kama hizo.

Sijui njia za kawaida za kusawazisha usanidi wa Windows NPS (sera), kwa hivyo tutatumia hati za PowerShell zilizozinduliwa na kipanga kazi (mwandishi ni mwenzangu wa zamani). Kwa uthibitishaji wa kompyuta za kikoa na kwa vifaa ambavyo haviwezi 802.1x (simu, vichapishaji, n.k.), sera ya kikundi itasanidiwa na vikundi vya usalama vitaundwa.

Mwishoni mwa makala, nitakuambia kuhusu baadhi ya ugumu wa kufanya kazi na 802.1x - jinsi unavyoweza kutumia swichi zisizodhibitiwa, ACL zinazobadilika, n.k. Nitashiriki maelezo kuhusu "shida" ambazo zilinaswa.. .

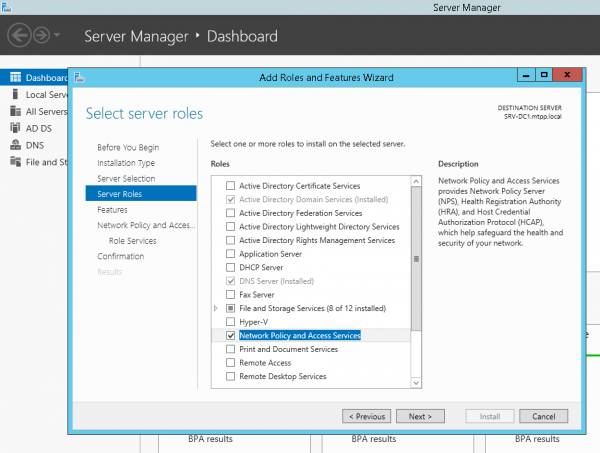

Wacha tuanze na kusakinisha na kusanidi faili ya NPS kwenye Windows Server 2012R2 (kila kitu ni sawa mnamo 2016): kupitia Kidhibiti cha Seva -> Ongeza Majukumu na Mchawi wa Vipengele, chagua Seva ya Sera ya Mtandao pekee.

au kutumia PowerShell:

Install-WindowsFeature NPAS -IncludeManagementToolsUfafanuzi mdogo - tangu kwa EAP Inayolindwa (PEAP) hakika utahitaji cheti kinachothibitisha uhalisi wa seva (iliyo na haki zinazofaa za kutumia), ambayo itaaminika kwenye kompyuta za mteja, basi utahitaji kusakinisha jukumu hilo. Mamlaka ya Udhibitishaji. Lakini tutachukulia hivyo CA tayari umesakinisha...

Wacha tufanye vivyo hivyo kwenye seva ya pili. Hebu tuunde folda kwa ajili ya hati ya C:Scripts kwenye seva zote mbili na folda ya mtandao kwenye seva ya pili SRV2NPS-config$

Wacha tuunde hati ya PowerShell kwenye seva ya kwanza C:ScriptsExport-NPS-config.ps1 na maudhui yafuatayo:

Export-NpsConfiguration -Path "SRV2NPS-config$NPS.xml"Baada ya hayo, wacha tusanidi kazi katika Ratiba ya Kazi: "Hamisha-NpsConfiguration"

powershell -executionpolicy unrestricted -f "C:ScriptsExport-NPS-config.ps1" Endesha kwa watumiaji wote - Endesha na haki za juu zaidi

Kila siku - Rudia kazi hiyo kila dakika 10. ndani ya masaa 8

Kwenye NPS chelezo, sanidi uingizaji wa usanidi (sera):

Wacha tuunde hati ya PowerShell:

echo Import-NpsConfiguration -Path "c:NPS-configNPS.xml" >> C:ScriptsImport-NPS-config.ps1na kazi ya kuitekeleza kila dakika 10:

powershell -executionpolicy unrestricted -f "C:ScriptsImport-NPS-config.ps1" Endesha kwa watumiaji wote - Endesha na haki za juu zaidi

Kila siku - Rudia kazi hiyo kila dakika 10. ndani ya masaa 8

Sasa, ili kuangalia, wacha tuongeze kwenye NPS kwenye seva moja(!) swichi kadhaa katika wateja wa RADIUS (IP na Siri Iliyoshirikiwa), sera mbili za ombi la unganisho: WIRED-Unganisha (Masharti: "Aina ya bandari ya NAS ni Ethernet") na WiFi-Biashara (Masharti: "Aina ya bandari ya NAS ni IEEE 802.11"), pamoja na sera ya mtandao Fikia Vifaa vya Mtandao wa Cisco (Wasimamizi wa Mtandao):

Условия:

Группы Windows - domainsg-network-admins

Ограничения:

Методы проверки подлинности - Проверка открытым текстом (PAP, SPAP)

Параметры:

Атрибуты RADIUS: Стандарт - Service-Type - Login

Зависящие от поставщика - Cisco-AV-Pair - Cisco - shell:priv-lvl=15Kwa upande wa kubadili, mipangilio ifuatayo:

aaa new-model

aaa local authentication attempts max-fail 5

!

!

aaa group server radius NPS

server-private 192.168.38.151 auth-port 1812 acct-port 1813 key %shared_secret%

server-private 192.168.10.151 auth-port 1812 acct-port 1813 key %shared_secret%

!

aaa authentication login default group NPS local

aaa authentication dot1x default group NPS

aaa authorization console

aaa authorization exec default group NPS local if-authenticated

aaa authorization network default group NPS

!

aaa session-id common

!

identity profile default

!

dot1x system-auth-control

!

!

line vty 0 4

exec-timeout 5 0

transport input ssh

escape-character 99

line vty 5 15

exec-timeout 5 0

logging synchronous

transport input ssh

escape-character 99Baada ya kusanidi, baada ya dakika 10, vigezo vyote vya sera ya mteja vinapaswa kuonekana kwenye hifadhi rudufu ya NPS na tutaweza kuingia kwenye swichi kwa kutumia akaunti ya ActiveDirectory, mwanachama wa kikundi cha wasimamizi wa kikoa-mtandao (ambacho tuliunda mapema).

Hebu tuendelee kwenye kuanzisha Active Directory - kuunda sera za kikundi na nenosiri, kuunda vikundi muhimu.

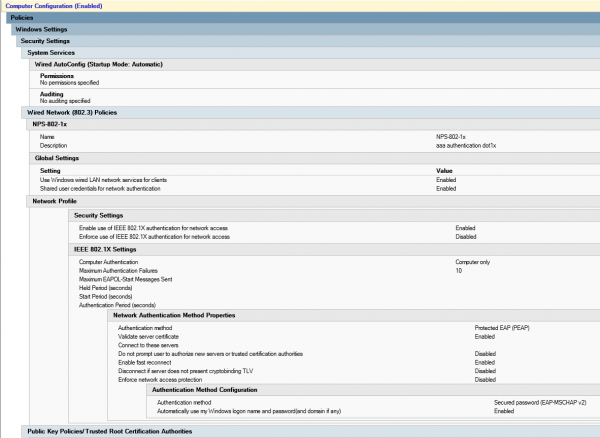

Sera ya Kikundi Mipangilio ya Kompyuta-8021x:

Computer Configuration (Enabled)

Policies

Windows Settings

Security Settings

System Services

Wired AutoConfig (Startup Mode: Automatic)

Wired Network (802.3) Policies

NPS-802-1x

Name NPS-802-1x

Description 802.1x

Global Settings

SETTING VALUE

Use Windows wired LAN network services for clients Enabled

Shared user credentials for network authentication Enabled

Network Profile

Security Settings

Enable use of IEEE 802.1X authentication for network access Enabled

Enforce use of IEEE 802.1X authentication for network access Disabled

IEEE 802.1X Settings

Computer Authentication Computer only

Maximum Authentication Failures 10

Maximum EAPOL-Start Messages Sent

Held Period (seconds)

Start Period (seconds)

Authentication Period (seconds)

Network Authentication Method Properties

Authentication method Protected EAP (PEAP)

Validate server certificate Enabled

Connect to these servers

Do not prompt user to authorize new servers or trusted certification authorities Disabled

Enable fast reconnect Enabled

Disconnect if server does not present cryptobinding TLV Disabled

Enforce network access protection Disabled

Authentication Method Configuration

Authentication method Secured password (EAP-MSCHAP v2)

Automatically use my Windows logon name and password(and domain if any) Enabled

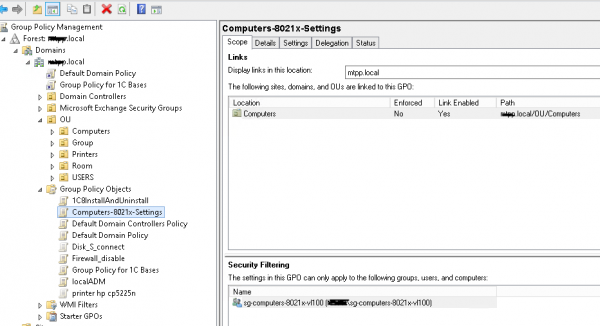

Hebu tuunde kikundi cha usalama sg-computers-8021x-vl100, ambapo tutaongeza kompyuta ambazo tunataka kusambaza kwa vlan 100 na kusanidi uchujaji wa sera ya kikundi iliyoundwa hapo awali ya kikundi hiki:

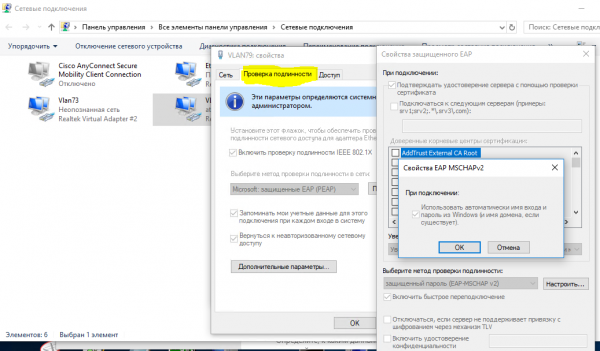

Unaweza kuthibitisha kuwa sera imefanya kazi kwa mafanikio kwa kufungua "Kituo cha Mtandao na Kushiriki (Mipangilio ya Mtandao na Mtandao) - Kubadilisha mipangilio ya adapta (Kuweka mipangilio ya adapta) - Sifa za Adapta", ambapo tunaweza kuona kichupo cha "Uthibitishaji":

Unaposhawishika kuwa sera imetumika kwa mafanikio, unaweza kuendelea na kusanidi sera ya mtandao kwenye NPS na milango ya kubadili kiwango cha ufikiaji.

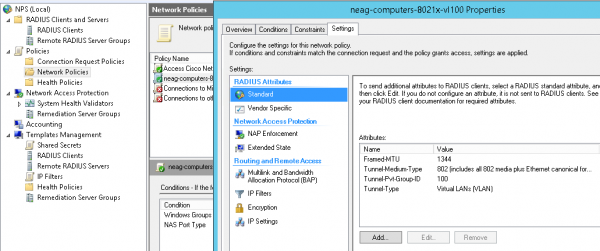

Wacha tuunde sera ya mtandao nea-computers-8021x-vl100:

Conditions:

Windows Groups - sg-computers-8021x-vl100

NAS Port Type - Ethernet

Constraints:

Authentication Methods - Microsoft: Protected EAP (PEAP) - Unencrypted authentication (PAP, SPAP)

NAS Port Type - Ethernet

Settings:

Standard:

Framed-MTU 1344

TunnelMediumType 802 (includes all 802 media plus Ethernet canonical format)

TunnelPrivateGroupId 100

TunnelType Virtual LANs (VLAN)

Mipangilio ya kawaida ya lango la kubadili (tafadhali kumbuka kuwa aina ya uthibitishaji wa "vikoa vingi" hutumiwa - Data & Voice, na pia kuna uwezekano wa uthibitishaji kwa anwani ya mac. Katika "kipindi cha mpito" ni jambo la busara kutumia katika vigezo:

authentication event fail action authorize vlan 100

authentication event no-response action authorize vlan 100

Kitambulisho cha vlan sio "karantini", lakini ni kile kile ambacho kompyuta ya mtumiaji inapaswa kwenda baada ya kuingia kwa mafanikio - hadi tuwe na uhakika kwamba kila kitu kinafanya kazi inavyopaswa. Vigezo hivi vinaweza kutumika katika hali nyingine, kwa mfano, wakati swichi isiyodhibitiwa imechomekwa kwenye mlango huu na unataka vifaa vyote vilivyounganishwa nayo ambavyo havijapitisha uthibitishaji vianguke kwenye vlan fulani ("karantini").

badilisha mipangilio ya mlango katika hali ya 802.1x ya hali ya seva pangishi ya vikoa vingi

default int range Gi1/0/39-41

int range Gi1/0/39-41

shu

des PC-IPhone_802.1x

switchport mode access

switchport nonegotiate

switchport voice vlan 55

switchport port-security maximum 2

authentication event fail action authorize vlan 100

authentication event no-response action authorize vlan 100

authentication host-mode multi-domain

authentication port-control auto

authentication violation restrict

mab

dot1x pae authenticator

dot1x timeout quiet-period 15

dot1x timeout tx-period 3

storm-control broadcast level pps 100

storm-control multicast level pps 110

no vtp

lldp receive

lldp transmit

spanning-tree portfast

no shu

exitUnaweza kuhakikisha kuwa kompyuta na simu yako zimepitisha uthibitishaji kwa ufanisi kwa amri:

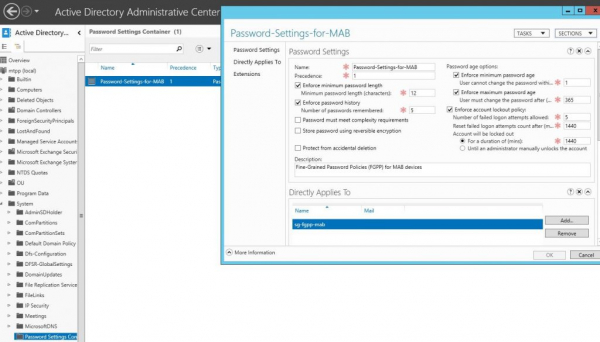

sh authentication sessions int Gi1/0/39 detSasa tuunde kikundi (kwa mfano, sg-fgpp-mab ) kwenye Saraka Inayotumika ya simu na uongeze kifaa kimoja kwake kwa majaribio (kwa upande wangu ni Grandstream GXP2160 na anwani ya mas 000b.82ba.a7b1 na kujibu. akaunti kikoa 00b82baa7b1).

Kwa kikundi kilichoundwa, tutapunguza mahitaji ya sera ya nenosiri (kwa kutumia kupitia Kituo cha Utawala cha Saraka Inayotumika -> kikoa -> Mfumo -> Chombo cha Mipangilio ya Nenosiri) na vigezo vifuatavyo. Nenosiri-Mipangilio-kwa-MAB:

Kwa hivyo, tutaruhusu matumizi ya anwani za kifaa kama nywila. Baada ya haya tunaweza kuunda sera ya mtandao ya uthibitishaji wa 802.1x mab, wacha tuiite neag-devices-8021x-voice. Vigezo ni kama ifuatavyo:

- Aina ya Bandari ya NAS - Ethernet

- Vikundi vya Windows - sg-fgpp-mab

- Aina za EAP: Uthibitishaji Usiosimbwa (PAP, SPAP)

- Sifa za RADIUS – Mahususi kwa Muuzaji: Cisco – Cisco-AV-Pair – Thamani ya sifa: device-traffic-class=voice

Baada ya uthibitishaji wa mafanikio (usisahau kusanidi bandari ya kubadili), hebu tuangalie habari kutoka kwa bandari:

sh uthibitishaji se int Gi1/0/34

----------------------------------------

Interface: GigabitEthernet1/0/34

MAC Address: 000b.82ba.a7b1

IP Address: 172.29.31.89

User-Name: 000b82baa7b1

Status: Authz Success

Domain: VOICE

Oper host mode: multi-domain

Oper control dir: both

Authorized By: Authentication Server

Session timeout: N/A

Idle timeout: N/A

Common Session ID: 0000000000000EB2000B8C5E

Acct Session ID: 0x00000134

Handle: 0xCE000EB3

Runnable methods list:

Method State

dot1x Failed over

mab Authc SuccessSasa, kama ilivyoahidiwa, wacha tuangalie hali kadhaa ambazo sio dhahiri kabisa. Kwa mfano, tunahitaji kuunganisha kompyuta na vifaa vya mtumiaji kupitia swichi isiyodhibitiwa (switch). Katika kesi hii, mipangilio ya bandari itaonekana kama hii:

badilisha mipangilio ya mlango katika hali ya 802.1x ya upanuzi wa uthibitishaji mwingi

interface GigabitEthernet1/0/1

description *SW – 802.1x – 8 mac*

shu

switchport mode access

switchport nonegotiate

switchport voice vlan 55

switchport port-security maximum 8 ! увеличиваем кол-во допустимых мас-адресов

authentication event fail action authorize vlan 100

authentication event no-response action authorize vlan 100

authentication host-mode multi-auth ! – режим аутентификации

authentication port-control auto

authentication violation restrict

mab

dot1x pae authenticator

dot1x timeout quiet-period 15

dot1x timeout tx-period 3

storm-control broadcast level pps 100

storm-control multicast level pps 110

no vtp

spanning-tree portfast

no shuPS tumegundua hitilafu ya ajabu sana - ikiwa kifaa kiliunganishwa kupitia swichi kama hiyo, kisha kikachomekwa kwenye swichi inayosimamiwa, basi HAITAFANYA kazi hadi tuwashe upya(!) swichi. Sijapata njia nyinginezo. kutatua tatizo hili bado.

Hoja nyingine inayohusiana na DHCP (ikiwa uchunguzi wa ip dhcp unatumika) - bila chaguzi kama hizo:

ip dhcp snooping vlan 1-100

no ip dhcp snooping information optionKwa sababu fulani siwezi kupata anwani ya IP ipasavyo... ingawa hii inaweza kuwa kipengele cha seva yetu ya DHCP

Na Mac OS & Linux (ambazo zina usaidizi wa asili wa 802.1x) jaribu kuthibitisha mtumiaji, hata kama uthibitishaji wa anwani ya Mac umesanidiwa.

Katika sehemu inayofuata ya kifungu hicho, tutaangalia utumiaji wa 802.1x kwa Wireless (kulingana na kikundi ambacho akaunti ya mtumiaji ni ya, "tutaitupa" kwenye mtandao unaolingana (vlan), ingawa wataunganishwa. SSID sawa).

Chanzo: mapenzi.com