கடந்த சில ஆண்டுகளில் Ryuk மிகவும் பிரபலமான ransomware விருப்பங்களில் ஒன்றாகும். இது முதன்முதலில் 2018 கோடையில் தோன்றியதிலிருந்து, அது சேகரிக்கப்பட்டது , குறிப்பாக வணிகச் சூழலில், அதன் தாக்குதல்களின் முக்கிய இலக்காகும்.

1. பொதுவான தகவல்

இந்த ஆவணத்தில் Ryuk ransomware மாறுபாட்டின் பகுப்பாய்வு உள்ளது, அத்துடன் கணினியில் தீம்பொருளை ஏற்றுவதற்கு பொறுப்பான ஏற்றி உள்ளது.

Ryuk ransomware முதன்முதலில் 2018 கோடையில் தோன்றியது. Ryuk மற்றும் பிற ransomware க்கு இடையே உள்ள வேறுபாடுகளில் ஒன்று, இது கார்ப்பரேட் சூழல்களைத் தாக்குவதை நோக்கமாகக் கொண்டது.

2019 ஆம் ஆண்டின் நடுப்பகுதியில், சைபர் கிரைமினல் குழுக்கள் இந்த ransomware ஐப் பயன்படுத்தி ஏராளமான ஸ்பானிஷ் நிறுவனங்களைத் தாக்கின.

அரிசி. 1: Ryuk ransomware தாக்குதல் தொடர்பான El Confidencial இலிருந்து ஒரு பகுதி [1]

அரிசி. 2: Ryuk ransomware [2] ஐப் பயன்படுத்தி நடத்தப்பட்ட தாக்குதல் பற்றிய El País இன் பகுதி

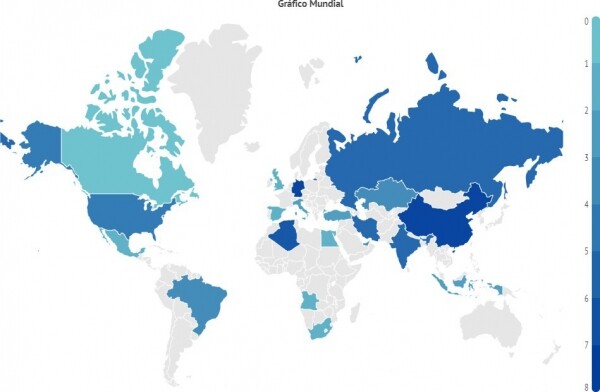

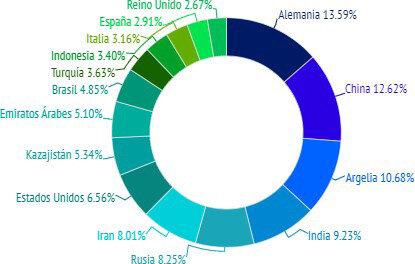

இந்த ஆண்டு, பல்வேறு நாடுகளில் உள்ள ஏராளமான நிறுவனங்களை Ryuk தாக்கியுள்ளது. கீழே உள்ள புள்ளிவிவரங்களில் நீங்கள் பார்ப்பது போல், ஜெர்மனி, சீனா, அல்ஜீரியா மற்றும் இந்தியா ஆகியவை கடுமையாக பாதிக்கப்பட்டுள்ளன.

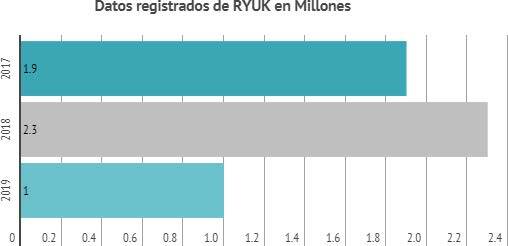

சைபர் தாக்குதல்களின் எண்ணிக்கையை ஒப்பிடுவதன் மூலம், Ryuk மில்லியன் கணக்கான பயனர்களை பாதித்துள்ளது மற்றும் ஒரு பெரிய அளவிலான தரவுகளை சமரசம் செய்து, கடுமையான பொருளாதார இழப்பை ஏற்படுத்தியது.

அரிசி. 3: Ryuk இன் உலகளாவிய நடவடிக்கையின் விளக்கம்.

அரிசி. 4: 16 நாடுகள் Ryuk நோயால் அதிகம் பாதிக்கப்பட்டுள்ளன

அரிசி. 5: Ryuk ransomware ஆல் தாக்கப்பட்ட பயனர்களின் எண்ணிக்கை (மில்லியன்களில்)

இத்தகைய அச்சுறுத்தல்களின் வழக்கமான செயல்பாட்டுக் கொள்கையின்படி, இந்த ransomware, குறியாக்கம் முடிந்த பிறகு, பாதிக்கப்பட்டவருக்கு மீட்கும் அறிவிப்பைக் காட்டுகிறது, இது மறைகுறியாக்கப்பட்ட கோப்புகளுக்கான அணுகலை மீட்டெடுக்க குறிப்பிட்ட முகவரிக்கு பிட்காயின்களில் செலுத்த வேண்டும்.

இந்த மால்வேர் முதலில் அறிமுகப்படுத்தப்பட்டதிலிருந்து மாறிவிட்டது.

இந்த ஆவணத்தில் பகுப்பாய்வு செய்யப்பட்ட இந்த அச்சுறுத்தலின் மாறுபாடு ஜனவரி 2020 இல் தாக்குதல் முயற்சியின் போது கண்டுபிடிக்கப்பட்டது.

அதன் சிக்கலான தன்மை காரணமாக, இந்த மால்வேர் பெரும்பாலும் APT குழுக்கள் என்றும் அழைக்கப்படும் ஒழுங்கமைக்கப்பட்ட சைபர் கிரைமினல் குழுக்களுக்குக் காரணம்.

Ryuk குறியீட்டின் ஒரு பகுதியானது மற்றொரு நன்கு அறியப்பட்ட ransomware ஹெர்ம்ஸின் குறியீடு மற்றும் கட்டமைப்பிற்கு குறிப்பிடத்தக்க ஒற்றுமையைக் கொண்டுள்ளது, அவை பல ஒத்த செயல்பாடுகளைப் பகிர்ந்து கொள்கின்றன. இதனால்தான் ரியுக் ஆரம்பத்தில் வட கொரிய குழுவான லாசரஸுடன் இணைக்கப்பட்டார், அந்த நேரத்தில் ஹெர்ம்ஸ் ransomware பின்னால் இருப்பதாக சந்தேகிக்கப்பட்டது.

CrowdStrike இன் Falcon X சேவையானது Ryuk உண்மையில் WIZARD SPIDER குழுவால் உருவாக்கப்பட்டது என்று குறிப்பிட்டது [4].

இந்த அனுமானத்தை ஆதரிக்க சில சான்றுகள் உள்ளன. முதலாவதாக, இந்த ransomware ஆனது exploit.in என்ற இணையதளத்தில் விளம்பரப்படுத்தப்பட்டது, இது நன்கு அறியப்பட்ட ரஷ்ய மால்வேர் சந்தையாகும் மற்றும் இதற்கு முன்பு சில ரஷ்ய APT குழுக்களுடன் தொடர்புடையது.

லாசரஸ் APT குழுவால் Ryuk உருவாக்கப்பட்டிருக்கலாம் என்ற கோட்பாட்டை இந்த உண்மை நிராகரிக்கிறது குழு செயல்படும் விதத்துடன் இது பொருந்தாது.

கூடுதலாக, Ryuk ஒரு ransomware என விளம்பரப்படுத்தப்பட்டது, இது ரஷ்ய, உக்ரேனிய மற்றும் பெலாரஷ்யன் கணினிகளில் வேலை செய்யாது. இந்த நடத்தை Ryuk இன் சில பதிப்புகளில் காணப்படும் ஒரு அம்சத்தால் தீர்மானிக்கப்படுகிறது, அங்கு இது ransomware இயங்கும் கணினியின் மொழியைச் சரிபார்த்து, கணினியில் ரஷ்ய, உக்ரேனிய அல்லது பெலாரஷ்யன் மொழி இருந்தால் அதை இயங்கவிடாமல் தடுக்கிறது. இறுதியாக, WIZARD SPIDER குழுவால் ஹேக் செய்யப்பட்ட இயந்திரத்தின் நிபுணர் பகுப்பாய்வு, ஹெர்ம்ஸ் ransomware இன் மாறுபாடாக Ryuk ஐ உருவாக்கப் பயன்படுத்தப்பட்டதாகக் கூறப்படும் பல "கலைப்பொருட்களை" வெளிப்படுத்தியது.

மறுபுறம், நிபுணர்கள் கேப்ரியேலா நிக்கோலாவோ மற்றும் லூசியானோ மார்டின்ஸ் ஆகியோர் ransomware APT குழுவான கிரிப்டோடெக் [5] மூலம் உருவாக்கப்பட்டிருக்கலாம் என்று பரிந்துரைத்தனர்.

Ryuk தோன்றுவதற்கு பல மாதங்களுக்கு முன்பு, இந்த குழு ஹெர்ம்ஸ் ransomware இன் புதிய பதிப்பை உருவாக்கிய அதே தளத்தின் மன்றத்தில் தகவலை வெளியிட்டது.

கிரிப்டோடெக் உண்மையில் Ryuk ஐ உருவாக்கியதா என்று பல மன்றப் பயனர்கள் கேள்வி எழுப்பினர். பின்னர் குழு தன்னைத் தற்காத்துக் கொண்டதுடன், 100% ransomware ஐ உருவாக்கியதற்கான ஆதாரம் இருப்பதாகக் கூறியது.

2. பண்புகள்

Ryuk ransomware இன் "சரியான" பதிப்பைத் தொடங்குவதற்கு, அது இயங்கும் கணினியைக் கண்டறிவதே துவக்க ஏற்றியுடன் தொடங்குகிறோம்.

துவக்க ஏற்றி ஹாஷ் பின்வருமாறு:

MD5 A73130B0E379A989CBA3D695A157A495

SHA256 EF231EE1A2481B7E627921468E79BB4369CCFAEB19A575748DD2B664ABC4F469

இந்த டவுன்லோடரின் அம்சங்களில் ஒன்று எந்த மெட்டாடேட்டாவையும் கொண்டிருக்கவில்லை, அதாவது. இந்த மால்வேரை உருவாக்கியவர்கள் இதில் எந்த தகவலையும் சேர்க்கவில்லை.

சில சமயங்களில் அவை முறையான பயன்பாட்டை இயக்குவதாக நினைத்து பயனரை ஏமாற்ற தவறான தரவைச் சேர்க்கும். இருப்பினும், நாம் பின்னர் பார்ப்பது போல, தொற்று பயனர் தொடர்புகளை உள்ளடக்கவில்லை என்றால் (இந்த ransomware ஐப் போலவே), தாக்குபவர்கள் மெட்டாடேட்டாவைப் பயன்படுத்துவது அவசியம் என்று கருதுவதில்லை.

அரிசி. 6: மாதிரி மெட்டா டேட்டா

மாதிரியானது 32-பிட் வடிவத்தில் தொகுக்கப்பட்டது, இதனால் இது 32-பிட் மற்றும் 64-பிட் கணினிகளில் இயங்கும்.

3. ஊடுருவல் திசையன்

Ryuk ஐப் பதிவிறக்கி இயக்கும் மாதிரி தொலைநிலை இணைப்பு வழியாக எங்கள் கணினியில் நுழைந்தது, மேலும் அணுகல் அளவுருக்கள் பூர்வாங்க RDP தாக்குதல் மூலம் பெறப்பட்டது.

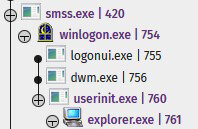

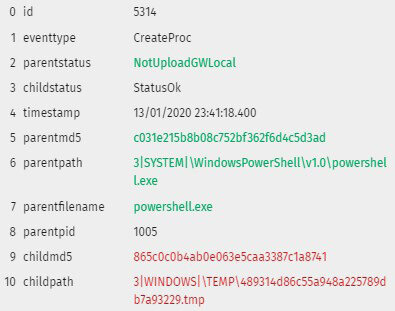

அரிசி. 7: தாக்குதல் பதிவு

தாக்குபவர் கணினியில் தொலைவிலிருந்து உள்நுழைய முடிந்தது. அதன் பிறகு, அவர் எங்கள் மாதிரியுடன் ஒரு இயங்கக்கூடிய கோப்பை உருவாக்கினார்.

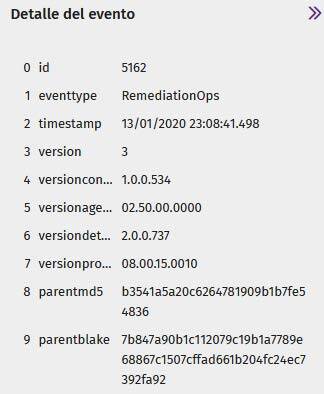

இந்த இயங்கக்கூடிய கோப்பு இயங்கும் முன் வைரஸ் தடுப்பு தீர்வு மூலம் தடுக்கப்பட்டது.

அரிசி. 8: பேட்டர்ன் பூட்டு

அரிசி. 9: பேட்டர்ன் பூட்டு

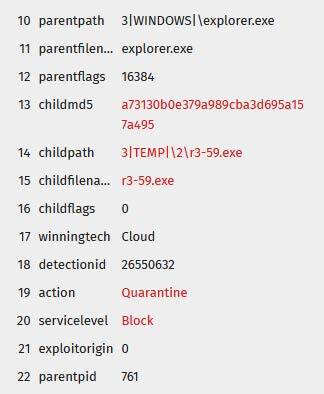

தீங்கிழைக்கும் கோப்பு தடுக்கப்பட்டபோது, தாக்குபவர் இயங்கக்கூடிய கோப்பின் மறைகுறியாக்கப்பட்ட பதிப்பைப் பதிவிறக்க முயன்றார், அதுவும் தடுக்கப்பட்டது.

அரிசி. 10: தாக்குபவர் இயக்க முயற்சித்த மாதிரிகளின் தொகுப்பு

இறுதியாக, மறைகுறியாக்கப்பட்ட கன்சோல் மூலம் மற்றொரு தீங்கிழைக்கும் கோப்பைப் பதிவிறக்க முயன்றார்

வைரஸ் தடுப்பு பாதுகாப்பைத் தவிர்க்க பவர்ஷெல். ஆனால் அவரும் தடுக்கப்பட்டார்.

அரிசி. 11: தீங்கிழைக்கும் உள்ளடக்கத்துடன் பவர்ஷெல் தடுக்கப்பட்டது

அரிசி. 12: தீங்கிழைக்கும் உள்ளடக்கத்துடன் பவர்ஷெல் தடுக்கப்பட்டது

4. ஏற்றி

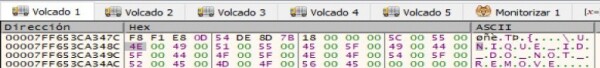

இது இயங்கும் போது, அது ஒரு ReadMe கோப்பை கோப்புறையில் எழுதுகிறது % தற்காலிக%, இது Ryuk க்கு பொதுவானது. இந்தக் கோப்பு புரோட்டான்மெயில் டொமைனில் உள்ள மின்னஞ்சல் முகவரியைக் கொண்ட மீட்கும் குறிப்பாகும், இது இந்த தீம்பொருள் குடும்பத்தில் மிகவும் பொதுவானது: msifelabem1981@protonmail.com

![]()

அரிசி. 13: மீட்கும் கோரிக்கை

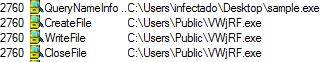

துவக்க ஏற்றி இயங்கும் போது, அது சீரற்ற பெயர்களுடன் பல இயங்கக்கூடிய கோப்புகளை வெளியிடுவதை நீங்கள் காணலாம். அவை மறைக்கப்பட்ட கோப்புறையில் சேமிக்கப்படுகின்றன பொது, ஆனால் இயக்க முறைமையில் விருப்பம் செயலில் இல்லை என்றால் "மறைக்கப்பட்ட கோப்புகள் மற்றும் கோப்புறைகளைக் காட்டு", பின்னர் அவை மறைந்திருக்கும். மேலும், இந்த கோப்புகள் 64-பிட் ஆகும், இது பெற்றோர் கோப்பைப் போலல்லாமல், 32-பிட் ஆகும்.

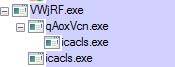

அரிசி. 14: மாதிரி மூலம் இயக்கக்கூடிய கோப்புகள்

மேலே உள்ள படத்தில் நீங்கள் பார்க்க முடியும் என, Ryuk icacls.exe ஐ அறிமுகப்படுத்துகிறது, இது அனைத்து ACL களையும் (அணுகல் கட்டுப்பாட்டு பட்டியல்கள்) மாற்ற பயன்படும், இதனால் கொடிகளின் அணுகல் மற்றும் மாற்றத்தை உறுதி செய்கிறது.

பிழைகள் (/C) மற்றும் எந்த செய்தியையும் (/Q) காட்டாமல், சாதனத்தில் (/T) உள்ள அனைத்து கோப்புகளுக்கும் இது அனைத்து பயனர்களின் கீழும் முழு அணுகலைப் பெறுகிறது.

![]()

அரிசி. 15: மாதிரி மூலம் தொடங்கப்பட்ட icacls.exe இன் செயலாக்க அளவுருக்கள்

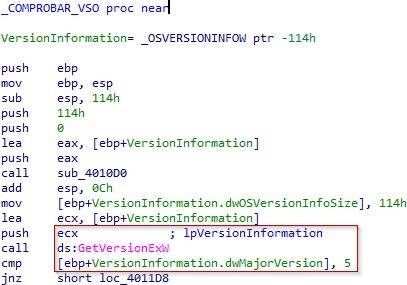

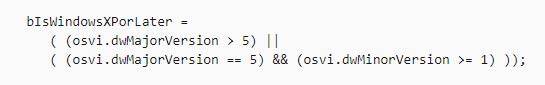

நீங்கள் எந்த விண்டோஸின் பதிப்பை இயக்குகிறீர்கள் என்பதை Ryuk சரிபார்க்கிறது என்பதைக் கவனத்தில் கொள்ள வேண்டும். இதற்காக அவர்

பயன்படுத்தி பதிப்புச் சரிபார்ப்பைச் செய்கிறது GetVersionExW, இதில் கொடியின் மதிப்பை சரிபார்க்கிறது lpVersionInformationவிண்டோஸின் தற்போதைய பதிப்பு புதியதா என்பதைக் குறிக்கிறது விண்டோஸ் எக்ஸ்பி.

நீங்கள் விண்டோஸ் எக்ஸ்பியை விட பிற்பகுதியில் பதிப்பை இயக்குகிறீர்களா என்பதைப் பொறுத்து, துவக்க ஏற்றி உள்ளூர் பயனர் கோப்புறையில் எழுதும் - இந்த வழக்கில் கோப்புறையில் %பொது%.

![]()

அரிசி. 17: இயக்க முறைமை பதிப்பைச் சரிபார்க்கிறது

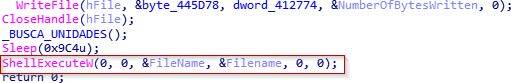

எழுதப்பட்ட கோப்பு Ryuk. அது அதன் சொந்த முகவரியை ஒரு அளவுருவாக கடந்து, அதை இயக்குகிறது.

அரிசி. 18: ShellExecute வழியாக Ryuk ஐ இயக்கவும்

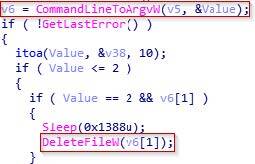

Ryuk செய்யும் முதல் விஷயம், உள்ளீட்டு அளவுருக்களைப் பெறுவதாகும். இந்த நேரத்தில் இரண்டு உள்ளீட்டு அளவுருக்கள் (இயக்கக்கூடியது மற்றும் துளிசொட்டி முகவரி) அதன் சொந்த தடயங்களை அகற்றப் பயன்படுகிறது.

![]()

![]()

அரிசி. 19: ஒரு செயல்முறையை உருவாக்குதல்

அதன் எக்ஸிகியூட்டபிள்களை இயக்கியவுடன், அது தன்னைத்தானே நீக்கிக்கொள்வதையும் நீங்கள் காணலாம், இதனால் அது செயல்படுத்தப்பட்ட கோப்புறையில் அதன் சொந்த இருப்புக்கான எந்த தடயமும் இல்லை.

அரிசி. 20: கோப்பை நீக்குதல்

5. RYUK

5.1 இருப்பு

Ryuk, மற்ற தீம்பொருளைப் போலவே, முடிந்தவரை கணினியில் இருக்க முயற்சிக்கிறது. மேலே காட்டப்பட்டுள்ளபடி, இந்த இலக்கை அடைவதற்கான ஒரு வழி, இயங்கக்கூடிய கோப்புகளை ரகசியமாக உருவாக்கி இயக்குவதாகும். இதைச் செய்ய, பதிவு விசையை மாற்றுவது மிகவும் பொதுவான நடைமுறை தற்போதைய பதிப்பு ரன்.

இந்த வழக்கில், இந்த நோக்கத்திற்காக முதல் கோப்பு தொடங்கப்படுவதை நீங்கள் காணலாம் VWjRF.exe

(கோப்பின் பெயர் தோராயமாக உருவாக்கப்படுகிறது) துவக்குகிறது cmd.exe.

![]()

அரிசி. 21: VWjRF.exeஐ இயக்குகிறது

பின்னர் கட்டளையை உள்ளிடவும் ரன் பெயருடன் "svchos". எனவே, நீங்கள் எந்த நேரத்திலும் ரெஜிஸ்ட்ரி கீகளை சரிபார்க்க விரும்பினால், svchost உடன் இந்த பெயரின் ஒற்றுமையைக் கருத்தில் கொண்டு, இந்த மாற்றத்தை நீங்கள் எளிதாக இழக்கலாம். இந்த விசைக்கு நன்றி, Ryuk கணினியில் அதன் இருப்பை உறுதி செய்கிறது. கணினி இல்லை என்றால் இன்னும் தொற்று இல்லை , நீங்கள் கணினியை மறுதொடக்கம் செய்யும் போது, இயங்கக்கூடியது மீண்டும் முயற்சிக்கும்.

![]()

அரிசி. 22: மாதிரி ரெஜிஸ்ட்ரி கீயில் இருப்பதை உறுதி செய்கிறது

இந்த இயங்கக்கூடியது இரண்டு சேவைகளை நிறுத்துவதையும் நாம் காணலாம்:

"ஆடியோ எண்ட்பாயிண்ட் பில்டர்", இது, அதன் பெயர் குறிப்பிடுவது போல, கணினி ஆடியோவுக்கு ஒத்திருக்கிறது,

![]()

அரிசி. 23: மாதிரி கணினி ஆடியோ சேவையை நிறுத்துகிறது

и சாம்ஸ், இது ஒரு கணக்கு மேலாண்மை சேவை. இந்த இரண்டு சேவைகளையும் நிறுத்துவது Ryuk இன் பண்பு. இந்த வழக்கில், கணினி SIEM கணினியுடன் இணைக்கப்பட்டிருந்தால், ransomware அனுப்புவதை நிறுத்த முயற்சிக்கிறது ஏதேனும் எச்சரிக்கைகள். இந்த வழியில், Ryuk ஐச் செயல்படுத்திய பிறகு சில SAM சேவைகள் தங்கள் வேலையைச் சரியாகத் தொடங்க முடியாது என்பதால் அவர் தனது அடுத்த படிகளைப் பாதுகாக்கிறார்.

![]()

அரிசி. 24: சாம்ஸ் சேவையை மாதிரி நிறுத்துகிறது

5.2 சிறப்புரிமைகள்

பொதுவாக, Ryuk நெட்வொர்க்கிற்குள் பக்கவாட்டாக நகர்வதன் மூலம் தொடங்குகிறது அல்லது மற்றொரு தீம்பொருளால் தொடங்கப்படுகிறது அல்லது , சலுகை அதிகரிக்கும் பட்சத்தில், இந்த உயர்ந்த உரிமைகளை ransomware க்கு மாற்றும்.

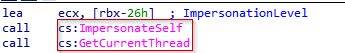

முன்னதாக, செயல்படுத்தும் செயல்முறைக்கு ஒரு முன்னோடியாக, அவர் செயல்முறையை மேற்கொள்வதைக் காண்கிறோம் ஆள்மாறாட்டம் செய், அதாவது அணுகல் டோக்கனின் பாதுகாப்பு உள்ளடக்கங்கள் ஸ்ட்ரீமிற்கு அனுப்பப்படும், அதை உடனடியாகப் பயன்படுத்தி மீட்டெடுக்கப்படும் GetCurrentThread.

அரிசி. 25: ImpersonateSelf ஐ அழைக்கவும்

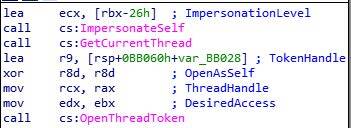

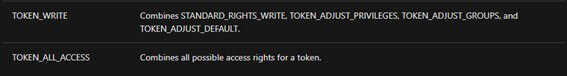

அது ஒரு அணுகல் டோக்கனை ஒரு நூலுடன் இணைக்கும் என்று நாம் பார்க்கிறோம். கொடிகளில் ஒன்று இருப்பதையும் காண்கிறோம் விரும்பிய அணுகல், இது நூல் கொண்டிருக்கும் அணுகலைக் கட்டுப்படுத்தப் பயன்படும். இந்த வழக்கில் edx பெறும் மதிப்பு இருக்க வேண்டும் TOKEN_ALL_ACESS அல்லது வேறு - TOKEN_WRITE.

அரிசி. 26: ஃப்ளோ டோக்கனை உருவாக்குதல்

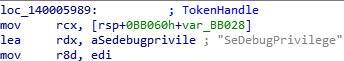

பின்னர் அவர் பயன்படுத்துவார் SeDebugPrivilege மற்றும் த்ரெட்டில் பிழைத்திருத்த அனுமதிகளைப் பெற அழைப்பை மேற்கொள்ளும் PROCESS_ALL_ACCESS, தேவையான எந்த செயல்முறையையும் அவரால் அணுக முடியும். இப்போது, என்கிரிப்டரிடம் ஏற்கனவே தயார் செய்யப்பட்ட ஸ்ட்ரீம் இருப்பதால், இறுதிக் கட்டத்திற்குச் செல்வதே எஞ்சியுள்ளது.

அரிசி. 27: SeDebugPrivilege மற்றும் Privilege Escalation Function ஐ அழைக்கிறது

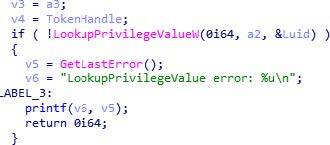

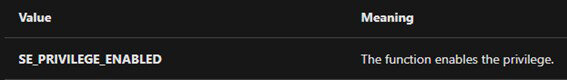

ஒருபுறம், எங்களிடம் LookupPrivilegeValueW உள்ளது, இது நாங்கள் அதிகரிக்க விரும்பும் சலுகைகள் பற்றிய தேவையான தகவல்களை எங்களுக்கு வழங்குகிறது.

அரிசி. 28: சிறப்புரிமை அதிகரிப்புக்கான சலுகைகள் பற்றிய தகவல்களைக் கோரவும்

மறுபுறம், எங்களிடம் உள்ளது டோக்கன் சலுகைகளை சரிசெய்யவும், இது எங்கள் ஸ்ட்ரீமுக்கு தேவையான உரிமைகளைப் பெற அனுமதிக்கிறது. இந்த வழக்கில், மிக முக்கியமான விஷயம் புதிய மாநிலம், யாருடைய கொடி சலுகைகளை வழங்கும்.

அரிசி. 29: டோக்கனுக்கான அனுமதிகளை அமைத்தல்

5.3 செயல்படுத்தல்

இந்த அறிக்கையில் முன்னர் குறிப்பிட்டுள்ள செயல்படுத்தல் செயல்முறையை மாதிரி எவ்வாறு செய்கிறது என்பதை இந்தப் பிரிவில் காண்பிப்போம்.

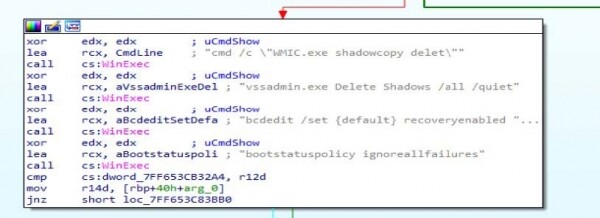

செயல்படுத்தல் செயல்முறையின் முக்கிய குறிக்கோள், அத்துடன் விரிவாக்கம், அணுகலைப் பெறுவது நிழல் பிரதிகள். இதைச் செய்ய, உள்ளூர் பயனரின் உரிமைகளை விட அதிகமான உரிமைகளைக் கொண்ட நூலுடன் அவர் பணியாற்ற வேண்டும். அத்தகைய உயர்ந்த உரிமைகளைப் பெற்றவுடன், அது நகல்களை நீக்கி, இயக்க முறைமையில் முந்தைய மீட்டெடுப்பு புள்ளிக்குத் திரும்புவதை சாத்தியமற்றதாக்க மற்ற செயல்முறைகளில் மாற்றங்களைச் செய்யும்.

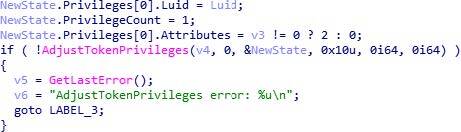

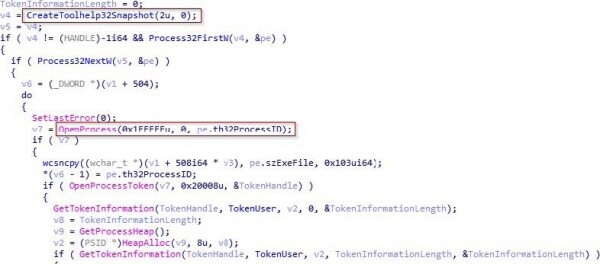

இந்த வகையான தீம்பொருளைப் போலவே, இது பயன்படுத்துகிறது CreateToolHelp32Snapshotஎனவே இது தற்போது இயங்கும் செயல்முறைகளின் ஸ்னாப்ஷாட்டை எடுத்து அந்த செயல்முறைகளைப் பயன்படுத்தி அணுக முயற்சிக்கிறது OpenProcess. செயல்முறைக்கான அணுகலைப் பெற்றவுடன், செயல்முறை அளவுருக்களைப் பெற அதன் தகவலுடன் ஒரு டோக்கனையும் திறக்கிறது.

அரிசி. 30: கணினியிலிருந்து செயல்முறைகளை மீட்டெடுக்கிறது

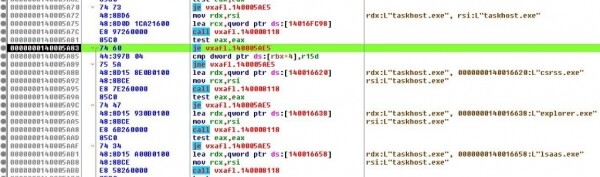

CreateToolhelp140002Snapshot ஐப் பயன்படுத்தி வழக்கமான 9D32C இல் இயங்கும் செயல்முறைகளின் பட்டியலை எவ்வாறு பெறுகிறது என்பதை நாம் மாறும் வகையில் பார்க்கலாம். அவற்றைப் பெற்ற பிறகு, அவர் பட்டியலைச் செல்கிறார், அவர் வெற்றிபெறும் வரை OpenProcess ஐப் பயன்படுத்தி செயல்முறைகளை ஒவ்வொன்றாகத் திறக்க முயற்சிக்கிறார். இந்த வழக்கில், அவர் திறக்க முடிந்தது முதல் செயல்முறை "taskhost.exe".

அரிசி. 31: ஒரு செயல்முறையைப் பெற ஒரு செயல்முறையை மாறும் வகையில் செயல்படுத்தவும்

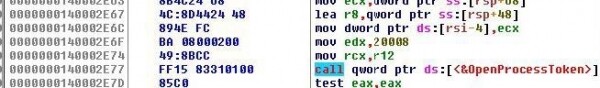

அது பின்னர் செயல்முறை டோக்கன் தகவலைப் படிப்பதைக் காணலாம், எனவே அது அழைக்கிறது OpenProcessToken அளவுருவுடன் "20008"

அரிசி. 32: செயல்முறை டோக்கன் தகவலைப் படிக்கவும்

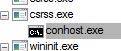

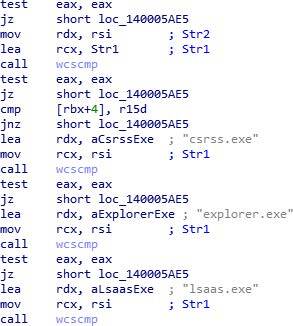

அது உட்செலுத்தப்படும் செயல்முறை இல்லை என்பதையும் சரிபார்க்கிறது csrss.exe, explorer.exe, lsaas.exe அல்லது அவருக்கு உரிமைகள் உள்ளன NT அதிகாரம்.

அரிசி. 33: விலக்கப்பட்ட செயல்முறைகள்

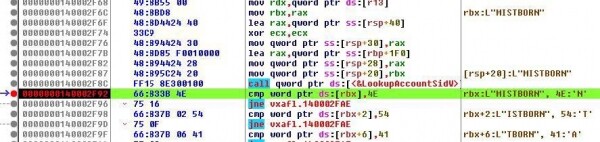

செயல்முறை டோக்கன் தகவலைப் பயன்படுத்தி அது எவ்வாறு சரிபார்ப்பை முதலில் செய்கிறது என்பதை நாம் மாறும் வகையில் பார்க்கலாம் 140002D9C ஒரு செயல்முறையைச் செயல்படுத்த உரிமைகள் பயன்படுத்தப்படும் கணக்கு ஒரு கணக்கா என்பதைக் கண்டறியும் பொருட்டு என்டி ஆணையம்.

அரிசி. 34: NT ஆணையச் சோதனை

பின்னர், நடைமுறைக்கு வெளியே, இது இல்லை என்பதை அவர் சரிபார்க்கிறார் csrss.exe, explorer.exe அல்லது lsaas.exe.

அரிசி. 35: NT ஆணையச் சோதனை

அவர் செயல்முறைகளின் ஸ்னாப்ஷாட்டை எடுத்து, செயல்முறைகளைத் திறந்து, அவற்றில் எதுவும் விலக்கப்படவில்லை என்பதைச் சரிபார்த்தவுடன், அவர் உட்செலுத்தப்படும் செயல்முறைகளை நினைவகத்தில் எழுதத் தயாராக இருக்கிறார்.

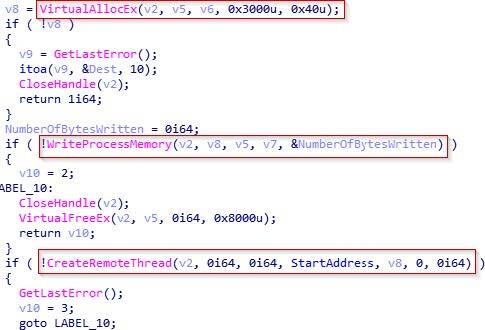

இதைச் செய்ய, இது முதலில் நினைவகத்தில் ஒரு பகுதியை ஒதுக்குகிறது (VirtualAllocEx), அதில் எழுதுகிறார் (எழுது செயல்முறை நினைவகம்) மற்றும் ஒரு நூலை உருவாக்குகிறது (ரிமோட் த்ரெட் உருவாக்கவும்) இந்த செயல்பாடுகளுடன் பணிபுரிய, இது தேர்ந்தெடுக்கப்பட்ட செயல்முறைகளின் PID களைப் பயன்படுத்துகிறது, இது முன்பு பயன்படுத்தி பெற்றது CreateToolhelp32Snapshot.

அரிசி. 36: உட்பொதி குறியீடு

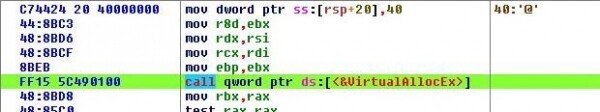

செயல்பாட்டை அழைக்க PID செயல்முறையை அது எவ்வாறு பயன்படுத்துகிறது என்பதை இங்கே நாம் மாறும் VirtualAllocEx.

அரிசி. 37: VirtualAllocEx ஐ அழைக்கவும்

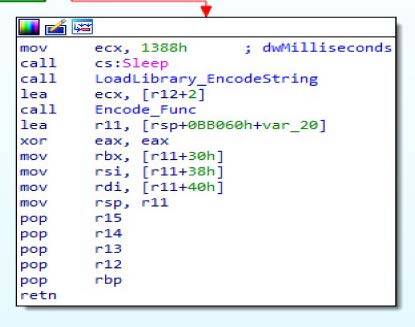

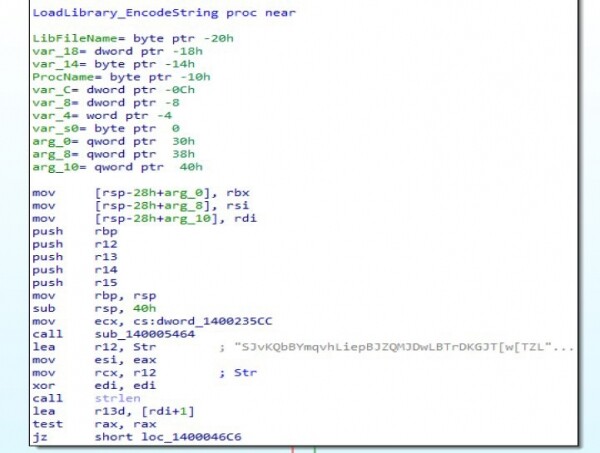

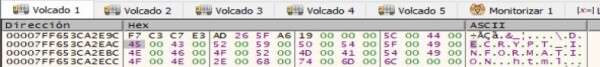

5.4 குறியாக்கம்

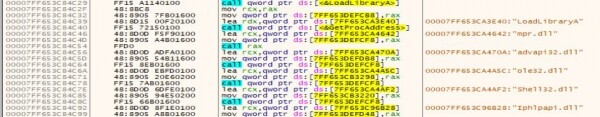

இந்தப் பிரிவில், இந்த மாதிரியின் குறியாக்கப் பகுதியைப் பார்ப்போம். பின்வரும் படத்தில் நீங்கள் "என்று அழைக்கப்படும் இரண்டு சப்ரூட்டீன்களைக் காணலாம்.LoadLibrary_EncodeString""என்கோட்_ஃபங்க்", அவை குறியாக்க நடைமுறையைச் செய்வதற்கு பொறுப்பாகும்.

அரிசி. 38: குறியாக்க நடைமுறைகள்

தொடக்கத்தில், அது எப்படி ஒரு சரத்தை ஏற்றுகிறது என்பதைப் பார்க்கலாம், அது பின்னர் தேவைப்படும் அனைத்தையும் நீக்குவதற்குப் பயன்படுத்தப்படும்: இறக்குமதிகள், DLLகள், கட்டளைகள், கோப்புகள் மற்றும் CSPகள்.

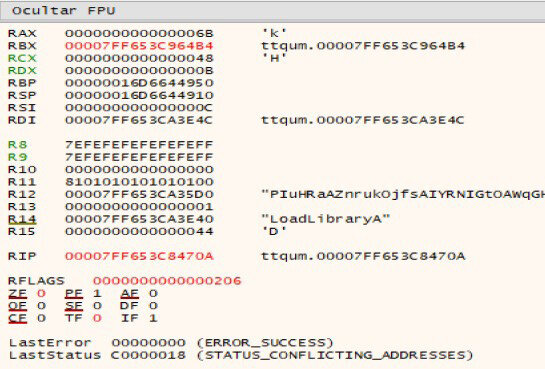

அரிசி. 39: Deobfuscation சுற்று

பதிவு R4 இல் அது deobfuscates முதல் இறக்குமதியை பின்வரும் படம் காட்டுகிறது. சுமை நூலகம். தேவைப்படும் DLLகளை ஏற்றுவதற்கு இது பின்னர் பயன்படுத்தப்படும். பதிவு R12 இல் மற்றொரு வரியையும் காணலாம், இது deobfuscation செய்ய முந்தைய வரியுடன் பயன்படுத்தப்படுகிறது.

அரிசி. 40: மாறும் deobfuscation

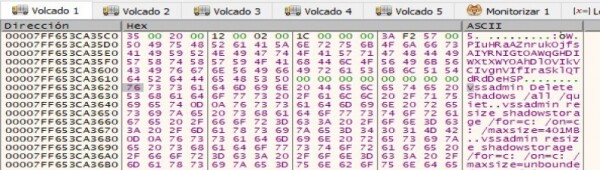

காப்புப்பிரதிகளை முடக்கவும், புள்ளிகளை மீட்டெடுக்கவும் மற்றும் பாதுகாப்பான துவக்க முறைகளை முடக்கவும் பின்னர் இயக்கப்படும் கட்டளைகளை இது தொடர்ந்து பதிவிறக்குகிறது.

அரிசி. 41: கட்டளைகளை ஏற்றுகிறது

பின்னர் அது 3 கோப்புகளை கைவிடும் இடத்தை ஏற்றுகிறது: Windows.bat, run.sct и தொடங்கு. மட்டை.

அரிசி. 42: கோப்பு இடங்கள்

இந்த 3 கோப்புகள் ஒவ்வொரு இருப்பிடத்திற்கும் உள்ள சிறப்புரிமைகளைச் சரிபார்க்கப் பயன்படுத்தப்படுகின்றன. தேவையான சலுகைகள் கிடைக்கவில்லை என்றால், Ryuk மரணதண்டனை நிறுத்துகிறது.

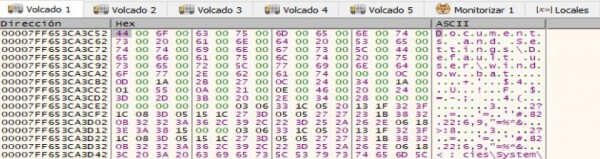

இது மூன்று கோப்புகளுடன் தொடர்புடைய வரிகளை தொடர்ந்து ஏற்றுகிறது. முதலில், DECRYPT_INFORMATION.html, கோப்புகளை மீட்டெடுக்க தேவையான தகவல்களைக் கொண்டுள்ளது. இரண்டாவது, பொது, RSA பொது விசை உள்ளது.

அரிசி. 43: வரி டிக்ரிப்ட் தகவல்.html

மூன்றாவது, UNIQUE_ID_DO_NOT_REMOVE, மறைகுறியாக்கப்பட்ட விசையைக் கொண்டுள்ளது, இது குறியாக்கத்தைச் செய்ய அடுத்த வழக்கத்தில் பயன்படுத்தப்படும்.

அரிசி. 44: லைன் யுனிக் ஐடி அகற்றப்படாது

இறுதியாக, தேவையான இறக்குமதிகள் மற்றும் CSPகளுடன் தேவையான நூலகங்களைப் பதிவிறக்குகிறது (மைக்ரோசாப்ட் மேம்படுத்தப்பட்ட RSA и AES கிரிப்டோகிராஃபிக் வழங்குநர்).

அரிசி. 45: நூலகங்களை ஏற்றுகிறது

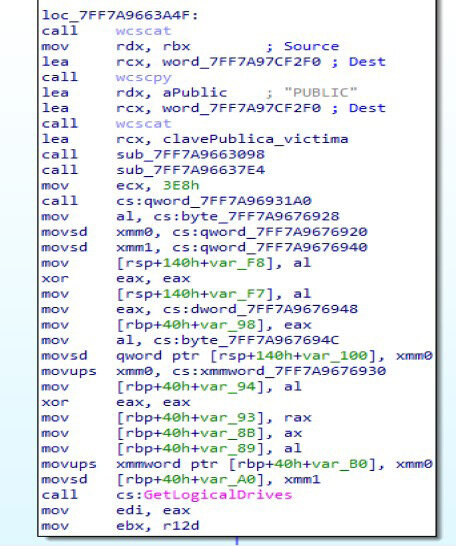

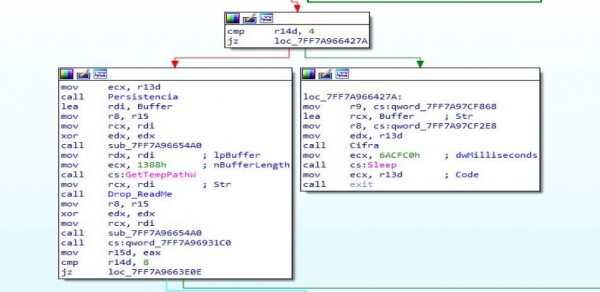

அனைத்து deobfuscation முடிந்ததும், இது குறியாக்கத்திற்குத் தேவையான செயல்களைச் செய்கிறது: அனைத்து தருக்க டிரைவ்களையும் கணக்கிடுதல், முந்தைய வழக்கத்தில் ஏற்றப்பட்டதைச் செயல்படுத்துதல், கணினியில் இருப்பை வலுப்படுத்துதல், RyukReadMe.html கோப்பை எறிதல், குறியாக்கம், அனைத்து நெட்வொர்க் டிரைவ்களையும் கணக்கிடுதல். , கண்டறியப்பட்ட சாதனங்களுக்கு மாறுதல் மற்றும் அவற்றின் குறியாக்கம்.

இது அனைத்தும் ஏற்றுவதில் தொடங்குகிறது"cmd.exe"மற்றும் RSA பொது விசை பதிவுகள்.

அரிசி. 46: குறியாக்கத்திற்குத் தயாராகிறது

பின்னர் அது அனைத்து தருக்க இயக்கிகள் பயன்படுத்தி பெறுகிறது GetLogicalDrives மற்றும் அனைத்து காப்புப்பிரதிகள், மீட்டெடுப்பு புள்ளிகள் மற்றும் பாதுகாப்பான துவக்க முறைகளை முடக்குகிறது.

அரிசி. 47: மீட்பு கருவிகளை செயலிழக்கச் செய்தல்

அதன் பிறகு, நாம் மேலே பார்த்தது போல, கணினியில் அதன் இருப்பை பலப்படுத்துகிறது மற்றும் முதல் கோப்பை எழுதுகிறது RyukReadMe.html в தற்காலிக.

அரிசி. 48: மீட்கும் தொகை அறிவிப்பை வெளியிடுதல்

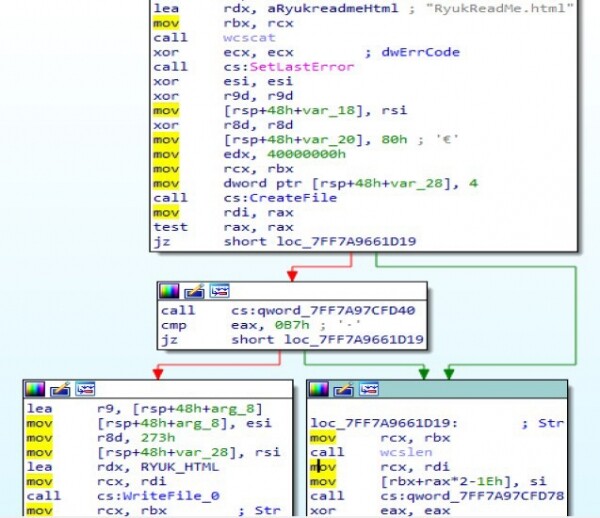

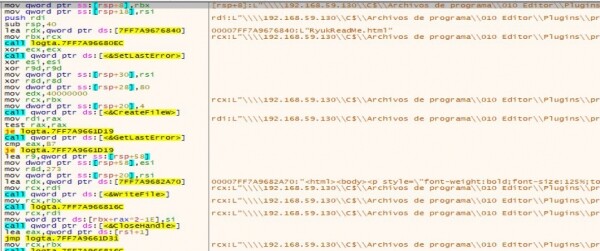

பின்வரும் படத்தில் அது ஒரு கோப்பை எவ்வாறு உருவாக்குகிறது, உள்ளடக்கத்தைப் பதிவிறக்குகிறது மற்றும் எழுதுகிறது என்பதை நீங்கள் பார்க்கலாம்:

அரிசி. 49: கோப்பு உள்ளடக்கங்களை ஏற்றுதல் மற்றும் எழுதுதல்

எல்லா சாதனங்களிலும் ஒரே மாதிரியான செயல்களைச் செய்ய, அவர் பயன்படுத்துகிறார்

"icacls.exe", நாங்கள் மேலே காட்டியபடி.

அரிசி. 50: icalcls.exe ஐப் பயன்படுத்துதல்

இறுதியாக, இது "*.exe", "*.dll" கோப்புகள், கணினி கோப்புகள் மற்றும் மறைகுறியாக்கப்பட்ட வெள்ளைப்பட்டியலின் வடிவத்தில் குறிப்பிடப்பட்ட பிற இடங்களைத் தவிர கோப்புகளை குறியாக்கத் தொடங்குகிறது. இதைச் செய்ய, இது இறக்குமதியைப் பயன்படுத்துகிறது: CryptAcquireContextW (AES மற்றும் RSA இன் பயன்பாடு குறிப்பிடப்பட்டுள்ளது) CryptDeriveKey, CryptGenKey, CryptDestroyKey முதலியன இது WNetEnumResourceW ஐப் பயன்படுத்தி கண்டுபிடிக்கப்பட்ட பிணைய சாதனங்களுக்கு அதன் வரம்பை விரிவுபடுத்தவும், பின்னர் அவற்றை குறியாக்கம் செய்யவும் முயற்சிக்கிறது.

அரிசி. 51: கணினி கோப்புகளை குறியாக்கம் செய்தல்

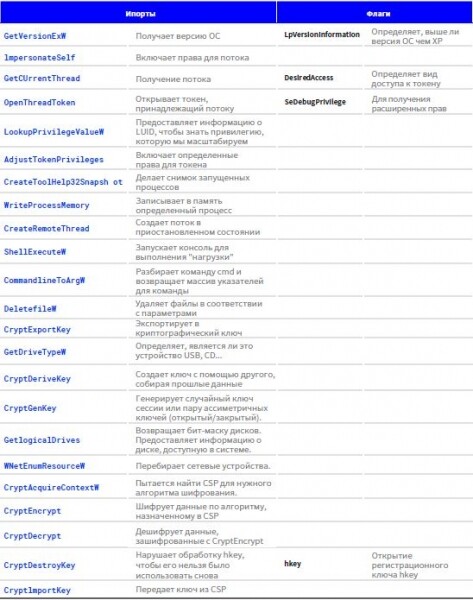

6. இறக்குமதி மற்றும் தொடர்புடைய கொடிகள்

மாதிரியால் பயன்படுத்தப்படும் மிகவும் பொருத்தமான இறக்குமதிகள் மற்றும் கொடிகளை பட்டியலிடும் அட்டவணை கீழே உள்ளது:

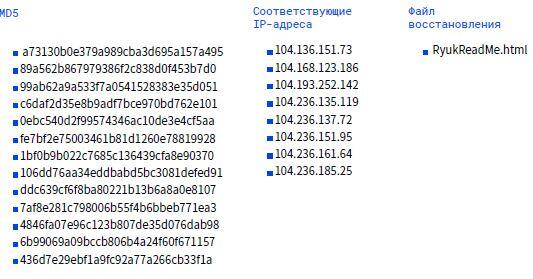

7. ஐஓசி

குறிப்புகள்

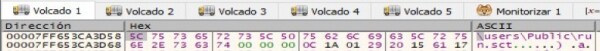

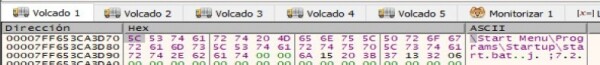

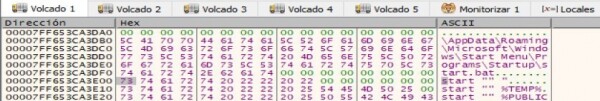

- பயனர்கள்Publicrun.sct

- Start MenuProgramsStartupstart.bat AppDataRoamingMicrosoftWindowsStart

- MenuProgramsStartupstart.bat

Ryuk ransomware பற்றிய தொழில்நுட்ப அறிக்கை PandaLabs வைரஸ் தடுப்பு ஆய்வகத்தின் நிபுணர்களால் தொகுக்கப்பட்டது.

8. இணைப்புகள்

1. “Everis y Prisa Radio sufren un grave ciberataque que secuestra sus sistemas.”https://www. elconfidencial.com/tecnologia/2019-11-04/everis-la-ser-ciberataque-ransomware-15_2312019/, Publicada el 04/11/2019.

2. “Un virus de origen ruso ataca a importantes empresas españolas.” https: //elpais.com/tecnologia/2019/11/04/actualidad/1572897654_ 251312.html, Publicada el/04/11.

3. “VB2019 காகிதம்: ஷினிகாமியின் பழிவாங்கல்: Ryuk தீம்பொருளின் நீண்ட வால்.” https://securelist.com/story-of-the-year-2019-cities-under-ransomware-siege/95456/, Publicada el 11 /12/2019

4. "ரியுக்குடன் பெரிய கேம் வேட்டை: மற்றொரு லாபகரமானbTargeted Ransomware."https://www. crowdstrike.com/blog/big-game-hunting-with-ryuk-another-lucraative-targeted-ransomware/, Publicada el 10/01/2019.

5. “VB2019 காகிதம்: ஷினிகாமியின் பழிவாங்கல்: Ryuk தீம்பொருளின் நீண்ட வால்.” https://www. virusbulletin.com/virusbulletin/2019/10/ vb2019-paper-shinigamis-revenge-long-tail-r

ஆதாரம்: www.habr.com