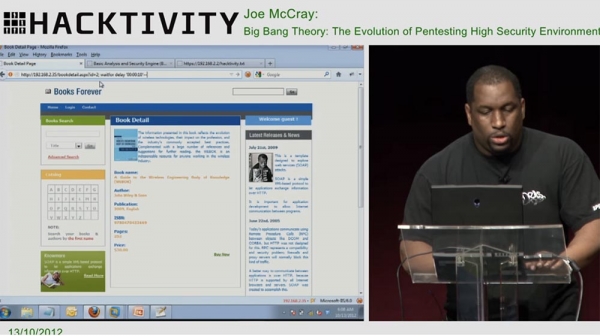

இப்போது SQL ஐ செலுத்த மற்றொரு வழியை முயற்சிப்போம். தரவுத்தளத்தில் தொடர்ந்து பிழை செய்திகள் வருகிறதா என்று பார்ப்போம். இந்த முறை "தாமதத்திற்காக காத்திருக்கிறது" என்று அழைக்கப்படுகிறது, மேலும் தாமதம் பின்வருமாறு எழுதப்பட்டுள்ளது: தாமதத்திற்காக காத்திருக்கவும் 00:00:01'. நான் இதை எங்கள் கோப்பிலிருந்து நகலெடுத்து எனது உலாவியின் முகவரிப் பட்டியில் ஒட்டுகிறேன்.

இவை அனைத்தும் "தற்காலிக அடிப்படையில் குருட்டு SQL ஊசி" என்று அழைக்கப்படுகிறது. "10 வினாடிகள் தாமதமாக காத்திருங்கள்" என்று சொல்வதுதான் நாங்கள் இங்கே செய்கிறோம். நீங்கள் கவனித்தால், மேல் இடதுபுறத்தில் "இணைக்கிறது ..." என்ற கல்வெட்டு உள்ளது, அதாவது, எங்கள் பக்கம் என்ன செய்கிறது? இது இணைப்புக்காகக் காத்திருக்கிறது, 10 வினாடிகளுக்குப் பிறகு, உங்கள் மானிட்டரில் சரியான பக்கம் தோன்றும். இந்த தந்திரத்தின் மூலம், தரவுத்தளத்தில் இன்னும் சில கேள்விகளைக் கேட்க அனுமதிக்குமாறு கேட்டுக்கொள்கிறோம், எடுத்துக்காட்டாக, பயனர் ஜோ என்றால், நாம் 10 வினாடிகள் காத்திருக்க வேண்டும். தெளிவாக உள்ளது? பயனர் dbo ஆக இருந்தால், 10 வினாடிகள் காத்திருக்கவும். இது Blind SQL ஊசி முறை.

இணைப்புகளை உருவாக்கும் போது டெவலப்பர்கள் இந்த பாதிப்பை சரி செய்யவில்லை என்று நினைக்கிறேன். இது SQL இன்ஜெக்ஷன், ஆனால் SQL இன்ஜெக்ஷனின் முந்தைய முறைகளைப் போல எங்கள் IDS நிரலும் இதைப் பார்க்கவில்லை.

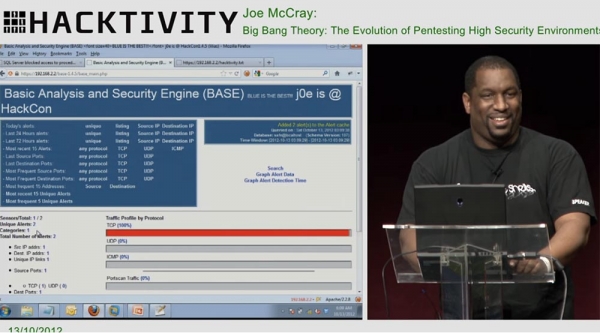

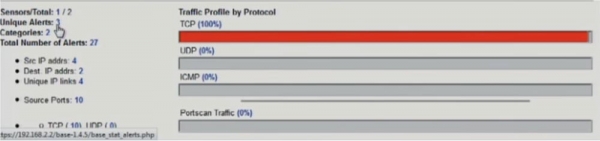

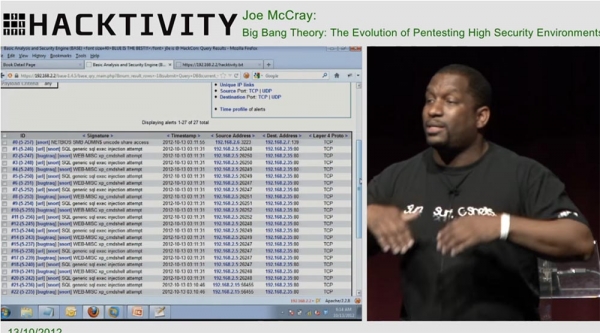

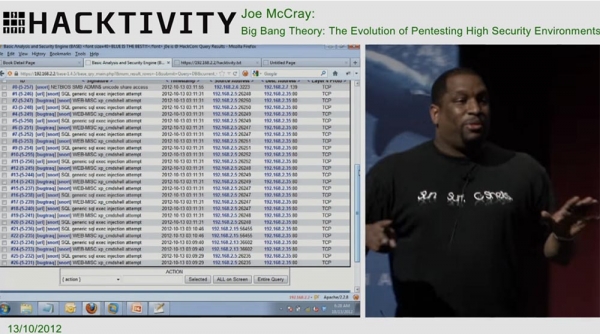

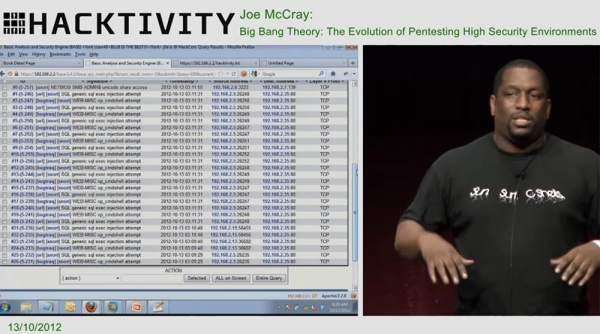

இன்னும் சுவாரஸ்யமான ஒன்றை முயற்சிப்போம். இந்த வரியை IP முகவரியுடன் நகலெடுத்து உலாவியில் ஒட்டவும். அது வேலை செய்தது! எங்கள் திட்டத்தில் உள்ள TCP பார் சிவப்பு நிறமாக மாறியது, நிரல் 2 பாதுகாப்பு அச்சுறுத்தல்களைக் குறிப்பிட்டது.

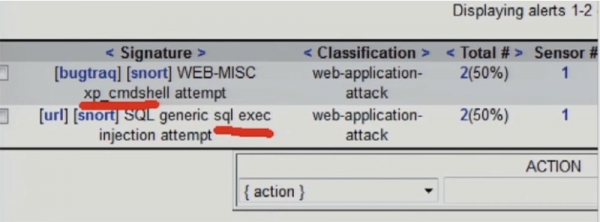

சரி, அடுத்து என்ன நடந்தது என்று பார்ப்போம். XP ஷெல்லுக்கு ஒரு அச்சுறுத்தல் உள்ளது, மற்றொரு அச்சுறுத்தல் SQL ஊசி முயற்சியாகும். மொத்தத்தில், இணைய பயன்பாட்டை தாக்க இரண்டு முயற்சிகள் நடந்தன.

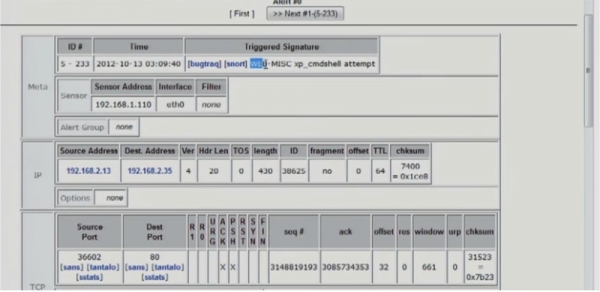

சரி, இப்போது தர்க்கத்தில் எனக்கு உதவுங்கள். எங்களிடம் டேம்பரிங் டேட்டா பாக்கெட் உள்ளது, அதில் பல்வேறு எக்ஸ்பி ஷெல் டேம்பரிங் செய்ததாக ஐடிஎஸ் கூறுகிறது.

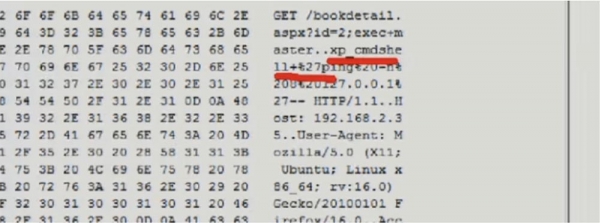

கீழே சென்றால், HEX குறியீடுகளின் அட்டவணையைப் பார்க்கிறோம், அதன் வலதுபுறத்தில் xp_cmdshell + &27ping என்ற செய்தியுடன் ஒரு கொடி உள்ளது, மேலும் இது மோசமாக உள்ளது.

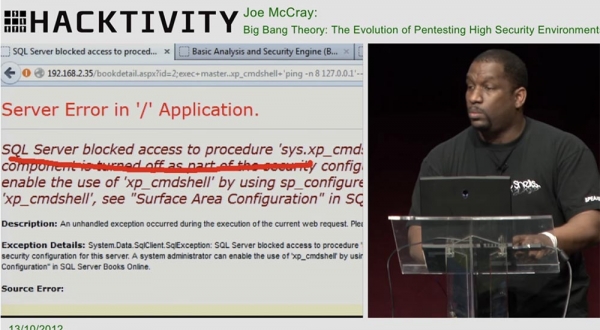

இங்கே என்ன நடந்தது என்று பார்ப்போம். SQL சர்வர் என்ன செய்தது?

SQL சர்வர் கூறியது "நீங்கள் எனது தரவுத்தள கடவுச்சொல்லை வைத்திருக்கலாம், எனது எல்லா தரவுத்தள பதிவுகளையும் நீங்கள் பெறலாம், ஆனால் நண்பரே, நீங்கள் உங்கள் கட்டளைகளை என்னிடம் இயக்குவதை நான் விரும்பவில்லை, அது அருமையாக இல்லை"!

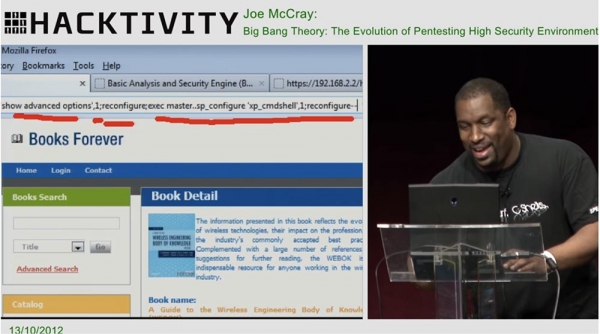

XP ஷெல்லுக்கு IDS ஒரு அச்சுறுத்தலைப் புகாரளித்தாலும், அச்சுறுத்தல் புறக்கணிக்கப்படுவதை உறுதி செய்வதே நாம் செய்ய வேண்டியது. நீங்கள் SQL சர்வர் 2005 அல்லது SQL சர்வர் 2008 ஐப் பயன்படுத்தினால், SQL ஊசி முயற்சி கண்டறியப்பட்டால், இயக்க முறைமை ஷெல் பூட்டப்பட்டு, உங்கள் வேலையைத் தொடரவிடாமல் தடுக்கும். இது மிகவும் எரிச்சலூட்டும். எனவே நாம் என்ன செய்ய வேண்டும்? சர்வரை மிகவும் அன்பாகக் கேட்க முயற்சிக்க வேண்டும். "தயவுசெய்து, அப்பா, இந்த குக்கீகளை நான் எடுத்துக் கொள்ளலாமா" என்று நான் ஏதாவது சொல்ல வேண்டுமா? அதைத்தான் நான் செய்கிறேன், சீரியஸாக, சர்வரை மிகவும் பணிவாகக் கேட்கிறேன்! நான் கூடுதல் விருப்பங்களைக் கேட்கிறேன், மறுகட்டமைப்பைக் கேட்கிறேன், மேலும் ஷெல் கிடைக்கும்படி XP ஷெல் அமைப்புகளை மாற்றுமாறு கேட்டுக்கொள்கிறேன், ஏனெனில் எனக்கு இது தேவை!

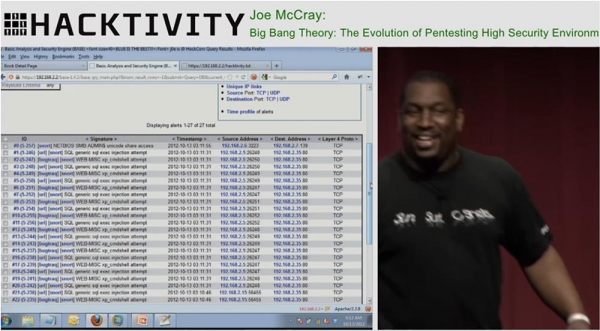

ஐடிஎஸ் இதைக் கண்டறிந்துள்ளதை நாங்கள் காண்கிறோம் - 3 அச்சுறுத்தல்கள் ஏற்கனவே இங்கு குறிப்பிடப்பட்டுள்ளன.

இங்கே பாருங்கள் - நாங்கள் பாதுகாப்பு பதிவுகளை வெடிக்கச் செய்தோம்! இது ஒரு கிறிஸ்துமஸ் மரம் போல் தெரிகிறது, பல விஷயங்கள் இங்கே தொங்கவிடப்பட்டுள்ளன! 27 பாதுகாப்பு அச்சுறுத்தல்கள்! ஹூரே தோழர்களே, இந்த ஹேக்கரைப் பிடித்தோம், அவரைப் பெற்றோம்!

அவர் எங்கள் தரவைத் திருடிவிடுவார் என்று நாங்கள் கவலைப்படவில்லை, ஆனால் அவர் எங்கள் "பெட்டியில்" கணினி கட்டளைகளை இயக்க முடியுமானால் - இது ஏற்கனவே தீவிரமானது! நீங்கள் டெல்நெட் பாதையை வரையலாம், FTP, நீங்கள் எனது தரவை எடுத்துக் கொள்ளலாம், அது அருமை, ஆனால் அதைப் பற்றி நான் கவலைப்படவில்லை, எனது "பெட்டியின்" ஷெல்லை நீங்கள் கைப்பற்றுவதை நான் விரும்பவில்லை.

என்னைப் பிடித்த விஷயங்களைப் பற்றி நான் பேச விரும்புகிறேன். நான் நிறுவனங்களுக்காக வேலை செய்கிறேன், நான் பல ஆண்டுகளாக அவர்களுக்காக வேலை செய்கிறேன், நான் வேலையில்லாதவள் என்று என் காதலி நினைத்ததால் இதைச் சொல்கிறேன். நான் செய்வதெல்லாம் மேடையில் நின்று அரட்டை அடிப்பதுதான், இதை வேலையாகக் கருத முடியாது என்று அவள் நினைக்கிறாள். ஆனால் நான் சொல்கிறேன்: "இல்லை, என் மகிழ்ச்சி, நான் ஒரு ஆலோசகர்"! அதுதான் வித்தியாசம் - நான் என் மனதில் பட்டதை பேசுகிறேன், அதற்காக நான் பணம் பெறுகிறேன்.

நான் இதை இப்படிச் சொல்கிறேன் - ஹேக்கர்களாகிய நாம் ஷெல்லை உடைக்க விரும்புகிறோம், மேலும் எங்களுக்கு "ஷெல்லை விழுங்குவதை" விட பெரிய மகிழ்ச்சி உலகில் இல்லை. ஐடிஎஸ் பகுப்பாய்வாளர்கள் தங்கள் விதிகளை எழுதும்போது, ஷெல் ஹேக்கிங்கிலிருந்து பாதுகாக்கும் வகையில் அவற்றை எழுதுவதை நீங்கள் பார்க்கலாம். ஆனால் தரவைப் பிரித்தெடுப்பதில் உள்ள சிக்கலைப் பற்றி நீங்கள் CIO விடம் பேசினால், இரண்டு விருப்பங்களைப் பற்றி சிந்திக்க அவர் உங்களுக்கு வழங்குவார். ஒரு மணி நேரத்திற்கு 100 "துண்டுகள்" செய்யும் பயன்பாடு என்னிடம் உள்ளது என்று வைத்துக்கொள்வோம். எனக்கு மிகவும் முக்கியமானது என்ன - இந்த பயன்பாட்டில் உள்ள அனைத்து தரவுகளின் பாதுகாப்பை உறுதிப்படுத்த அல்லது "பாக்ஸ்" ஷெல்லின் பாதுகாப்பை உறுதிப்படுத்த வேண்டுமா? இது ஒரு தீவிரமான கேள்வி! நீங்கள் எதைப் பற்றி அதிகம் கவலைப்பட வேண்டும்?

உங்களிடம் உடைந்த "பாக்ஸ்" ஷெல் இருப்பதால், யாரோ ஒருவர் பயன்பாடுகளின் உள் செயல்பாடுகளுக்கான அணுகலைப் பெற்றுள்ளார் என்று அர்த்தமல்ல. ஆம், இது சாத்தியம் அதிகம், அது இன்னும் நடக்கவில்லை என்றால், அது விரைவில் வரலாம். ஆனால் தாக்குபவர் உங்கள் நெட்வொர்க்கில் சுற்றித் திரிகிறார் என்ற அடிப்படையில் பல பாதுகாப்பு தயாரிப்புகள் கட்டமைக்கப்பட்டுள்ளன என்பதை நினைவில் கொள்ளவும். எனவே அவர்கள் கட்டளைகளை செயல்படுத்துவதில் கவனம் செலுத்துகிறார்கள், கட்டளைகளை உட்செலுத்துகிறார்கள், இது ஒரு தீவிரமான விஷயம் என்பதை நீங்கள் கவனிக்க வேண்டும். அவர்கள் அற்பமான பாதிப்புகள், மிகவும் எளிமையான குறுக்கு-தள ஸ்கிரிப்டிங், மிகவும் எளிமையான SQL ஊசிகள் ஆகியவற்றை சுட்டிக்காட்டுகின்றனர். அவர்கள் சிக்கலான அச்சுறுத்தல்களைப் பற்றி கவலைப்படுவதில்லை, மறைகுறியாக்கப்பட்ட செய்திகளைப் பற்றி அவர்கள் கவலைப்படுவதில்லை, அதுபோன்ற விஷயங்களைப் பற்றி அவர்கள் கவலைப்படுவதில்லை. அனைத்து பாதுகாப்புப் பொருட்களும் சத்தத்தைத் தேடுகின்றன, அவை "யாப்பிங்கை" தேடுகின்றன, உங்கள் கணுக்கால் கடிப்பதை நிறுத்த விரும்புகின்றன என்று கூறலாம். பாதுகாப்பு தயாரிப்புகளை கையாளும் போது நான் கற்றுக்கொண்டது இங்கே. நீங்கள் பாதுகாப்பு பொருட்களை வாங்க வேண்டியதில்லை, டிரக்கை தலைகீழாக ஓட்ட வேண்டிய அவசியமில்லை. தொழில்நுட்பத்தைப் புரிந்து கொள்ளும் திறமையான, திறமையான நபர்கள் உங்களுக்குத் தேவை. ஆம், என் கடவுளே, மக்களே! இந்த பிரச்சனைகளில் மில்லியன் கணக்கான டாலர்களை வீச நாங்கள் விரும்பவில்லை, ஆனால் உங்களில் பலர் இந்தத் துறையில் பணியாற்றியிருப்பீர்கள், உங்கள் முதலாளி ஒரு விளம்பரத்தைப் பார்த்தவுடன், "நாங்கள் இதைப் பெற வேண்டும்!" என்று கத்திக்கொண்டே கடைக்கு ஓடுகிறார் என்பதை அறிவீர்கள். ஆனால் உண்மையில் நமக்கு அது தேவையில்லை, நமக்குப் பின்னால் இருக்கும் குழப்பத்தை நாம் சரிசெய்ய வேண்டும். அதுவே இந்த நடிப்புக்கு அடிப்படையாக அமைந்தது.

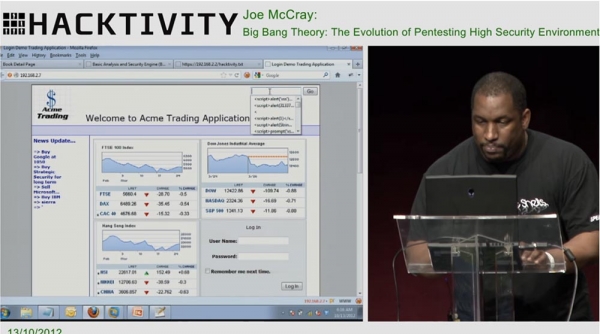

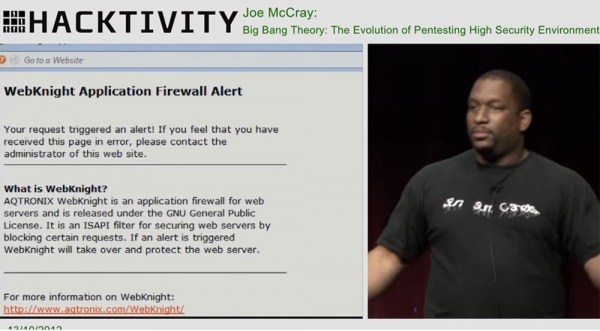

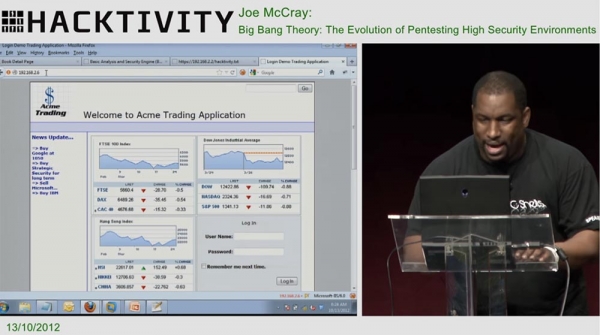

உயர் பாதுகாப்பு சூழல் என்பது பாதுகாப்பு வழிமுறைகள் எவ்வாறு செயல்படுகின்றன என்பதற்கான விதிகளைப் புரிந்துகொள்வதற்காக நான் அதிக நேரம் செலவழித்த ஒன்று. பாதுகாப்பின் வழிமுறைகளை நீங்கள் புரிந்துகொண்டவுடன், பாதுகாப்பைத் தவிர்ப்பது கடினம் அல்ல. எடுத்துக்காட்டாக, என்னிடம் அதன் சொந்த ஃபயர்வாலால் பாதுகாக்கப்பட்ட ஒரு வலை பயன்பாடு உள்ளது. நான் அமைப்புகள் பேனலின் முகவரியை நகலெடுத்து, உலாவியின் முகவரிப் பட்டியில் ஒட்டவும் மற்றும் அமைப்புகளுக்குச் சென்று குறுக்கு-தள ஸ்கிரிப்டிங்கைப் பயன்படுத்த முயற்சிக்கிறேன்.

இதன் விளைவாக, அச்சுறுத்தல் பற்றிய ஃபயர்வால் செய்தியைப் பெறுகிறேன் - நான் தடுக்கப்பட்டேன்.

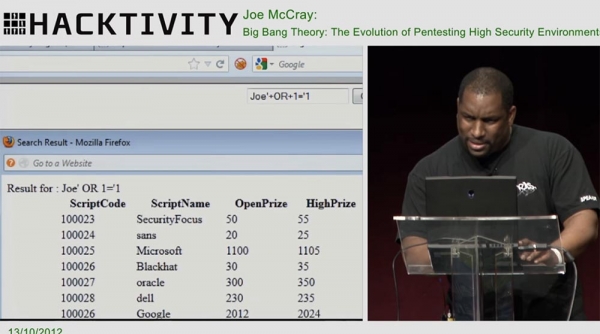

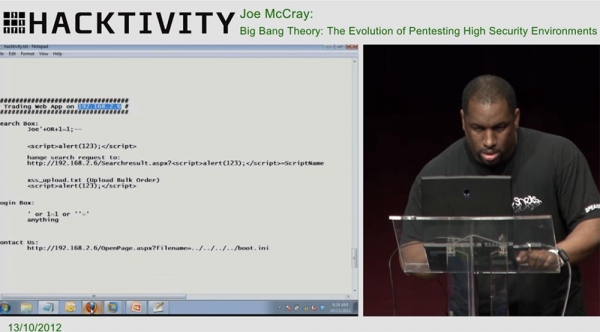

இது மோசமானது என்று நான் நினைக்கிறேன், நீங்கள் ஒப்புக்கொள்கிறீர்களா? நீங்கள் ஒரு பாதுகாப்பு தயாரிப்பை எதிர்கொள்கிறீர்கள். ஆனால் நான் இதுபோன்ற ஒன்றை முயற்சித்தால் என்ன செய்வது: சரத்தில் Joe'+OR+1='1 அளவுருவை வைக்கவும்

நீங்கள் பார்க்க முடியும் என, அது வேலை செய்தது. நான் தவறாக இருந்தால் என்னைத் திருத்தவும், ஆனால் SQL இன்ஜெக்ஷன் பயன்பாட்டு ஃபயர்வாலைத் தோற்கடிப்பதைப் பார்த்தோம். இப்போது நாம் ஒரு பாதுகாப்பு நிறுவனத்தைத் தொடங்க விரும்புகிறோம் என்று பாசாங்கு செய்யலாம், எனவே மென்பொருள் தயாரிப்பாளரின் தொப்பியைப் போடுவோம். அது ஒரு கருப்பு தொப்பி என்பதால் இப்போது நாம் தீமையாக உருவகப்படுத்துகிறோம். நான் ஒரு ஆலோசகர், எனவே மென்பொருள் தயாரிப்பாளர்களுடன் இதை என்னால் செய்ய முடியும்.

நாங்கள் ஒரு புதிய ஊடுருவல் கண்டறிதல் அமைப்பை உருவாக்கி பயன்படுத்த விரும்புகிறோம், எனவே சேதம் கண்டறிதல் பிரச்சாரத்தைத் தொடங்குவோம். Snort, ஒரு திறந்த மூல தயாரிப்பாக, நூறாயிரக்கணக்கான ஊடுருவல் அச்சுறுத்தல் கையொப்பங்களைக் கொண்டுள்ளது. நாம் நெறிமுறையுடன் செயல்பட வேண்டும், எனவே இந்த கையொப்பங்களை பிற பயன்பாடுகளிலிருந்து திருடி அவற்றை எங்கள் கணினியில் செருக மாட்டோம். நாங்கள் உட்கார்ந்து அனைத்தையும் மீண்டும் எழுதப் போகிறோம் - ஹே பாப், டிம், ஜோ, இங்கே வாருங்கள், அந்த 100 கையொப்பங்களை விரைவாகப் பாருங்கள்!

பாதிப்பு ஸ்கேனரையும் உருவாக்க வேண்டும். Nessus, தன்னியக்க பாதிப்புக் கண்டுபிடிப்பாளர், 80 கையொப்பங்கள் மற்றும் பாதிப்புகளைச் சரிபார்க்கும் ஸ்கிரிப்ட்களைக் கொண்டுள்ளது என்பது உங்களுக்குத் தெரியும். நாங்கள் மீண்டும் நெறிமுறையுடன் செயல்படுவோம் மற்றும் தனிப்பட்ட முறையில் எங்கள் திட்டத்தில் அனைத்தையும் மீண்டும் எழுதுவோம்.

மக்கள் என்னிடம், "ஜோ, நீங்கள் மோட் செக்யூரிட்டி, குறட்டை போன்ற ஓப்பன் சோர்ஸ் சாஃப்ட்வேர் மூலம் இந்த சோதனைகள் அனைத்தையும் செய்கிறீர்கள், மற்ற விற்பனையாளர்களின் தயாரிப்புகளுடன் எந்த அளவிற்கு ஒத்திருக்கிறது?" நான் அவர்களுக்கு பதிலளிக்கிறேன்: "அவை ஒரே மாதிரியாக இல்லை!" விற்பனையாளர்கள் திறந்த மூல பாதுகாப்பு தயாரிப்புகளிலிருந்து பொருட்களைத் திருடுவதில்லை என்பதால், அவர்கள் உட்கார்ந்து இந்த விதிகள் அனைத்தையும் எழுதுகிறார்கள்.

திறந்த மூல தயாரிப்புகளைப் பயன்படுத்தாமல் உங்கள் சொந்த கையொப்பங்கள் மற்றும் தாக்குதல் சரங்களை நீங்கள் செய்ய முடிந்தால், இது உங்களுக்கு ஒரு சிறந்த வாய்ப்பாகும். நீங்கள் சரியான திசையில் நகரும் வணிக தயாரிப்புகளுக்கு எதிராக போட்டியிட முடியாவிட்டால், உங்கள் துறையில் நீங்கள் அறியப்படுவதற்கு உதவும் ஒரு கருத்தை நீங்கள் கண்டுபிடிக்க வேண்டும்.

நான் குடிப்பது எல்லோருக்கும் தெரியும். நான் ஏன் குடிக்கிறேன் என்பதைக் காட்டுகிறேன். உங்கள் வாழ்க்கையில் எப்போதாவது ஒரு மூல குறியீடு தணிக்கை செய்திருந்தால், நீங்கள் நிச்சயமாக குடித்துவிடுவீர்கள், என்னை நம்புங்கள், அதன் பிறகு நீங்கள் குடிக்கத் தொடங்குவீர்கள்.

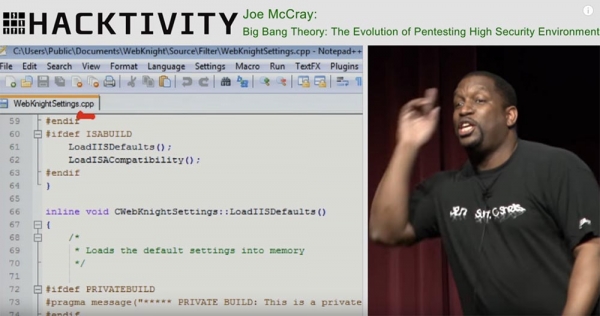

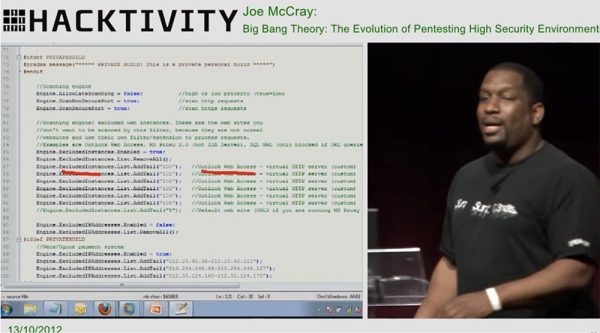

எனவே நமக்கு பிடித்த மொழி C++. இந்த திட்டத்தைப் பார்ப்போம் - Web Knight என்பது இணைய சேவையகங்களுக்கான ஃபயர்வால் பயன்பாடு ஆகும். இது இயல்புநிலை விதிவிலக்குகளைக் கொண்டுள்ளது. இது சுவாரஸ்யமானது - இந்த ஃபயர்வாலை நான் பயன்படுத்தினால், அது என்னை Outlook இணைய அணுகலிலிருந்து பாதுகாக்காது.

அற்புதம்! ஏனென்றால், நிறைய மென்பொருள் விற்பனையாளர்கள் சில பயன்பாடுகளில் இருந்து விதிகளை வெளியே இழுத்து, சரியான ஆராய்ச்சியை முழுவதுமாக செய்யாமல் தங்கள் தயாரிப்பில் சேர்க்கிறார்கள். எனவே நான் ஒரு பிணைய ஃபயர்வால் பயன்பாட்டைப் பயன்படுத்தும்போது, வெப்மெயிலைப் பற்றிய அனைத்தும் தவறாகச் செய்யப்பட்டுள்ளன என்று நினைக்கிறேன்! ஏனெனில் எந்த வெப்மெயிலும் இயல்புநிலை பாதுகாப்பை மீறுகிறது. கணினி கட்டளைகளை இயக்கும் வலை குறியீடு உங்களிடம் உள்ளது மற்றும் LDAP அல்லது வேறு எந்த பயனர் தரவுத்தள ஸ்டோரையும் இணையத்தில் கேட்கிறது.

சொல்லுங்கள், எந்த கிரகத்தில் இது போன்ற ஒரு விஷயம் பாதுகாப்பானதாக கருதப்படலாம்? சற்று யோசித்துப் பாருங்கள்: நீங்கள் Outlook Web Access ஐத் திறந்து, b ctrl+K ஐ அழுத்தவும், பயனர்களைப் பார்க்கவும் மற்றும் அனைத்தையும், இணையத்தில் இருந்து நேரடியாக செயலில் உள்ள கோப்பகத்தை நிர்வகிக்கிறீர்கள், நீங்கள் "அணில் அஞ்சல்" அல்லது Horde அல்லது வேறு ஏதேனும் ஒன்றைப் பயன்படுத்தினால், Linux இல் கணினி கட்டளைகளை இயக்குகிறீர்கள். வேறு ஏதாவது. நீங்கள் அந்த ஏவல்கள் மற்றும் பிற பாதுகாப்பற்ற செயல்பாடுகளை வெளியே இழுக்கிறீர்கள். எனவே, பல ஃபயர்வால்கள் பாதுகாப்பு அச்சுறுத்தல்களின் பட்டியலிலிருந்து அவற்றை விலக்குகின்றன, இதைப் பற்றி உங்கள் மென்பொருள் உற்பத்தியாளரிடம் கேட்க முயற்சிக்கவும்.

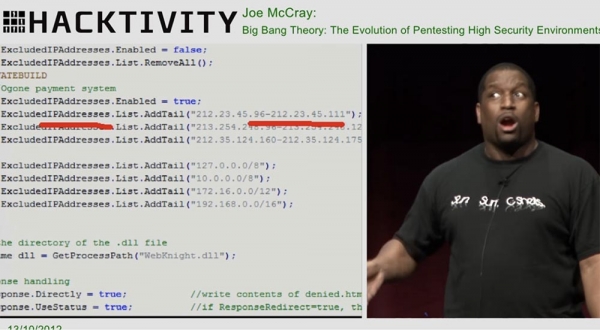

Web Knight பயன்பாட்டிற்கு வருவோம். இந்த IP முகவரி வரம்புகள் அனைத்தையும் ஸ்கேன் செய்யும் URL ஸ்கேனரிலிருந்து பல பாதுகாப்பு விதிகளை இது திருடியது. என்ன, இந்த முகவரி வரம்புகள் அனைத்தும் எனது தயாரிப்பில் இருந்து விலக்கப்பட்டுள்ளனவா?

உங்களில் யாராவது இந்த முகவரிகளை உங்கள் நெட்வொர்க்கில் நிறுவ விரும்புகிறீர்களா? இந்த முகவரிகளில் உங்கள் நெட்வொர்க் இயங்க வேண்டுமா? ஆம், ஆச்சரியமாக இருக்கிறது. சரி, இந்த புரோகிராமினை கீழே ஸ்க்ரோல் செய்து, இந்த ஃபயர்வால் செய்ய விரும்பாத மற்ற விஷயங்களைப் பார்ப்போம்.

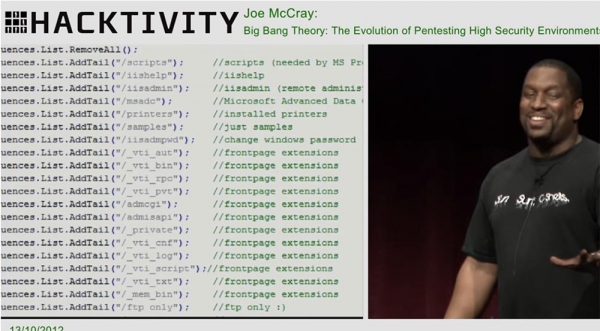

அவர்கள் "1999" என்று அழைக்கப்படுகிறார்கள், மேலும் அவர்களின் இணைய சேவையகம் கடந்த காலத்தில் இருக்க வேண்டும் என்று விரும்புகிறார்கள்! உங்களில் யாருக்காவது இந்த முட்டாள்தனம் நினைவிருக்கிறதா: /scripts, /iishelp, msads? இதுபோன்ற விஷயங்களை ஹேக் செய்வது எவ்வளவு வேடிக்கையாக இருந்தது என்பதை ஓரிரு நபர்கள் ஏக்கத்துடன் நினைவில் வைத்திருப்பார்கள். "நினைவில் கொள்ளுங்கள், மனிதனே, நாங்கள் எவ்வளவு காலத்திற்கு முன்பு சர்வர்களைக் கொன்றோம்", அது நன்றாக இருந்தது!".

இப்போது இந்த விதிவிலக்குகளைப் பார்த்தால், இன்று யாருக்கும் தேவையில்லாத msads, printers, iisadmpwd - இவை அனைத்தையும் உங்களால் செய்ய முடியும் என்பது உங்களுக்குத் தெரியும். நீங்கள் இயக்க அனுமதிக்கப்படாத கட்டளைகளைப் பற்றி என்ன?

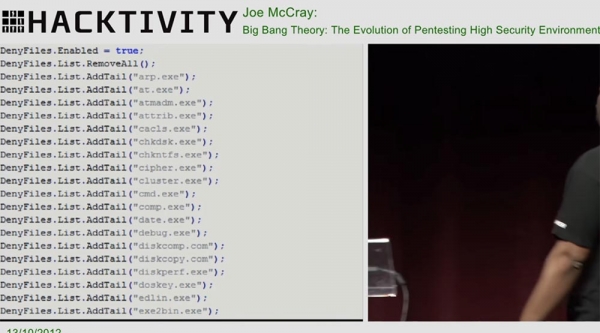

இவை arp, at, cacls, chkdsk, cipher, cmd, com. அவற்றைப் பட்டியலிடும்போது, பழைய நாட்களின் நினைவுகளில் மூழ்கிவிடுகிறீர்கள், “நண்பா, அந்த சர்வரை நாங்கள் எப்படி எடுத்துக் கொண்டோம் என்பதை நினைவில் கொள்க, அந்த நாட்களை நினைவிருக்கிறதா”?

ஆனால் இங்கே மிகவும் சுவாரஸ்யமானது - யாராவது WMIC ஐ இங்கே பார்க்கிறார்களா அல்லது ஒருவேளை PowerShell ஐப் பார்க்கிறார்களா? லோக்கல் சிஸ்டத்தில் ஸ்கிரிப்ட்களை இயக்குவதன் மூலம் செயல்படும் புதிய அப்ளிகேஷன் உங்களிடம் உள்ளது என்று கற்பனை செய்து பாருங்கள், இவை நவீன ஸ்கிரிப்ட்கள், ஏனெனில் நீங்கள் விண்டோஸ் சர்வர் 2008 ஐ இயக்க விரும்புகிறீர்கள், மேலும் விண்டோஸுக்காக வடிவமைக்கப்பட்ட விதிகளுடன் அதைப் பாதுகாப்பதில் நான் ஒரு சிறந்த வேலையைச் செய்யப் போகிறேன். 2000. அடுத்த முறை ஒரு விற்பனையாளர் தங்கள் இணைய விண்ணப்பத்துடன் உங்களிடம் வரும்போது, அவரிடம் கேளுங்கள், “ஏய் மனிதனே, நீங்கள் பிட்ஸ் அட்மின், அல்லது பவர்ஷெல் கட்டளைகளை செயல்படுத்துவது போன்றவற்றை வழங்கியுள்ளீர்களா, மற்ற விஷயங்களைச் சரிபார்த்தீர்களா, ஏனென்றால் நாங்கள் செல்கிறோம். DotNET இன் புதிய பதிப்பைப் புதுப்பிக்கவும் பயன்படுத்தவும்"? ஆனால் இவை அனைத்தும் பாதுகாப்பு தயாரிப்பில் இயல்பாக இருக்க வேண்டும்!

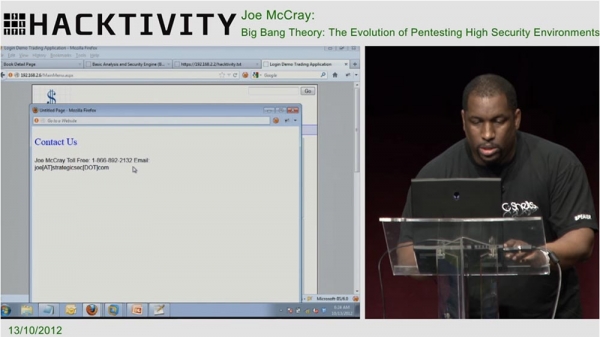

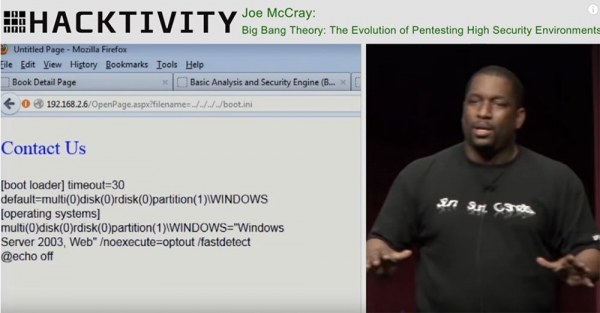

அடுத்ததாக நான் உங்களிடம் பேச விரும்புவது தர்க்கரீதியான தவறுகள். 192.168.2.6 க்கு செல்லலாம். இது முந்தைய பயன்பாட்டைப் போலவே உள்ளது.

பக்கத்தை கீழே ஸ்க்ரோல் செய்து, எங்களைத் தொடர்பு கொள்ளுங்கள் என்ற இணைப்பைக் கிளிக் செய்தால் சுவாரஸ்யமான ஒன்றை நீங்கள் கவனிக்கலாம்.

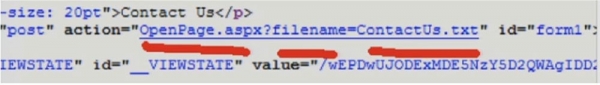

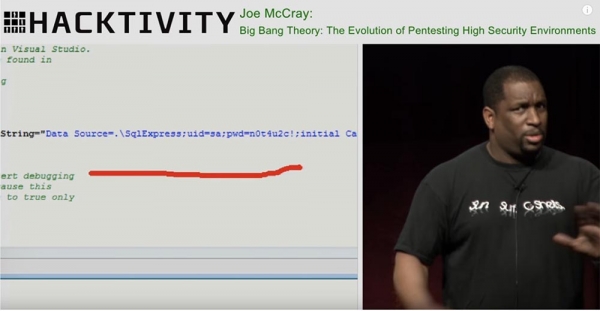

"எங்களைத் தொடர்புகொள்ளவும்" தாவலின் மூலக் குறியீட்டைப் பார்த்தால், இது நான் எப்பொழுதும் செய்கிற பென்டெஸ்டிங் முறைகளில் ஒன்றாகும், இந்த வரியை நீங்கள் கவனிப்பீர்கள்.

யோசித்துப் பாருங்கள்! இதைப் பார்த்து பலர் சொன்னதை நான் கேள்விப்படுகிறேன்: "ஆஹா"! நான் ஒரு முறை ஒரு பில்லியனர் வங்கிக்காக ஊடுருவல் சோதனை செய்தேன், மேலும் அங்கு இதேபோன்ற ஒன்றைக் கவனித்தேன். எனவே, எங்களுக்கு SQL ஊசி அல்லது குறுக்கு தள ஸ்கிரிப்டிங் தேவையில்லை - எங்களிடம் முக்கிய விஷயம், இந்த முகவரிப் பட்டி உள்ளது.

எனவே, மிகைப்படுத்தாமல் - அவர்களிடம் ஒரு நெட்வொர்க் நிபுணர் மற்றும் ஒரு வலை ஆய்வாளர் இருவரும் இருப்பதாக வங்கி எங்களிடம் கூறியது, அவர்கள் எந்தக் கருத்தும் தெரிவிக்கவில்லை. அதாவது, ஒரு உரை கோப்பை உலாவியின் மூலம் திறந்து படிக்க முடியும் என்பதை அவர்கள் சாதாரணமாகக் கருதினர்.

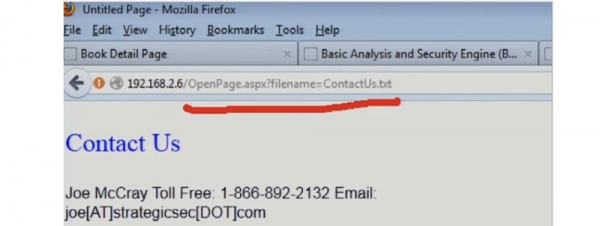

அதாவது, நீங்கள் கோப்பு முறைமையிலிருந்து நேரடியாக கோப்பைப் படிக்கலாம். அவர்களின் பாதுகாப்புக் குழுவின் தலைவர் என்னிடம் கூறினார், "ஆம், ஸ்கேனர்களில் ஒன்று இந்த பாதிப்பைக் கண்டறிந்தது, ஆனால் அதை சிறியதாகக் கருதியது." அதற்கு நான், சரி, எனக்கு ஒரு நிமிடம் கொடுங்கள் என்று பதிலளித்தேன். அட்ரஸ் பாரில் filename=../../../../boot.ini என டைப் செய்தேன், பைல் சிஸ்டம் பூட் பைலைப் படிக்க முடிந்தது!

இதற்கு அவர்கள் என்னிடம் சொன்னார்கள்: "இல்லை, இல்லை, இல்லை, இவை முக்கியமான கோப்புகள் அல்ல"! நான் பதிலளித்தேன் - ஆனால் இது சர்வர் 2008, இல்லையா? ஆம், அவர்தான் என்றார்கள். நான் சொல்கிறேன் - ஆனால் இந்த சர்வரில் சர்வரின் ரூட் டைரக்டரியில் ஒரு உள்ளமைவு கோப்பு உள்ளது, இல்லையா? "சரி," அவர்கள் பதிலளிக்கிறார்கள். “நல்லது,” “தாக்குபவன் இதைச் செய்தால் என்ன செய்வது,” என்று நான் சொல்கிறேன், மேலும் முகவரிப் பட்டியில் filename=web.config என டைப் செய்கிறேன். அவர்கள் சொல்கிறார்கள் - அதனால் என்ன, நீங்கள் மானிட்டரில் எதையும் பார்க்கவில்லையா?

நான் சொல்கிறேன் - நான் மானிட்டரில் வலது கிளிக் செய்து "பக்கக் குறியீட்டைக் காட்டு" விருப்பத்தைத் தேர்ந்தெடுத்தால் என்ன செய்வது? நான் இங்கே என்ன கண்டுபிடிப்பேன்? "விமர்சனம் எதுவும் இல்லை"? சர்வர் அட்மினிஸ்ட்ரேட்டர் பாஸ்வேர்டைப் பார்ப்பேன்!

மேலும் இங்கு பிரச்சனை இல்லை என்கிறீர்களா?

ஆனால் எனக்கு பிடித்த பகுதி அடுத்தது. பெட்டியில் கட்டளைகளை இயக்க நீங்கள் என்னை அனுமதிக்கவில்லை, ஆனால் நான் வலை சேவையகத்தின் நிர்வாகி கடவுச்சொல் மற்றும் தரவுத்தளத்தை திருட முடியும், முழு தரவுத்தளத்தையும் பார்க்க முடியும், அனைத்து தரவுத்தளம் மற்றும் கணினி செயலிழப்பு விஷயங்களையும் கிழித்து, எல்லாவற்றையும் விட்டுவிடலாம். "ஏய் மனிதனே, இன்று ஒரு சிறந்த நாள்" என்று கெட்டவன் சொல்வது இதுதான்!

பாதுகாப்பு பொருட்கள் உங்கள் நோயாக மாற வேண்டாம்! பாதுகாப்பு தயாரிப்புகள் உங்களை நோய்வாய்ப்படுத்த வேண்டாம்! சில மேதாவிகளைக் கண்டுபிடி, அவர்களுக்கு அந்த ஸ்டார் ட்ரெக் நினைவுகளைக் கொடுங்கள், அவர்களுக்கு ஆர்வமூட்டுங்கள், உங்களுடன் இருக்க அவர்களை ஊக்குவிக்கவும், ஏனென்றால் தினமும் குளிக்காத அந்த அசிங்கமான துர்நாற்றம் வீசுபவர்கள்தான் உங்கள் நெட்வொர்க்கைப் பின்வருமாறு செயல்பட வைக்கிறார்கள்! உங்கள் பாதுகாப்புத் தயாரிப்புகள் சரியாகச் செயல்பட உதவுபவர்கள் இவர்கள்தான்.

"ஓ, நான் இந்த ஸ்கிரிப்டை அவசரமாக அச்சிட வேண்டும்!" என்று தொடர்ந்து கூறும் நபருடன் உங்களில் எத்தனை பேர் ஒரே அறையில் நீண்ட நேரம் இருக்க முடியும் என்று சொல்லுங்கள், மேலும் இதில் யார் எப்போதும் பிஸியாக இருக்கிறார்கள்? ஆனால் உங்கள் பாதுகாப்பு தயாரிப்புகளை வேலை செய்யும் நபர்கள் உங்களுக்குத் தேவை.

மீண்டும் வலியுறுத்த, பாதுகாப்புத் தயாரிப்புகள் ஊமையாக இருக்கின்றன, ஏனென்றால் விளக்குகள் எப்போதும் தவறாக இருக்கும், அவை தொடர்ந்து மோசமான செயல்களைச் செய்கின்றன, அவை பாதுகாப்பை வழங்குவதில்லை. ஸ்க்ரூடிரைவர் உள்ள ஒரு பையன் அதை அதிகமாகவோ அல்லது குறைவாகவோ சாதாரணமாக வேலை செய்ய வேண்டிய இடத்தில் மாற்றி அமைக்க வேண்டிய ஒரு நல்ல பாதுகாப்பு தயாரிப்பை நான் பார்த்ததில்லை. இது மோசமானது என்று கூறும் விதிகளின் ஒரு பெரிய பட்டியல், அவ்வளவுதான்!

எனவே நண்பர்களே, நீங்கள் கல்வியில் கவனம் செலுத்த வேண்டும், பாதுகாப்பு, பாலிடெக்னிக்குகள் போன்றவற்றில் கவனம் செலுத்த வேண்டும், ஏனெனில் பாதுகாப்பு தொடர்பான பல இலவச ஆன்லைன் படிப்புகள் உள்ளன. பைத்தானைக் கற்றுக்கொள்ளுங்கள், அசெம்பிளியைக் கற்றுக் கொள்ளுங்கள், இணைய பயன்பாட்டு சோதனையைக் கற்றுக்கொள்ளுங்கள்.

உங்கள் நெட்வொர்க்கைப் பாதுகாக்க உண்மையில் உங்களுக்கு உதவுவது இங்கே. புத்திசாலிகள் நெட்வொர்க்குகளைப் பாதுகாக்கிறார்கள், நெட்வொர்க் தயாரிப்புகள் பாதுகாக்காது! மீண்டும் வேலைக்குச் சென்று, அதிக புத்திசாலிகளுக்கு அதிக பட்ஜெட் தேவை என்று உங்கள் முதலாளியிடம் சொல்லுங்கள், இப்போது இது ஒரு நெருக்கடி என்று எனக்குத் தெரியும், ஆனால் எப்படியும் அவரிடம் சொல்லுங்கள், மக்கள் அவர்களுக்குக் கல்வி கற்பிக்க எங்களுக்கு அதிக பணம் தேவை. நாம் ஒரு பொருளை வாங்கினாலும், அது விலை உயர்ந்ததாக இருப்பதால், அதை எப்படிப் பயன்படுத்துவது என்ற பாடத்தை வாங்கவில்லை என்றால், அதை எப்படிப் பயன்படுத்துவது என்று மக்களுக்குக் கற்றுக் கொடுக்கப் போவதில்லை என்றால், அதை ஏன் வாங்குகிறோம்?

நான் நிறைய பாதுகாப்பு தயாரிப்பு விற்பனையாளர்களுக்காக வேலை செய்துள்ளேன், கிட்டத்தட்ட எனது முழு வாழ்க்கையையும் இந்த தயாரிப்புகளை செயல்படுத்திவிட்டேன், மேலும் இந்த அனைத்து நெட்வொர்க் அணுகல் கட்டுப்பாடுகள் மற்றும் பொருட்களை நான் நிறுவி, இந்த மோசமான தயாரிப்புகளை இயக்கியதால், நான் நோய்வாய்ப்பட்டிருக்கிறேன். ஒரு நாள் நான் ஒரு வாடிக்கையாளரிடம் சென்றேன், அவர்கள் EAP நெறிமுறைக்கான 802.1x தரநிலையை செயல்படுத்த விரும்பினர், அதனால் ஒவ்வொரு போர்ட்டிற்கும் MAC முகவரிகள் மற்றும் இரண்டாம் நிலை முகவரிகள் இருந்தன. நான் வந்து, அது மோசமாக இருப்பதைக் கண்டு, திரும்பி, பிரிண்டரில் உள்ள பட்டன்களை அழுத்த ஆரம்பித்தேன். உங்களுக்கு தெரியும், அச்சுப்பொறி அனைத்து MAC முகவரிகள் மற்றும் IP முகவரிகளுடன் பிணைய சாதன சோதனைப் பக்கத்தை அச்சிட முடியும். ஆனால் அச்சுப்பொறி 802.1x தரநிலையை ஆதரிக்கவில்லை என்று மாறியது, எனவே அது விலக்கப்பட வேண்டும்.

பின்னர் நான் பிரிண்டரை அவிழ்த்துவிட்டு, எனது மடிக்கணினியின் MAC முகவரியை பிரிண்டரின் MAC முகவரிக்கு மாற்றி, எனது மடிக்கணினியை இணைத்தேன், இதனால் இந்த விலையுயர்ந்த MAC தீர்வைத் தவிர்த்து, யோசித்துப் பாருங்கள்! ஒரு நபர் எந்த உபகரணத்தையும் பிரிண்டராகவோ அல்லது VoIP ஃபோனாகவோ அனுப்பினால், இந்த MAC தீர்வு எனக்கு என்ன நன்மையைத் தரும்?

இன்று என்னைப் பொறுத்தவரை, என் வாடிக்கையாளர் வாங்கிய ஒரு பாதுகாப்புப் பொருளைப் புரிந்துகொள்வதற்கும் புரிந்துகொள்வதற்கும் நேரத்தைச் செலவிடுவதே பென்டெஸ்டிங் ஆகும். இப்போது நான் ஊடுருவல் சோதனை செய்யும் ஒவ்வொரு வங்கியிலும் இந்த HIPS, NIPS, LAUGTHS, MACS மற்றும் பிற சுருக்கெழுத்துக்கள் உள்ளன. ஆனால் இந்தத் தயாரிப்புகள் என்ன செய்ய முயற்சிக்கின்றன, எப்படிச் செய்ய முயற்சிக்கின்றன என்பதைக் கண்டுபிடிக்க முயற்சிக்கிறேன். பின்னர், அவர்கள் பாதுகாப்பை வழங்குவதற்கு என்ன முறை மற்றும் தர்க்கத்தைப் பயன்படுத்துகிறார்கள் என்பதை நான் கண்டுபிடித்தவுடன், அதைச் சுற்றி வருவது கடினம் அல்ல.

எனக்குப் பிடித்த தயாரிப்பு, MS 1103 என்று அழைக்கப்படுகிறது. இது HIPS, ஹோஸ்ட் ஊடுருவல் தடுப்பு கையொப்பம் அல்லது ஹோஸ்ட் ஊடுருவல் தடுப்பு கையொப்பங்களை தெளிக்கும் உலாவி அடிப்படையிலான சுரண்டல் ஆகும். உண்மையில், இது HIPS கையொப்பங்களைத் தவிர்க்கும் நோக்கம் கொண்டது. இது எவ்வாறு இயங்குகிறது என்பதை நான் உங்களுக்குக் காட்ட விரும்பவில்லை, ஏனென்றால் அதை நிரூபிக்க நான் நேரத்தை எடுத்துக்கொள்ள விரும்பவில்லை, ஆனால் இந்த பாதுகாப்பைத் தவிர்ப்பதில் இது ஒரு சிறந்த வேலையைச் செய்கிறது, மேலும் நீங்கள் அதை ஏற்றுக்கொள்ள வேண்டும் என்று நான் விரும்புகிறேன்.

சரி நண்பர்களே, நான் இப்போது கிளம்புகிறேன்.

சில விளம்பரங்கள் 🙂

எங்களுடன் தங்கியதற்கு நன்றி. எங்கள் கட்டுரைகளை விரும்புகிறீர்களா? மேலும் சுவாரஸ்யமான உள்ளடக்கத்தைப் பார்க்க வேண்டுமா? ஒரு ஆர்டரை வைப்பதன் மூலம் அல்லது நண்பர்களுக்கு பரிந்துரை செய்வதன் மூலம் எங்களை ஆதரிக்கவும், , நுழைவு-நிலை சேவையகங்களின் தனித்துவமான அனலாக், இது உங்களுக்காக எங்களால் கண்டுபிடிக்கப்பட்டது: (RAID1 மற்றும் RAID10 உடன் கிடைக்கும், 24 கோர்கள் வரை மற்றும் 40GB DDR4 வரை).

ஆம்ஸ்டர்டாமில் உள்ள Equinix Tier IV தரவு மையத்தில் Dell R730xd 2 மடங்கு மலிவானதா? இங்கே மட்டும் நெதர்லாந்தில்! Dell R420 - 2x E5-2430 2.2Ghz 6C 128GB DDR3 2x960GB SSD 1Gbps 100TB - $99 முதல்! பற்றி படிக்கவும்

ஆதாரம்: www.habr.com