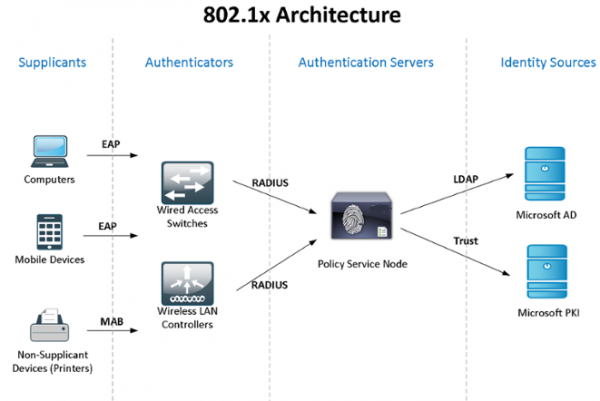

விண்டோஸ் ஆக்டிவ் டைரக்டரி + என்பிஎஸ் (தவறு சகிப்புத்தன்மையை உறுதிப்படுத்த 2 சேவையகங்கள்) + 802.1x தரநிலையை அணுகல் கட்டுப்பாடு மற்றும் பயனர்களின் அங்கீகாரம் - டொமைன் கணினிகள் - சாதனங்களைப் பயன்படுத்துவதை நடைமுறையில் கருதுவோம். விக்கிபீடியாவில் உள்ள தரநிலையின்படி கோட்பாட்டை இணைப்பில் நீங்கள் அறிந்து கொள்ளலாம்:

எனது "ஆய்வகம்" வளங்களில் குறைவாக இருப்பதால், NPS மற்றும் டொமைன் கன்ட்ரோலரின் பாத்திரங்கள் இணக்கமாக உள்ளன, ஆனால் இதுபோன்ற முக்கியமான சேவைகளை நீங்கள் இன்னும் பிரிக்க பரிந்துரைக்கிறேன்.

விண்டோஸ் என்பிஎஸ் உள்ளமைவுகளை (கொள்கைகள்) ஒத்திசைப்பதற்கான நிலையான வழிகள் எனக்குத் தெரியவில்லை, எனவே பணி அட்டவணையால் தொடங்கப்பட்ட பவர்ஷெல் ஸ்கிரிப்ட்களைப் பயன்படுத்துவோம் (ஆசிரியர் எனது முன்னாள் சக ஊழியர்). டொமைன் கம்ப்யூட்டர்களை அங்கீகரிப்பதற்காகவும், இயலாத சாதனங்களுக்கு 802.1x (தொலைபேசிகள், பிரிண்டர்கள், முதலியன), குழு கொள்கை கட்டமைக்கப்படும் மற்றும் பாதுகாப்பு குழுக்கள் உருவாக்கப்படும்.

கட்டுரையின் முடிவில், 802.1x உடன் பணிபுரியும் சில நுணுக்கங்களைப் பற்றி நான் உங்களுக்குச் சொல்கிறேன் - நிர்வகிக்கப்படாத சுவிட்சுகள், டைனமிக் ஏசிஎல்கள் போன்றவற்றை நீங்கள் எவ்வாறு பயன்படுத்தலாம். பிடிபட்ட "குறைபாடுகள்" பற்றிய தகவலைப் பகிர்ந்து கொள்கிறேன். .

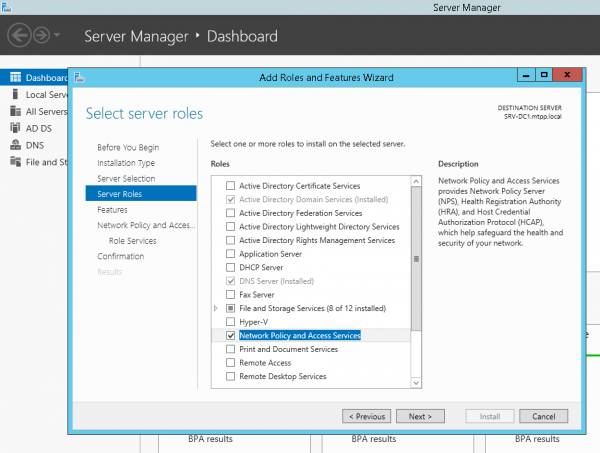

Windows Server 2012R2 இல் தோல்வியுற்ற NPS ஐ நிறுவி கட்டமைக்க ஆரம்பிக்கலாம் (2016 இல் எல்லாம் ஒரே மாதிரியாக உள்ளது): சர்வர் மேலாளர் -> சேர் ரோல்ஸ் மற்றும் அம்சங்கள் வழிகாட்டி மூலம், நெட்வொர்க் பாலிசி சர்வரை மட்டும் தேர்ந்தெடுக்கவும்.

அல்லது PowerShell ஐப் பயன்படுத்துதல்:

Install-WindowsFeature NPAS -IncludeManagementToolsஒரு சிறிய தெளிவு - இருந்து பாதுகாக்கப்பட்ட EAP (PEAP) சேவையகத்தின் நம்பகத்தன்மையை (பயன்படுத்த பொருத்தமான உரிமைகளுடன்) உறுதிப்படுத்தும் சான்றிதழ் உங்களுக்கு நிச்சயமாக தேவைப்படும், இது கிளையன்ட் கணினிகளில் நம்பப்படும், பின்னர் நீங்கள் பெரும்பாலும் பாத்திரத்தை நிறுவ வேண்டும் சான்றிதழ் ஆணையம். ஆனால் நாம் அதை அனுமானிப்போம் CA நீங்கள் ஏற்கனவே நிறுவியுள்ளீர்கள்...

இரண்டாவது சர்வரிலும் அதையே செய்வோம். இரண்டு சேவையகங்களிலும் C:Scripts ஸ்கிரிப்ட்டுக்கான கோப்புறையையும் இரண்டாவது சேவையகத்தில் பிணைய கோப்புறையையும் உருவாக்குவோம் SRV2NPS-config$

முதல் சர்வரில் பவர்ஷெல் ஸ்கிரிப்டை உருவாக்குவோம் C:ScriptsExport-NPS-config.ps1 பின்வரும் உள்ளடக்கத்துடன்:

Export-NpsConfiguration -Path "SRV2NPS-config$NPS.xml"இதற்குப் பிறகு, பணி ஷெட்யூலரில் பணியை உள்ளமைப்போம்: "ஏற்றுமதி-NpsConfiguration"

powershell -executionpolicy unrestricted -f "C:ScriptsExport-NPS-config.ps1" அனைத்து பயனர்களுக்கும் இயக்கவும் - அதிக உரிமைகளுடன் இயக்கவும்

தினசரி - ஒவ்வொரு 10 நிமிடங்களுக்கும் பணியை மீண்டும் செய்யவும். 8 மணி நேரத்திற்குள்

காப்புப்பிரதி NPS இல், உள்ளமைவின் இறக்குமதியை (கொள்கைகள்) உள்ளமைக்கவும்:

பவர்ஷெல் ஸ்கிரிப்டை உருவாக்குவோம்:

echo Import-NpsConfiguration -Path "c:NPS-configNPS.xml" >> C:ScriptsImport-NPS-config.ps1ஒவ்வொரு 10 நிமிடங்களுக்கும் அதைச் செயல்படுத்த ஒரு பணி:

powershell -executionpolicy unrestricted -f "C:ScriptsImport-NPS-config.ps1" அனைத்து பயனர்களுக்கும் இயக்கவும் - அதிக உரிமைகளுடன் இயக்கவும்

தினசரி - ஒவ்வொரு 10 நிமிடங்களுக்கும் பணியை மீண்டும் செய்யவும். 8 மணி நேரத்திற்குள்

இப்போது, சரிபார்க்க, RADIUS கிளையண்டுகளில் (IP மற்றும் பகிரப்பட்ட ரகசியம்) இரண்டு சுவிட்சுகள் (!) சேவையகங்களில் ஒன்றில் NPS இல் சேர்ப்போம், இரண்டு இணைப்பு கோரிக்கை கொள்கைகள்: வயர்டு-இணைப்பு (நிபந்தனை: "NAS போர்ட் வகை ஈதர்நெட்") மற்றும் வைஃபை-எண்டர்பிரைஸ் (நிபந்தனை: “NAS போர்ட் வகை IEEE 802.11”), அத்துடன் நெட்வொர்க் கொள்கை சிஸ்கோ நெட்வொர்க் சாதனங்களை அணுகவும் (நெட்வொர்க் நிர்வாகிகள்):

Условия:

Группы Windows - domainsg-network-admins

Ограничения:

Методы проверки подлинности - Проверка открытым текстом (PAP, SPAP)

Параметры:

Атрибуты RADIUS: Стандарт - Service-Type - Login

Зависящие от поставщика - Cisco-AV-Pair - Cisco - shell:priv-lvl=15சுவிட்ச் பக்கத்தில், பின்வரும் அமைப்புகள்:

aaa new-model

aaa local authentication attempts max-fail 5

!

!

aaa group server radius NPS

server-private 192.168.38.151 auth-port 1812 acct-port 1813 key %shared_secret%

server-private 192.168.10.151 auth-port 1812 acct-port 1813 key %shared_secret%

!

aaa authentication login default group NPS local

aaa authentication dot1x default group NPS

aaa authorization console

aaa authorization exec default group NPS local if-authenticated

aaa authorization network default group NPS

!

aaa session-id common

!

identity profile default

!

dot1x system-auth-control

!

!

line vty 0 4

exec-timeout 5 0

transport input ssh

escape-character 99

line vty 5 15

exec-timeout 5 0

logging synchronous

transport input ssh

escape-character 99உள்ளமைவுக்குப் பிறகு, 10 நிமிடங்களுக்குப் பிறகு, அனைத்து கிளையன்ட் பாலிசி அளவுருக்களும் காப்புப்பிரதி NPS இல் தோன்றும், மேலும் டொமைன்ஸ்-நெட்வொர்க்-நிர்வாகிகள் குழுவின் உறுப்பினரான (முன்கூட்டியே நாங்கள் உருவாக்கிய) ActiveDirectory கணக்கைப் பயன்படுத்தி சுவிட்சுகளில் உள்நுழைய முடியும்.

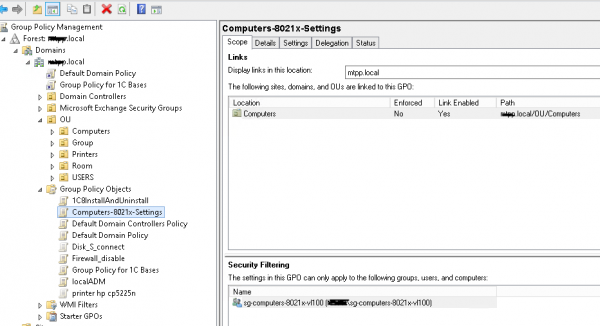

செயலில் உள்ள கோப்பகத்தை அமைப்பதற்குச் செல்லலாம் - குழு மற்றும் கடவுச்சொல் கொள்கைகளை உருவாக்கவும், தேவையான குழுக்களை உருவாக்கவும்.

குழு கொள்கை கணினிகள்-8021x-அமைப்புகள்:

Computer Configuration (Enabled)

Policies

Windows Settings

Security Settings

System Services

Wired AutoConfig (Startup Mode: Automatic)

Wired Network (802.3) Policies

NPS-802-1x

Name NPS-802-1x

Description 802.1x

Global Settings

SETTING VALUE

Use Windows wired LAN network services for clients Enabled

Shared user credentials for network authentication Enabled

Network Profile

Security Settings

Enable use of IEEE 802.1X authentication for network access Enabled

Enforce use of IEEE 802.1X authentication for network access Disabled

IEEE 802.1X Settings

Computer Authentication Computer only

Maximum Authentication Failures 10

Maximum EAPOL-Start Messages Sent

Held Period (seconds)

Start Period (seconds)

Authentication Period (seconds)

Network Authentication Method Properties

Authentication method Protected EAP (PEAP)

Validate server certificate Enabled

Connect to these servers

Do not prompt user to authorize new servers or trusted certification authorities Disabled

Enable fast reconnect Enabled

Disconnect if server does not present cryptobinding TLV Disabled

Enforce network access protection Disabled

Authentication Method Configuration

Authentication method Secured password (EAP-MSCHAP v2)

Automatically use my Windows logon name and password(and domain if any) Enabled

பாதுகாப்பு குழுவை உருவாக்குவோம் sg-computers-8021x-vl100, நாம் vlan 100 க்கு விநியோகிக்க விரும்பும் கணினிகளைச் சேர்ப்போம் மற்றும் இந்தக் குழுவிற்கு முன்னர் உருவாக்கப்பட்ட குழுக் கொள்கைக்கான வடிகட்டலை உள்ளமைப்போம்:

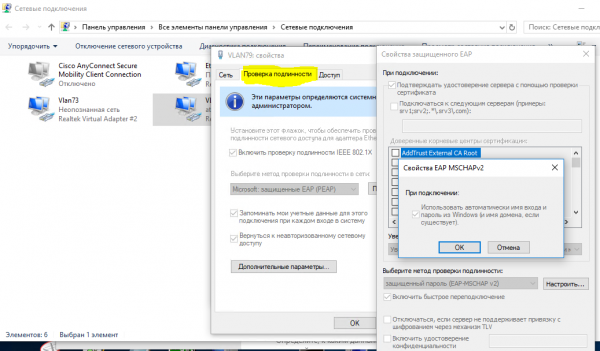

"நெட்வொர்க் மற்றும் பகிர்தல் மையம் (நெட்வொர்க் மற்றும் இணைய அமைப்புகள்) - அடாப்டர் அமைப்புகளை மாற்றுதல் (அடாப்டர் அமைப்புகளை உள்ளமைத்தல்) - அடாப்டர் பண்புகள்" என்பதைத் திறப்பதன் மூலம் கொள்கை வெற்றிகரமாகச் செயல்பட்டதா என்பதை நீங்கள் சரிபார்க்கலாம், அங்கு நாம் "அங்கீகரிப்பு" தாவலைக் காணலாம்:

கொள்கை வெற்றிகரமாகப் பயன்படுத்தப்பட்டது என்று நீங்கள் உறுதியாக நம்பினால், NPS மற்றும் அணுகல் நிலை சுவிட்ச் போர்ட்களில் நெட்வொர்க் கொள்கையை அமைக்கலாம்.

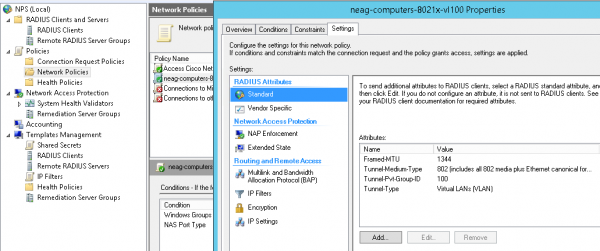

பிணையக் கொள்கையை உருவாக்குவோம் neag-computers-8021x-vl100:

Conditions:

Windows Groups - sg-computers-8021x-vl100

NAS Port Type - Ethernet

Constraints:

Authentication Methods - Microsoft: Protected EAP (PEAP) - Unencrypted authentication (PAP, SPAP)

NAS Port Type - Ethernet

Settings:

Standard:

Framed-MTU 1344

TunnelMediumType 802 (includes all 802 media plus Ethernet canonical format)

TunnelPrivateGroupId 100

TunnelType Virtual LANs (VLAN)

சுவிட்ச் போர்ட்டுக்கான வழக்கமான அமைப்புகள் ("மல்டி-டொமைன்" அங்கீகார வகை பயன்படுத்தப்படுகிறது என்பதை நினைவில் கொள்ளவும் - தரவு & குரல், மேலும் மேக் முகவரி மூலம் அங்கீகாரம் செய்வதற்கான வாய்ப்பும் உள்ளது. "மாற்றக் காலத்தின்" போது இதைப் பயன்படுத்துவது அர்த்தமுள்ளதாக இருக்கும். அளவுருக்கள்:

authentication event fail action authorize vlan 100

authentication event no-response action authorize vlan 100

Vlan ஐடி என்பது "தனிமைப்படுத்தப்பட்ட" ஒன்றல்ல, ஆனால் வெற்றிகரமாக உள்நுழைந்த பிறகு பயனரின் கணினி செல்ல வேண்டிய இடமாகும் - எல்லாம் சரியாகச் செயல்படும் என்பதை நாங்கள் உறுதியாக நம்பும் வரை. இதே அளவுருக்கள் மற்ற சூழ்நிலைகளிலும் பயன்படுத்தப்படலாம், எடுத்துக்காட்டாக, நிர்வகிக்கப்படாத சுவிட்ச் இந்த போர்ட்டில் செருகப்பட்டிருக்கும் போது, அங்கீகாரம் பெறாத அனைத்து சாதனங்களும் ஒரு குறிப்பிட்ட vlan ("தனிமைப்படுத்தல்")க்குள் வர வேண்டும் என்று நீங்கள் விரும்பினால்.

802.1x ஹோஸ்ட்-மோட் மல்டி-டொமைன் பயன்முறையில் போர்ட் அமைப்புகளை மாற்றவும்

default int range Gi1/0/39-41

int range Gi1/0/39-41

shu

des PC-IPhone_802.1x

switchport mode access

switchport nonegotiate

switchport voice vlan 55

switchport port-security maximum 2

authentication event fail action authorize vlan 100

authentication event no-response action authorize vlan 100

authentication host-mode multi-domain

authentication port-control auto

authentication violation restrict

mab

dot1x pae authenticator

dot1x timeout quiet-period 15

dot1x timeout tx-period 3

storm-control broadcast level pps 100

storm-control multicast level pps 110

no vtp

lldp receive

lldp transmit

spanning-tree portfast

no shu

exitஉங்கள் கணினியும் ஃபோனும் இந்த கட்டளையுடன் அங்கீகாரத்தை வெற்றிகரமாக நிறைவேற்றிவிட்டதா என்பதை உறுதிசெய்யலாம்:

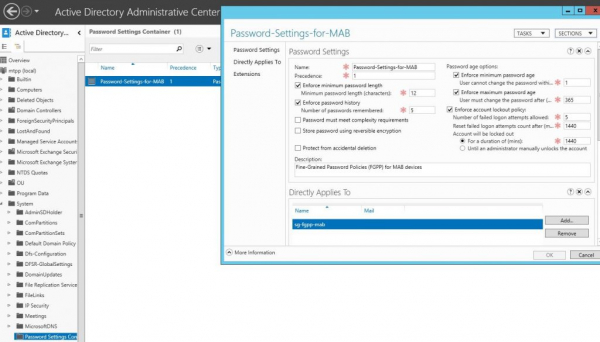

sh authentication sessions int Gi1/0/39 detஇப்போது ஒரு குழுவை உருவாக்குவோம் (உதாரணமாக, sg-fgpp-mab ) ஃபோன்களுக்கான ஆக்டிவ் டைரக்டரியில் சோதனைக்காக ஒரு சாதனத்தைச் சேர்க்கவும் (என் விஷயத்தில் அது கிராண்ட்ஸ்ட்ரீம் GXP2160 மாஸ் முகவரியுடன் 000b.82ba.a7b1 மற்றும் ஓய்வு. கணக்கு டொமைன் 00b82baa7b1).

உருவாக்கப்பட்ட குழுவிற்கு, கடவுச்சொல் கொள்கை தேவைகளை குறைப்போம் (பயன்படுத்துதல் செயலில் உள்ள டைரக்டரி நிர்வாக மையம் -> டொமைன் -> சிஸ்டம் -> கடவுச்சொல் அமைப்புகள் கொள்கலன் மூலம்) பின்வரும் அளவுருக்களுடன் MAB க்கான கடவுச்சொல்-அமைப்புகள்:

எனவே, சாதன மாஸ் முகவரிகளை கடவுச்சொற்களாகப் பயன்படுத்த அனுமதிப்போம். இதற்குப் பிறகு, 802.1x மெத்தட் மாப் அங்கீகாரத்திற்கான பிணையக் கொள்கையை உருவாக்கலாம், அதை neag-devices-8021x-voice என்று அழைக்கலாம். அளவுருக்கள் பின்வருமாறு:

- NAS போர்ட் வகை - ஈதர்நெட்

- விண்டோஸ் குழுக்கள் - sg-fgpp-mab

- EAP வகைகள்: மறைகுறியாக்கப்படாத அங்கீகாரம் (PAP, SPAP)

- RADIUS பண்புக்கூறுகள் – விற்பனையாளர் குறிப்பிட்டது: Cisco – Cisco-AV-Pair – பண்புக்கூறு மதிப்பு: device-traffic-class=voice

வெற்றிகரமான அங்கீகாரத்திற்குப் பிறகு (சுவிட்ச் போர்ட்டை உள்ளமைக்க மறக்காதீர்கள்), போர்ட்டில் இருந்து தகவலைப் பார்ப்போம்:

sh அங்கீகாரம் se int Gi1/0/34

----------------------------------------

Interface: GigabitEthernet1/0/34

MAC Address: 000b.82ba.a7b1

IP Address: 172.29.31.89

User-Name: 000b82baa7b1

Status: Authz Success

Domain: VOICE

Oper host mode: multi-domain

Oper control dir: both

Authorized By: Authentication Server

Session timeout: N/A

Idle timeout: N/A

Common Session ID: 0000000000000EB2000B8C5E

Acct Session ID: 0x00000134

Handle: 0xCE000EB3

Runnable methods list:

Method State

dot1x Failed over

mab Authc Successஇப்போது, வாக்குறுதியளித்தபடி, முற்றிலும் தெளிவாக இல்லாத சில சூழ்நிலைகளைப் பார்ப்போம். எடுத்துக்காட்டாக, நிர்வகிக்கப்படாத சுவிட்ச் (சுவிட்ச்) மூலம் பயனர் கணினிகள் மற்றும் சாதனங்களை இணைக்க வேண்டும். இந்த வழக்கில், அதற்கான போர்ட் அமைப்புகள் இப்படி இருக்கும்:

802.1x ஹோஸ்ட்-மோட் மல்டி-ஆத் பயன்முறையில் போர்ட் அமைப்புகளை மாற்றவும்

interface GigabitEthernet1/0/1

description *SW – 802.1x – 8 mac*

shu

switchport mode access

switchport nonegotiate

switchport voice vlan 55

switchport port-security maximum 8 ! увеличиваем кол-во допустимых мас-адресов

authentication event fail action authorize vlan 100

authentication event no-response action authorize vlan 100

authentication host-mode multi-auth ! – режим аутентификации

authentication port-control auto

authentication violation restrict

mab

dot1x pae authenticator

dot1x timeout quiet-period 15

dot1x timeout tx-period 3

storm-control broadcast level pps 100

storm-control multicast level pps 110

no vtp

spanning-tree portfast

no shuPS மிகவும் விசித்திரமான தடுமாற்றத்தை நாங்கள் கவனித்தோம் - சாதனம் அத்தகைய சுவிட்ச் மூலம் இணைக்கப்பட்டிருந்தால், அது நிர்வகிக்கப்பட்ட சுவிட்சில் செருகப்பட்டிருந்தால், சுவிட்சை மறுதொடக்கம்(!) செய்யும் வரை அது வேலை செய்யாது. வேறு வழிகள் எதுவும் இல்லை. இந்த சிக்கலை இன்னும் தீர்க்க.

DHCP தொடர்பான மற்றொரு புள்ளி (ip dhcp ஸ்னூப்பிங் பயன்படுத்தப்பட்டால்) - அத்தகைய விருப்பங்கள் இல்லாமல்:

ip dhcp snooping vlan 1-100

no ip dhcp snooping information optionசில காரணங்களால் என்னால் ஐபி முகவரியை சரியாகப் பெற முடியவில்லை... இருப்பினும் இது எங்கள் DHCP சர்வரின் அம்சமாக இருக்கலாம்.

மற்றும் Mac OS & Linux (அவை சொந்த 802.1x ஆதரவைக் கொண்டவை) Mac முகவரி மூலம் அங்கீகாரம் கட்டமைக்கப்பட்டிருந்தாலும், பயனரை அங்கீகரிக்க முயலுகின்றன.

கட்டுரையின் அடுத்த பகுதியில், வயர்லெஸிற்கான 802.1x பயன்பாட்டைப் பார்ப்போம் (பயனர் கணக்கு எந்தக் குழுவிற்குச் சொந்தமானது என்பதைப் பொறுத்து, அதை தொடர்புடைய நெட்வொர்க்கில் (vlan) "எறிவோம்", இருப்பினும் அவை இணைக்கப்படும். அதே SSID).

ஆதாரம்: www.habr.com