ఇప్పుడు మేము SQL ఇంజెక్ట్ చేయడానికి మరొక మార్గాన్ని ప్రయత్నిస్తాము. డేటాబేస్ ఎర్రర్ మెసేజ్లను వదులుతోందో లేదో చూద్దాం. ఈ పద్ధతిని "ఆలస్యం కోసం వేచి ఉండటం" అని పిలుస్తారు మరియు ఆలస్యం కూడా ఈ క్రింది విధంగా వ్రాయబడుతుంది: ఆలస్యం కోసం వేచి ఉండండి 00:00:01'. నేను దీన్ని మా ఫైల్ నుండి కాపీ చేసి, నా బ్రౌజర్ చిరునామా బార్లో అతికించాను.

వీటన్నింటిని "తాత్కాలిక ప్రాతిపదికన బ్లైండ్ SQL ఇంజెక్షన్" అంటారు. మేము ఇక్కడ చేస్తున్నదంతా "10 సెకన్ల ఆలస్యం" అని చెప్పడం. మీరు గమనించినట్లయితే, ఎగువ ఎడమ వైపున మనకు "కనెక్ట్ చేస్తోంది ..." అనే శాసనం ఉంది, అంటే, మా పేజీ ఏమి చేస్తుంది? ఇది కనెక్షన్ కోసం వేచి ఉంది మరియు 10 సెకన్ల తర్వాత, మీ మానిటర్లో సరైన పేజీ కనిపిస్తుంది. ఈ ట్రిక్తో, మేము డేటాబేస్ని మరికొన్ని ప్రశ్నలు అడగడానికి అనుమతించమని అడుగుతాము, ఉదాహరణకు, వినియోగదారు జో అయితే, మనం 10 సెకన్లు వేచి ఉండాలి. అది స్పష్టమైనది? వినియోగదారు dbo అయితే, 10 సెకన్లు కూడా వేచి ఉండండి. ఇది బ్లైండ్ SQL ఇంజెక్షన్ పద్ధతి.

ప్యాచ్లను సృష్టించేటప్పుడు డెవలపర్లు ఈ దుర్బలత్వాన్ని పరిష్కరించరని నేను భావిస్తున్నాను. ఇది SQL ఇంజెక్షన్, కానీ SQL ఇంజెక్షన్ యొక్క మునుపటి పద్ధతుల వలె మా IDS ప్రోగ్రామ్ దీన్ని కూడా చూడదు.

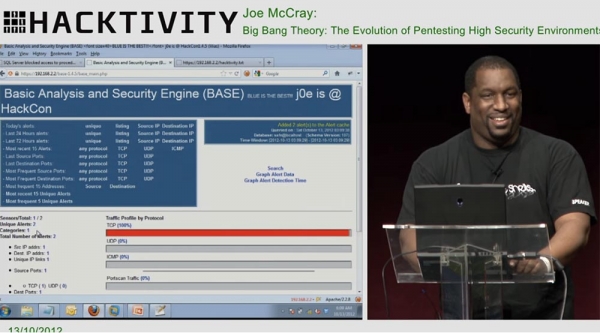

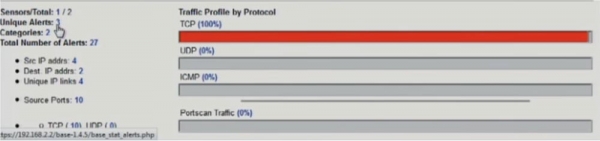

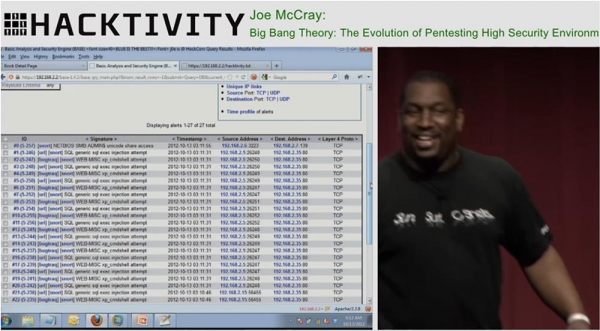

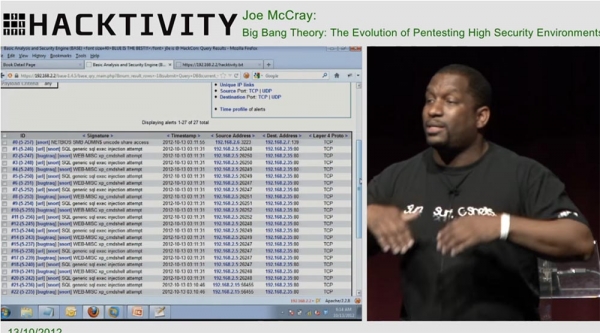

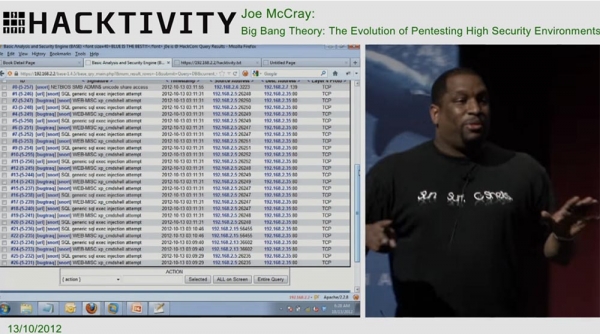

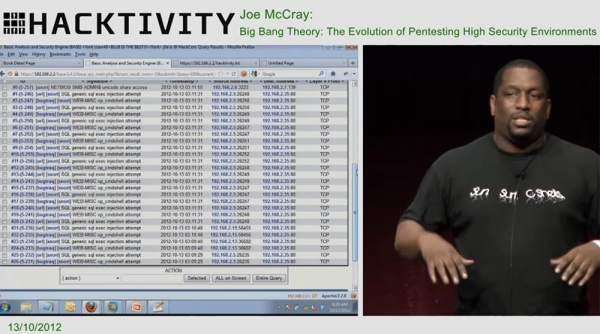

మరింత ఆసక్తికరంగా ప్రయత్నిద్దాం. ఈ పంక్తిని IP చిరునామాతో కాపీ చేసి బ్రౌజర్లో అతికించండి. అది పనిచేసింది! మా ప్రోగ్రామ్లోని TCP బార్ ఎరుపు రంగులోకి మారింది, ప్రోగ్రామ్ 2 భద్రతా బెదిరింపులను గుర్తించింది.

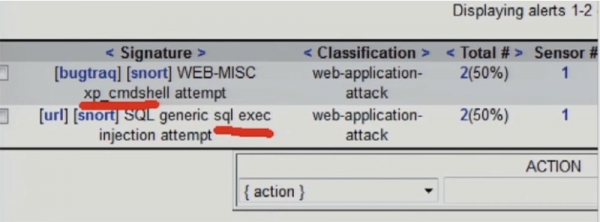

సరే, తర్వాత ఏం జరిగిందో చూద్దాం. XP షెల్కు మాకు ఒక ముప్పు ఉంది మరియు మరొక ముప్పు SQL ఇంజెక్షన్ ప్రయత్నం. మొత్తంగా, వెబ్ అప్లికేషన్పై దాడి చేయడానికి రెండు ప్రయత్నాలు జరిగాయి.

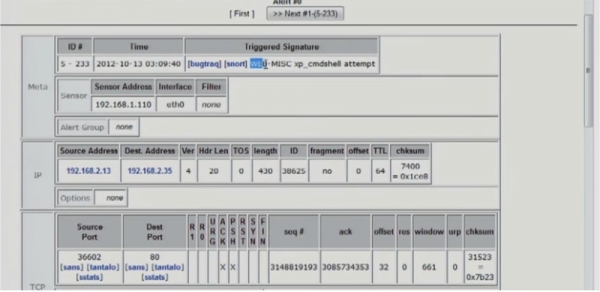

సరే, ఇప్పుడు లాజిక్తో నాకు సహాయం చెయ్యండి. మేము వివిధ XP షెల్ ట్యాంపరింగ్కు ప్రతిస్పందించినట్లు IDS చెప్పే ట్యాంపరింగ్ డేటా ప్యాకెట్ ఉంది.

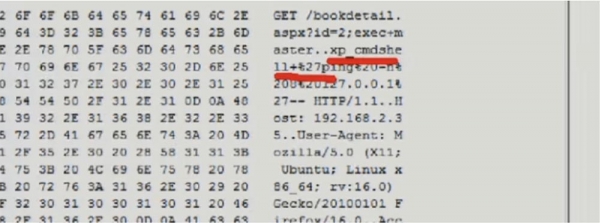

మనం క్రిందికి వెళితే, మనకు HEX కోడ్ల పట్టిక కనిపిస్తుంది, దాని కుడి వైపున xp_cmdshell + &27ping సందేశంతో ఫ్లాగ్ ఉంటుంది మరియు ఇది స్పష్టంగా చెడ్డది.

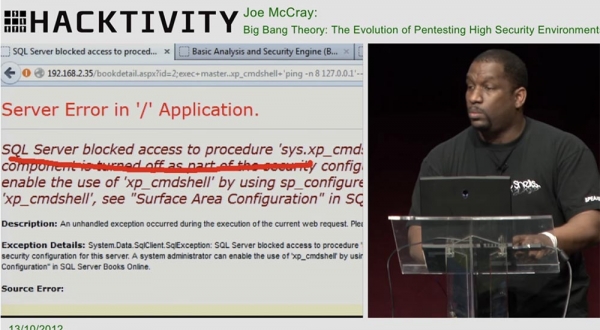

ఇక్కడ ఏం జరిగిందో చూద్దాం. SQL సర్వర్ ఏమి చేసింది?

SQL సర్వర్ "మీరు నా డేటాబేస్ పాస్వర్డ్ను కలిగి ఉండవచ్చు, మీరు నా డేటాబేస్ రికార్డ్లన్నింటినీ పొందవచ్చు, కానీ డ్యూడ్, మీరు మీ ఆదేశాలను నాపై అస్సలు అమలు చేయకూడదనుకుంటున్నాను, అది అస్సలు మంచిది కాదు"!

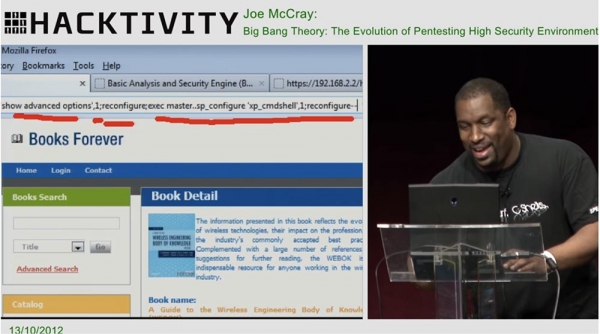

మనం చేయవలసింది ఏమిటంటే, IDS XP షెల్కు ముప్పు ఉందని నివేదించినప్పటికీ, ముప్పు విస్మరించబడుతుందని నిర్ధారించుకోవడం. మీరు SQL సర్వర్ 2005 లేదా SQL సర్వర్ 2008ని ఉపయోగిస్తుంటే, SQL ఇంజెక్షన్ ప్రయత్నం కనుగొనబడితే, ఆపరేటింగ్ సిస్టమ్ షెల్ లాక్ చేయబడి, మీ పనిని కొనసాగించకుండా నిరోధిస్తుంది. ఇది చాలా చికాకుగా ఉంది. కాబట్టి మనం ఏమి చేయాలి? మీరు సర్వర్ని చాలా ఆప్యాయంగా అడగడానికి ప్రయత్నించాలి. "దయచేసి, నాన్న, నేను ఈ కుక్కీలను పొందవచ్చా" అని నేను చెప్పాలా? నేను చేస్తాను, సీరియస్గా, సర్వర్ని చాలా మర్యాదగా అడుగుతాను! నేను మరిన్ని ఎంపికల కోసం అడుగుతున్నాను, నేను రీకాన్ఫిగరేషన్ కోసం అడుగుతున్నాను మరియు నాకు అవసరమైనందున షెల్ అందుబాటులో ఉండేలా XP షెల్ సెట్టింగ్లను మార్చమని అడుగుతున్నాను!

IDS దీన్ని గుర్తించినట్లు మేము చూశాము - మీరు చూడండి, ఇక్కడ ఇప్పటికే 3 బెదిరింపులు గుర్తించబడ్డాయి.

ఇక్కడ చూడండి - మేము భద్రతా లాగ్లను పేల్చివేసాము! ఇది క్రిస్మస్ చెట్టులా కనిపిస్తుంది, ఇక్కడ చాలా వస్తువులు వేలాడదీయబడ్డాయి! 27 భద్రతా బెదిరింపులు! హుర్రే అబ్బాయిలు, మేము ఈ హ్యాకర్ని పట్టుకున్నాము, మేము అతనిని పొందాము!

అతను మా డేటాను దొంగిలిస్తాడని మేము చింతించము, కానీ అతను మా "బాక్స్"లో సిస్టమ్ ఆదేశాలను అమలు చేయగలిగితే - ఇది ఇప్పటికే తీవ్రమైనది! మీరు టెల్నెట్ రూట్, ఎఫ్టిపిని గీయవచ్చు, మీరు నా డేటాను స్వాధీనం చేసుకోవచ్చు, అది బాగుంది, కానీ నేను దాని గురించి చింతించను, మీరు నా "బాక్స్" షెల్ను స్వాధీనం చేసుకోవడం నాకు ఇష్టం లేదు.

నేను నిజంగా నన్ను ఆకర్షించిన విషయాల గురించి మాట్లాడాలనుకుంటున్నాను. నేను సంస్థల కోసం పని చేస్తున్నాను, నేను వారి కోసం చాలా సంవత్సరాలుగా పని చేస్తున్నాను మరియు నేను నిరుద్యోగిని అని నా స్నేహితురాలు భావించినందున నేను మీకు ఈ విషయం చెబుతున్నాను. నేను చేసేదంతా స్టేజ్పై నిలబడి కబుర్లు చెప్పడమేనని, దీన్ని పనిగా పరిగణించలేమని ఆమె అనుకుంటోంది. కానీ నేను: "లేదు, నా ఆనందం, నేను సలహాదారుని"! అదే తేడా - నేను నా మనసులో మాట మాట్లాడుతాను మరియు దాని కోసం నేను డబ్బు పొందుతాను.

నేను ఈ విధంగా ఉంచుతాను - హ్యాకర్లుగా మనం షెల్ను పగులగొట్టడానికి ఇష్టపడతాము మరియు మనకు "షెల్ను మింగడం" కంటే గొప్ప ఆనందం ప్రపంచంలో మరొకటి లేదు. IDS విశ్లేషకులు వారి నియమాలను వ్రాసినప్పుడు, వారు షెల్ హ్యాకింగ్ నుండి రక్షించే విధంగా వాటిని వ్రాసినట్లు మీరు చూడవచ్చు. కానీ మీరు డేటాను సంగ్రహించే సమస్య గురించి CIOతో మాట్లాడినట్లయితే, అతను రెండు ఎంపికల గురించి ఆలోచించమని మీకు అందిస్తాడు. నా దగ్గర గంటకు 100 "ముక్కలు" చేసే అప్లికేషన్ ఉందని అనుకుందాం. నాకు మరింత ముఖ్యమైనది ఏమిటి - ఈ అప్లికేషన్లోని మొత్తం డేటా యొక్క భద్రత లేదా "బాక్స్" షెల్ యొక్క భద్రతను నిర్ధారించడానికి? ఇది తీవ్రమైన ప్రశ్న! మీరు దేని గురించి ఎక్కువ శ్రద్ధ వహించాలి?

మీరు విరిగిన "బాక్స్" షెల్ కలిగి ఉన్నందున ఎవరైనా అప్లికేషన్ల అంతర్గత పనితీరుకు ప్రాప్యతను పొందారని అర్థం కాదు. అవును, ఇది చాలా ఎక్కువ అవకాశం ఉంది మరియు ఇది ఇంకా జరగకపోతే, అది త్వరలో జరగవచ్చు. అయితే దాడి చేసే వ్యక్తి మీ నెట్వర్క్లో తిరుగుతున్నాడనే ఉద్దేశ్యంతో అనేక భద్రతా ఉత్పత్తులు నిర్మించబడ్డాయని గమనించండి. కాబట్టి వారు ఆదేశాలను అమలు చేయడానికి, ఆదేశాల ఇంజెక్షన్కు శ్రద్ధ చూపుతారు మరియు ఇది తీవ్రమైన విషయం అని మీరు గమనించాలి. వారు పనికిమాలిన దుర్బలత్వం, చాలా సులభమైన క్రాస్-సైట్ స్క్రిప్టింగ్, చాలా సులభమైన SQL ఇంజెక్షన్లను ఎత్తి చూపారు. వారు సంక్లిష్టమైన బెదిరింపుల గురించి పట్టించుకోరు, వారు ఎన్క్రిప్టెడ్ సందేశాల గురించి పట్టించుకోరు, అలాంటి వాటి గురించి వారు పట్టించుకోరు. అన్ని భద్రతా ఉత్పత్తులు శబ్దం కోసం వెతుకుతున్నాయని, అవి "యాపింగ్" కోసం చూస్తున్నాయని, మీ చీలమండను కొరికేదాన్ని ఆపాలని కోరుకుంటున్నాయని చెప్పవచ్చు. భద్రతా ఉత్పత్తులతో వ్యవహరించేటప్పుడు నేను నేర్చుకున్నది ఇక్కడ ఉంది. మీరు భద్రతా ఉత్పత్తులను కొనుగోలు చేయవలసిన అవసరం లేదు, మీరు ట్రక్కును రివర్స్లో నడపవలసిన అవసరం లేదు. మీకు సాంకేతికతను అర్థం చేసుకునే సమర్థులైన, నైపుణ్యం గల వ్యక్తులు అవసరం. అవును, నా దేవా, ప్రజలారా! మేము ఈ సమస్యలలో మిలియన్ల కొద్దీ డాలర్లు వేయకూడదనుకుంటున్నాము, కానీ మీలో చాలా మంది ఈ రంగంలో పని చేసారు మరియు మీ యజమాని ప్రకటనను చూసిన వెంటనే, "మేము ఈ విషయం పొందాలి!" అని అరుస్తూ దుకాణానికి పరిగెత్తాడు. కానీ మనకు నిజంగా ఇది అవసరం లేదు, మన వెనుక ఉన్న గందరగోళాన్ని మనం సరిదిద్దాలి. అది ఈ ప్రదర్శనకు ఆధారం.

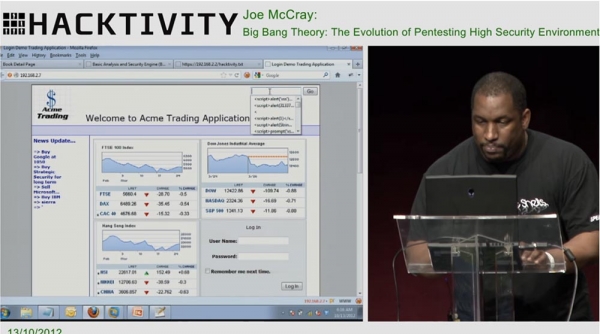

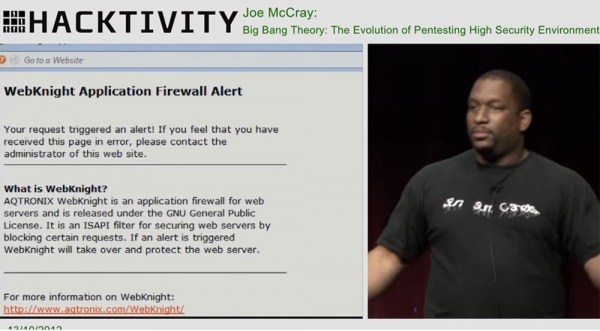

హై సెక్యూరిటీ ఎన్విరాన్మెంట్ అనేది ప్రొటెక్షన్ మెకానిజమ్స్ ఎలా పనిచేస్తుందనే నియమాలను అర్థం చేసుకోవడానికి నేను చాలా సమయం వెచ్చించాను. మీరు రక్షణ యొక్క యంత్రాంగాలను అర్థం చేసుకున్న తర్వాత, రక్షణను దాటవేయడం కష్టం కాదు. ఉదాహరణకు, నేను దాని స్వంత ఫైర్వాల్ ద్వారా రక్షించబడిన వెబ్ అప్లికేషన్ని కలిగి ఉన్నాను. నేను సెట్టింగ్ల ప్యానెల్ చిరునామాను కాపీ చేసి, బ్రౌజర్ యొక్క చిరునామా బార్లో అతికించి, సెట్టింగ్లకు వెళ్లి క్రాస్-సైట్ స్క్రిప్టింగ్ని వర్తింపజేయడానికి ప్రయత్నిస్తాను.

ఫలితంగా, నాకు ముప్పు గురించి ఫైర్వాల్ సందేశం వచ్చింది - నేను బ్లాక్ చేయబడ్డాను.

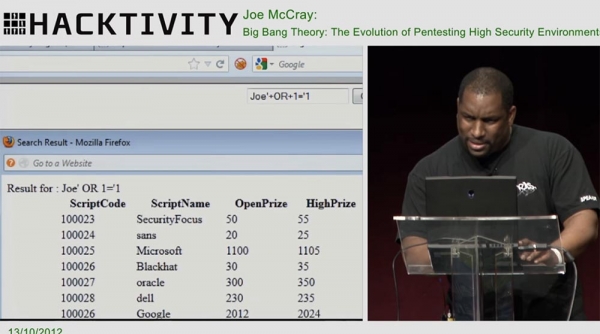

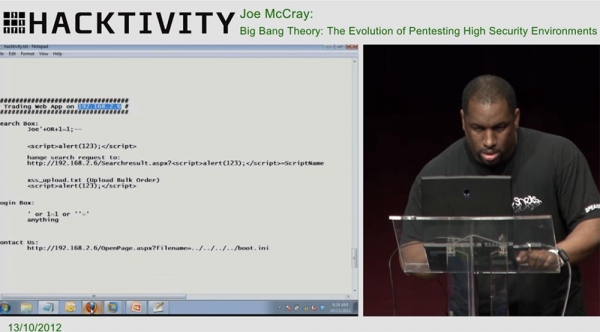

ఇది చెడ్డదని నేను భావిస్తున్నాను, మీరు అంగీకరిస్తారా? మీరు భద్రతా ఉత్పత్తిని ఎదుర్కొంటున్నారు. కానీ నేను ఇలాంటివి ప్రయత్నించినట్లయితే ఏమి చేయాలి: జో'+OR+1='1 పరామితిని స్ట్రింగ్లో ఉంచండి

మీరు చూడగలిగినట్లుగా, ఇది పని చేసింది. నేను తప్పుగా ఉంటే నన్ను సరిదిద్దండి, కానీ మేము SQL ఇంజెక్షన్ అప్లికేషన్ ఫైర్వాల్ను ఓడించడాన్ని చూశాము. ఇప్పుడు మనం సెక్యూరిటీ ఇంప్లిమెంటేషన్ కంపెనీని ప్రారంభించాలనుకుంటున్నాము, కాబట్టి మేము మా సాఫ్ట్వేర్ తయారీదారు టోపీని ధరిస్తాము. అది నల్లటి టోపీ కాబట్టి ఇప్పుడు మనం చెడును కలిగి ఉన్నాము. నేను కన్సల్టెంట్ని, కాబట్టి సాఫ్ట్వేర్ తయారీదారులతో కూడా నేను అదే పని చేయగలను.

మేము కొత్త చొరబాట్లను గుర్తించే వ్యవస్థను రూపొందించి, అమలు చేయాలనుకుంటున్నాము, కాబట్టి మేము ట్యాంపర్ డిటెక్షన్ ప్రచారాన్ని ప్రారంభిస్తాము. Snort, ఒక ఓపెన్ సోర్స్ ఉత్పత్తిగా, వందల వేల చొరబాటు ముప్పు సంతకాలను కలిగి ఉంది. మేము నైతికంగా వ్యవహరించాలి, కాబట్టి మేము ఇతర అప్లికేషన్ల నుండి ఈ సంతకాలను దొంగిలించము మరియు వాటిని మా సిస్టమ్లోకి చొప్పించము. మేము కూర్చొని వాటన్నింటినీ తిరిగి వ్రాయబోతున్నాం - హే బాబ్, టిమ్, జో, ఇక్కడికి రండి మరియు ఆ 100 సంతకాలను త్వరగా చదవండి!

మేము దుర్బలత్వ స్కానర్ను కూడా సృష్టించాలి. Nessus, ఆటోమేటిక్ వల్నరబిలిటీ ఫైండర్, దుర్బలత్వాలను తనిఖీ చేసే మంచి 80 సంతకాలు మరియు స్క్రిప్ట్లను కలిగి ఉందని మీకు తెలుసు. మేము మళ్లీ నైతికంగా వ్యవహరిస్తాము మరియు మా ప్రోగ్రామ్లో వాటన్నింటినీ వ్యక్తిగతంగా తిరిగి వ్రాస్తాము.

ప్రజలు నన్ను, “జో, మీరు ఈ పరీక్షలన్నీ మోడ్ సెక్యూరిటీ, స్నోర్ట్ వంటి ఓపెన్ సోర్స్ సాఫ్ట్వేర్లను ఉపయోగించి చేస్తారు, అవి ఇతర తయారీదారుల ఉత్పత్తులతో ఎంత సారూప్యంగా ఉన్నాయి?” అని అడుగుతారు. నేను వారికి సమాధానం ఇస్తాను: "వారు అస్సలు ఒకేలా కనిపించరు!" తయారీదారులు ఓపెన్ సోర్స్ భద్రతా ఉత్పత్తుల నుండి వస్తువులను దొంగిలించనందున, వారు కూర్చుని ఈ నిబంధనలన్నింటినీ స్వయంగా వ్రాస్తారు.

మీరు ఓపెన్ సోర్స్ ఉత్పత్తులను ఉపయోగించకుండా మీ స్వంత సంతకాలు మరియు దాడి స్ట్రింగ్లు పని చేయగలిగితే, ఇది మీకు గొప్ప అవకాశం. మీరు సరైన దిశలో కదులుతున్న వాణిజ్య ఉత్పత్తులతో పోటీ పడలేకపోతే, మీరు మీ ఫీల్డ్లో పేరు తెచ్చుకోవడంలో సహాయపడే కాన్సెప్ట్ను తప్పనిసరిగా కనుగొనాలి.

నేను తాగుతానని అందరికీ తెలుసు. నేను ఎందుకు తాగుతున్నానో మీకు చూపిస్తాను. మీరు మీ జీవితంలో ఎప్పుడైనా సోర్స్ కోడ్ ఆడిట్ చేస్తే, మీరు ఖచ్చితంగా తాగుతారు, నన్ను నమ్మండి, ఆ తర్వాత మీరు తాగడం ప్రారంభిస్తారు.

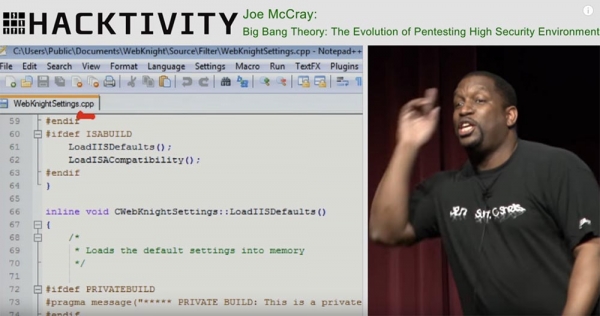

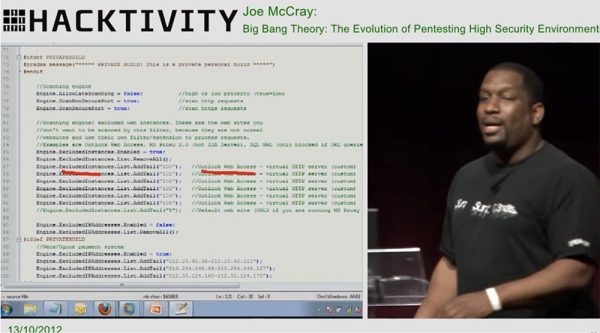

కాబట్టి మనకు ఇష్టమైన భాష C++. ఈ ప్రోగ్రామ్ను చూద్దాం - వెబ్ నైట్ అనేది వెబ్ సర్వర్ల కోసం ఫైర్వాల్ అప్లికేషన్. దీనికి డిఫాల్ట్ మినహాయింపులు ఉన్నాయి. ఇది ఆసక్తికరంగా ఉంది - నేను ఈ ఫైర్వాల్ని అమలు చేస్తే, అది Outlook వెబ్ యాక్సెస్ నుండి నన్ను రక్షించదు.

అద్భుతం! ఎందుకంటే చాలా మంది సాఫ్ట్వేర్ విక్రేతలు ఒక అప్లికేషన్ నుండి నియమాలను తీసి, మొత్తం పరిశోధన చేయకుండానే వాటిని తమ ఉత్పత్తిలో అతికించారు. కాబట్టి నేను వెబ్ ఫైర్వాల్ అప్లికేషన్ను అమలు చేసినప్పుడు, వెబ్మెయిల్ గురించి ప్రతిదీ తప్పుగా జరిగిందని నేను గుర్తించాను! ఎందుకంటే దాదాపు ఏదైనా వెబ్మెయిల్ డిఫాల్ట్గా భద్రతను విచ్ఛిన్నం చేస్తుంది. మీరు నేరుగా ఇంటర్నెట్లో LDAP లేదా ఏదైనా ఇతర వినియోగదారు డేటాబేస్ స్టోర్ కోసం సిస్టమ్ ఆదేశాలు మరియు ప్రశ్నలను అమలు చేసే వెబ్ కోడ్ని కలిగి ఉన్నారు.

నాకు చెప్పండి, ఏ గ్రహంపై ఇలాంటివి సురక్షితంగా పరిగణించబడతాయి? ఒక్కసారి ఆలోచించండి: మీరు Outlook వెబ్ యాక్సెస్ని తెరిచి, ctrl +Kని నొక్కండి, వినియోగదారుల కోసం శోధించండి మరియు అన్నింటిని మీరు ఇంటర్నెట్ నుండి నేరుగా యాక్టివ్ డైరెక్టరీని నిర్వహిస్తారు, మీరు స్క్విరెల్ మెయిల్ లేదా హోర్డ్ లేదా ఏదైనా ఉపయోగించినట్లయితే, మీరు Linuxలో సిస్టమ్ ఆదేశాలను అమలు చేస్తారు. లేకపోతే. మీరు ఈ అవల్స్ మరియు ఇతర రకాల అసురక్షిత ఫంక్షనాలిటీలన్నింటినీ తీసివేస్తున్నారు. అందువల్ల, అనేక ఫైర్వాల్లు వాటిని భద్రతా ప్రమాదాల జాబితా నుండి మినహాయించాయి, దీని గురించి మీ సాఫ్ట్వేర్ తయారీదారుని అడగడానికి ప్రయత్నించండి.

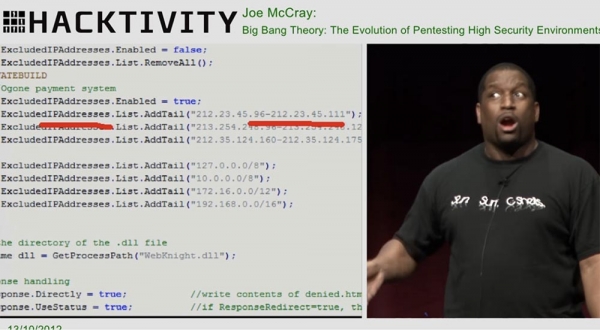

వెబ్ నైట్ అప్లికేషన్కి తిరిగి వద్దాం. ఇది URL స్కానర్ నుండి చాలా భద్రతా నియమాలను దొంగిలించింది, ఇది ఈ IP చిరునామా పరిధులన్నింటినీ స్కాన్ చేస్తుంది. కాబట్టి, ఈ చిరునామా పరిధులన్నీ నా ఉత్పత్తి నుండి మినహాయించబడ్డాయా?

మీలో ఎవరైనా ఈ చిరునామాలను మీ నెట్వర్క్లో ఇన్స్టాల్ చేయాలనుకుంటున్నారా? మీరు మీ నెట్వర్క్ ఈ చిరునామాలపై అమలు చేయాలనుకుంటున్నారా? అవును, ఆశ్చర్యంగా ఉంది. సరే, ఈ ప్రోగ్రామ్ను క్రిందికి స్క్రోల్ చేసి, ఈ ఫైర్వాల్ చేయకూడదనుకునే ఇతర విషయాలను చూద్దాం.

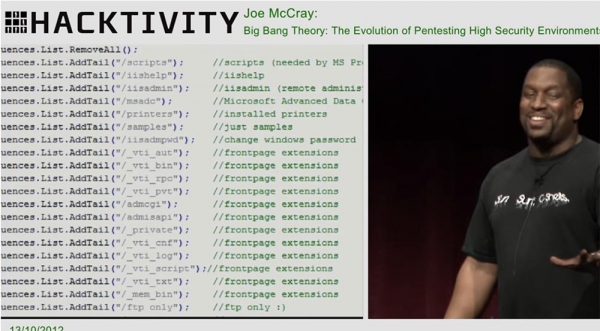

వారు "1999" అని పిలుస్తారు మరియు వారి వెబ్ సర్వర్ గతంలో ఉండాలని కోరుకుంటున్నారు! మీలో ఎవరికైనా ఈ చెత్త గుర్తుందా: /scripts, /iishelp, msads? అలాంటి వాటిని హ్యాక్ చేయడం ఎంత సరదాగా ఉందో బహుశా ఒకరిద్దరు నోస్టాల్జియాతో గుర్తుంచుకుంటారు. “గుర్తుంచుకో, మనిషి, ఎంత కాలం క్రితం మేము సర్వర్లను “చంపాము”, అది బాగుంది!”.

ఇప్పుడు, మీరు ఈ మినహాయింపులను పరిశీలిస్తే, ఈ రోజు ఎవరికీ అవసరం లేని msads, ప్రింటర్లు, iisadmpwd - ఇవన్నీ మీరు చేయగలరని మీరు చూస్తారు. మీరు అమలు చేయడానికి అనుమతించని ఆదేశాల గురించి ఏమిటి?

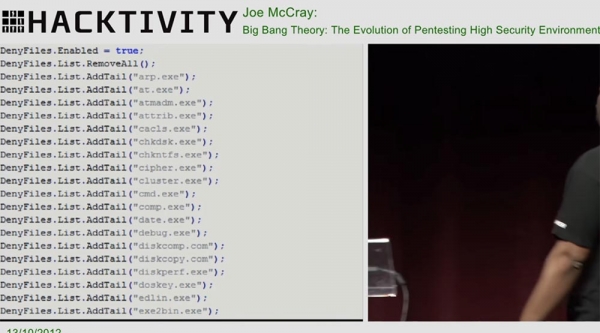

ఇవి arp, at, cacls, chkdsk, cipher, cmd, com. వాటిని జాబితా చేస్తున్నప్పుడు, మీరు పాత రోజుల జ్ఞాపకాలతో మునిగిపోతారు, “అబ్బాయి, మేము ఆ సర్వర్ను ఎలా స్వాధీనం చేసుకున్నామో గుర్తుంచుకోండి, ఆ రోజులు గుర్తుందా”?

అయితే ఇక్కడ నిజంగా ఆసక్తికరమైన విషయం ఏమిటంటే - ఎవరైనా WMICని ఇక్కడ చూస్తారా లేదా పవర్షెల్ని చూస్తారా? మీరు స్థానిక సిస్టమ్లో స్క్రిప్ట్లను అమలు చేయడం ద్వారా పనిచేసే కొత్త అప్లికేషన్ని కలిగి ఉన్నారని ఊహించుకోండి మరియు ఇవి ఆధునిక స్క్రిప్ట్లు, ఎందుకంటే మీరు Windows Server 2008ని అమలు చేయాలనుకుంటున్నారు మరియు Windows కోసం రూపొందించిన నియమాలతో నేను దానిని రక్షించే గొప్ప పనిని చేయబోతున్నాను. 2000. కాబట్టి తదుపరిసారి విక్రేత తమ వెబ్ అప్లికేషన్తో మీ వద్దకు వచ్చినప్పుడు, అతనిని ఇలా అడగండి, “హే మాన్, మీరు బిట్స్ అడ్మిన్ లేదా పవర్షెల్ ఆదేశాలను అమలు చేయడం వంటి వాటిని అందించారా, మీరు అన్ని ఇతర విషయాలను తనిఖీ చేసారా, ఎందుకంటే మేము వెళ్తున్నాము. డాట్నెట్ కొత్త వెర్షన్ని అప్డేట్ చేయడానికి మరియు ఉపయోగించాలా? కానీ ఈ విషయాలన్నీ డిఫాల్ట్గా భద్రతా ఉత్పత్తిలో ఉండాలి!

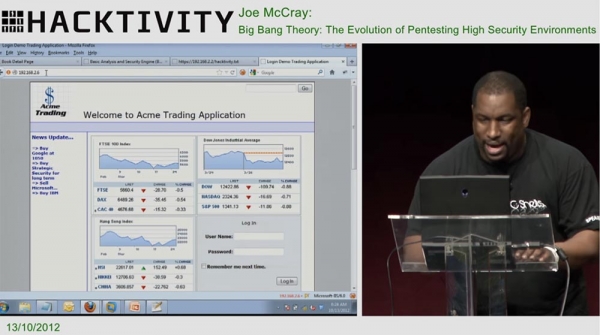

నేను మీతో మాట్లాడాలనుకుంటున్న తదుపరి విషయం లాజికల్ తప్పుల గురించి. 192.168.2.6కి వెళ్దాం. ఇది మునుపటి అప్లికేషన్ మాదిరిగానే ఉంటుంది.

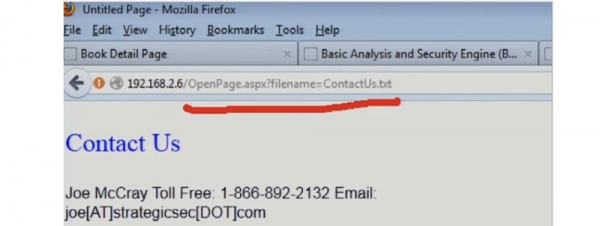

మీరు పేజీని క్రిందికి స్క్రోల్ చేసి, మమ్మల్ని సంప్రదించండి లింక్పై క్లిక్ చేస్తే మీరు ఆసక్తికరమైన విషయాన్ని గమనించవచ్చు.

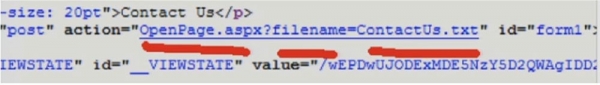

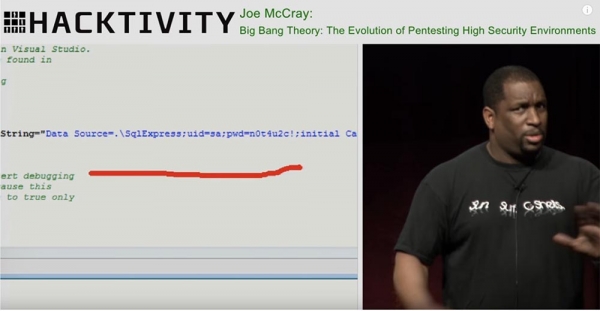

మీరు "మమ్మల్ని సంప్రదించండి" ట్యాబ్ యొక్క సోర్స్ కోడ్ని చూస్తే, ఇది నేను నిత్యం చేసే పెంటెస్టింగ్ పద్ధతుల్లో ఒకటి, మీరు ఈ లైన్ను గమనించవచ్చు.

దాని గురించి ఆలోచించు! దీనిని చూసి చాలా మంది ఇలా అన్నారని నేను విన్నాను: "వావ్"! నేను ఒకసారి ఒక బిలియనీర్ బ్యాంక్ కోసం పెనిట్రేషన్ టెస్టింగ్ చేసాను మరియు అక్కడ అలాంటిదేదో గమనించాను. కాబట్టి, మాకు SQL ఇంజెక్షన్ లేదా క్రాస్ సైట్ స్క్రిప్టింగ్ అవసరం లేదు - మాకు ప్రధాన విషయం ఉంది, ఈ చిరునామా బార్.

కాబట్టి, అతిశయోక్తి లేకుండా - బ్యాంకు వారు రెండూ ఉన్నారని మాకు చెప్పారు - మరియు నెట్వర్క్ స్పెషలిస్ట్ మరియు వెబ్ ఇన్స్పెక్టర్, మరియు వారు ఎటువంటి వ్యాఖ్యలు చేయలేదు. అంటే, టెక్స్ట్ ఫైల్ను బ్రౌజర్ ద్వారా తెరవడం మరియు చదవడం సాధారణమని వారు భావించారు.

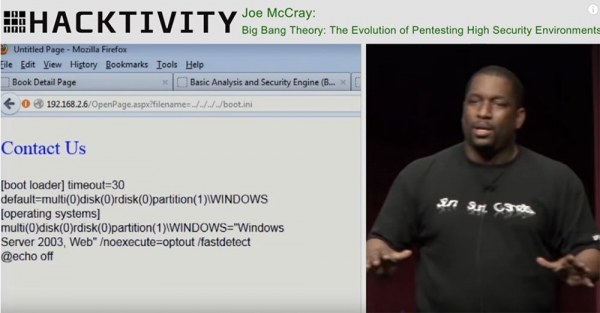

అంటే, మీరు ఫైల్ సిస్టమ్ నుండి నేరుగా ఫైల్ను చదవవచ్చు. వారి భద్రతా బృందం అధిపతి నాతో, "అవును, స్కానర్లలో ఒకరు ఈ దుర్బలత్వాన్ని కనుగొన్నారు, కానీ దానిని చిన్నదిగా పరిగణించారు." దానికి నేను, సరే, నాకు ఒక నిమిషం ఇవ్వండి అని బదులిచ్చాను. నేను అడ్రస్ బార్లో ఫైల్ పేరు=../../../../boot.ini అని టైప్ చేసాను మరియు నేను ఫైల్ సిస్టమ్ బూట్ ఫైల్ను చదవగలిగాను!

దీనికి వారు నాకు చెప్పారు: “లేదు, లేదు, లేదు, ఇవి క్లిష్టమైన ఫైల్లు కావు”! నేను సమాధానం ఇచ్చాను - అయితే ఇది సర్వర్ 2008, కాదా? వారు అవును, అది అతనే అన్నారు. నేను చెప్తున్నాను - అయితే ఈ సర్వర్ సర్వర్ యొక్క రూట్ డైరెక్టరీలో ఉన్న కాన్ఫిగరేషన్ ఫైల్ను కలిగి ఉంది, సరియైనదా? "సరియైనది," వారు సమాధానమిస్తారు. “గొప్పది,” నేను, “దాడి చేసే వ్యక్తి ఇలా చేస్తే ఏమి చేయాలి,” అని చెప్పాను మరియు నేను చిరునామా పట్టీలో filename=web.config అని టైప్ చేసాను. వారు అంటున్నారు - కాబట్టి ఏమి, మీరు మానిటర్లో ఏమీ చూడలేదా?

నేను చెప్తున్నాను - నేను మానిటర్పై కుడి-క్లిక్ చేసి, షో పేజ్ సోర్స్ ఎంపికను ఎంచుకుంటే? మరియు నేను ఇక్కడ ఏమి కనుగొంటాను? "ఏమీ క్లిష్టమైనది కాదు"? నేను సర్వర్ అడ్మినిస్ట్రేటర్ పాస్వర్డ్ని చూస్తాను!

మరియు ఇక్కడ సమస్య లేదని మీరు అంటున్నారు?

కానీ నాకు ఇష్టమైన భాగం తదుపరిది. మీరు నన్ను పెట్టెలో కమాండ్లను అమలు చేయనివ్వరు, కానీ నేను వెబ్ సర్వర్ యొక్క అడ్మిన్ పాస్వర్డ్ మరియు డేటాబేస్ను దొంగిలించగలను, మొత్తం డేటాబేస్ను బ్రౌజ్ చేయగలను, అన్ని డేటాబేస్ మరియు సిస్టమ్ వైఫల్య అంశాలను చీల్చివేయగలను మరియు వాటన్నిటితో దూరంగా నడవగలను. చెడ్డవాడు "హే మాన్, ఈ రోజు గొప్ప రోజు" అని చెప్పినప్పుడు ఇదే సందర్భం!

భద్రతా ఉత్పత్తులు మీ వ్యాధిగా మారనివ్వవద్దు! భద్రతా ఉత్పత్తులు మిమ్మల్ని అనారోగ్యానికి గురి చేయనివ్వవద్దు! కొంతమంది మేధావులను కనుగొనండి, వారికి అన్ని స్టార్ ట్రెక్ జ్ఞాపకాలను అందించండి, వారికి ఆసక్తిని కలిగించండి, మీతో ఉండడానికి వారిని ప్రోత్సహించండి, ఎందుకంటే రోజూ స్నానం చేయని దుర్వాసన గలవారు మీ నెట్వర్క్లను ఈ క్రింది విధంగా పని చేసేలా చేస్తారు! మీ భద్రతా ఉత్పత్తులు సరిగ్గా పని చేయడంలో సహాయపడే వ్యక్తులు వీరు.

“ఓహ్, నేను ఈ స్క్రిప్ట్ని అత్యవసరంగా టైప్ చేయాలి!” అని నిరంతరం చెప్పే వ్యక్తితో మీలో ఎంతమంది ఒకే గదిలో ఎక్కువసేపు ఉండగలుగుతున్నారు, మరియు దీనితో నిత్యం ఎవరు బిజీగా ఉంటారు? కానీ మీ భద్రతా ఉత్పత్తులను పని చేసే వ్యక్తులు మీకు కావాలి.

పునరుద్ఘాటించడానికి, భద్రతా ఉత్పత్తులు మూగగా ఉంటాయి ఎందుకంటే లైట్లు ఎల్లప్పుడూ తప్పుగా ఉంటాయి, అవి నిరంతరం చెత్త పనులు చేస్తూ ఉంటాయి, అవి కేవలం భద్రతను అందించవు. స్క్రూడ్రైవర్ ఉన్న వ్యక్తి ఎక్కువ లేదా తక్కువ సాధారణంగా పని చేయడానికి అవసరమైన చోట దాన్ని సర్దుబాటు చేయాల్సిన అవసరం లేని మంచి భద్రతా ఉత్పత్తిని నేను ఎప్పుడూ చూడలేదు. ఇది చెడ్డది అని చెప్పే నియమాల యొక్క పెద్ద జాబితా, అంతే!

కాబట్టి అబ్బాయిలు, మీరు విద్యపై, భద్రత, పాలిటెక్నిక్లు వంటి వాటిపై శ్రద్ధ వహించాలని నేను కోరుకుంటున్నాను, ఎందుకంటే భద్రతా సమస్యలపై అనేక ఉచిత ఆన్లైన్ కోర్సులు ఉన్నాయి. పైథాన్ నేర్చుకోండి, అసెంబ్లీ నేర్చుకోండి, వెబ్ అప్లికేషన్ టెస్టింగ్ నేర్చుకోండి.

మీ నెట్వర్క్ను సురక్షితంగా ఉంచడంలో మీకు నిజంగా సహాయపడేవి ఇక్కడ ఉన్నాయి. స్మార్ట్ వ్యక్తులు నెట్వర్క్లను రక్షిస్తారు, నెట్వర్క్ ఉత్పత్తులు రక్షించవు! పనికి తిరిగి వెళ్లి, మరింత తెలివైన వ్యక్తుల కోసం మీకు మరింత బడ్జెట్ అవసరమని మీ బాస్కి చెప్పండి, ఇది ఇప్పుడు సంక్షోభంగా ఉందని నాకు తెలుసు, అయితే ఎలాగైనా చెప్పండి, ప్రజలు వారికి అవగాహన కల్పించడానికి మాకు మరింత డబ్బు కావాలి. మేము ఒక ఉత్పత్తిని కొనుగోలు చేసినప్పటికీ, అది ఖరీదైనది కాబట్టి దానిని ఎలా ఉపయోగించాలో అనే కోర్సును కొనుగోలు చేయకపోతే, దానిని ఎలా ఉపయోగించాలో ప్రజలకు నేర్పించకపోతే మనం దానిని ఎందుకు కొనుగోలు చేస్తున్నాము?

నేను చాలా మంది సెక్యూరిటీ ప్రొడక్ట్ వెండర్ల కోసం పనిచేశాను, దాదాపు నా జీవితమంతా ఈ ప్రోడక్ట్లను అమలు చేయడంలో గడిపాను మరియు ఈ చెత్త ప్రోడక్ట్లన్నింటినీ ఇన్స్టాల్ చేసి రన్ చేసినందున ఈ నెట్వర్క్ యాక్సెస్ కంట్రోల్స్ మరియు స్టఫ్లన్నిటితో నేను అనారోగ్యానికి గురవుతున్నాను. ఒక రోజు నేను క్లయింట్ వద్దకు వెళ్లాను, వారు EAP ప్రోటోకాల్ కోసం 802.1x ప్రమాణాన్ని అమలు చేయాలనుకున్నారు, కాబట్టి వారు ప్రతి పోర్ట్కు MAC చిరునామాలు మరియు ద్వితీయ చిరునామాలను కలిగి ఉన్నారు. నేను వచ్చాను, అది చెడ్డదని చూసి, వెనక్కి తిరిగి ప్రింటర్లోని బటన్లను నొక్కడం ప్రారంభించాను. మీకు తెలుసా, ప్రింటర్ అన్ని MAC చిరునామాలు మరియు IP చిరునామాలతో నెట్వర్క్ పరికరాల పరీక్ష పేజీని ప్రింట్ చేయగలదు. కానీ ప్రింటర్ 802.1x ప్రమాణానికి మద్దతు ఇవ్వదని తేలింది, కాబట్టి దీనిని మినహాయించాలి.

అప్పుడు నేను ప్రింటర్ను అన్ప్లగ్ చేసి, నా ల్యాప్టాప్ యొక్క MAC చిరునామాను ప్రింటర్ యొక్క MAC చిరునామాకు మార్చాను మరియు నా ల్యాప్టాప్ను కనెక్ట్ చేసాను, తద్వారా ఈ ఖరీదైన MAC పరిష్కారాన్ని దాటవేసాను, దాని గురించి ఆలోచించండి! ఒక వ్యక్తి ఏదైనా పరికరాన్ని ప్రింటర్గా లేదా VoIP ఫోన్గా పంపగలిగితే, ఈ MAC పరిష్కారం నాకు ఏమి మేలు చేస్తుంది?

కాబట్టి ఈ రోజు నాకు, పెంటెస్టింగ్ అంటే నా క్లయింట్ కొనుగోలు చేసిన భద్రతా ఉత్పత్తిని అర్థం చేసుకోవడానికి మరియు అర్థం చేసుకోవడానికి సమయాన్ని వెచ్చించడం. ఇప్పుడు నేను పెనిట్రేషన్ టెస్ట్ చేసే ప్రతి బ్యాంక్లో ఈ HIPS, NIPS, LAUGTHS, MACS మరియు ఇతర ఎక్రోనింస్ మొత్తం ఉన్నాయి. కానీ నేను ఈ ఉత్పత్తులు ఏమి చేయడానికి ప్రయత్నిస్తున్నాయో మరియు అవి ఎలా చేయడానికి ప్రయత్నిస్తున్నాయో గుర్తించడానికి ప్రయత్నిస్తున్నాను. అప్పుడు, రక్షణను అందించడానికి వారు ఏ పద్దతి మరియు తర్కాన్ని ఉపయోగిస్తున్నారో నేను గుర్తించిన తర్వాత, దాని చుట్టూ తిరగడం అస్సలు కష్టం కాదు.

నా ఇష్టమైన ఉత్పత్తి, నేను మీకు వదిలివేస్తాను, దాని పేరు MS 1103. ఇది HIPS, హోస్ట్ చొరబాటు నివారణ సంతకం లేదా హోస్ట్ చొరబాటు నివారణ సంతకాలను స్ప్రే చేసే బ్రౌజర్ ఆధారిత దోపిడీ. వాస్తవానికి, ఇది HIPS సంతకాలను దాటవేయడానికి ఉద్దేశించబడింది. ఇది ఎలా పని చేస్తుందో నేను మీకు చూపించదలచుకోలేదు, ఎందుకంటే నేను దానిని ప్రదర్శించడానికి సమయాన్ని వెచ్చించకూడదనుకుంటున్నాను, కానీ ఈ రక్షణను దాటవేయడంలో ఇది గొప్ప పని చేస్తుంది మరియు మీరు దీన్ని స్వీకరించాలని నేను కోరుకుంటున్నాను.

సరే అబ్బాయిలు, నేను ఇప్పుడు బయలుదేరుతున్నాను.

కొన్ని ప్రకటనలు 🙂

మాతో ఉన్నందుకు ధన్యవాదాలు. మీరు మా కథనాలను ఇష్టపడుతున్నారా? మరింత ఆసక్తికరమైన కంటెంట్ని చూడాలనుకుంటున్నారా? ఆర్డర్ చేయడం ద్వారా లేదా స్నేహితులకు సిఫార్సు చేయడం ద్వారా మాకు మద్దతు ఇవ్వండి, , ఎంట్రీ-లెవల్ సర్వర్ల యొక్క ప్రత్యేకమైన అనలాగ్, ఇది మీ కోసం మా ద్వారా కనుగొనబడింది: (RAID1 మరియు RAID10తో అందుబాటులో ఉంది, గరిష్టంగా 24 కోర్లు మరియు 40GB DDR4 వరకు).

ఆమ్స్టర్డామ్లోని ఈక్వినిక్స్ టైర్ IV డేటా సెంటర్లో Dell R730xd 2x చౌకగా ఉందా? ఇక్కడ మాత్రమే నెదర్లాండ్స్లో! Dell R420 - 2x E5-2430 2.2Ghz 6C 128GB DDR3 2x960GB SSD 1Gbps 100TB - $99 నుండి! గురించి చదవండి

మూలం: www.habr.com